4/11/2022

ENISA, czyli Europejska Agencja Cyberbezpieczeństwa opublikowała właśnie swój coroczny raport “Threat Landscape“. Zawiera on analizę incydentów z między lipcem 2021 a 2022. Wnioski? Ciekawe. Popatrzmy:

Ransomware najstraszniejsze

Ponad 10 terabajtów danych jest kradzionych miesięcznie przez gangi ransomware’owe, a sam ransomware jest wg Enisy najistotniejszym zagrożeniem. Analiza wskazuje, że pierwszym krokiem większości ataków ransomware był phishing. Dlatego warto przeszkolić swoich pracowników z tego zagadnienia, aby takie ataki nie tylko umiejętnie wykrywali, ale też poprawnie na nie reagowali — niech rzucą okiem na te lekcje.

W raporcie znajdziemy też jeszcze jedną ciekawostkę dotyczącą ataków ransomware:

60% of affected organisations may have paid ransom demands

Przyznajcie szczerze, spodziewaliście się tak wysokiej liczby?

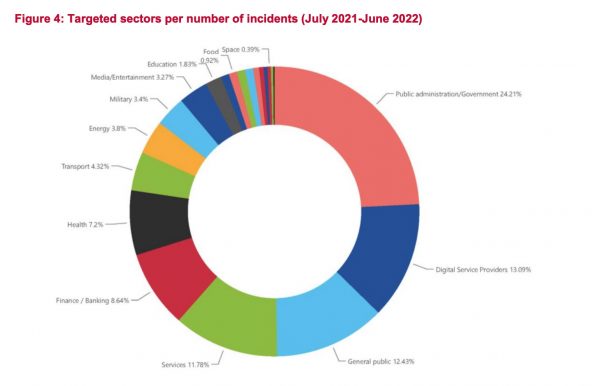

Jeśli chodzi o to, które branże są najczęściej atakowane, to tu niespodzianek brak:

ENISA zwraca jednak uwagę, że wojna Rosji z Ukrainą wpłynęła na skalę i rodzaj ataków.

Ataki z użyciem AI i DeepFake

Agencja odnotowała też wektory ataków wykorzystujące “deepfakes” i bazujące na “AI”. Hmmm… Tu trochę musimy pokręcić nosem, bo czy znacie jakiś udany atak deepfejkiem, poza żartami rosyjskich komików z czołowych polityków?

W raporcie przytaczany jest ciągle jeden i ten sam przykład ataku na bank w Hong Kongu, gdzie jednak brak konkretnych dowodów. To że pracownik, który puścił lewy przelew na miliony twierdzi, że głos prezesa był jak prawdziwy, to żaden dowód — raczej dość wygodna i naturalna linia obrony.

Na ataki wspierane AI i Deep Fake’ami musimy jeszcze poczekać. Póki co “deepfake” wykorzystuje się głównie do łatwiej do rozpoznania propagandy i dezinformacji politycznej. Oraz szantaży — zacytujmy raport:

According to Microsoft, over 96% of deepfake videos concern pornography, while different attacks target the reputations of people. These attacks cause damages that persist after the disinformation has been properly debunked.

Ale warto odnotować, że to raczej klasa ataków na reputację, a nie “wsparcie” dla włamań do infrastruktur sieciowych.

Skąd pobrać raport?

Pełen raport pobierzecie stąd i jeśli bezpieczeństwo IT Was interesuje, to warto się z nim zapoznać.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Tu jedna z zapłat .Conti zaszyfrowało ok 4 tys komputerów i 400 serwerów.Negocjancie były nie jawne odbywało się to mejlowo na Protonmail trwało to ok 2 dni .Stawka się zaczęła ok 1000BTC a skończyło się na zapłacie 800 BTC .

Firma nie znana prawdopodobnie USA lub GB .Druga strona to Rosjanie.

Tu dowód zapłaty było to jakiś czas temu.

https://www.blockchain.com/btc/tx/127356208b7ff4a19d1fa3dfc290f9fa0400588fe1b7b2dc9db104e1214739ff

Myślę, że nie 60, a 100 % ofiar mogło zapłacić okup. W końcu przestępcy wszystkim to umożliwiają.

ciekawy raport ataków ransomware, myślę że AI poważny problem..

Szukam i szukam w tym raporcie ale znaleźć informacji zacytowanej nie mogę. Gdzie dokładnie znajduje się ta informacja o 60%?

[…] ENISY gangi ransomware kradną ponad 10 terabajtów danych miesięcznie. Co więcej, nawet 60% zaatakowanych organizacji może płacić okupy. Biznes po prostu się opłaca, a właściwie już stał się usługą (ransomware-as-a-service). […]