13/7/2023

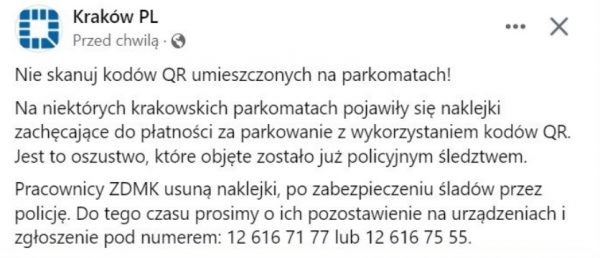

Ktoś na miejskich parkomatach w Krakowie nakleił “złośliwe” kody QR i w ten sposób wyłudza płatności za parkowanie:

O sprawie poinformował oficjalny profil miasta Krakowa na Facebooku. Co ciekawe, urzędnicy nie zrywają tych złośliwych kodów QR i o to samo apeluje do mieszkańców, bo … trwa oczekiwanie aż policja “zabezpieczy ślady”. A kradzież trwa w najlepsze…

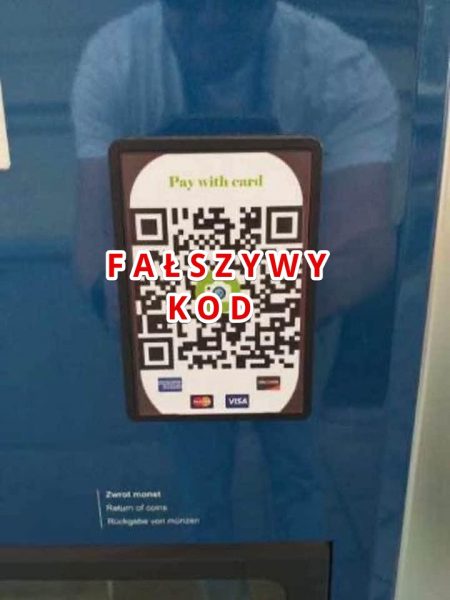

Jeden z naszych Czytelników przesłał nam fotkę takiego kodu:

Ten kod przekierowuje pod adres:

ckrakowparking[.]pl

a następnie na:

kkrakowparking[.]website

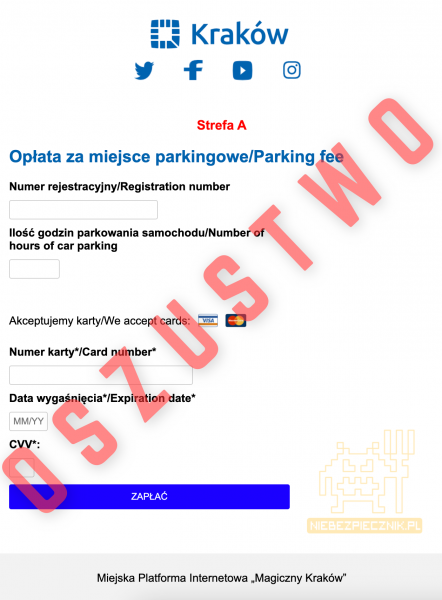

Strona, niestety, wciąż funkcjonuje i prosi o następujące dane od ofiary:

Proceder, choć pomysłowy, raczej nie jest dochodowy, bo rejestracja pierwszej z domen wykorzystywanych do ataku została dokonana zaledwie przedwczoraj wieczorem (2023.07.11 18:08:16 via PERSKIMEDIA Szymon Perski) a druga dziś rano (2023-07-13 08:38:03 via Hosting Ukraine LLC).

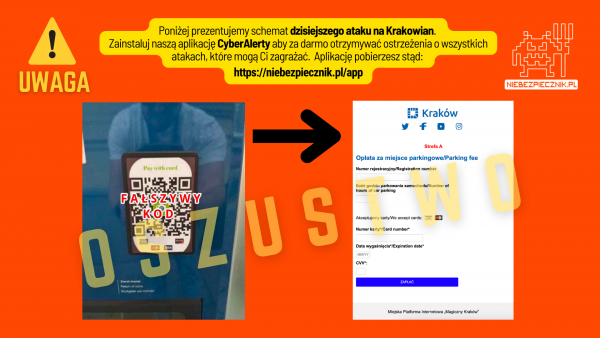

Przygotowaliśmy infografikę ostrzegającą przed tym atakiem — zachęcamy do jej udostępnienia znajomym lub w firmowych newsletterach.

Co robić, jak żyć?

Po pierwsze — i najważniejsze:

do wszystkich kodów QR, tam samo jak do “skróconych” linków warto podejść z ostrożnością, ponieważ na pierwszy rzut oka, nie widać, gdzie nas przekierują.

Choć faktycznie może się zdarzyć, że już samo wejście na stronę zrobi coś złego naszemu smartfonowi, to takie ataki są niezwykle rzadkie i rzadko kiedy masowe.

Większym zagrożeniem jest to, że założymy iż strona która nam się pojawi na ekranie jest powiązana z miejscem lub sytuacją w której skanujemy kod QR. Na przykład, że jest to oficjalna strona do pobierania płatności za parkowanie albo oficjalna strona do przyjmowania napiwków za obsługę kelnerską w danym lokalu. Dlatego zawsze warto rzucić okiem na adres URL strony, pod którą przekierowuje kod, zwłaszcza jeśli mamy tam podać dane osobowe lub finansowe (numer karty, login i hasło do bankowości).

Jeśli chodzi o płatności za parking, to w wielu miastach, nie tylko w Krakowie, można ich dokonać przy użyciu ogólnopolskich aplikacji mobilnych, np. Mobiletu albo aplikacji mobilnych niektórych banków. Jest to wygodniejsze i często tańsze niż przedpłata monetami lub kartą bezpośrednio w parkomacie. Pozwala też przedłużyć czas parkowania, jeśli spotkanie, wizyta w muzeum lub oczekiwanie na obwarzanka nam się przedłuża…

🚨 Wysłaliśmy CyberAlert

Ze względu na popularność kodów QR, “innowacyjność” ataku i możliwość masowego zastosowania także w innych miastach, zdecydowaliśmy o wysłaniu w tej sprawie CyberAlertu do użytkowników naszej darmowej aplikacji ostrzegającej przed atakami w wyniku których Polacy mogą stracić pieniądze lub dane.

Jeśli chcesz otrzymywać od nas takie ostrzeżenia bezpośrednio na swojego smartfona, to pobierz naszą apkę o nazwie “CyberAlerty” z oficjalnego sklepu Apple lub Google. Aplikacja jest darmowa i nie wymaga podawania żadnych danych. Jedyne co robi to wysyła ostrzeżenia, kiedy zauważymy istotny atak zagrażający Twojemu bezpieczeństwu. Warto ją zainstalować zarówno sobie jak i bliskim. Link do apki tutaj.

Aktualizacja (13.07.2023 21:50)

Brawo policja! Właśnie otrzymaliśmy informację, że sprawcy zostali już zidentyfikowani i zatrzymani. Zatrzymania dokonali funkcjonariusze I Komisariatu Policji w Krakowie i krakowskiego Zarządu Centralnego Biura Zwalczania Cyberprzestępczości. Sprawców jest co najmniej dwóch i są to obcokrajowcy. Zatrzymanym grozi do 8 lat więzienia, a zarzuty prawdopodobnie zostaną im postawione z art. 286 par. 1 kk. Funkcjonariusze ustalili, że fałszywe kody QR zaczęto podmieniać od kilkunastu dni. Sprawa jest rozwojowa — zwłaszcza, że wedle naszej analizy, kod skryptów wykorzystywanych do kradzieży mógł zostać także wykorzystywany w przeszłości w innych atakach internetowych.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

No i oczywiście ukraińcy…

i persowie ;)

Oczywiście o VPN to nigdy nie słyszałeś? :)

“często tańsze niż przedpłata monetami lub kartą bezpośrednio w bankomacie” chyba miało być “w parkomacie” ;)

Nie rozumiem czegoś. Są osoby odpowiedzialne za to, żeby sprawdzać, czy kierowca zapłacił za parking. Te same osoby są odpowiedzialne za to, aby sprawdzić czy dany parkomat działa w tej strefie. Czy oni sprawdzając parkomaty nie widzieli tych naklejek? czy po prostu *ujowo wypełniają swoje obowiązki? moim zdaniem to oni są tutaj najbardziej winni

W wielu miastach nie są to osoby spacerujące po chodnikach, tylko kierujące autem z kamerami czytającymi tablice rejestracyjne aut w strefie płatnego parkowania.

Chłopie, domena zarejestrowana dzisiaj o 08:38, a cztery godziny później wiadomość o naklejkach jest na policji i w mediach. Więc może jednak nie wypełniają swoich obowiązków tak źle?

Wydaje mi się że szukasz na siłę kogoś komu można by przyłożyć i wcisnąć winę. Mogę się myslic, ale myślę że sprawdzanie parkomatów pod kątem phishingu raczej nie należy do zakresu obowiązków parkingowego. Poza tym nie mieli zbyt dużo czasu żeby się popisać spostrzegawczością, skoro przekręt został błyskawicznie wykryty.

Szczególnie iż strefa zaczyna obowiązywać od 10 i wtedy oni wychodzą w teren. Więc zostało to “wyłapane” na pierwszym obchodzie.

A skąd Ty takie rzeczy wiesz, za co są odpowiedzialni kontrolerzy SPP?

ale mogliby zaatakowac same parkomaty, a nie ludzi ktorych one okradają :/

Policja zabezpiecza, zabezpiecza, zabezpiecza…

Brawo Policja! Tak dalej. PiS = PRL bis

Czemu podkreślacie nieufność do “skróconych” linków? A “pełnym” linkom można zawsze ufać? To nie “skrócenie” bądź nieskrócenie linku jest istotne, tylko to czy link jest w obcej domenie czy nie. Bo to zawsze właściciel domeny zdecyduje co mi pod tym linkiem pokaże, i nie ma znaczenia czy on jest krótki czy nie. Ostrzeżenie powinno być przed obcymi linkami a nie przed krótkimi linkami.

Ty tak na serio? Trzeba nie ufać skróconym linkom, bo nie wiesz, czy taki przeniesie cię na stronę oficjalną czy nie i tego nie podejrzysz. W “pełnym” linku widzisz gdzie idziesz, więc jesteś krok szybciej do zobaczenia czy to scam.

[…] policja! Właśnie otrzymaliśmy informację, że sprawcy opisywanego przez nas dziś rano oszustwa polegającego na podmianie kodów QR na parkometrach i kradzieży pieniędzy za parking zostali zidentyfikowani i […]

Lubię Was, ale po co dodawać informacje że przestępstwo popełnili obcokrajowcy, skoro nie ma to żadnego znaczenia. Słabo.

Po co dodawać tego typu komentarz, że się Pani nie podoba informacja kto popełnił przestepstwo, skoro Pani komentarz nie ma żadnego znaczenia?

[…] https://niebezpiecznik.pl/post/atak-na-parkomaty-w-krakowie/ i […]

Durni jednak Ci oszuści.

Same kody QR to banalna sprawa, domenę też da się jakoś kupić anonimowo lub na lewe dane, ale płatności kartą Visa? tam już banki i agenci płatności patrzą, na jakie konto kasa idzie i do kogo to konto należy.

Tam się już nic nie zgubi.

Pozdro

zanim cokolwiek zeskanuję upewniam się, że to konieczne, nie klikam dziwnych linków, a do płatności tylko sprawdzone aplikacje, do parkingów mpay jest spoko i nie trzeba podpinać karty, co bardzo na plus jeśli chodzi o bezpieczeństwo

[…] pamiętać, że kody QR bywają niebezpieczne w różnych sytuacjach. Niedawno ostrzegaliśmy przed atakiem na parkomaty w Krakowie. Przestępcy próbowali zarobić umieszczając na tych urządzeniach kody kierujące rzekomo do […]