31/8/2018

Jesteśmy zaszczyceni. Właśnie rozpoczęła się wysyłka e-maili, które podszywają się pod Niebezpiecznika i Orange jednocześnie. W końcu, dla odmiany od tych nudnawych scamów na anulowanie gier, coś pomysłowego! Na problemy jak zwykle narażeni są tylko właściciel telefonów z Androidem.

E-maile podszywające się pod Niebezpiecznik.pl

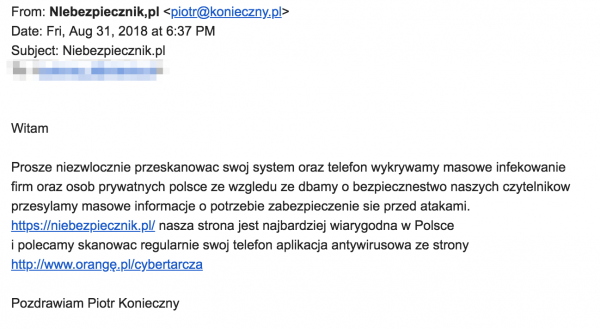

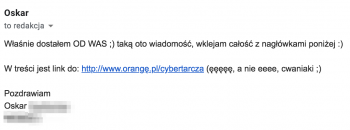

Tak wyglądają e-maile które podszywając się pod nasz serwis zachęcają do skorzystania z domeny podszywającej się pod Orange:

Nagłówki:

From: "NIebezpiecznik,pl" piotr@konieczny.pl (lub piotr@biuro.pl)

Reply-to: Piotr@kon.pl

Received from WIN-K7HC312FEM1 ([91.239.67.13]) by WIN-K7HC312FEM1 with Microsoft SMTPSVC(7.5.7601.17514); Fri, 31 Aug 2018 18:37:29 +0200

Subject: Niebezpiecznik.pl

Treść:

Witam

Prosze niezwlocznie przeskanowac swoj system oraz telefon wykrywamy masowe infekowanie

firm oraz osob prywatnych polsce ze wzgledu ze dbamy o bezpiecznestwo naszych czytelnikow

przesylamy masowe informacje o potrzebie zabezpieczenie sie przed atakami.

https://niebezpiecznik.pl/ nasza strona jest najbardziej wiarygodna w Polsce

i polecamy skanowac regularnie swoj telefon aplikacja antywirusowa ze strony

http://www.orangę[.]pl/cybertarczaPozdrawiam Piotr Konieczny

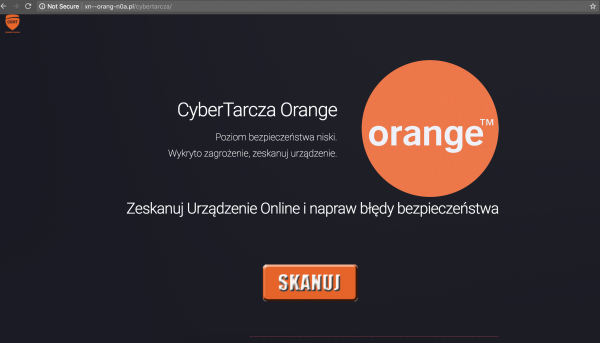

E-mail otrzymują m.in. osoby, które podały swój adres e-mail w bazie CEDIG. Wiadomość nie ma polskich znaków i zawiera literówki w nazwie nadawcy (“I”, “,”). Wprawne oko powinno zauważyć, że przestępcy podpierając się renomą “najbardziej wiarygodnej strony w Polsce” (miło nam! :) odsyłają na stronę oragn_ę_.pl a dokładnie podstronę usługi filtrowania treści w sieci Orange, czyli CyberTarczy. Tam czeka na nich przycisk “Skanuj”:

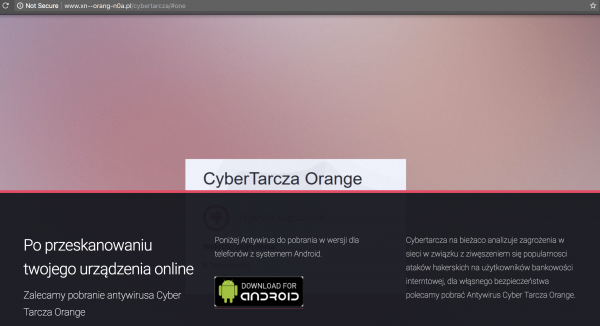

Po kliknięciu w który ofiara jest przenoszona do następującego widoku:

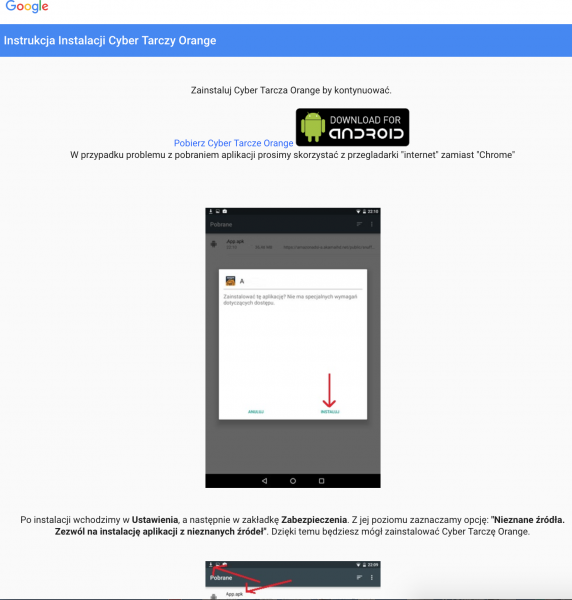

…gdzie sugeruje się jej pobranie aplikacji na Androida “bo wykryto wirusa”. Po kliknięciu w link ofiara przenoszona jest na następującą podstronę:

http://xn--orang-n0a[.]pl/cybertarcza/android.html

Skąd może pobrać — nie jak sugerują przestępcy “Cyber Tarczę” — a złośliwą aplikację na Androida:

http://xn--orang-n0a[.]pl/cybertarcza/CyberTarczaOrange.apk

MD5 63f9640a45802b1ed57d9f393fd610a5

SHA-1 1f87f0fa3f38ddfdd6c8c6854a5747595fad672d

Aplikacja prosi o następujące uprawnienia:

android.permission.READ_SMS

android.permission.ACCESS_FINE_LOCATION

android.permission.CALL_PHONE

android.permission.GET_TASKS

android.permission.INTERNET

android.permission.WRITE_EXTERNAL_STORAGE

android.permission.READ_CONTACTS

android.permission.SYSTEM_ALERT_WINDOW

android.permission.READ_PHONE_STATE

android.permission.SEND_SMS

android.permission.RECORD_AUDIO

android.permission.RECEIVE_SMS

android.permission.WRITE_SMS

android.permission.PACKAGE_USAGE_STATS

android.permission.RECEIVE_BOOT_COMPLETED

android.permission.REQUEST_IGNORE_BATTERY_OPTIMIZATIONS

android.permission.ACCESS_NETWORK_STATE

android.permission.READ_EXTERNAL_STORAGE

android.permission.WAKE_LOCK

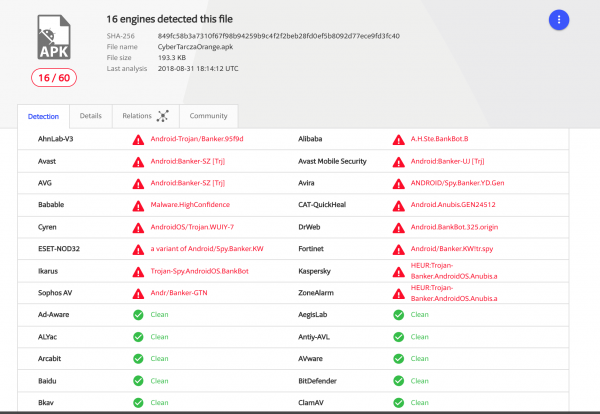

Gdyby jakimś cudem jakiś użytkownik Androida posłuchał się groźnej porady przestępców i zezwolił na instalację aplikacji z nieznanych źródeł a następnie wyraził zgodę na dostęp do tak szerokich i groźnych uprawnień jak wyżej, to jego pieniądze ratuje jeszcze to, że aplikacja jest już rozpoznawana przez wiele antywirusów:

Tutaj znajdziecie raport z detonacji próbki w sandboksie. A poniżej zakodowane w aplikacji URL-e:

http://en.utrace.de

http://ktosdelaetskrintotpidor.com

http://sositehuypidarasi.com

https://9pjlin9ilj,9iulj9piloj.com

https://support.google.com/calendar/answer/6261951?hl=en&co=GENIE.Platform=Android

https://twitter.com/crew5153

Ciekawy jest ten ostatni:

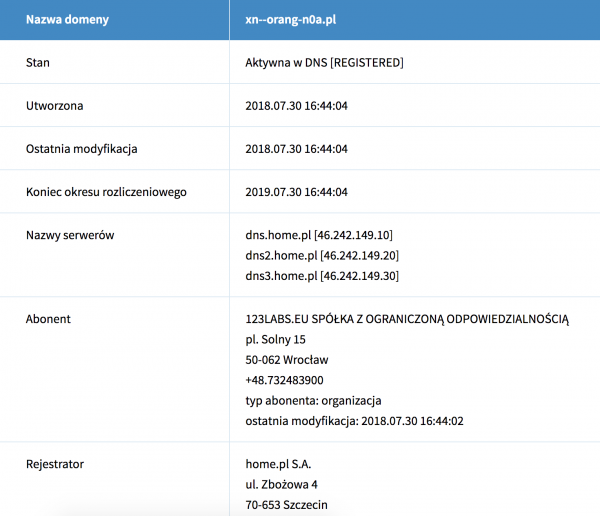

Aplikację, przygotowano już przedwczoraj (16:17, 29 sierpnia 2018), a domenę wczoraj:

Kolejne uderzenie “na weekend”

Przestępcy zapewne celowo, jak mogliśmy to obserwować ostatnio na przykładzie lewych aplikacji z BZWBK odpalili ją w weekend, kiedy banki mają gorszy czas reakcji.

Trudno też nie zauważyć, jak bardzo ten atak podobny jest do opisywanego przez nas kilka tygodni temu ataku na “lewą aktualizację sterownika LTE” — chyba przestępca lubi klimaty sieci komórkowych…

Na plus akcji można zaliczyć podparcie się 2 markami związanymi z bezpieczeństwem. Przy czym o ile prawie każdy zna Orange, to nie wydaje nam się, aby większość odbiorców e-maila kojarzyło nasz skromny serwis (a chcielibyśmy!). Ci mniej świadomi nie zostaną więc przekonani do zaufania treści naszą nazwą, a ci bardziej świadomi lub znający nasz serwis na pewno nie uwierzą w taką akcję.

No i wiadomo, że o takim ataku ostrzeżemy błyskawicznie (nawet jeśli mielibyśmy zerwać się na chwilę z weekendowej imprezy; przestępco, wisisz nam jedno wygazowane piwo!)

Nie wiemy jak skuteczność ataku wyobrażali sobie przestępcy, ale jak zwykle zapraszamy ich do kontaktu i podzielenia się z nami liczbą złapanych na tę kampanię ofiar (gwarantujemy anonimowość! :-)

Pożegnać się w tym artykule nie możemy inaczej niż tak:

Pozdrawiam Piotr Konieczny

PS. Dziękujemy wszystkim Czytelnikom, którzy przesłali nam informacje w tej sprawie. Jeśli dostaliście tego e-maila, możecie nam podesłać pełne nagłówki na adres redakcja,niebezpiecznik’pl

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Dostałem, zobaczyłem ale nie uwierzyłem… :)

Teraz to naprawdę ja. Hakerzy atakują zewsząd. Musisz się zabezpieczyć. Kliknij tutaj

Musicie poprawić algorytm szyfrowania dysku twardego, bo odpalałem go dwa razy i nadal niczego nie zaszyfrował ;)

Nie klikaj, bo zaktualizujesz wirusy :)

@Piotr Konieczny, uMatrix blokuje ładowanie jQuery z zewnętrznej domeny z Twojego linka. Celowy zabieg (“używajcie uMatrix”) czy zwyczajny zonk? Tak z ciekawości.

BTW. Kiedyś działała taka strona rejestruj.com.pl (potem rejestruj.org.pl – obecnie obie nie działają) serwująca scam związany ze zmianą przepisów odnośnie RODO. I na tej stronie Piotr Konieczny był Dyrektorem Działu Danych Osobowych z adresem poczty p.konieczny@rejestruj.[org,com].pl. Stronę można zobaczyć na

https://web.archive.org/web/20170428093345/http://rejestruj.org.pl:80/

Niestety strona z kontaktem nie została uwieczniona a tam były te rewelacje.

link zainfekuj-komputer już sobie darowałem choć nie spodziewałem się tam niczego więcej jak wcześniej – czerwonego guzika z kolejnym linkiem i zdziwienia moim działaniem.

jednym słowem: XD

To nie jest słowo.

Tego to chyba jeszcze nie grali :)

Kiepsko to sobie wymyślili – prawdziwy link do niebezpiecznika kieruje prosto na artykuł o tym mailu…

Jak wymyślali, to jeszcze nie kierował. :)

Do wykrywania takich domen jak orangę przydaje się przestawienia w Firefoxie (nie wiem jak to wygląda na Chromie) ustawienia network.IDN_show_punycode na true (about:config zarówno na pc jak i na androidzie).

Nie zawsze w takiej domenie jest coś co widać, lecz niestety można tego nie zauważyć np. czytając “na pamięć” (co w przypadku adresów url jest karygodne), jak np. ę…

Czy poniższe linki na pewno prowadzą na te same strony?

https://www.apple.com/

https://www.аррӏе.com/

…he..klikłem w link, fajne Piotrze, liczyłem na bardziej koncertowy finał, nie wiem, moze eksplozja baterii w iPadzie , trochę zbyt miękkie lądowanie ale podoba mi się

…u nmie tez nie zaszyrfowal, chyba .,’

A może te akcje są przygotowane przez Piotra K i z nudów podpisał się własnym nazwiskiem? ;) Nigdy nie będziemy pewni – uprzejmie pozdrawiam i udanego wieczoru!

Ciekawsze niż ten Twitter są nazwy stron.

Kto sdelaet skrin tot pidor (kto zrobi skrina ten pedał)

Sosite huy pidarasi (ssijcie chuja pedały)

:D

I jak mam wierzyć temu, co Piotr Konieczny tutaj pisze?;)

“chyba przestępca lubi klimaty sieci komórkowych…” – a może skuteczność jest największa.

Tylko logiczne myślenie i koncentracja może nas uratować. Czytanie ze zrozumieniem + zabezpieczenia+ograniczone zaufanie do inych użytkowników jak kierowców na drodze i jest ok.

Kiepska polszczyzna, wygląda na tekst napisany przez niezbyt wyedukowaną osobę. Podoba mi się strona z cyber tarczą. Plus za to. Nie wiem co ma wspólnego skanowanie komputera przez stronę z instalacją aplikacji na androida… ale najwidoczniej ten atak nie był skierowany do mnie ;)

Przecinki znowu atakują!

“Aplikację, przygotowano”

Trzeba się zabezpieczyć! Wyrwij swój przecinek z klawiatury!

Znowu pikseloza zamiast czarnych kwadratow?

Odpixelowales już? To się pochwal

My to nie, ale nasi przyszli przywódcy to czytają z marszu! http://www.humansnotinvited.com/

Ech . Żeby się pod niebezpiecznika podszywać to już podpada pod profanacje, ekskomunikę^^ . Dacie rozgrzeszenie niewiernemu ? Czy pozostanie wyklęty na wieki ?

Zrobilem explojta exiftulem na metaspojcie

Ja tam bym się obraziła na miejscu Redaktora, gdyby ktoś moim nazwiskiem podpisał tekst tak naszpikowany literówkami, niemal bez interpunkcji… Sam scam to przy tym małe piwo :P

Z jednej strony to trochę czepianie się na siłę, ale z drugiej tez jestem za tym, żeby Niebezpiecznik propagowal lepsze i bezpieczniejsze rozwiązania, jak w tym przypadku zamiast pixelowac obraz – wstawić czarny prostokąt etc. Jesteście, jakby nie patrzeć, swojego rodzaju autorytetem w kwestii zwiazanej z bezpieczeństwem, więc dużo osób będzie się kierowało Waszymi działaniami, a nie tylko tym, co napiszecie.

Zrobiliście literówkę w cytowaniu typosquattingowego adresy witryny. Ale czy na pewno, to jest literówka…? Incepcja level hard ;)

Co to znaczy

3090c08ac629391ddc8324208565770916

?

Nawet nie znając Niebezpiecznika ciężko złapać się na taki tani chwyt… To nawet ja czytając ten artykuł bez okularów na małym ekranie dostrzegłem większość tych literówek w nazwach, błędów w tekście i żałosne formatowanie. Ale podziwiam atakującego(atakujących) za zmianę pomysłu. ;) Tak przy okazji – Niebezpieczniku, czy podzielcie się info, czy ktoś kiedyś was próbował atakować? I nie mam na myśli tego rykoszetu (?) kilka lat temu dzięki któremu wasza strona była niedostępna. Zawsze mnie to ciekawiło, że żaden mózg nie próbował hackować waszej strony, czy strony konkurencji typu z3s. Jeżeli takie zdarzenie miało miejsce, to może podzielicie się tym info?

PS Dziś zobaczyłem na skrzynce nowy rodzaj spamu typu “Chcesz mnie poznać, chodź na randkę…”. Spamerzy dołączyli zdjęcie jakiejś laski sprzed kamerki. Ładny JPG – aż strach klikać… ;)

jak chorwacki student rusycystyki powiem, że jednak to mało jest wiarygodne, że Piotr konieczny atakował by stronę z śliczną domeną sositehuy.ru

w bazie CEDIG? W sensie jakiejś podszywającej się pod Centralną Ewidencję i Informację o Działalności Gospodarczej, w skrócie CEIDG?

A jak sprawdzić datę utworzenia domeny?

Używając whois

To ja się przyczepię literówki. Przestępcy odsyłają na oraNGę, nie oraGNę.