28/6/2021

Zapewnienie bezpieczeństwa danym użytkownika to niełatwe zadanie. Łatwiej jest je uzyskać, kiedy “hardware” i “software” współdziałają ze sobą. Jeśli jedno powstało z myślą o drugim, a drugie jest świadome pierwszego i wzajemnie się dopełniają. Przykładem takiego tandemu są tzw. urządzenia secured-core PC, czyli np. Microsoft Surface, które pracują pod kontrolą Windows 10. I właśnie specyficznym dla tego tandemu funkcjom bezpieczeństwa poświęcamy ten artykuł.

Trzeba zejść niżej

Tradycyjna ochrona komputera pomału przestaje wystarczać, bo jak wynika z raportu Secure Signals, aż 80% organizacji spotkało się w minionych 2 latach z atakami dotykającymi “niższego poziomu” — mikrokodu. A ochrona przed takimi atakami wymaga współpracy krzemu z systemem operacyjnym.

UEFI Microsoft Surface

Zacznijmy od przybliżenia architektury. Secured-core PC to nowoczesne urządzenia z Windows 10, które domyślnie i od samego początku działania wykorzystują dostępne możliwości sprzętowe do zapewnienia bezpieczeństwa oraz posiadają w tym zakresie włączone funkcje, takie jak m.in.:

- bezpieczeństwo oparte na wirtualizacji,

- sprzętowy root of trust,

- Secure Boot,

- szyfrowanie BitLocker,

- ochronę mikrokodu

…i wiele więcej. Wśród nich na szczególne wyróżnienie zasługują urządzenia Microsoft rodziny Surface, dla których bezpieczeństwo końcówki zawsze było jednym z priorytetów. Od 2015 r. zespół inżynierów Microsoft wdraża podejście do ochrony mikrokodu oraz bezpieczeństwa urządzenia. I może to robić skuteczniej m.in. dzięki pełnej wiedzy nt. procesu projektowania sprzętu (bo to ten sam producent), wewnętrznemu rozwojowi mikrokodu oraz holistycznemu podejściu do aktualizacji i zarządzania urządzeniami.

Unified Extensible Firmware Interface (UEFI) dla Surface jest tworzony wewnątrz organizacji, w sposób ciągły i aktualizowany. Jest utrzymywany dzięki Windows Update i w pełni zarządzalny za pomocą chmury dzięki Microsoft Endpoint Manager. Dzięki interfejsowi Device Firmware Configuration Interface (DFCI) zarządzanie ustawieniami UEFI nie wymaga już fizycznego dostępu do urządzenia. Zdalny poziom kontroli umożliwia organizacjom zminimalizowanie zagrożenia i daje duży poziom kontroli na poziomie mikrokodu. Organizacje mają teraz możliwość wyłączenia – za pomocą chmury – kamery w urządzeniu końcowym czy uruchamiania systemu z USB – a to wszystko na poziomie mikrokodu startującego przed systemem operacyjnym. To ogranicza potencjał zewnętrznych ataków, a dodatkowo Microsoft udostępnia swoje UEFI jako projekt open source.

Powrót do korzeni: Root of Trust i ochrona procesu startu urządzenia dzięki funkcjonalnościom Windows Defender System Guard

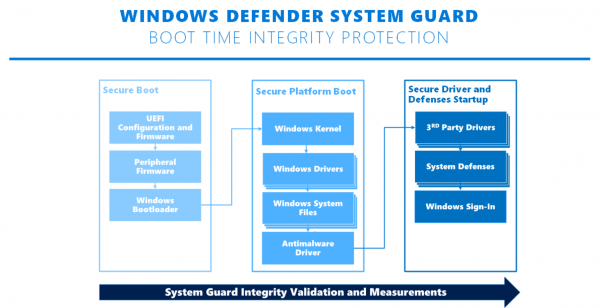

Windows Defender System Guard to zestaw funkcji chroniących integralność elementów systemu operacyjnego, który wykorzystuje szerokie możliwości Windows 10 oraz integracji systemu ze sprzętem. Działa na poszczególnych etapach startu urządzenia i uruchamiania OS.

W czasie startu systemu musimy mieć pewność, że jego istotne elementy – w tym te odpowiadające za bezpieczeństwo – nie zostały zmodyfikowane. W dawnych czasach jednym ze sposobów wykorzystywanych przez włamywaczy do uzyskania stałego dostępu oraz uniknięcia wykrycia była instalacja kodu startującego przed systemem lub też razem z nim. W rezultacie atakujący mógł skutecznie ukryć się oraz uzyskać wysoki poziom uprawnień. W przypadku Windows 10 działającym na Surface, mamy dodatkowe zabezpieczenie w postaci funkcji Secure Boot, która stanowi część UEFI.

W tym celu dokonujemy pomiaru statycznych komponentów UEFI w procesie znanym jako Static Root of Trust for Measurement (SRTM). Problem z tym podejściem polega na tym, że stanów wynikowych pomiaru, z uwagi na setki lub nawet tysiące producentów sprzętu produkujących przeróżne modele z wieloma wersjami UEFI, może być bardzo wiele. Utrzymywanie „białej listy” w takim przypadku jest bardzo trudne. Z kolei odwrotne podejście – wyeliminowanie znanych, złośliwych konfiguracji okazuje się nieskuteczne, bowiem zmiana jednego bitu w złośliwym kodzie sprawi, że uniknie on wykrycia.

Zmianę przyniósł Windows 10 w wydaniu 1809, który wprowadził Windows Defender System Guard Secure Launch umożliwiający już nie statyczny, a dynamiczny pomiar właściwości bootowania dzięki Dynamic Root of Trust for Measurement (DRTM).

W takim podejściu niezaufany kod może na początku wystartować, ale system, wykorzystując możliwości CPU kieruje wykonanie kodu na znaną i wcześniej zmierzoną ścieżkę. Istniał jednak jeszcze jeden problem – wykorzystywanie w atakach specjalnego trybu procesorów w architekturze x86, czyli System Management Mode (zwany również ringiem-2), wykorzystywany przez producentów np. do pomiaru temperatury chipa czy zarzadzania energią. Modyfikacja kodu na tym poziomie spowoduje, że rootkit będzie niewidoczny dla systemu operacyjnego.

Istnieją co najmniej dwa sposoby ochrony przed takim działaniem. Pierwszy z nich to ochrona stronicowania, która przestawia określone tabele kodu na tryb tylko do odczytu i w ten sposób chroni je przed nieuprawnioną modyfikacją. Po drugie – nadzór nad działaniem w trybie SSM i kontrola, czy nie uzyskał on dostępu do obszarów pamięci, do których nie powinien się dostawać.

Czas na start systemu operacyjnego. Funkcjonalność UEFI Secure Boot sprawdza teraz podpis cyfrowy bootloadera systemu operacyjnego. Zaufany certyfikat to taki, który został wprowadzony do UEFI przez producenta mikrokodu lub został ręcznie dodany przez użytkownika. Tylko podpisany bootloader, którego integralność zostaje w ten sposób potwierdzona, może wystartować.

W tym momencie pałeczkę przejmuje funkcjonalność Trust Boot. Bootloader weryfikuje podpis cyfrowy jądra systemu Windows 10, a ten po starcie sprawdza integralności innych elementów, na których start teraz nadeszła pora, czyli np. procesów startowych czy sterownika ELAM, który stanowi kolejny element w opisywanym łańcuchu zaufania. Ponieważ tradycyjne aplikacje antywirusowe startują dopiero po załadowaniu sterowników, ten moment był często wykorzystywany przez rootkity pod postacią sterowników. ELAM uruchamia się przed wszystkimi innymi sterownikami i w związku z tym jest w stanie je kontrolować i zapobiegać infekcji.

W końcu system wystartował. Windows Defender System Guard podpisuje przeprowadzone wcześniej pomiary oraz zamyka je przy użyciu TPM. Wykorzystanie w tym celu oddzielnego komponentu sprzętowego, odizolowanego od samego systemu operacyjnego jest konieczne w podejściu, które powinno zakładać przejęcie systemu i w związku z tym nie zezwalać na samoatestację systemu (kto będzie sprawdzał sprawdzającego?). Dodatkowo rezultaty pomiarów, teraz skutecznie zabezpieczone przed ingerencją w ich integralność, mogą zostać przesłane do zdalnego systemu tj. Microsoft Endpoint Manager w celu ich przechowywania i analizy.

Podsumowując, ochrona integralności systemu operacyjnego musi być przeprowadzana na wielu etapach:

Wykorzystanie w tym celu możliwości sprzętu (CPU, TPM) jest koniecznością, jeśli chcemy system operacyjny chronić przed atakami na niższym poziomie. Z kolei system musi umieć w odpowiedni sposób wymusić te działania na sprzęcie oraz przesłać rezultat do systemów zarządzających.

TPM: szyfrowanie i nie tylko

Dzisiaj, kiedy powoli zapominamy o dyskach talerzowych, a TPM staje się standardem także w komputerach biznesowych i konsumenckich (a także telefonach i tabletach), właściwie nie ma żadnego powodu, żeby nie szyfrować dysku. Funkcjonalność BitLocker jest dostępna w Windows 10 Pro (instalowany w standardzie w biznesowych wersjach Surface) i wyższych, a nie jak w Windows 7 jedynie w edycji Enterprise/Ultimate. I o ile faktycznie BitLocker radzi sobie bez TMP, wszystkie urządzenia Surface są wyposażone w najnowsze układy TPM 2.0, dzięki którym szyfrowanie dysku jest jeszcze bezpieczniejsze. BitLocker posługuje się algorytmem szyfrującym AES, w dwóch siłach szyfrowania (128 oraz 256 bitów). Symetryczny klucz szyfrujący powinien być przechowywany w bezpiecznym miejscu, a TPM świetnie się do tego nadaje.

Windows 10 1803 wprowadził funkcjonalność Kernel DMA Protection, chroniącą przed atakami posługującymi się DMA (Direct Memory Access), a więc wykorzystującymi zewnętrzne porty PCI (np. Thunderbolt™ 3 ports czy CFexpress) z bezpośrednim dostępem do pamięci. Mogło to prowadzić do ujawnienia poufnych informacji, w tym znajdującego się w pamięci klucza BitLockera.

W Windows 10 1903 ochronę rozszerzono na porty wewnętrzne, np. sloty M.2. Dzięki temu urządzenia, których sterowniki nie wspierają DMA Remapping (czyli w rezultacie izolacji pamięci dla takiego urządzenia – po to, aby nie mogło ono sięgnąć do wrażliwych obszarów pamięci), nie wystartują, jeśli nie ma zalogowanego i uprawnionego użytkownika, a sesja jest odblokowana. W ten sposób chronimy urządzenie przed atakiem „na pokojówkę”.

Kim jesteś? Ochrona tożsamości użytkownika

Wydaje się, że jednym z obszarów najbardziej narażonych obecnie na atak pozostaje użytkownik i jego tożsamość. Pomijając wszechobecne kampanie phishingowe wciąż do czynienia mamy z malwarem oraz narzędziami, które służą głównie do przejęcia tożsamości użytkownika-ofiary (czy to domenowej czy innej), a następnie wykorzystania jej w nieautoryzowany sposób.

Wszystkie nowe urządzenia Surface posiadają domyślnie włączone funkcjonalności Virtualization-Based Security i Hypervisor-protected Code Integrity (HVCI), które umożliwiają ochronę uwierzytelnień w Windows 10 dzięki Windows Defender Credential Guard. Dzięki temu przechowywane uwierzytelnienia znajdują się w wyizolowanym obszarze pamięci, do której nie ma dostępu system operacyjny, a przez to także działające na nim wcześniej wymienione narzędzia. W podobny sposób HVCI skutecznie ogranicza powierzchnię ataków takich jak tzw. human-operated ransomware (np. Robbinhood) czy zaawansowany malware (np. Trickbot) korzystające ze sterowników systemowych, ponieważ gwarantuje, że inne trustlety (zaufane procesy, np. te odpowiedzialne za Windows Defender Credential Guard) posiadają ważne certyfikaty.

Kolejnym elementem systemu Windows 10 w pełni wspieranym przez urządzenia Surface jest Windows Hello.

Wszyscy wiemy, że hasła są złe.

W tym momencie nie jesteśmy w stanie pozbawić użytkowników haseł całkowicie (są wykorzystywane przez używane protokoły, itd.), natomiast możemy odzwyczajać użytkowników od potrzeby wpisywania haseł. Windows Hello jest jednym z wkładów Microsoft w prace FIDO Alliance w zakresie podejścia passwordless. Najczęściej kojarzony jako „logowanie twarzą” jest w rzeczywistości czymś dużo więcej, bo systemem, który umożliwia uwolnienie i wykorzystanie uwierzytelnień przy wykorzystaniu gestu biometrycznego.

Oczywiście wsparcie biometrii wiąże się z wymogami dotyczącymi sprzętu. Urządzenia Surface wyposażone są w kamery wspierające Windows Hello. Dzięki temu logowanie jest szybkie, wygodne, a przede wszystkim bezpieczne. Także w Windows Hello ma swoją rolę do odegrania TPM, ponieważ certyfikat lub klucz jest przechowywany właśnie tam. Podsumowując, Windows Hello oznacza brak konieczności posiłkowania się hasłem, a komponenty sprzętowe na pokładzie Surface w pełni wspierają tę funkcjonalność.

Ochrona przed zagrożeniami

Urządzenia Surface w pełni współpracują z rozwiązaniem klasy EDR – Microsoft Defender for Endpoint. Analityka w zakresie zagrożeń ma taką jakość, jaką przedstawiają przesyłane przez urządzenie dane. Dzięki pełnej integracji sprzętu i systemu, wgląd w informacje na temat działających procesów, usług czy zainstalowanych sterowników jest pełny i umożliwia skuteczną analizę pod kątem bezpieczeństwa.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Największym zagrożeniem dla bezpieczeństwa jest zbieranie danych przez Microsoft i te automatyczne aktualizacje, których nie można wyłączyć…

Ja na to patrze troche inaczej ale generalnie w podobny sposob.

Realnym administratorem kazdej instalacji windowsa 10 jest microsoft, to on ma nad nim pelna kontrole i to on decyduje – i jesli ma sie szczescie to w sposob zgodny z wola uzytkownika…

“nie ma żadnego powodu, żeby nie szyfrować dysku”

odzyskiwanie danych… które i tak powinny znajdować się w minimum trzech kopiach zapasowych, ale dla zwykłego śmiertelnika możliwość przepięcia nośnika i użycia go bez poszukiwania jakichś kodów odblokowywania jest przydatna (ale w wielu nowych urządzeniach nieosiągalna, bo są lutowane do bólu)

“Windows 10 1803 wprowadził funkcjonalność Kernel DMA Protection, chroniącą przed atakami posługującymi się DMA (Direct Memory Access), a więc wykorzystującymi zewnętrzne porty PCI (np. Thunderbolt™ 3 ports czy CFexpress) ”

mimo tego Surface nadal nie posiadają takich złącz, tak na wszelki wypadek

ogólnie z linią Surface jest jeden istotny problem: brak w niej urządzeń do czegoś więcej niż zerknięcie na maila w razie kryzysu na urlopie, a jak wszyscy wiemy wdrażanie bezpieczeństwa kosztem komfortu odbywa się kosztem bezpieczeństwa

dlatego jeśli ma to działać niezbędny jest przemyślany sprzęt do pracy,a nie tylko netbooki (i piękny, zachwycający reklamami, ale śmiesznie słaby Studio)

“ogólnie z linią Surface jest jeden istotny problem: brak w niej urządzeń do czegoś więcej niż zerknięcie na maila w razie kryzysu na urlopie”

IDE od JetBrains: działa

Affinity Photo: działa

Eclipse: działa

Vegas Studio: działa

Nie da się kopać ethera – no to fakt. Nie wiem, do jakiej pracy Surface się nie nadaje, ale do mojej się nadaje bardzo dobrze. Jak zwykle, punkt widzenia zależy od punktu siedzenia, ale generalizowanie, że to sprzęt tylko do maila na urlopie jest dość nietrafione.

Dziękuję za komentarz. No cóż, brak możliwości odzyskania danych w przypadku braku klucza to nie efekt uboczny, a cel szyfrowania ;-) W sumie ten “jakiś kod odblokowywania”, czyli recovery key to istotny element tego rozwiązania, a związany z nim key escrow jest ważną częścią wdrożeń BitLockera. Klucz do domu też można zgubić, ale to nie powód, żeby go nie używać. Ja chciałem tylko zwrócić uwagę na to, że BitLocker jest świeteni zintegrowany i właściwie przezroczysty dla użytkownika.

Tak, urządzenia Surface nie oferują portów DMA “na wszelki wypadek”, bo nie każdy może mieć włączoną politykę, o której mowa.

Wreszcie – zgadzam się, że każdy ma swoje wyagania, jeśli chodzi o format czy zasoby urządzenia. Surface Laptop czy Book są na tyle silne, że sprawdzą się każdym przypadku, poza chyba tylko wymaganiami bardzo silnych kart graficznych do łamania hash… yyy… to znaczy renderowania grafiki 3D ;-)

owszem, brak możliwości odzyskania jest celem bitlockera, ale skontrowałem “nie ma powodu by każdy nie używał”

otóż zwykły śmiertelnik bardziej się przejmie utratą zdjęć niż tym, że ktoś w serwisie je sobie obejrzy, więc pewien powód jest

co do wydajności i ogólnego komfortu pracy właśnie w tym problem, że mocy nie mają wcale jakiejś olbrzymiej, a dodatkowo jest ona okupiona tragiczną kultura pracy (pomijając oczywiście modele pasywne, które siłą rzeczy głośne nie są, ale za to tracą znacznie więcej mocy)

do pracy na laptopie szukałbym jednak czegoś większego, tak ze względu na chłodzenie, układ “klawiszy” jak i rozmiar ekranu i dostępność portów, targanie ze sobą całej siatki przejściówek mnie nie bawi

a na głównym stanowisku laptop, zwłaszcza chuderlawy, ma niestety jeszcze mniej sensu

jakby wziąć te wszystkie technologie bezpieczeństwa, najnowszy desktopowy(!) R9 i wsadzić to do puszki podobnej do airtopa 3 to by był fajny sprzęt, ale linia surface (ale nie tylko ta, większość rynku laptopów cierpi na ten problem) obecnie buja się z klasą U, która nawet według specyfikacji wydajności za bardzo nie ma, jedynie responsywność, ale Tau mija i taktowania lecą (o ile wcześniej się nie zagotuje w tej wąskiej obudowie) i nagle z 50% większej od desktopowego i5 wydajności robi się 50% mniejsza

urządzenia surface mają porównywalna wydajność do innych urządzeń tej klasy, ale po prostu nie odpowiada mi cała ta klasa

na szczęście nie zapowiada się bym został smutnym człowiekiem, który musi używać laptopa regularnie, więc korzystam ze znacznie wydajniejszej maszyny, w dodatku chłodzonej pasywnie

eśli miałbym ją postawić w korpo to miło by było mieć te wszystkie dodatkowe zabezpieczenia, ale nie kosztem komfortu akustycznego czy konieczności stosowania plątaniny przejściówek

i nie mówię nawet, że muszą się pojawić urządzenia z 5950X zaraz, ale małe puszki (jednak wystarczająco duże by skutecznie i cicho, co bardzo ważne, schłodzić podzespoły) z 5980HX i kompletem portów w ofercie są zdecydowanie potrzebne

A propos biometrii to nie wiem czy to taki dobry pomysł. Ostatnio widziałem kilka filmów, gdzie przykładano nieprzytomnej ofierze tel.do twarzy/palca i się odblokowywał a w wersji hard ucinano dłoń i zabierano razem ze sprzętem :-)

Taak, https://imgs.xkcd.com/comics/security.png

Zapytam z ciekawości: jak w praktyce wygląda funkcjonalność Hello? Bo spodziewałbym się, że w pracy i w domu daje radę, ale czy rozpozna mnie w innych warunkach typu “logowanie z leżaka na plaży”, “zmiana fryzury”, “zmieniłem oświetlenie na nowy LED”, “jestem po dwóch piwkach, ale maila muszę sprawdzić”?

No właśnie zadziałają zabezpieczenia – aby nie udało się zalogować… i zrobić różnych głupot… piwko wywietrzeje – rano się sprawdzi pocztę i nie wyśle żadnych kompromitujących rzeczy – Microsoft dba o nas ;P

Jak słońce wali prosto w kamerę, to jest lipa, wiec leżak na plaży zależny od orientacji względem słońca. Pozostałe wymienione problemy ogarnia beż problemu. Jest nawet dioda IR, dzięki czemu wszystko działa również, jeśli nowe nowo zamontowane LEDy się spalą i zapanuje ciemność. Generalnie mega wygodna sprawa, takie coś pośrednie pomiędzy faceid od Appla i zabezpieczeniami, które można złamać zdjęciem twarzy (na Surface zdjęcie nie przejdzie).

Dzień dobry, przy tego typu zmianach nie powinno być problemów. Punkty zbierane są z “twarzy”, a więc zmiana fryzury, ani bycie po nawet trzech piwkach nie spowoduje odrzucenia gestu biometrycznego. Jak miałem np. nowe okulary, które mogły wpywać na rozpoznanie punktów, to po prostu “douczałem” Windows Hello raz i tyle. Jedyny problem, jaki można ew. napotkać to rozpoznanie pod ostre źródło światła, np. na zewnątrz pod słońce, ale to wiąże się z ograniczeniami sprzetowymi kamery (jaką jasność może mieć kamera z soczewką wielkości kawałka paznokcia). Paweł Łakomski

Hello po 2 piwach… może nie rozpoznać! Ale zostaje jeszcze PIN i hasło. Fryzura na Hello nie wpływa. Nie rozpozna jak twarz jest mokra (krople wody) lub padają na nie cienie (liści, gałęzi). :D

Ciekaw jestem jak dziala weryfikacja obrazem w przypadku “obili mi ryjek/ spadlem z roweru”? To wcale nie takie śmieszne, kiedy do zgłoszenia sprawy do ubezpieczyciela i rejestracji do lekarza trzeba najpierw wyzdrowieć, żeby się zalogować.

@Morris mnie rozpoznaje z częściowo założoną maską, tzn jak nos zasłonięty to nie puści, ale jak maska z nosem odsłoniętym to rozpoznaje, on chyba głównie na oczach i okolicach się skupia, jest kamera na podczerwień. A jak Cie nie rozpozna to i tak można PINem wejść, musisz ustawić jakąś opcję zapasową.

@zakius jako programista pracuje stale na Sufrace Laptop 4 i jestem zadowolony, niczego mi nie brakuje, a czas pracy 8-10 godzin jest bardzo fajną sprawą by popracować poza domem na jakimś ogródku lub w aucie się zdarzało

Windows Hello zajebista rzecz. U mnie w firmie wymyślili że wszyscy mamy na to przejść bo hasła są złe i lepsza przyszłość jest bez haseł. Niestety większość pracowników ma komputery bez super-kamerek czy innych sposobów alternatywnego logowania się, więc główny efekt wdrażania Windows Hello u wszystkich jest taki że zamiast logować się do komputerów zmienianym co 3 miechy hasłem zawierającym małe i wielki litery, cyfry i znak specjalny teraz logujemy się 8 cyfrowym pinem który nie musi być zmieniany wcale. Fuck yeah! I co prawda 12345678 nie dało się ustawić, ale inne, niewiele bardziej skomplikowane kombinacje już tak.

” zmienianym co 3 miechy hasłem ”

Polityka “zmiana hasla co X czasu” nie poprawia bezpieczenstwa.

Czy ktoś to pracuje przy odzyskiwaniu danych może mi wyjaśnić. Czy jeżeli mam zaszyfrowany dysk twardy a ten ulegnie awarii to czy jest możliwe odzyskanie danych? Oglądałem kilku gości na youtube i oni odzyskiwali dane tylko w przypadku kiedy dyski nie były szyfrowane. Czy ktoś może to potwierdzić?

Jeżeli masz w pełni szyfrowany dysk, to żeby cokolwiek miarodajnego wyciągnąć, musisz odzyskać CAŁĄ zawartość zaszyfrowanego dysku/partycji. Proste – nigdy nie wiadomo, co takiego kryje się pod zaszyfrowanym blokiem – czy jest to fragment super-ważnego pliku X, czy jakiś tam plik systemowy, czy może puste miejsce przemielone algorytmem. Tylko mając klucz odzyskiwania (a ten ma tylko właściciel dysku/danych) możesz te dane potem zinterpretować.

Odzyskiwanie szyfrowanych danych w praktyce wygląda zatem tak – dajesz dysk i płacisz za usługę w ciemno, po robocie dostajesz obraz dysku/partycji i jedziesz kluczem odzyskiwania, żeby odszyfrować te dane (i to kluczem odzyskiwania, bo nawet jeżeli zrobisz posektorową kopię fizycznego dysku systemowego i wsadzisz ją w miejsce oryginału, to TPM wykryje inny numer seryjny wsadzonego dysku i wywali błąd deszyfrowania, bo zmienia się suma kontrolna sprzętu).

@Lukasz032 – dlatego też nie używam szyfrowania. Ryzyko awarii dysku nie jest duże, ale świadomość że w razie problemów jest się w czarnej pupie skutecznie mnie zniechęca.

Kiedyś w ramach zabawy “psułem” kontenery TC. I rzeczywiście, komunikat “volume not found” (lub coś w tym stylu) – i to wszystko co udało się osiągnąć – może mocno popsuć morale :-)

Wiec jak chcesz sie zabezpieczyc przed pokojowka, lokalnymi emerytami, jakims tam oprogramowaniem wirusowym to moze jest to dobre rozwiazanie, ale jako uzytkownik takiego urzadzenia smiem sie z tym niezgodzic, poniewaz kazde z ponizszych punktow samoistnie dyskwalifikuje sprzet z grupy Microsoft Surface Pro Laptop;

1. Wlacznik zasilania jest sobie radosnym guziczkiem wystajacym poza obudowe , ktory naciska sie za kazdym razem kiedy chowasz urzadzenie do opakowania transportowego typu teczka, skutki … wielokrotne przegrzewanie sie urzadzenia, urzadzen z nim przenoszonych … ( BRAK KONTROLI KIEDY MASZ URZADZENIE “WLACZONE” ), i ten radosny guziczek jest dzialaniem celowym , poniewaz producent wie i zaplanowal tak ten sprzet …

2. Jest to urzadzenie stacjonarne poniewaz bateria jest dramatycznie slaba … nawet jezeli nie rozladuje sie do 0 podczas przenoszenia – patrz punkt 1 …

3. Klawiatura z czytnikiem linii papitarnych tylko rynek USA …. hallo , no co za zaskoczenie …

4.Bateria jest tak slaba ze trzeba pracowac na minimalnej jasnosci … bo shutdown … bo komputer jest bezpieczny jak bateria jest rozladowana …

5. Radosna tworczosc w postaci niestandartowego portu do ladowarki i urzadzenia dokujacego … wtyczki sie przegrzewaja , fatalna jakos wykonania, ale to norma ….

6. jak magnesiki tego super bezpiecznego portu przyciagna ci np. spinacz do potyu to masz dyskoteke , taki ekstra ficzer …

7.W przypadki i7 chlodzenie nie daje rady i procek pracuje max na 50% mocy – taki cooling down – to radosne uczucie ze masz najmocniejszy mozliwy sprzet …

8. Zapomnij o zewnetrznych serwisach , wiadomo bezpieczenstwo, a poza tym strach u serwisantow, poniewaz rozbieralnosc urzadzenia jest w skali 0,1/10 , to na wypadek kiedy chcesz wymienic baterie ( tylko oryginalna ) w 2021 kupujesz baterie z data produkcji 2015 , jest OK

9. Budowa tj. konstrukcja Surface Pro w podrozy jest tak nieporeczna, nie ergonomiczna że dramat, bewnie żeby nie używać w miejscach do tego nie przeznaczonych …

10. I to poczucie ze MICROSOFT ma pod kontrola wszystko … coz za radosc … juz sie wyleczylem …

Tak polecam wam wszystkim – co ma wam byc lepiej jak mi ….

Warto zaznaczyć że te urządzenia są nienaprawialne. Po gwarancji można jedynie “wymienić” na refurbished za cenę tylko trochę niższą od nowego.

Tabletów nawet niezależne serwisy ie chcą dotykać ze względu na wysokie ryzyko pęknięcia ekranu przy próbie otwarcia obudowy.

Taki Louis Rossmann czy w Polsce Daniel Rakowiecki by chyba naprawił ;)

Lukasz032, to że ci goście to “celebryci naprawiania laptopów”, nie oznacza, że są najlepszymi fachowcami w tym kraju. A poza tym Rossmann to chyba tylko graty od Apple naprawia.

Moze to kogos interesowac wiec pisze, poniewaz w Surface Pro masz jedno lacze USB , to musisz miec wlaczony caly czas Bluetooth, tak ten bezpieczny sposob laczenia wraz z brama ktora pozwala laczyc sie z twoim komputerem …. nawet myszka jak ktos inny nie kozysta z tego lacza …

A MICROSOFT super bezpieczny system ktorzy tez uprawnieni lacza sie kiedy chca … chyba ze uzywaja softu do laczenia sie kupionego w Izraelu … i zajmuj sie wlasnoscia intelektualna jak wszystko masz online ….

Może by tak zrobić artykuł o aplikacji “family link” od Google. Są tak potężne bugi że nawet dziecko może szybko obejrzeć coś na YouTube nawet, gdy telefon jest zablokowany “Huawei P30 Lite New Version”