26/11/2010

Zastanawialiście się kiedyś co by się stało gdyby Wasz dostawca usług hostingowych padł ofiarą ataku? Nie? Mnie do dzisiejszego dnia też nie interesowało to zupełnie…

Deface tu, deface tam

Dzień jak co dzień. Wracam z pracy, wchodzę do domu, odbieram telefon w drzwiach:

-

— Wejdź na xxyyy123.com (domena wymyślona na potrzeby filmu), ktoś schakierował Ci stronkę.

— *** – tutaj padło kilka niestosownych określeń z mojej strony, których nie mogę przytoczyć

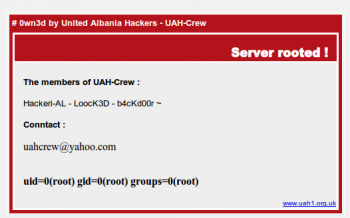

Nie minęła minuta, otwieram przeglądarkę, wpisuję adres swojej domeny i co widzę?

Nie wiem dlaczego, ale nagle poczułem doskwierający głód, dostałem ochoty na kebaba…

Analiza powłamaniowa

Index.html ewidentnie podmieniony, pewnie bazy danych też już straciłem, tak samo jak pozostałe pliki. Zalogowałem się na serwer, listuję pliki, listuję bazy, wszystko w normie za wyjątkiem wspomnianego index.html oraz index.php, ufff.

#> ls -la

-rw-r--r-- 1 root root 2,47K Nov 24 17:03 index.html

-rw-r--r-- 1 root root 2,47K Nov 24 17:03 index.php

Wszystkie domeny, które były podpięte do mojego konta w katalogu public_html/ zawierały podane wyżej 2 pliki. Natomiast podkatalogi już nie, tak więc podmiana nie nastąpiła rekurencyjnie.

Pierwsza myśl jaka przeszła mi przez głowę była związana z c99, r57 – to jednak nic z tych rzeczy. Żadnych plików PHP nie miałem u siebie na serwerze, kilka statycznych html i reszta to pliki tekstowe, obrazki. Wynika z tego, że wykorzystanie bezpieczeństwa luki w mojej webaplikacji odpada, lecimy dalej.

W związku z tym, że dostęp do konfiguracji domeny i plików mamy poprzez DirectAdmina, pomyślałem sobie, że to może być klucz do zagadki. Faktycznie 6 stycznia 2010 wyszedł exploit, a konkretniej “Symlink Permission Bypass” dla DA ver. <= 1.33.6 (zainteresowani sami znajdą). Changelog: http://www.directadmin.com/features.php?id=1097 Plik /etc/shadow wystarczyłby żeby złamać hasła. Tak więc to może być miejsce, w którym Turcy przełamali zabezpieczenia serwera i zdobyli roota.

Tego jest więcej…

Ale to nie wszystko. Byłoby nudno gdyby chodziło tylko o 1 serwis www, do tego jeszcze mój. Trzymajcie się mocno… Szybki kurs bash i mamy coś takiego:

for i in `seq 192 255`; do IP="178.63.212.$i"; wget "http://www.zone-h.org/archive/ip=$IP" -q -O - | egrep -i "Total notifications:" | sed -r "s/^.*Total notifications: <b>([0-9]+)<\/b>.*$/\1/g" | awk -v ip=$IP '{if ($1 > 0) {print ip" domen: "$1}}'; done;

Powyższa linijka sprawdza nam cały zakres IP, który został przydzielony dla cal.pl pod kątem występowania w serwisie zone-h.org

Wynik to:

178.63.212.198 domen: 407

178.63.212.199 domen: 4

Łącznie 411 domen, wszystkie z 24 listopada, które zostały zaatakowane w ciągu 1 dnia, nieźle. Na większości z nich plik index.html jest wciąż podmieniony. Cal.pl milczy…

Bonus pack: http://www.zone-h.org/archive/ip=178.63.212.198

#> whois 178.63.212.198

inetnum: 178.63.212.192 - 178.63.212.255

netname: TRZISZKA-ROMAN

descr: Trziszka Roman

country: DE

admin-c: RT3786-RIPE

tech-c: RT3786-RIPE

status: ASSIGNED PA

mnt-by: HOS-GUN

source: RIPE # Filtered

#> uname -a

Linux san.cal.pl 2.6.18-028stab059.6 #1 SMP Fri Nov 14 14:01:22 MSK 2008 x86_64 x86_64 x86_64 GNU/Linux

Całe szczęście cal.pl nie powierzyłem swoich istotnych danych, używałem serwera jako storage na różnego rodzaju “śmieci”. Zapewne w przeciwieństwie do ludzi, którzy utrzymują na serwerach cal.pl swoje sklepy, aplikacje, co najgorsze może nawet systemy ERP…

Jak jest moja rada? Sprawdźcie pliki na swoich kontach i zażądajcie od cal.pl wyjaśnienia w tej sprawie.

Aktualizacja 29.11.2010

Otrzymaliśmy oświadczenie p. Michała Trziszki, Dyrektora Zarządzającego INFO-CAL:

Po aktualizacji jednego z naszych serwerów, wskutek pomyłki ludzkiej,

urządzenie nie zostało dokładnie zabezpieczone. W wyniku tego

wystąpiła próba przechwycenia danych naszych klientów. Na szczęście

żadne informacje nie zostały wykradzione – jedynym skutkiem było

podmienienie plików index na kontach.

W przypadku większości stron prawidłowe pliki index zostały już

przywrócone. Serwer został także dodatkowo zabezpieczony.

Wprowadziliśmy kilka zmian dotyczących polityki dostępowej.

Przepraszamy za zaistniałą sytuację i kłopot, jaki sprawiliśmy

kilkudziesięciu naszym klientom. Zapewniamy jednocześnie, że zrobimy

wszystko, aby w przyszłości problem już się nie powtórzył.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

dobrze, że mam tam tylko domenę :>

Piotrek: może już nie masz? :>

Cal.pl milczy ? Oj nie ładnie… Niebezpiecznik już kiedyś podkreślał, że nic nie działa bardziej odstraszająco na klientów, jak zamiatanie sprawy włamania pod dywan.

Na ‘dzień dobry’ powinni wysłać do wszystkich klientów stosowne maila i/lub osobiście do nich zadzwonić.

U mnie nic się nie zmieniło, zwykłe htmlki tam trzymałem :).

@Piotr Konieczny sprawdzałem, wszystko jest.

Cal.pl należy do tych firm, w których nie chcesz mieć hostingu, ani nawet domeny. Kolega miał z nimi dość ciekawe przejścia. Podesłałem mu linka, więc może sam się tu wypowie na temat ich “profesjonalizmu”.

Cieszę się, że w porę przeniosłem się z Cal. Poziom obsługi klienta jest tam na tak niskim poziomie, że nie dziwi mnie to, że nie dali nikomu znać. Ja przez 2 tygodnie nie mogłem doprosić się o AUTHINFO, dopiero mail do UOKiK z Cal-em w kopii pomógł.

Ciekawe, bo jak google pokazuja, to nie pierwszy problem cal.pl na taka skale:

http://pokazywarka.pl/calpl/

4 stronki hostowane na Cal.pl mi padły.

Napisałem do Cala, odpowiedź dostałem w przeciągu 2h z informacją, że to moja wina.

Chyba panowie zbytnio nie wiedzą co mówią (i robią).

Przeprowadziłem analizę powłamaniową logów do których miałem dostęp (apache + logi stron) i żadnych informacji na temat ataku tam nie znalazłem.

Ewidentna wina Adminów, a ich odpowiedź:

“Witam serdecznie,

Prosze przeskanowac komputer programem antywirusowym, zaktualizowac system Windows oraz program Total Commander. Wirusy sa wgrywane w sposob taki, ze po polaczeniu z serwerem FTP jest przechwytywany login i haslo do serwera, z ktorym sie Pan polaczyl. Kolejnie sa dogrywane z niezaleznego serwera zlosliwe kody do plikow lub zamienia pliki indexowe na nowe. Po aktualizacji systemu i pozbycia sie wszelkich wirusow prosze zmienic haslo do serwera ( http://pomoc.cal.pl/content/2/212/pl/has%B3a-i-historia-logowa%F1.html ). Nie jest to blad serwera, a oprogramowania z ktorego Pan korzysta. Aby usunąć problem zalecamy wgranie własnego pliku indexowego do katalogu public_html domeny oraz zmianę hasla do serwera FTP. “

Kilka lat temu jeden z moich kolegów polecał hosting na Cal.pl. Nie wiem, na ile to się zmieniło od tamtego czasu, ale bardzo szanowałem tego kolegę za wiedzę i doświadczenie, więc chyba chłopaki się nieco opuścili. ;]

Szczęście w nieszczęściu że to tylko deface, łatwo wykryć, łatwo naprawić. Znajomy kika lat temu miał podobny atak na domenę, spytam czy to też cal.pl (choć to mało prawdopodobne).

BTW – mówiąc o c99 i r57 mieliście na myśli atak przez shella?

Cal bardzo lubi zrzucać winę za swoje niedociągnięcia na oprogramowanie klientów. A tak naprawdę to ich luki systemowe.

Niemniej jednak najlepsze są ich odpowiedzi:

Na moje zgłoszenie o niedziałającym generowaniu formularza w IE 7 odpowiedź CAL była następująca:

“Sprawdzilem na windowsie kolegi ( niestety, albo stety u nas standardem pracy jest Mac OS w firmie ) i na IE9 dziala generowanie wnioskow.”

@Krzysztof: takiego nie rozumienia tekstu pisanego w IT dawno nie rozumiałem :) W końcu 7, czy 9 – co za różnica ;)

A przykład Cal.pl smutny :/ od tego właśnie są blogi firmowe, a nie pisanie “Bezpieczeństwo w Sieci. Dlaczego warto korzystać z certyfikatów SSL?” kilka dni przed atakiem ;)

Przeprowadziłeś analizę powłamaniową na logach z apache? :) Proszę Cię.

Też miałem z nimi przejścia i jak miałem jakieś problemy to zawsze ta sama śpiewka :to Twoja wina przeskanuj komputer programem antywirusowym”. Nie powiem, że się cieszę z tego co ich spotkało ale może to im otworzy oczy i zaczną poważnie traktować swoich klientów.

Cieszę się że już u nich nie jestem i raczej nikomu nie polecam już tego hostingu.

U mnie też wszystko jest. Może już przywrócili backup. Chociaż akurat moje domeny są pod innym IP

Niech no się tylko Ognisty dowie :>

@Sergi: Tak, upload shella w php i przez niego atak na serwer.

Aczkolwiek taki scenariusz odpada bo jak można przeczytać w jednym z wcześniejszych komentarzy w logach apache nic nie ma. Access.log to była pierwsza rzecz, którą sprawdziłem (nic nie znalazłem) więc wynika z tego, że podmiana nastąpiła z konta shellowego, ktoś musiał zdobyć roota. Zresztą właściciel i grupa plików index.{html,php} to potwierdzają.

Zaistniala sytuacja nie dziwi mnie wcale. cal.pl to jeden z gorszych hostingow (slaba konfiguracja – hack friendly ;], żałosna obsluga), podobnie ‘slabych’ hostingow jest w polsce o wiele wiecej ;)

…wiedziałem od dawna że nie cal.pl nie jest dobrze zabezpiecznone…

No jeśli rzeczywiście ten hosting jest taki genialny jak piszecie, to rzeczywiście jest “świetny”. Hack na wielką skalę, a oni wciskają ludziom kit, że to “ich wina”.

;>

podoba mi się jedno zdanie na ich stronie – pisownia oryginalna:

“Nic prostrzego z cal.pl”

to w końcu kot ich zaatakował albańczycy czy turcy?

@Radom

klienci ich zaatakowali wgrywając wirusy :P

@Radom

Zdecydowanie kot.

a ja mam u nich hosting i tez padłem ofiarą ataku…całe szczęście miałem kopie i sobie wszystko poprzywracałem, a z tego co widzę ponad 60% osób nie wie co zrobić…a cal ?

jedyna kopię jaką mają to z nocy 24/25 – czyli kilka godzin po ataku…

czy to nie jest mistrzostwo robić backup po ataku ? :)

http://www.facebook.com/permalink.php?story_fbid=157737567604816&id=141642889211652

Cal podjął rozmowy o ataku??

@Anton

Teraz to już mnie wku***** piszą sobie na facebook’u, a mi dalej baza MySql nie działa, przez co cała witryna leży wtf? Miała działać o 20, na maile nie odpisują… O.o

@Michal: bo prawdziwi twardziele nie robią backupów :>

Kiedyś żeby sobie poprawić nastrój czytalem demoty, kominka …. a teraz piewszy lepszy njus tu i tarzam się po podłodze xD ( komentarze ROX )

@ h ( ktoś ) juz wklejał ale ja się nie mogę powstrzymać – http://pokazywarka.pl/calpl/

a potem ten cytat z fesjbuka…

” cal.pl – tanie serwery, hosting i domeny cała armia strzeże serwerów :D można spać spokojnie :) ” …self owned ?

… rotfl xD

Kiedyś straciłem roczny abonament za hosting przez cal.pl sprawa poszła do Rzecznika Konsumentów i cal wmówił mu, że jestem wielbłądem pomimo oczywistej oczywistości że nim nie jestem :( Widać firmie cal.pl nie zależy ani na uznaniu klientów, ani na uczciwości, ani na bezpieczeństwie.

Nikt z moich znajomych nigdy więcej nie skorzysta z ich usług!

Powiem tak, to już drugi dzień i oni mi dalej nie postawili serwer MySql, PHPMyAdmin nie działa, połączenie z bazą nie działa, ops przepraszam, w końcu po zagrożeniu sprawą w sądzie naprawili dostęp do plików w DirectAdmin dzisiaj o ok. godz. 18-stej, więc zdołałem ściągnąć backup i cichaczem od nich odejść do innego hostingu. Gdybym dalej był u nich, to już niedługo Google bot wywaliłby stronę z indeksu. Ludzie tu nie chodzi tylko oto, że oni nie mają zabezpieczonych serwerów, oni są ślamazarnie wolni i do tego ledwo co można się z nimi skontaktować, a jak już się uda to odpowiedzi są chamskie i na dodatek anonimowe.

Też miałem serwer przez 2 lata w cal.pl teraz przeszedłem na darmowy serwer 1and1.pl (po prostu nie mam wysokich wymagań), ale taki fail to przesada…

@Arkadiusz Włodarczyk, odpowiedzi nie są anonimowe. Tam odpowiada zawsze jedna, ta sama osoba – Michał Trziszka.

Cal do dzisiaj milczy w tej sprawie, co jest zachowaniem karygodnym. Mam nadzieję, że dużo ludzi to widziało i będzie omijać tę firemkę szerokim łukiem.

@Nowakor

Jeżeli odpowiedzi nie są podpisane, to skąd mam to wiedzieć? Nawet w stopce nie ma żadnej informacji. Jeżeli nie ma żadnych informacji przy odpowiedzi, to znaczy, że są anonimowe.

Cal.pl to chyba najbardziej żenujący hosting jaki w życiu miałem, a miałem trochę. Nie dość że ataki na serwer były nagminne to i administrator nawet nie próbował dojść o co chodzi i jak to możliwe, wolał oskarżyć mnie o próby wyłudzenia danych. Ręce opadają. Po takiej sytuacji nikomu bym nie polecił tej formy. To zwyczajny wstyd i wcale mnie nie dziwi że padli ofiarą ataku.

CAL dalej ma jakieś problemy, tym razem z phpMyAdminem.

Sytuacja się powtórzyła w grudniu 2010 a bok cala wmawiało mi że to moj błąd dopiero teraz dowiedziałem się z forum że to cal zawinił

wszystkim radzę

z dala od cala

Wczoraj otrzymałem taką informację od CAL.pl do teraz nie przywrócili mi żadnego pliku!

Witam serdecznie,

uprzejmie informuje, ze nastapila powazna awaria serwera trefl, na ktorym

znajduje sie Panstwa konto hostingowe w cal.pl. Z powodu awarii i blednego

dzialania kontrolera RAID dyski twarde serwera zostaly uszkodzone. Niestety

nie ma mozliwosci naprawienia dyskow twardych. W chwili obecnej jest przywracana

kopia zapasowa danych na nowym serwerze. Jestesmy w trakcie przywracania kopii

zapasowej Panstwa danych. Strony powinny zaczac funkcjonowac prawidlowo do kilku

godzin. Z powodu rozleglej awarii ulegly utracie aktualne dane – przywracamy dane

z serwera backup.

Wkrotce otrzymaja Panstwo dalsze informacje.

Przepraszamy za klopot i prosimy o wyrozumialosc.

Śmieszą mnie mastahakery, które tu w komentarzach napisały takie bzdury jak np. “Chyba panowie zbytnio nie wiedzą co mówią (i robią). Przeprowadziłem analizę powłamaniową logów do których miałem dostęp (apache + logi stron) i żadnych informacji na temat ataku tam nie znalazłem.”

Po prostu ręce opadają czytając takich fachowców od analiz powłamaniowych. Co ty chłopino możesz analizować? Logi Apache? Które miałeś w domowym? Po włamaniu je analizujesz? I stwierdzasz, ze nie było włamania przez WWW? NA JAKIEJ PODSTAWIE?

Wracać do podstawówki. Hakiery.

W sierpniu był niezły włam do CAL… nawet zastanawiałem się czy wam tego nie podesłać.

Pewnego dnia zadzwonił telefon… “Bo mi nie działa”… no nie działa bo ktoś wykasował tablice w bazie… ale patrze sobie… skąd u diabła widać jeszcze ponad 2000 baz z pełnym grantem?! Nie musiałem długo przekonywać aby stamtąd wiać czym prędzej… help desk fatalny, administracja fatalna… czas reakcji na awarię dłuższy niż renderowanie Julii w 640×512 pisanej a Amosie na A500… czyli czasem dłużej niż 2 dni… porażka!

Na serwerach cal.pl miałem 7 stron. Poprosiłem o to by coś zrobili bo strony zamulają, więc przenieśli wszystko na inny serwer i zaczęły się problemy…

Strona, której nie było w katalogu public_html gdy łączyłem się przez ftp (a była tam godzinę wcześniej) pojawiała się co kilka godzi to znikała. Nie jedna ale wszystkie 7.

Webmasterzy się denerwowali bo newsy i zmiany które robili w stronach to znikały to pojawiały się co kilka godzin (bazy danych i pliki).

Taką sytuację można by było pewnie jakoś usprawiedliwić 48h po zmianie wpisów dns, ale nie w 2 tyg.

Obsługa CAL.pl traktowała mnie jak wariata więc wysłałem filmik przedstawiający całą sytuację na co wyjaśnienia nie otrzymałem do dzisiaj. (podobnie to wyglądało z różnych zakątków polski)

Może ktoś ma jakiś pomysł co asy z cal.pl popsuły.

Wszystko przeniosłem na nowe serwery i jest ok.

Ja też miałem kiedyś niezły przypadek w cal.pl… mieli błędną konfigurację serwera (hostował kilkadziesiąt serwisów) – wystarczyło wpisać zamiast domeny adres ip a naszym oczom nie ukazywała się strona a zawartość kodu źródłowego (najczęściej php :) ) mam gdzieś jeszcze z tego nagrany filmik, ogólnie – nie polecam nikomu tego hostingu

Jestem słaby w tych sprawach, proszę bardziej doświadczonych o naświetlenie sprawy. Jakiś czas temu znajomy powiedział mi, że jego antywirus (eset) wykrywa wirusy na mojej stronie. Zająłem się sprawą.Eset faktycznie wykrył iframe. Zgłosiłem do cal.pl, że jest taki problem, odpowiedzieli tym co można przeczytać na każdym forum-tzn. żeby przeskanować antywirusem. Ściągnąłem więc pliki moich stron na dysk, przeskanowałem i wrzuciłem z powrotem, oczywiście hasła pozmieniałem, nie pomogło, zleciłem specjaliście, wszystkie pliki zainfekowane( mówi, że nie da się tego ogarnąć-trzeba zrobić wszystko od nowa, a backup który dostałem od cal.pl też zainfekowany. Jestem stratny-strona firmowa, sklep, blogi wszystko leży. Mam pytanie czy firma cal.pl nie powinna mieć na swoich serwerach jakiegoś antywirusa, który odpowiednio wcześnie informuje o zagrożeniu(tak jak zresztą deklarują). I czy taki komunikat od przeglądarki nie świadczy, że coś z nimi nie tak-adres https://panel.cal.pl/ status certyfikatu: ta witryna próbuje zidentyfikować się przy użyciu nieprawidłowych informacji.Tożsamość nieznana…