10/9/2014

Cała Polska — jak głosi opis projektu finansowanego ze środków Ministerstwa Kultury i Dziedzictwa Narodowego — “wspiera zdrowie emocjonalne, psychiczne, umysłowe oraz moralne dzieci”, ale też niestety udostępnia w internecie, w tzw. “głębokim ukryciu” plik zawierający ponad 8000 rekordów z danymi nauczycieli biorących udział w akcji. Poinformował nas o tym jeden z czytelników. I możnaby powiedzieć, że dziś najwyraźniej dzień wycieków… ale w przypadku znalezionych przez naszego czytelnika danych nauczycieli, sprawa nie jest taka jednoznaczna.

“Wyciek” danych osobowych nauczycieli?

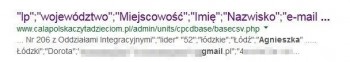

O pliku zawierającym dane nauczycieli poinformował nas jeden z czytelników. Na jego ślad trafił szukając w Google informacji na temat adresu e-mail należącego do jednej z nauczycielek.

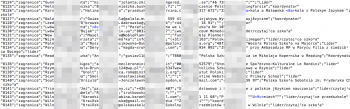

Dane jakie znajdowały się w publicznie dostępnym pliku to imię i nazwisko nauczyciela, jego adres e-mail, nazwa przedszkola/szkoły a także numer telefonu.

Imię i nazwisko nauczycieli, którzy przecież są funkcjonariuszami publicznymi, nie są w nasze opinii zbyt łakomym kąskiem. Ich e-maile pewnie również można dość łatwo ustalić w większości przypadków (część belfrów i tak podała służbowe skrzynki — co jeszcze bardziej obniża “wartość” “wycieku”). Podobnie jest z telefonami — spora ich część to telefony stacjonarne do szkół (choć jest też trochę numerów komórkowych, być może te są prywatne). Jedyny użytek tej z tej bazy mogą zrobić osoby pokroju Kazika, które chciałyby dorwać prywatny numer swojej pani od języka angielskiego ;)

Do czego “złoczyńcy” mogą wykorzystać te dane?

Jedyne co “złego” przychodzi nam do głowy w kontekście ewentualnych profitów dla osoby, która skopiowałaby ten plik, to ładnie tematycznie ułożona grupa docelowa, którą zainteresowani mogą być np. producenci kredy (albo innych pomocy naukowych bądź szkoleń skierowanych do nauczycieli). Alternatywnym działaniem może być skierowanie na ww. adresy phishingu podszytego złośliwym oprogramowaniem, aby z komputera nauczyciela po cichu wyciągać pytania do klasówek… gimnazjaliści są do tego zdolni.

Ale to nie “wyciek” to feature!

Oczywiście zwróciliśmy uwagę fundacji na niniejszy plik. Oto oświadczenie jakie otrzymaliśmy w tej sprawie:

[U]dostępnione na stronie http://www.calapolskaczytadzieciom.pl/liderzy dane kontaktowe Koordynatorów i Liderów kampanii “Cała Polska czyta dzieciom” służą umożliwieniu komunikacji pomiędzy wszystkimi osobami zainteresowanymi udziałem/prowadzącymi kampanię czytania w celu wzajemnego wspierania działań proczytelniczych i wymiany doświadczeń. Dane kontaktowe są udostępniane na www wyłącznie na podstawie pisemnej zgody osób, których dotyczą, zgodnie z ustawą o ochronie danych osobowych z dn. 1997-08-29. Nie może tu więc być mowy o wycieku danych, z założenia przeznaczonych do publicznego udostępnienia. Od naszych Koordynatorów i Liderów nie otrzymujemy sygnałów o nadużyciach związanych z wykorzystywaniem podanych przez nich danych kontaktowych.

Link, pod którym można znaleźć przekonwertowaną do arkusza kalkulacyjnego bazę kontaktów, nie był dostępny bezpośrednio ze strony www, został obecnie zablokowany.

I tak więc z pozoru sensacyjnego pliku z danymi osobowymi znalezionego w głębokim ukryciu robi się jawna i dostępna w innej części serwisu lista nauczycieli, którzy wyrazili zgodę na takie udostępnianie ich danych.

…ale jak to?!

Ci bardziej paranoiczni czytelnicy naszego serwisu pewnie są zdziwieni i nie mogą pojąć dlaczego ktoś godzi się na takie udostępnianie swoich danych osobowych. Pamiętajcie jednak, że do tej pory można znaleźć książki telefoniczne z adresami i numerami telefonów (w niektórych krajach nawet dochody obywateli są jawne). Nie zawsze ludzie mieli bzika na punkcie ochrony danych — i jak widać, pomimo zmiany czasów — niektórym dalej nie przeszkadza publiczne udostępnianie swoich danych. Ba! Jak informuje fundacja, brak jest jakichkolwiek nadużyć.

Ten artykuł publikujemy, z 2 powodów. Po pierwsze, aby ukazać inny niż zazwyczaj prezentowany na naszym serwisie punkt widzenia na temat ochrony danych osobowych. Po drugie, aby przypomnieć niektórym, że “głębokie ukrycie” albo SQL injection ma wartość, chyba, że jedynymi informacjami jakie można wyciągnąć za jego pomocą z bazy jest lista numerów telefonów dzielnicowych — powszechnie znana i publicznie dostępna na jednej z podstron serwisu (kto wie do czego nawiązujemy w ostatnim zdaniu? :)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Pewnie nawiązujecie do wyczynów genialnego “chakiera” Pawła J., zwanego g*****. Znany był (jest?) głównie z występów w TV (tam właśnie uzyskał dostęp do listy dzielnicowych) i pisaniu niezwykłych artykułów w wikipedii… o samym sobie.

Jestem w posiadaniu listy 100 najbogatszych Polaków, dane zawierają imię, nazwisko, szacowaną wartość majątku. Na dowód podaję osobę z numerem 1. Jan Kulczyk majątek 13100mln PLN. Cała lista dostępna po wpłacie 100BTC ;)

nauczyciel nie jest funkcjonariuszem publicznym zgodnie z art. 115 § 13 polskiego Kodeksu karnego. natomiast przysługuje nauczycielom ochrona prawna przewidziana na funkcjonariuszy publicznych.

Pogadajcie sobie z prawnikiem w poniedziałek.

“gmail.pl” … :D

Na pewno dojdzie ;)

Plik nadal jest dostępny, ale pod “innym” adresem ;) http://www.cpcd.pl*

Takie listy to przecież nic niezwykłego: wiele instytucji daje dane swoich pracowników na talerzu na swoich stronach. Również na podstawie “pisemnej zgody”. “Pisemna zgoda” polega na tym, że w jednej z N wewnętrznych ankiet dla pracowników gdzieś na dole pojawia się oświadczenie o wyrazeniu zgody. Ludzie odhaczają bez czytania i podpisują. Imię, nazwisko, e-mail, telefon (wewnętrzny, służbowy lub prywatny) i pełniona funkcja to norma, czasami także zdjęcie. Nikt nie zwraca na to uwagi, więc gdy otrzymali od was pytanie w tej sprawie, musieli nieźle się zdziwić, o co wam chodzi.

To, co jest smutne, to ostatni akapit odpowiedzi: zupełny brak refleksji nad stosowaniem głębokiego ukrycia i przeświadczenie, że wszystko gra, bo przecież linku nigdzie nie dali. Dzisiaj to nieistotne, publicznie dostępne informacje, jutro coś ważniejszego.

To nic dziwnego. Mój firmowy mail też jest na firmowej stronie wraz z imieniem i nazwiskiem i numerem służbowego telefonu, więc można by z tych danych stworzyć podobny przeciek :)

Zresztą ochrona danych osobowych to nowa rzecz. Przykład – politechnika śląska. Wchodząc na stronę pewnego wydziału można było bez problemu znaleźć dane osobowe studentów – nic nadzwyczajnego imię nazwisko, numer albumu, numer grupy, kierunek, rok itp itp.

Najciekawszy z tego był numer albumu, ponieważ na stronach instytutowych można było sprawdzać swoje oceny z kolokwiów i ćwiczeń, gdzie login brzmiał “student” a hasłem był numer albumu bez możliwości zmiany loginu i hasła. Bez problemu więc można było sprawdzić większość osiągnięc naukowych

Nikt nikogo nie zmusza do pracy w instytucji publicznej. Nikt nikomu też nie zabrania wyjazdu na bezludną wyspę…

Ja z przerażeniem myślę o dniu kiedy przy pomocy Google nie będę mógł np. ustalić adresu/telefonu takiego czy innego urzędnika… Nie, bo bezpieczeństwo. Nie, bo nie. Nie, bo paranoja… Chore.

“głębokie ukrycie albo SQL injection ma wartość, chyba, że jedynymi informacjami jakie można wyciągnąć za jego pomocą z bazy jest lista numerów telefonów dzielnicowych”

SQL injection nie służy tylko do wyciągania informacji. Moża za jego celem ewentualnie zrobić deface, popsuć system, zrobić DOSa, a nawet uzyskać shella na hoście.

Po co Ci adres i numer telefonu urzędnika?

Żeby do niego zadzwonić lub napisać, Watsonie.

Pamiętam jak rejestrowała się jedna z nauczycielek w tym serwisie w formularzu były pola – publiczny adres emial, publiczny telefon, itd.

Wpisała dane instytucji – na moje polecenie – dane ogólnie dostępne w sieci.