3/12/2020

Gotowi na dzisiejszą porcję OSINT-u? Kilka dni temu informowaliśmy o ataku na Coffeeddesk i słownych wygibasach, jakie firma popełniła w swoim oświadczeniu, pisząc o “działaniu cyberprzestępczym”. Postawiliśmy wtedy hipotezę, że chodzi o ransomware. Coffeedesk obiecał więcej szczegółów i faktycznie, klientom podesłał dodatkowe oświadczenie, które niestety niewiele wniosło do całej sprawy.

Oświadczenie nie mówi, co się stało, ale…

Zacznijmy od oświadczenia (wytłuszczenia nasze):

Dzień dobry,

zgodnie z deklaracją zawartą w wiadomości z dnia 29 listopada 2020 roku, wracamy do Państwa z kolejnymi informacjami dotyczącymi działań cyberprzestępczych, do których doszło na naszych stronach internetowych i które w międzyczasie potwierdziliśmy. Co dokładnie się stało? Padliśmy ofiarą ataku cyberprzestępczego polegającego na naruszeniu integralności naszej infrastruktury systemowej i włamaniu się na nasz serwer. Do czasu zakończenia śledztwa i weryfikacji nie możemy podawać więcej informacji tym zakresie. Jakie dane zostały naruszone i w jaki sposób były przechowywane? Wskutek włamania, osoba trzecia uzyskała dostęp do danych przechowywanych przez nas na serwerze, w tym w szczególności danych związanych z procesami zakupowymi. Dane były przez nas przechowywane w sposób zgodny z wymaganiami prawnymi i obowiązującymi standardami bezpieczeństwa na serwerach jednego z głównych Data Center na terenie Niemiec, będącego pod stałym monitoringiem. Informujemy, że w wyniku nieuprawnionego dostępu do naszych serwerów, naruszone mogły zostać następujące dane:

– imiona i nazwisko;

– numer telefonu (komórkowego);

– adres e-mail;

– hasło (w formie zaszyfrowanej);

– adres fizyczny (np. zamieszkania, dostawy);

– status klienta;

– historia zamówień (liczby i kwoty zakupów).

Według naszej najlepszej wiedzy, nie posiadamy Państwa danych finansowych, w tym także numerów kart płatniczych. Wszystkie dane związane z obsługą płatności przetwarzali dostawcy usług płatniczych. Jednocześnie należy podkreślić, że dane osobowe nie zostały utracone. Dzięki zapisaniu ich na aktualizowanej kopii zapasowej, dostęp do nich został niezwłocznie przywrócony. Jakie działania podjęliśmy jako Coffeedesk na rzecz ochrony danych Klientów i przywrócenia działalności naszych stron internetowych? Podjęliśmy wielokierunkowe działania zmierzające przede wszystkim do:

– zatrzymania ataku – w tym celu odcięliśmy wszelkie nasze zasoby od sieci i ograniczyliśmy do nich jakikolwiek dostęp,

– weryfikacji skutków ataku – w tym celu we współpracy ze specjalistycznymi firmami zajmującymi się cyberbezpieczeństwem, rozpoczęliśmy pełen audyt naszej struktury software i hardware,

– zgłoszenia ataku – w tym celu wraz z naszym działem prawnym i zewnętrznymi ekspertami przygotowaliśmy zgłoszenie do właściwych organów państwowych zgodnie z ich kompetencjami i obowiązującymi przepisami,

– ponownego uruchomienia – w tym celu, na podstawie zaleceń poaudytowych, wprowadzamy wszelkie niezbędne dodatkowe zabezpieczenia i przygotowujemy się do ponownego bezpiecznego uruchomienia naszych stron internetowych.

WAŻNA INFORMACJA: Po ponownym uruchomieniu naszej strony, aby móc się zalogować na swoje konto w Coffeedesk, ze względów bezpieczeństwa nie będą się Państwo mogli zalogować przy użyciu starego hasła – poprosimy o jego zmianę. W innym przypadku nie zostaną Państwo przepuszczeni przez system zabezpieczeń. Przez cały czas zbieramy wszystkie pytania, które docierają do nas za pośrednictwem maili oraz mediów społecznościowych. W załączonym dokumencie znajdziecie Państwo aktualne informacje oraz najczęściej powtarzające się pytania dotyczące bezpieczeństwa danych. Jeżeli dowiecie się o próbie wykorzystania Państwa danych przez osobę nieuprawnioną lub jeżeli macie Państwo jakiekolwiek pytania albo chcecie przekazać nam dodatkowe informacje w związku z zaistniałym zdarzeniem, prosimy o kontakt pod adresem e-mail: sklep@coffeedesk.pl.

Coffeedesk “nie może podawać więcej informacji w tym zakresie”. Ale łatwo je wyosintować w sieci. Odpowiedzi udzielało samo Google.

Z pomocą przychodzi Google

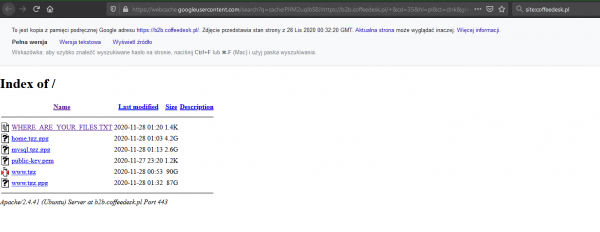

Oto informacje, jakie prostymi technikami osintowymi znalazł ktoś, kogo na potrzeby tego artykułu nazwiemy Tajemniczą Brzoskwinią:

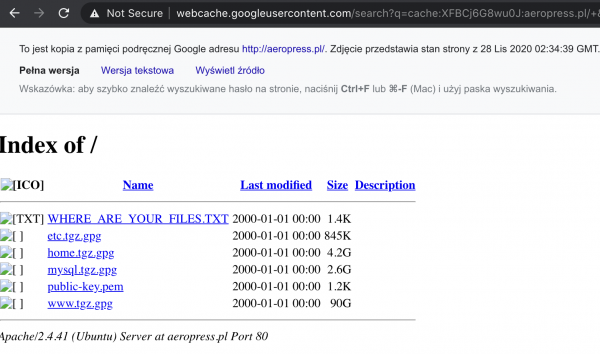

Powyższe potwierdza naszą hipotezę o ransomware (tu w wariancie gpgware ;D). Ale! Czy powinniśmy ufać tajemniczym owocom? Warto by było to potwierdzić. Niestety, Google nadpisało już cache. Mimo to, łatwo można namierzyć inne zasoby sieciowe powiązane z Coffeedesk.pl, m.in. (wciąż wyłączony) serwis aereopress.pl, a tam:

Tylko do wtorku można się na nie zapisać aż 300 PLN taniej, z kodem “KAWA” (szkolenie jest realizowane przez Zooma).

Na tym szkoleniu poza mapowaniem zasobów pokazujemy też jak analizować firmowe serwery pod kątem dziur, aby chronić infrastrukturę przed m.in. takimi atakami, jak ten który dotknął Coffeedesk.pl To szkolenie jest jednym z naszych najlepiej ocenianych szkoleń (obecnie 9.3/10) i każdy admin/devops/sysadmin powinien wziąć w nim udział. W ciągu 3 dni atakujemy krok-po-kroku serwery wirtualnej firmy, dzięki czemu uczestnicy po szkoleniu mogą sprawdzić, czy infrastruktura ich organizacji jest odpowiednio zabezpieczona, oszczędzając tysiące złotych na testach penetracyjnych. Opinie uczestników i terminy tego szkolenia znajdziecie na tej podstronie.

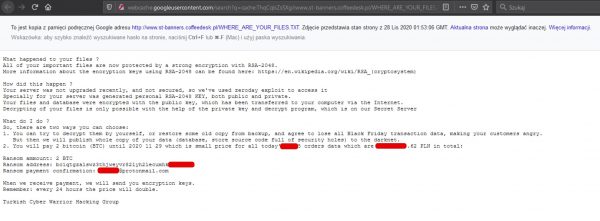

No dobra, ale co to za odmiana ransomware? Na to pytanie także odpowie Google, dzięki któremu możemy zajrzeć w notatkę z okupem na kolejnej subdomenie Coffeedesk.pl:

W notatce od włamywaczy znajdowała się liczba zamówień z BlackFriday i wygenerowany przez Coffeedesk przychód. To sugeruje, że kontrolę nad serwerem włamywacze mogli przejąć wcześniej. Być może ze sparaliżowaniem infrastruktury czekali na szczyt zakupowy, aby wygenerować sprzedającym jak najwięcej problemów i opóźnień? Przestępcy domagali się 2 BTC (ponad 140 000 PLN) za odszyfrowanie danych (sprawdziliśmy podany w tym pliku adres — nic na niego nie wpłynęło).

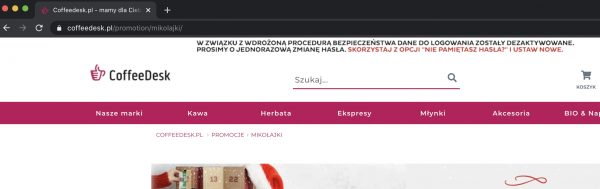

Jeśli wiedza włamywaczy na temat liczby zamówień i przychodu jest zgodna z prawdą, to niestety oznacza to, że mieli oni wgląd w co najmniej zamówienia złożone w Black Friday. Coffeedesk na swojej stronie wymusza zmianę haseł tłumacząc to “wdrożoną procedurą bezpieczeństwa”.

Aktualizacja 3.12.2020, 23:09

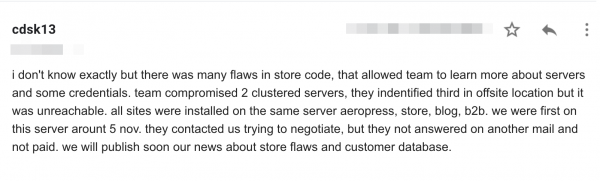

Zamieniliśmy kilka zdań z włamywaczami:

Twierdzą, że usługi Coffeedesk.pl przejęli przez błędy w oprogramowaniu a na serwerze byli już od 5 listopada.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Tak się kończą nierealne wyceny. Przemnożyliby roboczogodziny nad ‘projektem’ po 1k to pewnie kasę by dostali. No niestety tak to jest jak się zapomni w żądaniu okupu o kroku ‘co zrobiłbym na miejscu zaatakowanego’. To że coffedesk (teoretycznie) stać na wydanie tych 140k nie znaczy jeszcze że uważają że im się to opłaca.

Tutaj raczej chodzi o to, że jeśli ofiara ma backup i potrafi go sprawnie wykorzystać to nic i tak nie zapłaci więc cena liczona jest na opcję bez backupu ;)

Zastanawia mnie tylko dlaczego oferujecie kursy poprzez Zooma skoro w ostatnim czasie wytknięto im wiele dziur w zabezpieczeniach. Sam fakt routowania wszystkich, nieszyfrowanych rozmów przez serwery w Chinach tez jakoś nie przekonuje mnie do stosowania tego narzędzia. Nie to, żebym się jakoś mocno czepiał, ale chętnie poznałbym Wasze zdanie na ten temat..

W srkócie, bo (1) działa stabilnie :) A dłużej:

2. Ma wszystko co potrzeba i jest wygodny w obsłudze

3. Działa!

4. Zatrudnili jednych z najlepszych ludzi od bezpieczeństwa i prywatności i wypchnęli masę poprawek od marca

5. Dalej działa

6. Właśnie wprowadzili pełne szyfrowanie E2EE

7. Działa stabilnie

8. Kupili naszego ukochanego Keybase, więc zaraz będzie pewnie ciekawy merge

9. Mówiłem już, że po prostu działa? :)

Dzięki za szybką odpowiedź. Doceniam żartobliwy ton, jednak ciągle czuje lekki niedosyt biorąc pod uwagę, że generalnie mocno szanuje Wasz wkład w propagowanie szeroko pojętego bezpieczeństwa w internecie..

Oczywiście, że Zoom działa. Dzialały też serwery coffeedesku i to chyba całkiem nieźle biorąc pod uwagę ich rozwój, ale to chyba nie do końca o takie działanie chodzi.

Zoom przez wiele lat wprowadzał użytkowników w błąd sugerując, że oferują E2EE dla wszystkich rozmów co okazało się zwyczajnym kłamstwem. Ciekawy też jest motyw wielomiesięcznego przechowywania na swoich serwerach zapisów rozmów, które odbyły się poprzez platformę. Obie kwestie były przedmiotem śledztwa amerykańskiego regulatora rynku FTC.

Być może to moje przewrażliwienie na punkcie prywatności (jakieś na pewno mam), ale biorąc pod uwagę notoryczne i celowe działania producenta tego oprogramowania raczej trzymałbym sie od niego z daleka. Mam wrażenie, że nikt nie zwraca uwagi na potencjał danych, które można pozyskać z wielu wideokonferencji – tu moim zdaniem, poza samą treścią, ważne są też dość dokładne dane biometryczne: analiza twarzy, próbki głosu itd. Sami zapewne wiecie, że system bazujący na tych danych już funkcjonuje w Chinach i pewnie tylko kwestią czasu będzie wprowadzenie go w innych krajach.

Podsumowując: mam dużo większe zaufanie do mniejszych firm pokroju np. lokalnego ClickMeeting pomimo, że nie chwalą się jakoś specjalnie ochroną prywatności. Czas pokaże czy było się czego obawiac ;)

My nie prowadzimy tajnych narad rządowych, a szkolenia :) Do narad wybralibyśmy Signala albo spotkanie w saunie. Błędów niestety nie uniknie żadna platforma, nawet (niestabilny) clickmeeting. Warto patrzeć jak do nich podchodzi i je rozwiązuje. A co do zbierania próbek głosu, to jeśli ktoś korzystał kiedyś z telefonu… (patrz: prism/xkeyscore/etc)

@Piotr Konieczny

Korzystanie z telefonu to nie to samo co przesyłanie wyglądu twarzy (an face, z dołu, z góry, z profilu lewego, prawego), nie mówiąc o próbkach fłosu.

No i wymienione systemy szpiegowskie należą do tego “dobrego” sąsiada, a tu wysyłasz dane wprost w ręce najgorszego wroga ;)

@Aleksander – Zoom nie wymusza korzystania z kamery, więc nie musisz pokazywać twarzy.

“Dziala” – ale to nie wystarczy zeby z tego korzystac, bo ta usluga miala wpadki oraz jej wlasciciele klamali co do E2E.

Argument ze “My nie prowadzimy tajnych narad rządowych, a szkolenia” jest bledny od poczatku do konca. Kazdy ma prawo do prywatnosci, rowniez przy rozmowach nietajnych, a nawet przy rozmowach o przyslowiowej d… Maryni.

Spoko, zaproponuj lepsze rozwiązanie. Z przyjemnością przetestujemy, tak jak testowaliśmy chyba wszystko dostępne na rynku. Nasze potrzeby są dość specyficzne, coś co sprawdzi się na krótką rozmowę niekoniecznie uciągnie 3 dniowe szkolenie.

@Piotr Konieczny, a co sądzicie o Google Meet?

Webex

Ten webex z którego ludzie tworzący Zooma uciekli bo nie mogli wdrażać tych wszystkich fajnych i lepszych funkcji, które są w Zoomie? ;)

O jakie fajne funkcje chodzi? Moim zdaniem do prowadzenia telekonferencji czy szkoleń nic mu nie brakuje. Nie znam historii ucieczki pracowników z webexa, to może dawne czasy sprzed zakupu przez cisco.

To jak powiedzieć, że apletom Javy nic nie brakuje, bo też można w nich robić webaplikacje :)

Zoom działa stabilnie, ma breakout rooms, kontrolę dostępu, sterowalność i zarzadzalnosc, ankiety, możliwość udostępniania ekranu, doskonalą kontrolę nad routingiem audio i jego jakością, obsługę greenboksa nawet bez greenboksa, wspólne rysowanie, reakcje niewerbalne, ankiety i masę innych opcji, których konkurencja nie posiada. Testowaliśmy masę rozwiązań, do naszych potrzeb Zoom jest najlepszy. Nie oznacza to, że taki będzie dla każdego innego. My też wrócimy do porównania rozwiązań w tym zakresie za jakiś czas i jeśli konkurencja nadgoni, to zmienimy to, czego korzystamy.

Co ty tu bajerujesz? Zoom powstał w 2012 roku, kiedy webex już miał prawie 20 lat a od 2007 jest rozwijany przez cisco. Kto tu kogo goni? Używałeś kiedyś tego programu? Większość funkcji, które wymieniasz to oczywista oczywistość. Stabilność? Uczestniczyłem w eventach po 300-400 osób. Zero problemów, no ale to już współcześnie jest must-have. No i dochodząc do sedna, kiedy 2 programy są zbliżone, ludzie propagujący bezpieczeństwo w sieci zapewne wybraliby rozwiązanie bezpieczniejsze ;) pozdrawiam

@Piotr Konieczny

Zoom ma wiele funkcji, ale których funkcji faktycznie używacie na szkoleniach?

Wszystkich, które wymieniłem powyżej. Plus kilku, o których nie wspomniałem.

Z innej beczki: skąd znacie się z włamywaczami? :D

@Przem Z ciekawości chciałem przetestować ten webex. Wchodzę na stronę, brak dedykowanej aplikacji na Linuksa. Jak na software który ma ponad dwadzieścia lat, to duże nieporozumienie. Bo co mi z potencjalnego bezpieczeństwa, jak nie mogę używać tej aplikacji na systemie którego używam.