30/1/2020

Serwery ONZ mogły paść ofiarą ataku w wyniku którego mogły wyciec m.in. dane osobowe. Dziennikarze twierdzą, że organizacja zamiotła sprawę pod dywan, a niespójności w ujawnianych informacjach zdają się to potwierdzać. Co “zabawne”, samo ONZ wydawało raporty na temat tego jak zagrożeni są współpracujący z nią aktywiści.

Ostatnio sporo pisano w sieci o tym, że pracownicy ONZ dostali zakaz używania WhatsAppa. Wiązano to z atakiem na Jeffa Bezosa i mogło się wydawać, jakby ONZ nie miał większych problemów z bezpieczeństwem.

Tymczasem dziennikarze The New Humanitarian twierdzą, że dotarli do poufnego raportu ONZ w sprawie ataku na serwery organizacji. Jednym z objawów tego ataku miał być komunikat wysłany 30 sierpnia ubiegłego roku przez zespół ds. IT z Genewy do innych ekip IT w ONZ.

We are working under the assumption that the entire domain is compromised. The attacker doesn’t show signs of activity so far, we assume they established their position and are dormant.

Zdaniem TNH celem ataku, który rozpoczął się miesiąc przed rozesłaniem powyższej wiadomości miały paść dziesiątki serwerów w trzech różnych lokalizacjach tj:

- w biurze ONZ w Wiedniu,

- w biurze w Genewie oraz

- w biurze Wysokiego Komisarza Narodów Zjednoczonych ds. Praw Człowieka (OHCHR).

Na serwerach tych przechowywano m.in. dane na temat personelu (w tym dane ubezpieczeniowe), a także informacje na temat zawieranych umów.

fot. depositphotos.com

Rzecznik ONZ nie mówi wszystkiego?

Kiedy już The New Humanitarian dotarł do wewnętrznego raportu ONZ, jego rzecznik Stéphane Dujarric przyznał, że rzeczywiście doszło do naruszenia bezpieczeństwa “kluczowych komponentów infrastruktury” i atak został zakwalifikowany jako “poważny”. Powiadomione o nim zostały tylko wewnętrzne zespoły IT oraz szefowie zaatakowanych biur. Według Dujarrica atakujący mogli uzyskać dostęp do danych z zaatakowanych serwerów w tym do danych z serwera w Wiedniu oraz do “niewrażliwych” danych z serwera OHCHR (wato ten szczegół zapamiętać).

Dujarric przyznał, że w ramach sprzątania wymuszono na personelu zmianę haseł oraz – uwaga – przebudowano istotne elementy infrastruktury.

Wersja nieoficjalna

Całkiem inaczej sprawę przedstawił specjalista ds. IT z ONZ, który anonimowo udzielił informacji dziennikarzom. Jego zdaniem łupem przestępców padło 400 GB danych, które zostały pobrane a nie tylko obejrzane jak sugerował rzecznik. Zdaniem tego specjalisty pobrane “listy użytkowników” mają większe znaczenie niż sugeruje oficjalnie ONZ i mogą był ułatwieniem w uzyskaniu przez przestępców wyższych uprawnień.

Również raport do którego dotarli dziennikarze mówi o możliwości wycieku e-maili, informacji handlowych, danych osobowych i innych dokumentów wewnętrznych, co może oznaczać kłopoty nie tylko dla ONZ, ale również dla firm i osób utrzymujących jakieś relacje z organizacją.

Microsoft i niewymieniona z nazwy firma z branży informatyki śledczej miały być zatrudnione do usuwania skutków ataku.

Trzy zaatakowane biura mają ponad 4 tys. pracowników. Wyciek mógł objąć sporo danych dotyczących zasobów ludzkich, w tym dane o ubezpieczeniach zdrowotnych. Wspomniany już raport miało przygotować biuro w Genewie, które prawdopodobnie ucierpiało najbardziej (zaatakowano 33 jego serwery). Tylko w tym biurze pracuje 1,6 tys. osób, które zajmują się m.in. rozmowami pokojowymi w Syrii. W biurze wiedeńskim miały być zaatakowane przynajmniej 4 serwery.

Oficjalne oświadczenie

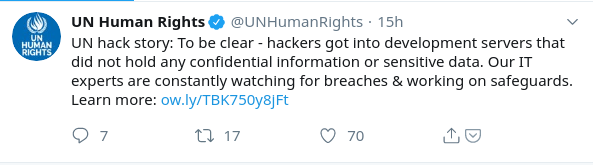

Już po opisaniu sprawy przez The New Humanitarian ONZ oświadczyła, że włamanie dotyczyło tylko serwerów testowych, które nie zawierały żadnych wrażliwych informacji.

Oświadczenie w tej sprawie pojawiło się na stronie OHCHR. Czytamy w nim.

The hackers did manage to access our Active User Directory, which contains the user IDs for our staff and devices. However, they did not succeed in accessing passwords. Nor did they gain access to other parts of the system (…) We want to assure all concerned parties that this hacking attempt did not compromise sensitive information within this Office.

Warto zauważyć, że to oświadczenie dotyczy biura OHCHR. Tymczasem tajny raport, który wpadł w ręce dziennikarzy, mówi o ataku również na inne elementy infrastruktuRy ONZ. Na stronach biur w Genewie i Wiedniu nie znaleźliśmy żadnego oświadczenia w tej sprawie (przynajmniej do chwili napisania tego tekstu). To wszystko może tłumaczyć, dlaczego z jednej strony Stéphane Dujarric mówił o zmianie haseł i “przebudowywaniu infrastruktury”, podczas gdy oświadczenie OHCHR mówi jedynie o włamaniu na serwery przeznaczone do celów rozwojowych.

Po co atakować ONZ?

Określenie źródeł takich ataków nie jest łatwe, a wytykanie palcem bez wystarczającej wiedzy jest nieodpowiedzialne. Wiemy natomiast dlaczego dane ONZ mogą być cenne. Nawet sam Wysoki Komisarz Narodów Zjednoczonych ds. Praw Człowieka wydał w ubiegłym roku raport o tym, że współpracujący z ONZ aktywiści są narażeni na represję w blisko 50 krajach na świecie. W raporcie OHCHR czytamy m.in. o tym, że uczestnicy wydarzeń organizowanych przez ONZ są nachalnie filmowani….

OHCHR continues to receive reports of individuals filmed or photographed without their consent at United Nations meetings, and of the secret recording of statements in closed sessions, creating a climate of intimidation that may deter others from participating.

….albo że są poddawani dość twardym represjom w różnych krajach.

Several activists, human rights defenders and lawyers reported to OHCHR that they had been targeted for attending training sessions, including with United Nations staff, or engaging with the United Nations human rights mechanisms. Reprisals reportedly included detention and prison sentences, ill-treatment while in detention, seizure of property and surveillance.

W tym kontekście wyciek zaczyna się wydawać o wiele poważniejszą sprawą. Nie jest też tajemnicą, że ONZ był atakowany wcześniej. Organizacja miała świadomość bycia celem ataków i starała się temu zaradzić. W roku 2012 ukazał się raport Rady Audytorów dotyczący bezpieczeństwa informacji w ONZ. Stwierdzono w nim, że organizacja dysponująca wówczas 70 jednostkami ds. IT oraz używająca 2 tys. aplikacji nie posiada wystarczająco bezpiecznego środowiska informacyjnego. Część z używanych aplikacji była rozwijana wewnętrznie, a zatem ich funkcje duplikowały się. Autonomiczność poszczególnych podmiotów nie sprzyjała spójnej implementacji strategii ICT, a zadania osób odpowiedzialnych za strategię nie zostały jasno określone. Tak to bywa w dużych organizacjach.

Kolejny raport z roku 2013 wspomniał o naruszeniach bezpieczeństwa, które potwierdziły problemy z wdrażaniem systemów kontroli informacji. Już wtedy wyrażono obawę, że reputacja ONZ może bardzo ucierpieć w wyniku operacyjnych deficytów w zarządzaniu informacją dostępną z poziomu sieci. W roku 2019 pojawił się kolejny raport na temat statusu implementacji strategii komunikacyjno-informacyjnej i z radością odnotowano w nim spadek liczby używanych aplikacji. Przyznano jednak, że organizacja jest pod ciągłym obstrzałem.

In 2018, 710 million malicious web connections were blocked; each month, on average, four distributed denial of service attacks were successfully mitigated, and approximately 4,000 emails containing malicious code were blocked daily. The threats that the Organization faces are growing both in scale and complexity.

W najnowszym raporcie odnotowano postępy. Pokreślono, że wiele zrobiono w celu podniesienia świadomości pracowników w obszarze cyberzagrożeń. Niestety teraz okazuje się, że ONZ-owi brakuje jednej ważnej rzeczy – odpowiedzialnego podejścia do informowania o incydentach.

Czy ONZ dostane karę za RODO?

Nie. A przynajmniej nic obecnie nie wskazuje na to, aby jakiś regulator podjął się prób wpływania w tej kwestii na ONZ. Tym bardziej, że organizacja nie ułatwia zdobycia wiedzy o wycieku. Nikt jej też do tego nie zmusi.

Powszechnie uznaje się, że ONZ powinna korzystać z dyplomatycznej ochrony, ale czy ta ochrona powinna się rozciągać na kwestię bezpieczeństwa danych? Oto jest pytanie.

ONZ jest znacznie mniej narażone na sankcje niż prywatne firmy, które nierzadko informują o poważnych incydentach. W całej sytuacji to dziwi najbardziej. ONZ jako organizacja jest świadoma znaczenia ochrony swoich informacji. Niestety może nie być świadoma jak wielkie znaczenie dla bezpieczeństwa ma przejrzyste informowanie o tym, że coś się stało. Byłoby najlepiej, gdyby sam ONZ wypracował w ramach swoich struktur procedury informowania o wyciekach i atakach. Ostatecznie jednak wszystko zależy od “widzimisię” ogromnej organizacji, której właściwie nie grożą żadne sankcje.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Bez tytułu? :)

Ano właśnie, aż się Orwell kłania, iż “wszystkie zwierzęta są sobie równe, ale niektóre są równiejsze od innych”.

To właśnie organizacje, które z zasady działania przechowują bardziej wrażliwe dane powinny być pod szczególną kontrolą i finansowo odpowiadać za zaniedbania.

“In 2018, 710 million malicious web connections were blocked […] 4,000 emails containing malicious code were blocked daily”

Jak te statystyki się mają do przeciętnej skali tego rodzaju ataków? Czy biorąc pod uwagę skalę działalności ONZ i liczbę ich serwerów to dużo czy mało? Jak wypadają w porównaniu z przeciętnymi korporacjami, w których prowadzicie testy penetracyjne?

Czy można powiedzieć, że te liczby znacząco wykraczają poza ilość, którą możnaby określić jako normalną przy prowadzeniu działaności biurowej związanej z przetwarzaniem danych? Jeśli tak, oznacza to, że ONZ rzeczywiście, tak jak piszecie w artykule jest pod ostrzałem. W takim razie pojawia się kolejne pytanie, kto jest strzelającym? Czy to wypadkowa dużej ilości “niezależnych” atakujących, czy może jakieś grupy?

Czy można liczyć na odpowiedź na powyższe pytania? Jak zacytowane liczby mają się do przeciętnej skali ataków na organizację o tego rodzaju infrastrukturze co ONZ? Pytam przede wszystkim redakcję, bo prowadząc testy w różnych organizacjach macie chyba najlepszy punkt odniesienia :)

Miałem okazje pracować w jednej z jednostek IT ONZ przez kilka lat poza granicami naszego kraju, odszedłem mimo dobrej nieskażonej podatkiem pensji.

To co się działo pod względem profesjonalizmu kadry zarządzającej IT czyli osób z dyplomacji którzy przez nepotyzm lokowali niekompetentnych ludzi na pozycjach menadżerskich IT, feministek które dostawały swoje stanowiska z powodu “równości’ i były nietykalne. Jeśli taka miała szczęście urodzić się w mniejszości jakiejkolwiek do tego byłaś z egzotycznego kraju szansa na zwolnienie zerowa w porównaniu bo kompetentnego białego mężczyzny . Do tego dodać panów z krajów nieprzyjaznych cywilizowanym krajom zatrudniających się w IT UN i infiltrujących ogranizacje odśrodka :-) którzy na piewrzy rzut oka zachowywali się podejrzanie i gwałcili pracownice UN a HR kazał milczeć to mamy tego piękny efekt. Zapraszam redaktora do kontaktu materiału mam materiał na całkiem dobry artykuł z działki IT, social security i pracy wśród dzikich plemion :-)

“Do tego dodać panów z krajów nieprzyjaznych cywilizowanym krajom zatrudniających się w IT UN i infiltrujących ogranizacje odśrodka :-) którzy na piewrzy rzut oka zachowywali się podejrzanie i gwałcili pracownice UN”

Masz na myśli żołnierzy UN przyjaznych cywilizowanym krajom, którzy gwałcili nawet dzieci w krajach, gdzie mieli nieść pomoc?

https://en.wikipedia.org/wiki/Child_sexual_abuse_by_UN_peacekeepers

offtop:

“Trzech policjantów usłyszało zarzuty za udział w zorganizowanej grupie przestępczej i przekroczenie uprawnień. Są oni członkami Zespołu Poszukiwań Celowych, czyli tzw. łowców głów – informuje nieoficjalnie Radio ZET.”

Gruba sprawa skoro prokurator (czyli kolega z branży) wytacza taką armatę wobec tak ‘elitarnej’ grupy. Musi cos mieć, boby sie nie odwazył.

Nie zapominajmy książki jednego z łowców głów – Ziółkowskiego, która opisuje jak ciężko harują dla narodu i z narażeniem zycia.

No i jak tu zyć pytam ktosia, który polecał gdzies tutaj podobnego “harlequina” pt Powstań i zabij pierwszy??? warto dawac wiarę takim harlequinom?

Książek byłych policjantów przechwalających się jacy to oni byli bohaterscy jest na rynku mnóstwo. Czym owa książka Ziółkowskiego się wyróżnia (czytałem)?

@Istra

Nie postawiłem tezy, że sie wyróżnia. Zwróciłem uwagę, że pisał ją członek elitarnej formacji, której członkow właśnie oskarżono o dzialanie w zorganizowanej grupie przestępczej (w dopowiedzeniu o charakterze zbrojnym? – to sie okaże).

I w miedzywierszu sugerowałem, by nigdy nie wierzyć w opowieści byłych funkcjonariuszy, jesli po napisaniu książki dalej żyją :-)

@bubu

btw

jakiś czas temu niezależna organizacja badająca pedofilię w USA podała, że największym serwerem pedofilskim w USA jest serwer Pentagonu. Zdaje sie, że rozmiarem jest 3x większy od wszystkich pozostałych razem (cytat z pamięci).

Być może w ONZ jest podobnie i dlatego ONZ ‘przemilczalo’ atak? Audyt mógłby ujawnić gnój?

@Veder

Serwer Pentagonu największym serwerem pedofilskim? Masz jakieś wiarygodne linki? To brzmi nieprawdopodobnie

Nie zbieram linków, bo nie zamierzałem o tym doktoratu robić. Ale to był wpis z jednego z amerykańskich pozarządowych centrów monitoringu. Nie wiem jak do tego doszli, bo raczej audytu oficjalnie nie zrobili. Być może wpisu juz zdjęty, bo ktosby juz zdążyl w mediach dym zrobić…

Trafilem na to przypadkiem, podczas analizy pewnej strategii używanej w białym wywiadzie; akurat modelem było sciganie pedofilii i informacja, że dużo takich treści krąży pomiędzy wojskowymi.

Zapamiętałem treść, bo już zetknąłem sie z podobnymi wpisami o Pentagonie lata wcześniej i świetnie mi to pasowało do informacji sprzed lat.

Przeanalizuj też Watykan: ‘wiek zgody’ zmieniono z 12tu na 18cie lat dopiero w 2013roku, więc wcześniej ich serwery to też było potencjalnie niezłe składowisko, bo prawo na to im pozwalało.

Ale jeśli trafisz na coś ostrego to nie drąż tematu (taka dobra rada, która pozwala dłużej żyć).

> Przeanalizuj też Watykan: ‘wiek zgody’ zmieniono z 12tu na 18cie lat dopiero w 2013roku

Pozostawało archaiczne prawo ze średniowiecza. Na wyspach w kanale La Manche będących pod władzą brytyjskiej korony obowiązywało prawo pierwszej nocy aż do pierwszej dekady 21. wieku. Ani jedno, ani drugie nie jest dowodem na zboczone praktyki w Watykanie czy na Wyspach Normandzkich.

Podobnie w wielu rozwiniętych państwach “wiek zgody” wynosił 12-13 lat jeszcze do niedawna, podnoszono go w ostatniej dekadzie wzrast ze wzrostem upublicznianych czynów pedofilskich.

W Kanadzie zresztą do dzisiaj wiek zgody wynosi 12 lat, jeżeli drugi partner jest nie więcej niż 2 lata starszy (w pozostałych przypadkach wiek zgody jest wyższy).

> więc wcześniej ich serwery to też było potencjalnie niezłe składowisko, bo prawo na to im pozwalało.

Prawo watykańskie dotyczy jedynie malutkiego terytorium tego państwa. A i nawet tam, stosunek z dzieckiem to ciężki grzech w rozumieniu nauki Kościoła katolickiego, nawet jeśli prawo stanowione mówi inaczej. Podobnie jak wszelka pornografia, wszelkie techniki masturbacyjne, wszelkie stosunki pozamałżeńskie (a wiek minimalny do zawarcia małżeństwa to 16 lat dla mężczyzny i 14 dla kobiety, w wielu krajach przez miejscowych biskupów podwyższony np. w Polsce do 18 dla obu płci)

Poza tym, co to znaczy “potencjalnie”? Pachnie myślozbrodnią. Na serwerach Pentagonu były materiały pedofilskie rzeczywiście, czy też tylko “potencjalnie”?

>informacja, że dużo takich treści krąży pomiędzy wojskowymi

Jakieś wiarygodne źródła? Co jakiś czas media donoszą że jakiś żołnierz miał materiały pedofilskie ale czy to jest dowód o skali zjawiska?