11/3/2015

Odkryto błąd w SDK Dropboksa, czyli fragmencie kodu, który jest wykorzystywany przez dziesiątki aplikacji mobilnych w celu synchronizacji plików użytkownika z chmurą Dropboksa. Dziura pozwala na przekierowanie synchronizowanego przez ofiarę pliku na podstawione przez atakującego konto.

Na początek warto nadmienić, że SDK Dropboksa, czyli kod pozwalający na wysyłanie plików do chmury Dropboksa, jest implementowany przez wiele popularnych aplikacji; m.in. 1Password czy Microsoft Office Mobile. Niestety, SDK w wersjach 1.5.4 – 1.6.1 posiada poważny błąd…

Na czym polega atak DroppedIn?

Aby kradzież synchronizowanego pliku doszła do skutku, atakujący musi najpierw wymusić na ofierze skojarzenie którejś z androidowej aplikacji mobilnej wykorzystającej SDK Dropboksa z fałszywym kontem. W tym celu wystarczy, że zaprosi ofiarę na odpowiednio spreparowaną stronę internetową. Na skutek dziury w SDK Dropboksa atakujący może bowiem (poprzez atak drive-by download) wykraść tzw. nonce i powiązać go z własnym kontem.

Jeśli po odwiedzeniu strony atakującego ofiara będzie chciała wysłać jakiś plik do chmury Dropboksa, wyśle go na nieswoje konto.

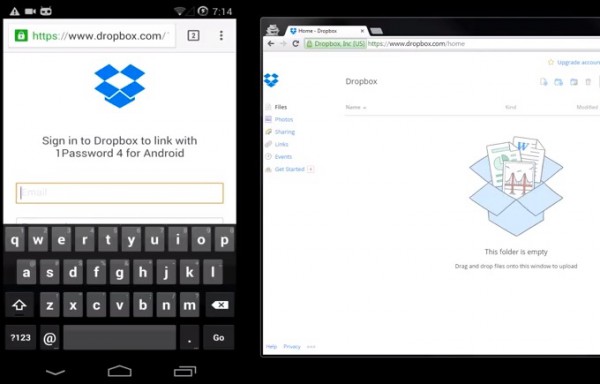

Oto wizualizacja ataku:

Warto tu jednak nadmienić, że atak zadziała tylko wtedy, kiedy na urządzeniu ofiary nie ma zainstalowanej aplikacji Dropboksa. Dodatkowo, choć atak jest widowiskowy, to ofiara zazwyczaj bardzo szybko zorientuje się, że na swoim koncie w chmurze Dropboksa brakuje jej synchronizowanego pliku (główny powód sychronizacji to chęć “przegrania” pliku na inne urządzenie).

Błąd został znaleziony przez Roee Hay oraz Or Peles z IBM Security Systems i ujawniony Dropboksowi na początku grudnia 2014. Po 4 dniach Dropbox wypuścił nową wersję SDK, niepodatną na ten atak (1.6.2). Wszystkich developerów aplikacji mobilnych zachęcamy do aktualizacji SDK, a czytelników do aktualizacji aplikacji, w których wykorzystują funkcję synchronizacji z Dropboksem.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Niebezpiecznik – dlaczego nie ma pod tekstem przycisku do udostepnienia na Twitterze?

Jak juz o tym rozmawiamy to jeszcze prosze dodac przycisk na LinkedIn i moze Google+

Szanowny Autorze newsa, popraw te literówki i błędy w tekście, bo to dziwnie się czyta. Czyli rozumiem, że lepiej jest używać tej wbudowanej funkcji w DB, a nie Dropbox Folder Sync? Wolałam to drugie. Trudno, i tak ważne dane przesyłam zaszyfrowane w paczkach, przez co nie wykorzystuję w pełni delta sync. Natomiast strategicznych danych nigdy nie wysyłam do chmury, pozdrawiam.

w końcu jakieś pozytywy na temat DropBoxa. Obsługa dowiedziała się o problemie i natychmiast wydała aktualizację.

Ja wbrew tym wszystkim artykułom negatywnym mam zaufanie do DropBoxa. Myślę że tam nie pracują łosie tylko wysokiej klasy specjaliści i ta cała baza hejtu wzięła się z niewiedzy osób które nie rozumieją co czytają :) a jak nie rozumieją, to od razu myślą że ktoś podgląda ich pliki lub siedzi sobie “stefan informatyk” i przegląda ich zdjęcia z wesela.

Stefan informatyk może nie, ale już jakiś Pedro z NSA, czy innej 3 literowej agencji – jak najbardziej…

Bo z pewnością NSA może sobie pozwolić na zatrudnienie miliona osób, które będą przeglądać każdy plik wrzucony przez kogokolwiek na dropboxa… Takimi analizami zajmują się boty i jedyne co robią to szukają pewnych wzorców w plikach by określić je jako bezpieczne lub niebezpieczne. Ewentualnie pliki, co do których taki bot nie jest do końca pewny są kierowane do specjalisty i z pewnością taki specjalista nie ma czasu na śmianie się z Twojej fotki na wielbłądzie, która przez przypadek do niego trafiła. Z pewnością NSA pilnuje by ten specjalista zbyt wiele o danym pliku informacji nie uzyskał (z pewnością nie dostanie informacji z jakiego konta plik pochodzi i nie będzie mógł go skopiować, jeśli są to np nagie fotki Jennifer Lawrence) bo dla nich też jest to sporym problemem jeśli taki specjalista pozna zbyt wiele lub wypuści dane do obiegu publicznego.

GwynBleidD

NSA i CIA nie taguje tylko plików czy słów kluczowych ale również osoby.

Jak się dowiadujemy z wycieków Snowdena nawet samo szukanie czegoś o linuxie w sieci taguje cie jako target. Tym samym Twoje konta w tym i dropbox ladują w zakładce target i wszystkie są analizowane prze konkretne osoby w zalezności od tego jaki rating targetu komuś przypisano.

Kiedy ludzie wreszcie zrozumieją że uzywanie amerykańskich produktów czy to chmurowych czy softwarowych czy hardwarowych jest z góry skazane na inwigilację NSA i żadne nie jest i nie będzie bezpieczne z definicji.

Choćby ze względu na debilne prawo do wysyłania ludziom tajnych nakazów tajnych sądów do robienia największych niegodziwości i trzymania przy okazji geby na kłódkę.

Po prostu jesli ktoś chce zachować prywatność powinien ich unikac jak ognia.

Skoro to piszesz to zakładam, że ‘zrozumialeś ze US jest fuj’ więc jakiego systemu /CPU/MainBoard używasz (bo drivery i chipy do Linux’a tez sa z US) – masz sprzęt/soft w całosci robiony poza US, może Made in China jest secure?

Dropboxa wlasnie sie pozbylem na rzecz HubiC, ktory polecam, jest prowadzony przez firme OVH, gdzie polacy sa zalozycielami, firma ogromna, pelna zapalencow i same warunki tego serwisu sa krotkie i konkretne. Serwery w europie, moze jest pare rzeczy co moga poprawic ale dzialaja i poprawiaja. 10TB za 10Euro miesiecznie, jeszcze nie widzialem lepszej oferty. Za duzo o tym Dropboxie sie czyta by im zaufac, tym bardziej ze dane sa kopiowane do stanow.

Pozdrawiam

IMHO placa ci za reklame, jeden audyt i skoncza sie na zawsze