3/3/2015

Co nie oznaczy, że od razu je wykrada. Jeden z użytkowników Dropboksa wykrył, że oprogramowanie synchronizuje ze swoją chmurą nie tylko zawartość dedykowanego katalogu, ale też pozostałe pliki z dysku, niezależnie od tego w jakim katalogu się znajdują. Bez zgody użytkownika. Błąd programistyczny czy zła interpretacja zachowania programu?

Pliki pułapki

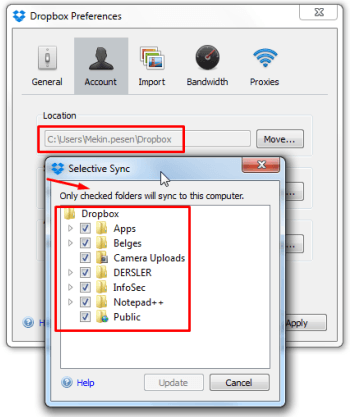

Podejrzane zachowanie Dropboksa zostało wyłapane podczas testów systemu DLP. Mekin Pesen opisuje krok po kroku jak ujawnić, według niego rzekomo “złodziejskie praktyki” Dropboksa.

Po instalacji i jawnym wskazaniu katalogów do synchronizacji (fot. powyżej — C:/Users/Mekin.pesen/Dropbox), Mekin stworzył pliki-pułapki i umieścił je poza synchronizowanymi z chmurą Dropboksa katalogami:

"C://" drive directory

"C:/users/mekin.pesen/desktop"

Kosz: "c:/$recycle.bin/"

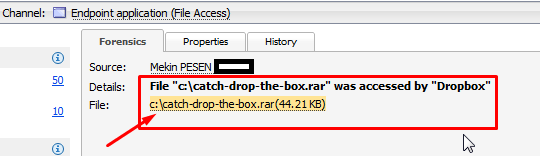

Agent DLP (system monitorujący m.nin. co użytkownik wysyła do sieci) został skonfigurowany tak, aby każda próba dostępu i wytransferowania pliku-pułapki wzbudzała alarm. Tuż po umieszczeniu plików system DLP odnotował próbę dostępu (to nie oznacza od razu próby odczytania zawartości pliku) do nich przez Dropboksa we wszystkich 3 lokalizacjach, łącznie z koszem:

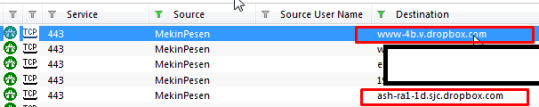

Proces Dropboksa nie tylko próbował uzyskać dostęp do plików, ale według Mekina również zaczął wysyłać ruch z dotyczący tych plików na swoje serwery (Mekin nie przedstawia jednak na to jakichkolwiek dowodów, a zobrazowane na poniższym screenshocie połączenie jest zaszyfrowane):

Według Mekina – dowód na to, że Dropbox próbuje wysłać na swój serwer pliki spoza katalogu synchronizacji

Z opisu Mekina nie wynika, co dokładnie wykrywała jego regułka DLP. Nie wiemy, czy rzeczywiście monitorowano odczyt zawartości plików, czy sam dostęp? Nie wiadomo też, co Dropboks przesyłał (nazwę pliku? całość?). Jednym z logicznych wytłumaczeń tego typu sytuacji może być np. synchronizowanie nie tyle zawartości wszystkich plików użytkowników (to byłoby dużo danych) co po prostu indeksu struktury katalogów na dysku. Warto jednak zauważyć, że już samo podglądanie i synchronizowanie nazw plików może stanowić poważne naruszenie prywatności użytkowników.

Testy zachowania Dropboksa prowadzą obecnie internauci z Hacker News. Do weryfikacji pozostało, czy tak samo zachowują się klienty Drobpoksa na innych platformach niż Windows. Dajcie znać, co Wam mówi wasze lsof odpalone na Dropboksie.

Nie pierwsza wpadka Dropboksa

Dropbox jest wygodny, to prawda. Ale już wielokrotnie firma miała problemy z bezpieczeństwem (można było się logować na konta użytkowników nie znając ich hasła), była przyłapana na kłamstwie i bardzo enigmatycznie opowiadała o swoich “mechanizmach zabezpieczeń” po ujawnionym włamaniu i tym, czy ma — czy nie ma — dostępu do danych użytkowników (ma). Dropbox zaliczył też wpadkę z podglądaniem zawartości plików .doc swoich użytkowników, aż w końcu w cwany sposób zmienił regulamin.

Aktualizacja 17:00

Wykonaliśmy własne testy. Nie sądzimy, że ruch do serwerów Dropboksa to “transfer plików” do chmury, jak sugeruje Mekin w swoim artykule. No chyba, że Dropboks posiada świetny algorytm kompresji — nasz testowy plik był całkiem spory, a żądania do serwerów Dropboksa bardzo małe.

W związku z powyższym skorygowaliśmy tytuł artykuły i dopisaliśmy do niego obecne pierwsze zdanie.

Aktualizacja 5.03.2015: 15:00

Jeden z czytelników, Przemek podrzucił w komentarzu bardzo rzetelną analizę podejrzanych według Mekina zachowań Dropboksa, wykonaną przez osobę, która jest autorem podobnego rozwiązania i dlatego jakiś czas temu reversowała działania Dropboksa. Artykuł wyjaśnia, że Dropbox uzyskuje dostęp do plików poza katalogiem synchronizacji ze względu na ustalenie danych na temat tego jaką ikonę pliku (symbolizującą status synchronizacji) pokazać. Dropbox nie odczytuje zawartości pliku. TLDR; nie ma afery.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Sprawdźcie tez mega

przypadkiem sprawdzałem kilka dni temu (coś innego śledziłem i mi się rzucił proces mega w oczy i sobie pooglądałem) – nic ciekawego nie ma :(

Jak to sprawdzić na mac’u ?

Np. świetnym opensnoopem. fs_usage i lsof też mogą pomóc.

błogosławieni ci, którzy trudzą się z otworzeniem przeglądarki. Instalowanie takich programów od wydawwcy każdej strony internetowej nie różni się niczym od brania kredytów/kart kredytowych w każdym z banków, które atakują nas reklamami

Jeśli tworzysz dużo zawartości i dzielisz foldery to ręczne wrzucanie i ściąganie mija się z celem. Pamiętaj, że nie każdy użytkownik to przeciętny zjadacz chleba, który wrzuca tam jeden plik na tydzień dla backupu.

Prawda to. ;) W sumie przeglądarki są już na tyle rozbudowane, że spokojnie można używać DropBoxa przez WWW. Nawet “drag & drop” działa bez problemu.

A ja sądzę, że idealnym rozwiązaniem jest zrobienie z tego filesystemu. Skoro można od dawna montować np. Amazon S3 jako FS pod Linuksem, do czemu nie Dropbox pod wszystkimi OS’ami jako driver userspace?

Synchronizować można sobie rsyncem, albo unisonem jak ktoś woli. Tudzież zwykłe programy mogłyby tego używać jak lokalnego storage. Wtedy dopiero można by naprawdę mówić o “pracy w chmurze”…

do CluelessKiwi:

Co za różnica jak to będzie zrobione? Driver takiego dysku mógłby dalej skanować Twoje pliki i cichcem je wysyłać.

Lokalny OwnCloud + OpenVPN rozwiązuje problem.

Takie incydenty oczywiście nie powinny mieć miejsca, ale jest jeden plus – przypominają ludziom o tym, że z chmurą trzeba uważać.

Nie samym chmurom(!) a firmom, bo i bez chmury taki incydent mógłby wystąpić.

czy to nie podchodzi juz pod złośliwe oprogramowanie

Moim zdaniem to nawet mało powiedziane :-).

Co sądzicie o Seafile? postawionym lokalnie we własnej sieci firmowej, serwer nie ma dostępu do internetu, tylko lokalna sieć

Stuxnet?

Nie lepiej FreeNAS (lub NAS4Free) i do tego w jail-u OwnCloud? FreeNAS daje świetnego ZFS-a + szyfrowanie, a OwnCloud chmurkę (jeszcze można to w OpenVPN-a wrzucić). O innych możliwościach FreeNASa (serwer plików, w jailach inne serwery itd. nie wspomnę)?

Mnie ciekawi coś całkiem innego. Czy Dropbox całkowicie usuwa pliki z swoich serwerów? Na swoim koncie mam w zasadzie same zdjęcia, które udostępniam rodzinie. Zauważyłem jednak, że po usunięciu i ponownym wgraniu tych samych plików nie są jednak znów wysyłane. Z tego wynika, że pliki są “usuwane” na niby, ale nadal pozostają na serwerze. Czy może się mylę?

Dropbox przechowuje wersje plików z ostatnich 30 dni, więc jeśli wrzucisz ponownie skasowany plik przed upływem tego limitu, plik nie jest ponownie wysyłany.

@Karol

To jeśli chodzi o to, co “wiadomo”. Nieoficjalnie to nikt nie odpowie na pewno. Ale zakładam, że jeśli nie wszystkie, to przynajmniej niektóre pliki przechowują zamiast usuwać… A jeśli chodzi o samą profilaktykę, to proponuje przyjąć założenie, że wszystkie pliki z twojego komputera są dla nich dostępne i nie masz opcji ich usunąć. A oni będą je przechowywać zawsze. Wtedy masz pewność, że jeśli coś z tego okaże się prawdą, to byłeś na to gotowy i podjąłeś to ryzyko, więc problemu nie będzie. :)

Ja też udostępniam tak fotki. Jest jedno ale, wrzucam zaszyfrowany plik (zwykle ruskim RAR-em), hasło inną drogą. Trochę trudniej się do nich dobrać. :-). Chyba że AES ma backdoora.

Nawet nie musisz ich wciągać drugi raz do Dropboxa, tylko możesz przywrócić z poziomu przeglądarki. Warunkiem jest chyba to, że muszą być skasowane max. do 30 dni w przeszłość.

Ja polecam MEGA wraz z aplikacją MEGASync. Nie dość że dają więcej miejsca (50 giga) to mają też point-topoint encryption, więc nawet admini mega nie wiedzą co masz.

do SuperTux: załóżmy, że z tym szyfrowaniem jest jak mówisz i nie mają faktycznie dostępu do Twoich plików. Trzeba to traktować tak, że teraz nie ma dostępu ale co będzie warte obecne szyfrowanie za 5? 10 lat? ;) Niezależnie od chmurki problemy są zawsze te same:

* co naprawdę jest do niej wysyłane

* kto ma do tego dostęp (zgodnie z regulaminem i w przypadku błędów)

* jeśli jest szyfrowanie to gdzie ono się odbywa

* jak silne jest szyfrowanie

Podsumowując – padło to już wiele razy, jeśli coś wrzuciłeś kiedyś do sieci w jakiejkolwiek postaci należy założyć, że w sieci pozostanie na zawsze w postaci jawnej.

Ja polecam btsync. Synchornizuje androidy, windowsy i linuksy u mnie.

A ma on jakiś zamiennik open-source? Bo skąd mam wiedzieć, czy nie robi tego co klient Dropboxa?

Warto zauważyć, że używanie DB do przechowywania danych osobowych jest w Polsce nielegalne… Przynajmniej do chwili, gdy ktoś nie zawrze z DB umowy na piśmie, zgodnie z art. 31 uodo. A jak na razie o takim przypadku nie słyszałem.

Warto to sobie przypomnieć, gdy będzie się następnym razem narzekać na ustawodawcę, że nam życie utrudnia. Dla mnie podstawowym plusem takiej umowy jest konieczność zastanowienia się (i zapisania w umowie), na co się tak naprawdę zgadzamy.

Idąc od tego z art.31, że to ‘administrator danych’ ma zawierać pisemną umowę z dalszymi podmiotami, którym przekazuje dane, wróciłam do definicji (art.7) i znalazłam, że określenie stosuje się do osób/organów/whatever określonych w art.3. Natomiast:

“Art. 3a. 1. Ustawy nie stosuje się do: (…)

2) podmiotów mających siedzibę lub miejsce zamieszkania w państwie trzecim, wykorzystujących środki techniczne znajdujące się na terytorium Rzeczypospolitej Polskiej wyłącznie do przekazywania danych.” (Państwo trzecie, art.7 = “państwo nienależące do Europejskiego Obszaru Gospodarczego”)

Podmiot wspomniany w art.31 to w tym przypadku Dropbox, podmiot zarejestrowany w USA.

http://isip.sejm.gov.pl/DetailsServlet?id=WDU19971330883

Warto wspomnieć, że w normalnych warunkach user nijak nie jest administratorem danych (z art.3a “które przetwarzają dane wyłącznie w celach osobistych lub domowych”), o ile nie prowadzi jakiejś działalności (z art.3 “jeżeli przetwarzają dane osobowe w związku z działalnością zarobkową, zawodową”)… chyba. Nie jestem prawnikiem ani nie zamierzam być (po prostu mi się nudziło, dlatego sprawdziłam), więc proszę o ewentualną poprawkę.

Ale jeżeli administrator jest podmiotem polskim, to ustawę będziemy do niego stosować. Czyli nie stosujemy jej do DB, ale do przedsiębiorcy z jego usług korzystającego już tak. A ten przedsiębiorca ma obowiązek zawarcia umowy na piśmie (i w praktyce, powinien zagwarantować w niej, że DB będzie stosował przepisy polskiej ustawy). Oczywiście tych obowiązków jest więcej, a tutaj najistotniejsze będzie przekazywanie danych do „państwa trzeciego”. W skrócie – nie widzę możliwości zgodnego z prawem przetwarzania danych osobowych z wykorzystaniem DB.

Można dyskutować, czy będzie to możliwe jeżeli dane zostaną zaszyfrowane po stronie klienta. Szkoły są dwie :)

Dla mnie jednak normalne są warunki w których user jest administratorem danych – poruszam się w biznesie i administracji. Oczywiście ustawa nie dotyczy danych przetwarzanych wyłącznie w celach osobistych lub domowych. Ale wielu zapomina, że np. przetwarzanie danych użytkowników forum celem osobistym lub domowym już nie będzie, nawet jeżeli nie jest związane z działalnością zarobkową.

Siejecie panikę tylko, Dropbox nie skanuje wszystkiego na całym dysku, on robi hooka na explorer.exe i za każdym razem jak poruszacie się poprzez eksplorator po katalogach to Dropbox robi QueryOpen. Użyjcie np Total Commandera i zobaczcie że nie ma wtedy żadnej aktywności ze strony Dropboxa

Aha… zgaduje że pisanie o fakcie wysyłania uzyskanych danych na serwery to też “sianie paniki”?

Niech najpierw ktoś udowodni że te nazwy plików są przesyłane, potem możemy porozmawiać, bo równie dobrze można by napisać że każdy inny program nawiązujący szyfrowane połączenie może przesyłać nazwy plików

“Jakiś ruch TCP” z powyższego screena to wystarczający dowód na to, że Dropbox faktycznie wysyła akurat te dane?

W podlinkowanym artykule nie ma żadnych przesłanek, ani tym bardziej dowodów na to, że dropbox cokolwiek z tego wysłał do chmury.

Kto jest zaskoczony, ręka do góry. Dla przypomnienia, Condolezza Rize jest w radzie nadzorczej.

Linuxowy Dropbox wg lsof nic szczególnego nie otwiera poza katalogiem syncowania – jedynie libki w systemie, które sam potrzebuje.

Jery, przecież ten podlinkowany artykuł jest tak nierzetelny, że aż się płakać chce. Totalnie niepowiązane fakty, autor nie bardzo rozumie jak działają narzędzia z których korzysta, nie analizował zawartości pakietów.

Do tego niebezpiecznik nawet fakty z tego artykuły przekręcił. W plikach nie było żadnego magicznego kodu, DLP wykrywał tylko access do pliku lokalnego (dropbox integruje się z shellem), a oprócz tego “w tym samym czasie” dropbox wysłał “jakieś” pakiety do serwerów (no, cały czas gada z serwerami). Zanim zaczniecie pisać takie oskarżenia byście lepiej przeanalizowali chociaż pobieżnie artykuł który cytujecie, bo wygląda jak totalna bzdura bez żadnych dowodów.

Bounty hunt: inurl: dropbox-ma-dostep-do-wszystkich-twoich-plikow-i-moze-je-wysylac-chmury

brakuje “do-”

podaje nr konta

Stworzyłem kilkadziesiąt plików poza folderem dropbox, w pętli wykonującej się co sekundę i zerkałem w opensnoop na moim macu, żadna aktywność dropbox opisana w artykule nie została przeze mnie zaobserwowana. Jedynie mdworker sobie pliki indeksował.

Witam

Z innej beczki ale podobnej. Od 3 lat proszę się o usunięcie mojego konta na bitbank.pl i danych których sam nie mogę usunąć bo gdzieś się oderwały od synchronizacji i niby są i zajmują miejsce ale nijak nie da się ich usunąć ani do nich dotrzeć – widać tylko zajętość konta. Obsługa techniczna nie istnieje, dane niby idą na serwery i to nawet szyfrowane bo jakieś tam klucze są używane ale jeśli to ma tak wyglądać to lepiej trzymać się od jakichkolwiek chmur mocno z daleka. Całe szczęście że zorientowałem się w porę że te fuckupy internetowe to wielka ściema i jeszcze nie działa jak należy więc nie trzymałem danych wrażliwych. Okazuje się że nawet nie potrafili synchronizować plików między dwoma kompami tylko tworzyły się dwa odrębne obszary. Dwa lata prosiłem się o nową wersję i słyszałem że jest “w drodze”… chyba mlecznej…

(Ciekawe bo BackupAgent miał nowszą!) Liczyłem na Polską firmę nie chcąc wysyłać danych do DropBoxa ani Googla bo już w 2010 podejrzewałem że z chmur to tylko deszcz albo nawet grad może być a pożytku żadnego.

Przestrzegam – umiesz liczyć? Licz na siebie. Dysk zewnętrzny jest dziś najlepszym rozwiązaniem. A i jeszcze jedno. Ale to chyba wiadomo, im rozwiązanie mniej wygodne tym bezpieczniejsze… Więc nie bądźcie leniwi i nie gadajcie o setkach plików dziennie bo wystarczy tak prostackie rozwiązanie jak FreeSync na windę i to nawet w opcji z jednym kliknięciem. A Bitbankowi może zrobi ktoś kuku? Chętnie stracę te dane które leżą tam i nie mogę się ich pozbyć. Albo chociaż poradźcie gdzie zapukać żeby ich do porządku doprowadzić. Bo prośbą to już się raczej nie da.

Super. Ciekawe co będzie gdy ktoś przechwyci transfer, komendy i zacznie ciągnąć sobie pliki użytkowników, np. plik portfela BTC.

Dropbox idzie u mnie papa.

U mnie też :)

Sorry ale dawanie komuś dostępu do swoich poufnych plików a następnie wielkie zdziwko, że ktoś z tej możliwości skorzystał jest dla mnie szczytem głupoty. Są jeszcze ludzie do których nie dotarło, że przepisy tzw. prawa zobowiązują prywatne firmy do szpiegostwa i wszystkie umowy cywilnoprawne są mniej warte niż papier toaletowy w tym momencie? Chcesz prawatności – naucz się szyfrować.

Całe szczęście, że nie używałem, nie używam i nie będę używał żadnej chmury. A na pewno nie dropboxa, o którym ciągle słyszy się coś niepokojącego. Macie zachcianki na chmury? To postawcie sobie chociażby qnapa w sieci lokalnej albo nawet wypuście go na zewnątrz i sprawa z głowy ;)

Odnośnie aktualizacji: spróbujcie może ten większy plik, który tworzycie, nazwać jakoś ciekawiej, np. “jak skonstruować bombę.avi”, albo “plan ataku na pentagon.avi” :)

SpiderOak chyba jedna z najbezpeiczniejszych chmur od tego roku kosztuje 1TB za 12 $ /mc – to taniej niż DB w europie.

…taaaaa to tak jak chcesz byc:

“siuper-nowoczesny”

“hiper-nowoczesny”

“ach i och”

…bo peny sa takiej wielkosci iz aby miec zawsze pod reka te “100Mb” pod reka to trzeba zamowic sobie ekipe przeprowadzkowa z 4 tirami..he he he

@odbojnik

Dziękuję za komentarz. Dzielę się informacją z osobami którzy mają pojęcie co to jest SpiderOak. Informacja o tym że 10 krotnie obniżyli cenę za 1TB nigdzie się nie pokazała.

Osobiście nie mam świra na punkcie szyfrowania, sam korzystam z DropBoxa (za który też płacę), jednak w firmie korzystam i zalecam profesjonalne rozwiązanie jakim jest SpiderOak. Świat dzieli się na ludzi którzy zawsze będą mieli Konto w PKO (pradziad miał babka też) i na ludzi którzy szukają nowoczesnych rozwiązań i potrafią z nich odpowiednio korzystać.

Widzicie tak to jest z oprogramowaniem własnościowym, nigdy nie wiadomo co po cichu sobie robi w tle, za waszymi plecami. Jednak łatwiej mi zaufać softowi który ma jawny kod.

Mylisz się @Mor. “Drag & Drop” w przegladarce działa tylko do 3000 plików. Dalej musisz tworzyć ręcznie katalogi albo użyć aplikacji Dropbox. Wczoraj testowałem.

..a czy wiesz co robi Twoja przegladarka?! … he he he :-p

Dobry do sprawdzania jest strace -f -o log . Przykładowo od dawna nie używam skype na swoim użytkowniku bo gdy ostatni raz sprawdzałem – przy starcie przeglądał profil Firefoxa (no i po co?).

Proponuję przeczytać https://medium.com/@razvanh/no-dropbox-is-not-stealing-your-files-24ecd443b5ac

Afery nie ma ale ekspert towarzysz Kędzierski już krzyczy z nagłówka na wybiórczej, że “dropbox skauje twój komputer!” powołując się na niebezpiecznik… eh….

..jesli korzystasz z “jedynego i właściwego systemu operacyjnego” jakim jest “śmindołs” to po odpaleniu: atnywirusa ewentualnie kazdego programu anty-x (x= spyware, rootkit..etc, itp, itd) wywsyla pliki w net..czy wiesz dokladnie jakie?! :-p

Plików nie wysyła bo nie odczytuje, z podlinkowanej analizy wynika tylko, że pobrana jest “długa” ścieżka do pliku, która służy do określenia czy plik znajduje się w katalogu synchronizowanym czy nie (sugerowanie wyboru ikony to jeden z potencjalnie podjętych następnych kroków aplikacji, a nie mur-beton moim zdaniem, ktoś to sprawdził?). A czy dropbox to wysyła, czy nie, z żadnej analizy nie wynika (chyba że coś przeoczyłem), więc dalej nic nie wiemy. Śmiem twierdzić, że nikt nie obalił tezy, co dropbox wysyła/nie wysyła do siebie ze względu na szyfrowanie. Na pewno ma ścieżkę do każdego pliku/folderu na dysku(a może dyskach). Jeśli przesyła sobie krótką informację o treści:

file1: c:\users\username\desktop\dane catshare.txt

file2: d:\filmy\house of cards s03\House Of Cards S03E01.avi

file3: …

itd.

To chyba jednak fajnie nie jest. Wzrostu transferu nie ma, informacje są, si?

A co sądzicie o hubiC? Do mnie przemawia położenie serwerów na terenie UE, a nie USA i podleganie pod europejskie prawo.

Obejście ewentualnego niepożądanego działania (testowano na śmindows7 HE):

1. dodać nowe konto XXX w systemie (potrzebny profil gdzie dropbox trzyma swoje pliki)

2. wywalić konto XXX z grupy użytkownicy (w komplecie z dostępami nadanymi grupie Wszyscy na dysku)

3. nadać kontu XXX uprawnienia do czytania i uruchamiania dla folderu z aplikacją dropboxa

4. nadać kontu XXX uprawnienia do modyfikowania synchronizowanego folderu

5. nadać odmowę czytania i uruchamiania dropbox.exe dla własnego konta (zapobiega przypadkowemu uruchomieniu w naszym kontekście)

6. uruchamiać dropbox przy pomocy runas (zrobić sobie skrót)

W taki sam sposób można uruchamiać też kilka równoczesnych dropboxów pracujących na różnych kontach dropboxa.