31/1/2019

Chyba nie ma dziś firmy, która nie posiada “sieciowej” drukarki. Te urządzenia mają dostęp do wrażliwych danych i nierzadko są osiągalne z internetu, ale paradoksalnie prawie zawsze są gorzej zabezpieczone niż wykorzystywany w firmie sprzęt komputerowy. Zresztą, sam odpowiedz sobie na pytanie, kiedy ostatnio aktualizowałeś firmware swojej drukarki? A przecież drukarka to komputer, choć niestety obecnie w wielu firmach zupełnie niezabezpieczony przed atakami. Warto się więc drukarkom przyjrzeć bliżej, zanim zrobi to ktoś przed nami.

Wiele sposobów na zhackowanie drukarki

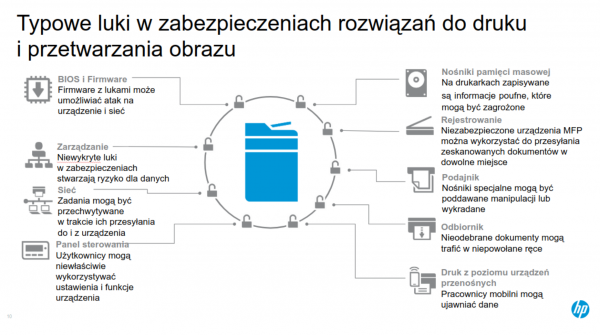

Drukarki są podatne zarówno na ataki z dostępem fizycznym jak i na ataki od strony internetu oraz — co może nie do końca oczywiste — “zhackować” mogą je także odpowiednio spreparowane pliki wysyłane do druku. Grafika poniżej pokazuje jak szeroki jest wachlarz możliwych luk w zabezpieczeniach.

To do czego może doprowadzić posiadanie niezabezpieczonej, osiągalnej z Internetu drukarki, świetnie obrazuje przypadek z grudnia 2018 roku, kiedy to jeden z hackerów przejął ponad 50 tysięcy urządzeń w Stanach Zjednoczonych, aby wydrukować na nich swój manifest namawiający do subskrybowania kanału swojego ulubionego youtubera – PewDiePie:

Ta akcja może oczywiście być traktowana jako niewinna zabawa czy też niewinny trolling, ale pokazuje ona również jak wiele drukarek może być od ręki przejętych przez osobę o każdego, kto potrafi użyć nmapa i napisać prostą pętlę w pythonie.

Trolling czy jednak szpiegostwo gospodarcze?

Czy podobny udałoby się też zrealizować na terenie Polski? Aby to ocenić, możemy posłużyć się narzędziem “Shodan“, które wskazuje przybliżoną liczbę drukarek podpiętych do internetu na terenie naszego kraju w chwili pisania tego tekstu.

Shodan twierdzi, że ma dostęp do 786 urządzeń z Polski poprzez jeden z licznych protokołów: HTTP/HTTPS, FTP, CUPS itp. Nie każda pozwala na “podrzucenie” jej nieautoryzowanego wydruku. Dostęp do drukarki poprzez porty HTTP/HTTPS oznacza w praktyce osiągalność ich panelu administracyjnego. Ten powinien być zabezpieczony hasłem, ale istnieje szansa, że nieodpowiedzialny administrator pozostawił w nim domyślne dane logowania lub ustawił własne, ale łatwe do złamania (np. metodą słownikową) hasło (por. Jakie hasło jest najpopularniejsze wśród Polaków?).

Co może się wydarzyć jeśli hacker uzyska dostęp do panelu sterowania urządzeniem? Pomijając oczywiste ataki polegające na dokonywaniu nieautoryzowanych wydruków na urządzeniach, może on sprytnie zmodyfikować zachowanie samej drukarki. Współczesna drukarka często oferuje funkcję skanera lub kserokopiarki. Hacker może więc zmienić konfigurację np. tak, aby drukarka automatycznie dodawała pole BCC (z adresem e-mail hackera jako odbiorcy) do każdej kopii dokumentu wysyłanej za pomocą funkcji “skanuj i przesyłaj na maila“. To już nie wyglądałoby na zabawny atak, a na poważny wyciek danych firmowych ocierający się o szpiegostwo gospodarcze.

Firmwarem przez FTP

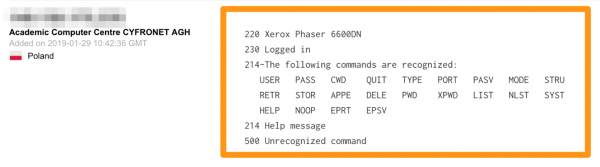

Drugim najczęściej wystawianym na świat portem drukarek 21/tcp, czyli FTP. Bardzo często drukarki oferują możliwość wrzucania dokumentów do wydruku właśnie przez usługę transferu plików lub też pozwalają na przechowywanie na na FTP często drukowanych dokumentów (karty urlopowe, obiegówki, itp.). Dostęp do takiej usługi najczęściej możliwy jest za pomocą domyślnych, anonimowych kont dostępowych, tj. “ftp” lub “anonymous” itp.

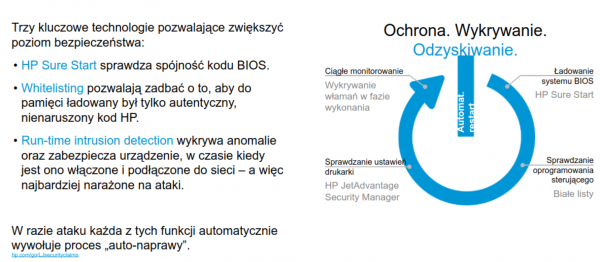

Dostęp do panelu administracyjnego oraz możliwość zdalnego wgrywania plików może grozić właścicielowi drukarki atakiem podmiany firmware. Jest to oczywiście możliwe jedynie w modelach, które nie weryfikują podpisu cyfrowego aktualizacji softu. Niektóre drukarki – np. producenta HP – posiadają funkcje zabezpieczające przed nieautoryzowaną zmianą oprogramowania drukarki, także w przypadku ataków Man in the Middle — czyli podczas uruchamiania standardowej funkcji “poboru” nowego oprogramowania ale poprzez nieszyfrowane połączenie.

To nie są “nowe” ataki…

Opisany atak związany z PewDiePie nie był jedynym globalnym atakiem na firmowe drukarki. W lutym 2017 r. hacker znany jako Stackoverflowin wydrukował swoją własną wiadomość na ok. 1500 drukarek różnych marek. Na forach poświęconych wsparciu dla urządzeń natychmiast pojawiły się pytania o problem. Stackoverflowin wyjaśnił, że wykorzystał skrypt swojego autorstwa, który sam wyszukiwał podatne urządzenia i wysyłał do nich “złośliwe” zadanie drukowania. Akcja miała być zaledwie żartem, ale po wpisach na forach było widać, że firmom nie było do śmiechu. Podobne akcje zresztą uruchamiali już w roku 2016 ekstremiści, których celem było drukowanie rasistowskich ulotek, zaś możliwość zmodyfikowania firmware’u drukarki została opisana w artykułach naukowych już w roku 2011. Teoretycznie temat bezpieczeństwa drukarek jest dyskutowany od wielu lat, ale z praktycznego punktu widzenia wciąż traktuje się go po macoszemu.

Nie tylko hakerzy mogą być problemem…

Posiadacze drukarek nie powinni obawiać się tylko hakerów. Okazuje się, że sporo strat przysporzyć mogą “autoryzowani” użytkownicy drukarek — pracownicy. Zaprzyjaźnione z nami firmy wielokrotnie wskazywały na ciekawą anomalię, jaka pojawia się w trzecim kwartale. Liczba wydruków, a zatem koszty papieru i tonerów mocno idą w górę. Winny jest początek roku szkolnego. Okazuje się, że wielu pracowników to rodzice, którzy na firmowych drukarkach kserują bądź drukują podręczniki i materiały naukowe dla swoich dzieci. Często zostając po godzinach, aby ukryć ten fakt przed współpracownikami…

W kontrolowaniu niekontrolowanych wydruków przydaje się wdrożenie odpowiednich limitów na pracownika lub dany dział, za co — w przypadku drukarek HP — odpowiada moduł Access Control. Komórki audytowe mają też możliwość wygodnego przejrzenia logów z drukarek i sprawdzenia, co faktycznie było na nich drukowane i czy materiały te rzeczywiście są pracownikowi potrzebne do wykonywania swoich zawodowych obowiązków. W ten sposób chronimy nie tyle sprzęt przed atakiem, co firmowy rachunek bankowy przed zbędnymi wydatkami.

Spójrz na swoją drukarkę inaczej

Drukarki są jego istotnym elementem firmowej infrastruktury i źle skonfigurowane mogą go osłabić. Jeśli kupujesz nowe urządzenia to weź pod uwagę nie tylko wydajność lub szybkość drukowania, ale również możliwości konfiguracji w obszarze zabezpieczeń. Jeśli nie kupujesz nowych urządzeń, to masz powody by przemyśleć na ile bezpieczne są te obecnie używane. Przejrzyj ustawienia swojego sprzętu, wyłącz niepotrzebne usługi i niewykorzystywane protokoły, skonfiguruj VLAN-y oraz — być może po raz pierwszy — zmień hasło do panelu zarządzania. Jeśli sama drukarka nie pozwala się “zabezpieczyć” możesz rozważyć wstawienie przed nią prostego RaspberryPi, który pełnić będzie funkcję firewalla (a może już ktoś wstawił przed Twoją drukarkę podobne, ale złośliwe urządzenie, a Ty nawet o tym nie wiesz?). Wiele porad jak zabezpieczyć drukarkę przed atakami krok-po-kroku znajdziesz w tych dwóch dokumentach.

Na koniec polecamy Twojej uwadze film przygotowany przez firmę HP, który ma uświadamiać w zakresie niebezpieczeństw związanych z firmowymi wydrukami. Owszem, ma on nieco sensacyjny klimat, jednak stanowi dobre podsumowanie problemów poruszonych w naszym tekście. No i pewnie poznajecie głównego bohatera… ;)

Niniejszy artykuł jest artykułem sponsorowanym i za jego publikację redakcja Niebezpiecznika otrzymała wynagrodzenie.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Kiedyś to było takie proste. Podłączam, drukuje (lub nie i rozwiązuje jakiś niezbyt zawiły problem). Dziś mam godziny czytania przed sobą, bo pjciec drukarkę kupił, a tam na naklejkach Wi-Fi albo NFC. Tak długo, bo nie znam się wcake. Nigdy się nie interesowałem. A kiedy czas na życie?

Z podobnych historii. Niedawno miałem w rękach współczesny, warty tysiące złotych telefon z Androidem. Próbowałem dojść, czym jest aplikacja “Zdjęcia” (jak się później okazało, nazwana tak dla zmylenia przeciwnika aplikacja “Google Photos) i czy wysyła je na serwery obcych osób. Siedziałem z pół godziny, gmerałem w opcjach i nie udało mi się znaleźć odpowiedzi. Później zastanawiałem się, jak zrobić tak, by telefon korzystał z modułu GPS i pokazywał mi lokalizację na mapie (np. OSM), ale nie wysyłał tej informacji do Google. Kolejne godziny i bez jasnych odpowiedzi.

Nie jestem techniczną amebą. potrafię zrobić niektóre rzeczy trudne, jak szyfrowanie e-maila PGP czy postawienie Qubes OS. Ale gdzie indziej nie mam sukcesów. Pytanie do osób, które korzystają z tych nowych wynalazków. Czy wy jesteście jak bardzo bystrzy czy macie aż tyle czasu?

Polecam smartfon Librem 5 z systemem Pure OS, który ma chronić prywatność

puri.sm/products/librem-5

“Czy wy jesteście jak bardzo bystrzy czy macie aż tyle czasu?” Powinieneś rozszerzyć to pytanie o “czy nie wiecie, że tak się dzieje” oraz “czy macie to w d…” ;)

właśnie w tym rzecz, że potrafisz rzeczy proste, boi nie zostały celowo utrudnione

takie to już są te “przyjazne” interfejsy i aplikacje: chcesz zrobić coś więcej, niż tylko dać się wykorzystywać to albo musisz grzebać, albo się nie da

ja osobiście, w sprawach prywatności i bezpieczeństwa kieruje się cytatem byłego prezesa Google:

„If you have something that you do not want anyone to know, maybe you shouldn’t be doing it in the first place?” ~ Eric Schmidt, CEO of Google

i tak, nie mam problemu z tym że Google Photos taguje moje zdjęcia z użyciem chmury, albo że Google Maps zapisuje moją lokalizację na serwerach Google – ba, lubię korzystać z Timeline’u :)) co prawda nie zgodziłem się na wysyłanie zdjęć do chmury, ale z pobudek czysto praktycznych – transfer mobilny jest limitowany, tak samo jak i miejsce w chmurze; wole zgrywanie przez kabel USB-C;

nie krytykuje twojego podejścia, aczkolwiek odpowiadając na twoje pytanie – nie poświęcam na to czasu i nie szukam tych opcji, gdyż zwyczajnie ich nie potrzebuje!

*akurat drukarka z Wi-Fi pod Windows rzeczywiście bywa problematyczna i sam musiałem sięgnąć do instrukcji; a NFC to fajny patent – przykładasz telefon i możesz natychmiast rozpocząć drukowanie

Rzuć wszystko i wyjedź w Bieszczady!

@Błażej: Hej. Mogę wiedzieć z kim sypiasz? Jakie masz upodobania w łóżku? W końcu jeśli kierujesz się tym cytatem – nie chciałbyś by inni to wiedzieli, to zachowałbyś abstynencję.

Większość z tych problemów omijam najprostszymi sposobami. Drukarki mam 4 od kyocery(nawet LPT mają), 3 te sam modele -mają 14-18 lat.Smartfon do dzwonienia, gps i robienia zdjec/filmow to stary htc 80 zł. W kernelu wifi/bluetooth off. Na linuxa swoje patenty i na windowsa tez mam(na xp i 7).

Najpierw myślę, potem kupuje. Nie pcham się w nowości, chmury bzdury.

Nie musisz się uczyć, możesz się nie rozwijać i wrócić do epoki kamienia łupanego. :P

Coś za coś. Albo używasz telefonu do dzwonienia i smsów, wtedy wystarczy Ci telefon za 200 zł, bez ekranu dotykowego itd. Jeśli jednak chcesz by telefon był małym “komputerem na adroidzie lub IOSie”, to musisz nauczyć się jego obsługi tak samo jak kiedyś trzeba było nauczyć się obsługiwać komputer. Oczywiście deweloperzy powinni tworzyć systemu “user friendly”, ale gdy ktoś nie chce się niczego uczyć, to i tak nigdy nie będzie zadowolony.

Uczyłem obsługi telefonów na Androidzie osoby starsze, które są totalnie nieinformatyczne,

po pewnym czasie nie chcą wracać już do “analogowych”, bo tu mogą mieć czcionkę na pół ekranu, mogą też sprawdzić sobie pogodę, albo poczytać wiadomości itd.

@Andrzej T.

Wiesz, jak to się mówi, “wszystko jest trudne zanim stanie się łatwe”. Czyli najtrudniej jest zacząć, potem jakoś idzie.

Generalnie wiedza jest jak kula śniegowa. Początkowo przyrost jest powolny, ale potem coraz szybszy. Próbujesz, popełniasz błędy, szukasz jak naprawić, uczysz się, naprawiasz. Przy którymś kolejnym telefonie / kompie / drukarce itp. orientujesz się, że nie musiałeś sprawdzać jak daną rzecz zrobić, po prostu zrobiłeś bez zastanawiania. Dobrze jest też szukać podpowiedzi w necie, bo jest duże prawdopodobieństwo, że z danym zagadnieniem zmagasz się nie tylko Ty.

Błażej, jeśli kierujesz się radą google, to napisz proszę na forum jakie choroby leczyłeś u lekarzy w ciągu ostatnich 5 lat i załącz zdjęcie swojego PIT’a z 2017 roku. Przecież to nic nielegalnego.

@zakius

Zgadzam się w pełni; jeśli chce się zrobić coś nietypowego z punktu widzenia twórców tzw. “przyjaznych” interfejsów, to trzeba się nadłubać nieproporcjonalnie dużo w porównaniu z klasycznym adminowaniem. Część opcji jest całkowicie odebrana użytkownikowi, część uproszczona do absurdu, a w tle zbieranie danych i różne podchody. Zamknięte formaty, brak dokumentacji lub luki w niej, utrudniające pomoc techniczną. Ogólnie padaka.

@Mikele

Wg mnie jemu nie chodzi typowo o obsługę, tylko o zrozumienie, jak konkretnie działa to co używa, np. żeby móc oszacować ryzyko i nie zostawić luk bezpieczeństwa, a przy tym jak najpełniej wykorzystać funkcjonalność. To zupełnie inna sytuacja niż uczenie przysłowiowych dziadków obsługi smartfona, gdzie często kierujemy się zmaksymalizowaniem dostępności za cenę okrojenia funkcjonalności i zlania zabezpieczeń.

Moim zdaniem wykazana dociekliwość jest bardzo dobrym fundamentem dla nauki :) Pamiętajmy że Richard Stallman też zaczął od wkurzenia się na drukarkę :)

Fajnie, że w końcu poruszyliście ten temat (drukarki to prawie IoT). Od jakiegoś czasu interesuje mnie tematyka cyberbezpieczeństwa, ale do tej pory nie bardzo rozumiem, dlaczego straszy się nas tym, że w przyszłości hakerzy będą mogli nam się włamywać do np. pralek albo zmywarek. Haker będzie mógł, ale czy będzie chciał? Po co hakerowi byłby potrzebny zdalny dostęp do mojej ewentualnej pralki? Rozumiem komputer albo smartfon. Tymi urządzeniami posługujemy się, gdy chcemy zalogować się do banku albo na portal z naszymi danami osobowymi (np. Facebook), ale zmywarka? W zmywarce znajdują się tylko co najwyżej brudne naczynia.

Czy moglibyście napisać wpis, który jasno wyjaśniałby, dlaczego bezpieczeństwo Internetu Rzeczy jest ważne? Zwykły człowiek (np. ja) ma prawo nie wiedzieć, po co hakerowi włamywać się do naszej inteligentnej żarówki. Byłbym wdzięczny za wyjaśnienie tej sprawy.

Jeżeli hacker zdobędzie dostęp do sprzętu podłączonego do Internetu a znajdującego się w twojej sieci lokalnej to będzie miał prostszą drogę do włamania na twojego smartfona lub PC. Przykładowo w momencie gdy sprawdzasz czy już pranie się skończyło.

To relatywnie proste, jakiekolwiek zabawka IoT może po przejęciu przestać działać. Pralka zamiast prać będzie wyświetlać komunikatu o błędzie, za naprawę będzie trzeba zapłacić. Telewizor może stwierdzić że bez okupu nie pozwoli obejrzeć ulubionego serialu.

Co ważniejsze każde takie urządzenie może być przyczułkiem do dalszych ataków już na poważniejsze elementy twojej własności.

Taki przykład.

Ransomware.

Panel sterujący pralki wyświetla, że jeśli chcesz zrobić pranie musisz wpłacić…

Kryptowaluta.

Nagle zaczynasz płacić więcej za prąd. Nie wiesz dlaczego, ale lodówka jest jakaś cieplejsza w okolicach panelu sterowania. Ano cieplejsza bo kopie bitcoina.

Smart TV

Dostajesz komunikat, że jak nie wpłacisz okupu w kwocie to filmik jak marszczysz freda do japońsiego porno zostanie udostępniony na fejsie i przesłany twoim znajomym.

Kamera IP

j.w. plus na przykład wyciek prawie nagich fotek Twojej czteroletniej córki na forum pedofilskim.

Smartfon

Do wszystkich swoich kontaktów wysłałeś SMSa o twoich kłopotach z prawem i potrzebą wpłacenia kaucji na konto PL 16000….

Potrzebujesz więcej przykładów?

Po co to pytanie dla szpiega. Dla hackera “ciekawe czy się da” to wystarczająca motywacja. Zastosowanie znajdzie się później. A swoją droga wyobraź sobie anonimizację za pomocą chmury powiedzmy 5000 sprzętów kuchennych z 5 kontynentów…

Też pomyślałem o tego typu przykładach, dzięki.

Mogę jeszcze dodać w imieniu obrońców prywatności, że IoT prawdopodobnie będzie dostarczał wielkim firmom jeszcze więcej danych o klientach i/lub użytkownikach.

Co do drukarek, to nie wiedziałem, że może się wiązać z nimi aż tyle zagrożeń. Myślałem, że drukarka hakerowi może posłużyć tylko do żartów lub ewentualnie mógłby ją zdalnie zepsuć. Szczególnie, że pod pojęciem drukarki w pierwszej kolejności przychodzi mi na myśl drukarka domowa, a i to jeszcze bez łączności bezprzewodowej.

Jeszcze raz dzięki.

Bot armia 5000 zmywarek ma moc obliczeniową znacznie wyższą niż twój komputer. Niby czemu miałoby się to nie przydać hakerowi? Ponadto twoja żarówka może wysłać kilkaset tysięcy maili z reklamami z twojej sieci, aktualizując ich treść co tydzień. Tak już zresztą robiły czajniki i to nie w wersji SMART

Były kiedyś popularne takie drukarki otwarte na świat, które nazywają się faks.

każdy mógł się do takiej wdzwonić i drukować! :)

a za polaczenie trzeba bylo placic :-P

ale i tak w krajach “amerykanskich” w ramach protestu

blokowano w ten sposob numery firm i urzedow :-D

1. Nie kupować gó..a. Jeżeli nie ma zgodności ze standardami, nie kupować, bo to karmienie pasożyta i prędzej czy później producent rozwali drukarkę nie aktualizując driverów. Modele od Canona, Konica, HP, Able mają intencjonalnie wprowadzone uchybienia w standardach, co kończy się problemami w użyciu sterowników np. pod Linuksem. Epsony i Brothery mają też, ale jest możliwość zejścia do trybu “kompatybilnego”.

2. Drukarkę trzymać za NATem.

3. Drukarka nie potrzebuje łączyć się do Internetu – wyciąć na routerze.

4. Jeżeli już ktoś popełnił głupstwo i kupił Konicę, to przynajmniej dać jej stały IP. Znając życie nie ma tego w konfiguracji. Jeżeli po zablokowaniu MAC na routerze drukarka się zawiesza, to (z doświadczenia) pierwsze “0xFF 0xFF 0xFF 0xFF” w bloku konfiguracji to w rzeczywistości stały IP i przynajmniej 1350EN nie sprawdza temu sumy kontrolnej.

Gotowe.

Dziękuję za jasne wspomníenie że artykuł jest sponsorowany. Nie jest to niestety powszechne.

Szkoda, że w RSS tego nie widać :-(

Widać.

Piotrek to podejście wam się akurat bardzo chwali.

Po pierwsze: Sprawa jest jasna, że art jest na zamówienie

Po drugie: Nie jest to durna reklama jak to bywa na innych portalach branżowych

I po trzecie: Na bazie zajawki od sponsora piszecie z sensem i na poziomie wplatając jedynie od czasu do czasu “product placement”

Ludzie boją się aktualizować firmware swoich drukarek ze względu na możliwość zablokowania używania zamienników tuszy czy tonerów.

Jest jest jeszcze gorzej !

Ludzie czasami nie ustawiaja nowych hasel, a jesli musza to bardzo krótkie by nie musiec pamietac.

Jedyne rozwiazanie widze w elektronicznych kluczach

( Bluetooth, Wifi, stykowe, USB ). Migajaca dioda w narzym elektronicznym kluczu i urzadzeniu sygnalizowalaby o stworzeniu nowego klucza, dostepie lub odrzuceniu.

Niestety taki standard zabezpieczen naszych urzadzen jeszcze nie istnieje. :(

Takim kluczem moglby byc takze nasz telefon i konkretna aplikcja.

– Gorzej jesli taki telefon zgubimy lub sie popsuje, dlatego standardowy elektroniczny klucz plus jego kopia zapasowa w szufladzie to lepszy pomysl.

– Problem to takze kopia zapasowa. Albo klucze trzeba by przechowywac razem aby sie synchronizowaly jak dwa polaczone klocki lego, Albo zrezygnowac z kopii, po co ona, jesli urzadzenie i tak mozna zresetowac recznie do ustawien fabrycznych.

zawsze jest twardy reset :-P

i haslo ustawiamy od nowa ;-D

a wszelkie zabezpieczenia nie sa wygodne dla sluzb

wiec zadnych ulatwien w sprzecie i obsludze nie bedzie

Kontrola dostępu do sieci, least privileges (blokowanie ruchu na porcie z zezwoleniem tylko na konkretne porty i podsieci/hosty), posture assessment (agent lub bezagentowo przez odpytywanie portów dołączonego urządzenia), izolacja VLAN-ami. Moim zdaniem podstawy ale moja wiedza też nie jest obiektywna. A tu poradnik dla paranoików: https://hastebin.com/jihohapase.md

Kiedyś sprawdziłem jak wygląda proces logowania do panelu webowego drukarki Brother w mojej byłej firmie. Okazało się, że można zbypassować autoryzację na niemal każdy model tego producenta.

https://www.exploit-db.com/exploits/41863

Infografika ma czerwone podkreślenie przy słowie ‘niewykryte’ ;)

Osobiście o wiele zabawniejsze wydaje mi się przejmowanie kontroli nad kinem domowym i puszczanie hymnu ZSRR o 3 w nocy “społecznie upośledzonym” sąsiadom :)

Jeden z lepszych atakow.

Czesc ludzi komentowala ze to zly czlowiek byl.

Bo sie wlamal, bo zrobil to bez pozwolenia, czyli bezprawnie.

Japonia sie teraz nie cacka i zrobi wielki skan zabezpieczen swojego kraju.

A gosciu nawet jesli zrobil to nielegalnie, to powinnismy mu dziekowac ze napisal ze nasze drukarki sa niezabezpieczone.

Bo to tak jakbys zostal drzwi otwarte, ktos wszedl zuzyl Ci caly papier toaletowy i zostawil kartke ze drzwi byly otwarte i zebys zamykal na drugi raz.

Powinienes sie cieszyc ze Ci nie na paskudzil w domu ! :D

“W ten sposób chronimy nie tyle sprzęt przed atakiem, co firmowy rachunek bankowy przed zbędnymi wydatkami.”

– Faktycznie w wiekszych firmach moglo sie zdarzac. Jesli zabronic, to moze wzrosnac liczba podan o dofinasowania z socjalu i do socjalu i to tez pieniadze firmowe.

Choc jesli tam kserokopiarka chodzi non stop

to pewnie i tak nikt nie wylapie, a nawet gdyby … to dla dziecka zabroni ?

Sam jedna taka ksiazke dostalem po znajomosci bo mnie nie bylo stac, ale nie polecam, ani sie to kupy nie trzyma, obrazki czarno biale, do nauki to sie srednio nadaje.

Gbyby sporo ksiazek kopiowac, to pewnie straty byly by zauwazalne.

Kserowanie to niestety pewnie polowa wydatkow rodzicow, ale teraz coraz czesciej ludzie maja telefony z aparatem i drukarki we wlasnych domach to moze dzieciom teraz latwiej.

Bo w szkole bez kserokopiarki to ciezko przezyc.

– Jesli kogos nie bylo na lekcjach to najszybciej jest skserowac zeszty, o pozyczenie ciezko, bo jest duzo kartkowek i trzeba sie uczyc

– Jesli nauczyciel daje materialy, testy to zazwyczaj tez to skserowania na przerwach.

– Jesli nie masz ksiazek jeszcze, a juz bylo zadane do domu, to musisz zadanie skserowac

– Jesli masz zajecia techniczne, to zazwyczaj jedna osoba podczas danych zajec prowadzi raport, a reszta z grypy (np.2 osoby) od niego kseruje.

Wdzisiejszych czasach grafik zajec jest tak napiety ze nie ma czasu na przepisywanie.

Standard nauczania w niektorych miejscach sie nawet obnizyl, a w innych zwiekszyl.

Tak ze bylo w szkole bardzo ciezko i zycze Wam dzieciakom i rodzicom jesli czytacie ,

lepszej szkoly :-)

Pozdrawiam !

Moja drukarka jest zabezpieczona podwójną barierą dla elektronów. Nic jej nie przeskoczy.

Próbowałeś emacsem przez sendmail?

Niebezpiecznik zaleca stosowanie oprogramowania HP. Ironio. To tak jakby lekarz zalecał pacjentowi homeopatię. Mogę tylko powiedzieć że oprogramowanie dołączane do wszelkich drukarek są pisane na kolanie, a względy bezpieczeństwa nie są priorytetem. Mało tego to właśnie od takich urządzeń rozpoczyna się APT, bo drivery serwujące reklamy i dbające aby zamówić toner bezpośrednio w HP, na kolanie pisany firmware i toolsy dołączane do tych urządzeń (wyszukiwanie i konfiguracja urządzeń, gówniane toolboxy do drukarek mające za zadanie uprzykrzanie debilnymi komunikatami życia userów to czyste zło. Tylko stockowe gołe drivery, często microsoftowe zamienniki nadają się do użytku w koproracji

luki bezpieczenstwa to nasza praca

Najlepiej do drukarek HP włamać się przez tryb serwisowy.

Polecam.