15/10/2019

Nie raz pisaliśmy, że drukarka to komputer, że jest podłączona do sieci i że trzeba ją zabezpieczyć. Tylko czy trzeba się stosować do tej porady i faktycznie ktoś atakuje drukarki? Po co właściwie hakerzy włamują się do urządzeń podłączonych do sieci? Spróbujmy odpowiedzieć na te pytania.

Komputer, który potrafi drukować spam

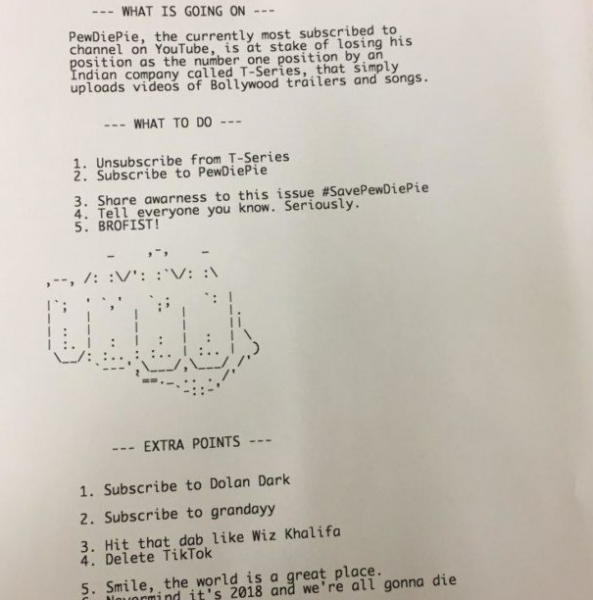

Gdy osoba oczytana z tematyką bezpieczeństwa i korzystająca z YouTube usłyszy hasło “atak na drukarki” to pomyśli “PewDiePie”. Dlaczego? Ponieważ w roku 2018 pewien hacker zaatakował kilkadziesiąt tysięcy drukarek z całego świata, które nagle bez zgody swoich właścicieli czy też użytkowników zaczęły drukować ulotkę wspierającą vloggera PewDiePie.

Hacker (a raczej grupa wielu fanów) chciał w ten sposób wesprzeć swojego ulubionego twórcę zachęcając do subskrybowania jego kanału. Przy okazji uświadomiono wielu ludziom, że ich urządzenia drukujące nie są odpowiednio zabezpieczone. Tak naprawdę nie wiadomo czy atak objął 50 tys. drukarek jak podawały media, ale doniesienia o nagłym drukowaniu ulotki pojawiały się intensywnie w serwisach społecznościowych. Publikowali je ludzie z UK, USA, Argentyny, Hiszpanii, Australii, Chile i wielu innych krajów. No cóż, w końcu internet (IPv4: 0.0.0.0/0) pod kątem jednego portu wykorzystywanego do “ataku” da się przeszukać w ok. 5 minut — nie jest to więc sporo pracy.

Takich ataków było więcej. Już w roku 2016 hacker znany jako “Weev” zaatakował drukarki w kampusach kilku uczelni by wydrukować na nich rasistowskie ulotki. W roku 2017 inny hacker – Stackoverflowin – wydrukował tzw. ASCII arta na tysiącach drukarek, rzecz jasna bez zgody ich użytkowników. Dodajmy, że Stackoverflowin w sposób zautomatyzowany namierzył ponad 160 tys. urządzeń podatnych na atak.

W roku 2018 firma GreyNoise natknęła się na reklamę usługi rozsyłania spamu na drukarki. Ktoś z podatności wykorzystywanej do tej pory głównie do głupich żartów zaczął robić biznes. Dziennikarzom udało się nawet porozmawiać z usługodawcą i ten przyznał, że wiele osób był zainteresowanych taką formą nieelektronicznego spamu. Mimo to, usługa nie zdobyła wówczas popularności. Jest to jednak świetne przypomnienie, że managerowie IT i administratorzy często zapominają o urządzeniach drukujących, gdy planują zabezpieczenie firmy.

Atak na banki przez drukarki

Ataki masowe wciąż mogą wydawać się nam tylko efektowymi demonstracjami. Czy były jakieś “prawdziwe” ataki z urządzeniami drukującymi w roli głównej?

Owszem, choćby ataki na centralny bank Bangladeszu. W pierwszym przypadku atakujący zainfekowali system banku oprogramowaniem, które wyłączyło drukarkę odpowiedzialną za drukowanie informacji z systemu SWIFT. Obsługa banku zauważyła awarię, ale uznała to za zwykłą usterkę. Tego samego dnia FBI przesłało do banku informacje o podejrzanych transakcjach, a awaria drukarki uniemożliwiła szybką reakcję na wiadomość.

W roku 2018 podobna sytuacja miała miejsce w indyjskim City Union Banku, w którym doszło do ataku na urządzenie drukujące powiadomienia z systemu SWIFT.

Drukarka może pamiętać Twoje hasła, nawet jeśli Ty je zapomnisz

Nie każdy incydent zdobędzie taki rozgłos jak atak na Bank Bangladeszu. Na forach poświęconych bezpieczeństwu często znajdziemy opisy pomniejszych, ale jednak realnych problemów.

Serwisanci często przyznają, że w firmach znajdują się urządzenia, na których nigdy nie zmieniono domyślnego hasła. Można też spotkać się z historiami o tym, że mniej techniczni pracownicy drukują sobie na papierze zestawienia haseł lub danych bankowych (np. numery kart). Samo przenoszenie haseł na papier, wbrew powszechnej opinii, nie jest niebezpieczne (o ile dobrze pilnujemy tego papieru), ale trzeba pamiętać, że urządzenie wielofunkcyjne staje się w tej sytuacji jednym z komputerów przetwarzających te informacje, ma pamięć w której wydruk może być przechowywany przez pewien czas i można się do niego dostać. Zarówno przez internet jak i — w krytycznych przypadkach nawet po latach — odzyskując dane z dysku twardego drukarki, kiedy zostanie odsprzedana.

Oczywiście, że trzeba wspomnieć o GDPR/RODO!

Ale nie tylko hasła czy inne wartościowe z punktu widzenia biznesu dane mogą być narażone na kradzież z drukarki. Drukarki nierzadko służą do przetwarzania danych osobowych, a ostatnie decyzje organów ochrony danych z Polski i UK pokazują, że firmy mogą być ukarane także w konsekwencji ataku na ich systemy. To kolejny powód, aby jeszcze uważniej przyjrzeć się bezpieczeństwu drukarek.

Twarde dane na temat incydentów dotyczących drukarek

Informacje zbiorcze o incydentach związanych z drukarkami znajdujemy w informacjach płynących z sondaży, takich jak badanie firmy Quocirca z roku 2017, które objęło 200 firm i 1000 osób w nich zatrudnionych.

Z badania tego wynika, że połowa firm miała jakiś incydent bezpieczeństwa związany z drukarką. Aż 18% badanych przyznało, że ktoś uzyskał dostęp do ich sieci poprzez niezabezpieczone urządzenie wielofunkcyjne. Brzmi to groźnie, choć znacznie częstsze są problemy związane z kradzieżą wydruków (50%) lub dysków drukarki i w konsekwencji pozyskaniem poufnych danych (48%).

Z badania Quocirca wynika też, że incydenty związane z utratą danych są znacznie częstsze w firmach z mieszaną flotą urządzeń, w których dodatkowo pracują urządzenia starszej daty bez żadnych wbudowanych funkcji bezpieczeństwa. Miejmy przy tym wszystkim świadomość, że w sieci jest coraz więcej informacji o tym jak atakować drukarki. Pewnym przełomem był rok 2017, kiedy to niemieccy badacze przedstawili Printer Exploitation Toolkit (PRET), narzędzie umożliwiające pozyskiwanie wrażliwych informacji z wielu rodzajów urządzeń, a także umożliwiające ataki DoS czy zdalne wykonanie kodu na urządzeniach wielofunkcyjnych.

Nie trzeba zmieniać drukarki w antenę (choć można)

Na koniec wspomnijmy o jednym ataku, który — choć był kontrolowaną demonstracją — to powinien dawać do myślenia. W roku 2015 firma Red Baloon Security zaprezentowała atak o nazwie “Funtenna”, który zmieniał tanią drukarkę laserową w… nadajnik radiowy.

Specjalny program tak modyfikował napięcie elektryczne w urządzeniu, że udawało się wygenerować niezbyt silny sygnał radiowy przesyłający informację na kilka metrów. Owszem, to był jeden z tych efektownych, ale raczej “akademickich” ataków — choć trzeba pamiętać, że tuż po II wojnie światowej z podobnej techniki wykradania informacji z urządzeń biurowych korzystali rosyjscy szpiedzy inwigilujący USA (opowiadaliśmy o tym w 21 odcinku niebezpiecznikowego podcastu Na Podsłuchu).

Prościej jednak kraść dane przez internet

Dziś nikt nie musi się pocić nad tym, aby zamienić drukarkę w nadajnik radiowy. Po co, skoro i tak jest ona podłączona do sieci? Ba! Drukarka może być jednym z nielicznych urządzeń, które mają możliwość komunikacji z wieloma stacjami roboczymi z różnych vlanów.

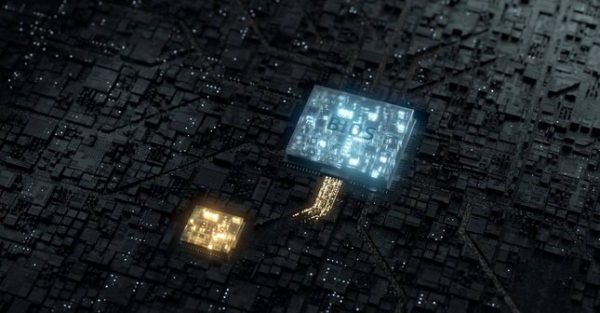

Firma HP w odpowiedzi na rosnące ryzyko ataków na drukarki, przygotowała serię rozwiązań w urządzeniach HP LaserJet Enterprise MFP M527 series, które dają gwarancje bezpieczeństwa wrażliwych danych w firmie:

- HP Sure Start: technologia wykrywająca i uniemożliwiająca zastosowanie złośliwego kodu oraz włączająca funkcję samonaprawiania systemu BIOS po próbach włamań.

- Oprogramowanie HP Connection Inspector: analizuje wychodzące połączenia sieciowe, aby powstrzymać podejrzane żądania i zapobiec działaniu destrukcyjnego oprogramowania bez interwencji działu IT

- Whitelisting: pozwala zainstalować i uruchomić w urządzeniu drukującym tylko znane, kompatybilne oprogramowanie.

- Rozwiązanie HP JetAdvantage Security Manager pozwala działom IT wprowadzić i kontrolować takie zabezpieczenia, jak zamykanie portów, wyłączanie protokołów ostępu czy automatyczne wymazywanie plików.

- Funkcja HP Access Control Secure Pull Print jest przydatna w przypadku korzystania z urządzeń mobilnych. Pozwala użytkownikom wysyłać dokumenty do bezpiecznej sieci i uwierzytelniać w drukarce poprzez wprowadzenie kodu PIN lub zeskanowanie identyfikatora.

- Technologia HP Run-time Intrusion Detection zapewnia bezpieczeństwo w trakcie pracy urządzenia, monitorując jego pamięć i wykonywane na nim operacje.

Koledzy z HP zapraszają Was także do zapoznania się z materiałami informacyjnymi na stronie The Wolf (rozpoznacie tam zapewne znajomą twarz… ;) oraz do pobrania raportu, który rzuca więcej światła na temat zagrożeń związanych z drukiem i pokazuje jak można z nimi walczyć.

Niniejszy artykuł jest artykułem sponsorowanym i za jego publikację redakcja Niebezpiecznika otrzymała wynagrodzenie.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Challenge accepted :)

Cześć

Niedawno wysyłałem wam klika przykładowych otwartych drukarek z uczelni wyższych technicznych i hoteli :)

“Firma HP w odpowiedzi na rosnące ryzyko ataków na drukarki, przygotowała (…)”

Firma HP to w ogóle nie dba bezpieczeństwo drukarek, a wręcz przeciwnie.

Ostatnio miałem do czynienia z dwoma modelami, w których w konfiguracji sieciowej MUSIAŁEM podać bramę, bo inaczej nie dało się dokończyć konfiguracji.

Pół biedy, że można było podać fałszywy…

Na jakiej podstawie wysnules wniosek że podanie bramy to zagrożenie bezpieczeństwa!? Co to ma do rzeczy?

A czy koledzy z HP mogą powiedzieć czemu zwykły sterownik do wielofunkcyjnego urządzenia domowego musi mieć kilkaset MB ?

Oraz czemu taka drukarka musi być ponownie instalowana w systemie podczas każdej próby wydruku ?

Oj tam, żałujesz im kilkaset MB telemetrii i testów na zgodność tusza/tonera z oryginalnym.

A serio, 99% problemów z wydrukami w Windows 10 to problem Windows 10, niestety. A RDP to już w ogóle leży i kwiczy, chciałbym wiedzieć, kto tego bubla wypuścił, aby móc go ze spokojem powiesić za jaja na jakiejś latarni…

I niech też powiedzą, czemu po włączeniu zasilania drukarka musi się uruchamiać kilka minut zanim będzie gotowa do użytku.

Bo programiści HP piszą je pewnie w Javie czy innym C#u :P I tak dobrze,że nie w COBOLu :P

Dobra,żart,żart.

Nie jestem programistą ale znam choć podstawowe różnice między Javą i C# niech nikt się nie obraża. Fakt jest taki,że nawet gdyby pisali to w C z wstawkami asemblera to nie było by łatwo bo nie dość,że w tych “sterownikach” jest sporo firmowego chłamu,a jeszcze obecne budżetowe drukarki i urządzenia wielofunkcyjne zaczynają dorównywać komplikacją podłączonych obwodów i chipów komputerom sprzed 30-40 lat. Czas programisty też w cenie a osób zdolnych do tak niskopoziomowego dłubania by zrobić z tego małe pliki coraz mniej.

“Oraz czemu taka drukarka musi być ponownie instalowana w systemie podczas każdej próby wydruku ?” – a tu to coś ktoś skopał i pytanie czy to HP czy Microsoft. Bo jeśli chodzi o Windows 10 to dopiero niedawno przenieśli z działu testów do PRu paniusię typu SJW która za swoich rządów w dziale testów olewając swoją właściwą robotę sprawiła,że Windows 10 był niemal tak awaryjny jak komputer z CIHem w rocznicę katastrofy w Czarnobylu. Tak czy siak to to już musi być wina błędu w oprogramowaniu, ale którym ?

I niech może dodadzą, dlaczego drukarka odpowiada na ping i prezentuje stronę w sieci, ale nie drukuje, “bo śpi”. I jeszcze czy drukowanie z GNU/linuxa jest standardowo wspierane? (i dlaczego nie jest?)

Firma HP to jest porażka. Sterowniki to jedno (liczne problemy z wydrukami roznego typu), ale przede wszystkim serwis bardzo mocno się popsuł. Ludzie z ktorymi się rozmawia w ogóle nie znają się na swojej pracy, a naprawy gwarancyjne są bardzo ciężkie do wyegzekwowania. Mówię to z perspektywy osoby pracującej w firmie zapewniającej ciągłość wydruku w wielu firmach.

Ich modele z ostatnich dwóch lat mają tak skomplikowane oprogramowanie, że zawiechy są na porządku dziennym. Do tego budowa urządzenia wewnątrz jest niezwykle tandetna. Np. wymiana pieca (który swoją drogą kosztuje tyle co cała drukarka) wymaga rozebrania połowy drukarki.

Na temat firmy HP można powiedzieć wiele tylko po co się denerwować od samego rana ;)

> “I niech też powiedzą, czemu po włączeniu zasilania drukarka musi się uruchamiać kilka minut zanim będzie gotowa do użytku.”

Pewnie wbudowana Java musi wyrenderować wszystkie używane czcionki ;-]

Może by tak HP powiedziała po jaki grzyb HPki próbują się łączyć z internetem …

Sterowniki do drukarki HP na W10 – 400 MB plus kilka programów rezydentnych aktywnych non stop (w każdym komputerze, nie w drukarce) i utrzymujących stałe połączenie z firmą. Sterownik do tej samej drukarki na Linuxa – 300 kB. Dodatkowo system analizujący, czy nie drukujesz banknotów… Można mieć nadzieję, ze nikt NIEUPOWAŻNIONY nie buszuje po twojej drukarce.

a gdyby tak na przejętych drukarkach drukować… lewe faktury? :D

Chyba wszyscy zapomnieli, że jest takie urządzenie, podłączone do sieci za przeproszeniem publicznej, na którym każdy może wydrukować co zechce. Owe urządzenie nazywa się FAX! :)

Zmienił się tylko numerek do drukowania, dawniej był to (0-xx) xxx xx xx

a teraz mamy xxx.xxx.xxx.xxx :)

Wcale nie trzeba jakoś specjalnie modyfikować drukarki laserowej, żeby była anteną.

Informacje poprzez ulot elektromagnetyczny da się ściągać z praktycznie każdej drukarki HP np. Więc zmienianie drukarki w “nadajnik radiowy” to kpina bo już nią jest po wyjęciu z kartona, tak samo z resztą jak każde inne urządzenie na prąd, które przetwarza dane.

Niedawno oglądałem, że można sobie pograć w dooma na drukarce hp. Mam taką w pracy z takim ekranikiem, kuszące.

Choć jak można wgrać dooma, to można i wirusa, ale się nie martwię, na tej drukarce żadne cenne dane nie są drukowane.

wgraj dooma i nie bedzie miejsca na wirusa :)

W mojej firmie (i podejrzewam w wielu innych również) dość powszechną praktyką jest podpinanie komórki kablem USB do komputera w celu ładowania. Nigdy nie próbowałem tego testować, ale zakładam, że komputery powinny być zabezpieczone przed zgraniem jakichkolwiek danych jeśli osoba podpinająca własny sprzęt (niekoniecznie komórkę, może chodzić o pendrive”a, a jeden kolega przyniósł swoją własną myszkę) robi to bez uprawnień administratora.

Mam w związku z tym trzy pytania:

1. Czy tak jest w rzeczywistości? Czy firmy zabezpieczają się przed tego rodzaju działaniami pracowników? Niekoniecznie musi tu przecież chodzić o celowe szkodzenie firmie. Pendrive czy komórka mogą być zainfekowane albo ktoś z zewnątrz może je wykorzystać do przeprowadzenia ataku.

2. Czy możliwe jest wykrycie przez administratora, że pracownicy podpinają swoje własne urządzenia?

3. Ostatnie pytanie odnosi się do wspomnianej wyżej myszki, którą przyniósł sobie jeden z moich kolegów. Fakt, że działa oznacza, że udało się ją zainstalować. Może nią bez problemu kopiować informacje itp. Myszka, jak każde podobne urządzenie ma swoją pamięć, więc czy oznacza to, że de facto można wynosić w ten sposób dane ze służbowych komputerów?

Marku,

1. firmy które chociaż odrobinę dbają o bezpieczeństwo blokują z defaultu dostęp do nośników zewnętrznych typu USB/CD. Samo ładowanie urządzenia można bodajże wyłączyć z poziomu BIOS, do którego dostęp notabene także można zahasłować.

2. Tak sądzę, że jest to możliwe przy odrobinie chęci lub banalnie proste przy zastosowaniu odpowiedniego softu, np. systemy klasy DLP.

3. Myszka została zainstalowana automatycznie przez sterowniki które były dostarczone w systemem operacyjnym, zagrożenie związane z kopiowaniem danych na rzekomą pamięć myszki jest raczej nieprawdopodobne gdyż myszka pamięci jako takiej nie posiada.

Dzięki za odpowiedzi :)

Czytam Niebezpiecznik od dobrych kilku lat, ale moja wiedza w sprawach technicznych jest raczej powierzchowna. Czy raczej wiem dużo z lektur artykułów, ale brakuje mi solidnych podstaw, stąd czasem pytania, które mogą się wydawać banalne dla osób technicznych.

@Bartek- cytuję:

„myszka pamięci jako takiej nie posiada.”- otóż jesteś w błędzie, większość współczesnych myszy dla graczy posiada własną pamięć wewnętrzną, na której dedykowane oprogramowanie zapisuje profile związane z daną grą i/lub komputerem. Po odpowiedniej modyfikacji owego softu możliwe jest zgranie danych z pamięci komputera.