22/6/2023

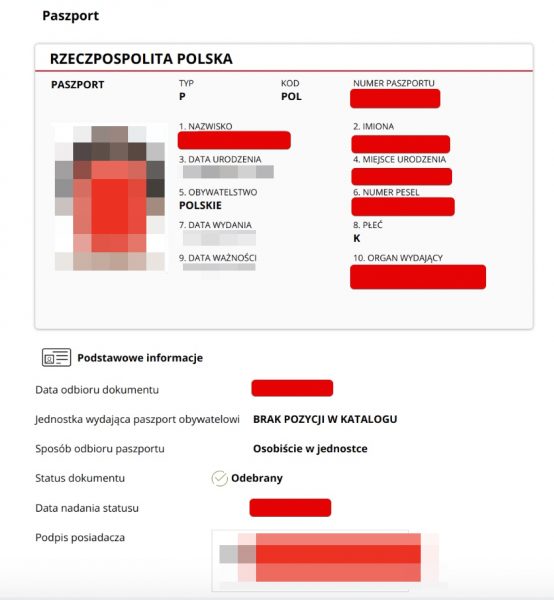

Rządowy serwis moj.gov.pl pozwala każdemu Polakowi na załatwienie swoich urzędowych spraw online. Daje też dostęp do wielu rządowych rejestrów zawierających wrażliwe dane na temat każdego z nas, np. rejestru dowodów osobistych. Niestety, w moj.gov.pl znajdowała się dziura, która pozwalała na podglądanie cudzych danych z rejestru dokumentów paszportowych.

O sprawie poinformował nas jeden z Czytelników, który błąd zauważył. Kiedy wyświetlił dane ze swojego paszportu, zauważył, że URL wyglada tak:

https://moj.gov.pl/nforms/engine/ng/index

?xFormsAppName=MojeDaneWRDP#/application-details/1000000000123

I pewnie wiecie na jaki pomysł wpadł. Tak. Prosta zmiana identyfikatora pozwoliła mu obejrzeć zarówno cudzy wniosek paszportowy jak i sam paszport… Ajajaj!

A zatem możliwy był dostęp do takich informacji na temat innych osób, jak:

- PESEL

- Zdjęcie

- Numer i seria paszportu

- Wzór podpisu

- Imiona

- Nazwisko

- Miejsce urodzenia

- Darta urodzenia

- Płeć

- Adres do korespondencji

Wedle gov.pl, niektóre konta mogły także posiadać informacje na temat “dzieci wpisanych do paszportu rodzica – jeśli takie wpisy były w paszporcie (od 8 kwietnia 1991 roku do 27 sierpnia 2006 roku dzieciom nie wydawano paszportów – dane dziecka wpisywano do paszportu rodzica).”

Żeby było zabawniej, zwracane przez rządowy system dane zawierają poniższy, niezbyt fortunny nagłówek:

Nie tylko dane z paszportu…

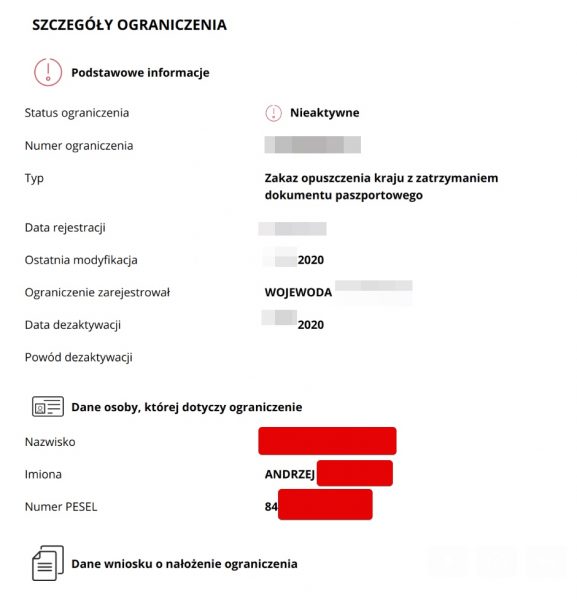

Podobna podatność polegająca na enumeracji identyfikatora w URL została odnaleziona także w module pokazującym ograniczenia związane z zakazem opuszczania kraju — też można było sprawdzić cudze.

Co na to Ministerstwo Cyfryzacji?

Możliwość nieautoryzowanego dostępu do danych zgłosiliśmy Ministerstwu Cyfryzacji dziś rano. Już po ~2 godzinach od zgłoszenia, ani cudzych ani swoich danych z systemu paszportowego nie dało się wyświetlić. Ktoś pociągnął za wtyczkę. I słusznie.

Ministerstwo jeszcze nie przesłało nam komentarza w sprawie tego incydentu. Nie wiemy wiec czy, ale jeśli tak, to ile osób w przeszłości wykorzystało tę dziurę i czy dane były zrzucane masowo. Kiedy odpowiedzi otrzymamy, zaktualizujemy artykuł.

Aktualizacja (15:00). Otrzymaliśmy oświadczenie z Centralnego Ośrodka Informatyki, cytujemy je poniżej:

Bardzo dziękujemy za przekazanie informacji. Jednocześnie zapewniamy, że bezpieczeństwo danych naszych obywateli jest dla nas priorytetowe. W Centralnym Ośrodku Informatyki prowadzimy cykliczne audyty bezpieczeństwa naszych systemów oraz audyty przedwdrożeniowe wszystkich usług, które udostępniamy. Usługa, na którą wskazuje Pan redaktor, również była testowana pod tym kątem.

W odpowiedzi na pytania przesłane do Ministerstwa Cyfryzacji informujemy, że zlokalizowaliśmy błąd, w wyniku którego zalogowany przez Profil Zaufany użytkownik, mógł uzyskać dostęp do wniosków złożonych przez inne osoby.

Trwa naprawianie błędu, dlatego usługa „Moje dane w Rejestrze Danych Paszportowych” została natychmiast wyłączona i jest obecnie niedostępna. Sytuacja jest szczegółowo analizowana, incydent zostanie zgłoszony do Prezesa Urzędu Ochrony Danych Osobowych.

Aktualizacja (23.06.2023 14:50)

Centralny Ośrodek Informatyki błyskawicznie przeanalizował wczorajszy incydent i — szczęśliwie dla wszystkich — właśnie przesłał nam kolejne oświadczenie, z którego wynika, że błąd nie był masowo wykorzystywany. Oświadczenie w całości cytujemy poniżej:“W wyniku błędu zlokalizowanego w ramach usługi „Moje dane w Rejestrze Danych Paszportowych” doszło do ujawnienia danych kilkunastu obywateli, w większości były to dane dotyczące archiwalnych wniosków o wydanie paszportu. Błąd pojawił się przy migracji do nowego systemu paszportowego, a podatność została usunięta w ciągu kilkunastu godzin od jej pierwszego wykorzystania. Zgodnie z przepisami, incydent zostanie zgłoszony do Prezesa Urzędu Ochrony Danych Osobowych. Poinformujemy także osoby, których sytuacja dotyczy.”

COI wspomina o kilkunastu godzinach usunięcia podatności, ale tak naprawdę, reakcja — co wspominaliśmy — nastąpiła zdecydowanie szybciej, bo już po 2 godzinach od zgłoszenia z podatności nie można było skorzystać.

Czy takie dane i rejestry powinny być dostępne online?

Ten incydent jest czymś, na co wszyscy ze smutkiem czekaliśmy. Wiadomo było, że kiedyś takie dane będzie się dało na skutek jakiegoś błędu pozyskać. Jak nie poprzez nadużycie uprawnień uprzywilejowanego użytkownika (por. Zatrzymania w sprawie wycieku z bazy PESEL, to komornik naudyżywał uprawnień) to — jak właśnie teraz — na skutek błędu programisty. Przypomnijmy, że niedawno informowaliśmy o podobnym problemie, ale dotyczącym przedsiębiorców. Można było pobrać dane niejawne przedsiębiorców jednoosobwych. Dane ciekły też wielokrotnie z systemów ZUS-u (por. Jak można było poznać zarobki milionów Polaków? oraz Jak można było przez 2 lata wykradać dane z ZUS-u?).

Z jednej strony informatyzacja państwa to kwestia nieuchronna i kluczowa. Aby nam wszystkim żyło się wygodniej. Z drugiej strony, kradzież i wyciek danych z tych systemów może być szczególnie bolesny. Czy da się takie informacje udostępniać bezpieczniej?

Naszym zdaniem przydało by się wdrożenie jakiegokolwiek dodatkowego mechanizmu 2FA, który byłby wymagany za każdym razem przed wyświetleniem danych osobowych pochodzących z kluczowych rejestrów. Technicznie — jest to możliwe do zrealizowania. I to nawet w przypadku, gdy użytkownik nie ma podanego numeru telefonu, na który może otrzymać kod lub zainstalowanego mObywatela czy dowodu z warstwą elektroniczną. Taka funkcja mogła by być opcjonalna — dla chętnych. Jak klucze U2F w banku ING :) Wtedy każdy bardziej świadomy mógłby sobie ją włączyć, aby lepiej chronić swoje dane przed wyświetleniem innej osobie. Mamy nadzieję, że niebawem Ministerstwo Cyfryzacji takie zmiany wprowadzi. Po pierwsze dlatego, że od lat MC udowadnia, że jak chce, to potrafi sprawnie wdrażać przydatne funkcje, a po drugie dlatego, że w rządowych systemach pojawi się jeszcze kilka podobnych błędów w przyszłości. Jesteśmy tego, niestety, 100% pewni.

Na koniec trzeba też odnotować, że opisywany dziś błąd jest jednym z najbardziej podstawowych, wręcz prymitywnych do znalezienia błędów bezpieczeństwa. Każdy test penetracyjny powinien go od razu wyłapać. Trochę więc dziwi, że nie został wyłapany przed oddaniem dziurawego modułu na produkcję… Niby zawsze widać, kto o dane innych zapytał, ale nawet w takim wariancie to nie powinno być możliwe. Zwłaszcza, że na cudzy EPUAP da się zalogować i z cudzego konta takie zapytania porobić.

Mam polski paszport — co robić, jak żyć?

Zgadujemy (mając przeczucie graniczące z pewnością), że jeśli zespołowi MC uda się ustalić na podstawie analizy logów, że ktoś poza Tobą wyświetlał Twoje wnioski paszportowe, to zostaniesz o tym poinformowany. Bo RODO. Pozostaje ci więc czekać. Ale… logi mogą nie być kompletne, ktoś może je źle przeparsować, a w sumie Twoje dane z paszportu wyciec mogły także z innych miejsc. Może więc lepiej założyć, że najgorsze nastąpiło (albo prędzej czy później nastąpi) i po prostu przygotować się na nieautoryzowane użycie takich informacji? W takiej sytuacji:

- Przeczytaj nasz artykuł omawiający co robić po wycieku “kompletu” danych osobowych: Ktoś wziął pożyczkę na moje dane, co robić? Historia prawdziwa

- Ponieważ ten artykuł ma już 4 lata i część systemów/narzędzi trochę się zmieniła, polecamy też obejrzeć nasz skondensowany, 45 minutowy webinar o tym jak na wyciek danych się przygotować (aby zminimalizować jego skutki) i co robić, jeśli do wycieku już doszło. W materiale omawiamy przydatność (i ograniczenia) różnych usług, zarówno darmowych jak i płatnych i wskazujemy jakie czynności (i gdzie) powinno się wykonać aby, na ile to możliwe, uchronić się przed negatywnymi skutkami wycieku danych. I jak sprawdzić, jakie nasze dane już wyciekły i do czego dostęp mają przestępcy.

Do końca dnia, dostęp do webinaru “Wycieki Danych” możesz kupić aż 50% taniej podając kod PASZPORT. Dostęp do webinaru otrzymasz na 30 dni, więc spokojnie zdążysz go zobaczyć.✅ Kliknij tutaj aby kupić w promocyjnej cenie (ważne tylko do 23:59).

Na koniec pozdrawiamy wszystkich uczestników Pyrkonu, którzy odwiedzili nasze stoisko i sprawdzali w naszej maszynie autentyczność swoich paszportów. Najcieplej pozdrawiamy tych, którzy żartowali, że nie boją się nam pokazać swojego paszportu, bo pewnie i tak zaraz wszystkie ich dane wyciekną z mObywatela. Prorocy, czy co? ;)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

A tymczasem w Szwecji – pełne informacje na temat każdej osoby dostępne online. Ichni odpowiednik PESELu, telefon, dokładny adres, wiek, z kim mieszkają, auto, historia karalności, zarobki, co tam chcesz. I żyją.

Może u nich ani operator X ani dostawca energii Y nie pozwala na przkonfigurowanie usługi wyłącznie na podstawie tych danych?

Co!? Gdzie takie coś znaleźć?

Czy trzeba być obywatelem/mieszkać tam, żeby uzyskiwać dostęp, czy dla każdego z dowolnego kraju itd.?

@Redakcja

Zagrożenie o którym piszecie to ważna rzecz (znajomość danych _o_osobie_ nie znaczy, że się jest tą osobą), ale nie najważniejsza: samo gromadzenie i udostępnianie tylu danych w bazie jest złe, bo gwałci prywatność.

Prywatność to prawo do bycia pozostawionym w spokoju – bez meldowania państwu gdzie i z kim mieszkam, gdzie pracuję i ile zarabiam itd.

@Redakcja:

Tu praktycznie wszystko potwierdza się BankID (https://en.wikipedia.org/wiki/BankID). Coś jak nasz Profil Zaufany, tylko lepsze, no i praktycznie każdy (za opłatą) może się do API podpiąć.

Wyobraźcie sobie sytuację: wbijacie do Kerfa, jest promo, ale tylko dla Członków Klubu, a wy nigdy nic. No to spoko, ściągacie appkę, wpisujecie swój PESEL, klikacie Zaloguj, otwiera się Wam jakiś mObywatel z pytaniem, czy chcecie się zalogować do Kerfa, wpisujecie hasło/biometryka, wraca do appki i już. Kerfowa appka już do Was grzecznie po imieniu pisze, a jak chcecie sobie coś kupić online to w sumie adres też już wypełniony. Tak, w Szwecji to tak działa.

@Michał

Na 90% musisz mieć szwedzkie IP, ale w sumie nie testowałem dawno spoza. Sprawdź Hitta.se na przykład. Poszukaj jakiegoś Svena Svenssona, albo lepiej: Jana Kowalskiego. Znajdź, gdzie mieszka, dowiedz się coś więcej. MrKoll.se na pewno podaje współmieszkańców, a także Personal Nummer (czyli taki nasz PESEL). Ratsit.se za niewielkie pieniądze (ok. 15 zł) anonimowo Ci udostępni czyjeś zarobi (w sumie to jest chyba deklaracja podatkowa, no ale to tak, jakby ktoś Ci nie podał, ile zarabia, ale pokazał PIT za zeszły rok czy coś).

Ba, można sobie nawet czyjeś imię i naziwsko w Google wpisać, bo SEO ładnie działa. I od razu duma, bo piszą o Tobie w Internetach!

@Szwecja

OK wyobraziłem sobie to autowypełnianie appki. Lekko mnie zmroziło, po czym ucieszyłem się że nie mieszkam w Szwecji. A powiedz proszę, co robi użytkownik, gdy się przeprowadza? Jak to się dzieje że api-apka poznaje jego nowy adres żeby Kerf nie wysyłał jego zakupów nowemu mieszkańcowi jego poprzedniej miejscówki?

I takie systemy są a kamer się boją?

Jeszcze dla nakreślenia ogólnego obrazu: w Szwecji jest to normalne i nikt nawet o tym nie myśli (tzn. pewnie są i tacy, co przeżywają to strasznie, ale jest to z pewnością mniejszość). Typowy Szwed spytany o to wzrusza ramionami, ze zdziwieniem stwierdzając, że “to tak nie jest wszędzie?” i już.

@stukot:

Prosza opcja – bo i tak musisz w urzędzie podatkowym zaktualizować swój adres. Albo może przez bank, w sumie nie wiem skąd jest master record w tej kwestii. Apka “Kerfa” pewnie po prostu odpyta API o Twój “PESEL” i dostanie nowy adres. Oczywiście, możesz go sobie potem zedytować, żeby nie było, to nie tak, że tu nic sobie nie zamówisz “do pracy” czy na inny niż domyślny adres.

Co tam jeszcze z jakichś ciekawostek… Obcokrajowiec bez PNo i BankID teoretycznie może żyć w Szwecji, ale jest to droga przez mękę. BankID = możliwość podpisywania praktycznie wszystkiego wszędzie i potwierdzania swojej tożsamości. Odbierasz przesyłkę w sklepie (bo tu poczta nie ma swoich osobnych placówek, a jedynie okienka w spożywczakach) – no to możesz dać zeskanować QR code + pokazać dowód, ale możesz też w apce sobie kliknąć, podpisać BankID, i wtedy już sam QR code wystarcza, nikt nic więcej od Ciebie nie che.

Z zupełnie innej beczki: Swish. Nie wiem, chyba nasz BLIK teraz działa podobnie. Generalnie pozwala na wysyłanie pieniędzy transferem błyskawicznym na podany numer telefonu (który jest powiązany z bankiem, tak samo jak nasze konto w Swishu). 0 prowizji dla osób prywatnych, więc jak się np. zrzucacie na kasę za wspólną kolację to każdy swishuje swoją kwotę. Po wpisaniu poprawnego numeru odbiorcy, przed wysyłką pokaże imię i naziwsko z tym numerem powiązane, co pozwala potwierdzić, czy dobry numer podaliśmy. Biznes też może (i korzysta) ze Swisha, ale oni chyba już jakieś prowizje muszą zapłacić. No, ale można sobie mieć straganik przy ulicy, wydrukować i ładnie zalaminować swój QR code do Swisha, i już płacenie za zakupy w “warzywniaku” to wyciągnięcie telefonu, skan QR, wpisanie kwoty, podpisanie BankID (a jakże) i już. Część takich miejsc w ogóle nie wspiera płatności gotówkowych, a niektóre kart (bo Swish taniej, łatwiej i szybciej).

>Z jednej strony informatyzacja państwa to kwestia nieuchronna

> i kluczowa. Aby nam wszystkim żyło się wygodniej

Nieprawda. Są takie rzeczy, których cyfryzowanie jest niepotrzebne – na przykład wydawanie paszportów właśnie. Raz na 10 lat (!) trzeba się pofatygować do urzędu – to wszystko. Żadne migające przypominajki o odbiore dokumentu nie są potrzebne, a już na pewno nie z danymi osobowymi i to jeszcze z głupimi rysuneczkami w kształcie dokumentu wyświetlającymi się w pisanych za pieniądze podatników “appkach”.

Paszportu potrzebuję do podróży. Nic więcej od państwa polskiego nie chcę, żadnych zasiłków, żaświadczeń, *setplusów i innych odmian kiełbasy wyborczej. Nie jestem zameldowany nigdzie o kilkunastu lat, o dowód osobisty nie składam wniosku, leczę się poza NFZ.

Czy naprawdę nie mogę zablokować w tym państwie polskim dostępu online do moich danych? Tych kretyńskich “jednym kliknięciem” dostępów do moich profili – tfu – “zaufanych” pozakładanych przez to państwo bez mojej na to zgody? Etc. etc…

@Super

Żebyś mógł zablokować dostęp musiałbyś istnieć w rejestrze osób które zablokowały dostęp, bo skąd operator miałby wiedzieć że go zablokowałeś…

Czyli z powodów technicznych nie da się tego zrobić – ktoś będzie miał dostęp, jeśli w ogóle jest jakiś rejestr. A jeśli jest rejestr do którego ktoś ma dostęp, to kiedyś będzie miał błąd uprawnien, albo atak bezpośrednio na tego admina, i dostęp będą miały inne osoby, co może prowadzić do tego że dane znajdą się online.

Nie przekonuję Cię że nie powinieneś chcieć niedostępności Twoich danych, ale że deklarowane przez Ciebie unikanie pojawienia się w niekoniecznych rejestrach zabezpiecza Cię lepiej niż jakakolwiek usługa którą ktoś napisze.

Pytanie czy i jak długo da się funkcjonować w taki sposób, jako swego rodzaju współczesny banita. Próbowałem długo, jednak przyszedł moment który mnie złamał. Ogólnie szacun że próbujesz i może Tobie uda się dłużej wytrzymać, albo i coś zmienić.

Nie rozumiem dlaczego tak wiele serwisów dających dostęp do tak ogromnej ilości danych nie są lepiej zabezpieczone, np właśnie wspomniane 2FA do wyświetlenia danych. Dziwne, że jeszcze nie wprowadzili jakiś przepisów wymagających 2FA przy logowaniu do serwisów dających dostęp do takich danych. Nawet niektóre banki nie mają 2FA do logowania, a już nie mówię o ZUS, E-Sąd itd

Profil zaufany jak był dziurawy tak dalej można logować się dowolnym Bankiem. Przykładowo masz ustawioną metodę autoryzacji na ING, zalogujesz się innym np PKO, możesz zmienić metodę autoryzacji na PKO bez potwierdzenia poprzednim Bankiem czyli ING. Ostatnio testowałem logowanie z różnych banków i można powiedzieć, że kilka razy sam sobie przejąłem profil zaufany. Jedynie co to wysyłają email/sms i push, że zaszła zmiana. Tylko dlaczego dalej nie wymagają autoryzacji ? Powinno to wyglądać, tak że jak masz ustawione ING i spróbujesz zalogować się z PKO, to najpierw powinni wymagać potwierdzenia z ING, dopiero później pozwolić zmienić na PKO. A teraz zmieniasz sobie ile chcesz bez żadnego potwierdzenia…

Powód zalogowania do PZ dowolnym bankiem podejrzewam jest banalny – zamykasz konto w ING (na które masz ustawiony PZ) i już się więcej się nie dostaniesz na PZ, bo nie potwierdzisz danych o zmianie banku.

A realnie to pewnie PZ nie sprawdza kto przysyła potwierdzenie logowania, a jedynie sam fakt poprawności danych.

W tym wypadku 2FA nic by nie dało bo zalogowany użytkownik miał dostęp do swoich danych oraz do danych innych użytkowników.

Czyli 2FA, 4FA ani 60FA nic by nie dało skoro dane były dostępne dla prawidłowo zalogowanych użytkowników.

Sam pomysł traktowania przez rząd bankowości elektronicznej jako zaufanego dostawcy tożsamości jest ogromnym błędem.

Bankom zależy na otwieraniu kont więc ułatwiają to otwarcie tak, że dokonuje się zdalnie.

Rządowe systemy nie powinny pozwalać na logowanie przez zewnętrznego dostawcę, lecz przy rejestracji wymagać osobistego stawiennictwa z dokumentem przed przeszkolonym urzędnikiem (a nie przed przepracowaną biedną panią na poczie na przykład). Jedna wizyta to nie jest problem, jeżeli później już załatwia się sprawy online.

No, ale rząd zmusza do Profilu “Zaufanego”, więc ułatwia maksymalnie jego uzyskanie. A to, że dane ludzi którzy sobie tego nie życzą będą ujawnione osobom nieuprawnionym, rządu nie obchodzi.

Dlatego wlasnie dane biometryczne w dokumentach sa takim dobrem pomyslem – w razie czego wystarczy obciac paluchy i po sprawie :p

dobre :-)

A wystarczyłoby utworzenie identyfikatora w formie skrótu z sobie tylko znaną solą (a do tego per rekord) plus pytanie np. o PESEL. Zaś po 5 błędnych odpowiedziach, ban na godzinę.

A tymczasem pseudorekruterzy najpierw nagrywają osobę rekrutowaną na timsie a potem wysyłają formularz do wypełnienia, gdzie pytają o takie dane jak pesel, numer dowodu osobistego, imiona rodziców, nazwisko rodowe… Ludzie niestety nie ogarniają, że z takiej kamery idzie otrzymać wizerunek zdatny do wyrobienia dokumentów i potem wzięcia pozyczki. Nie ograniają też jakie dane powinni podać rekruterowi a jakich nie powinni dawać.

Serio?

Jakie to firmy tak robią? Poza tym nie ma potrzeby się zgadzać, a nawet powinno im się uświadomić, że tak nie powinni robić.

Coraz częściej można przeczytać o wyciekach danych.. Czy w Waszej ocenie warto wykupić alerty w Biurze Informacji Kredytowej, żeby otrzymać informację o próbie wykorzystania takich danych do zaciągnięcia np. pożyczki lub kredytu?

Praktycznie i na krótką metę być może warto: otrzyma się alerty które mogą pozwolić podjąć działania odpowiednio wcześnie.

A w dłuższej perspektywie: nie warto. Przecież to absurd, by dla ochrony przed skutkami wycieków z baz danych, rejestrować się z niezmienialnymi danymi (numer PESEL, niektóre “biura alertowe” też – o zgrozo – żądają skanu dowodu) w jeszcze jednej bazie, z której też mogą te dane wyciec (!). To jest postawienie sprawy na głowie.

Co robić? Ano przestać w ogóle zbierać większość danych. Zlikwidować numery PESEL i zameldowanie. Zamiast kretyńskich RFID-ów z odciskami palców, imionami rodziców i innymi bolszewickimi pomysłami, wydać ludziom normalne e-dowody (tzn. obsługujące prywatny challenge-response), pozwalające złożyć elektroniczny podpis prawdziwie osobisty, a nie z kluczami wygenerowanymi przez rząd na komputerach kontrolowanych przez rząd.

No i tak zaprojektować rządowe systemy, żeby można było się przedstawiać i podpisywać dokumenty bez pozostawiania logów na jakichś centralnych serwerach typu już w ogóle pomylony od początku do końca “profil zaufany”.

Technologie do tego są. Jednorazowe losowo generowane tokeny, łańcuchy blokchain z ochroną prywatności – to tak na przykład.

No ale tego nie będzie, bo jak łatwo się domyślić, “cyfryzacja” i odmóżdżający ludzi “dostęp jednym kliknięciem” nie są dla wzmocnienia naszej wolności, ale dla jej ograniczenia. Wystarczy poczytać ustawy i rozporządzenia, polecam zwłaszcza litanię nazw instytucji (służ i pokrewnych) które dostają bezpośredni dostęp w trybie teletransmisji do każdego nowego rejestru, który rząd tworzy “dla wygody Polek i Polaków”. Tfu!

Nie warto. Trzeba poczekać na zastrzeganie PESEL (w tym roku)

https://niebezpiecznik.pl/post/panstwowy-rejestr-zastrzezonych-numerow-pesel-ochroni-nie-tylko-przed-wyludzeniami-pozyczek/

https://www.bankier.pl/wiadomosc/Mozliwosc-zastrzegania-numeru-PESEL-coraz-blizej-8565728.html

A może zamiast uwierzytelnienia sms – oprzeć się też na wiedzy ? w tym zakresie

To rozwiązanie przeszło audyt bezpieczeństwa? Serio?

Przecież to jest elementarny i żenujący błąd.

2fa w tej sytuacji nie pomoże.

System najwyraźniej nie walidował kto chce wyświetlić dane po url. Może walidował fakt zalogowania się, ale co z tego skoro zalogowany mógł otworzyć “cudze” linki.

Na plus – teraz naprawią ;-)

dokładnie to samo chciałem napisać. 2fa, czy nawet 10fa nic nie zmieni, jeżeli nie weryfikuje się kto ma dostęp do jakich danych. mam spore przeczucie że dane w bazie nie są trzymane z jakimś dodatkowym składnikiem (np ID konta, aka multi tenant), tylko są w jakiś głupkowaty sposób przechowywane..

Drugim składnikiem (wysyłanym na urządzenie obywatela, pobieranym z dowodu obywatela) można rozszyfrować zwracane dane.

Dokładnie jak pisze @Jerzy. 2FA dostarczyłoby tylko uwiarygodnienia wiedzy który z zalogowanych userów próbuje podejrzeć czyjeś dane. Co nie jest tożsame z osobą której jest to konto, bo życie jest życiem.

Przeszło bo audyt robiła firma ciotki syna. Może nie było porządnie ale za to drogo.

Czy tyczy się to tylko ważnych paszportów, czy jest też szansa, że dane z nieważnych też wyciekły?

@Gustaw

System pokazywał również poprzedni, już nie aktualny, paszport.

No ok, dobra, ale czemu nikt tego prędzej nie próbował, skoro było “pewne” że takie coś będzie :|

Hej. Bardzo fajnie że opisujecie tego typu incydenty i podnosicie świadomość użytkowników, ale smutne że trochę komercyjnie się robi na końcu: co robić jak żyć – kup webinar.

Żebyśmy mogli opisywać dalej, musimy mieć z czego płacić pracownikom…

Tyle lat i�glupiego TOTP nie umieją wdrozyć..

Centralnego Ośrodka Informatyki odpowiedział bardzo szybko. Ja zgłaszając błąd kilka lat temu czekałem na odpowiedź 5 miesięcy!

No to poczekamy na reakcję UODO ale zapewne takiej nie będzie.

Biometria też jest gówniana. Chyba mam cały czas zmienne te linie papilarne, bowiem średnio co dwa tygodnie system nie rozpoznaje paluszków.

Przeciez taki blad to jest banal, wystarczylo aby kazda osoba miala jakies UniqueID i zanim sie wyswietli [jego] dane, to sprawdza sie ten UniqueID czy to faktycznie ten, masakra – przedszkole ale nie dla Centralnego Ośrodka Informatyki.

“Aktualizacja (15:00). Otrzymaliśmy oświadczenie z Centralnego Ośrodka Informatyki, cytujemy je poniżej:” – mozna powolac sie na swego rdzaju truizm – jaki audytor, taki audyt wlasnie :-).

BTW COI swoim komentarzem na linkedin samo przyznalo sie do posiadania wgladu do danych, ktorych nie sa wlascicelemi, czyli naszych PESELI. Jak to wszystko od podszewki tak wyglada, to nie wiem skad zdziwienie. Brak stosowania elementarnych standardow do ochrony danych wrazliwych. COI – to instytucja polityczna, zmiana wladzy moze oznaczac wymiane kadry. Testy penetracyjne zrobili takie jak potrafili. Czyli najzwyczajniej w swiecie ch…o. Jakosc testu penetracyjnego jest odzwierciedleniem skilla technicznego + pomyslowosci osoby testujacej. BTW tego typu niedociagniecia wylapuje zazwyczaj zwykly audyt bezpieczenstwa, nie musi byc nawet offensive security. Czyli security jako calosc wyglada na g. warte.

Tu zapewne mlodzi eksperci poszli na szkolenie od Niebezpiecznika i dostali dyplom, ze juz potrafia :-). Zapoznali sie z osintem i posluchali troche o phishingu i o paniach z ksiegowosci co otwieraja slabe zalaczniki. Drugiego dnia (jesli w ogole byl) dowiedzieli sie, ze haslo do ftp da sie podsluchac albo zobaczyli mega efektowny SQL injection. Od 10 lat ten sam zapewne. Bylo pewnie sporo ahh i ohhh oraz wow. No i efekt koncowy mamy, dane ciekna, test penetracyjny zrobiony, COI ma sie dobrze a ty obywatelu radz sobie teraz sam!

IMHO to juz lepiej by chyba bylo tak jak ktos wczesniej napisal, poprostu niech upublicznia dane osobowe i bedzie po sprawie. Banki i inne miglance beda musialy w koncu przyjac, ze PESEL, nr dowodu etc to zadna tajna dana i kazdy ma do niej dostep. I tak w praktyce wszystkie dane sa dostepne jak sie ktos uprze, albo wyciekly albo jakies aleo (aka ING) lub inny serwis odsysa rejestr panstwowy i robi na jego podstawie wlasny, nie respektujac juz praw wlasciciela tych danych ani ustaw z nimi zwiazanych. RODO SRODO UODO nie widzi w tym zadnego problemu. To, ze obywatel nie ma juz kontroli nad swoimi wlasnymi danymi, juz sie nie liczy. Najwazniejsze, ze odessane z publicznego rejestru i gromadzeniu przyswieca wazny cel (dla podmiotu gromadzacego oczywiscie).

Na koniec mozna podsumowac analogicznie do wstepu – jacy rzadzacy, takie prawo i takie twory rzadowe, tacy pracownicy tych tworow i takie testy penetracyjne.

[…] Źródło: https://niebezpiecznik.pl/post/dziura-w-rzadowym-systemie-mozna-bylo-podejrzec-cudze-paszporty-i-nie… […]

Chyba to nie jedyny błąd jaki mają, w ustawieniach profilu zaufanego można WYŁĄCZYĆ logowanie przez zewnętrznego dostawcę (banki), ale to ustawienie NIC nie zmienia. Można włączyć logowanie hasłem, uruchomić weryfikację dwuetapową, “zablokować logowanie przez banki”, profil zaufany nawet wyświetli ostrzeżenie o możliwym utrudnieniu przy logowaniu bo będzie mniej metod logowania dostępnych i BAM NIC SIĘ NIE ZMIENI, dalej można logować się z dowolnego Banku do PZ. To ja się pytam po co dają możliwość blokady jeśli to NIC nie zmienia.

Jeśli zablokujemy logowanie hasłem to faktycznie przy logowaniu hasłem wyskakuje błąd. Ale jak zablokujemy logowanie zewnętrznym dostawcom to NIC się nie zmienia i dalej wszystko działa.

Czy to na pewno tak powinno działać ? :(

A wiadomo już jak będzie wygląda weryfikacja autentyczności dowodu w mobywatel?

Qrwa chwila… jakim cudem moje dane do paszportu sa zbierane gdzies na jakims serwerze? Ja nie wyrazalem nigdzie takiej zgody. Jakim cudem panstwo polskie przechowuje moje dane w formie cyfrowej? Gdzie jest informacja, ze moge te dane usunac zgodnie z rodo? Co to ma znaczyc, ze cos sie robi za plecami obywatela? Czy we wniosku paszportowym jest info, ze dane beda pzrechowywane na serwerze?

polskie państwo przechowuje Twoje dane na tylu serwerach, że nawet pojęcia nie masz

centralny rejestr studentów, centralne wykazy ubezpieczonych, rejestry dowodów osobistych, paszportów i aktór stanu cywilnego – wszystko to państwo polskie wrzuca w “chmurę” i cieszy się, że jest cyfryzacja “dla wygody Polek i Polaków”…

inna rzecz – dane o zarobkach Polaków i płaconych przez nich podatkach są w “chmurze” amerykańskiej korporacji – owszem zaszyfrowane ale wystarczy jedna decyzja wladz USA i polskie władze będą od tego serwera odcięte – jeśli to nie jest kolonializm, to co?

Ale jakim prawem? Kt sie mnie pytal czy wyrazam zgode? Wyobrazacie sobie, ze biore wasze dane i wrzucam sobie gdzies na serwer? Wtedy panstwo wrzuca na mnie tylu niebieskich ilu tylko sie da, ale jezeli panstwo to robi, to nei raczy nawet poinformowac? Przeciez zgodnei z rodo MUSI, ba powinno informowac gdzie i jakie dane przechowuje! A jak nie chce aby je przechowywalo to zgodnie z RODO moge wnioskowac o ich usuniecie.

I teraz bajer, wnioskuje o ich usuniecie i jaka mam pwnosc, z usuna? Jak po takiej prosbie, i “usunieciu”, nagle zajdzie atak crakerski i okaze sie, ze dane tam widnieja to oskarzyc panstwo o naduzycie?

Ale jak to dzieciom nie wydawano paszportów między 1991 a 2006? Jakim cudem ja miałam paszport? wydany mniej więcej w 1995…

Szkoda, że nie można odpowiadać na część artykułu. Najzabawniejsze jest to (chodzi mi o screen nr 3 – Moje dane w Rejestrze Dowodów Osobistych), że w przypadku ataku hakerskiego z Białorusi lub rosji (a taki prędzej czy później nastąpi – i nie, nie jestem za obecnym rządem), to panowie od somsiadów ze wschodu będą mieli bardzo duże pole do popisu. Chociaż wątpię, że skala ataku może być taka, jak był atak WannaCry w maju 2017 czy NotPetya w czerwcu 2017, aczkolwiek mogę się mylić, co jest bardziej prawdopodobne.

A tak apropos polskich paszportów. Jedyna pozytywna rzecz, którą można zrobić w tym kraju to z niego uciekać i nie wracać ;). Ale to tak na marginesie

Tak samo jest z księgami wieczystymi. Wpisywałem numer księgi wymyślony z sufitu + cyfrę kontrolną i wyświetla dane z księgi wieczystej osób wpisanych w księdze (m.in. Imię, nazwisko, pesel, imiona rodziców) Ktoś też powinien coś z tym zrobić.

Nie wiem czy to tylko mnie, ale najbardziej mnie wnerwiają te idiotyczne odpowiedzi. Odpowiadają dziennikarzowi znającego doskonale temat od strony informatycznej. Te odpowiedzi czytają też ludzie co też raczej znają trochę temat, bo w końcu tacy zaglądają na niebezpiecznika i trochę już się nauczyli. A tu bufonada i bzdurne odpowiedzi, że oni nie mają nic sobie do zarzucenia i są doskonali w tym co robią, a tak w ogóle to “nic się Polacy nie stało”. Taka odpowiedź to brak szacunku dla czytelników, bo traktują nas jak idiotów którym można wcisnąć kit.

[…] moj.gov.pl pozwalał na podejrzenie danych paszportowych innych […]

Wyborca udzielający poparcia liście kandydatów składa podpis obok czytelnie wpisanego swojego nazwiska i imienia, adresu zamieszkania i numeru ewidencyjnego PESEL oraz daty udzielenia poparcia.

Tak o bezcelowym RODO.

[…] Rejestr Paszportowy — można było podglądać cudze paszporty, – Portal ZUS — można było poznać zarobki Polaków, – Rejestr […]