5/8/2014

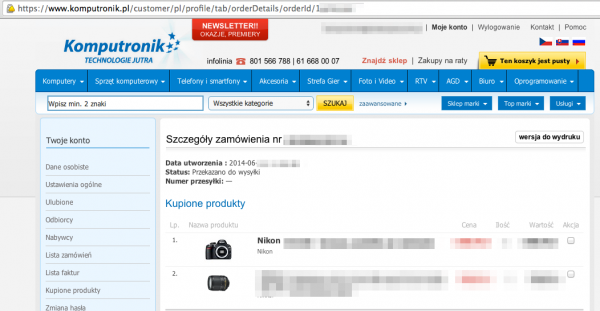

Adresy zamieszkania (dostawy), numery telefonów i adresy e-mail klientów Komputronika można było wyciągnąć przy pomocy podręcznikowego błędu …wystarczyło zmieniać wartość parametru ID na stronie z potwierdzeniem zamówienia.

Komputronik umożliwia podgląd danych klientów

Błąd w sklepie Komputronika zgłosił nam jeden z naszych czytelników (nazwisko do wiadomości redakcji).

Złożyłem przed chwilą zamówienie w chyba największym sklepie komputerowym w Polsce – Komputronik. W potwierdzeniu zamówienia znajduje się link do strony, na której można sprawdzić jego status. Okazuje się, że zmieniając id zamówienia (kolejna liczba całkowita), można przeglądać zamówienia innych osób. Warunek – trzeba być zalogowanym do koszyka.

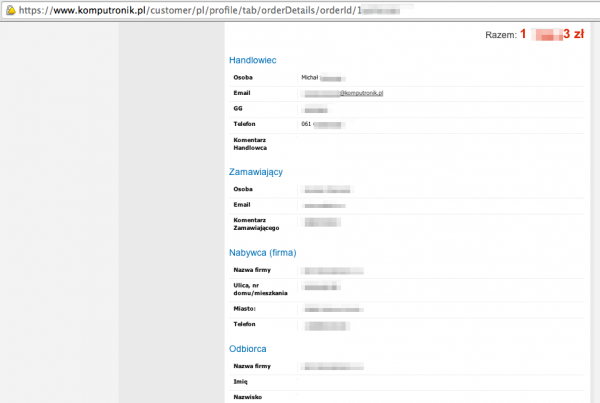

Strona ujawnia wszystko, co związane jest z zamówieniem, łącznie z adresem pocztowym odbiorcy, emailem, telefonem, cenami, metodą płatności.

Przesyłam przykładowy link: https://www.komputronik.pl/customer/pl/profile/tab/orderDetails/orderId/{NUMER_ZAMOWIENIA}

W sprawie powyższego błędu skontaktowaliśmy się z Komputronikiem i już po godzinie od zgłoszenia otrzymaliśmy informację, że błąd został usunięty, o czym poinformował nas Jan Magnuszewski:

Strona Komputronik regularnie podlega testom bezpieczeństwa. Kilka miesięcy temu platforma przechodziła wnikliwy test penetracyjny który wykazał, że nie występują żadne poważne zagrożenia. Należy jednak mieć na uwadze, że współczesne wymagania rynkowe wymuszają nieustanną potrzebę rozwoju platformy sprzedażowej a każdy rozwój niesie za sobą ryzyko powstawania nowych błędów, które na etapie kolejnych testów- tych przed i powdrożeniowych- są eliminowane. W takim przypadku, ostatnia aktualizacja wprowadziła błąd umożliwiający- poprzez modyfikację url-a- dostęp do treści zamówień niektórych kontrahentów. Nie występowała jednak możliwość uzyskania wyższych uprawnień ani zmiany tożsamości wewnątrz systemu. Stosowna poprawka została już naniesiona a sytuacja ta implikuje natychmiastowy, ponadprogramowy przegląd kodu naszego sklepu.

Jak widać sklep zareagował błyskawicznie i należą mu się za to pochwały. Nie wiemy niestety, czy ktoś skorzystał w przeszłości z tego błędu i pobrał bazę klientów Komputronika — wiemy za to, że pół roku temu Komputronik w pośpiechu wymuszał zmianę haseł tłumacząc to “względami bezpieczeństwa”…

Mamy też jeszcze jedno zastrzeżenie…

Komputronik spamuje

Od czasu pierwszego kontaktu z Komputronikiem, nasz redakcyjny adres e-mail, z którego poinformowaliśmy sklep o błędzie został dodany do spamlisty Komputronikowej (czyżby przez pracowników z działu IT?).

Otrzymaliśmy już 4 niechciane wiadomości od niejakiej Anny Patury z corepr.pl (zapewne agencji, która obsługuje Komputronika). Za każdym razem prosiliśmy Panią Annę o usunięcie naszego adresu e-mail z listy. Bezskutecznie — Pani Anna ani razu nie odpowiedziała na naszego e-maila — to się nazywa komunikatywność! Raz przyszedł też spam od Pana Michała z corepr.pl — ale ten zareagował na naszą (4 z kolei prośbę) i poinfomował, że nasz adres e-mail usuwa. Ale chyba procedura usunięcia nie wyszła… bo dziś znów zaspamowała nas pani Anna Patura.

Czy pracownicy Komputronika, którzy czytają serwis Niebezpiecznik.pl byliby tak łaskawi i usunęli nasz adres e-mail równie sprawnie, jak błąd pozwalający na dostęp do danych klientów?

PS. Podobne błędy pozwalające na enumerację parametru i pozyskiwanie danych klientów opisywaliśmy już w kontekście iBOOD.pl, serwisu telefonów Regenersis — a nad samą enumarcją i ochroną przed nią zastanawialiśy się także na przykładzie rządowego serwisu z księgami wieczystymi.

Aktualizacja 13:00

Tekst został zaktualizowany o poprawną domenę agencji reklamowej. Chodziło o corepr.pl, a nie core.pl.

Aktualizacja 17:00

Otrzymaliśmy zapewnienia od Pani Ani, że więcej e-maili już nie otrzymamy.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

“wnikliwy test penetracyjny który wykazał, że nie występują żadne poważne zagrożenia” XD

Przepraszam, nie wytrzymałem, parsknąłem na pół biura.

Przeczytaj ze zrozumieniem. Testy penetracyjne były wykonywane po zmianie platformy sprzedażowej a nowe błędy (w domyśle ten omawiany) powstały w wyniku rozwijania funkcjonalności.

Fakt, błąd developera, który zapomniał dać (lub przed commitem odkomentować) w odpowiednim miejscu if(customerId == order.customerid) powinien być wykryty już nawet przez automaty na testach funkcyjnych.

Ale to teoria – w praktyce na takich “drobiazgach” najłatwiej się poślizgnąć…

Łukasz, masz rację. Przestałem czytać na pierwszym zdaniu wypowiedzi przedstawiciela. Inna sprawa, że robiąc skrypty w gimnazjum na własne potrzeby przywiązywałem większą wagę do bezpieczeństwa chyba niż developer tego ficzera.

Dobra to teraz czekam na standardową ekpię, która wystąpi z roszczeniem “1 zł za adres email”

Mnie ostatnio Komputronik “zabił” następującą sytuacją:

1) Zamówienie czegoś

2) Zmiana ceny tego czegoś pomiędzy chwilą zamówienia a “przetworzeniem” zamówienia.

3) “Towar został zamówiony u producenta” (pomimo kilkudziesięciu sztuk dostępnych)

4) “Twoje zamówienie zostało anulowane” (po 2 tygodniach)

Najciekawsze są strony w których ceny przesyłane są… Formularzem! Pole zablokowane, jednak przesyłane ;) W ten oto sposób można było za darmo “kupić” serwer na g4g.pl – po przez edycję kodu źródłowego ;)

Jak spamuja to warto powalczyć o kasę dla dzieci, albo zwierząt :) i na żywo wszystko prezentować :)

Oj warto. Na książki nie bardzo, ale na hospicjum czemu nie. Tym bardziej, że za ignorowanie żądania usunięcia z bazy grozi do 200k grzywny i do roku pozbawienia wolności.

Nawet Energa.pl pare lat temu taki błąd miała i faktury sąsiada sprawdzałem ;)

każdemu się zdarza, nie ma co tam tak lamentować, ważne że bardzo szybko sklep się z tym uporał bo to jest w końcu clue całej sytuacji

Szybko po zgłoszeniu, ale taki błąd mógł być od kilku miesięcy. Nie wiadomo ile osób zdążyło sobie przeskanować skryptem wszystkie id i teraz sprzedaje dane.

Ciekawe czy można się domagać odszkodowania z tytułu nienależytego zabezpieczenia danych osobowych.

Do teraz sklep nie wysłał do klientów informacji o konieczności zmiany hasła.

Po co maja zmienić hasło, skoro nie wyciekły one? Jedyne co możesz to ze swojego konta podejrzeć dane personalne o innych użytkownikach.

Zglaszane komputronikowi bledy – o ile nie naglosnisz ich KAPSLOKIEM albo newsem w mediach,gina bez echa,lub z echem pod tytulem’nasze wnikliwe testy… nasi wnikliwi fachowcy’.

To samo jest w sprawie sqlina vobis.pl czy wieeeeluwielu innych esklepach z ekomputerami.

wstyd przez duze F.

@abecadlo

Czasem ważne jest pod jaki adres piszesz. Jakiś czas temu pisałem na adres w stylu security@…/ admin@… do jednego z dużych serwisów o błędzie, który pozwalał na dostęp do loginów i haseł i przez 2 tygodnie cisza. Potem napisałem pod inny związany bardziej marketingiem i naprawili w dwa dni :D

Pozdrawiam

Niegdyś na stronie OVH była również taka możliwość.

Problem jest znany od co najmniej dwóch lat…

Odpalcie sobie edycję danych użytkownika z otwartym debuggerem, zwróćcie uwagę na requesty HXR.

Generalnie można za ich pomocą edytować zarówno swoje jak i nie swoje dane.

Można na przykład skierować zamówienie do…siebie ;)

Brak weryfikacji tego czy dany user ma prawo edytować przesyłane dane.

Oczywiście miałem na myśli XHR ;)

Jak to się mówi – nie ma rzeczy idealnych (niemożliwych także ;-)), ale miło że wystarczyło że podesłaliście info i naprawili w trymiga, to jest najważniejsze.

I kolejny raz cieszę się, że wszystkie zamówienia z neta robię na fałszywe dane osobowe a paczkę zamawiam na adres firmy, w której pracuję robiąc przekierowanie na recepcji ;)

Jedyny minus, że pracodawca lub osoba upoważniona ma prawo do przeglądania jej zawartości nawet jeśli jest bezpośrednio dla Ciebie adresowana. Wyjątkiem z tego co pamiętam chyba było, że jeśli będzie Twoje imię i nazwisko oraz tylko adres firmy, bez jej nazwy, to wtedy nie może. Oczywiście mogę się mylić, ale jedno jest pewne wiele firm kontroluje całą korespondencje do swoich pracowników.

Czy pani Ania dziś już zdążyła coś napisać? ;)

Czy klient, którzy wykrył błąd dostał jakąś nagrodę? Czy bezpiecznik pytał o takową? Było by miło (a nawet należy) nagradzać takie czyny jak powiadomienie właściciela dziurawego serwisu miast wystawiania bazy na ToRepublice.

Ja kiedyś zgłosiłem (oczywiście w innej firmie) i zaczęli mnie straszyć psiarnią – od tej pory nigdy nikomu nic nie zgłaszam i wszystkim polecam to samo. Dobrze że zachowałem podstawy BHP i nie dali rady mnie namierzyć, chociaż miałem mokro.

Czyli nagrodą ‘bug bounty’ w POlsce jest wyrok w zawieszeniu?

Również raz zgłosiłem i skończyło się na policji…

Kurcze całe szczęście, że się szybko pozbierali i ogarnęli. To jest w tej chwili najważniejsze.

Brzmi jak PR Komputronika -.-

Jaki sklep? Komprotronik?

[…] W kontekście wariantu pierwszego można przytoczyć błąd w systemie Komputronika umożliwiający pobranie danych teleadresowych wszystkich klientów sklepu. W kontekście wariantu drugiego, przytoczmy incydent jaki kilka miesięcy temu miał miejsce w UPC […]

czyżby znowu jakiś wyciek od komputronika?

Mam tam 2 konta – firmowe i prywatne. Na oba przyszedł ten sam spam.