10/7/2017

Od kilku godzin otrzymujemy od Was e-maile w sprawie nowej kampanii ze złośliwym oprogramowaniem. Tym razem częściej niż odbiorcy złośliwych e-maili, o sprawie informują nas …nadawcy tych wiadomości. Choć tak naprawdę, wcale nie są prawdziwymi nadawcami. E-maile ze złośliwym załącznikiem XLS wysłał ktoś inny, ale w stopce ten ktoś umieszcza różne imiona i nazwiska, a przede wszystkim “losowe” numery telefonów. Czasem jednak “losowy numer” jest przez kogoś używany. I ten ktoś dziś będzie mieć bardzo ciężki dzień…

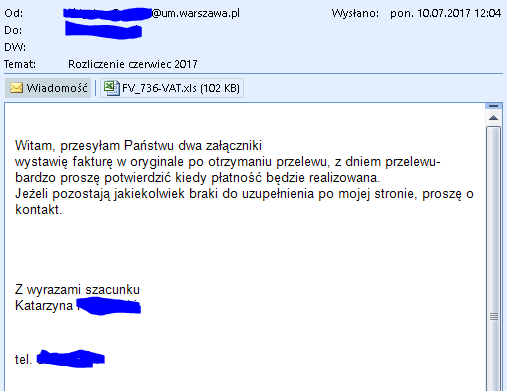

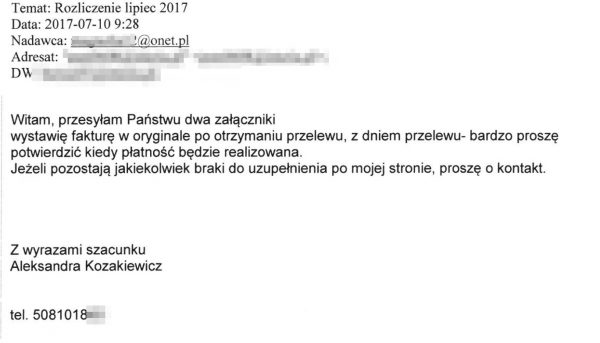

Oto jak wyglądają wiadomości:

From: katarzyna.jarszak@interia.eu

Sent: Monday, July 10, 2017 9:51 AM

To: Subject: Rozliczenie czerwiec 2017Witam, przesyłam Państwu dwa załączniki

wystawię fakturę w oryginale po otrzymaniu przelewu, z dniem przelewu- bardzo proszę potwierdzić kiedy płatność będzie realizowana.

Jeżeli pozostają jakiekolwiek braki do uzupełnienia po mojej stronie, proszę o kontakt.Z wyrazami szacunku

Tadeusz Sienkiewicz

tel. 50810XXXX

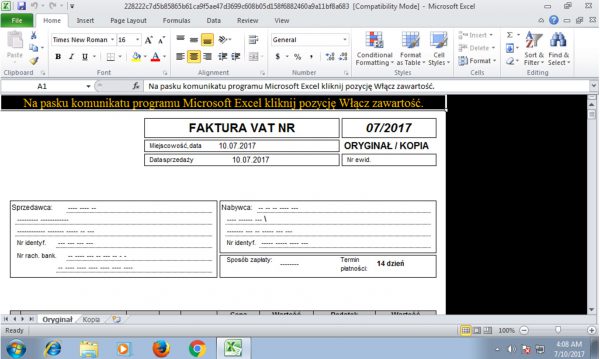

Zawarty w załączniku plik:

FV_227-VAT.xls

MD5 42883d51f967d07e3a6a6c35d05694c8

SHA1 3fcf1ec787f46af6040d2eafe008a695d078a847

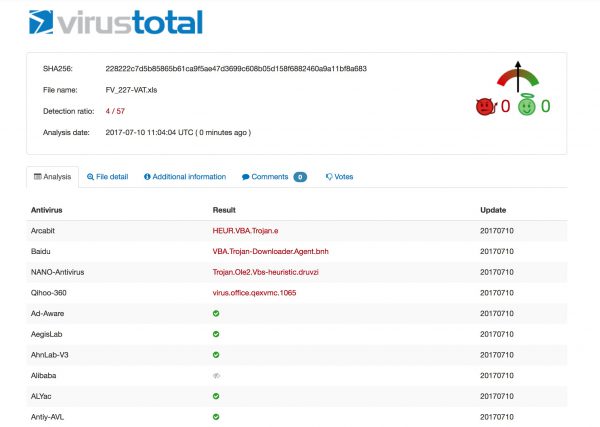

SHA256 228222c7d5b85865b61ca9f5ae47d3699c608b05d158f6882460a9a11bf8a683

Zawiera skrypt (makro), który po otworzeniu i włączeniu skryptów instaluje złośliwe oprogramowanie.

Jeśli zaś jesteś administratorem microsoftowej domeny, to rzuć okiem na nasze szkolenie z Bezpieczeństwa Systemu Windows. Maciek pokazuje tam kilka mechanizmów,

które można zastosować, aby tego typu ataki w ogóle nie miały szans na powodzenie, nawet jeśli któryś z pracowników otworzy plik przez roztargnienie.

Analiza złośliwego załącznika

Analizę tego załącznika możecie zobaczyć tutaj. Malware próbuje łączyć się do poniższych domen i hostów:

lzlgygnfbnnf.com 94.244.149.221 Ukraine

farsonka.co 49.51.34.195 China

gesofgamd.com 119.28.100.124 China

49.51.34.195

77.122.235.58

46.173.91.205

109.162.2.39

119.28.100.124

49.51.34.195

77.122.235.58

46.173.91.205

109.162.2.39

119.28.100.124

31.202.198.37

94.179.220.41

188.26.78.154

109.62.178.54

46.118.125.90

46.118.117.40

94.154.208.156

37.229.44.69

94.244.149.221

Obecnie tylko 4 antywirusy wykrywają go przy użyciu baz sygnatur:

Jak widać, numery telefonu są generowane w obrębie puli 508101XXX — jeśli macie znajomych w tej numeracji, możecie ich uprzedzić. Aby sprawdzić, czy macie takich znajomych, wystarczy w niektórych smartphonach wpisać początek numeru, czyli 508101 i sprawdzić, czy coś Wam się “dopełnia”.

Dziękujemy wszystkim czytelnikom, którzy poinformowali nas o tej kampanii i przesłali próbki. To dzięki Wam możemy ostrzegać przed atakami innych. Przy okazji,

gdyby ktoś kiedyś chciał nam przeforwardować złośliwą wiadomość, mała wskazówka: aby e-mail na pewno dotarł (a nie został odbity przez serwer pocztowy ze względu na złośliwe oprogramowanie), zapiszcie go z poziomu programu pocztowego jako .EML, albo w dowolnym innym formacie i podeślijcie do nas wraz z załącznikiem, pakując to uprzednio darmowym programem 7zip na hasło “virus”. Dzięki!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Tak z ciekawości – bez włączenie zawartości makro wirus nie pobiera i działa, tak?

Parse error :) Ale po zastosowaniu heurystyki na Twoim pytaniu, domyślam się, że próbowałeś uzyskać informację, czy brak kliknięcia w “włącz zawartość” oznacza brak infekcji. Odpowiedź brzmi “tak, ale było blisko”.

A nie było ostatnio jakiejś załatanej podatności (kwiecień) w Office która pozwalała obejść to zabezpieczenie?

Pewnie na mac’u i tak nie działa, bo widzę tam dużo exe :(

Nie martw sie, portowanie malware z win na osx powoli robi sie popularne ;)

Dodam tylko, że to nie jest nowa rzecz, kiedyś dawno temu (rok, może dwa) dostałem telefon z pytaniem o maila z fakturą.

Ja też oczywiście. To chyba często stosowana ściema.

Oj tak. Ilość telefonów dzisiaj u mnie wzrosła. Wstrzelili się w Mój nr wiec co chwila dzwoni ktoś “z fakturą”

Godzina na screenie to 16:08, data publikacji artykułu 13:19. Cuda? :)

Nie, strefy czasowe.

Na skrinie jest 4:08 rano, a nie 16:08…

I nie 18:08, a 4:08. AM to przed południem, więc nawet w jednej strefie czasowej wszystko by się zgadzało.

I ta data w formacie MM/DD/RRRR :D

15:00 ESET wersja bazy 15722 już wykrywa, aktualizacja bazy była o 13:47

Ciekawostka, dostałem inną wariację i ESET już nie wykrywa. Codziennie inna treść, codziennie dodatkowe zdanie. Dziś było tak:

“Witam, przesyłam Państwu dwa załączniki

wystawię fakturę w oryginale po otrzymaniu przelewu, z dniem przelewu- bardzo proszę potwierdzić kiedy płatność będzie realizowana.

Jeżeli pozostają jakiekolwiek braki do uzupełnienia po mojej stronie, proszę o kontakt.”

Jak to zablokować?

Bieda ale zawsze bo brak próbek:

body EMAIL_KASA_xls /prosz{1,8} potwierdzi{1,8} kiedy p{1,8}atno{1,8} b{1,8}dzie realizowana/

describe EMAIL_KASA_xls spam ala

score EMAIL_KASA_xls 2

body EMAIL_KASA_xls2 /pozostaj{1,8} jakiekolwiek braki do uzupe{1,8}nienia po mojej stronie/i

describe EMAIL_KASA_xls2 spam ala

score EMAIL_KASA_xls2 2

meta EMAIL_KASA_ALL EMAIL_KASA_xls && EMAIL_KASA_xls2

describe EMAIL_KASA_ALL spam XLS

score EMAIL_KASA_ALL 20

można jeszcze kliknąć odnośnie załacznika ale nie wiem jak wygląda taki załącznik

No tak zapomnialem wstawic . przed nawias:

body EMAIL_KASA_xls /prosz{.1,8} potwierdzi{1,8} kiedy p{.1,8}atno.{1,8} b.{1,8}dzie realizowana/

describe EMAIL_KASA_xls spam ala

score EMAIL_KASA_xls 2

body EMAIL_KASA_xls2 /pozostaj.{1,8} jakiekolwiek braki do uzupe.{1,8}nienia po mojej stronie/

describe EMAIL_KASA_xls2 spam ala

score EMAIL_KASA_xls2 2

meta EMAIL_KASA_ALL EMAIL_KASA_xls && EMAIL_KASA_xls2

describe EMAIL_KASA_ALL spam XLS

score EMAIL_KASA_ALL 20

Niech ktos wystawi takie emla do pobrania :)

“Pamiętajcie, aby nigdy NIE włączać makr w dokumentach Office otrzymanych jako załączniki do e-maila”

Można również powiedzieć: Nie przechodź przez drogę, bo samochody jeżdżą.

Moja praca polega na pisaniu makr w MS Office, bardzo często wysyłam klientom pliki mailem. Trzeba po prostu myśleć co się robi, a nie bać się zawsze i wszystkiego.

@JS

Warto w takim przypadku skorzystać z odrębnej procedury do przekazywania plików w formacie potencjalnie niebezpiecznym – można stosować np. podpis cyfrowy, przekaz uzgodnionym odrębnym kanałem innym niż email z załącznikiem (p2p, jakieś repozytorium), potwierdzenie telefoniczne wysłania pliku, itd.

Spotykam się z tym na codzień. Ludzie z wyobraźnią tak właśnie robią, zamiast namawiać userów do łamania procedur zabezpieczeń, sprawdzających się w pozostałych 99,99 % przypadków :-)

U mnie w pracy dzisiaj koleżanka to otworzyła :( Nie wie tylko czy macra uaktywniła…

Komp odstawiony, próbka puszczona do Virtus Total i zaczęte skany Nod32 (znalazł syfy) i później rescue CD Kaspersky + Symantec + Avira + Arcabit (ponieważ w bazie Virus Total od wykrywał ta próbkę).

Jeszcze na koniec puściłem skan ADW Cleaner i jest czysto.

Coś jeszcze zrobić? Czy to powinno wystarczyć?

Profilaktycznie puść z dwa razy format C ;-)

Profilaktycznie kup nowy dysk. xD

Nie lepiej zaspamować linkiem do niebezpiecznika tę pulę 1000 numerów komorkowych?

Pytanko: czy wskazując znaki drogowe trzeba oznaczać również słupki?

A jak ktoś jest szcześliwym posiadaczem numeru do której dzwoniły osoby z pretensjami i groziły sądami o wyłudzanie pieniędzy to co ma zrobić biedak? :>

Można założyć, że to minie. Można mówić zgodnie z prawdą, że nic nie wiesz o żadnej fakturze i nic od nich nie chcesz (ja tak zrobiłem w podobnym przypadku ze 3 lata temu i było OK). Ewentualnie, że to musi być atak przestępców zarówno na Ciebie, jak na nich. W przypadku powtarzających się telefonów zablokować nachalne numery. W przypadku nękania Cię i gróźb – zgłoszenie na policję / prokuraturę.

Myślę też, że możesz zgłosić do “organów” po prostu to, że ktoś się pod Ciebie podszył i podaje Twój numer telefonu w takiej wiadomości.

Zmienić nr telefonu :)

Podesłać im niniejszy artykuł :)

Te makra to od lat gratka dla chakeruw, czy tak trudno z makrami zerwać? MS widocznie też pasuje, że w ok 80% wykorzystywane są do ataków..

Orientuje się ktoś, co ten syf robi? Bo ransomware to chyba nie jest?

Do mnie dzwonili jakoś na początku roku :-)

a – numer nie był losowy – był wyjęty z KRS

Czy sa jakies innej godne polecenia platformy do skanowania podejrzanych plikow? Cos co mozecie polecic.

hokus pokus czary mary… pod numbers nie chce działać ;p

Czemu dzisiaj virustotal.com nie widzi zagrożenia w tych samych plikach, w których wczoraj po południu ok 10 programów antywirusowych wykrywało infekcję?

Tradycyjne oprogramowanie antywirusowe jest do bani i opieranie się tylko na nim to głupota. Polecam bardzo dobry, już prawie dziesięcioletni wpis z pewnego bloga:

https://blog.codinghorror.com/blacklists-dont-work/

Niesamowite, że 10 lat później użytkownicy Windowsów dalej mają problem z czymś, co mogło już dawno umrzeć i nie powinno stanowić żadnego zagrożenia. Skoro spamerzy nadal wysyłają ten szajs, to widocznie jest on wciąż skuteczny.

Cześć,

a jak kliknąłem, otworzyłem i zaakceptowałem makra to jak jak się ratować? Oczywiście po przeskanowaniu Kasperskym nic nie znalazł w systemie. Pozdrawiam.

Załatwiaj bitcoiny i czekaj na komunikat ransomware na Twoim kompie – tam będziesz miał wszystko wyjaśnione. :P

Przeskanuj na nieuruchomionym Windows za pomocą jakiegoś RescueCD z antywirusem