31/12/2014

Koniec roku to nie tylko Sylwester, szampan i życzenia. Dla geekow zajmujących się branżą bezpieczeństwa (ale nie tylko komputerów, lecz również pozostałych urządzeń elektronicznych) to czas, kiedy ich myśli powinny wędrować poza granice Polski. Po drugiej stronie rzeki Odry, od 27 grudnia przez 4 kolejne dni, odbywa się w Hamburgu konferencja Chaos Communication Congres.

31C3

Tegoroczne spotkanie gościło według szacunków organizatora blisko 12 000 osób z całego świata. Takie wydarzenia to nie tylko możliwość spotkania się z prelegentami, wymiana informacji czy uczestnictwo w warsztatach — to także wielkie wyzwanie dla organizatorów, którzy muszą uporać się z infrastrukturą logistyczną oraz techniczną konferencji.

27 grudnia. Wejście. Zaczyna się od przywitania zimnym wiatrem. Godzina 11.00 przed Centrum Kongresowym to tłumy gości, kolejki …i kiepska pogoda. Łańcuszek oczekujących w zasadzie nie maleje, co nie napawa optymizmem, ale również, pomimo napływających tłumów, nie powiększa się. To efekt perfekcyjnej obsługi. Szybko, kilka kas, weryfikacja biletów, metkowanie nowoprzybyłych i już jestem w środku.

Po drugiej stronie czeka przedstawiciel Organizatora, który udziela informacji co, gdzie i kiedy. Instruuje też jak należy robić zdjęcia, a właściwie dlaczego ich nie należy robić. Kilka minut do pierwszego wykładu: „Personal Tracking Devices and Online Identity” prowadzonego przez młoda kobietę — Silvia.

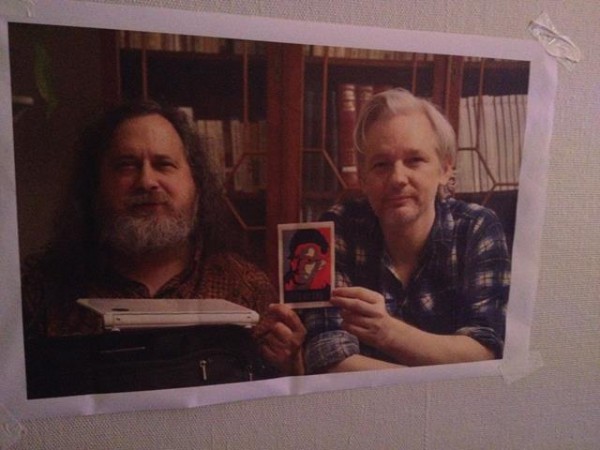

W tytule prezentacji nie ma niczego odkrywczego. Dzięki takim osobom jak Julian Assange (twórca WikiLeaks), czy Edward Snowden wszyscy zdajemy sobie sprawę z tego, że jesteśmy obserwowani, weryfikowani i chcąc w pełni korzystać z dobrodziejstw XXI wieku, sami na to mimowolnie przystajemy. Autorka przedstawia techniki korelacji odwiedzin stron internetowych i powiązań między urządzeniami. Osobiście, dodałbym wiele innych aspektów, które wielkie korporacje już realizują bądź w przyszłości chcą zrealizować, by mieć nas w informacyjno-konsumcyjnej garści. Zasadniczo temu nie można się dziwić. Taki model biznesowy. Użytkownik dostaje coś za darmo, jak system Android czy bezpłatną skrzynkę e-mail, a w zamian ma coś oddać — informacje o zakupach, o korespondencji lub jak ostatnio w modnych urządzeniach wearable (opaski liczących kroki, kalorie etc.) informacje o ruchu lub w przyszłości także o seksie, co Silvia żartobliwie sugeruje. Łącząc informacje z wielu źródeł i tworząc profil każdego użytkownika korzystającego z elektronicznych gadżetów wchodzimy w posiadanie wiedzy, którą można bardzo drogo sprzedać.

Kilka chwil przerwy, stoiska kawowe, obiadowe, bez ścisku, przepychu i smacznie. Sam kongres przygotowany w sposób podobny do konkurencyjnych wydarzeń. W kilku salach wykładowych, w tym samym czasie, odbywają się prelekcje. Uczestnik musi wybrać ten wykład, który bardziej mu odpowiada. Wszystkie prelekcje można też na bieżąco oglądać poprzez streaming wprost ze strony konferencji (Lizard Squad na szczęście w tym czasie DDoS-uje tylko Koreę Północną i serwery PSN oraz Xboksa –dop. red.).

O godzinie 16 wybrałem się na „Practical EMV PIN interception and fraud detection”. Wykład poprowadził Andrea Barisani.

Próby fraudu na kartach kredytowych, zdarzają się często. Stosunkowo łatwym jest klasyczny skimming karty. Próby odczytania lub zmiany PIN-u, próby zmuszenia do autoryzacji karty w trybie offline — tak, to możliwe. Wystarczy wiedzieć, że wszystkie karty w technologii EMV (chip) maja swój kod PIN zapisany dodatkowo „w środku”. Dodam, że przy autoryzacji karty, którą wykonujemy transakcję w sklepie, jest ona weryfikowana online poprzez bank. Odpowiedź odmowna skutkuje definitywnym zakończeniem płatności. Jednak zakłócając proces autoryzacji online, można w konkretnych przypadkach wymusić autoryzację offline, dzięki czemu uzyskuje się znacznie większe pole do dokonania “nie w pełni zaakceptowanej” płatności.

I przyszła kolej na świeczka na torcie — wykład pt. „SS7: Locate, Track, Manipulate” – prowadzący Tobias Engel.

Któż by nie chciał mieć możliwości natychmiastowego, szybkiego lokalizowania dowolnego numeru komórkowego na świecie? Okazuje się, że to dla zwykłego śmiertelnika, choć możliwe, to niestety nie takie proste do wykonania. Tytuł, jak również wstępne informacje prasowe mogły sugerować, że zlokalizowania telefonu, może dokonać praktycznie każdy użytkownik. To zgromadziło na sali wykładowej ponad 3000 osób. Pierwsze rozczarowanie przyniosła informacja o tym, ze SS7 to protokół sygnalizacyjny, którego wykorzystaniem zajmują się najczęściej operatorzy (a tym nie każdy może zostać). Trzeba podkreślić, że SS7 nie jest w żaden sposób wykorzystywany, pomiędzy telefonem komórkowym a stacją BTS, czy NODE-B do której telefon komórkowy jest zalogowany.

Efektem tego, jak i kolejnego wykładu „Mobile Self-Defense” Karstena Nohla, było zobaczenie czysto teoretycznych przykładów dot. wspomnianych przez gazetę „The Washington Post” zdalnych przekierowań czy namierzań. Fakt, przytoczono jakie sieci telefonii komórkowych nie używają kodowania. Fakt, wiele sieci korzysta z kodowania 64 bitowego. Fakt, zobaczyliśmy odczytywanie kluczy i to, że poprzez SS7 można poznać wiele ciekawych danych np. jakie flagi sygnalizacyjne ma konkretny numer dot. np. przekierowania. Mnie osobiście jednak mniej interesuje aspekt teoretyczny – pokazanie i wykonywanie komend w stylu „ActivateForward.py” czy „DeActivateForward.py” (które podczas prezentacji dłużej się wykonywało i chyba się nie wykonało, bo sprytnie zostało innym oknem w zasłonięte) a praktycznie działanie na podstawowym poziomie; zmiany informacji HLC, korektę np. numerów kart IMSI, itp. a tego nie zobaczyłem. Moim zdaniem, jeżeli chcemy mieć trochę więcej dreszczy na skórze, trzeba uruchomić swój nadajnik GSM (podobny do tego, jaki posiada Prezydent USA, by telefon komórkowy zawsze logował się do naszego nadajnika), trzeba mieć możliwość korzystania z punktu styku i wymiany ruchu SS7, SCCP. Dobrze by było posiadać numer punktu sygnalizacyjnego ISPC lub NSPC. Niemniej jednak jestem (i nie tylko ja), wdzięczny obu Panom za trud włożony w przygotowanie prezentacji i dziękuje za udostępnienie aplikacji na Androida „SnoopSnitch”, bazującej na danych chipsetu Qualcomm, informującej o stanie np. szyfrowania konkretnej sieci, do której podpięty jest telefon. (Na marginesie, część informacji można było wyczytać z archiwalnych już aplikacji napisanych na Symbiana – np. FieldTest).

Dzień drugi konferencji 31C3

Niedziela to dzień kłódek. Nazywam go tak, bo pojawia się znaczna liczba osób z chęcią poszerzenia wiedzy na temat lockpickingu, czyli otwierania zamków wytrychami. Jest możliwość zakupienia gotowych zestawów w cenie od 20 złotych w górę. Zainteresowałem się warsztatami i przyglądałem się z uwagą grupom roboczym.

Gdzieś indziej w kilku salach rozstawiono okrągłe stoliki. Ciemno, wokół stolików blask ekranów i jakieś postacie przypominające ludzi. Przy stoliku od kilku do kilkunastu postaci, każdy coś tworzy. Jeden kod, drugi programuje soft dla drona — idę dalej.

Pełno drukarek 3D, wypalarek laserowych ale i hafciarek do naszywania projektów graficznych. Panów wspierający pedagogikę dla dzieci, kochających pikseloze, którzy z rurek po papierze toaletowym potrafią wyczarować piksalnymonitor.

Są też stanowiska dla dzieci, one także trudnią się “hackerstwem”. Młodzi ludzie, są jak najbardziej obecni. Przedział wieku od kilku miesięcy do kilkunastu lat. Jedni robili rakiety by w połączeniu ze sprężarką wysyłać je w kosmos, inni wspólnie z rodzicami tworzyli proste układy elektroniczne. Konsole SEGA, komputery które przypominają mi czasy wczesno-młodzieńcze, łączenie radiomagnetofonów Kasprzak. To wszystko na porządku dziennym, dostępne przez cztery dni dla odwiedzających.

Dzień drugi to nie tylko próby otwierania kartka papieru zamkniętych drzwi, to także wizyta rosyjskiej telewizji, tetris dla czterech osób, bitcoin, montowanie czegoś dowolnego z Anduino ale także hackowanie żywności (cokolwiek to znaczy).

Jest i koktailbot, który po wciśnięciu odpowiedniego menu na tablecie, sam robi drinki. Jeśli wziąłeś ze sobą telefon DECT, idziesz rejestrujesz go i już masz�swój numer wewnętrzny, możesz dzwonić po pizze, przywołać służby porządkowe, zapytać gdzie są wolne łóżka do odpoczynku i relaksacji.

Ten dzień to też wykład, który mnie zainteresował „Iridium Pager Hacking”.

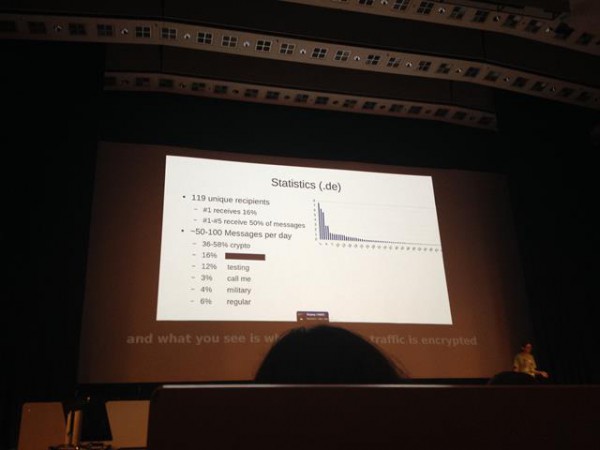

O technice satelitarnej niewiele słyszałem, a o jej hackowaniu to już w ogóle. Dotarło do mnie, że aby próbować swoich sił w temacie, potrzebowałbym odbiornika USRP, więcej niż dobrej anteny na pasmo ok. 1,6 GHz, jakiegoś softu np. GNURadio, i chęci do analizy sygnałów. Autorom prezentacji analiza sygnałów z nieba zajęła sześć miesięcy. Od fazy pomysłu, do odebrania pierwszego właściwego sygnału upłynął miesiąc. Kolejne spędzili na dekodowaniu i identyfikacji „unique word”, by w końcu dowiedzieć się, jakie informacje sieć Iridium emituje. Okazało się, że świat podzielony jest na sektory, a każdy kraj ma swój sektor (USA ma więcej). Przykładowa próbka jaką autorzy odebrali, pokazuje, że takich informacji dziennie na teren Niemiec z nieba było ok. 100. Większość, to informacje indywidualne do konkretnego odbiorcy i takich jest ok. 58%, zdarzały się także informacje czysto testowe, 3% to informacje „zadzwoń do mnie”, a 4% to informacje o charakterze militarnym „Sierżant Kowalski proszę się natychmiast zameldować”. Były też informacje o pogodzie, w stylu jak autorzy prelekcji podają: „Pogoda OK”. Po prezentacji krótkie warsztaty, jak i co z czym podłączyć, próba analizy sygnału (niestety zamknięte pomieszczenie nie pozwala odebrać czegokolwiek więc operowaliśmy na sztucznie wygenerowanym przekazie). Dzień uważam, za udany.

Dzień trzeci 31C3

Poniedziałek, dzień trzeci Kongresu. Tu ostrzyłem zęby na kilka wykładów. Moją listę otwierał „What ever happend to nuclear weapons” – Michael Bueker.

Zero hakowania, zero crackowania, wykład na temat broni nuklearnej. Sporo istotnych kwestii ugrzęzło w mojej świadomości. Broń nuklearna to nie tylko uran i pluton ale także kwestie polityczne. Każdy chciałby być mocarstwem, każdy się dozbraja, lecz nie każdy wie, że skala rażenia ładunków nuklearnych jest znaczna, co w praktyce oznacza likwidacje większości kontynentów na starym lądzie, jak i za wielką wodą. Okazuje się, że odgłos takiej broni po wybuchu potrafi okrążyć Ziemie trzykrotnie – jak to miało miejsce w roku 1961, kiedy doszło do detonacji ładunku 50 MT. Wszystko w promieniu blisko 60 kilometrów przestało istnieć. Oficjalnie głównymi graczami są USA, Rosja, Francja, Wielka Brytania. Dla zachowania pozorów i zasadniczego spokoju pomiędzy narodami, oficjalnie zaprzestano dokonywania prób z tą bronią. Nie zaprzestano jednak tworzyć strategicznych miejsc, z których można wystartować, bądź sterować takimi ladunkami. Niemcy, Holandia, Belgia, Turcja posiadają takie bazy.

Czas na kolacje, głód zmógł nie tylko mnie. Przy cateringu namnożyło się wiele „pustych brzuchów”. I tak wspólnie z europejskimi nowopoznanymi kolegami przegapiliśmy „EFI bootkits for Apple Macbooks” (czyli atak Thunderstrike opisywany już na Niebezpieczniku).

Jak się później okazało i tak nie było już na sali miejsc. W tym samym czasie prowadziła wykład Pani Natalia Lukaszewicz „The Makler movement meets patent law” na którym też się obżeraliśmy.

Na terenie kongresu wystawione są lóżka – w ilości wielu. Wielu też się na nich wylegiwało i wypoczywało, dla wielu to od kilkudziesięciu godzin pierwsza możliwość odpoczynku i być może jedyne łóżko, bo jak udało ci się w piątek lub sobotę wejść na kongres, to mogłeś przez 4 dni nie wychodzić. Wszyscy próbowali zachować higienę osobistą, a dla tych którym nie wyszło, w czwartym dniu wywieszono kartki:

“Przeciw epidemii i dla higieny po wyjściu z ubikacji myjemy ręce”.

Dzień czwarty 31C3

Czwarty dzień kończy się około 19.00. Wcześniej jednak

- „Virtual Machine Introspection” (brak jeszcze opublikowanego video, ale jest nagranie tego wykładu z innej konferencji) Panów Kittel, Lengyel, czyli m.in. jak przejąć wirtualną maszynę, oraz że Windows jak z pozoru nic nie robi, bo użytkownik go nie wykorzystuje, to jednak coś robi robi.

- „Tor: hidden Services and Deanonymisation” Dr. Gareth Owen. Cebulowa sieć już na pewno niejednemu użytkownikowi, który chce ukryć swoją obecność w internecie jest znana. Na razie nie musi specjalnie się obawiać o swoje bezpieczeństwo. Pomimo prób ze strony Wielkiego Brata, nadal „cebule” mogą być spokojne (o ile przestrzegają wytycznych poprawnego korzystania z Tora — dop. red.).

Sieć Tor to głownie potrójne szyfrowanie pakietów od punktu A do C poprzez „Guard”, „Relay” do „Exit” node’a. Jedyny węzeł który cokolwiek o nas wie to pierwsze ogniwo zwane Guardem. Wiele osób zada pytanie, po co Tor, skoro można użyć VPN? Różnica polega na tym, że z założenia dostawca usługi VPN będzie wiedział co i gdzie transferujemy. W Torze, tego nie ma. Dlatego też sieć tą wykorzystują głownie ludzie do sprzedaży narkotyków, handlu bronią, dzielenia się opisami fraudów na forach. Czyli wszystko co w normalnym internecie jest “zakazane” i mogłoby przysporzyć masę problemów. Zgodnie z obseracjami prelegenta, w Torze oferent istnieje najczęściej jeden dzień. Po tym jego propozycja znika i dotyczy to 50% obserwacji. Jeżeli kogoś interesują Hash Tables, Nody autor z Uniwersytetu z Portsmouth, udostępnił szereg materiałów na własnej stronie ghowen.me lub github-ie.

Żal się rozstawać z 31C3. Tutaj na prawdę czuć ducha braci komputerowej. Można spotkać interesujące osoby, wymienić informacje. Jest też wielu rodaków (specjalne pozdrowienia dla ludzi ze startupu z Gdyni). Cieszę się, ze wielu z was, dzięki transmisji na żywo, tutaj ukłon dla operatora KPN z Holandii, była z nami. Martwi mnie to, że nie wszystkie kraje taki przekaz akceptowały — wiem, że Wielka Brytania blokowała domeny organizatorów na DNS-ach (nie było problemu z wejściem po adresach IP).

Z panelu technicznego kongresu wiem, że ponad 7000 osób w szczycie korzystało z dostępu bezprzewodowego, a łącza musiały też dać radę transmisjom ponad 15 Gbit/s. Za przygotowanie, za świetnych prowadzących, za opiekę medyczną, logistyczną, rozrywkową składam ukłony.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Bardzo fajna relacja. Dzięki i oby częściej :)

Nie wiem czy było więcej ciekawych wykładów ale z tych opisanych właściwie tylko SS7, Iridium i VMI wydają się techniczne. Mam nadzieje, że było ich więcej bo jesli tylko te 3 to szkoda 4 dni. Wolałbym, żeby CCC rozwijało się w kierunku konferencji mocno technicznej niż ComicConu ;)

Wprowadziłbym małą poprawkę – zamiast “I przyszła kolej na świeczka na torcie” powinno być albo “I przyszła kolej na kolejną świeczkę na torcie” albo “I przyszła kolej na wisienkę na torcie” z czego to drugie znacznie lepiej pasuje.

Bez obaw, technicznych prezentacji było wystarczająco dużo (zerknij na https://events.ccc.de/congress/2014/Fahrplan/events.html).

Poziom był natomiast różny i nie zawsze udawało mi się dobrze wybierać. Np. wybrałem “Glitching For n00bs”, która była słabiutka, przez co ominęła mnie prezentacja Tobiasa Engela o SS7. Najwięcej kolizji (z punktu widzenia moich zainteresowań) było jakoś w pierwsze dwa dni.

Dobrze, że można to wszystko nadrobić oglądając nagrania :) Jest plan, by zrobić we Wrocławiu meetup poświęcony obejrzeniu co ciekawszych prezentacji.

A, no i polecam wszystkim zapis wykładu Stallman’a, wraz z aukcją pluszowego “adorable gnu” ;)

A gdzie roznegliżowane hostessy?

Na zapleczu. No chyba miałeś VIP przepustkę ? Żałuj..

Dwa razy musiałem przeczytać tytuł, żeby załapać, że nie chodzi i konferencję harcerską :)) Pomimo tematyki strony… hehe

ale harce były… :P

Jaka mogła być przyczyna blokowanie transmisji przez Brytyjczyków ?

reverse(QCHG) of course.

Moim zdaniem to tylko zapowiedź nadchodzących ograniczeń wolności w internecie pod wpływem rosnącego zagrożenia atakami. Zastraszone społeczeństwo te obostrzenia poprze, a nawet będzie ich żądało od polityków będących u władzy. Podejrzewam, że w UK mają obostrzenia dotyczące dostępu do teoretycznie niebezpiecznych informacji większe niż w innych krajach UE. Mają zresztą realny powód do strachu w postaci choćby propagandy tzw. Państwa Islamskiego i zbliżonych do niego antyzachodnich klimatów a rykoszetem obrywają m.in. konferencje hakerskie.

“co w praktyce oznacza likwidacje większości kontynentów na starym lądzie, jak i za wielką wodą.”

Litości, poprawcie to!

P.S. Na starym lądzie jest jeden kontynent tzn. Eurazja.

Zabrakło informacji o tym, jak dostać się na tą konferencję tzn. jakie warunki musi spełnić uczestnik, jaki jest deadline terminu zgłoszenia, ile to kosztuje itp. Relacja jednak bardzo fajna i dzięki niej sporo osób w ogóle dowiedziała się o C3 (nie każdy jest geekiem pełną gębą i wie o tego typu wydarzeniach) i może teraz na spokojnie pooglądać filmy z wykładów (nie każdy przecież byłby w stanie tam być). Ciekaw jestem, czy C3 zawsze odbywa się w tym samym miejscu a studentów pewnie zainteresuje, czy można się załapać w charakterze wolontariusza pomagającego w organizacji konferencji (oczywiście nie dla samej idei, ale przede wszystkim nawiązania kontaktów w świecie IT i zdobycia doświadczenia zawodowego).

Dude…

en. wikipedia. org/wiki/Chaos_Communication_Congress

events. ccc. de/congress/2014/wiki/Main_Page

Super relacja – dzięki wielkie za obszerny materiał, który zmusza do myślenia i zastanowienia się nad aspektem prywatności w sieci…

Przecież nie mam nic do ukrycia!