3/3/2023

GitHub poinformował, że usługa skanowania kodu w repozytoriach pod kątem sekretów jest już dostępna dla każdego. Warto ją sobie włączyć, bo przypadkowe pozostawienie w kodzie klucza to nie takie rzadkie zdarzenie…

Co dokładnie oznacza “skanowanie sekretów”?

Więcej o tej usłudze znajdziecie w dokumentacji. My zacytujemy tylko kluczowy fragment:

You can enable secret scanning alerts across all the repositories you own to notify you of leaked secrets across your full repository history, including code, issues, description, and comments.

Poza informowaniem właściciela kodu, GitHub informuje też ponad 100 partnerów o tym, że jakiś token/klucz wyciekł i że warto go unieważnić.

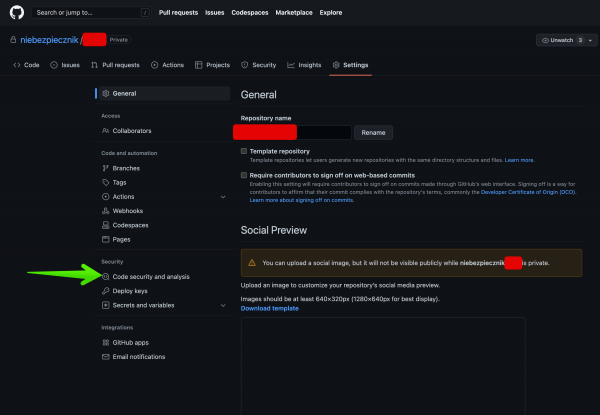

Usługę włącza się w tym menu:

Jestem programistą/testerem, chcę pisać bezpieczny kod

Swoją aplikację warto zabezpieczać przed atakami nie tylko poprzez skanowanie jej kodu źródłowego mechanizmami GitHuba. Jeśli:

- chcesz wiedzieć jakich błędów nie popełniać podczas tworzenia webaplikacji?

- nauczyć się korzystać z kilkudziesięciu narzędzi do testowania bezpieczeństwa webaplikacji

- chcesz nauczyć się wykonywać testy bezpieczeństwa/penetracyjne aplikacji webowych (od analizy ryzyka przez identyfikację podatności aż do raportu)

- chcesz poznać techniki ataków i narzędzia wykorzystywane przez współczesnych włamywaczy

- chcesz zabezpieczyć aplikacje webowe przed atakami

to zapraszamy na nasze 2 dniowe szkolenie z Atakowanie i Ochrony Webaplikacji:

Warszawa: 19-20 sierpnia 2024r. — UWAGA: zostały tylko 3 wolne miejsca

Ostatnio ktoś zarejestrował się 26 lipca 2024r. → zarejestruj się na to szkolenie

-

2399 PLN netto (do 26 lipca)

2699 PLN netto (od 27 lipca)

ZDALNIE: 02-03 września 2024r. — UWAGA: zostały tylko 4 wolne miejsca

Ostatnio ktoś zarejestrował się 25 lipca 2024r. → zarejestruj się na to szkolenie

-

2399 PLN netto (do 26 lipca)

2699 PLN netto (od 27 lipca)

Wrocław: 09-10 września 2024r. — UWAGA: zostały tylko 4 wolne miejsca

Ostatnio ktoś zarejestrował się 18 lipca 2024r. → zarejestruj się na to szkolenie

-

2399 PLN netto (do 26 lipca)

2699 PLN netto (od 27 lipca)

Gdańsk: 03-04 października 2024r. — zostało 7 wolnych miejsc

Ostatnio ktoś zarejestrował się 23 lipca 2024r. → zarejestruj się na to szkolenie

-

2399 PLN netto (do 2 sierpnia)

2699 PLN netto (od 3 sierpnia)

Kraków: 18-19 listopada 2024r. — zostało 8 wolnych miejsc

Ostatnio ktoś zarejestrował się 25 lipca 2024r. → zarejestruj się na to szkolenie

-

2399 PLN netto (do 2 sierpnia)

2699 PLN netto (od 3 sierpnia)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Dla kont bezpłatnych owo skanowanie działa tylko w zakresie repozytoriów publicznych, nie działa dla prywatnych. Dopiero konta płatne mogą włączyć skanowanie prywatnych zasobów.

100 wyrazów to już artykuł? :)

Wylicz średnią z tym o UKE ;p

To to nie jest domyślnie włączone???

Byłem przekonany że jest, a to by chyba oznaczało że taki Discord skanuje repozytoria masowo na własną rękę, bo raz byłem świadkiem jak pewna osoba zacommitowała swój token do bota na publicznym repo i dosłownie w kilka chwil został unieważniony i wszyscy admini serwera dostali o tym wiadomość…

Ale to jest od dawna już samo włączone dla publicznych repo…ale wiadomo jakoś trzeba klik wygenerować aby zamieścić reklamę seminarium