22/11/2015

Otworzył skrzynkę na listy. Pomiędzy ulotkami kandydatów na posłów i lokalnych pizzerii odszukał list, na który czekał od ustawowych 14 dni. Giełdex w końcu rozpatrzył jego zgłoszenie reklamacyjne! Drżącymi rękami rozerwał kopertę:

Szanowny Panie!

Informujemy iż z należytą uwagą przeanalizowaliśmy Pańskie zgłoszenie reklamacyjne. Jest nam bardzo przykro, że przy pomocy naszej platformy aukcyjnej stał się Pan posiadaczem samochodu, który nie spełnia Pana oczekiwań. Pragniemy jednak podkreślić, że jako serwis internetowy Giełdex.pl nie odpowiadamy za jakość produktów sprzedawanych przez naszych partnerów.

Mimo to, nasi specjaliści wnikliwie przeanalizowali treść ogłoszenia sprzedaży pod kątem przesłanej przez Pana listy niezgodności i nie znaleźli podstaw do ukarania użytkownika “UczciwyKomisTrustMe” za oszustwo.

Prosimy zwrócić uwagę na to, iż przywołany w aukcji zwrot “samochód posiada klimatyzator” nie implikuje jego poprawnego działania. Tym samym argument “klima nie działa a w środku śmierdzi jakby ktoś poćwiartował trupa” uznajemy za bezpodstawny.

W naszej opinii także “brak pani Dżesiki w stroju kąpielowym, widocznej na siedzeniu pasażera” nie jest podstawą do złożenia reklamacji. Sprzedawca zaznaczył, że zdjęcia ilustrujące przedmiot aukcji mają charakter informacyjny i mogą odbiegać od stanu faktycznego. Pani Dżesika nie znalazła się także na szczegółowej liście wyposażenia samochodu podlinkowanej na stronie aukcji. Zupełnie na marginesie chcieliśmy także przypomnieć, że polskie prawo zabrania handlu ludźmi. Jesteśmy pewni, że żadna inna platforma giełdowa nie sprzedaje przedmiotów z dołączonymi doń osobami, wbrew Pana stwierdzeniu, że “u konkurencji nigdy nie było problemów“.

Tym samym, nie możemy uznać Pańskiej prośby o zwrot wpłaconych na nasze konto środków, nawet pomimo zacytowanego w Pana reklamacji stanowiska Pańskiego szwagra (“jeśli ci nie zwrócą kasy to pogadamy inaczej, bo daleko do nich nie mamy“).

Jednocześnie informujemy, że Pańskiemu zgłoszeniu przypisaliśmy w naszym systemie numer 1DZ/P4N/5T4D. W przypadku dalszej korespondencji, prosimy aby się Pan na niego powoływał, choć wydaje nam się, że wszystko już wyjaśniliśmy i jasno daliśmy Panu do zrozumienia, że nie ma sensu znowu do nas pisać.

Z pozdrowieniami,

Halina Ciniepomagalska-Nigdy

Zespół obsługi klienta

“Giełdex.pl – Handluj z tym!”P.S. Aby odrobinę poprawić Panu humor i uprzyjemnić dalsze użytkowanie samochodu, do wiadomości załączamy zapachową choinkę z logotypem naszej firmy.

Choć choinka zapachniała morską bryzą, Janusz nie poczuł wakacyjnego nastroju. Po wejściu do swojego mieszkania odpalił komputer. Zamierzał napisać kolejne pismo, dołączając do niego tym razem UOKiK, UKE, UOP i prezydenta. Kiedy jednak otworzył skrzynkę, zauważył, że Giełdex odpowiedź na reklamację przesłał także w wersji elektronicznej. Do wiadomości z ich systemu ticketowego dołączony był załącznik. Plik .doc. To skłoniło Janusza do rozważenia innej drogi odzyskania swoich pieniędzy…

Uruchomił exiftools na załączniku i jego oczom ukazało się:

jan00sh@kali:~/Downloads# exiftool reklamacja-1DZ/P4N/5T4D-.doc

ExifTool Version Number : 9.74

File Name : reklamacja-1DZ/P4N/5T4D-.doc

Directory : .

File Size : 174 kB

File Modification Date/Time : 2015:11:12 09:07:25+01:00

File Access Date/Time : 2015:11:12 09:07:25+01:00

File Inode Change Date/Time : 2015:11:12 09:07:28+01:00

File Permissions : rw-r--r--

File Type : DOC

MIME Type : application/msword

Title :

Subject :

Author : Halina Ciniepomagalska-Nigdy

Keywords :

Template : Normal.dot

Last Modified By :

Revision Number : 35

Software : Microsoft Office Word

Total Edit Time : 1.3 hours

Create Date : 2014:03:03 09:01:00

Modify Date : 2014:03:11 15:58:00

Pages : 12

Words : 4449

Characters : 29412

Security : None

Manager :

Company : Giełdex Sp. z o.o.

Bytes : 191488

Lines : 438

Paragraphs : 88

Char Count With Spaces : 33773

App Version : 14.0

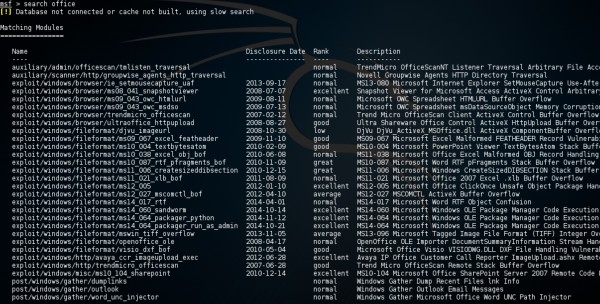

Ostatnia linijka była tą, której szukał. Wskazywała bowiem na wersję pakietu Office, z której korzysta Giełdex. Build 12 to Office 2007, build 13 został pominięty przez Microsoft ze względu na przesądy dotyczące liczby 13, a więc build 14 to …Office 2010. “Nie jest to najnowsza wersja Office” — pomyślał Janusz, próbując sobie przypomnieć ile dziur odnaleziono w tej wersji pakietu. Nie był w stanie. Ale od czego jest metasploit? Uruchomił framework i wyszukał w nim exploitów na Office. Trochę ich było…

Zdecydował się wybrać ten na RTF-y:

msf > use exploit/windows/fileformat/ms14_017_rtf

msf exploit(ms14_017_rtf) > info

Name: MS14-017 Microsoft Word RTF Object Confusion

Module: exploit/windows/fileformat/ms14_017_rtf

Platform: Windows

Privileged: Yes

License: Metasploit Framework License (BSD)

Rank: Normal

Disclosed: 2014-04-01

Provided by:

Haifei Li

Spencer McIntyre

unknown

Available targets:

Id Name

-- ----

0 Microsoft Office 2010 SP2 English on Windows 7 SP1 English

Basic options:

Name Current Setting Required Description

---- --------------- -------- -----------

FILENAME msf.rtf no The file name.

Payload information:

Space: 375

Description:

This module creates a malicious RTF file that when opened in

vulnerable versions of Microsoft Word will lead to code execution.

The flaw exists in how a listoverridecount field can be modified to

treat one structure as another. This bug was originally seen being

exploited in the wild starting in April 2014. This module was

created by reversing a public malware sample.

References:

http://cvedetails.com/cve/2014-1761/

http://technet.microsoft.com/en-us/security/bulletin/MS14-017

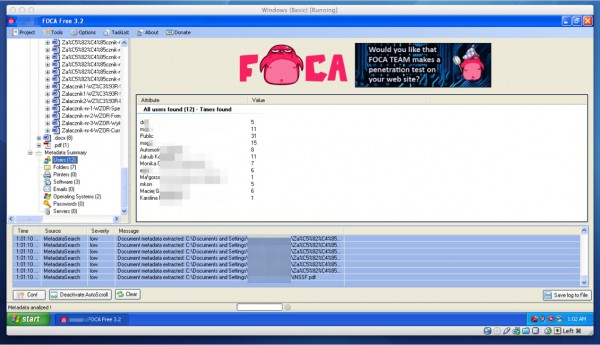

Ponieważ wiadomość od Haliny została wysłana z ogólnego adresu (bok@gieldex.pl), Janusz obawiał się, że jeśli na niego odpisze, to wiadomość trafi do innego pracownika, który niekoniecznie musiał posiadać, podobnie jak Halina, starszą i podatną na ataki wersję Office. Aby upewnić się, że cała firma korzysta z nienajświeższej wersji pakietu Office, Janusz wpisał do Google “site:gieldex.pl filetype:doc“, a następnie powtórzył zapytanie dla innych formatów pakietu Office. Łącznie odnalazł kilkaset dokumentów. “Za dużo, żeby to pobierać ręcznie“, pomyślał uruchamiając narzędzie Foca2. Wystarczyło wpisać nazwę domeny, a program robił swoje — pobierał pliki skojarzone z daną firmą z internetu, analizował je pod kątem metadanych i pokazywał listy nazwisk, katalogów na dysku, adresów e-mail i wersji.

Bingo! Większość pracowników działa na starszym Office. Atak powinien się udać. Wygenerował więc złośliwy plik .rtf, przeklejając do niego treść piosenki Johnnego Casha “Hurt“. I tak nie miało znaczenia, co będzie w środku, a ten kawałek jakoś tak pasował do sytuacji, idealnie oddając rozczarowanie wynikające z nierozpatrzonej reklamacji. Janusz nie byłby jednak sobą, gdyby nie wyraził swojej złości obrazkiem. Wybrał popularny ostatnio mem i wkleił za pierwszą zwrotką. Następnie załączył plik do maila i odesłał do Giełdexu, nucąc pod nosem jeden z wersów “I will make you hurt“.

* * *

— “Halina! Ten twój gościu od trupa ci odpisał” — krzyknął Filip, któremu system przyporządkował odpowiedź Janusza.

— “Dawaj go na projektor” — odkrzyknęła Halina wychylając się ze swojego cubicala.

Filip otworzył plik i ku uciesze całego zespołu obsługi klienta, na ekranie pojawił się tekst piosenki oraz załączony przez Janusza mem:

Po chwili już całe biuro nuciło piosenkę Johnnego Casha.

* * *

To, czego ubawieni złością klienta pracownicy działu obsługi Giełdeksu nie zauważyli, to drobna zmiana w systemie reklamacyjnym. Kiedy Filip otworzył plik, na jego komputerze uruchomił się koń trojański, który nawiązał połączenie z komputerem Janusza. Ten bardzo szybko podpiął do niego tzw. “moduły postexploitacyjne“, których celem było błyskawiczne przeszukanie komputera Filipa pod kątem interesujących danych. Wśród nich znalazły się hasła do zapamiętanych w Total Commanderze FTP-ów, ciasteczka przeglądarek i historia oglądanych stron. Zwłaszcza jeden z adresów wydał się Januszowi godny uwagi. “Bingo!” wyszeptał, zestawiając routing swojego systemu przez komputer Filipa. W pasku adresu przeglądarki wprowadził:

https://crm.gieldex-intranet:8807/reklamacje/zwroty/

Janusz docenił prostotę i użyteczność interfejsu Giełdeksowego CRM-a. Zmiana “rozpatrzone negatywnie” na “rozpatrzone pozytywnie” zajęła mu mniej niż 10 sekund. Potwierdził rozpoczęcie procedury zwrotu środków i przed wylogowaniem się z modułu zwrotów, skasował jeszcze ze swojego profilu tagi “awanturnik” i “olewać” a do konta przypisał sobie kupon rabatowy na 100 PLN — Janusz nigdy nie należał do zachłannych…

“Giełdex załatwiony” — pomyślał — “Teraz pora na ciebie, użytkowniku UczciwyKomisTrustMe“. Janusz wyszukał w Giełdeksowym CRM-ie profil komisu, który go oszukał i skopiował jego hasło dostępowe do schowka — brzmiało ono:

"NiemiecPłakałJakSprzedawałKOLEJORZ!!!"

Janusz postanowił sprawdzić, czy hasło komisu będzie pasować do skrzynki pocztowej, którą firma utrzymywała na jednym z popularnych portali. Oczywiście pasowało. Przeglądając pocztę, Janusz zadawał sobie to samo pytanie co zawsze, kiedy jechał za TIR-em z nadrukowanym kontaktowym adresem e-mail. “Nie mogę pojąć, dlaczego niektóre polskie firmy wciąż mają kontaktową skrzynkę w aliasach polskich portali, przecież własna domena to dziś grosze… Jak to w ogóle wygląda uczciwykomistrustme2@go2.pl?”

W poczcie komisu nie znalazł jednak żadnych kompromitujących materiałów, które dałoby się podesłać prasie albo sprzedać na forum w sieci Tor. “Będę musiał zadowolić się podmienioną stroną” pomyślał i wszedł na stronę hostingu, z którego korzystał komis. Niestety, tu hasło “NiemiecPłakałJakSprzedawałKOLEJORZ!!!” nie pasowało — zobaczył komunikat:

Wprowadziłeś za długie hasło

“Świry” pomyślał i rozpoczął procedurę odzyskiwania hasła do konta komisu. Tu miał więcej szczęścia. Komis zarejestrował konto na adres e-mail, który był już pod jego kontrolą. Po kilkunastu sekundach kliknął w linka z wiadomości od hostingu i zresetował hasło.

Pięć minut później, komis “UczciwyKomisTrustMe” zanotował rekord sprzedażowy. Wszystkie z 70 wystawionych samochodów zostały sprzedane. Nic dziwnego. Ktoś pozmieniał ich ceny, obniżając je aż o 80% …a do tego rozesłał newsletter do wszystkich klientów z informacją o promocji…

Z głośników Johnny wyharczał “I will make you hurt” a ipod rozpoczął odtwarzanie kolejnego kawałka Johnnego. Janusz uśmiechnął się pod nosem i zanucił:

And it burns, burns, burns,

The ring of fire, the ring of fire.

Komentarz F-Secure

Sam fakt posiadania na komputerze „antywirusa” nie zabezpieczy nas przed wszystkimi typami zagrożeń internetowych. Każdego dnia w sieci pojawiają się bowiem nowe złośliwe aplikacje. Dlatego należy na bieżąco instalować aktualizacje katalogów zagrożeń, opracowywane przez producentów oprogramowania antywirusowego.

Równie ważne jest pobieranie najnowszych patchy i update’ów dla wszystkich typów programów, które znajdują się na naszym sprzęcie. Pozwalają one naprawić błędy w strukturze bezpieczeństwa produktów, które wykryto dopiero po wypuszczeniu ich na rynek. Takie „dziury” systemowe są bowiem bardzo często wykorzystywane przez hakerów do przeprowadzania ataków. Przy pobieraniu wszelkich aktualizacji trzeba jednak zachować szczególną ostrożność. Należy pobierać je wyłącznie z oficjalnych źródeł wskazanych przez producentów. W przeciwnym wypadku może się bowiem okazać, że pod „łatką” kryje się malware, który umożliwi nieautoryzowany dostęp z zewnątrz do naszego komputera.

Warto także pamiętać, iż w miarę wprowadzania na rynek nowych wersji produktów, cześć firmy stopniowo wstrzymują wsparcie dla ich poprzednich wersji. Efektem tego jest brak aktualizacji, co znacząco zwiększa ryzyko przeprowadzenia udanego ataku na nasz system. Warto zatem na bieżąco śledzić sytuację i w razie potrzeby dokonać zakupu nowego oprogramowania lub szukać substytutu aplikacji, dla której wsparcie może wkrótce wygasnąć.Autorem powyższej wypowiedzi jest Michał Iwan, dyrektor zarządzający F-Secure w Polsce.

PS. To opowiadanie jest 4 częścią cyklu “CSI Stories” — zbioru historii, które przygotowaliśmy na zamówienie firmy F-Secure. Poprzednie odcinki możecie przeczytać w tym miejscu — z racji prostego i obrazowego języka, zachęcamy do przesyłania ich mniej technicznym znajomym. Wszystkie historie zawierają elementy wydarzeń, które zdarzyły się naprawdę.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Przyjemnie się czyta. Build 12 to Office 2007, a nie 2017 ;)

Dzięki za zwrócenie uwagi, poprawione. Literówka.

Raczej cyferówka :)

fajne

Czekamy na kolejne z pewną niecierpliwością, ale nie naciskamy :) bo było by to niegrzeczne …

Odcinki ukazują się mniej-więcej co 2 tyg. Jeszcze kilka będzie :-) Jeśli macie jakieś sugestie co do kolejnych obszarów przygód Janusza, piszcie na janusz@niebezpiecznik.pl

prześle, a jakie hasło do skrzynki?

Odpowiedzi szukaj w poprzednim odcinku, tym o socjotechnice ;)

“Hurt” jest Nine Inch Nails, Cash zrobil tylko cover, ktory notabene jest slawniejszy niz oryginal.

Cash ma w nazwisku forsę i dlatego lepiej pasuje do tekstu o giełdzie niż paznokcie, nawet tak długie. ;)

Chyba że rozważymy gwoździe budowlane, na przykład do więźby dachowej :)

Chcę więcej takich artów!:)

A co Ci się najbardziej podobało?

Dobra fabuła na film.

Ja również chcę więcej! A podobał się opis faktycznych działań atakującego. Na podstawie wpisów CSI więcej dowiedziałem się o sposobie działania atakujących i używanych przez nich narzędzi niż z innych artów. Dzięki temu można samemu sprawdzić/przygotować linię obrony.

[shameless plug]Pomyśl, czego dowiedziałbyś się z naszych szkoleń ;p [/shameless plug]

Dałbym nagrodę Nobla, czy ta się jak Joe Alexa…

gdyby nie była tak upodlona.

Idź pan stąd – you made my day

Nie było rickrolla tym razem…

Każdy z tekstów ma kilka easter eggów. Ten ma inny niż rick roll ;)

czyzby chodzilo o numer zgloszenia 1DZ/P4N/5T4D? :)

Browar dla osoby, która pisała odpowiedź od giełdexu na samym początku artykułu. ROTFL x100. Ogólnie bardzo fajna seria, tak trzymać!

Heh, też myślałem “kliknę i się zrickrolluję”.

Dobre dobre, czyta się znakomicie i jest to realne a nie wymyślone CSI.

Najlepsze są szczegóły, jak szukanie informacji. Generalnie i krótko MOAR!

No i graty za Casha.

fajnie sie czyta, może -podpowiedź- w następnym arcie użyć coś z gatunku sql-injection, CSRF albo XSS ?

Są takie plany. Dzięki!

RTF nie otwiera się domyślnie w Wordpadzie?

Jeśli masz zainstalowanego Office’a to nie (sprawdziłem teraz zmieniając plik .txt na .rtf).

Art ciekawy i pouczający, gratki za pomysł CSI-Stories, piwo (a nawet czteropak) temu kto na to wpadł ;)

“Skopiowanie hasła było to możliwe, ponieważ Giełdex borykał się z tzw. multikontami i jego projektanci właśnie z tego powodu postanowili nie hashować haseł użytkowników.”

Czyli już na początku założyli, że będą takie multikonta z podobnymi hasłami? A jeśli wcześniej hasła były hashowane, to skąd wiedzieli, że są podobne?

Wydaje mi się (proszę poprawić jak jestem w błędzie) że identyczne hasła dadzą identyczny hash, a porównanie tego (czyli znalezienie w bazie danych) kilku identycznych o ile istnieją to kwestia jednego zapytania.

Nie chodzi o identyczne hasła, ale o kolejne. Zi0mek1, Zi0mek2, itp. Plus to, że haszowanie “z soleniem” nie da takich samych haszy.

Czy Janusz przygotował się na ciąg dalszy w złym wariancie? Czyli iluminację prezesa Giełdexu, w wyniku której najpierw zatrudni dobrego informatyka śledczego, a potem dobrego prawnika?

Przyjemnie się czyta, i od razu człowiek zaczyna myśleć o swoich hasłach i pocztach.

Swoją drogą fajna ta Foca, dzięki.

Obczaj jeszcze Maltego i reckon-ng ;)

recon-ng ;)

Fake! W nazwie pliku jest “/”! :P Jeszcze jakby to był U+2215 to OK. ;]

http://giełdex.pl ;)

A jak to jest, że na AntyWebie jest Wasz artykuł wcześniej niż u Was?

http://antyweb.pl/i-will-make-you-hurt/

Artykuły przesyłamy do F-Secure i oni decydują kiedy jest publikacja. Ponieważ u nas jest inna publiczność niż na AW, mamy troszkę szerszą/bardziej techniczną wersję.

Dobry art oby więcej :)

Pzdr

1DZ/P4N/5T4D <– sam se pan idź ;)

+ plusik

“… zestawiając routing swojego systemu przez komputer Filipa.”

Mógłby ktoś rozwinąć? Chodzi o jakąś wbudowaną funkcję owego trojana czy w jakiś odpowiedni sposób skomponowaną komendę ‘route’ zarówno na systemie Janusza, jak i Filipa? Nie pogardzę linkami lub keyword’ami do google.

“Nie mogę pojąć, dlaczego niektóre polskie firmy wciąż mają kontaktową skrzynkę w aliasach polskich portali, przecież własna domena to dziś grosze… Jak to w ogóle wygląda uczciwykomistrustme2@go2.pl?”

Bo np. uczciwykomistrustme2@wp.pl wygląda bardziej wiarygodnie niż uczciwykomistrustme2@komis.com – zgadnijcie dlaczego?

Pozdrawiam

Dlatego że pozwolono komukolwiek posiadać jakiekolwiek domeny (uwolnienie) – co jest błędem.

Umowy/cesje/etc. na domeny .PL powinny być potwierdzane skanem dowodu (jak dawniej w NASK), natomiast domeny “.com.pl” powinny być chronione i potwierdzane wypisem z KRS (lub odpowiednik), pieczątką firmy, powinny być zgodne z nazwą lub charakterem prowadzonej działalności i z odpowiednim prawdziwym wpisem we whois. Dla typowego anonimowego Kowalskiego powinna być reszta domen niższego stopnia.

Tak nie jest, nad czym ubolewam, mamy wolnoamerykanke i dzisiaj domena np. superelektryk24.pl czy mojszekredyty.com.pl prędzej świadczą o tym że właścicielem jest SPAMER i KOMBINATOR niż o tym że prowadzona jest pod nimi rzeczywista działalność.

A najlepiej niech wszystkie prawa do domen posiada państwo i pozwala ich używać tylko wybranym firmom dopuszczonym do istnienia na powierzchni przez Urząd Bezpieczeństwa

Wniosek z tego, nie otwierać załączników…

“…a ipod rozpoczął odtwarzanie kolejnego kawałka…” cyber anarchista-mściciel i produkt globalnego corpo? Hmm ten świat tak szybko się zmienia… Po tym ipadzie mógłbym dać słowo iż historyjka wykluła się w głowie Piotra wszak on lubuje się w produktach appla :) Mimo wszystko historyjka fajna i pouczająca poniekąd. Z niecierpliwością czekam na kolejne. Żywię tylko nadzieję iż kolejne epizody będą znacznie bardziej ubarwione, może jakiś bardziej podejrzliwy pracownik tudzież lokalny admin. Z którym bohater spec wejdzie w jakąś interakcję.

Kontent (marketing) is King? FSecure ma dobry pomysł na seo.

Czytając byłem po stronie pokrzywdzonego – jeżeli kontynuujecie ten cykl prosiłbym następnym razem o fantastyczną akcję z bankiem w roli przeciwnika Januszka – z podkładem NIN march of pigs…

Czy duża aktywność Piotra w komentarzach oznacza, że ten artykuł to jego “dziecko”? :)

Stąd takie duże zainteresowanie feedbackiem z komentarzy? :)

Rzadko kiedy ma takie adhd tutaj ;)

Mialem dzien wolny od pracy :)

Po przeczytaniu 1DZ/P4N myślałem że skończy się inaczej

Bardzo fajny filmik, ta sama klasa co Wasze opowiadanie – moze z tych CSI historii tez zrobicie cos takiego? https://www.youtube.com/watch?v=2sh4BIaF6gg

Czy będzie druga część? Miłosna piosenka na końcu wskazuje, że zaszły pewne zmiany w Januszu. Tylko kogo pokochał Janusz?

Raczej szosta czesc – bo ta byla 5 :-)