28/7/2014

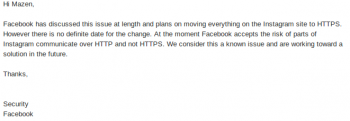

Aplikacja mobilna instagrama nie korzysta z połaczeń HTTPS, a zatem otwartym tekstem przesyła m.in. ciasteczko sesyjne, co umożliwia wykonanie ataku MITM i przejęcie czyjegoś konta. Facebook odpowiedział osobie, która zgłosiła ten błąd, że akceptują ryzyko i mają w planach migrację na HTTPS.

Znalazca błędu nie dowierza, że Facebook może ignorować takie zagrożenie, ale z drugiej strony, możnaby dowcipnie zapytać, czy zdjęcia jedzenia trzeba chronić tak samo mocno jak dane osobowe? :-)

Dodatkowo – już jest gotowe narzędzie “Instasheep“, które upraszcza i przyśpiesza ww. ataki. Nazwa to alegoria do Firesheep — dodatku do przeglądarki Firefoks, dzięki której kilka lat temu udało się zmusić m.in. także Facebooka do włączenia HTTPS dla serwisu internetowego.

PS. Z racji dużego zaintersowania tym postem, przenieśliśmy go z sidebaru a główną. Przypoinam, że w naszym linkbogu często pojawiają się ciekawostki “mniejszego kalibru” i warto go regularnie śledzić — linkblog ma osobny kanał RSS.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Czy Man In The Middle nie polega przypadkiem na tym, że atakujący modyfikuje połączenie? Tutaj wystarczy tylko i wyłącznie przechwycić treść komunikacji.

Czyli wykonac atak MITM.

Man In The Middle, czyli jak sama nazwa wskazuje — pośrednik. Dane zamiast bezpośrednio trafiać z urządzenia do routera, idą przez komputer wykonujący MITM, a ten może robić z nimi co chce, nie koniecznie modyfikować :)

Tak, natomiast żeby podsłuchać dane które idą pomiędzy jedną maszyną a drugą nie koniecznie trzeba być pośrednikiem (np. w starych sieciach z hubami).

Qba, kiedyś się dowiesz, że na switchach też można sniffować ;-)

*niekoniecznie

hakipedia dot com/index dot php/CAM_Table_Overflow

Troll, a gdzie ja napisałem, że nie zdaję sobie z tego sprawy ? ;)

Wracając do tematu, chodzi o to, czy termin MiTM użyty w artykule jest rzeczywiście zasadny, czy po prostu ktoś niezbyt precyzyjnie dobiera słowa? ;)

bez https jest możliwe zarówno MiTM jak i przechwycenie sesji – w sumie 2 możliwe zagrożenia

W “starych sieciach z hubami” też działa HTTPS, a to właśnie jego brak ułatwia MITM

Jaki MITM? Po co? Jaki mialby być cel w pośredniczeniu w routingu niezaszyfrowanych danych. Podsluchasz http to masz cały nagłówek wraz z cookiesami. Mozesz sobie słać POSTy i GETy jakie chcesz i ile chcesz nie będąc wykrytym. Wystarczy ogłupić świtcha i włączyć w-sharka/tcpdumpa. W MITM chodzi o coś zupełnie innego. Atakować ruch http z uzyciem MITM to jak polować na komary z armatą.

No chyba, że 2FA po drodze ;-)

Przeczytałem najpierw Instashit. W sumie też by pasowało, skoro przy każdym zdjęciu jest h4$ht4g #instashit.

Może niedługo policja będzie przesłuchiwała dietetyków i dochodziła do osób po informacjach, co jedzą? Naśmiewacie się z Instagramowiczów, a oni przecież tak bardzo cenią swoje bezpieczeństwo! :((

Nie dość, że w *ptr i jednocześnie na głównej, to jeszcze bez gwiazdki. Co się dzieje? :D

“Nazwa to ANALOGIA do Firesheep”

[…] dowodów i praw jazdy oraz kart płatniczych Polaków.). Po drugie, aplikacja mobilna Instagrama nie szyfruje połączeń z serwerem, dzięki czemu można łatwo przejąć czyjeś konto instagramowe, o ile korzystamy z tej samej […]

A ja mam inne pytanie. Jak sprawdzic jaka aplikacja z Androida laczy sie za pomoca https a ktora nie i kiedy?