13/4/2023

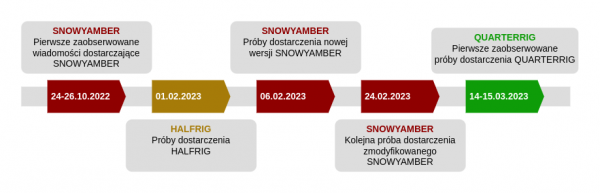

Zacznijmy od złej informacji: SNOWYAMBER, HALFRIG, QUARTERRIG — to 3 narzędzia stosowane aktualnie przez rosyjskie służby do tego, aby pozyskać informacje z komputerów polskich dyplomatów i pracowników różnych organizacji rządowych. Doświadczenie podpowiada nam, że celem rosyjskich rządowych hakerów mogą być także NGO-sy działające na terenie naszego kraju oraz firmy prywatne z kluczowych z perspektywy Rosjan sektorów.

Ale jest też dobra informacja. Dwa zespoły Polaków obserwowały Rosjan stojących za tymi atakami od miesięcy, a dziś postanowiły “spalić” im zabawki. 😈

W sieci właśnie pojawił się szczegółowy opis używanych przez Rosjan narzędzi i technik ich dystrybucji. Dzięki temu sami możecie sprawdzić, czy jesteście lub byliście na celowniku rosyjskich służb (instrukcja poniżej). A Rosjanie? No cóż, z tych narzędzi już więcej nie skorzystają, bo właśnie zaczęły być wykrywane przez każdego antywirusa, różne rozwiązania typu EDR i inne narzędzia służące do ochrony sieci przed złośliwym oprogramowaniem. Co za pech!

Niecodzienne 3 raporty

Służba Kontrwywiadu Wojskowego i CERT Polska opublikowały wspólnie 3 raporty, które na podstawie analizy zebranych próbek w szczegółach pokazują, jak Rosjanie próbują nas hackować. Raporty nazywamy niecodziennymi, bo nie przypominamy sobie, aby te dwa podmioty wcześniej wypuszczały publicznie wspólne analizy dotyczące złośliwego oprogramowania. To chyba w ogóle debiut SKW w obszarze publicznych raportów dot. “cyber”. Debiut udany!

Raporty są naprawdę solidne i bogate w szczegóły techniczne. Aktywności Rosjan zmapowano nawet wg MITRE ATT&CK. Lektura raportów zajmuje trochę czasu, więc poniżej przedstawiamy wysokopoziomowy skrót tego, co w nich najważniejsze:

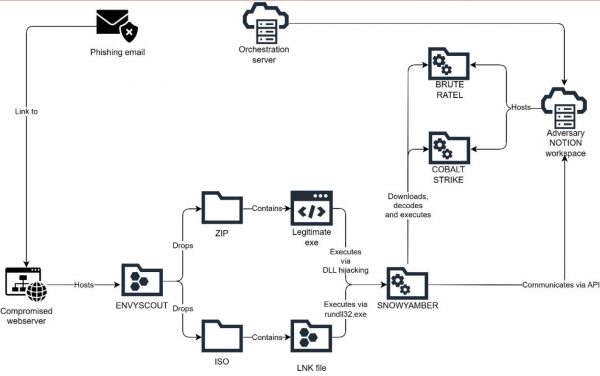

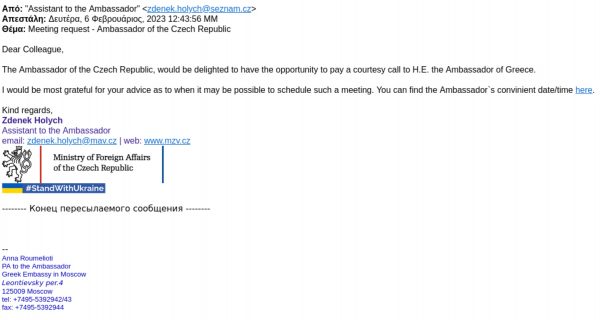

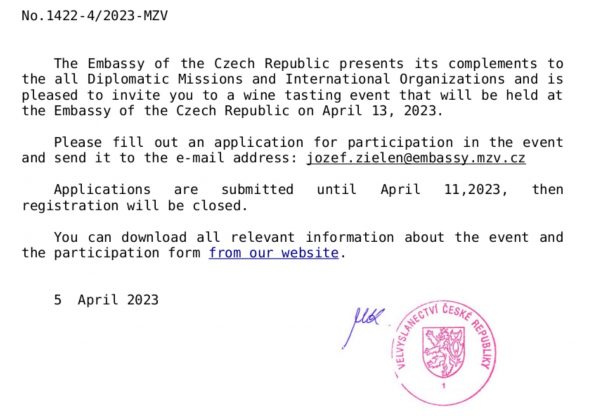

- Ataki zaczynają się od e-maila, w którym Rosjanie mniej lub lepiej podszywają się pod polityka albo dyplomatę z innego kraju.

- Wiadomość e-mail zawiera albo załącznik albo link (np. kierujący do pliku i wykorzystujący technikę HTML Smuggling). Te załączniki/pliki dotyczą np. agendy planowanego spotkania

- Cudów ani zeroday’ów tu nie ma. Ofiara musi kliknąć (otworzyć) pobrany plik. Atakujący “sprzyjają” kliknięciu wykorzystując m.in. pliki skrótów, które imitują wskazany w e-mailu dokument a w rzeczywistości uruchamiają złośliwy kod na komputerze ofiary. Wykorzystane techniki to np. DLL Sideloading i “ukrywanie” prawdziwego rozszerzenia pliku wykonywalnego exe.

Kto stoi za atakami?

Aha, w raportach jest też atrybucja! Więc w zasadzie wszędzie gdzie w tym artykule piszemy “atakujący“, “rosyjskie służby“, “rosyjscy rządowi hakerzy” to tak naprawdę chodzi o konkretną, znaną od lat i aktywną grupę Rosjan, którą w raportach innych zespołów bezpieczeństwa nazywa się mianem APT29, NOBELIUM, UNC2452. Wedle pozyskanych przez różne zespoły informacji, w skład grupy wchodzą przedstawiciele FSB i SWR.

Po dłuższą analizę każdego z 3 narzędzi (kampanii) jeszcze raz zapraszamy do raportów źródłowych (to 3 pliki podlinkowane tutaj). Z ciekawostek wymienimy tylko, że

- Rosjanie w przypadku SNOWAMBER wykorzystali jako backchannel API znanej usługi Notion.

- Dropowali też CobaltStrike’a i BlueRatela (wersje “wycieknięte”).

- Kampania z narzędziem HALFRIG z kolei bazowała na plikach .iso i próbowała omijać EDR-y. Wykorzystano oryginalny, podpisany przez Microsoft plik winword.exe do dropowania DLL.

- Niektóre z narzędzi zaobserwowano już w październiku 2022 a najświeższa próbka przedstawiona w raporcie pochodzi z zeszłego (!) czwartku. Szacun za “dynamikę” pracy nad raportem.

Co teraz powinniście zrobić?

Jeśli pracujecie w organizacjach pozarządowych i jeszcze nikt nie dał Wam znać, że zostaliście zhackowani ww. narzędziami, rzućcie okiem na poniższe IoC wskazane w raportach SKW i CERT Polska. Jeśli znajdziecie ślady poniższych plików w swoich systemach, zgłoście to do odpowiedniego dla Waszego sektora CSIRT-u.

== SNOWYAMBER ==

7za.dll

MD5: d0efe94196b4923eb644ec0b53d226cc

BugSplatRc64.dll

MD5: cf36bf564fbb7d5ec4cec9b0f185f6c9

MD5: 82ecb8474efe5fedcb8f57b8aafa93d2

hXaIk1725.pdf

MD5: 800db035f9b6f1e86a7f446a8a8e3947

hXaIk1314.pdf

MD5: 0e594576bb36b025e80eab7c35dc885e

== HALFRIG ==

Note[wiele spacji].exe

MD5: 83863beee3502e42ced7e4b6dacb9eac

Note.iso

MD5: 0e5ed33778ee9c020aa067546384abcb

AppvIsvSubsystems64.dll

MD5: f532c0247b683de8936982e86876093b

msword.dll

MD5: abc87df854f31725dd1d7231f6f07354

envsrv.dll

MD5: 2ffaa8cbc7f0d21d03d3dd897d974dba

mschost.dll

MD5: 5b6d8a474c556fe327004ed8a33edcdb

== QUARTERRIG ==

Note.iso

MD5: 22adbffd1dbf3e13d036f936049a2e98

MD5: 3aca0abdd7ec958a539705d5a4244196

Note.exe

MD5: b1820abc3a1ce2d32af04c18f9d2bfc3

AppvIsvSubsystems64.dll

MD5: db2d9d2704d320ecbd606a8720c22559

MD5: 9159d3c58c5d970ed25c2db9c9487d7a

bdcmetadataresource.xsd

MD5: 166f7269c2a69d8d1294a753f9e53214

MD5: 8dcac7513d569ca41126987d876a9940

Invite.iso

MD5: 1609bcb75babd9a3e823811b4329b3b9

Invite.exe

MD5: d2027751280330559d1b42867e063a0f

winhttp.dll

MD5: bd4cbcd9161e365067d0279b63a784ac

Stamp.aapp

MD5: 8dcac7513d569ca41126987d876a9940

To nie koniec!

Spalenie narzędzi i operacji, które na nich bazowały przez publikację dzisiejszych raportów pewnie krótkofalowo Rosjan zaboli. Ale nie łudźcie się, że mocno. Ataki na polskie (i nie tylko) cele będą kontynuowane. Grupa APT29, jak to bywało w przeszłości, zmodyfikuje lub zmieni swoje narzędzia. I będzie hackować nadal.

To co, jak widać, od zawsze się nie zmienia, to użycie phishingu i dropowanie złośliwego kodu na systemy Windows. Zastanówcie się jak nauczyć pracowników wykrywania tego wektora ataku i jak skonfigurować swoją infrastrukturę, aby kliknięcie w złośliwy plik nie spowodowało problemów. Szkoleń z obu obszarów jest wiele. Aby szybko podnieść odporność pracowników na phishing polecamy pokazać im materiały wideo z tego internetowego kursu dla pracowników korzystających z komputerów. A na ogarnięcie bezpieczeństwa sieci Windows, polecamy udział w tym szkoleniu dla adminów.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

maile wysyłane do dyplomatów na prywatne skrzynki seznam.cz :D legitne w chuj

popraw sobie translator

nasze orły jakoś gmaila i wp do wysyłania maili służbowych używają :)

A co robił i robi PiS przynajmniej od czasów wirusa?

Czy aby na pewno ten hash jest niebezpieczny?

Note.exe

MD5: b1820abc3a1ce2d32af04c18f9d2bfc3

@Łukasz 2023.04.13 14:11

> Czy aby na pewno ten hash jest niebezpieczny?

>

> Note.exe

> MD5: b1820abc3a1ce2d32af04c18f9d2bfc3

Information overload normalnie, nastepnym razem sugeruje wrzucic tylko CRC, chyba, ze ze boisz sie przesladowan ze strony fanatycznej inkwizycji uznajacej MD5 za hash wybrany i zabraniajacy wyliczania jakichkolwiek innych z powodow religijnych…

Ps. Plik nazywa sie “Note.exe”, przypomnij mi moze ktory skaner czy office suite generuje takie pliki?

https://www.virustotal.com/gui/file/35271a5d3b8e046546417d174abd0839b9b5adfc6b89990fc67c852aafa9ebb0

Invite.exe

MD5: d2027751280330559d1b42867e063a0f

FP czy kolizja, oto jest pytanie

b1820abc3a1ce2d32af04c18f9d2bfc3

Legitimate executable used to load the malicious DLL

d2027751280330559d1b42867e063a0f

Legitimate executable used to load the malicious DLL

czyzby jakies niedopatrzenie ze strony redakcji?

Z raportu: “Zaobserwowano również technikę DLL Sideloading, polegającą na użyciu podpisanego pliku wykonywalnego do załadowania i wykonania kodu zawartego w ukrytej bibliotece DLL poprzez umieszczenie jej w tym samym katalogu, pod nazwą dobraną w zależności od wpisów w tablicy importów.”

To są prawdziwe, niezmodyfikowane i podpisane pliki wykonywalne tych produktów, które po prostu są wykorzystywane do DLL sideloadingu. Niektóre z tych haszy mogą więc faktycznie generować FP jeśli zostaną wykorzystane jako IoC bez kontekstu.

Czyli, jeżeli dobrzę rozumiem, w tym przypadku, musimy sprawdzić ścieżkę z której został odpalony plik wykonywalny z takim MD5, czy nie był odpalony np. z montowanego zasobu ISO (inna literka dysku, podejrzana ścieżka), na jakim użytkowniku został odpalony i czy w tej lokalizacji nie znajduje się jeszcze jakaś podejrzana dll-ka ???

Bardzo mi się podoba maszynopis z pieczątką, odręcznym podpisem i linkiem do kliknięcia ;D

To nie maszynopis tylko Notatnik…

Tak z ciekawości:

Napisaliście:

“Jeśli pracujecie w organizacjach pozarządowych… zgłoście to do odpowiedniego dla Waszego sektora CSIRT-u”

Czy jest jakiś NGO (może znacie), który nie podpada pod CSIRT NASKu?

Pozostałe dwa CSIRTy (tj. MON i GOV) chyba z zasady nie “opiekują się” sferą NGO?

Jeśli macie jakis przykład przeczący tej tezie, to dajcie znać.

Atakowane cele to nie tylko pl

Cześć, czym jest ten kod MD5 i jak sprawdzić czy znaleziony plik to faktycznie ten? Jest gdzieś jakiś poradnik jak to zweryfikować.

Znalazłem u siebie AppvIsvSubsystems64.dll

Jak wygenerować MD5 z cmd możesz przeczytać np tutaj: https://portal.nutanix.com/page/documents/kbs/details?targetId=kA07V000000LWYqSAO

Okej, ogarnąłem. Hash pliku, który znalazłem jest inny. Oznacza to, że nie powinienem się martwić?

Znasz źródło tego pliku, czyli skąd się wziął na dysku? Jeśli nie, to nie byłbym taki spokojny. Wystarczy dodać kilka nieznaczących bitów i MD5 wychodzi inny

Gdyby każda firma przejęła logicznie, że Windows nie jest jedynym słusznym systemem operacyjnym dla każdego. Czyli jeśli nie potrzebują specjalistycznego oprogramowania dostępnego tylko na Windows, nie potrzebują dostępu do większości gier komputerowych, nie potrzebują dostępu do MS Office bo wystarcza im zamiennik np. LibreOffice to po co im płatny Windows skoro można używać Linuxa ? Za darmo. Wydajniej. Bezpiecznie. Tego typu ataki nie miałyby wtedy racji bytu. No ale jak większość ma w głowie tylko sieczkę typu PC=Windows to jest jak jest.

Bredzisz chłopie. Libre office to gniot a nie zamiennik a linux wcale nie jest ani wydajniejszy ani bezpieczniejszy. Problemem w 99% wypadków i tak jest dodatkowe oprogramowanie więc zmiana systemu absolutnie nic nie zmieni

Jeśli firmę stać na zatrudnienie dodatkowego pełnoetatowego informatyka na każde, powiedzmy, 80 pracowników, żeby zajmować się ticketami “Jak w tym głupim systemie zrobić X” od wszystkich pracowników, którzy w życiu nie widzieli innego OS, to jasne – rzeczywiście mogłaby taka firma tak przyjąć logicznie.

“windows nie jest jedynym słusznym…” No nie. Ani większość firm w republikach bananowych (EMEA) ani rządy i inne MSZty nie mogą polegać na narzędziach nie zakupionych u największych przyjaciół. To byłaby obraza dla Przyjaciół. Do tego jak podpisywać takie dokumenty cyfrowym podpisem? Bez Microsoft i Cisco nie można i nie wolno.

PS. Nie jestem jakimś rusofilem, po prostu jak w czasie “kraju rad” nie można sobie było wyobrazić firmy, w której wszyscy są bezpartyjni, tak teraz nie można sobie wyobrazić bez Wxx/Office.

@Grzech

W przypadku małych poCzątkujących firm ma sens budować swoją strategię IT w oparciu o systemy linuxowe, jednak w poza firmami typowo IT obserwuję częściej użycie maców :-|

Natomiast przy dużych firmach migracje są trudne, bo wiele elementów jest ze sobą powiązanych i ruszenie jednego powoduje zawalenie całych ciągów produkcyjnych.

Może być warto, ale trzeba to dobrze skalkulować.

Re: dgsdf 2023.04.14 14:16

Linux nie jest bezpieczniejszy? Czy w Linux można zrobić “sideload” DLL’a bez uprawnień administratora?

Cześć, mam nietypowe pytanie. Podczas próby dzwonienia przez telefon do pewnej osoby, na ekranie telefonu pojawił się komunikat “przekazywanie połączeń aktywne”, ale nie było jednocześnie słychać dźwięku “sygnału” typowego przy wykonywaniu połączeń telefonicznych. Jedyne co słyszałem to swój głos płynący z głośnika telefonu, co jest moim zdaniem nieco dziwne i podejrzane. Osoba do której dzwoniłem nie zauważyła ażebym do niej dzwonił. Pytanie: powinienem zacząć się martwić ( ewentualny podsłuch ) czy może jestem przewrażliwiony?

Agentów masz. Zasłoń okna i nie wychodź z domu.

“przekazywanie połączeń aktywne” – chodzi o przekazywanie połączeń ‘do Ciebie’ na Twoją pocztę, bo dzwonisz

Panie Liryk, mi wcale nie jest do śmiechu jeśli chodzi o tę sytuację. Będę wdzięczny za poważne podejście do tematu i merytoryczną odpowiedź. Wydaje mi się, że nie proszę o wiele.

Ukryj się w lesie

Jak masz smartfona to –Ustawienia(zębate kułeczko)–Połączenia–Więcej ustawień–Przekazywanie połączeń–Połączenia głosowe–przekazywanie gdy zajęte,poza zasięgiem itd. do wyboru żeby włączyć lub wyłączyć jeżeli pozwoli operator który chce wiedzieć co ma zrobić z połączeniem do ciebie jak będziesz niedostępny, wyłączony itd. tzn. czy przełączyć na pocztę głosową czy nie.

Druga ścieżka to ikonka słuchawki z podpisem telefon–3 kropki u góry ekranu po prawej–Ustawienia–Połączenie–Więcej ustawień–Przekazywanie połączeń–Połączenia głosowe–przekazywanie gdy zajęte,poza zasięgiem itd.

Te ścieżki dotyczą androida na Samsungu.

podejrzane z tym przekierowaniem:

https://techpolska.pl/jak-wylaczyc-przekierowanie-polaczen/

może warto je wyłączyć, w panelu operatora GSM jak się zalogoujesz do panelu oragne,play,plus itp też może pewne funkcję wyłączyć dla swojej karty sim

Proszę podać źródło informacji, bo mam wrażenie, że największe grupy hakerskie pochodzą z Rosji, a nie z za oceanu. To oznacza, że nakłady finansowe dla agencji z za oceanu idą tam na marne.

@Error

Pamiętaj że najlepsi wywiadowcy, to tacy, których najtrudniej zauważyć :-) Jak ktoś się daje namierzyć to jest mięsem armatnim używanym do zastraszania przeciwnika a nie specjalistą od realnej pracy.

Bo nasi to badacze.

Jak to za dawnych czasów glosil swietny kabaret Tey:

Tamci szpiegujo co nasi badajo, a nasze bidulki badajo co tamci szpiegujo.

Taka to ta polityczna narracja

załącznik jest bardzo ogólnopoglądowy, czy jest aż taka miernota dosłownie?

ok. pytanie: po co tyle zachodu? to jak strzelanie bez celowania. gówno jest w zasobach zwykłych userów. reszta jest świadoma swojego działania

Czy na pewno Rosjanie? W swoich logach mam pełno prób ataków brute force z IP z Rosji ale… traceroute do nich wiedzie przez USA, więc nie jestem pewny…

To już ponad 30 lat od kiedy mamy w Polsce internet, przerabialiśmy bogatych przodków z Afryki, gwiazdy, które piszą z “drugiego konta”, akcje Orlenu, a ludzie nadal nie wyciągają wniosków i ślepo wierzą w prawdziwe intencje drugiej strony.

SKW i dyplomaci używają systemów, do których można w mailu czy na stronie WW podrzucić lewy plik dll albo exe, który system potem automatycznie wykonuje?

Antywirusy “już zaczęły je rozpoznawać”?

Dlaczego rządowe systemy nie mają jakichś sensowniejszych zabezpieczeń, np blokować exe, bat i dll bez prawidłowego podpisu kluczem x509?

Windows Home takiego mechanizmu nie ma, ale jak się robi przetarg na systemy, to można dosyć prosto napisać specyfikację i potem jej wymagać.

No chyba że w naszych rządzie i służbach ludzie od IT powinni kupić sobie blaszkę i jebnąć się w czaszkę?

Pozdro

Czyli linux górą nad Windows….

Hackujom bo dyplomatołki nie ogarniają gpg…

NGO-sy? Dlaczego rosyjskie służby miałyby podsłuchiwać własnych pracowników? Żeby sprawdzić, czy się nie lenią? :)