10/10/2023

Każde istotne wydarzenie przyciąga hacktywistów. Nie inaczej jest w przypadku ostatniej fali konfliktu iraelsko-palestyńskiego. Przez weekend uaktywniły się dziesiątki “grup hackerskich” i jeszcze więcej kont trolli w mediach społecznościowych. W sieci pojawiają się doniesienia m.in. o atakach DDoS, ale także ataku na aplikację rozsyłającą alerty o bombardowaniu. Na celowniku są cele przemysłowe, a wedle niektórych komentatorów, hackerzy z Palestyny wydają się być coraz lepiej przygotowani.

Pytanie, czy haktywiści z obu stron konfliktu w ostatnich dwóch dniach naprawdę dokonali czegoś spektakularnego, czy po prostu umiejętnie wprowadzają zamieszanie i manipulują media?

Najpierw klasyka, czyli DDoS

“Hacktywizm” niemal od razu kojarzy się z atakami DDoS, czyli zablokowaniem dostępu do strony internetowej danej instytucji poprzez zasypanie jej połączeniami powyżej progu wydajności serwerów lub łącz. Takie ataki są tanie i dość proste do przeprowadzenia.

Wiele osób marginalizuje znaczenie DDoS-ów mówiąc, że to tylko chwilowe wyłączanie usług o charakterze informacyjnym. Ale w chwilach chaosu, takie skoorydynowane ataki mogą znacznie utrudnić pozyskiwanie wiarygodnych informacji i komunikowanie ważnych rzeczy społeczeństwu, które odcięte od oficjalnych źródeł staje się bardziej podatne na dezinformację.

Nie bez znaczenia jest też kwestia wizerunkowo-psychologiczna — w świat, niestety, zawsze w przypadku DDoS-u opisywanego przez “mainstream” idzie komunikat, że wrogim “hackerom” coś jednak się udało, że służby nie dały rady, że to skomplikowany, hakerski *ATAK*.

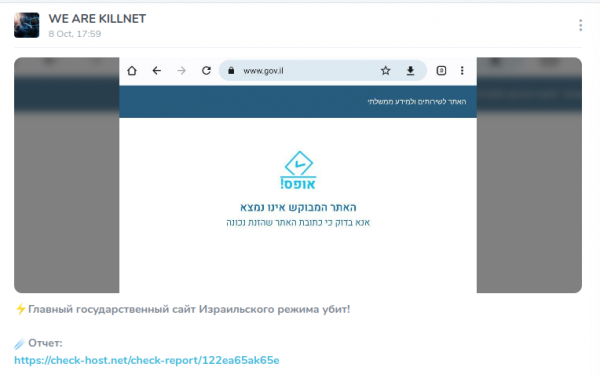

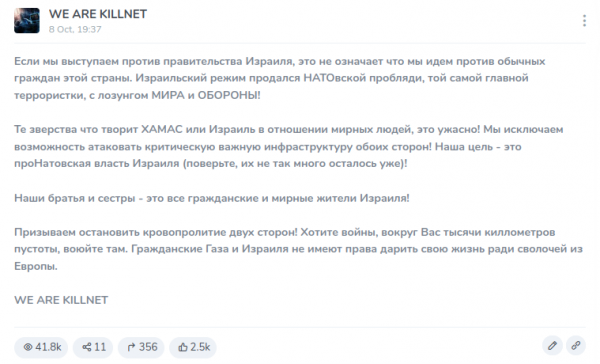

W niedzielę niedostępna była strona rządu izraelskiego (gov.il). Do ataku przyznała się powiązana z Rosją grupa Killnet.

Killnet w komunikacie zapewniał, że nie chce szkodzić obywatelom Izraela, ale protestuje przeciwko izraelskiemu rządowi, który “sprzedał się NATO” i “uprawia terroryzm pod płaszczykiem bronienia pokoju“.

Celem ataków DDoS miały również być:

- gazeta Jerusalem Post

- izraelska Żelazna Kopuła (system obrony powietrznej)

- RedAlert, czyli aplikacja do alarmowania ludności.

Spora część ataków została ogłoszone przez grupę znaną jako Anonymous Sudan. Tę grupę od dawna uważa się za powiązaną z Rosją, nie z Arabią Saudyjską.

Prawda to czy fałsz?

Tak, Jerusalem Post rzeczywiście znikał z sieci i jest to fakt. Czy powodem był DDoS jakiejś grupy, czy wzmożone w tych godzinach ogólnoświatowe zainteresowanie lokalną prasą? Tego bez dostępów do logów nie można ustalić.

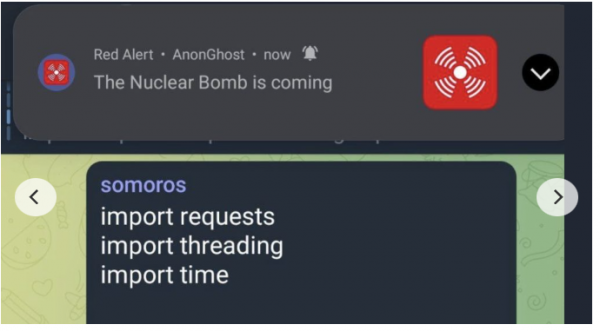

Tak, RedAlert faktycznie został zaatakowany. Według firmy Group-IB ataku dokonać miała grupa Anon Ghost. Hacktywiści mieli wykorzystać lukę w API do rozesłania fałszywej informacji o ataku nuklearnym. Ciekawy film dotyczący tego incydentu, pozyskany z kanałów Anon Ghost, znajdziecie w serwisie Hackread.

Tak, zapowiedziano ataki na tzw. sieci OT/ICS, ale na razie brak jakichkolwiek dowodów, że się udało. Są tylko przechwałki:

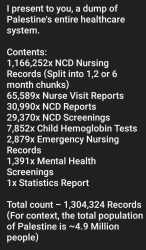

(nie)istotne dane medyczne

Tak, w sieci pojawiły się zrzuty danych medycznych ponad miliona Palestyńczyków, ale wbrew twierdzeniom autora, nie jest to dump “całego systemu zdrowotnego”.

Sporo dezinformacji w temacie ataków

Dobrym przykładem dezinformacji niech będzie grupa CyberAv3ngers, która na swoim kanale na telegramie ogłosiła dokonanie ataku na elektrownię Dorad w Izraelu. Dowodem udanego ataku mają być opublikowane na telegramowym kanale grupy poufne informacje na temat elektrowni.

Group-IB twierdzi, że te informacje zostały wykradzione w ramach ataku ransomware w 2022 roku. Ataku dokonać miała grupa MosesStaff, a rzeczone informacje były przez pewien czas publikowane na jej stronie. Mamy więc w tym przypadku dość typowe zagranie ze strony hacktywistów — odgrzewkę starego kotleta. Grupa bierze ukradzione przez kogoś kiedyś dane i samemu chwali się kradzieżą, teraz, rzekomo w odpowiedzi na jakieś wydarzenia.

W najbliższych dniach ta technika dezinformacji będzie wykorzystywana często. Nie tylko w przypadku cyberataków, ale także np. zdjęć dokumentujących zniszczenia lub ataki, ale pochodzących z innych rejonów świata lub przeszłości. Przykłąd? Proszę bardzo:

Ataki z trzech stron

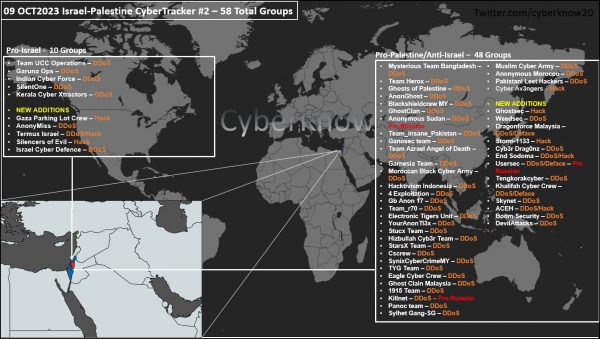

Nie wszyscy hacktywiści stają po stronie Hamasu. Są też haktywiści proizraelscy oraz tacy, którzy nie opowiedzą się po żadnej ze stron. Neutralność nie oznacza tutaj, że nie będą oni niczego atakować. Każda grupa może zapragnąć uwagi mediów i sprawdzi co jest możliwe. Dobrą infografikę przypisującą afiliację poszczególnych grup przygotował CyberKnow

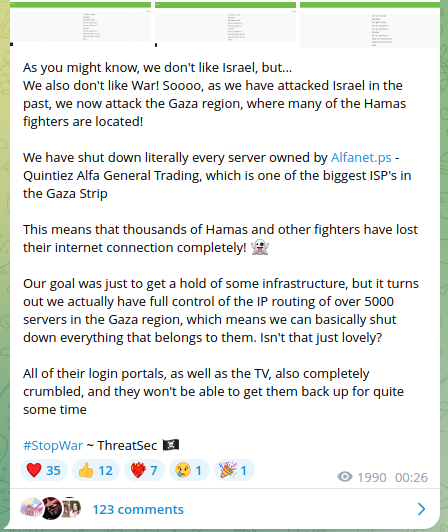

Znamienna jest poniższa wypowiedź grupy ThreatSec, która nie lubi Izraela, ale nie lubi też wszczynania wojen. ThreatSec odgraża się, że “może odciąć internet bojownikom Hamasu“.

Są i mocni palestyńscy hackerzy

Hacktywiści często bywają hałaśliwi i mają skłonności do przesady. Nie powinniśmy jednak sądzić, że w cybernetycznej odsłonie tego konfliktu nie ma miejsca na chłodny profesjonalizm.

W tym kontekście warto przeczytać raport Microsoft Digital Defense Report 2023, w którym wspomniano m.in. o rosnącej cyber-agresji ze strony Rosji i Iranu, która ma być skierowana m.in. właśnie w Izrael. Choć, odróżnić tu trzeba OBOWIĄZKOWO cyberataki od ataków kinetycznych, podkreślając na marginesie, że wbrew temu, co “niektórzy twierdzą na Twitterze”, nie ma na razie jakichkolwiek dowodów na to, że za atakiem Hamasu stała/wiedziała/inspirowała Rosja.

Wracając do raportu. Microsoft odnotował aktywność grupy Storm-1133, która wydaje się współpracować z Hamasem. Przeprowadziła ona ciekawą kampanię polegającą na tworzeniu fałszywych profili LinkedIn, rzekomo należących do izraelskich rekruterów i deweloperów. Te profile były używane do rekonesansu, który następnie posłużył do akcji rozsyłania malware’u do osób zatrudnionych z izraelskich instytucjach z sektora obronnego, energetycznego i kosmicznego. Spear-phishingowe kampanie Storm-1133 miały w sobie sporo innowacyjności np. wykorzystywały hostowanie infrastruktury CC na Google Drive. Jak widać, aktywność (czyt. konflikt) w cyberprzestrzeni trwa od dawna i na zdecydowanie bardziej zaawansowanym poziomie niż to, co obserwujemy w ostatnich godzinach.

Miej ograniczone zaufanie

Czytając w najbliższych dniach doniesienia na temat rzekomych ataków na to czy tamto na terenie Izreala lub Palestyny, miej świadomość, że niezależnie od tego z kim sympatyzujesz, obie strony konfliktu często przedstawiają podkręconą na swoją korzyść narrację. Dlatego włącz krytyczne myślenie i szukaj wiarygodnych dowodów, docieraj do oryginalnych źródeł i analizuj podawane treści oraz multimedia.

To wbrew pozorom dość łatwe zadanie, jeśli zna się odpowiednie narzędzia. A te możesz poznać za darmo — po prostu zobacz nasz godzinny, darmowy webinar o tym jak wykorzystywać techniki OSINT-u do walki z dezinformacją. A potem czerp satysfakcję, że news który widzisz w mainstreamie, mija się z prawdą w 4, 11 i 31 zdaniu, a sytuację dziennikarz zilustrował zdęciem, które po raz pierwszy pojawiło się na tym kanale na telegramie, ale on wziął je od tego gościa z Twittera, co widać, po naniesionych strzałkach.

Aktualna sytuacja w sieci w temacie konfliktu izraelsko-palestyńskiego przypomina chaos, który obserwowaliśmy także w pierwszych dniach po napaści Rosji na Ukrainę. Ale wiele technik, argumentów, modeli dezinformacji, a nawet “narracji memowych” się pokrywa niemalże 1:1. Wygląda na to, że powstało niepisane how-to pierwszych minut “cyberkonfliktu”. Kiedyś przyjdzie czas, żeby i ten wątek opisać.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Pamiętajmy też, że DDoS bywa wykorzystywany jako działanie osłonowe dla przeprowadzenia w tym samym czasie innych, boleśniejszych ataków.

Ciekawa analiza, niestety w mediach mówi się tylko o wystrzelonych rakietach oraz ruchach wojsk, ale pomija się aspekt walki elektronicznej. Uważam, że konflikt izraelsko-palestyński jest na rękę Rosji, także spodziewam się wzmożonych ataków hackerskich z tego kierunku.

Może i ciekawa, ale tytuł BŁĘDNY : to nie konflikt, a rzeź etniczna Gazy…

I ktoś naprawdę wierzy że Izrahell dał się zaskoczyć, iron dome można było przechytrzyć, taką technologię ? Heelooo ???

A może umożliwiono to, aby mieć powód do krwawej zemsty ?

Artykuł jest bardzo politycznie poprawny. Ale prawda ważniejsza niż poprawność…

Państwo rzydowskie nagrabi sobie wreszcie karmę ! Jest to aktualnie najbardziej chyba znienawidzony kraj na świecie.

Ale nie, nie popieram broń Boże islamu. Tylko nie od wczoraj szczerze mi szkoda Palestyńczyków.

Pozdrawiam kumatych, a reszta : oglądajcie więcej telewizję !

Off topic: nie odsyłajcie w tej kwestii do żałosnego, skompromitowanego pseudo-eksperta jakim jest Wolski.

Bodajże jedyną naprawdę kompetentną osobą w Polsce w kwestiach Bliskiego Wschodu jest dr Wojciech Szewko z Collegium Civitas – ma swój kanał na YT (“Na wschód od Bliskiego Wschodu”) i jego polecam w tej kwestii słuchać.

@Polisz bloke w punkt 100% racji, rzymianom wszystko wolno nikomu nic… Za nas tez się biorą ustawa 447 Kongresu USA( bez spadkowe mienie z jakiej racji…) wiem wiem niby to nie polskie prawo ale pakt Ribbentrop Mołotow tez nie był polski…