30/8/2012

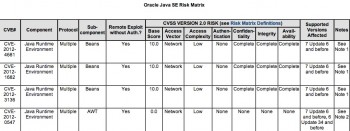

A jednak, Oracle wypuściło właśnie patche na dziurę z której korzystają grasujące po sieci exploity. Patche do pobrania stąd (dotyczą zarówno wersji Java 1.7 jak i Java 1.6.).

Przyczyna tak szybkiej reakcji…

Patcha początkowo Oracle planowało wydać w październiku w ramach cyklicznych (co 4 miesiące) aktualizacji. Ale wydało dziś. Tak szybka reakcja Oracle wynika z faktu, iż firma miała już gotowego patcha na tę podatność, bo jak się okazuje, wiedziała o niej od kwietnia. Błąd (razem z 18 innymi) zgłosił do Oracle Adam Gowdiak, któremu firma dziękuje w swoim oświadczeniu.

Jak o dziurze dowiedziały się o osoby, które stworzyły i aktywnie wykorzystywały exploita w internecie? Czy — podobnie jak było to w przypadku Microsoftu i exploita na RDP — informacja o 0day’u w Javie wyciekła od jednego z partnerów Oracle? Czy może błąd został odkryty niezależnie? Wszystko wskazuje na drugą opcję, ponieważ Adam twierdzi, że jego PoC różni się od krążącego po internecie exploita.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Zastanawiam się dlaczego domena isjavaexploitable.com została zarejestrowana w marcu tego roku, a nie później, kiedy zaczął się rozgłos o explotach.

Bo na Javę ostatnimiczasy sporo było dobrych exploitów dostępnych publicznie.

Nie wiem który zainstalować poszę o pomoc we wskazaniu odpowiedniej paczki (Windows)

Znajdź na podanym adresie to:

“Java SE 6 Update 35”

ale nawet tam sa dwie wersje, wiec?

“What Java Do I Need?” You must have a copy of the JRE (Java Runtime Environment) on your system to run Java applications and applets. To develop Java applications and applets, you need the JDK (Java Development Kit), which includes the JRE.

Wnioskuje ze developerem nie jestes wie scaignij JRE, chyba ze sie myle i piszesz cos w Javie, to scaignij JDK ktore ZAWIERA JRE.

No nareszcie! Całe szczęście że nareszcie to wydali :)

Ciekawe że Oracle łatkę mogli wypuścić w kilka dni, a co robili wcześniej przez tyle czasu…

Zapewne nie mieli jej jeszcze w pełni przygotowanej, a przez ostatnie dni mocno ją testowali ;)

zapewne…

zapewne otwierajac nowa puszke pandory w pomidorach :) uups .. makreli przeciez

Oczywiście spiesząc się z wydaniem patcha w ciągu kilku dni (bo sprawa wyszła na jaw), bez testów, wcale nie zrobili kilku kolejnych 0day’ów.

@WRonX Przecież w kwietniu wiedzieli, to jakie “kilka dni”?

Pewnie jakiś klient zaczął im grozić sądem to się pośpieszyli

@WRonX No i stało się, gdzie kupiłeś kryształową kulę? http://arstechnica.com/security/2012/08/critical-bug-discovered-in-newest-java/

W koncu spokojnie mogę wejść na czacik…;)

czy java ma jakiś związek z ThePirateBay?? jak wyłączyłem wtyczkę to strona zaczęła działać

Zbieg okoliczności. Ostatnio mieli DDoS-a, ale już po wszystkim.

plox, do some anty-idiot comments validators >.<

Rzeczywiście, tego nie dałoby się napisać po polsku. Źdźbło w oku bliźniego!

*anti-idiot jak piszesz po angielsku to chociaż pisz poprawnie.

@cojack: jeśli koniecznie po angielsku, to chociaż poprawnie plox

http://en.wiktionary.org/wiki/anty :-)

That’s why I use OpenJDK… :)

openjdk7 i icedtea7 także mają ten błąd[1] 1. http://gnu.wildebeest.org/blog/mjw/2012/08/30/java-bug-cve-2012-4681/

Congrats! You appear to be running a version that isn’t vulnerable to publicly disclosed exploits.

But, unfortunately, some websites do not work with OpenJDK, for example mBank stock quotes…

Ktoś tu zaproponował żeby odinstalować jave. A co z openoffice?

@hoho OpenOffice (Libre Office) będzie działał. Java jest potrzebna jak mi się wydaje tylko do pomocy. I do instalacji.

[…] kilka godzin po wydaniu wczorajszej poprawki do Javy odkryto, że o ile usuwa ona kilka błędów, to jednocześnie otwiera nowe możliwości ataku. […]

[…] przeglądarce, pod dowolnym systemem. Błąd był znany od kwietnia, ale Oracle chciało poczekać do października z wydaniem patcha (ichni cykl […]