29/8/2012

Pisaliśmy niedawno o błędzie w Javie 7 na który jeszcze nie ma łatki. Ponieważ exploit został już upubliczniony, zgodnie z naszymi wcześniejszymi przypuszczeniami, w ciągu ostatnich 2 dni w sieci pojawiło się multum stron WWW, które “przy okazji” infekują złośliwym oprogramowaniem wszystkich internautów, którzy mają zainstalowaną Javę (dziura dotyczy zarówno Widnowsa jak i Linuksa oraz Mac OS X). Dlatego jeszcze raz przypominamy: odinstaluj Javę, albo chociaż wyłącz plugin Javy w przeglądarce. Jak to zrobić?

Czy jesteś podatny na ataki?

Aby sprawdzić, czy można cię zaatakować, wejdź na stronę: http://www.isjavaexploitable.com/ — bez obaw, jest ona całkowicie bezpieczna i dzięki niej dowiesz się, czy strony internetowe (także te złośliwe) mogą uruchomić Javę w twojej przegladarce, a więc także przeprowadzić atak na twój komputer…

Jeśli powyższa strona pokazuje, że masz włączony plugin Javy w swojej przeglądarce, wykonaj następujące kroki:

Jak wyłaczyć plugin Java w przelądarce?

Mozilla Firefox

Z paska meny wybierz ‘Tools’ > ‘Add-ons’ (albo wciśnij ‘Ctrl+Shift+A’).

Poszukaj pluginów zawierających nazwę “java” i kliknij na ‘Disable’ przy każdym z nich

Zrestartuj przeglądarkę

Google Chrome

Wpisz ‘about:plugins’ w pasku adresowym

Znajdź plugin “Java” i kliknij na “Disable” obok niego.

Apple Safari

Wejdź w ‘Preferences’, a potem w ‘Security tab’.

Odznacz ‘Enable Java’.

Opera

Wejdź w Narzedzia > Zaawansowane > Wtyczki

Wyłącz wszystko związane z Javą

Microsoft Internet Explorer

Kliknij ‘Tools’ > ‘ Manage add-ons’.

Wybierz plugin “Java”, a następnie ramce ‘Settings’ poniżej zaznacz ‘Disable’.

Kliknij OK

Zrestartuj przeglądarkę

Dodatkowo na Windows możesz wyłączyć Javę z Panelu Sterowania (wybierz “Java”, potem ponownie “Java” > “View”)

Dla każdej wersji JRE odznacz “Enable” i kliknij OK

Nie jeden a dwa 0day’e

W pojawiających się od dwóch dni analizach wyczytać można, że exploit na Javę (CVE-2012-4681) tak naprawdę korzysta nie z jednego, a z dwóch 0day’ów i najprawdopodobniej jest autorstwa Chińczyków — w kodzie znajdują się zwroty z chińskiej piosenki, które dodatkowo mogą wskazywać na powiązanie autorów exploita z grupą, która stała za atakami spear-phishing z lipca 2011, wymierzonym w 48 firm z sektora chemicznego.

0day już obecny w exploitpackach i zbiera niezłe żniwo

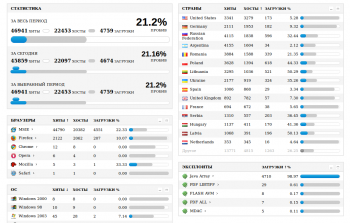

Autorzy exploit-packów, takich jak BlackHole już zaimportowali kod exploita i infekują nim internautów na kontrolowanych przez siebie stronach. Skuteczność ataku? 21% — to oznacza, że co piąta osoba odwiedzająca zainfekowaną stronę staje się częścią botnetu należącego do przestępców.

Jak widać, Polacy zajmują dość wysokie miejsce na liście…

Miliard internautów może być podatnych na atak

Z najnowszych szacunków, opartych o dane Secunii wynika, że 34% wśród badanych 10 000 komputerów posiada Javę 7 (56% ciągle korzysta z wersji 6). Jeśli wierzyć Oracle, która chwali się, że Java zainstalowana jest na 3 miliardach komputerów i założyć, że 10 000 próbka Secunii jest reprezentatywna, to na grasujące w tej chwili exploity podatnych jest ok. miliard internautów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Ja już i tak jestem zaatakowany jakimś syfem co mi włącza nową kartę a na niej reklamę ;)

Ale Jave wyłącze (Opera i pisze, że podatne)

@Robert – karta z reklama to pewnie tylko wiercholek gory lodowej … na twoim miejscu wyczyscilbym cala partycje, wyczyscil MBR i sprawdzil z plyty zewnetrznej, lub liveusb inne nosniki i katalogi z danymi, bo moze to byc prawdziwy inkubator … przedsiebiorczosci internetowej ;P

A na Operę nie ma sposobu?:>

Jest:

Ustawienia->Preferencje (albo CTRL+F12)->Zaawansowane-> Zawartość -> Włącz wtyczki ;)

@Robert – nie do końca, ten sposób co podałeś wyłączy wszystkie wtyczki, w tym np. flasha.

Dobry sposób jest już dodany do wpisu i/lub znajduje się kilka komentarzy niżej.

otwórz nową kartę, wpisz opera:plugins, wyłącz wszystkie wtyczki których nie potrzebujesz (z javą włącznie), ja zostawiłem tylko adobe readera i flasha

w adresie wpisujesz opera:plugins i tam zarządzasz wtyczkami

Chyba od zawsze mam takie przyzwyczajenie, że Javę mam wyłączoną i dopuszczam ją jedynie w razie potrzeby :)

Deaktywacja pluginu javy w Operze:

W pasku adresu wpisujemy “opera:plugins”

Klikamy disable obok wszystkiego co zaczyna się od słowa Java :)

Wydaje mi się czy ktoś tu nie lubi opery ? Przynajmniej od jakiegoś czasu nie wymienia się jej tutaj przy okazji różnego rodzaju problemów. Czy coś mnie ominęło, czegoś nie wiem ?

Z opery przeciez sami inteligentni korzystaja, wiec nie ma im co tlumaczyc ;)

(dodane do artykułu)

Szkoda tylko że Opera renderuje strony gorzej niż IE 6.0, a HTML5 to raczej tam nie odpalisz.

@Darek: zanim coś napiszesz sprawdź http://html5test.com/results/desktop.html

a z elementów które mnie naprawdę interesują są wszystkie

Jak widać na BHstats z operą nie ma prawie problemu.

@Darek bredzisz głupoty, że aż żal czytać. O HTML5 to Ty chyba tylko słyszałeś, że coś takiego jest, popatrz sobie swoje IE6 i Operę: http://caniuse.com/#compare=ie+6,opera+12.5

@Darek

0/10

Dodam że jak ktoś ma Ubuntu i Firefoxa, to powinien wyłączyć wtyczkę “IcedTea”, jeśli nie może znaleźć javy na liście.

IcedTea jest bezpieczna, błąd dotyczy jedynie javy oracla, posiadając inną implementację można spać spokojnie, ten błąd jej nie dotyczy a co do możliwych innych bo jest ona automatycznie aktualizowana przez systemowy manager pakietów.

@mnlf: woah! To kompletnie zmienia postać rzeczy! Z racji tego że Oracle cofnął parę miesięcy temu zgodę na redystrybucję Javy w repozytoriach to ilość userów GNU/Linuxa która używa ichniej Javy zmalała niemal do zera – zostali w zasadzie tylko Ci którzy grają w Minecrafta, bo on wymaga Oraclowej. Powszechnie w repozytoriach distra mają tylko OpenJDK, a żeby zainstalować Javę od Oracle to trzeba się ciut nagimnastykować.

@Cyber Killer – nie. Mi Minecraft działa na OpenJDK. Aczkolwiek OpenJDK w wersji 6, bo w wersji 7 gra rzeczywiście nie działa :)

Cieszę się, że w 2021 javy używa się trochę szerzej, niż tylko do Minecrafta, ale przyznać jedno trzeba. Java na desktopach to trochę nieporozumienie.

Piotrze, a o Operze, to zapomnieliście?

Najpierw napisało że jest OK, potem włączyłem z powrotem Javę w Chromie i zaczął mnie targać że Your Java is Exploitable więc wyłączenie jej miesiąc temu “bo procesor” było raczej dobrym posunięciem :P

Wszystko fajnie tylko nie napisaliście co zrobić jak ktoś już go złapał :)

OD siebie dla FF polecam dodatek który zwie się : QuickJava. Umożliwia on szybkie on-off podstawowych języków – java/js/flash/silverlight i kilku innych rzeczy

Pozdrawiam.

No dobra a jak już jestem powiedzmy zarażony na Ubuntu to jak mam to cholerstwo wywalic?

Na ubuntu się tym nie zarazisz bo na ubuntu dziurawa java oracla została dezaktywowana przeszło rok temu (nawet jak wcześniej miałeś zainstalowaną powinna się automatycznie usunąć podczas updatu już dawno temu), możesz mieć najwyżej zainwestowane jakieś openjdk albo icedtea które są na bieżąco łatane i nie są podatne na atak.

Przecież to jest dziura w oprogramowaniu, zadzwoń do wróżbity Macieja.

Na Ubuntu nie da się zainstalować javy oracla? Kurde, a ja o tym nie wiedziałem i zainstalowałem :/

@snejk nie ma jej w repozytoriach, więc aby zainstalować musiał byś to zrobić ręcznie, a skoro tak to z pewnością wiesz jakie jest ryzyko.

To nie pisz, że może mieć najwyżej icedtea albo openjdk bo to jest wprowadzanie klienta w błąd ;)

@mnlf openjdk7 i icedtea7 także mają ten błąd[1]

1. http://gnu.wildebeest.org/blog/mjw/2012/08/30/java-bug-cve-2012-4681/

@pb2004 miała ale zostało to załatane przeszło miesiąc temu i od razu znalazło się to w repozytoriach.

Na tym właśnie polega różnica miedzy oprogramowaniem tworzonym przez społeczność i przez wielką korporację – jedni wypuszczają poprawkę natychmiast jak dowiedzą się o błędzie drudzy dopiero jak robi się wielka afera bo pojawia się jakieś robactwo które z tego błędu korzysta.

@mnlf

Chyba nie wiesz o czym piszesz. IcedTea 2.3.1 wyszło 29 sierpnia więc nijak nie jest to przeszło miesiąc temu i jeszcze na tę chwilę nie trafiło do popularnych dystrybucji. Patch[1] także jest z 29 sierpnia.

1. http://thread.gmane.org/gmane.comp.java.openjdk.beans.devel/34

A jeśli mam włączone click to play to jestem bezpieczny? Bo strona mi krzyczy, że powinienem się martwić.

Dołączam się do pytania.

“Teoretycznie” click-to-play zabezpiecza przed właśnie takim wektorem ataku, jak wymieniony w artykule. Pozostaje kwestia praktyczna, czyli dopracowanie tej technologii i ewentualne możliwości obejścia zabezpieczenia.

Ja mimo włączonej opcji click-to-play, dla pewności, wyłączyłem plugin javy.

“You’ll need to enable Javascript for us to detect your Java version.”

Więc jak to jest.

Mialem ten sam komunikat. Po tymczasowym zezwoleniu na skrypt z tejze strony w NoScript otrzymalem info:

“Java plugin was not detected. This indicates that either you don’t have Java installed or it isn’t enabled in this browser. This browser should be safe from drive-by exploitation via Java.”

Innymi slowy Jave mam zainstalowana poniewaz przydaje sie jako dodatek do LibreOffice ale wtyczka jest wylaczona od lat. Jestem bezpieczny.

Pozdrawiam.

Andrzej

Okazuje sie, ze jakas polska firma juz nie od dziw wie (i mowila Oraclowi) o lukach:

http://www.pcworld.com/businesscenter/article/261612/oracle_knew_about_currently_exploited_java_vulnerabilities_for_months_researcher_says.html

Wyłączenie Javy w przeglądarce gwarantuje 100% bezpieczeństwa, dobrze rozumiem?

No i o Operze nie napisaliście: Narzedzia > Zaawansowane > Wtyczki i wyłączyć wszystko co związane z Javą :)

Jeśli masz IE to nie ;)

W ramce masz wyraźnie napisane:

UWAGA! Wyłączenie jedynie pluginu Javy w przeglądarce chroni was przed złośliwymi stronami internetowymi, ale nie przed innymi “wektorami ataków” – np. poprzez skłonienie do uruchomienia programu napisanego w Javie. Dopóki nie ma patcha jedynym rozsądnym wyjściem jest odinstalowanie Javy lub nie uruchamianie programów z niezaufanych źródeł.

Reprezentatywna a nie reprezentacyjna :)

OSX 10.8.1 niby bezpieczne ;-) ” Congrats! You appear to be running a version that isn’t vulnerable to publicly disclosed exploits.”

Wszystko fajnie, można wyłączyć, ale co strona to problem, bo wyłączyłem obsługę Javy. Przynajmniej te na których na siedze. Mapy googla też nie działają, mimo, że dodaje jako wyjatek w Chromie. Mam nadzieje, że łatka szybko wyjdzie.

Congrats! You appear to be running a version that isn’t vulnerable to publicly disclosed exploits.

Czyli masz starą wersję Javy. Na ten błąd nie jest podatna, ale nie ma się z czego cieszyć, bo jest/może być podatna na inne ;)

“Dziaba” jedynie wyłączona, ale i tak:

Java plugin was not detected. This indicates that either you don’t have Java installed or it isn’t enabled in this browser. This browser should be safe from drive-by exploitation via Java.

Java plugin was not detected. This indicates that either you don’t have Java installed or it isn’t enabled in this browser. This browser should be safe from drive-by exploitation via Java.

I tyle na ten temat :)

Można w jakis sposób sprawdzić czy nikt nam nie namieszał do tej porty w systemie/komputer nie był wykorzystany jako część botnetu ?

a ja nie mam javy – tylko 2 wtyczki: silverlight i flash

Eh… smutne jest zycie web developera… nie moge se pozwolic na wylaczenie javy, flasha i calej reszty… :P

Coś czuje, że nasz rodzimy Qubes może wybić na takich wpadkach…

Czemu nie robią wirtualnych maszyn wirtualnych.

W sumie robią, ale czemu nie wszędzie.

Z wirtualizowanym mikro jądrem na wirtualnym systemie plików.

Jak dla mnie każda aplikacja powinna mieć przydzielony z góry ustalony placyk na dysku

( na siebie i możliwe przyszłe dane updaty czy coś w tą modłę, by sie nie rozrastała w nieskończoność taka quota), może wręcz zaszyfrowany tylko pod użytek li tylko jej

( albo i nawet konkretną jej wersje dla paranoików) i system nie powinien dopuszczać do mieszania się uprawnień miedzy plikami różnych aplikacji, blokowe foldery, pseudo plikowe z możliwymi różnymi subsystemami plików w takim folderze kontenerze.

I nie może mięć prawa (ta apka) pisać gdzie indziej, a to plus jakaś sensowna wirtualizacja (i ROMowy filesystem systemu) powinna wykosić możliwość lawinowych infekcji do kilku procent. Bo byki będą zawsze.

A dane (np. multimedia, z założenia wielodostępne) to jedno, ale dane aplikacji powinny być tylko jej sprawą a i nawet nie systemu (oczywiście apka nie ma prawa ingerować poza swoją piastkownicę), on ma dać tylko do nich dostęp, najlepiej jakby ich nawet nie mógł zrozumieć, w sensie zaszyfrowane. Rozwiązania współdzielenia modułów (tylko do odczytu) i innych można załatwić podobnie jak to jest z grupami userów.

Plus mechanizm kontrolny i ten pseudo ROM w systemie plików (kernela i systemu), tylko silny, a nie że system może po nim pisać jak se znajdzie dziurę w logice, a jeśli modyfikować to tylko w innym oddzielnym trybie systemu, kosystemu, najlepiej po restarcie wręcz w powłoce okrojonej tylko do tego celu, żeby to nie było automatyczne za bardzo. Automatyczne tylko w okrojonej wersji, jakiś skrypt tylko pod tą małą powłokę serwisową kosytemu, gdy mamy zaktualizować tysiąc kompów w korporacji.

Po uprzedniej weryfikacji updatów, oczywiście, z możliwością cofnięcia kilu zmian transparentnie przy pojawieniu się problemów.

Fakt teraz już coś takiego jest, ale nadal system ma nad tym władze za dużą, a w domyśle root-kit. Taki podwójny system proponuje jednym słowem.

By system główny sam nie musiał ufać tylko sobie i decydować o swoim potencjalnym bycie, w podtekście zainfekowanym, tylko był dla siebie już będąc ( w środowisku jakie zgotuje mu kosystem serwisowy).

Zasada ograniczonego zaufania i rozłożenie odpowiedzialności zarazem.

Albo po prostu dyskowe wersje live systemów (udawanie cdromów) liuchów,

albo jakichś livexp-ków. Taki portable read only root system ;->

“I nie może mięć prawa (ta apka) pisać gdzie indziej” – i odczyt pliku np jpg do aplikacji w javie już nie zadziała .. podobnie jak nie będzie można zapisać w dokumentach czy na pulpicie danych wygenerowanych z aplikacji java…

Jeśli ktos nie musi korzystać z narzędzi napisanych w jav’ie to może i to by się sprawdziło ale w wielu innych przypadkach sprawiłoby że te narzędzia stałyby się w skrajnych wypadkach bezużyteczne.

Fakt masz racje radku, jeśli zinterpretować tylko to co cytowałeś.

Nie doczytałeś jednak do końca mam wrażenie, wiem czasem się rozpisuje i nikomu zapewne się nie chce tego czytać w całości, mam tego świadomość.

Ale ten typ (ja) tak ma. Trudno mi znaleźć mniejszy podzbiór słów, który opisuje problem jaki przedstawiam, a ozdobniki mają za zadanie nie uśpić czytającego suchą informacją.

Dane nie-aplikacji, współdzielone miałyby priorytetowanie i grupy praw do odczytu

(już tak jest poniekąd, ale normalny user tego nie tyka).

Takie agenty aplikacji z ograniczoną ilością kluczy (na breloczku) do danych.

Aplikacja może korzystać z własnych plików (z rdzenia tylko do wykonywania i potrzebnego do jej działania, co ułatwiało by jej instalacje tak a propos) plus dostęp do wspólnych z innymi apkami w pewnej abstrakcyjnej grupie współdzielonej i wspóldzielonych modułów readonly (takich że system sam nie może w normalnym trybie pracy ich nadpisywać, diagnostyka poawaryjna w kosystemie, by root-kit nie miał używania).

A jak już musi się modyfikować podczas działania, polimorfizm jakiś, to w piaskownicy,

a modułów systemu i innych aplikacji nie ma prawa dotykać nigdy.

Updaty samego systemu w kosystemie.

Zresztą cały ten bałagan to jest trochę kwestia przyzwyczajeń jakieś-my nabrali przez lata korzystania z systemów “do wszystkiego”.

Zapisujemy większość wyników na “pulpitach”, bo kiedyś se to przeniesiemy, a później tysiąc podfolderów rekurencyjnych na pulpicie ze starym pulpitem (wiem można dać skrypt porządkujący, ale mało osób to robi )

Programiści piszący systemy, aplikacje, zakładają pewne właściwości systemu odgórnie bo tak się przyjęło, tak łatwiej, bo tak robiła konkurencja i użytkownicy nie wyobrażają sobie innych możliwości zarządzania informacjami.

Ale bazy danych się jakoś sprawdzają jako alternatywa plain tekstu…

Ja postuluje specjalizacje funkcjonalną danych, kontenery wyspecjalizowane, dzięki czemu można kilka absurdów nie-bezpieczeństwa w zarodku zdusić, ale oczywiście z ograniczeniami specjalizacji ustawianymi przez nas w jakimś racjonalnym(czytaj bezpiecznym) trybie zarządzania.

A że zdjęcia czy filmy, czy inne media.

Hmm, ja wolałbym właśnie by tylko konkretne (sprawdzone z ograniczonym potencjałem psucia) apki mogły to odczytać i rozszyfrować (zresztą już tak jest przy uprawnieniach do odczytu, ale nadal duża samowolka dla root-kita), a nie by pierwsza (naj)lepsza przeglądarka z dziurą robiła mi skan jakiego to zespołu słucham, albo gdzie byłem na wypadzie sierpniowym z dziewuchą i masą piwa.

Hehe, wycieli moją odpowiedz bo była za długa radku.

Jednym słowem, specjalizacja danych. A zdjęcia i pliki etc. współdzielone ale tylko dla aplikacji których chcemy używać do tych danych.

Reszta, potencjalne przeglądarki dziurawe, niech się smakiem najedzą niż zeskanują nam cały dysk.

Wydaje mi się, że z noscriptem nie ma się co martwić. Sam bym i javę (pamiętacie, że kiedyś to TA JAVA miała być bezpieczna, w odróżnieniu od javy od McSoftu?) i flasha (obciąza mi czasem system do poziomu 80% użycia procesora od pewnego updejtu) wywalił, ale wtedy nie uruchamia mi się połowa stron – a to link w javie, a to wideo,a to rozwijane menu wymaga javy a to cała strona jest we flashu. Po prostu masakra.

Mylisz jave z javascriptem. Applety javy o której tutaj rozmawiamy nie są Ci do niczego potrzebne przy zwykłym przeglądaniu stron internetowych.

Kiedyś to „tą” javą zajmował się Sun a nie Oracle

A jeśli używasz Firefoxa to zrób downgrade flasha z wersji 11.3, bo jest zrypana i odchodzą właśnie takie kwiatki.

http://support.mozilla.org/pl/kb/flash-113-ulega-awariom

Wyłączyłem javę, ale dla pewności jeszcze na noc gumkę założę.

Pod Fedorą (IcedTea, OpenJDK), strona wyświetla że jestem podatny na atak. Mam wierzyć?

Możliwe, że strona sprawdza samą wersję Javy, ale nie implementację.

Nie sprawdzają czy exploit działa tylko bezmyślnie pieprzą, że jesteś podatny – sprawdzałem.

Tak[1]

http://gnu.wildebeest.org/blog/mjw/2012/08/30/java-bug-cve-2012-4681/

Kto dziś instluje jave chyba iż tgo bank wymaga lub jacyś perwersji z siedzący na czatach

To też. Najliczniej z Javy korzystają gracze gier ‘przeglądarkowych’ spod sztandarów Bigpointu.

Programiści Androida? ;P

Użytkownicy OpenOffice/LibreOffice.

Perwersyjne Sześciany w Trójkątnych String_Ach |/”\| . Poornoo-Minecraft vol. (6|9)

“Jeśli wierzyć Oracle, która chwali się, że Java zainstalowana jest na 3 miliardach komputerów” – Jezeli Nokia 3210 jest komputerem… to pewnie tak

U mnie chyba FF sam zdecydował na wyłączenie plug-inu. Mam info o wyłączeniu dodatku “Dodatek może sprawiać problemy z bezpieczeństwem lub stabilnością” i link https://addons.mozilla.org/pl/firefox/blocked/p80

khem, wszędzie mowa o Javie 7, a jak wchodzę na stronę metasploita to dostaję takie cudo:

“WARNING: Your Java version is exploitable! Java Version 6 Update 50 detected. To secure this system you should disable the browser plugin or uninstall Java.”

Czy ktoś mnie może rozjaśnić?

można by również wspomnieć, że po raz kolejny my nie gęsi

zupa, security-explorations, SE-2012-01 …

a nie tylko jak mocno chińczyki się w polityce trzymają

W Firefoksie plugin sam mi się wyłączył właśnie z tego powodu. :)

Strona http://www.isjavaexploitable.com/ wyświetla błędną informację na temat zagrożenia gdy ma się wyłączony javascript.

U mnie jest ok, czyli “Java plugin was not detected”. (FF)

A z innej beczki: rozumiem, że należałoby się w ten prosty sposób zabezpieczyć również w przypadku Thunderbirda, jeśli ktoś używa? W końcu również korzysta z Javy.

Wszedłem za radą na about:config i było info o zaleceniu krytycznych aktualizacji bezpieczeńśtwa żeby pobrać.

JAVA 7 UPDATE 6 rozwiązuje problem? UPDATE 6 jest rozwiązaniem tych luk czy to własnie 7demki upd 6 to też dotycyz?

Oświeci mnie ktoś, czy powinienem też wyłączyć javascript?

Nie. Java i Javascript nie mają ze sobą nic wspólnego, może poza podobieństwem nazwy.

Po prostu żenujące postępowanie Niebezpiecznika (igH) z tą Operą – już pod poprzednim wpisem Sopel, Grzechooo i Misiek podali sposoby…

niestety, wiele środowisk produkcyjnych, programów branżowych, aplikacji dostępnych przez www wymaga Javy..:/

zadzwonilem do CITIBANKU ktorego serwis transakcyjny stoi na javie, z pytaniem, czy jesli ja wylacze, to jak bede wykonywal operacje? Pan z nadzoru oznajmil, ze serwery maja bezpieczne, a bez javy nic nie zrobie, a oni z dzialu nadzoru nie maja ZADNEJ informacji o problemie, ktory zglaszam. Ufff…co teraz? Przemp

U mnie serwis transakcyjny Citi działa z wyłączoną Javą. Może wyłączyłeś Javascript, a nie Javę?

Flash działa bez javy?

Nie, ale wystarczy przytrzymać F13 aby zadziałał.

A co mając COMODO, który ustawiony jest tak, że nawet jak odpalam przez przeglądarkę grę typu HITMAN, czy inną, to Comodo wyświetla alertów pełno i pyta o zgodę? Czy wtedy jestem bezpieczny jeśli jakiejś stronie nie pozwolę na nic w comodo?

Jak dobrze że nie używam Javy, bo nie jest mi potrzebna.

Ciekawe http://www.theregister.co.uk/2012/08/30/oracle_knew_about_flaws/

Skoro go tam sami umiescili, trudno aby nie wiedzieli.

Skoro IcedTea jest bezpieczna, to dlaczego ta śmieszna strona krzyczy, że jestem podatny? Bo coś mi tu średnio pasuje. Na wszelki wypadek wyłączyłem.

Instrukcja wyłączenia Javy w Internet Explorerze podana w artykule jest niewystarczająca bo wyłącza tylko javę osadzoną w embed. US-CERT[1] podaje poprawną także dla tagów object i applet. Możliwe także że wystarczy ustawienie killbits dla kontrolek ActiveX Javy jak podaje Microsoft[2].

1. http://www.kb.cert.org/vuls/id/636312

2. http://support.microsoft.com/kb/2751647

Nie wie ktoś jak wyłączyć javę w Maxthonie?

http://dev.keraj.net/java0day/ – taki sobie workaround – exploit po tym nie ma prawa działać.

odinstalowana ;) jak załatają to wróci

LastPass nie bangla bez dżawy.

a jak sprawdzić czy jest się zarażonym czy nie ?

zwykły skaner antywirusowy starczy ?

Ale czym zarażony? Exploitem? Exploit daje wejście do systemu, pozwala uruchomić dowolny kod — to od atakującego zależy, jakim “dowolnym kodem” Cię zainfekuje. Może ZeuSem, może Prosiakiem, może po prostu wykraść 2 pliki i nic więcej.

i usunięcie Javy załatwia sprawę? czy nic nie załatwia?

Maxthon ssie pod względem ustawień z tego co widzę. Dobre ma jedynie pobieranie filmów z dowolnych stron, wspaniała rzecz. Ale ustawienia wyglądają tragicznie i ubogo.

Dobrze, że mam zazwyczaj Jave wyłączoną ;)

[…] jednak, Oracle wypuściło właśnie patche na dziurę z której korzystają grasujące po sieci exploity. Patche do pobrania stąd (dotyczą zarówno wersji Java 1.7 jak i Java […]

Jeez, ale ludzie tu elaboraty klepią.

A propos FFX, czemuż to taką hardcorową solucje proponujecie. Nie lepiej no-script i flashblock?

W przypadku przywracania ustawień i wtyczek firefoxa (clean install) programem moz backup z włączonymi wszystkimi opcjami , plugin javy jest na liście dodatków i działa, ale strona testowa go nie wykrywa…

A jest jakaś metoda sprawdzenia, czy coś rzeczywiście wykorzystało tę dziurę, czy tylko przeskanowanie antywirem całego systemu zostaje?

Ok powyłączałem wszystko, lecz teraz pytanie, o ile w chrome gdy dodatek jest potrzebny wyskakuje komunikat typu ‘uruchom tym razem’ a jak sprawa wygląda w firefox, jak można zrobić by w razie potrzeby uruchomić dodatek bez ciągłego zmieniania w opcjach?

sie dzieje ;)

[…] Kiedy Oracle wyda patcha na patcha? Nie wiadomo — miejmy nadzieję, że nie będzie czekać jak ostatnio aż do momentu, w którym w internecie zaczną grasować exploity… […]

To jak się sprawa ma jeżeli używam debiana squeezy i openoffice’a (mam zainstalowane openjdk bez icedtea )? Strona podana do sprawdzenia podatności na atak niczego nie wykrywa. Mam się czym schizować?

PS Może rację miał Linus Torvalds mówiąc w jednym z wywiadów: “Java what a horrible language”

Pozdrawiam.

[…] tym tygodniu wykryto błąd w Javie 7 umożliwiający wykonanie kodu na dowolnej przeglądarce, pod dowolnym systemem. Błąd był znany […]

[…] Wszystko wskazuje na to, że za atakami stoi ta sama grupa, która niedawno atakowała internautów przy pomocy błędu 0day na Javę. […]

Niesamowite, wylaczylem Jave (wyrzucilem z kompa) i teraz

pol internetu mi nie dziala – lacznie z bankowoscia internetowa

(mbank). Chyba postawie sobie jakas wirtualke i z niej bede net

przegladal :)

[…] głównie dzięki temu, że ofiara posiada na swoim komputerze stare i dziurawe oprogramowanie (np. niezaktualizowany pakiet biurowy, czytnik PDF lub Javę). Wystarczy, że ofiara wejdzie na odpowiednio spreparowaną stronę WWW, otworzy załącznik (np. […]

panowie, co myślicie o przeglądarce Brave?