29/4/2014

Interesujące skutki ataku komputerowego opisuje Gazeta.pl. Otóż Politechnika Lubelska, a raczej jej prawcownicy, testowali rozwiązanie VoIP. Zostawioną na weekend włączoną, testową bramkę (zapewne jedną z popularnych voipowych centralek software’owych) ktoś namierzył i przejął, tunelując przez nią połączenia telefoniczne na Malediwy i do Afganistanu.

Politechnika przerzuca szkodę na pracowników

Rachunek? 45 400 PLN (ale mogło być więcej, ale Telekomunikacja Polska odłączyła Politechnice Lubelskiej możliwość wykonywania połączeń międzynarodowych po wykryciu anomalii). Politechnika zaś — i to jest interesujące — winą obarczyła administratorów, obciążając ich karą pieniężną w wysokości 3 pensji, rozbitą na raty. Jak wynika z doniesień Gazety, do dziś ją spłacają, chociaż atak miał miejsce 7 czerwca 2013 roku.

Jak zhackowano centralkę?

Nie wiemy, co było przyczyną włamania na centralkę, ale jeśli mielibyśmy zgadywać, to strzelamy iż był to błąd konfiguracyjny (np. brak usunięcia domyślnego konta ze znanym hasłem) albo ustawienie słabego hasła na jednym z użytkowników, jak ma to miejsce w większości incydentów tego typu. Jeśli to prawda, to zapewne już nikt z lubelskich informatyków pracujących na politechnice nie ustawi więcej domyślnego hasła na testowej, podpiętej do internetu maszynie ;)

Nie pierwszy to niestety i zapewne nie ostatni incydent tego typu.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Bardzo dobrze! Jak się nie potrafi myśleć, to się na błędach będą uczyć.

… Car srogie głosi kary…

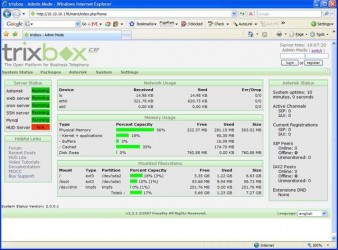

Po kliknięciu na obrazek podpisany “Trixbox, PBX bazujący na Asterisku” otwiera mi się: http://127.0.0.1/

co to za atak? :)

Na Malediwy Cię przekierowało. Klątwa Politechniki Lubelskiej pewnie…

dokładnie, będziesz teraz płacił!!

trzeba było przez tora wejść ;/

Jak to się ma do tych wszystkich poniedziałkowych artykułów o włamaniach itp.? Winny ten kto nie zamknął drzwi czy ten kto się włamał?

Jak jesteś pracownikiem sklepu i na noc go nie zamkniesz, a rano sklep będzie pusty – to twoja wina czy złodzieja ? ;)

no właśnie?

z tego co słyszałem to ‘drzwi’ to ‘drzwi’, nawet gdyby okazały się otwarte, to nikt nie upowanie mnie do naciśnięcia na klamkę i sprawdzenia czy są zamknięte

ciekawy problem

Okazja czyni złodzieja…

IMHO wina przede wszystkim złodzieja.

Ten, kto ukradł, winny kradzieży. Ten, kto nie zamknął drzwi, winny niedbalstwa.

Winni obydwaj, ten, kto nie zamknął – nie dopełnił obowiązku, a ten kto otworzył i – co ważne skorzystał miast ostrzec – naruszył cudzą własność.

A jak w palnik dostanę, bo mam głupi ryj, to też jestem winny? Czego?

Wina Tuska i tyle ;)

Zakładam, że to ich ewidentna wina skoro zastosowano tak dotkliwe sankcje. Ale jako, że nie ma żadnych informacji na temat ataku, to złośliwe komentarze pod ich adresem są lekko nie na miejscu.

Dokładnie. Podejrzewam że 90% administratorów/programistów/etc robi błędy, od których się włos jeży. Czy to z niewiedzy, czy braku umiejętności, rutyny czy zwykłej złośliwości natury. Myli się jedynie ten, co nic nie robi. Gratulacje dla władz za męskie rozwiązanie sprawy – bo najprościej było zwolnic, wyśmiać i napiętnować oraz dla winnych – przyjeli również po męsku karę i następnym razem błędu nie popełnią. Oczywiście – do następnego razu ;-)

Czyli zostawienie dziurawego openssl (gdzieś niżej w komentarzach link jest) po 3 tyg od ujawnienia dziury to też ok? Wybacz, ale Ci pseudo informatycy to śmiech na sali.

“Nie pierwszy to niestety i zapewne nie ostatni incydent tego typu”. Oj tam “niestety”, gdyby nie takie kwiatki i wszyscy admini byli kompetentni, a programiści pisali aplikacje bez błędów, wówczas nie byłoby pracy dla “niebezpieczników” ;)

Niestety, ale pracownicy Politechniki Lubelskiej nie są zbut kompetentni: http://s3.amazonaws.com/awesome_screenshot/4579932?AWSAccessKeyId=0R7FMW7AXRVCYMAPTPR2&Expires=1398756043&Signature=wZbicnhyoB74QGi3ua2yWlT2bdY%3D

Hehehe, mi też się kiedyś coś takiego zdarzyło, na studiach bawiłem się asteriskiem i przyszedł mi rachunek 1200 zł :)

“na Asterisku” chyba Asteriksie

Nie, na Asterisku wlasnie

http://asterisk.org – Asterisk, więc Asterisku

Dobrze, że nie na Obeliksie. :D

*Obelisku

Pracodawca nie przerzuca szkody na pracowników, bo to pracownicy wyrządzili (przez zaniechanie, niedbalstwo, niekompetencje – do wyboru) szkodę pracodawcy.

Problemem konfiguracyjnym może też być zezwolenie na połączenia wychodzące w tym samym kontekście w którym odbieramy połączenia przychodzące. U mnie skończyło się to na 100zł rachunku.

Racja, Ewentualnie default context i źle opisany Voip provider, gdzie można skierować do specjalnie zdefiniowanego contextu dla niego. W wersji 12, możliwe że już od 11 jest też context public gdzie wszystkich hakierow sie wrzuca.

PS. mogli też dorzucić pakiet Fail2ban, który mógłby zniechęcić atakujących – pod warunkiem zasiania logos kilkoma konkretnymi warningami w przypadku zgadywania prawidłowej maski do wyjscia na swiat.

Pracownicy, a nie studenci? No to i oni powinni odpowiadać. Bo to jak można coś testować pod swoją nieobecność??!

Summa summarum za wszystko i tak zapłacą zaoczni :P

Informatycy z polibudy tacy odwazni http://awesomescreenshot.com/0722q7gicf

To i tak malo, pracuje w firmie gdzie jedenemu z resellerow voipowych nastukano 400tyś.

Taki sam sposob tylko czas Święta Bożego Narodzenia i Miami Kuba.

@sop

I jak to się skończyło? Musiał zapłacić? Bo taka kwota to właściwie koniec dla większości firm.

Nie ma już Telekomunikacji Polskiej, jest Orange.

Tak to jest jak się zatrudnia ludzi po studiach oczekując, że jak skoczyli Politechnikę to wszystko wiedzą.

z artykułu wynika, że 3 pensje informatyka to 45 tys na Politechnice .. netto czy brutto?

Nie wynika ilu jest informatyków…

Nie wiadomo też czy to co oni zapłacą pokryje straty. Nie mogli zostać bardziej obciążeni bo według kodeksu pracy maksymalnie można obciążyć pracownika kosztami w wysokości trzech pensji. Skoro wszyscy pracownicy muszą zapłacić wysokość 3 pensji to wątpliwe jest, żeby starczyło to na pokrycie szkód, skoro to jest najwyższa możliwa kara dla nich.

Wysokość wygenerowanych strat nie ma nic wspólnego z karami które muszą zapłacić.

W swoim życia miałem kilka konkretnych i kosztownych pomyłek, ale nigdy nie zostałem za to finansowo ukarany. Dlatego dziwię się, że tak dostało się informatykom, szczególnie że to były testy i czy to może nie było na zasadzie – “Wy to zrobicie, bo się szybko nauczycie”.

“Firma” nie zbankrutowała, życie toczy się dalej – tutaj stracili, ale jeżeli mają dobrych fachowców to “odrobią” gdzieś indziej, przy innych zadaniach…choć może nie mają i stąd ta kara.

po prostu pracodawca nie może ich ukarać wyższą kwotą jak 3 pensje.

Pytanie całkiem poważne: czy w Polsce admin IT może gdzieś wykupić ubezpieczenie podobnie jak na przykład lekarze? W tej konkretnej sytuacji być może by nie pomogło ale to już kwestia konkretnych zapisów w umowie. Ciekawi mnie po prostu czy da się ubezpieczyć?

Fryzjerzy nawet mogą!

Ubezpieczyć pewnie można się, tylko pytanie czy w razie takiego wypadku ubezpieczyciel i tak nie powie, że to Twoja wina i nie zapłaci a jeszcze podniesie stawkę comiesięczną a kolejne “możliwości” popełnienia błędu.

mozna sie ubezpieczyc, ale jest to bardzo wysokie ubezpiecznie

tzn kiedys tak bylo, nie wiem jak teraz

Yeah!

Można się ubezpieczyć i składka nie jest wysoka.

Najbezpieczniej jest ustawić VPN do sieci, w której jest centralka. Wystawianie na świat jest bardzo ryzykowne, co potwierdza opisany przypadek.

Dobra – Pytanie tylko czy Polibuda wczesniej przeszkolila pracownikow ? Cz u po prostu oczekiwala ze pracownik jako informatyk zna sie na wszystkim…

Czy za bledy w sofcie I dziury rowniez admini beda odpowiadac?

halo .. a co ze sledztwem kto z tego skorzystal? przeciez ruch nie powedrowal w void a jakiegos softswitcha .. ktos to musial konfigurowac .. tam nie sa dynamiczne IP uzywane .. amator nie nabil ruchu na tyle tysi .. co za niepelny wywiad dziennikarski. OMG!

Śledztwo było, tylko umorzyli ze względu na nie wykrycie sprawców. A trop prowadził na różne serwery, ale nie można było stwierdzić konkretnie czy te akurat zostały wykorzystane. Poza tym śledczy twierdzili, że część serwerów była zlokalizowana w państwach, z którymi nie mamy umowy o pomocy prawnej, więc sobie odpuścili i nie wysłali nawet zapytania. Poszli na łatwiznę.

Dlaczego niebezpiecznik,pl wysyła żądanie GET http://127.0.0.1 << https://niebezpiecznik.pl , chrome://browser/content/browser.xul ?

żebyś mógł im puścić POST ;)

Oj nieładnie niebezpieczniku

Według mnie winę za cały incydent ponosi osoba, która podpisała umowę z operatorem. I to ona powinna się wyznaczyć sobie karę w ramach samoubiczowania.

Otóż istnieją mechanizmy pozwalające zabezpieczyć się przed takimi atakami jak chociażby blokada numerów premium. No chyba że JM Rektor lubi wykonywać połączenia telefoniczne ze stawką 50zł/minutę.

Ok, przerzucono szkodę na osoby funkcyjne ale zebrać powinien |Kierownik / Manager bo :

– z ludźmi się rozmawia i niweluje problemy

– oczy szefa komórki powinny widzieć więcej niz feudalny układ na uczelni

Ciekawe czy maja jakąkolwiek politykę Bezpieczeństwa …

Cała ta technologia VoIP to jeden wielki pic na wodę. Konieczność posiadania dedykowanego sprzętu/software’u i łącza internetowego w zamian za bezpłatne rozmowy plus do tego niemożność ustalenia dokładnej trasy sygnału.

Poczekajmy 5 lat, a tradycyjne rozmowy przez cellphones będę darmowe w całym “zachodnim świecie”, a po kolejnych 3 na całej planecie.

Oczywiście w ramach totalitarnej kontroli każdego zawsze i wszędzie.

“Jeśli to prawda, to zapewne już nikt z lubelskich informatyków pracujących na politechnice nie ustawi więcej domyślnego hasła na testowej, podpiętej do internetu maszynie ;)

Nie pierwszy to niestety i zapewne nie ostatni incydent tego typu.”

Czyżby dupa.8? :D

Wybatożyć publicznie na miejskim rynku :)

http://stilldrinking.org/programming-sucks

Pewnie jaka płaca takie myślenie!!! W każdym razie czasami na takich uczelniach szkoda władzom na szkolenia pracowników i są potem tego efekty, muszą się uczyć na “żywym organizmie” ;>

Prace powinno się wykonywać rzetelnie, szczególnie na stanowisku administratora, niezależnie od płacy.

Polecam zestaw reguł do iptable dla osób które muszą mieć wystawioną możliwość logowania na konto SIP z zewnątrz:

-A ASTERISK -p udp -m udp –dport 5060 -m string –string “sundayddr” –algo bm –to 65535 -m comment –comment “deny sundayddr” -j DROP

-A ASTERISK -p udp -m udp –dport 5060 -m string –string “sipsak” –algo bm –to 65535 -m comment –comment “deny sipsak” -j DROP

-A ASTERISK -p udp -m udp –dport 5060 -m string –string “sipvicious” –algo bm –to 65535 -m comment –comment “deny sipvicious” -j DROP

-A ASTERISK -p udp -m udp –dport 5060 -m string –string “friendly-scanner” –algo bm –to 65535 -m comment –comment “deny friendly-scanner” -j DROP

-A ASTERISK -p udp -m udp –dport 5060 -m string –string “iWar” –algo bm –to 65535 -m comment –comment “deny iWar” -j DROP

-A ASTERISK -p udp -m udp –dport 5060 -m string –string “sip-scan” –algo bm –to 65535 -m comment –comment “deny sip-scan” -j DROP

-A ASTERISK -p udp -m udp –dport 5060 -m string –string “972597782703” –algo bm –to 65535 -m comment –comment “deny blind call” -j DROP

-A ASTERISK -p tcp -m tcp –dport 5060 -m string –string “sundayddr” –algo bm –to 65535 -m comment –comment “deny sundayddr” -j DROP

-A ASTERISK -p tcp -m tcp –dport 5060 -m string –string “sipsak” –algo bm –to 65535 -m comment –comment “deny sipsak” -j DROP

-A ASTERISK -p tcp -m tcp –dport 5060 -m string –string “sipvicious” –algo bm –to 65535 -m comment –comment “deny sipvicious” -j DROP

-A ASTERISK -p tcp -m tcp –dport 5060 -m string –string “friendly-scanner” –algo bm –to 65535 -m comment –comment “deny friendly-scanner” -j DROP

-A ASTERISK -p tcp -m tcp –dport 5060 -m string –string “iWar” –algo bm –to 65535 -m comment –comment “deny iWar” -j DROP

-A ASTERISK -p tcp -m tcp –dport 5060 -m string –string “sip-scan” –algo bm –to 65535 -m comment –comment “deny sip-scan” -j DROP

Niweluje to 99% ataków – na resztę polecam konfigurację Fail2Ban.

Wykryli anomalię?

Raczej również w poniedziałek po tym łikendzie zobaczyli słup i ręcznie zablokowali – jak można puścić ruch za 45.000 w takim kierunku – ciekawe jest ile ta politechnika płaci za telefony miesięcznie…

anomalia…

Założę się że testowali na łączu z Lubmana

[…] Teoretycznie, urząd mógłby zareagować jak władze Politechniki Lubelskiej, które nałożyły karę w wysokości 3 pensji na swoich informatyków za błąd konfiguracyjny centralki […]

Trzy pensje to maksymalna kara jaką można nałożyć na pracownika zatrudnionego na umowę o pracę, jeśli wina była nieumyślna. Gdyby nie to, pewnie musieliby więcej bulić…