4/12/2019

Temat kopii bezpieczeństwa danych, czyli tzw. backupu, poruszaliśmy już wielokrotnie. Pisaliśmy zarówno o tym, jak bardzo jest on ważny, jak i o tym, jak bardzo w ostatnich latach to pojęcie się zmieniało i rozszerzało. Dziś „kopia zapasowa” to coś znacznie więcej niż tylko zapisywany co jakiś czas zestaw kluczowych dla użytkownika czy firmy danych – to niejednokrotnie złożony, skomplikowany system agregujący, przechowujący i chroniący dane z wielu źródeł i urządzeń. Dziś przedstawiamy artykuł o jednej z najbardziej zaawansowanych form backupu.

Wciąż wielu nie robi kopii bezpieczeństwa kluczowych danych

Mogłoby się wydawać, że maglowanie po raz kolejny tematu backupu jest pewną przesadą, bo przecież każdy już wie, że backup jest niezbędny, każdy słyszał o tych wszystkich niefrasobliwych użytkownikach (w myśl powtarzanej do znudzenia anegdoty o podziale na tych, co do backup robią i tych, co zaraz zaczną) i edukacja w tym zakresie jest zbędną.

W rzeczywistości wiedza o konieczności i metodach tworzenia kopii zapasowych jest w Polsce na tragicznie niskim poziomie – czego najlepszym dowodem jest opublikowany właśnie przez Główny Urząd Statystyczny raport pt Społeczeństwo Informacyjne w Polsce 2019. Dowiadujemy się z niego, m.in. że rozwiązanie, które w rozsądnie funkcjonującej firmie powinno być absolutnym minimum – czyli tworzenie backupu z przekazywaniem co najmniej jednej jego kopii poza siedzibę firmy (np. do chmury) – wdrożyło zaledwie… 57% polskich przedsiębiorstw.

O migawkach (snapshots) pisaliśmy przecież nie raz – dla porządku przypomnijmy jednak, że mowa tu o mechanizmie tworzenia kopii zapasowej danych lub systemu, który pozwala na rejestrowanie stanu owych zasobów w dowolnym momencie i przechowywanie wielu jego historycznych kopii/wersji. W razie wystąpienia nieoczekiwanego zdarzenia – awarii, utraty danych, ataku złośliwego oprogramowania – użytkownik może przywrócić swoje zasoby do wcześniejszego stanu, zarejestrowanego w migawce, wybierając którą kopię chce przywrócić i dowolnie „wracając” do odpowiedniego momentu.

Cały ten proces – choć w teorii prosty i bardzo efektywny – jest de facto dość złożony i przygotowanie na własna rękę sprawnie działającego systemu backupu, uzupełnionego i rozszerzonego poprzez zastosowanie migawek, z wykorzystaniem powszechnie dostępnych narzędzi, a następnie wdrożenie go w domu czy organizacji jest bardzo złożony i czasochłonny.

Problem ten dostrzegli inżynierowie firmy QNAP – producenta serwerów QNAP NAS – dlatego wyposażyli swoje urządzenia we wbudowane, kompleksowe rozwiązanie do tworzenia i przywracania backupu. Co więcej, dzięki obsłudze migawek, użytkownicy mogą „doposażyć” system kopii bezpieczeństwa w dodatkową warstwę ochrony.

Stabilny, niezależny system backupu

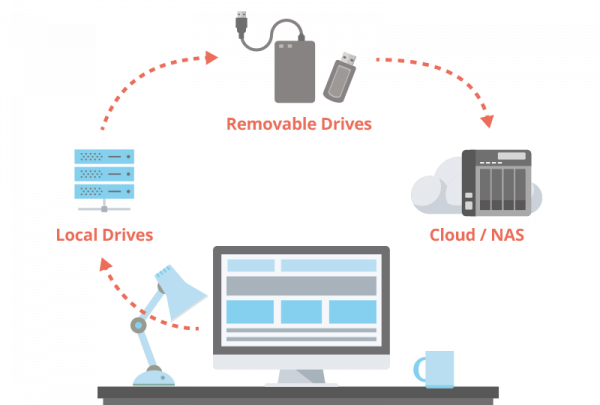

Oparcie systemu backupu na urządzeniu niezależnym od innych maszyn w sieci to dobry pomysł. A jeszcze lepiej, kiedy urządzenie to działa w modelu 24/7. Dzięki temu mamy do dyspozycji centralne repozytorium,

na którym możemy wygodnie przechowywać wszystkie firmowe/domowe dane i kopie i którym możemy wygodnie, centralnie zarządzać (np. za pośrednictwem dedykowanej aplikacji mobilnej lub interfejsu webowego).

Zalet rozwiązania bazującego na serwerze QNAP NAS jest zresztą więcej – dzięki połączeniu możliwości klasycznego backupu oraz migawek, użytkownicy mogą liczyć na:

- wysoką wydajność tego rozwiązania;

- migawki oparte na systemie plików ext4 są szybsze i bardziej stabilne w zakresie wydajności dostępu do plików;

- bezpieczeństwo wynikające z faktu, iż system działa na poziomie bloków – dzięki temu np. w razie ataku oprogramowania ransomware działający na poziomie plików złośliwy program nie może uzyskać dostępu do woluminu ani go modyfikować, nawet jeśli wolumin został zaatakowany;

- oszczędność czasu i przestrzeni dyskowej podczas tworzenia kopii – jako, że podczas tworzenia migawek nie są zapisywane kolejne kopie danych, lecz jedynie informacje o zmianach w stosunku do poprzedniej wersji, użytkownik może liczyć na skrócenie czasu tworzenia kopii, mniejsze zapotrzebowanie na miejsce oraz przepustowość;

- szybkie przywracanie danych czyli parametr, o którym wielu użytkowników zapomina podczas tworzenia systemu backupu. Skupiając się wyłącznie na ochronie danych zapominają, że dobry backup to taki, który da się szybko przywrócić, by odzyskać dostęp do potrzebnych plików lub przywrócić ciągłość działania systemów – dzięki migawkom (i ich zaletom opisanym w poprzednim punkcie) jest to możliwe.

Spokojna głowa w dobie ransomware

Oczywiście, w ostatnim czasie o zaletach backupu oraz migawek – a także ewidentnych przewagach takiej kombinacji nad tradycyjnymi kopiami zapasowymi – mówi się przede wszystkim w kontekście stale rosnącego zagrożenia ze strony wspomnianego już oprogramowania ransomware. Statystyki (np. opublikowany niedawno przez McAfee raport McAfee Labs Threats Report) pokazują wyraźnie, że liczba ataków bazujących na ransomware rośnie i prawdopodobnie w najbliższych latach wciąż rosnąć będzie. Nic w sumie dziwnego – przestępcy dostali do dyspozycji narzędzie tak efektywne i trudne do zwalczania, że wiele organizacji po prostu woli zapłacić „okup” za dane niż próbować odzyskać zablokowane pliki na własną rękę (wśród nich trafiają się nawet instytucje administracji publicznej).

Sytuacji nie poprawi też raczej pojawienie się… polis pozwalających na ubezpieczenie się przed skutkami ataku – eksperci obawiają się, że wiele firm będzie wolało się raczej ubezpieczyć niż porządnie zabezpieczyć swoje systemy i w razie ataku po prostu od ręki zapłacić środkami z polisy. To z pewnością zachęci przestępców do zintensyfikowania swoich operacji ransomware’owych.

— Znacznie lepszym rozwiązaniem wydaje się właśnie odpowiednio wdrożony system backupu – taki, który będzie odporny na ransomware. I właśnie takim rozwiązaniem jest backup wspierany przez migawki, dostępne na serwerach QNAP NAS. Idea jest prosta – skoro kopia zapasowa jest wersjonowana, to nawet jeśli ransomware w jakiś sposób uzyska do niej dostęp (a mieliśmy już do czynienia z ransomware, który potrafi znajdować i szyfrować zasoby sieciowe), to w najgorszym przypadku użytkownik i tak będzie chroniony, ponieważ będzie w stanie przywrócić dane do poprzedniej wersji i szybko odzyskać swoje pliki/system – komentuje przedstawiciel QNAP.

W razie konieczności przywracania danych użytkownik może przywracać zarówno pojedyncze, konkretne pliki, jak i całe obrazy systemów. QNAP daje użytkownikom swoich produktów pełną swobodę w zakresie tworzenia backupu – do tworzenia kopii zapasowych, które będą przechowywane na QNAP NAS mogą oni wykorzystać zarówno swoje ulubione czy sprawdzone w organizacji rozwiązania (jak choćby Kopia Zapasowa Windows czy Time Machine), jak i dedykowane narzędzia dostarczane przez QNAP (Netbak Replikator czy QSync). QNAP NAS jest po prostu bezpiecznym centralnym magazynem wszelkich danych użytkownika – zarówno backupu, jak i wszelkich innych danych (np. zarchiwizowanych plików czy kolekcji multimediów).

Nieprzypadkowo używamy tu sformułowania „superbezpiecznym” — bo rozwiązanie QNAP zapewnia nie tylko najwyższą ochronę przed awariami sprzętowymi (dzięki możliwości skorzystania z konfiguracji RAID) czy innymi incydentami (dzięki możliwości replikowania danych/backupu np. na innego NAS-a, znajdującego się np. w innym oddziale firmy), ale dzięki migawkom gwarantuje również odporność na ataki ransomware’u czy możliwość przywracania wcześniejszych wersji plików w przypadku ich skasowania czy nadpisania.

Warto dodać, że to rozwiązanie jest niezwykle elastyczne i łatwe do wdrożenia w środowiskach o różnych potrzebach i poziomach skomplikowania. Migawki świetnie sprawdzą się u użytkownika domowego (który będzie chciał w ten sposób chronić swoje zdjęcia, dokumenty czy dane z urządzeń mobilnych), jak w biznesie czy instytucji – i to od małych firm, po największe korporacje. W tych ostatnich administratorzy docenią z pewnością możliwość tworzenia migawek nie tylko danych, ale przede wszystkim systemów, aplikacji czy nawet maszyn wirtualnych.

— Zaawansowani użytkownicy dostają również do dyspozycji całą gamę specjalistycznych aplikacji i funkcji, które pozwolą im nie tylko na zautomatyzowanie procesu tworzenia kopii migawkowych, ale również zastosowanie dodatkowych zabezpieczeń, jeszcze bardziej podnoszących bezpieczeństwo całego systemu. Mam tu na myśli np. możliwość tworzenia kopii zapasowych przy użyciu usług RTRR/rsync, narzędzia pozwalające na tworzenie spójnych migawek klientów Microsoft VSS i VMware vSphere, replikowanie migawek na zdalnym serwerze, czy też ich klonowanie – dodaje przedstawiciel QNAP.

Więcej informacji o migawkach na serwerach QNAP znaleźć można na stronie firmy:

-

- Migawki:

https://www.qnap.com/solution/snapshots/pl-pl/

-

- Migawki jako narzędzie ochrony przed ransomware:

https://www.qnap.com/solution/ransomware/pl-pl/

Niniejszy tekst jest artykułem sponsorowanym i za jego opublikowanie redakcja Niebezpiecznika otrzymała wynagrodzenie.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Bardzo mnie ciekawi w jaki sposób migawki i ich wersjonowanie zabezpiecza przed ransomware. Pierwszą rzeczą którą robią złośliwcy typu RYUK jest zaszyfrowanie wszelkich znalezionych kopii zapasowych, co po uzyskaniu uprawnień administratora w systemie ofiary nie jest żadnym problemem. Można się przed tym chronić, jest kilka sposobów, ale kopie migawkowe same w sobie… nic tu nie dadzą moim skromnym zdaniem. A wiem jak to działa bo taki atak ostatnio miałem – i przetrwałem :)

> Pierwszą rzeczą którą robią złośliwcy typu RYUK jest zaszyfrowanie wszelkich znalezionych kopii zapasowych

Przecież zaszyfrowanie powoduje ustanowienie “nowej wersji” podczas gdy stara jest tam, gdzie była.

> co po uzyskaniu uprawnień administratora w systemie ofiary nie jest żadnym problemem.

Co znaczy “systemie”? Mowa o NASie? A czemu ma nie być żadnym problemem?

Ogólnie Mowa o dostępie blokowym via share. Tu dostęp nie jest oczywistością.

Ale jak ktoś ma badziewne hasło na konsolę takiego boxa, to trudno. Wtedy jest idiotą.

> Przecież zaszyfrowanie powoduje ustanowienie “nowej wersji” podczas gdy stara jest tam, gdzie była.

Przy domyślnych ustawieniach – w przypadku braku miejsca w przestrzeni na snapshoty, najstarsze snapshoty są usuwane. W przypadku szyfrowania zmieni się dużo danych, co powoduje, że powstają duże nowe snapshoty i praktycznie gwarantuje, że stracisz takie “backupy”.

Musisz pamiętać o tym, żeby ustawić ręcznie tryb w którym brak miejsca na snapshoty powoduje zatrzymanie zapisu na chronionym wolumenie, ale to oczywiście jest zarówno niewygodne, jak i ukryte w ustawieniach, więc mało kto to robi.

> Dowiadujemy się z niego, m.in. że rozwiązanie, które w rozsądnie funkcjonującej firmie powinno być absolutnym minimum – czyli tworzenie backupu z przekazywaniem co najmniej jednej jego kopii poza siedzibę firmy

Fakt robienia kopi poza firmą powinien pomóc. Mnie generalnie uczono że jeżeli zależy ci na jakiś danych to kopię powinny być przynajmniej 3. Jedną “bieżącą” jedną odpieta od sieci (czytaj leżąca w przysłowiowej szafie) i jedna poza budynkiem tak w razie pożaru. W przypadku jakiś niezbyt obszernych danych (no jak ktoś prowadzi firmę operująca głównie na dokumentach, jakieś biuro rachunkowe czy coś) można pokusić się o wypalanie wszystkiego na płytach (choć z ich trwałością ostatnio podobno jest nienajlepiej)

>Co znaczy “systemie”? Mowa o NASie? A czemu ma nie być żadnym problemem?

Ogólnie Mowa o dostępie blokowym via share. Tu dostęp nie jest oczywistością.

Ale jak ktoś ma badziewne hasło na konsolę takiego boxa, to trudno. Wtedy jest idiotą.

Istotą działania takich oprogramowań jest włamanie do systemu, a potem długotrwała inwigilacja różnymi, czasami bardzo zaawansowanymi metodami – głównie w celu uzyskania dostępu administracyjnego, czy dowolnie pojętego wysokiego rzędu. A wtedy i skasować, i zaszyfrować i wyłączyć mechanizm tworzenia można. Oczywiście – można też życie utrudniać, np. wyłączając zasoby dyskowe z domeny i mając do nich osobne loginy i hasła administracyjne – ale z perspektywy takich działań, jakie prowadzą operatorzy RYUKa, to tylko kwestia przedłużenia czasu inwigilacji ofiary.

Nam się udało, ale wszystko wskazuje na to, że byliśmy celem przypadkowym, któremu nie poświęcono specjalnie czasu – i dlatego nie ucierpieliśmy. Ale o tym, że podejście p.t. “kopia migawkowa zabezpiecza” jest w 100% prowadzące do zagłady, przekonało się już naprawdę sporo instytucji na świecie, mających niewyobrażalnie większe środki, możliwości, zabezpieczenia i zasoby niż moja firma. I niestety, jeżeli ktoś będzie oferował sensowne ubezpieczenie od strat poniesionych w takich przypadkach, radzę się poważnie zastanowić nad jego zakupem. Bo moim skromnym zdaniem nic nas nie zabezpiecza, nie mamy szans w starciu z milionem wykształconych chińczyków, koreańczyków czy kogokolwiek bądź. Będą nas atakować, będą wygrywać… i nawet kopia w szafie, odpięta od systemu nie pomoże – bo będzie od dawna również, w sposób dla nas niewidoczny, zaszyfrowana. Co zresztą wskazuje na jeszcze jedną drogę zabezpieczenia zasobów firmy – najbardziej istotne dane i całość związanych z nimi infrastruktury IT powinna być fizycznie odcięta od netu. Osobne, wydzielone komputery, serwery, switche – to jedyna metoda.

P.S. W ataku RYUKa istotną rolę odgrywa czas – zaszyfrowanie całych TB danych trwa. Dlatego pomaga po pierwsze skomplikowana struktura – np. dużo serwerów do małych zadań, jak i duża ilość danych – bo przy odrobinie szczęścia zauważymy atak zanim zaszyfrowane zdąży być wszystko. Także 10TB stosunkowo małych plików z nazwami typu “most important document” umieszczonych w katalogu np. “SAP documents” może pomóc w ocaleniu dużej części naprawdę ważnych danych – poprzez danie nam czasu na reakcję :)

> i nawet kopia w szafie, odpięta od systemu nie pomoże – bo będzie od dawna również, w sposób dla nas niewidoczny, zaszyfrowana.

@Marcin O. Mógłbyś powiedzieć więcej odnośnie tego stwierdzenia, bo osobiście jescze o tym nie słyszałem. Dzięki.

>> i nawet kopia w szafie, odpięta od systemu nie pomoże – bo będzie od dawna również, w sposób dla nas niewidoczny, zaszyfrowana.

> @Marcin O. Mógłbyś powiedzieć więcej odnośnie tego stwierdzenia, bo osobiście jeszcze o tym nie słyszałem. Dzięki.

A skąd wiesz, że kopia jest dobra? Bo to, że nie ma rozszerzenia takiego jak zaszyfrowane pliki (.RYK) nie oznacza, że jest sprawna. To są bardzo zaawansowane ataki, i moim skromnym zdaniem, jest duża szansa, że kopia, która WYGLĄDA prawidłowo, okaże się niezdatna do użytku – bo taki atak nie trwa kilku minut, to przemyślana i przygotowana strategia mająca na celu zdobycie naprawdę dużych pieniędzy.

Opensource już dawno zagospodarowało ten obszar. Są bardzo dobre rozwiązania backupowe DARMOWE, dostępne na wszystkie platformy. Oczywiście zawsze jest kwestia podstawowa – hardware. Jeżeli kopie lokalnie – jakie dyski itd. Jeżeli chmura – jakie ceny i polecam szyfrować po swojej stronie, a nie polegać na uprzejmości providera.

Polecisz któreś konkretne rozwiązanie?

> polecam szyfrować po swojej stronie, a nie polegać na uprzejmości providera.

To jest zawsze kluczowe. Szyfrowanie musi być robione lokalnie.

Zapewnienia providera typu “my nie mamy dostępu do danych naszych klientów bo je szyfrujemy” są kłamstwem, dlatego że przed zaszyfrowaniem mają dostęp do danych jawnych (i wtedy je mogą podejrzeć i/lub utrwalić).

Takie zapewnienia mogłyby być prawdziwe tylko wtedy, gdybyśmy dysponowali bezpiecznym, sprawdzonym i wydajnym szyfrowaniem homomorficznym – a na razie jest ono w powijakach.

Dość dobrym rozwiązaniem jest borg, pozwala zarówno na backup lokalnie jak i przez SSH (Borg wtedy musi być zainstalowany zarówno lokalnie jak i na serwerze). Wspiera ‘incremental backups’ (zapisywane są tylko zmiany między kolejnymi snapshotami), szyfrowanie lokalne. Jedyna wada to że przy pełni zautomatyzowanym backupie na dysku są przechowywane dane autoryzacyjne do serwera które umożliwiają usunięcie repozytoriun z backupami, ale po dopuszczeniu konieczności podawania hasła przed każdym backupem jest to dość odporny na ransomware system.

Polecam Burp backup. Używamy od kilku lat na prawie 60 stacjach. Open source, client-server, transmisja szyfrowana, autoryzacja hasłem i kluczem, mozliwość szyfrowania po stronie klienta (admin serwera nie ma wglądu w kopie), deduplikacja. Bardzo ważna jest możliwość ustawienia limitu kopii w danym czasie. Klient nie wymusi więcej niż jednej kopii dziennie nadpisując poprzednie dane.

> Będą nas atakować, będą wygrywać…

> i nawet kopia w szafie, odpięta od

> systemu nie pomoże – bo będzie od

> dawna również, w sposób dla nas

> niewidoczny, zaszyfrowana.

Możesz rozwinąć? W jaki sposób można zaszyfrować coś “w sposób dla nas niewidoczny”? Przecież od razu widać czy dane są zaszyfrowane, czy nie.

> Co zresztą wskazuje na jeszcze

> jedną drogę zabezpieczenia zasobów

> firmy – najbardziej istotne dane i

> całość związanych z nimi

> infrastruktury IT powinna być

> fizycznie odcięta od netu. Osobne,

> wydzielone komputery, serwery,

> switche – to jedyna metoda.

Z tym się zgodzę, tym bardziej że wiele komputerów tak naprawdę nie potrzebuje połączenia z netem by wykonywać swe działania, a mimo wszystko jest tam net, trochę siłą rozpędu…

>> Będą nas atakować, będą wygrywać…

>> i nawet kopia w szafie, odpięta od

>> systemu nie pomoże – bo będzie od

>> dawna również, w sposób dla nas

>> niewidoczny, zaszyfrowana.

>Możesz rozwinąć? W jaki sposób można zaszyfrować coś “w sposób dla nas niewidoczny”? >Przecież od razu widać czy dane są zaszyfrowane, czy nie.

A skąd to wiesz? W tej chwili rzeczywiście, zaszyfrowane pliki maja dodatkowe rozszerzenie .RYK, ale… nie muszą. I wtedy jedyna metoda stwierdzenia, czy kopia którą właśnie wykonałeś, jest prawdziwa i rzeczywista, to testowe odtworzenie z niej systemu. Co i tak, przy odpowiednio zaawansowanych środkach nie oznacza, że w trakcie takiego odtwarzania kopia nie zostanie uszkodzona. Oczywiście, szanse na aż takie zaawansowane ataki są niewielkie w większości firm, ale jak w perspektywie są miliony dolarów okupu to czemu nie?

Nie zapominajmy o QSnatch – malware infekującym zdalnie ich urządzenia i (na tę chwilę) kradnącym loginy i hasła, o którym wiadomo już od połowy października.

Wciąż nie znany jest wektor ataku, najnowszy firmware nie chroni przed zainfekowaniem, a firma ograniczyła się do zaktualizowania ich Malware Removera, który usuwa QSnatch z systemu, ale on również nie chroni przed ponownym zainfekowaniem.

Jest możliwe, że QNAP wciąż pracuje nad rozwiązaniem problemu, ale brak jakichkolwiek nowych informacji od miesiąca nie budzi zaufania.

Jest jeden dobry sposób na backupy — po wykonaniu backupu wyjąć dysk i włożyć go do szafy. Haker przez powietrze nie przejdzie… haker chodzi tylko po kablach.

… dokładnie. To działa, i jest naprawdę bezpieczne :) Proponuję tylko nie robić tego przez wyjmowanie dysku, a za pomocą dwóch identycznych macierzy, podpinanych (fizycznie) na przemian. Prostsze… i bezpieczniejsze :)

Na początku artykułu trzeba chyba zmienić ten fragment:

“A jest jedną z tych firm, która QNAP na backupie się zna.”

Wystarczy wstawić “uważa, że” przed “QNAP” i wtedy hasło reklamowe “QNAP na backupie się zna” pozostanie nienaruszone.

Ja do przedmówców dodam tylko, że włączone migawki mogą spowalniać stopniowo transfer (u mnie za każdym razem), po kilku dniach nawet kilkukrotnie (ze 100 MB/s do nawet 22 MB/s). Testowane na różnych kilkudyskowych urządzeniach QNAP-a, w różnych konfiguracjach RAID. Bardzo liczyłem na migawki, ale po prawie dwóch tygodniach testów odpuściłem. Od tego czasu nie widziałem w aktualizacjach wzmianki by takie coś usprawniono, a do kolejnych testów mi się nie pali (choć wciąż mam miejsce na migawki), bo przywracanie normalnego transferu wymaga stawiania woluminów od nowa, co wymaga sporej części doby.

(Przeciw ransomware pozostaje mi na razie stosowanie niskopoziomowych mechanizmów ochronnych Acronis True Image, choć ten ma swoje dziwactwa jako backup.)

Nie wiem czy “tylko” 57% czy “aż” – firm wysyła swoje wrażliwe dane … komuś. Poza tym chmura to (przy naszych łączach) nadal rozwiązanie dla mikrofirm, których dane mieszczą się na jednym dysku. Nie wyobrażam sobie ściągania z chmury np. 4 TB w razie awarii łączem 20MB/s, a niech nawet będzie 100MB/s, które w godzinach szczytu spada do 15 MB/s. A na ransomware jest proste zabezpieczenie – wysyłasz backup do FTP bez praw odczytu. Ransomware nie widzi żadnej kopii więc żadnej nie uszkodzi.

Dobrze, że producenci się starają, ale dobrze, że użytkownicy nie wierzą ślepo w ich rozwiązania. A jak ktoś chce czegoś więcej – niech postawi dwa serwery z kopiami na zupełnie innych systemach i rozwiązaniach. Jeden zawsze przetrwa atak.

> wysyła swoje wrażliwe dane … komuś

Też mnie to ciągle dziwi.

Są dyski zewnętrzne, są taśmy, jest wydajna kompresja danych by to wszystko trzymać we własnym sejfie poza główną siedzibą firmy, a jednak ludzie wolą wysłać dane na cudzy komputer, nad którym nie mają kontroli i cieszą się że jest “wysoka dostępność” i “wygoda” w “chmurze”. Brrrr….

> wysyła swoje wrażliwe dane … komuś

– jak są zaszyfrowane to nie widzę problemu, zresztą nie każdy jest firmą wielooddziałową, żeby wysyłać to do swojej drugiej lokalizacji.

> wysyłasz backup do FTP

– jak wyżej, ten FTP to w drugim pokoju masz postawić czy może wysyłasz na hosting www? Zresztą, jeśli idzie na zewnątrz to limity przepustowości dotyczą dowolnego ftp na zewnątrz.

Nikt nie wspominał tu o testowaniu backupu, ja to robię automatem na maszynach wirtualnych w drugiej serwerowni, i jeśli coś się nie odtwarza to mam od razu alert na maila. A kopie poszczególnych systemów wysyłam faktycznie ftpem, trochę inaczej zorganizowane niż M. ale jest pewne i jako całość odporne na ransomware.

Kopia migawkowa to nie kopia, to jest namiastka bezpieczeństwa. Raz w tygodniu pełna kopia na serwer znajdujący się w innej lokalizacji (Ognioodporny), codziennie różnicówka. Do tego taśmy + program do backupu, który to obsłuży. Rozwiązanie może nie jest tanie ale skuteczne. I w zasadzie sprawdza się do około 20-30TB danych. Potem już trzeba inaczej kombinować :).

Co do “Sytuacji nie poprawi też raczej pojawienie się… polis pozwalających na ubezpieczenie się przed skutkami ataku – eksperci obawiają się, że wiele firm będzie wolało się raczej ubezpieczyć niż porządnie zabezpieczyć swoje systemy i w razie ataku po prostu od ręki zapłacić środkami z polisy. To z pewnością zachęci przestępców do zintensyfikowania swoich operacji ransomware’owych.”

Ubezpieczyciele też nie są głupi, współpracują z ekspertami cyberbezpieczeństwa i nie ubezpieczają klientów, którzy nie podejmują żadnych działań. Często posiadanie odpowiedniego systemu REGULARNYCH backupów jest warunkiem zawarcia polisy a nawet jeśli nie to jego brak powoduje wysoką zwyżkę.

Po stronie przedsiębiorstwa pozostaje kwestia zarządzania ryzykiem – czy polisa wystarczy i czy pokryje wszystkie możliwe sposoby utraty danych – a z pewnością nie, bo pewne ryzyka są nieubezpieczalne.

Wywiązała się dyskusja o backupy w firmach, a ja znam przypadek u mojego znajomego.

Po raz pierwszy stracił dane (prywatne zdjęcia rodzinne) przy reinstalacji Windowsa. Odbyliśmy wówczas rozmowę, że warto robić backupy.

Po raz drugi stracił dane przy jakiejś kolejnej awarii, czy instalacji. No, nie pomyślał o backupie mimo poprzedniego doświadczenia.

Po raz trzeci stracił dane, jak mu się zepsuł pendrive z plikami, który nosił zwykle ze sobą wszędzie. Pytam się zatem – ale masz jakieś kopie tych plików? Nie ma. Dlaczego, przecież rozmawialiśmy o backupie wielokrotnie. Odpowiedź mnie rozbroiła – “ten pendrive był backupem, a wydawało mu się, że trzymanie czegoś na pendrive będzie bezpieczniejsze niż na dysku, który może się uszkodzić”.

Do backupu domowego polecam Duplicati.