4/3/2019

Od mniej więcej miesiąca otrzymujemy bardzo ciekawe próbki e-maili, jakie są kierowane do osób posiadających skrzynki pocztowe na Interia.pl. Atak jest pod wieloma kątami inny niż zwykle. Przeczytajcie, poszukajcie, może wspólnie uda się nam wyjaśnić tę zagadkę.

Szanowny Użytkowniku

Kontaktujemy się z Tobą, ponieważ otrzymaliśmy informację o dużej ilości wiadomości spam wysłanych z Twojego adresu e-mail w przedziale czasowym 27-30.01.2019 roku na adresy skrzynek pocztowych innej firmy, działającej w branży usług pocztowych. Informacje te nie znajdują potwierdzenia w zapisie aktywności na twoim koncie, niestety proceder podszywania się pod czyjś adres e-mail w celu ukrycia własnej tożsamości jest praktycznie normą wśród przestępców. Twoje konto jest nadal bezpieczne a my, jak zawsze w takiej sytuacji, zaprzeczyliśmy temu, że wiadomości zostały wysłane przez użytkownika naszego serwisu. Tego rodzaju zajścia jednak, zwłaszcza te niezgłoszone do nas, szkodzą reputacji skrzynki pocztowej a prawdziwe wiadomości wysyłane z adresów e-mail dotkniętych tym problemem często nie docierają do adresata. Usuwane są już na etapie wstępnej selekcji jako spam. W związku z coraz częstszymi wypadkami tego typu oraz w trosce o bezpieczeństwo i jakość naszych usług wprowadzamy nowe zabezpieczenie zwane DMARC. System DMARC jest najnowszym międzynarodowym standardem ochrony tożsamości adresów e-mail, stworzonym właśnie na wypadek prób jej przejęcia. Token z funkcją DMARC praktycznie uniemożliwia takie działania- wiadomość wysłana z innej skrzynki niż Twoja nigdzie nie dotrze, jeśli będzie “udawała”, że pochodzi z Twojego konta. Rozwiązanie zostanie wprowadzone w połowie bieżącego roku, ale już teraz uruchomiliśmy program pilotażowy dla usługi i zachęcamy dotkniętych problemem „mail spoofing”, aby wzięli w nim udział. Jeśli chcesz dowiedzieć się więcej lub wziąć udział w pilotażowym programie, przejdź do strony pomocy https://www.interia-token[.]pl/pomoc/news-smart-token-DMARC,nId,2357382.html, lub do strony usługi https://www.interia-token[.]pl/iwa_source=sg_ikona i postępuj zgodnie ze wskazówkami. Cały proces aktywacji zabezpieczenia dla Twojego konta potrwa około minuty. W razie jakichkolwiek pytań prosimy o kontakt z Biurem Obsługi Klienta firma.pomoc@interia.pl.

Pozdrawiamy,

Zespół Poczty Interii

Wiadomości wysyłane są do użytkowników Interii z różnych adresów e-mail, ale generalnie mają tą samą treść, choć za każdą falą ataku przekierowują na inne domeny (bo poprzednie są blokowane). W podesłanych do nas próbkach wyszczególnić można takie adresy e-mail:

firma.pomoc@interia.pl

system.ochrony@interia.pl

ochrona.danych@interia.pl

biuro.obslugi@interia.pl

konta.firma@interia.pl

pomoc.system@interia.pl

I takie domeny:

interia-token.pl

interia-zabezpieczenia.pl

token-interia.pl

Wiadomości wysyłane są z węzłów TOR-a.

Poziom wyższy niż zwykle

Za kampanią stoi ktoś, kto zdaje się być całkiem dobrze przygotowany (nareszcie!). Treść e-maila jest dobrze przygotowana, zarówno pod kątem warstwy językowej jak i “technicznej” — chcemy Ci pomóc, są takie a takie technologie, które umożliwią Ci zabezpieczenie konta, kliknij tutaj aby z nich skorzystać.

Co więcej, domeny, pod które odsyłani są użytkownicy są dobrze dopasowane, a treść e-maila się zmienia (dopasowanie “dat w których nastąpił incydent”). Ktoś wkłada w ten atak trochę wysiłku i nie robi go “na odwal się”.

Na czym polega atak?

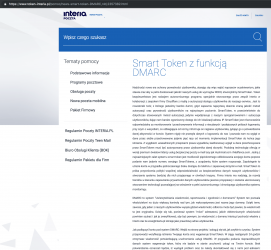

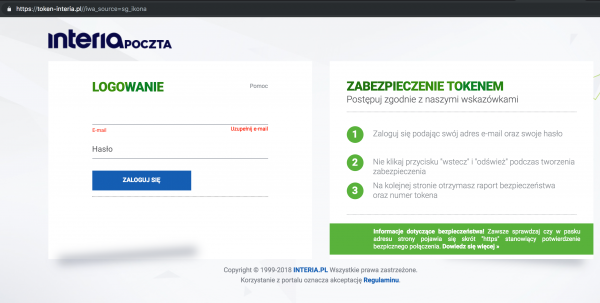

Kiedy osoba przejdzie na podlinkowaną stronę, ta korzysta z kolorystyki i “szablonów” Interii.

Jak widać powyżej, wygląda to wiarygodnie. I prosi — jak można się domyślić, o login i hasło do skrzynki e-mail.

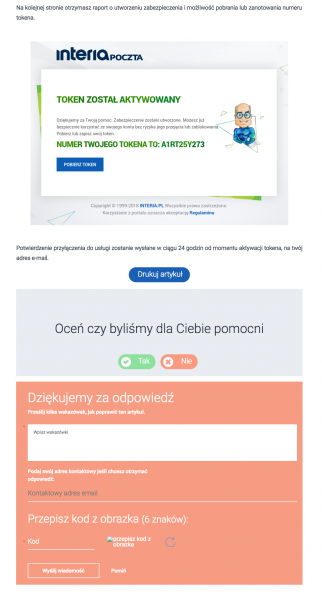

Po jego podaniu, ofiara otrzymuje kolejnego e-maila od atakującego:

TOKEN ZOSTAŁ AKTYWOWANY

NUMER TWOJEGO TOKENA TO: ….

Dziękujemy za Twoją pomoc. Zabezpieczenie zostało utworzone. Możesz już bezpiecznie korzystać ze swojego konta i adresu poczty, bez ryzyka jego przejęcia lub zablokowania.

Pobierz swój token klikając przycisk w prawym górnym rogu przeglądarki lub zanotuj go. Zachowaj jego numer tylko dla siebie. W niedalekiej przyszłości pozwoli on na odblokowanie konta, nawet gdy utracisz dostęp do wszystkich innych metod autoryzacji. Aby uzyskać pomoc lub aby dodać kolejny adres e-mail do usługi, skontaktuj się z nami pod adresem: smart.token@interia.pl. Odpowiemy najpóźniej w ciągu 48 godzin od przyjęcia zgłoszenia. Dziękujemy za udział w programie. Zespół systemu SmartToken.

I tu historia się kończy. Jedna z osób, która “dała się nabrać”, nie odnotowała, żeby na jej koncie stało się coś złego lub ktoś inny się do niego zalogował/zmienił hasło. Być może atakujący zajmowali się wtedy innymi ofiarami. Problem w tym, że ofiar chyba nie mają zbyt wiele, bo o ile o większości kampanii jesteśmy przez Was informowani w dziesiątkach jak nie setkach wiadomości, w sprawie tego procederu dostaliśmy zaledwie kilka e-maili. To sugeruje bardzo wąską grupę docelową dla tych wiadomości.

Pomożesz?

Nie wiemy co łączy “ofiary” i dlaczego ktoś potrzebuje mieć dostęp do ich skrzynek na Interii. Nie są nam również znane analogiczne ataki na użytkowników innych polskich dostawców skrzynek e-mail. Co nie znaczy, że ich nie ma. Rzućcie zatem okiem na swoje skrzynki odbiorcze i przeszukajcie je pod kątem słowa “DMARC” — jeśli namierzycie wiadomość podobną do tej powyżej, dajcie nam znać na adres e-mail redakcja [bocian] niebezpiecznik.pl.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

No dobra … ale to sa domeny .PL więc ktoś je kupił i zapłacił za nie, nie ?

i na pewno wtedy podał swoje prawdziwe imię i nazwisko :-)

A co jeśli np opłacił że swojego konta bankowego ? To że są fałszywe ok ale można dojść po płatnościach

Oczywiście, że kupił. Zapewne jakiś student z fejsa, wykopka co ma kilka kredytów na siebie ^^

Staryodgrzewanykotlet

Ktoś kto się w to bawi zna podstawy bezpieczeństwa, dokształca się. Czyta niebezpiecznika, a .onion to jego drugi świat :) Może być nawet stałym bywalcem organizowanych przez niebezpiecznika szkoleniach :)

kupił za darmo w promocji na nazwa.pl 5 domen za free

“takie działania- wiadomość ” – z tą poprawnością językową bym nie przeholowywał. Nie widziałem jeszcze komunikatu do użytkowników, którego autorzy nie wiedzieliby, gdzie się stawia spacje.

zbyt techniczny język, plebs niczego nie zrozumie i nie kliknie

kampania z Urzędami Skarbowymi była dużo lepsza

No właśnie o to chodzi.

Przypomnieliście mi że mam konto na Interi,założone w 2006 roku. Nigdy nie używałem go do niczego oprócz rejestracji przy grach komputerowych etc.

Co prawda nie znalazłem maila z tą treścią ale trywialne hasło qwerty123 sprawiło że ktoś się na nie dostał.

Próbował dostać się na konta platform steam,blizzard itd. Na konta których nie używam i nawet o nich zapomniałem. Tak samo jak nie pamiętałem o koncie założonym na poczcie interi. Pomimo tego że konta nie używam to hasło zmieniłem na jakiś wygenerowany ciąg znaków co by nie dawać script kiddie szans na uciechę.

Skąd znasz moje hasło? :P

A co jeśli np opłacił że swojego konta bankowego ? To że są fałszywe ok ale można dojść po płatnościach

Policja nie potrafi złapać przestępcy mając jego wszystkie dane, a Ty wymagasz szukania po koncie bankowym?

Warto wspomnieć, że DMARC to prawdziwe zabezpieczenie antypodszywaniowe(anti-spoofing), które nie wymaga żadnych działań ze strony użytkownika. Konfiguracja DMARC spoczywa na administratorze serwera mailowego.

Na polskiej wikipedii DMARC jeszcze nie doczekał się artykułu. Jeśli ktoś ma czas przełumaczyć https://en.wikipedia.org/wiki/DMARC, być może ocali skórę jakiejś potencjalnej ofierze

Tak, ale relatywnie mało osób naprawdę rozumie, jak działa DMARC – tekst jest za to napisany wystarczająco wiarygodnie, aby przekonać jakiegoś typowego kierownika zespołu IT w jakiejś korpo i zdobyć wjazd na jego prywatną skrzynkę. Co właśnie jest wg mnie celem tej kampanii.

@Tomasz Klim

Nie bardzo wierzę że jakakolwiek korpo ma kierownika zespołu IT, który bezmyślnie klika w linki bez sprawdzenia źródła ;) Nie mówiąc o posiadaniu kont pocztowych na Interii czy innym wynalazku bez realnej możliwości bieżącego kontaktu z działem technicznym.

Już prędzej targetem mógłby być szef mikrofirmy, usiłujący sam ogarnąć wszystko, włącznie ze sprawami na których się nie zna + jest podatny na socjo typu “jesteś dla nas taki wyjątkowy”.

@Tomasz Klim -oj, zdziwiłbyś się, i to mocno, zwłaszcza w korpo.

@Tomasz Klim

a co ma do tego DMARC, wiadomości wyszły z interii przecież.

Jak to co? Świetny pretekst. W końcu opisy DMARC, jakie można na szybko znaleźć w Internecie, są dość mętne, jeśli ktoś nie ma szerszego obrazu, jak działa poczta, SPF i inne wynalazki antyspamowe. Zestawiając to z dobrze (w końcu!) napisanym tekstem kampanii, mamy dużą szansę, że nawet jak ktoś zacznie temat weryfikować, to po kilku minutach się podda i uwierzy w ten tekst jako dużo łatwiej strawny.

Gdzie jest [bocian] na klawiaturze?…

;)

Zazwyczaj obok żaby

tam gdzie u Rosjan pies ;)

Moment, moment. Ale ja chce TAKI token którym mogę przywrócić konto w momencie kradziezy. Jenorazowy, podawany w momencie tworzenia, co do którego ja ponoszę pełna odpowiedzialnośc za przechowanie w sposób bezpieczny.

Nie, hasło o imię pierwszego zwierzatka to nie jest to.

to wpisz token 14882137 w miejsce odpowiedzi pierwszego zwierzątka, geniuszu

Rzecz w tym że nie każdy serwer pocztowy obsługuje pytania zwierzątka, geniuszu. Tu chodzi o rozwiązanie uniwersalne którego nie dorobiliśmy się w technologii email.

PS. Odzyskałem kiedyś konto na pewnym portalu odpowiadajac na to pytanie źle “ale w zasadzie podobnie”. Białko po drodze to zły pomysł, geniuszu.

Skisłem już w momencie “na adresy skrzynek pocztowych innej firmy, działającej w branży usług pocztowych” ;-)

ortografia, brak przecinków czyli nie jest TAK znów w porządku :)

Myślałby kto, że korespondencję do użytkowników portali piszą poloniści :D

&

Chciałem sprawdzić czy na moim koncie na wp nie ma takiego maila. Okazało się że ktoś mi się włamał na niego. W logach (szkoda że są tylko z 3 miesięcy) jest jakieś prawie 1000 prób logowania SMTP/IMAP/POP3 z przewagą tych 1 (950 prób) Oczywiście serwery z całego świata, a hasło które było, nie jest tym samym które znalazło się w jednym z wielu wycieków. Taka ciekawostka. P.S. Można na wp wyłączyć logowanie imap/smpt ;)

Do redakcji:

“Problem w tym, że ofiar chyba nie mają zbyt wiele, bo o ile o większości kampanii jesteśmy przez Was informowani w dziesiątkach jak nie setkach wiadomości, w sprawie tego procederu dostaliśmy zaledwie kilka e-maili”

To tylko sugeruje jak dużo ofiar to dotyczy. Przeciętna osoba wręcz złapie się na to, a brak działań na koncie jest genialnie dobraną techniką – przeczekać, zadziałać za 6 miesięcy globalnie, gdy nie będzie już wiadomo “czego to dotyczy”. Dlatego tak mało osób do Was się na razie odezwało, bo uznają, że to nie jest “fałszywka”.

Czekam na update: “po publikacji artykułu odezwało się do nas sporo osób, które potwierdziły otrzymanie takiej wiadomości…”

Abym się mylił.

Znowu nic nie dostałem… niech to :(.

A do mnie przyszedł taki e mail:

Adresujący podpisał się: Sekretariat DP

Tytuł: NAGŁY WYPADEK

“Twój dostęp do poczty e-mail został ograniczony. Została podjęta próba zalogowania się na Twoje konto ze strony internetowej, aby zachować swój SKRZYNKOWNIK. KLIKNIJ TUTAJ(hiperłącze) do weryfikacji.

Warm Regaratornew computer, jeśli nie zweryfikujesz swojego konta w ciągu 24 godzin, nie będziesz mógł wysyłać ani odbierać nowej poczty, dopóki nie zweryfikujesz swoich skrzynek pocztowych,

Administracja poczty internetowej”

——————————————–

Nie wchodziłem w ten link ale jak wrócę do domu to odpalę TAILSa z pendriva i sobie obejrzę gdzie mnie to przekieruje.

Kiedyś był podgląd na historię logowań na poczcie o2.pl

Obecnie nie ma tej opcji

Wszedłem tam i podałem mail scammer@interia.pl i hasło wyp*******j123

Czekam na token :D

“Kiedy osoba przejdzie na podlinkowaną stronę, ta korzysta z kolorystyki i “szablonów” Interii.”

A jak osoba nie przejdzie to strona nie korzysta z kolorystyki?

Jaka osoba?

Matko! Czy niebezpiecznik zatrudnia gimnazjalistów do pisania swoich tekstów?!

Język polski nie jest aż tak trudny!

Dostałem właśnie informację od zaprzyjaźnionej firmy, że przelali kilkadziesiąt tysięcy na zmodyfikowaną fakturę, którą dostali od dostawcy. Ktoś włamał się na maila podmienił nr konta na pdfie a po wszystkim wyczyścił skrzynkę mailową. Jak się zorientowali było po zawodach. Policja nie ma pomysłu. Może ktoś coś doradzi. Trzeba walczyć z tą zarazą.

Mam płatne konto na Interii , nie dostałam na email, takiej treści ale od jakiegoś czasu otrzymuję pocztę i nie ma w niej treści , zdarza się , ale tez nie zawsze , że nie mogę wpisać treści w wysyłany e-mal ,Napisałam do BOK Interia ale to olali , nawet płatnych klientów mają gdzieś , nic chyba nowego u Niemców jeżeli chodzi o Polaków, najwyższy czas zmienić konto

Ja przerobiłem nieco inny numer. Na jednym ze moich kont na sprzedajemy.pl są wystawione książki o tematyce elektronicznej. Napisał do mnie jakiś gostek, że jest studentem informatyki i proponuje mi płatne usługi informatyczne. Mejl pochodził od osoby nie posiadającej ogłodszeń na tym portalu. Napisałem, że nie jestem zainteresowany. Tego samego dnia moje konto zostało zhakowane – nie dało się usunąć wiadomości od tego gostka ani żadnej innej. Powiadomiłem IT portalu. Potem napisałem gostkowi “na czapę”, że mam już jego dane i zgłaszam zawiadomienie do prokuratury. Wtedy blokada nagle zniknęła.