20/6/2012

W routerach TP-Link znaleziono backdoora, który daje dostęp do debug-shella na prawach roota. Potencjalnie można więc przejąć kontrolę nad routerem (access pointem), zmienić jego konfigurację lub podsłuchać ruch jego użytkowników. Poniżej o tym, jak sprawdzić, czy wasz model routera jest podatny oraz co zrobić, aby się przed tym zabezpieczyć.

Backdoor w routerach TP-Link

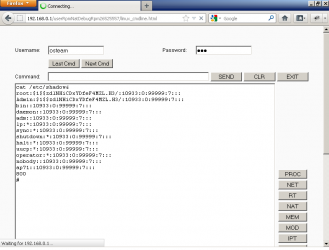

Firma Websec opisała 2 dni temu interesującego backdoora w modelach TP-Link WDR740N, WDR740ND (firmware: 3.12.11 Build 111130 Rel.55312n). Okazuje się, że programiści panelu zarządzania routerem zahardcodowali dane dostępowe do tajnego zasobu, umożliwiającego przejęcie kontroli nad routerem:

http://TPLINK_IP/userRpmNatDebugRpm26525557/linux_cmdline.html

Login: osteam

Hasło: 5up

Powyższe dane umożliwiają dostęp do konsoli, dzięki której można uruchamiać dowolne polecenia na routerze.

Jak się ochronić?

Sprawa nie jest prosta — odkrywcy błędu twierdzą, że do shella można dostać się lokalnie (LAN) i zdalnie (najprawdopodobniej chodzi o WAN). Z racji tego, że backdoor jest zaszyty w firmware, dopóki nie mamy patcha niewiele możemy zrobić aby go usunąć. Najlepiej, do czasu wydania patcha, przeflashować nasz router na firmware od OpenWRT — tutaj lista wspieranych przez OpenWRT modeli — ale uwaga! jest szansa, że nie będziecie już chcieli wracać na oryginalny firmware od producenta ;)

To nie pierwszy backdoor w routerach

Jako pierwsi sprawę nagłośnili użytkownicy serwisu reddit.com, którzy celnie spostrzegli, że nie TP-Link pierwszy i zapewne nie ostatni… Czytelnicy Niebezpiecznika powinni pamiętać niedawną wpadkę dotyczącą loadbalancerów F5 oraz backdoory w switchach firm 3Com, Dell oraz innych.

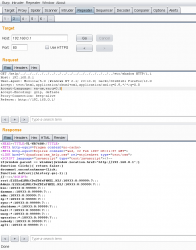

PS. Na marginesie, firma Websec opublikowała także błąd typu path traversal w tych samych routerach:

…a później dopisała do swojego oświadczenia, że na te same błędy wpadli wcześniej …Rosjanie — i to już w lutym 2011 roku… (z małą różnicą, bo Rosjanie piszą o modelach TL-WR741N i TL-WR741ND). Ciekawe co jeszcze wiedzą Rosjanie? ;-)

23:00

Jak zauważają w komentarzach nasi czytelnicy posiadający routery TP-Linka, niektóre z modeli (inne niż te wymienione powyżej) także zawierają “backdoora”, ale w części z routerów aby z niego skorzystać należy się najpierw poprawnie uwierzytelnić.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Z takiego backdoora był bym szczęśliwy na moim d-linku.

A tak mam zamknięte oprogramowanie. Szkoda że nie kupiłem routera z wsparciem DD-WRT.

Przecież to opensource i źródła softu leżą na serwerach d-linka. Modyfikuj, kompiluj i wgrywaj do woli ale najpierw polutuj J-TAG

Uff, nie dawno zakupiłem swój pierwszy router, właśnie TP-Link, ale 3420. Wygląda na to, że na tym modelu nie działa backdoor. Ładuje się te całe GUI, ale login i hasło są niepoprawne.

Czyli backdoor jest i działa wyśmienicie, tylko nie znasz hasła. natomiast Ci co umieszczali go w sofcie i ci co powinni znają te hasło. nie rozumiem Twojej ulgi i radości

tp link MR3020 tez posiada ten shell, i tez da się bawić jako root, jednak wymaga wpierw www-authenticate. Jednak tenże da się ominąć wpisując kilka razy losowe credencials i dusząc esc.

Security > Remote Management > Remote Management IP Address: 0.0.0.0 i bądź co bądź adekwatnie w Local Management ustawienie odpowiednich maców posiadających access do zarządzania routerem powinno doraźnie pomóc. Niestety muszę potwierdzić, że *741N jest na to podatny, przynajmniej z domyślnym firmwarem.

Na pewno chodzi o WDR740N, a nie WR740N? bo WDRa nie ma na stronach TP-Linka.

A dodatkowo na:

3.12.11 Build 110831 Rel.60718n

WR740N v4

nie działa przez Wi-Fi (po kablu nie sprawdzałem) ;) więc jest bezpiecznie

Mówi Ci coś wyraz WAN ?

cytując: “że do shella można dostać się lokalnie (LAN) i zdalnie (najprawdopodobniej chodzi o WAN)”

Sprawdziłem na moim sprzęcie:

HW: WR1043ND v1 00000000

SW: 3.13.6 Build 110712 Rel.33710n

Dostęp do konsoli jest możliwy, login i hasełko działa, ale jest jedno ALE… mianowicie najpierw trzeba się zalogować do routera. Bez tego wyświetli się konsola, ale bez możliwości wykonania poleceń.

Mam TL-WR741N i własnie się przekonałem że ma shella – no nieźle :-P Dzięki za info, teraz muszę pomyśleć jak to potencjalnie wykorzystać ;-)

BTW: mam WR740N, soft 3.12.4, zmieniony port adm. na inny + włączone zewnętrzne zarządzanie. Nie działa ta sztuczka.

Poprawka: link do konsoli działa, ale nie działa podany login i hasło, trzeba najpierw zalogować się do normalnego panelu.

Firmware Version: 3.12.11 Build 110915 Rel.40896n

Hardware Version: WR740N v4 00000000

I tak pyta o hasło:

http://i2.lulzimg.com/ef63566a10.jpg

Po zalogowaniu działa pieknie. Świetna konsola.

Na TL-WR1043ND też występuje. Właśnie to sprawdziłem na swoim. Login i pass też się zgadza.

Zainstaluj OpenWRT ;-) lepsze od tego shitowego badziewia dostarczanego przez TP-LINKa

Tak działa też i u mnie, ale najpierw musisz się uwierzytelnić.

Oryginalny firmware na tym routerze gościł u mnie ok. 5 minut.

Po wgraniu Gargoyle, opartego na OpenWRT, mam możliwość korzystania z Plus LTE, także polecam.

Wszystko w oparciu o ten serwer

http://www.acme.com/software/micro_httpd/

Firmware Version: 3.12.19 Build 110617 Rel.39329n

Hardware Version: MR3420 v1 00000000

również działa :)

WR740N v1/v2 00000000 | 3.11.7 Build 100603 Rel.56412n

Teoretycznie działa, ale przy próbie wywołania komendy prosi o normalne hasło do routera – jak się ominie to nie wykona cmd

W8901G nie ma shella, ale to jest taki prosty routerek że nawet mnie to nie dziwi ;)

pewnie shell ma inny adres :P

Tylko czekać na robaka skanującego sieć pod kątem obecności podatnych urządzeń i np. … wyłączającego je na amen (bricked)

Bez sensu, lepiej botnet z nich zrobić.

ciekawe ile rosyjskich backdoorów w openwrt

Nie, nie. Tam siedzą tylko białoruscy (White Russian), a czasem i Japończyk się znajdzie (Kamikaze). Tych drugich raczej ciężko zauważyć, mali są…

NA WR740N

Firmware Version:

3.12.11 Build 120320 Rel.51047n

haslo nie banga

choc nie jestem calkiem pewny … moze zaskoczylo

choc na poczatek zalogowalem sie przez strone na moim loginie i hasle

http://i.imgur.com/yY0ln.png

a tak to wyglada

Ha, jest na TL-MR3220. Podoba mi się!:)

Mam TL-WR1043ND. Jednak potencjalny włamywacz może się obejść smakiem: już dawno wgrałem do niego Gargoyle’a… :)

Na rzeczonym TL-WR740N (nazwę z D spotkałem tylko w związku z tym newsem) login i hasło shella się zgadzają, ale najpierw wyskakuje www-authenticate, w którym trzeba już podać hasło do samego panelu. Przynajmniej powietrzem, po kablu nie sprawdziłem jeszcze :P

Firmware 3.12.11 Build 120320, ze strony producenta.

Prowizorycznie można się ochronić wyłączając Remote Management i przede wszystkim zmieniając domyślne admin/admin na coś lepszego.

Na TL-MR3220 działa, ale trzeba najpierw podać poprawny login i pass na www-auth. Przy próbie obejścia tak jak tpro opowiada stronka się ładuje ale nie działa. Tyle dobrego że mam w pytę długie hasło i remote management niedostępny (port 80 wręcz mam przekierowany z zewnątrz na http na 1 z kompów) ;-).

Swoją drogą thx za info o OpenWRT, myślałem, że to tylko na routerkach Linksysa chodzi.

Firmware Version:3.12.11 Build 110915 Rel.40896n

czysty

WR740N

3.12.4 Build 100910 Rel.57694n

login i hasło poprawne, konsola działa

A passwd, albo passwd osteam na tym shellu działa? :)

Czy to może pomóc mi się zabezpieczyć? http://i.imgur.com/zlteE.png

Ja zaraz po zakupie WR740N nałożyłem kompleksowego ‘pacza’ > DD-WRT i spokój.

biorąc pod uwagę, że firma tp-link ma chinskie dotacje rządowe do produkcji to nie jest to .. jak mówią klasycy:

its not bug, its a future.

chyba feature :D

Firmware Version: 3.4.5 Build 081110 Rel.43717n

Hardware Version: WR841N v3 00000000

Co ciekawe u mnie wygląda to tak: http://i.imgur.com/EDAQW.jpg

Żadnego logowania ani nic…

Biedronkowy TD-W8950ND odporny.

Czy wszystkie routery posiadaja shella ?

u mnie to tez dziala – ale po pierwsze – tylko z lanu (remote management zablokowany) po drugie wcale nie jest tak pieknie – ruchu napewno nie da sie wylapac tedy – dysk 100% uzyty, nie ma zadnego toolsetu zeby cos zgrac na/z routera, conajwyzej mozna routing pomieszac, firewalla i shutnac interfejsy. nic kreatywnego zrobic sie nie da….

Kolejny sprzetowy backdoor. Oczywiscie przypadek.

4.7.11 Build 101102 Rel.60376n

WR340G v3 081520C2

nie dziala : P

ps bartosz feature nie future : P

WR1043ND v1

3.13.10 Build 120210 Rel.62735n

oraz

WA901N v2

3.12.6 Build 110214 Rel.33012n

link i hasła do konsoli działają, ale najpierw trzeba się zalogować na swoje normalne dane do panelu. Z zewnątrz nie da się dostać :)

Po zakupie swojego ToiletPaper-Linka od razu wgralem mu wlasny firmware oparty na linuksie. Korporacyjne malpy potrafia robic w takich sprzetach jedynie dziury.

http://blog.back-track.de/wp-content/uploads/2012/06/wlan_router_horrorstories_release_2012.pdf

http://www.data.proidea.org.pl/confidence/10edycja/materialy/prezentacje/FilipPalian_MateuszKocielski.pdf

TL-WA701N 3.12.6 – działa po zalogowaniu

MR 3020 3.12.11 Build 111128 Rel.34725n

WR 740N 3.12.4 Build 100910 Rel.57694n

Działa wyłącznie po zalogowaniu się najpierw loginem i hasłem do strony administracyjnej. Bez tego nic nie można zrobić. Oczywiście od dawna nie mam tam tradycyjnego admin/admin… Zarządzanie z WAN-a na szczęście domyślnie wyłączone, a z lokalnej musiałby wejść z kablem do mieszkania, albo przełamać WPA-2…

Zabawne,

na 1043 po wpisaniu adresu prosi o login i pass .. naciskasz esc, wyświetla konsole wpisujesz dane z początku posta i bangla.

Ech czytając co raz takie newsy słabo się czasem robi.

hmmm

w bylej robocie zauważyłem z kumplem że wiele urządzeń planeta jest bliźniaczo podobnych do TP-Link , ciekawe czy istnieje jakiś bliźniak do tego :] i czy też by zadziałało :]

WR340G pokazuje Login Incorrect, po zagłębieniu w źródło jednak widać, iż nie ma pliku z shellem.

Buuu, ja też bym chciał mieć konolę *nixową w routerku… :) (zabezpieczenie pewnie by się jakieś dało zrobić)

TD-W8960N nic się nie pokazuje po wpisaniu adresu (tak, podałem IP routera). Kiedyś próbowałem wgrać jakieś otwarte oprogramowanie, z ciekawości klikam na ten OpenWRT, patrzę a tu jest mój router! Ale klikam, a pliku nie nie da się pobrać, bo nie znaleziono. ;/

Zaczynam się obawiać o swojego TL-WR340G :D Jak to w końcu z nim jest?

Na TD-W8901G wydaje się że nie ma w backdoora.

TL-WR340G – nie działa.

Widze że komuś tam weszła konsola, a soft zaktualizowany?

dlatego wole sprzet z zamknietym oprogramowaniem, przenajmniej wiem ze jak cos sknocone to nie ma do tego dostepu “pol swiata”

Chyba sam nie wierzysz w to co napisałeś ;-D. A jeśli wierzysz to .

Dzięki za artykuł, nie miałem pojęcia, że ktoś się zajmuje produkcją alternatywnego oprogramowania do routerów :D

Od razu wymieniłem i sentencja przytoczona w artykule tj.: “ale uwaga! jest szansa, że nie będziecie już chcieli wracać na oryginalny firmware od producenta ;)” sprawdziła się :-)

OpenWRT dało mi dużo więcej możliwości i wreszcie! win7 i ubunciak zaczęły się widzieć w workgroupie, nawet można ustalić dowolne Hostname w routerze, które zastąpi oryginalne. Zajebiaszczy <3

Dziękować dziękować :D

P.S. Były drobne problemy bo OpenWRT dla TL-WR741N nie ma wbudowanego webUI a lista poleceń jest dość ograniczona. Jednak jak to bywa w przypadku otwarto-źródłowego softu wujek google przekierował na odpowiednie fora, a później to już jak z płatka :-)

Router WR740N

3.11.1 Build 100312 Rel.42991n

Shell jest.

Hasło i login nie działa.

na TP Linku 1043ND Gargoyle to chyba jestem bezpieczny?

Pokusiłbym się o stwierdzenie, że na TP Linku 1043ND Gargoyle _ten_ błąd Ciebie nie dotyczy. ;-)

Tak swoją drogą to zastanawiam się, jak w ogóle można kupować routery tp-linka. Miałem kiedyś (krótko) i wystarczyło. Ciągle albo się resetował, albo wyłączał dhcp i musiałem wszystkie sprzęty podpięte pod wifi konfigurować na sztywno. Po przejściu na netgeara dopiero się to uspokoiło i chyba tylko netgear i linksys są warte uwagi. Przynajmniej według mnie.

Głupio się chwalić ale u mnie nadal aktualne i działa :|

Mam pytanie koledzy, chciałem sobie wifi w domu postawic i wyskoczył komunikat ze dostęp do internetu zablokowany po podłączeniu routera, można to jakoś ominąć? Sieć osiedlowa.

Pewnie provider blokuje dostęp przez router, jak to ominąć?

[…] tajnym hasłem serwisowym — to oznacza, że część z rejestratorów kamer monitoringu, podobnie jak routery Wi-Fi, posiada swoistego rodzaju […]