19/3/2023

Google znalazło aż 18 błędów w chipach Exynos produkowanych przez Samsunga i wykorzystywanych w modemach w smartfonach, zegarkach a także samochodach. 4 z tych błędów są bardzo poważne. Pozwalają na zdalne przejęcie kontroli nad urządzeniem użytkownika bez konieczności jakichkolwiek działań z jego strony.

W nic nie trzeba klikać, wystarczy że atakujący zna numer telefonu ofiary.

Które modele można zhackować?

Te, które korzystają z modemów z Exynosem. Niepełna lista poniżej

- Smartfony Samsunga: S22, M33, M13, M12, A71 (5G), A53, A33, A21, A13, A12, A04

- Smartfony Vivo: S16, S15, S6, X70, X60, X30

- Wszystkie wearables, które używają Exynos W920

- Samochody korzystające z Exynos Auto T5123.

Smartfony Google Pixel 6, Pixel 7, które też korzystały z Exynosa podatnego na ataki, zostały już załatane w marcowej aktualizacji. [EDIT: okazuje się, że Pixel 6/6a nie otrzymał jeszcze poprawek…] Ale to nie tak, że Google załatało swoje urządzenia i “wystawiło” Samsunga. Firma zgłosiła błędy do Samsunga kilka miesięcy temu, Samsung ponoć patche przygotował, ale do dziś nie wszyscy dystrybutorzy smartfonów wypuścili poprawki. Dlatego, ponieważ minęło 90 dni od zgłoszenia, Google zgodnie ze swoją polityką postanowiło upublicznić informację o dziurach.

Mam dziurawego smartfona z Exynosem — co robić, jak żyć?

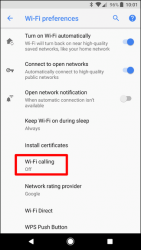

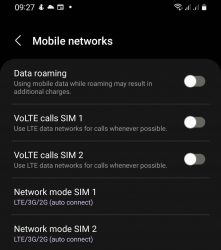

Do momentu pojawienia się aktualizacji na Twój sprzęt

należy obowiązkowo wyłączyć funkcje Wi-Fi Calling oraz VoLTE

Niestety, na różnych smartfonach / wersjach Androida wyłączanie tych funkcji wygląda trochę inaczej, więc jednej instrukcji w tym artykule nie znajdziecie.

Najlepiej wyszukać te opcje w ustawieniach smartfona. A jak znajdziecie przełącznik, to napiszcie w komentarzach poniżej model swojego smartfona i instrukcję krok-po-kroku jak do tego ustawienia dotrzeć. Dzięki temu pomożecie innym czytelnikom.

Reszta błędów jest mniej straszna, ale…

Tylko 4 błędy pozwalają na te straszne, zdalne ataki RCE zero-click. Pozostałych 14 błędów to już mniejsze ryzyko, bo do udanego przejęcia kontroli nad smartfonem ofiary potrzebny jest dostęp lokalny do urządzenia lub na poziomie operatora telefonii komórkowej. To oznacza, że zwykli internetowi atakujący z tych błędów raczej nie skorzystają. Co innego rządowi hackerzy…

Ze względu na powagę tych błędów oraz liczbę osób korzystających z dziurawych urządzeń zdecydowaliśmy się wysłać ostrzeżenie o konieczności wyłączenia Wi-Fi callingu oraz VoLTE do subskrybentów naszej aplikacji CyberAlerty. Jeśli chcesz być informowany o istotnych zagrożeniach, a jeszcze nie masz zainstalowanej naszej aplikacji, to kliknij tutaj.

Aktualizacja (22.03.2023 17:09)

Oto komunikat, jaki podesłało nam biuro prasowe Samsunga:

Samsung bardzo poważnie traktuje bezpieczeństwo swoich klientów. Po ustaleniu, że 6 luk, z których żadna nie była “poważna”, może potencjalnie wpłynąć na wybrane urządzenia Galaxy, Samsung wydał w marcu poprawki bezpieczeństwa dla 5 z nich. Kolejna poprawka bezpieczeństwa zostanie udostępniona w kwietniu, aby rozwiązać problem pozostałej luki. Jak zawsze zachęcamy, aby wszyscy użytkownicy aktualizowali swoje urządzenia do najnowszego oprogramowania, aby zapewnić najwyższy możliwy poziom ochrony.

Jak widać, Samsung nie podziela zdania badaczy bezpieczeństwa Google co do powagi sytuacji.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

To już jest konkret problem, bo pogarsza zasięg, w blaszanych halach często działa tylko VoWiFi…

A jak sprawdzić czy telefon już nie został zhakowany?

cześć,

wiecie może jak to się ma do dzwonienia przez wifi poprzez aplikację operatora?

Ciekawe jak żyć jak vowifi wymaga volte. Ps. Brak zasięgu…

Samsung A12:

1. Telefon (ikonka telefonu) -> Ustawienia -> Połączenie przez WiFi

2. Ustawienia -> Połączenia -> Sieci komórkowe -> Połączenia VoLTE

Tak samo na M12

Dziś rano S22 w Orange otrzymał aktualizację, kompilacja S901BXXU3CWBE. Jak sprawdzić czy to to?

Cóż, nawet jeśli Google nie wydał by latki to telefony pixel w Polsce i tak są bezpieczne, ponieważ wielkie G nie sprzedaje ich u nas, a więc nie ma certyfikacji, czyli takie ficzery jak volte oraz wifi calling są niedostępne. Great success

Ja tylko “literówkę” chciałem zgłosić : patrze – patche

VoLTE bez problemu działa od Pixela 6/6 Pro wzwyż w Play i T-Mobile.

Jeszcze jakieś budżetowe smartfony to jestem w stanie zrozumieć opóźnienie w aktualizacji, ale flagowy S22 i brak odpowiedniej aktualizacji na czas to już bardzo słabo wygląda.

Uff mam A22.

A co w przypadku wearables od Samsunga? Watch 4. Jak wyłączyć wifi calling/volte?

Hmm… A co gdy ktoś korzysta np. tylko z wearable od Samsunga? Też jest zagrożony?

Czy Galaxy Note 9 jest narażony? Nie za bardzo uśmiecha mi się wyłączanie VoLTE oraz VoWiFi…

właśnie, tez bym sie dowiedział ale nie chce mi sie sprawdzać, licze na to że ktoś pomoże :D

Wystarczy poczytać specyfikację sprzetu. Choćby w mgsm jest podane, że ten Samsung ma Exynos 9810. Czyli raczej jest podatny na atak.

A czy starszych modeli samsunga flagowych tez to dotyczy np s8 s9 s9+

Poczytaj specyfikacje. S8 ma Exynos 8895 czyli pewnie podatne na atak

Wszystko fajne, ale co rozumiecie przez “atakującego”? Script kiddie? Ktoś z dostępem do sieci danego operatora? Dowolnego operatora? Producenta infrastruktury? Nation-state?

Swoją drogą, workaround w postaci wyłączenia VoLTE w sytuacji gdy nawet w Polsce operatorzy pozbywają się 3G, a w niektórych miejscach na świecie niczego poza LTE nie ma, jest trochę słaby ;-)

Changelog

2023-03-17: Samsung Semiconductor updated their advisories to remove Exynos W920 as an affected chipset, so we have removed it from the “Affected devices” section.

Pixele 6/6 Pro/6a nie zostały jeszcze załatane. Aktualizacja prawdopodobnie wyjdzie na nie w poniedziałek, 20 marca.

bierz androida, mówili…

android to linux – jest bezpieczny, mówili.

Nikt nigdy w historii świata tak nie powiedział

Zawsze możesz sobie kupić telefon z Windowsem, bezpieczny. A nie, czekaj…

Gościu, ale tu nikt nie pisal nic o Androidzie luka jest w sprzęcie, to nie system winny…

Zbysiu nie ośmieszaj się. Wmawiano że android to linuks i bezpieczny jak linux. Linux już dawno pokazał że mimo otwartego kodu znajdą się kwiatki tkwiące tam od lat i linux pokazał że na nic jego bezpieczeństwo gdy ponad połowa stron www w Polsce była zhackowana….android to dziadostwo – trzymam się jak najdalej od tego syfu ale niestety nie da się… Dalej wmawia się że linuks jest bezpieczny…..tak samo jak windows. Może i android byłby bezpieczny ale aktualizacje tam tylko dla nielicznych a uprawnienia aplikacji to wciąż niedopracowana nowinka mimo paru lat obecności. o tym pseudo sklepie to nawet wstyd wspominać

Co z A52 5G i S10e ? Nie widzę ich na liście ale piszecie że niepełna…

Samsung A53 z dystrybucji europejskiej (SM-A536B) ma Snapdragona, nie Exynosa.

Jest to model 5G. Nie masz racji. Samsung Exynos 1280 (ARM Mali-G68).

A co jeśli telefon pracuje w trybie Knox fully managed i użytkownik nie może tak naprawdę nic zrobić (zainstalować, usunąć, zmienić ustawień)?

Galaxy A71

1/ Ustawienia -> Połączenia -> WiFi Calling

2/ Ustawienia -> Sieci komorkowe -> Połączenia VoLTE

Tylko model 5G ponieważ ma Exynosa 980. Wersja 4G (Snapdragon 730) jest bezpieczna i nic nie trzeba wyłączać! Mam ten model.

26 Lutego zostałem w ten sposób zhackowany. Zegarek Galaxy Watch4, który korzystał z tej samej taryfy (ten sam numer) co telefon. Zostały przejęte SMSy i rozpoczęły się próby przejmowania kont poprzez reset hasła przez

kod SMS. @niebezpiecznik pisałem o tym do

Was już wtedy na adres redakcji. Wtedy podejrzewalem lukę u operatora. Czekam nadal na wyjaśnienia Orange.

Zacytatne z kolegi wyzej:

“2023-03-17: Samsung Semiconductor updated their advisories to remove Exynos W920 as an affected chipset, so we have removed it from the “Affected devices” section.”

Watch 4 spec, processor: Exynos W920.

Innymi slowy: nie, to nie to.

Dzięki za info. Zrobione.

Mam nadzieję, że to prewencyjne wyłączenie takich funkcji.

Mam tylko samsunga galaxy watch 4 z tym procesorem. Bez modemu lte i z wyłączonym WiFi, czy jest narażony na ten atak ?

Jak zabezpieczyć samsung galaxy watch 4, mój nie ma modemu lte i ma wyłączone WiFi, a telefon którego używam ma snapdragona, czy jestem narażony ma tą lukę?

1. Google: Galaxy Watch4 specification, szukasz jaki masz procesor.

2. Czytasz to co napisali przed Toba, np.: “2023-03-17: Samsung Semiconductor updated their advisories to remove Exynos W920 as an affected chipset, so we have removed it from the “Affected devices” section.”

Chyba nie boli?

Czy Samsung Semiconductor patches are also included in this Security Maintenance Release with the following CVE items:

High

CVE-2023-26072, CVE-2023-26073, CVE-2023-26074, CVE-2023-26075, CVE-2023-26076

To to samo co CVE-2023-2407x?

Nie, to inne zgłoszenia, są też wymienione na googleprojectzero i na liście poprawek samsunga.

Do CVE-2023-24033 (nie wiem skąd niebezpiecznik wziął pozostałe 4-5 identyfikatorów) w marcu samsung ni wypuścił patcha, a przynajmniej o tym nie napisał

S22:

Ustawienia > Połączenia > Sieci komórkowe > Połączenia VoLTE SIM 1

WiFi calling nie moge znaleść

chyba znalazłam: wchodzisz na ikonkę zielonej słuchawki/wchodzisz w ustawienia (te 3 kropeczki u góry po prawej)/ ustawienia/ wyłącz połączenie przez WiFi

Mam dziurawy smartfon,moga zhakowac smartfon,ale mojego smartfona nie moga.

Uzupelnic podstawowke czlowieku,bo smutek sciska jak sie to czyta.

I po co zasmiecasz net bredniami.Predzej trafisz glowna wygrana w Euro jackpot,niz ktos sie wlamie na twoj smartfona.( a NIE na twojego smartfona)

@Maximus

Przeczytaj, co napisałeś. I zastosuj swoje uwagi do siebie. Jeśli chcesz wytykać błędy innym, podnieś poprzeczkę i sobie.

Mam note 8 czy jestem zagrożony?

A Exynos 9110

Czy też dziurawy?

Samsung Galaxy Watch5 Pro + S23 muszę coś robić? Zegarek chyba ma właśnie Exynos W920.

Nie wiem czy komentujący zdają sobie sprawę z tego, że VoLTE nie jest obligatoryjną koniecznością do obsługi połączeń.

A problem z chipsetem jest raczej taki, że dowolny użytkownik, który znajdzie się w zasięgu Wi-Fi innego urządzenia, które skanuje sieć, nie musi nawet odebrać połączenia WiFiCalling tylko po prostu mieć włączona możliwość takiego połączenia.

T-Mobile w wielu rejonach wyłączył sieć 3G. Wyłączenie VoLTE wymusza rozmowy w resztkach sieci 2G w jakości końca lat 90-tych… niefajnie :(

Samsung A21:

1. Ustawienia ->Ustawienia połączeń ->Połączenia Wi-Fi -> Wi-Fi Calling -> Wyłącz

2. Ustawienia -> Połączenia -> Sieci Komórkowe – VoLTE -> Wyłącz

Jak się dowiedzieć czy dana aktualizacja ma łatkę?

Tu: https://source.android.com/docs/security/bulletin?hl=pl

Jest też podział na OEMy

S21 FE 5G też zagrożony?

Jak się poszuka w necie to Samsung już w zeszłym roku załatał powyższy problem, a na zapytanie odpowiada tak: At the end of last year, we received a security issue notification for Google project zero, and Samsung has provided all customers with a patch version for this vulnerability, and the related issues have now been resolved.

Ktoś na samsung community napisał, że problem już rozwiązany…

To śpię spokojnie ;)

Mam co prawda xiaomi ale ich telefon jest jedną wielką tubą. Bo wyświetlają domyślnie reklamy swoje wszędzie. Trzeba klikać aby to wyłączać, i wszystko domyślnie wysyła im dane diagnostyczne i różne inne. Obecnie smartfony mimo że coraz mocniejsze to coraz mniej dbają o prywatność faktyczną. Samsunga mam tablet, ale ich to nie dotyczy a tylko tych podanych modeli?

Kupiłeś przez AliExpress lub podobnego pośrednika z dystrybucji azjatyckiej, dlatego tak masz. Te z dystrybucji europejskiej nie mają reklam. Druga sprawa, słuchawki Xiaomi kupuje się po to, by od razu wgrać customROM :)

Nie powiedziałbym żeby Xiaomi w europejskiej dystrybucji nie miały reklam. Bo mają. co prawda nie tyle co z chińskiej dystrybucji, ale jest tego trochę, na pewno w tej aplikacji od tapet i przy instalacji z 3rd places .apk podczas skanowania “avastem” też coś wyświetlają ale oczywiście nie ma tego tyle co w “chinolu”.

Ja używam personalDNfilter, więc blokuję gadanie “z centralą”, dodatkowo DNS przestawiłem sobie na jakiegoś DoH żeby nie “pomagać” nieszyfrowanymi danymi operatorowi.

Gdzie znaleźć info czy mam już łatkę? Ktoś dał link do biuletynu z update-ami https://source.android.com/docs/security/bulletin ale nie potrafię tam znaleźć info o poprawce któregokolwiek z błędów w artykule: CVE-2023-24033 CVE-2023-24072 CVE-2023-24073 CVE-2023-24074 CVE-2023-24075. A opisy update-ów S22 są lakoniczne.

Większość artykułów skupia się na telefonach. A czy wiadomo jakie zagrożenie stanowi ta luka dla samochodów? I które marki są zagrożone?

Już mądrzej zrobić sobie bramkę GSM i przez VOIPa rozmawiać

Dziś dostałem poprawkę na mojego Samsunga A21s:

A217FXXS8DWC2 opisana tylko nastepująco:

• Poprawiono stopień zabezpieczenia urządzenia.

Czy ktoś się orienyuje czy ta poprawka łata tą dziure i po jej zaaplikowaniu mozna już korzystać bezpiecznie z VOLTE i Wifi Calling ?

Czy te dziury zostały wreszcie załatane i można bezpieczne odpalić VoLTE i wifi calling?