17/1/2014

Producent Windowsa sięgnął po tak drastyczne środki, aby ograniczyć rozprzestrzenianie się botnetu Sefnit. Microsoft twierdzi, że nie ma nic przeciwko oprogramowaniu anonimizującemu TOR. Zresztą większość z zainfekowanych pewnie nawet nie zdawała sobie sprawy, że ma zainstalowanego TOR-a na swoim komputerze…

Sefnit atakuje

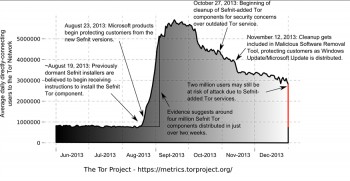

Od momenu wykorzystania TOR-a przez Sefnita, liczba użytkowników tej anonimowej sieci wzrosła z ok. 1 miliona do aż 5,5 milionów. To przeraziło developerów TOR-a — gdyby bowiem botnet zaczął wykonywać ataki na sieć TOR (a nie tylko wykorzystywał ją do anonimizacji ruchu), stwarzałoby to ryzyko dla ochrony tożsamości użytkowników TOR-a.

W październiku 2013 liczba użytkowników jednak spadła do 2 milionów. Właśnie po wybiciu Sefnita z Windowsów. Ale do dziś mało kto wiedział, jak udało się to osiągnąć…

Microsoft się broni

Microsoft ma możliwość zdalnego wymuszenia usunięcia oprogramowania z komputerów Windows podłączonych do internetu o ile mają zainstalowany Windows Essentials (darmowy antywirus od Micorosoftu, który jednak trzeba samemu świadomie zainstalować). To właśnie ten mechanizm wykorzystano do usunięcia Sefnita.

Ale Sefnit tak naprawdę sam strzelił sobie w stopę. Gdyby jego twórcy nie wykorzystali TOR-a, pewnie mało kto zwróciłby uwagę na ten botnet. Jednakże szybujące w górę statystyki użytkowników TOR-a wzmogły czujność, tej wyczulonej na wszelkie sygnały społeczności…

Jak ujawnia jeden z pracowników Mirosoftu, jest mało prawdopodobne, aby przy akcji czyszczenia Sefnita usunięto TOR-a niezainfekowanemu użytkownikowi. Sefnit bowiem instalował TOR-a w dość specyficzny sposób — i tylko te instalacje usunięto. Co, biorąc pod uwagę zmniejszenie “wrogich” maszyn w sieci TOR, tak naprawdę było działaniem na korzyść TOR-a. Dodatkowo, klient TOR-a wykorzystywany przez botnet posiadał błędy bezpieczeństwa i nie był w stanie się aktualizować — a więc Microsoftowi powinno się jak najbardziej podziękować za ten ruch.

PS. Warto pamiętać o tej “mocy” Microsoftu. Zwłaszcza, jeśli macie Windows Essentials i skonfigurowaliście swój Windows do automatycznego połączenia przez TOR-a. Pewnego dnia, wasz komputer może go, na życzenie Microsoftu, odinstalować a wy do internetu wyjdziecie bezpośrednio – myśląc, że jesteście anonimowi ;)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Nazwa darmowego antywirusa od MS to chyba Microsoft Security Essentials (komentarz do skasowania po korekcie)

Było tak do czasów Windows 8. Po wydaniu W8 zmienili nazwę.

http://windows.microsoft.com/en-us/windows-live/essentials

Zajęliby się lepiej usuwaniem dziur z systemu

Nie. https://support.microsoft.com/pl-pl/help/14210/security-essentials-download

Na szczęście ja tego gówna (Essentials) nie używam. @Zed, teraz chyba zmienili na Windows Essentials, o ile mnie pamięć nie myli.

Ta… słownictwo na poziomie portalu technologicznego

gówno nie gówno, chyba wolałbym, żeby mi M$ wywalił lewego tora niż nieświadomie być częścią lewego botnetu…

* lewackiego botnetu ;)

@mrX: lewego, tak; gorzej jeśli tego, którego sam sobie zainstalowałem. Microsoftowi łatwo byłoby się wytłumaczyć z takiej “pomyłki”, nie sądzisz?

@Nijna Dlaczego nie używasz Linux’a do łączenia się z TOR’em? M$ przestanie Ci przeszkadzać ;)

Tak po za tym, miał być art o omijaniu antywirów wczoraj wieczorem. Gdzie on?

Ekscytujacy tytul, nudny artykul.

i glupi komentarz

A ja używam – jeżeli klient nie chce płacić za komercyjne rozwiązanie to przynajmniej takie zabezpieczenie będzie miał.

Tyle że jest pełno dobrych darmowych antywirów. Jak np. AVG albo inna Avira.

AVG – płatny, darmowa wersja próbna na 30 dni

Avast – darmowy ale tylko w zastosowaniach domowych, klient (indywidualny) musi sam pobrać licencję

Avira – podobnie jak avast

essentials – darmowy do stosowania w biznesie (kiedyś posiadał klauzule że do max 10 stanowisk na jedną firmę) i działa całkiem sprawnie

immunet – na bazie clamav

AVG Free – Darmowy, hm, darmowy, nadal darmowy i nadal to

avg.

A może jakieś szczegóły jak skonfigurować „swój Windows do automatycznego połączenia przez TOR-a”? Bo przeglądarkę łatwo skonfigurować, ale cały system operacyjny???

Autostart programiku, który cały ruch z kompa przepuści przez TOR-a? Jestem laikiem, ale to chyba aż takie niemożliwe nie jest xD

Nie da się.

Po pierwsze – Google Ci wyłączyli?

Po drugie – TOR na routerze, obojętnie czy sprzętowym czy programowym (np. linux na wirtualce obsługujący routing).

Po trzecie – TAILS, WHONIX.

Mu chyba chodzi o to by wszystko (łącznie z grami)

przechodziło przez tora, w co wątpię by było możliwe.

“Antywirus usunął wirusa”

Tak mógłby brzmieć tytuł tego artykułu i byłby bardziej rzetelny.

Jedyne zastrzeżenie można by (artykuł nie zdradza czy tak było) mieć gdyby zrobił to bez pytania użytkownika w sytuacji gdy był skonfigurowany do pytania użytkownika co robić z wirusami.

AVG jest w wersjach zarówno płatnych jak i darmowych(nie mówię tutaj o wersjach próbnych płatnego avg), bez ograniczenia czasowego. Sam często instaluję AVG na komputerach znajomych.

Natomiast co do essentiala, nie jest to zły antywirus. Na pewno lepsze to niż nic :)

Czy na pewno taki lepszy, skoro zawiera backdoora?

Kwestią czasu jest, zanim ktoś rozgryzie ten magiczny mechanizm usuwania oprogramowania i wykorzysta go w prywatnym celu. Jak masz szczęście – naukowego, jak nie – zarobkowego/terrorystycznego/pedofilskiego.

Szkoda, że w windows 8 jest już wbudowany “windows defender”, który zawiera essentiala i jakoś specjalnie nie trzeba go instalować.

Cytat z zagranicznego forum: “Defender won’t automatically

enable itself again, so you’re left unprotected from the

viruses”… Chodzi o to, że gdy wgrasz sobie jakiegoś antyvira to

później, wiesz co…

Nie, Windows Essentials zawiera Windows Defender; nie

odwrotnie.

@Sławek ale możesz go wyłączyć, sam się też dezaktywuje jak

postawisz cokolwiek innego.

A wszystkie dywagacje o skuteczności Essentials na

podstawie wizerunku marketingowego.

Nie, wszystkie dywagacje na temat Essentiala są z powodu tego, że zrobił go Microsoft.

Por. General Protection Fault, BSOD, http://www.youtube.com/watch?v=UjZQGRATlwA, z nowszych rzeczy, Microsoft wraz z Intelem (por. WINTEL) tak zrobił UEFI, że aby zainstalować jakiś normalny system trzeba go hackować (szczególnie jeśli sam sobie jądro kompilujesz albo jesteś deweloperem Haiku/WHONIX/*BSD/ReactOS/FreeDOS/innego systemu).

Oczywiście chodziło mi o to, że UEFI trzeba hackować, nie system (tamten komentarz wciąż czeka na akceptację)

Ja uzywam Kaspersky Internet Security. Chyba

dobry.

Chyba. Oczywiście to, że pan Kaspersky jest byłym agentem KGB nie ma znaczenia.

Niestety wiele antywirusów kasuje np. sterowniki do

starszych urządzeń – wygląda to tak, jakby chciano wymusić kupno

nowego sprzętu lub skończył się abonament na bazę wyjątków

algorytmu heurystycznego. Z tego, co pamiętam miałem takie

przypadki: – Avast/NOD + “Copy utility” Plusteka UT24. Tzw.

Evo.gen. – Avast + starsze sterowniki Synaptica – Evo.gen.

Specjalnie był na tym komputerze starszy sterownik (?8.35?), bo

nowszy nie potrafił obsłużyć scrolla. – NOD + “Action Manager”

Plusteka U12 = podręcznikowy błąd alokacji pamięci z jak najgorszej

strony (AM zapycha całą pamięć). – NOD + sterowniki do którejś ze

starszych plujek Epsona (kasuje DLLkę, którą sterownik XPkowy

instaluje z katalogu Win2000, wykrywa wirus generyczny). Tylko XP

SP2, na XP3 ten sterownik i tak pracować nie chce. – NOD + jedna

wersja IOmegowego Guesta. Najdawniejszy przypadek, nie pamiętam

która.

Spróbuj przeskanować stare płyty cd-action :-) zobaczysz ile wirów i skąd się tam wzięły po tylu latach…

cool story bro.

@Cal Akurat mam kolekcję płyt, z których robiłem obrazy.

Większość alarmów to “generyki”. Lecą pliki spakowane EXE-pakerami

oraz niektóre instalatory. Jak plik SCR ma własne funkcje

instalacyjne to będzie na pewno jakiś “.gen” lub “.susp”. To są

“punkty zaczepienia” dla większości antywirusów by uznać plik za

podejrzany.

Czy ten ostatni akapit na pewno ma sens? Przecież jak mamy puszczony ruch przez proxy które nagle zniknie to zobaczymy błąd, a nie magicznie wyjdziemy. No chyba że przeglądarka będzie miała jakiś mechanizm failsafe. Z tego co wiem firefox tego szczęśliwie nie posiada.

…ale może się po prostu nie znam

Skoro MS moze usunąć jakieś oprogramowanie, to może też podmienić config przeglądarki, albo odtworzyć domślnego paca ;)

Nikt nie wpadł na pomysł, że sam TOR może być narzędziem

szpiegującym ?? Po co analizować cały Internet (fb, fora itd) skoro

można samego TOR’a. Większość ludzi korzystających z niego chce coś

ukryć – najczęściej coś mocno nielegalnego. Dla służb to znacznie

większa szansa trafienia :)

Usuneli, bo pewnie im zaciemial ruch w TORe, czyli jego latwa inwigilacje. Przy takim bajzlu w pakietach pewnie ich systemy podsluchu zapychaly sie smieciem. Jestem na 99% pewny takiego scenariusza.

Szanowna Redakcjo, piszemy Tor a nie TOR, nigdzie tak pisanego akronimu na stronach projektu nie ma. To nie puryzm językowy lecz poprostu prawidłowa nazwa. https://www.torproject.org/about/overview.html.en

Proponuję Linux i konfigurację na własne potrzeby jak komuś się podoba. Lub ulepszenie Wine na Linux. Tak by nie zacinał się tylko działał płynie. Windows, solaris, OS, Android i inne komercyjne produkcje kiedyś padną razem z ich twórcami. Bo ludzie nie lubią chamstwa i podglądania ich co robią z telefonem:)