1/9/2014

Dzięki właśnie załatanej przez Apple dziurze w API usługi FindMyiPhone możliwe było nielimitowane zgadywanie hasła do kont iCloud. Podejrzewa się, że ten błąd mógł mieć kluczowe znaczenie w zdobyciu kilkuset zdjęć i filmików z nagimi gwiazdami Hollywood. W międzyczasie 4chanowi udało się też namierzyć ponoć tożsamość osoby, która opublikowała nagie fotki gwiazd w internecie — ale są wokół jej danych pewne kontrowersje.

Zacznijmy od dziury w Apple

Jak informuje odkrywca błędu, po raz pierwszy dziurę w FindMyiPhone opisał w ramach prelekcji na rosyjskiej konferencji Defcon, a 2 dni temu w sieci opublikował narzędzie, które umożliwiało wykorzystanie błędu do nielimitowanego odgadywania haseł do konta iCloud. Apple załatało błąd dopiero dzisiaj (chociaż na niektórych wersjach językowych luka jest ponoć wciąż możliwa do wykorzystania).

Nie jest jeszcze pewne, czy to właśnie ta dziura pomogła osobie (lub osobom) które w nieautoryzowany sposób weszły w posiadanie nagich zdjęć i filmów ponad setki Hollywoodzkich gwiazd, zresztą gwiazdy musiałyby mieć dość proste hasła (to możliwe) i brak dwuskładnikowego uwierzytelnienia (to prawie pewne), a Apple zupełny brak monitoringu swojej infrastruktury pod kątem ataków zgadywania haseł (to bardzo możliwe).

Należy podkreślić, że nie wszystkie zdjęcia, na co wskazywaliśmy rano, zostały wykonane iPhonem — jest więc wielce prawdopodobne, że opublikowana w sieci kolekcja to latami tworzony zbiór, który dostał się w niepowołane ręce.

4chan ponoć znalazł włamywacza — ale jest też szansa, że dał się strollować

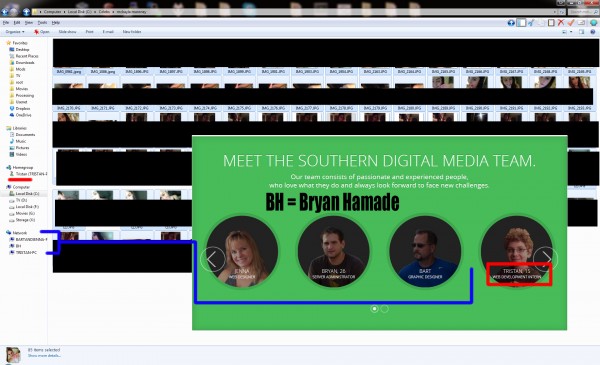

Na 4chanie, czyli forum, na którym oryginalnie pojawiły się wykradzione zdjęcia przeprowadzono analizę postów włamywacza i na podstawie “wskazówek” zostawionych na opublikowanych przez niego zdjęciach zasugerowano, że postującym zdjęcia na 4chanie (czyli zapewne też włamywaczem) może być niejaki Tristan. 4chanowcy mieli do niego dość poprzez pozostawione na jednym ze screenshotów dane dotyczące otoczenia sieciowego. Nazwy komputerów odpowiadały nazwiskom pracowników jednej z firm, Southern Digital Media.

Udało się też znaleźć wcześniejsze posty tej samej osoby na Reddicie:

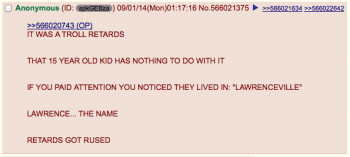

Ale czy to rzeczywiście prawda? Jeden z użytkowników 4chana zwraca uwagę, że miejscowość firmy to LAWRENCEVILLE, co daje zaskakującą zbieżność z nazwiskiem jednej z ofiar Jennifer Lawrence, i sugeruje, że osoba, która jako pierwsza rozpętała aferę z nagimi fotkami chciała celowo “strollować” internety (i zapewne sporo wysiłku włożyła w to, żeby jednak jej nie zlokalizować).

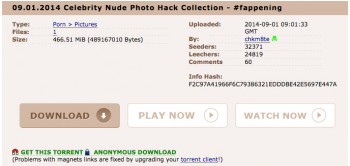

Cieżko wywnioskować, kto kogo “robi w balona”. Jedno jest pewne, przy takim zainteresowaniu (zobaczcie ile osób seeduje kilkuset megabajtową paczkę ze zdjęciami na TPB), afera szybko nie przycichnie i pewnie co kilka godzin będą ustalane kolejne fakty.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Troll trollem, ale niektóre ze zdjęć całkiem, całkiem ;-)

tyle, że w paczce jest ledwie kilkanaście gwiazdek. Ta lista to coś przesadzona..

Zdjęcia 101 celebrytek zostały wykradzione, ich paczka została wystawiona na sprzedaż, ale AFAIK nikt jeszcze nie kupił całości – jedynie części (które następnie zostały wystawione publicznie do sieci). Pełna paczka nie została jeszcze opublikowana.

Ciekawe dlaczego ta paczka ma 466MB… Nawet jeśli te 101 ma po max 2-3mb…Może ktoś ją spawdzić?

101 jest aktorek/modelek, a większośc miała więcej niż jedno zdjęcie, i to podobno niewielka cześć która została publicznie (czytaj: za darmo) udostępniona

Z tekstu wynika, że to nie tylko są foty, ale też jakieś filmiki

Zdjęcia robione ajfonem mają po kilka mega :D

Osobiście sprawdzałem paczkę na telefonie, więc nie powiem czy coś w niej jest ale wydaje się być czysta. Z drugiej strony wrzucić tam jakiegoś wirusa… Uhuhu w jeden dzień co najmniej 1mln zarażonych :D

Bo są tam też filmiki

Czytać ze zrozumieniem… 101 aktorek padło ofiarą ataku a zdjęć wyciekło znacznie więcej + do tego filmy

101 to było osób, których zdjęcia “wykradziono” :P

Jest tam kilka filmików w .mov

@Jakub 101 aktorek i modelek, nie 101 zdjęć…

455 plików, w tym parę filmów.

Prześledź lepiej internety a dowiesz się że nie wszytkie zdjęcia zostały już opublikowane.

101 modelek/aktorek != 101 zdjęć :) W paczce są katalogi a w nich seria zdjęć zainteresowanej :)

Skąd pomysł, że jest tam tylko 101 fotek? Na reddicie znalazł się kolejny typek, który od jakiegoś czasu przechowywał niepublikowane wcześniej fotki i podłączył się pod wyciek. Dlatego też nie wszystkie fotki są robione iPhonem.

jpg + mov

Ta paczka z pirate bay jest jakas dziwna. Zawiera mniej fotek niz inna, ktora sciagnalem z kickass a jest ponad 2 razy wieksza. Fotki nie sa tez w wyzszej jakosci.

Dziwne że nikt jeszcze nie wspomniał ale 101 to było osób a nie zdjęć!

Pomimo pobrania torrenta i ogromnej ilości seedów wstawki nie mogę pobrać. Zgaduję, że jest w jakiś sposób sabotowana z zewnątrz, ciekawe jak to robią.

Ale macie BBos :D ciągle sprawdza przeglądarkę :D

Dzisiaj ktoś trochę lepszy robi wam DDOS, bo już kilka razy od 15 nie mogłem wejść na stronę wogóle. Zastanawia mnie komu się chce atakować tą stronę i po co?

Powiem ci że ja zaglądam tutaj co 30 minut… Jakoś problemu nie mam. Może jest to problem nie z niebezpiecznikiem lecz tobą.

Potwierdzam. Nawet teraz przy odpowiadaniu miałem DDoS protection by Cloudflare. Wykop effect czy hollywood próbuje chronić swoje sekrety:)

Umie też wyskakiwał cloudflare, ale czasami czekałem (w okolicach 15-16) z 3 minuty, a przeglądarka i dalej był tylko komunikat i odświeżanie przeglądarki.

Mnie udało się na Niebezpiecznika dostać dopiero dzisiaj, tak mnie skutecznie CF blokował – i to nie tylko z tego adresu. W sumie nie ma się co dziwić. Przecież skoro w RSSie napisali, że będą gołe baby, to ruch gwarantowany ;).

Jakby nie działał niebezpiecznik, to google trzyma pewnie świeży cache.

Dlaczego mają pousuwane lokalizacje w exif’ach ;(

Jennifer Lawrence jest boska :D

W sieci wszystko można znaleźć. I wcale nie trzeba się włamywać. I wcale nie dziwię się że FBI boi się Google dorków ;) Proszę oto co niektórzy trzymają na publicznym www zaindeksowanym w google:

http://inchips.com/My-PC/Music%20Folder/iTunes%20Folders%20-%20Copy/MobileSync/Backup/

Nie wspomnę o kolekcji mp3 parę folderów wyżej….

Znalezione zupełnie przypadkowo poszukując Kate Upton…

001c384e486a787bb376cee192ee763858e00274.jpg trafiłem na

https://apple.stackexchange.com/questions/103046/recover-goodreader-data-after-ios-7-upgrade

a tam ta druga nazwa pliku 001c384e486a787bb376cee192ee763858e00274 pokierowała mnie gdzie trzeba… a myślałem że taki unikalny identyfikator z backupu iTunes się nie powtórzy a jednak.

A jaki jest dork na głębokie ukrycie?

idąc dalej tym tropem doszedłem do

http://inchips.com/My-PC/Music%20Folder/iTunes%20Folders/MobileSync/Backup/2e2233e5209cd543d1f46abb1bb4fde98cb95cd0-20130922-222041/

P.S.

Ktoś mi wyjaśni dlaczego Google indeksuje te sensacje w roku 2012?:

https://www.google.pl/search?q=a5729b2b524ae142488c6d3fb5e6bf38cba80cad&source=lnt&tbs=cdr%3A1%2Ccd_min%3A%2Ccd_max%3A01.08.2014&tbm=

O iPhone 6 Google już wiedziało w 1970 ;) https://www.google.pl/search?q=a&biw=1366&bih=696&source=lnt&tbs=cdr%3A1%2Ccd_min%3A%2Ccd_max%3A1970&tbm=#q=iphone+6&tbs=cdr:1%2Ccd_max:1970

Gdzie to można pobrać????

Wszystkie torrenty :) Wpisz w goglu “the fappening kickass” i bedziesz mial link do torrenta na kickass z ponad 8000 seedami :)))

A propos – w paczce w jednym z folderów jest plik “Getting started.pdf” z Dropboxa, także to może wcale nie z iCloud :-)

@Robert:

Co ciekawe, to link do pytania zadanego Sep 24 ’13 at 9:36 przez użytkownika foresightyj, który jest 29-letnim chińskojęzycznym* mieszkańcem singapuru o imieniu i nazwisku Yuan Jian (konto na stackexchangu od 2 lat, regulanie używane, 8h temu ostatnie logowanie). Zajmuje się od około 2009 C i elektroniką, teraz pythonem i javascriptem oraz bluetooth low energy. Jego profil na apple.stackexchange.com dostał godzinę temu specjalną odznakę za “popularne pytanie” (tak, to do którego Robert dał link) – obejrzane co najmniej 1000 razy ;) Więc jak widać ludzie albo masowo robią śledztwa teraz, albo wszyscy czytają niebezpiecznika :)

Co do indeksowania google’a – faktycznie dziwne, ale jak widać ten torent to zbiór bardzo różnych źródeł. Jednak zdaje się, że google zwykle daje datę taką jaka jest przedstawiona w metadanych strony. Tu metadanych nie ma, za to kilkakrotnie pojawia się data 2012-12-05 i 2012-12-02. Google wskazuje na 2012-12-06. Być może udaje, że ma w indeksie od najnowszej znalezionej daty + 1 dzień?

*http://www.douban.com/group/topic/32061808/

PS: Ciekawe, jak dużo na całej aferze straci Jabłuszko. Co ciekawe, dopiero co wczoraj były artykuły, że Sams. ma coraz mniejsze zyski. To im chyba nie zaszkodzi.

Inną sprawą jest pytanie, czy te hasze jabłkowe są rzeczywiście “unikalne”. O ile plik “000bb4a99″… jest jednym z paczki, to ten drugi “001c38″… się w paczce nie pojawia.

Plik 000bb4a99 to fotka Upton w San Francisco (widać “Phelan Building”), za to drugi plik kierujący do inchips i tamtejszego backupu czyjegoś iphone’a zawiera filmy nakręcone w kanadzie (puszka z pożywką dla mięśniaków Allmax Allwhey i jakiś piekarnik Moffat z napisami angielskimi i francuskimi, baniak z napisaną objętością w litrach (w can jest od 1970 system metryczny)). Zaczyna być to ciekawe – potencjalny złodziej chińczyk który studiował w singapurze (i nic nie wiadomo żeby się przeprowadzał), gwiazdeczka mieszkająca w detroit (na granicy usa z kanadą).

Wątpię, żeby Google doliczał +1 dzień bo to nie maz sensu, jak już to różnica może wynikać z innej strefy czasowe (nie wiadomo jak google zapisuje datę i jak ustala strefę czasową jak nie ma w meta)

Dzięki z rozwinięcie.

Nie sądzę żeby gościu miał coś wspólnego z tymi zdjęciami, raczej to wygląda na powtórzenie hasha. Podejrzanym wydaje się że akurat też jpg ma ten sam hash.

Ale faktycznie chyba sporo osób zauważyło to co ja chyba że aż tyle z niebezpiecznika kliknęło? ;) Patrząc dalej ktoś jeszcze się wypruł przed googlem – to chyba jakiś francuz:

https://up2sha.re/file?l=KiOYY9re6DWr.txt

Też z iphona więc mamy już drugie powtórzenie.

Swoją drogą kocham jak ludzie wrzucają logi z OTLa GMERa lub innego czegoś (ZHPDiag ;))na których widać połowę ich systemu….

A co do google to sądziłem że tą datę to sam nadaje a nie zczytuje z dokumentu… można go nieźle trolować w ten sposób…

A co do hasha, to można już znaleźć w sieci zdjęcia i nie trzeba ściągać całej paczki ;)

Uwaga mas skierowana na cycki, no to teraz zniszczą księżyc i nikt nie ogarnie.

http://video.anyfiles.pl/We+wn%C4%99trzu+Jab%C5%82ka./Polityka+i+wydarzenia/video/116564

“Thank you iCloud”: https://twitter.com/kirstendunst/statuses/506553772114317312

Się dzieje się na kilka dni przed eventem Apple.

Nie ma gwarancji, że to z iCloud zdjęcia zostały wykradzione. Tym bardziej za pomocą słabości systemu.

Równie dobrze to mógł być zwykły Phishing.

Ja bym obstawiał jednak na trolowanie – ktoś kto wystawia taką paczkę fotek musi liczyć na “popularność” ironicznie mówiąc

ale Leaker to nie haker który je wykradł i sprzedaje, tylko gość który od hakera kupił część zdjęć i udostępnia fapperom.

> zobaczcie ile osób seeduje kilkuset megabajtową paczkę

:D :D

No to mamy temat na kolejny poniedziałek z prawnikiem: interpretacja Art. 81 UPAPP w kontekście seedowania tego pliku. Mam dziwne wrażenie, że prawie wszyscy czytelnicy i przynajmniej część czytelniczek może być zainteresowana .

Irytuje mnie to, ze media nazywaja go “hakerem”. Wykredniecie zdjec to zadna filozofia. Gwiazdy nie maja bladego pojecia o security. Wystarcza stare oklepane techniki jak brute force, phishing, sniffing, reset hasel, metasploit itp. Zaden to hacking. Jestem pewny, ze spora czesc czytelnikow niebezpiecznika bylaby w stanie dokonac tego samego gdyby poswiecili na to tygodnie lub nawet miesiace. To, ze ktos jest znany nie znaczy, ze jego sprzet jest jakos wybitnie zabezpieczony.

Faktycznie to nie fair że osoby, które nie mają podstaw informatyki nazywane są “hakerami”, ale z drugiej strony trzeba sobie uświadomić pewną zależność (w większości przypadków działa bez błędnie). Otóż jeżeli gdzieś w świecie mówią/piszą o hakerach to należy rozumieć to jako fakt, że mowa o niedouczonym scripts kiddie. Prawdziwi spece są od lat w podziemiach Internetu i mają się bardzo dobrze a przy okazji do tej pory nie zostali przyłapani lub też mają “plecy”. Tak czy owak są bezpieczni…

Rozwaiło mnie zdjęcie Jennifer Lawrence z nasieniem na twarzy xD

Podobno fake:

http://www.reddit.com/r/TheFappening/comments/2f56uw/

Selfie? ;]

Art – jakbyś poczytał to byś wiedział, że to nie fake.

Dlaczego wy zawsze informujecie o takich rzeczach gdy jest już za późno…

No ale jak za późno? Ściągaj…

-> ;D ;P

[…] Aktualizacja 19:00 Apple załatało lukę, która mogła pomóc w kradzieży zdjęć, a 4chan twierdzi, że zlokalizował osobę, która jako pierwsza opublikowała zdjęcia gwiazd. Piszemy o tym w naszym kolejnym artykule. […]

“… a także nie pojawiała się poprzez stronę iGoogle, na której można było …”

Macie bardzo nieświeże dane. iGoogle zostało zamknięte prawie rok temu.

“Na ktorej mozna *bylo*”