4/8/2020

To, co za chwilę zobaczycie nie jest częstym widokiem, choć bardzo często się zdarza. Firmy atakowane ransomwarem płacą przestępcom okupy i wykupują swoje dane, bo albo nie posiadają ich kopii zapasowych albo dochodzą do wniosku, że odtworzenie wszystkiego z kopii zapasowych będzie droższe niż zapłacenie szantażystom, którzy zaszyfrowali firmowe dyski.

30 000 komputerów uziemionych

Jack Stubbs ujawnił wymianę zdań pomiędzy ofiarą ofiary, amerykańskią firmą Carlson Wagonlit Travel, a grupą stojącą za ransomwarem Ragnar Locker. W tle mamy incydent, w którym Ragnar Locker miał zaszyfrować 30 000 komputerów i wykraść 2 terabajty danych z CWT, firmy obsługującej wiele “znanych i dużych” światowych korporacji.

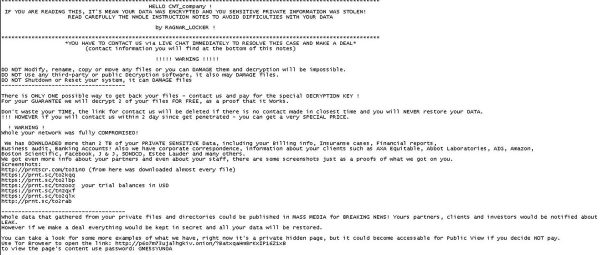

Po zaszyfrowaniu danych przestępcy wyświetlają na ekranach lub zostawiają w plikach tekstowych informację jak się z nimi skontaktować, a czasem także ile będzie wynosić okup. Jeśli taka notatka wycieknie do sieci, bo np. zdjęcie ekranowi zrobi jeden z pracowników i zapostuje w mediach społecznościowych, to może się zdarzyć, że do czata z przestępcami dostęp będą też mieć osoby postronne. I właśnie dzięki temu wiadomo, że…

CWT skontaktowało się z przestępcami i zapłaciło okup, ale niższy niż początkowo chcieli przestępcy

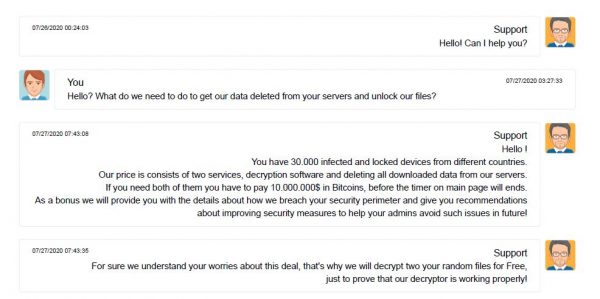

Rozmowa zaczyna się od przywitania. Ofiara pyta, co ma zrobić, a przestępcy, występując pod słodkim nickiem “Support”, informują że “ich usługa” polega na dwóch czynnościach: odszyfrowaniu danych oraz ich usunięciu.

Cena za usługi to 10 milionów dolarów. Przestępcy motywują to takimi słowami:

It’s probably much cheaper than lawsuits expenses (sic), reputation loss caused by leakage,

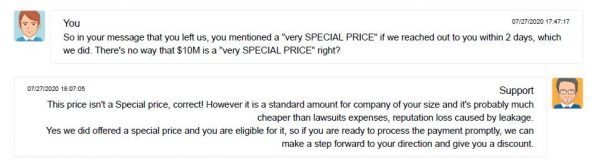

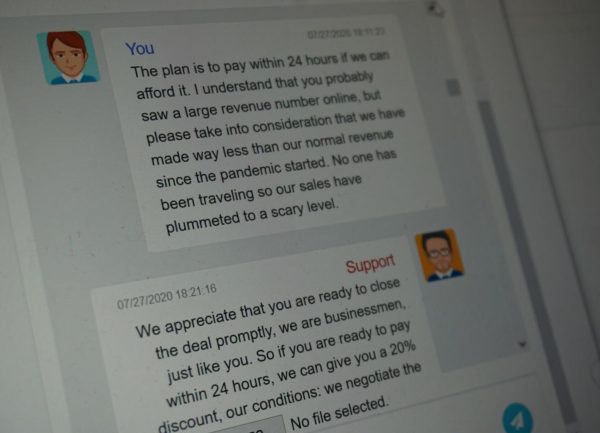

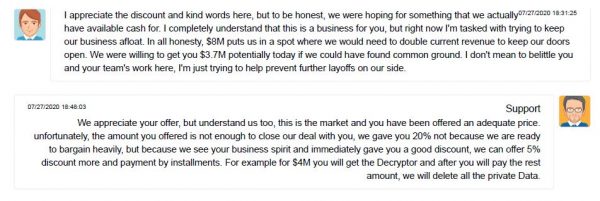

Ofiara przystępuje do negocjacji, wpominając “specjalną cenę”, o której była mowa w notatce z okupem i delikatnie sugerując, że zapłaci szybko, ale prosi by przestępcy wzięli pod uwagę to, że z racji pandemii, branża podróżnicza podupadła, bo prawie nikt nie podróżuje.

Przestępcy biorą to pod uwagę i oferują 20% rabat.

Przedstawiciel CWT walczy dzielnie. Na ofertę 8 milionów dolarów proponuję 3.7 milionów “już dziś”, wrzucając w konwersację dużo szacunku i chęć zapobiegania zwolnieniom.

Na przestępcach nie robi to dużego wrażenia. Schodzą z ceny jedynie o 5% i proponują płatność w ratach. 4 miliony dolarów za dekryptor i później pozostałe 3.5 miliona za usunięcie danych.

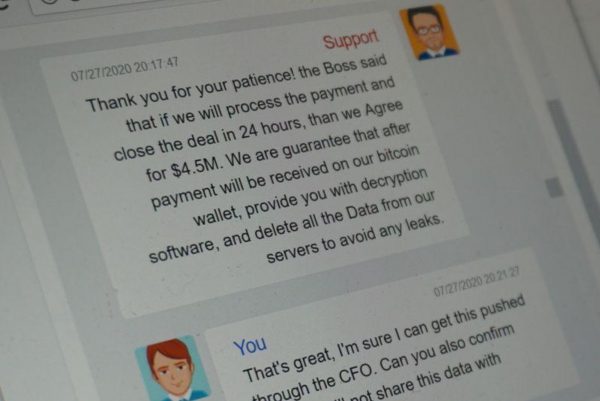

Po dalszych negocjacjach jednak zgadzają się na większy upust. Finalnie CWT ma zapłacić 4,5 milionów dolarów w bitcoinach. Za obie usługi, tj dostarczenie dekryptora do danych oraz skasowanie danych.

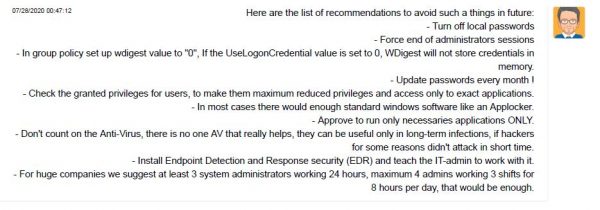

W gratisie przestępcy dorzucają porady (zaskakująco dobre):

Ofiara upewnia się jeszcze, że przestępcy nie udostępnią nikomu danych…

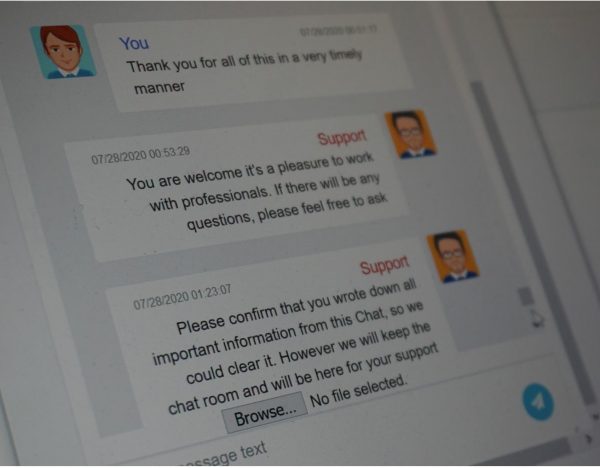

…i na koniec obie strony gratulują sobie sprawnej komunikacji, a przestępcy nazywają nawet ofiarę “profesjonalistą”. Proszą też, aby zapisać wszystkie informacje z historii rozmowy, żeby mogli ją wyczyścić. Wygląda jednak na to, że czyszczenie nie zostało przeprowadzone w porę…

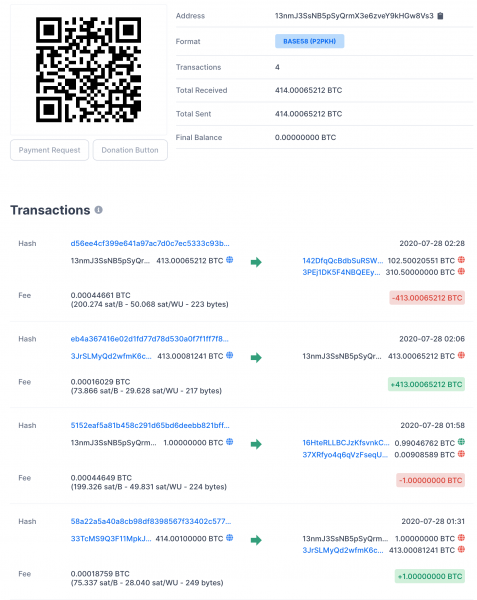

Rozmowa rozpoczęłą się 26 lipca. 28 lipca przestępcy mieli już 414 bitcoinów na swoim rachunku.

Czy przestępcy na pewno usunęli dane?

Tego nigdy nie można być pewnym. Gdyby jednak danych nie usunęli i sprawa ta wyszła na jaw, mieliby niemały problem. Kolejne ofiary nie byłyby przecież tak chętne za płacenie, wiedząc, że przestępcy nie dotrzymują słowa.

Czy w takim razie w ogóle warto płacić? Jak pokazuje przypadek CWT i Garmina oraz tysięcy innych firm. Tak, z punktu widzenia biznesowego, niekiedy zapłata przestępcom jest nie tylko korzystna w rachunku ekonomicznym (okup vs koszty odzyskiwania danych, pozwy związane z niewywiązaniem się z zobowiązań lub opóźnień) ale może wręcz oznaczać być albo nie być. CFO każdej firmy, jak każdy człowiek ma oczywiście sumienie, ale nie płacą mu za bycie etykiem, a za pilnowanie interesu firmy.

Tu wart jednak pamiętać o tym, że firma za ułożenie się z przestępcami na pewno będzie przez niektórych krytykowana, a jeśli przestępcy to wciągnięci na listę sankcji Rosjanie, to za przekazanie im pieniędzy można narazić się na dodatkową odpowiedzialność karną.

Jeśli więc nie chcecie narażać się zarówno na krytykę za podejmowanie tak trudnych decyzji jak CFO firmy CWT, ani na ewentualne zarzuty za finansowanie “terrorystów”, to róbcie kopie bezpieczeństwa. Umiejętnie.

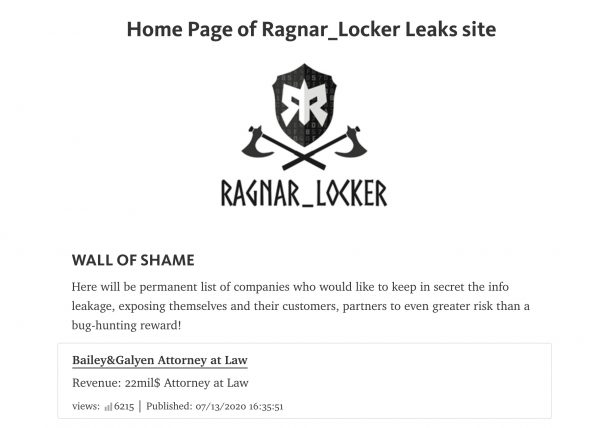

PS. W przypadku CWT, póki co przestępcy słowa dotrzymują. Na ich stronie póki co nie pojawiły się wykradzione 2 terabajty danych:

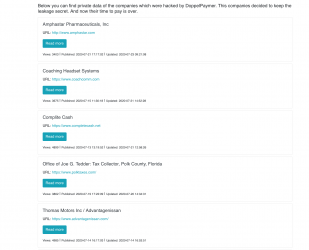

Na marginesie, pamiętacie jak miesiąc temu opisywaliśmy incydent w AVON? Na stronie internetowej gangu, który zaszyfrował dane AVON-owi też nie pojawiły się (a jest już po terminie) dane wykradzione tej firmie, choć przestępcy są aktywni i dane innych firm publikują regularnie:

Czy to oznacza, ze AVON zapłacił okup? 🤔

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Być może przestępcy wzięli coś z Avonu

*slow clap*

Dzięki za artykuł. Chyba ktoś nowy w redakcji bo zauważyłem 2 błędy:

“Firmy atakowane ransomwarem płacą przestępcą” <- powinno być przestępcom

"niekiedy zapłata przestępcą" <- jak wyżej

Nie wiesz czy nie płacą przestępcami.

Spodziewałem się jakichś fajerwerków, negocjatorów, psychologów, walki na sowa i miecze świetlne :-) A tu okazuje się, że negocjacje wyglądają identycznie jak wynajęcie kwatery w Bieszczadach. Dzień dobry, zapytanie o cenę, może zniżka, a czemu by nie, wysyłam potwierdzenie, dziękuję, pozdrawiam. Tu 1k zł zmienia właściciela, tu 1mln USD, a poza tym żadnej różnicy :-)

Albo się odpowiednio płaci działowi IT, albo cyberterrorystom.

Swoją drogą cryptoware napędza wartość BTC/ETH więc nie zdziwiłbym się, gdyby takich grup nie finansowali “przy okazji” posiadacze dużych ilości kryptowalut.

Albo się odpowiednio płaci działowi IT, albo cyberterrorystom. – no właśnie nie całkiem. Jeśli dopiero co piraci stuknęli firmę na kilka milionów$ to każdy w firmie wie i docenia, że informatyk zarabiać musi bo…

Ale jesli świetna ekipa dba o szczelnośc od 20 lat, to w sumie nikt nie rozumie, ze co oni chcą tyle kasy – przecież nic nie robią, nic się nie zmienilo od 20 lat, a oni chcą podwyżek?

Chyba odkryłem ich główne źródło być

https://www.blockchain.com/btc/address/12cgpFdJViXbwHbhrA3TuW1EGnL25Zqc3P

The screenshot was removed. :(

Jak to wykazać w księgowości? Brzmi jak idealny sposób na wyprowadzenie kasy ze spółki :)

Co oni teraz zrobią z bitcoinem? Wysłali do kilku portfeli ale transakcje są publiczne.

Przepuszczą przez mixer, wyjdą na inne krypto A potem do fiat. Trochę zabawy ale się da.

[…] negocjacje okupu z przestępcami, którzy szyfrują dyski firmowych komputerów? Przeczytaj nasz wczorajszy artykuł o firmie, której w “profesjonalnych” negocjacjach udało się zbić wysokość okupu z […]

Mój klient wynegocjował kiedys z 2 btc na 1. Myśleli, że e maja backup i też był zaszyfrowany.

Teraz maja lepiej ale i tak od roku nie jestem w stanie ich zmusic do testu odtworzenia aplikacji z backupu. Ja im zapewniam soft a infrastrukture inna firma.

No tak bazując na systemach Windows najmniej bezpiecznych można się spodziewać że nic nas nie uchroni nawet durne polityki