2/9/2012

Zostawiasz swojego iPhone’a z zablokowanym ekranem w pokoju z twoją mamą i wychodzisz na chwilę do kuchni. Ona nie zna kodu. Kiedy wracasz z kuchni, twoja mama bawi się twoim telefonem. Odblokowała go. Jak to możliwe?

Password Fail

Dokładnie taka sytuacja przytrafiła się Thomasowi. Kiedy zapytał mamę, jakim cudem “złamała” jego kod blokady ekranu, ta odparła:

przecież jest napisany z tyłu, na obudowie!

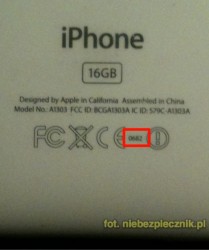

Oczywiście Thomas nie wydrapał swojego kodu z tyłu telefonu. Nie musiał. Zrobił to za niego Apple:

Taki sam kod wypisany jest również na obudowie iPada…

Jak poprawnie zabezpieczyć iPhone’a/iPada?

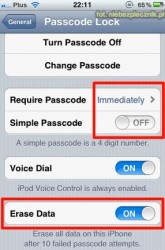

Osobom, którym zależy na bezpieczeństwie swojego iPhone’a lub iPada, radzimy nie ustawiać kodu 0682. Przypominamy również, że aby podnieść bezpieczeństwo danych przechowywanych na urządzeniach Apple z iOS-em, możecie:

- a) włączyć opcję wymazania pamięci telefonu po kilkukrotnie błędnie wprowadzonym kodzie dostępu. Czasem lepiej samemu nie mieć dostępu do danych, niż ujawnić je innej osobie…

- b) wyłączyć “prosty kod” (wtedy na ekranie blokady zamiast klawiatury numerycznej pojawiać będzie się klawiatura alfanumeryczna)

PS. Na wszelki wypadek trzymajcie się także z daleka od innych kodów, które są wypisane na obudowie urządzeń z iOS-em, np. 1303, 1396.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Dobrze ze karty bankomatowe nie sa robione przez Apple :D

Obyś nie wykrakał Dawidzie… kto wie gdzie ich licho jeszcze pośle.

Czemu, przecież wyryty pin na karcie to bardzo dobry pomysł :) Nie zapomni się go nigdy i w ogóle :D

iCard trzeba wykupić nazwę zanim apple będzie chciało jej użyć.

Wystarczy, ze CVV jest wydrukowane… Nic nie stoi na przeszkodzie, zeby ukradziona/znaleziona karte uzyc w sieci…

Heh, dwie karty temu miałem taki pin, że żeby go zapamiętać, patrzyłem na trzecią cyferkę, pierwszą, potem ostatnią i trzecią od końca.

Teraz to robi więcej sensu xD

16GB – 1642

itd…

To dlaczego na 16GB iPhone (na zdjęciu) jest 0682?

W nowszych iPhonach (od chyba czwórki) Apple przestało pisać rozmiar na obudowie. a

@x: Co ma piernik do wiatraka? Podałem przykład jakich numerów unikać poza obecnymi w artykule.

@David A może robi, bo CVV2 też jest na niej napisany :)

Yee, pewnie. Telefon wpadnie na minutę w łapy trolla i możemy się pożegnać z danymi. Kretyńska opcja. A zbrutowanie 10 próbami jest dosyć mało prawodpodobne ;)

O kopiach zapasowych nie słyszał? Albo o trzymaniu danych w chmurze (przynajmniej tych mniej wrażliwych)?

Są dwa typy ludzi. Tacy, którzy robią regularny backup i tacy którzy będą robić.

Spokojnie, po kilku próbach (chyba 5-ciu) iPhone blokuje się na 1 min i nie pozwala na wpisywanie niczego. Po kolejnej błędnej próbie blokuje się na 5 min, a po jeszcze kolejnej… nie chce mi się czekać, żeby sprawdzić.

No a nawet po skasowaniu nie jest zbytnim problemem podpiąć telefon pod iTunes i poczekać 10 min.

Na moim iPodzie (T4) są z tyłu dwa czterocyfrowe numery i trzy trzycyfrowe :P

Nie wierzę Ci! Najlepiej je tu napisz. Dla celów weryfikacji przyda się też login i hasło na iTunes’a.

z tym wymazywaniem danych i wyłączeniem “prostego kodu” to ostrożnie – pamiętajcie, że np. po imprezie też będziecie chcieli skorzystać z telefonu… i co wtedy? ;)

Backup?

Nic wtedy. Masz backup na na komputerze.

Poza tym przeciętna osoba nachlana jak meserszmit jest w stanie odruchowo wklepać kilka podstawowych rzeczy (kod do komórki, domofonu; częściej używane hasła). Także bez przesady.

Do grubych impres mam specjalnego “partyfona”, którego mi nie szkoda.

@terefere

Za daleko kombinujesz. Nie chodzi o to, że ktoś sobie po pijaku skasuje zawartość telefonu i będzie musiał restorować, tylko o to, że będzie chciał zadzwonić po taryfę i ni cholerę tego nie dokona.

Nie zalecam też 2580, znam już dwie osoby, które taki mają:)

YOU DON’T SAY o0

Ja nie zalecam również 1234 znam wiele osób, które taki mają:)

:X

Czy to naprawdę taki znakomity pomysł, dać postronnym osobom możliwość wyczyszczenia iPhone’a, przez dziesięciokrotne wpisanie czegokolwiek ? Nigdy bym nie zaryzykował takiego ustawienia.

Czy to znaczy, że nie robisz regularnych backupów?

To może znaczyć, że POTRZEBUJE TELEFONU a nie pudełka niezdatnego do użycia do czasu powrotu do domu.

To tak, jakbym przeorał Ci laptopa w połowie pisania art’a a w pociągu Ty na to, że nic się nie stało bo przecież jest backup więc i tak wszystko odzyskasz jak wrócisz z urlopu do firmy.

Jeśli restore jest taki oczywisty, to po cholere w ogóle telefon/laptop cokolwiek pamięta po jego wyłączeniu? Bezpieczniej będzie jak sam od razu wszystko porządnie skasuje. Jak będzie potrzebne to się zretoruje z chmury.

Kiedy ostatnio ktoś Ci wpisał źle hasło 10 razy dla jaj? Bo mi pewnie 10 lat temu w liceum.

Ja nie zalecam Apple, znam masę osób które mają :P

phi, juz dawno temu wyciekla baza wszystkich pinów

A to ‘Erase Data’ robi *wipe* pamięci flash (poprawny do tego)?

AFAIR nadpisuje zerami. Ale nikt Ci przecież nie zabroni wstukać PWR+HOME i przerwać ten proces… Innymi słowy, stosowane przez niektóre firmy zrobienie obrazu forensicowego, czyli jedyne słuszne podejście do łamania “kodów dostępu”, da radę – o ile uda się go zrobić zawczasu ;)

“obrazu forensicowego” toż to POTWOREK językowy, skrót myślowy dresiarzy z ulicy, palce powinny usychać za takie słowotwórstwo :)

Regularne backupy są dla mięczaków.

Lepiej też nie ustawiać kodu 3654 bo być może to numer autobusu którym Twoja babcia jeździ po rentę. Jak iphone wpadnie w jej ręce , katastrofa gotowa.

Nie podawać też: 1555 – teraz jest 15:55 – jak ktoś jutro o tej samej porze spróbuje odblokować może podać tą samą godzinę!!!

A ja mam bardzo dobrą pamięć i pamiętam każdy bit z mojego 1 TB dysku twardego, w dodatku wyrywkowo. Także mi utrata danych nie grozi, najwyżej wklepię wszystko do komputera ręcznie.

Wystarczyłoby zbyt proste kody po prostu zablokować. Co do obudowy, to po prostu najlepiej wypisywać tam jak najmniej cyfr poza numerem seryjnym.

rewelacyjny pomysł!

towar niezgodny z umową gdyż nie mogę blokować ekranu np rokiem 1920 :) haha tak żałosny pomysł że aż śmieszny

iFail. Ciekawem kiedy ludzie zrozumieja, ze Windows i MacOSX/iOS to tylko zabawki, a duze chlopaki uzywaja prawdziwych systemow operacyjnych? ;) Mowic o bezpieczenstwie w kontekscie powyzszych to dowcip. Kiepski, tak przy okazji.

nie zesraj się.

Wymazanie danych jest bardzo głupim pomysłem, ponieważ gdy wymażemy dane juz nie zlokalizujemy naszego iPhone’a ;) więc lepiej tego nie robić, wg. mnie blokada w zupełności wystarcza ;]

Zależy czego ochrona jest Twoim priorytetem – czy hardware, czy danych.

@Poncki

W przypadku przeciętnego usera chyba oczywiste – jabłko kosztowało roczny zasiłek więc to jest jakaś wartość, natomiast słitaśne fotki i inne z imprez oraz stare smsy “to gdzie dziś pijemy” są raczej na drugim planie (zwłaszcza, jeśli nie załapały się na backup :P).