22/9/2015

Odkryto dziwne zachowanie popularnego hostingu obrazków imgur.com. Podczas ładowania niektórych plików graficznych, oprócz obrazków użytkownikom serwowane były dodatkowe skrypty, które powodowały ciekawe anomalie.

Botnet Imgur i atak na 4/8 chany

Sam incydent wciąż jest analizowany — póki co odkryto próby wykorzystania imgur do “DDoS-owania” 4chana i 8chana poprzez ładowanie setek zasobów z ich serwerów.

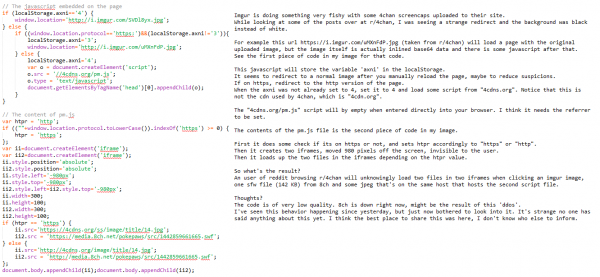

Ale ładowany z serwerów imgur kod JavaScript ma większe możliwości. Tworzy iframe oraz serwuje plik flash z 8chana. Ponieważ użytkownicy imgur są przyzywczajeni do obecności flasha na stronie (uploader plików) prośba o zgodę na uruchomienie flasha nie wydaje się podejrzana. Załadowany flash z kolei serwuje kolejne skrypty JavaScript, które przechowywane są w localstorage przeglądarki. Dzięki temu, przeglądarka dopinana jest do “botnetu” i periodycznie odpytuje serwer 8chan.pw o instrukcje. Niestety, kiedy o ataku zrobiło się głośno, ruch ustał i nie da się określić do czego dokładnie botnet mógł być wykorzystywany (poza DDoS-em).

Sprawa jest jednak poważniejsza…

Sprawa jest jednak poważniejsza i nie dotyczy tylko internautów wchodzących na 4/8chany. Ponieważ do przeglądarek internautów poprzez imgur wstrzykiwać można złośliwy kod JavaScript, to w zasadzie na użytkowniku każdej strony, z której ładowane są obrazki z imgur (która odsyła na imgur), można wykonać atak XSS (w domenie imgur), a w konsekwencji podpiąć do “botnetu” (przeglądarka będzie periodycznie pobierała instrukcje i wykonywała np. ataki DDoS). Inne skutki ataku XSS to m.in. kradzież informacji poprzez wyświetlenie fałszywego okna z prośbą o podanie danych albo załadowanie exploita na przeglądarkę lub jej wtyczkę (zwłaszcza Flasha) i w konsekwencji przejęcie całkowitej kontroli nad komputerem użytkownika.

Incydent jest o tyle ciekawy, że złośliwy kod nie pojawia się na wszystkich podstronach imgur. Powodem takiego zachowania może być znalezienie błędu w imgur pozwalającego na umieszczanie na stronie z obrazkiem także kodu JavaScript. Inne możliwe hipotezy to włamanie na serwery imgur lub złośliwe działanie jednego z pracowników tej firmy.

Oglądałem koty na imgur — co robić, jak żyć?

Mocno polecamy wyłączenie JavaScriptu i Flasha dla domeny imgur. Warto też wyczyścić localstorage przeglądarki. Warto też powstrzymać się od wchodzenia na Imgur do czasu wyjaśnienia problemu. Administracja serwisu już wie o problemie i przyglądają się sprawie.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Jak mogę wyłączyć skrypty dla strony imgur jeśli używam Chrome?

Klikasz prawym przyciskiem na stronie imgura, Wyświetl informacje o stronie -> Ustawienia witryny -> Javascript -> Zarządzaj wyjątkami

Ustawienia -> Zaawansowane -> Prywatność -> Ustawienia treści

chrome://settings/contentExceptions#javascript

Settings > Show advanced settings > Privacy > Content settings > JavaScript > Manage Exceptions

Standardowe akceptowanie JS i flasha i dodawanie wpisów do listy stron zablokowanych to rozwiązanie od d… strony, bo przed niczym nie zabezpieczy jeśli wejdziemy na jakąkolwiek niezablokowaną wcześniej stronę. Prawidłowe rozwiązanie to blokowanie wszystkiego by default i dopisywanie whitelisty.

Jak masz coś oparte o chromium to zainstaluj uMatrix. Wygrywa nawet z noscriptem pod względem wygody blokowania. W przeciwieństwie do noscripta nie chroni natomiast przed clickjackingiem itd.

Wejdź przez Internet Explorera.

PS to protip.

Ale wyczyścić wystarczy cookie imgur, czy wszystkie cookie?

Tutaj masz instrukcję jak http://a/%%30%30

10/10

Nie wiem, co mnie naszło, żeby akurat dziś niebezpiecznika przeglądać na Chromie (FF rozumie), ale dzięki temu wiem za co jest 10/10 :D

Jedynie nie wiem DLACZEGO?

(googling…)

Bo Google. Ot, dlaczego.

Ja na Edge’u nawet nie mogę wejść na ten link :)

Jeśli używasz Chrome to nie możesz :P

Firefox ji Opera już posiadajątaką możliwość a

W Firefox można wyłączyć JS globalnie:

about:config => javascript.enabled => false

To chyba jednak zbyt radykalny krok – pewnie nawet komentarza byś tutaj nie dodał bez js ;)

@insanebear

Komentarze bez JS dodają się na niebezpieczniku bez problemów.

Jeśli uzywasz chrome to i tak chyba Ci nie zależy zbytnio na prywatności ;)

@Maciej: http://superuser.com/questions/379723/how-do-i-block-javascript-for-all-subdomains-of-example-com

Mogli byście zapodać instrukcje jak poblokować bo ja wiem ale jak będe musiał połowie znajomych wytłumaczyć to zwariuję ;) Pozdro.

Uploadowałem pliki na imgur z zewnętrznej aplikacji, otwierałem w przeglądarce tylko “gołe” (bez skojarzeń) zuploadowane pliki graficzne – nie stronę imgur, a tak poza tym, przeglądarkę mam nastawioną na pytanie mnie zanim uruchomi jakiś aplet flasha (pozostałość jeszcze po starym komputerze, gdzie był to mus ze względu na wydajność – na nowym po przeniesieniu configu Firefoxa zostawiłem to z przyzwyczajenia). Rozumiem, że nie jestem zagrożony – zgadza się?

Nawet, jeżeli przechodzisz bezpośrednio do obrazka, imgur ładuje javascript. Sprawdź sobie na tym https://i.imgur.com/iHge6RJ.jpg

Dodatkowo wygląda na to, że ten atak działał właśnie przy linkach bezpośrednich do obrazków:

https://archive.is/Uji6f#selection-1835.0-1843.4

Periodycznie, czy okresowo? Zostawiam tu swoje językowe, periodyczne “ech”.

Dodam, że przy otwieraniu wspomnianych plików JPEG w przeglądarce absolutnie nie pytała mnie ona o zgodę na otwarcie apletu flasha.

Jak wyczyscic to w operze? Pomoze ktos?

Podajcie może bezpieczne alternatywy do imgur, gdzie można wgrywać zdjęcia bez konieczności rejestracji.

slimgur na przykład

ładowarka od imgur działa bez flasha jak ładujesz ze schowka ale bez javascriptu jeszcze tam nie próbowałem.

nie do końca to zrozumiałem a na imgur wchodziłem wczoraj:

czy jeśli skrypty js są włączone, a flash zablokowany, to czy jestem podpięty do botnetu?

Przecież to przez jakieś śmieci od providera reklam na imgurze, nie z samego serwisu. Bo to pierwszy raz?

Obrazki z imgura ogląda się przez direct linki do jotpegów przecież, napisaliście to tak, jakby co najmniej wstrzykiwali JS do JPEGów ._.

Nie masz racji: http://imgur.com/blog/2015/09/22/imgur-vulnerability-patched/

maybe related: https://youtu.be/np0mPy-EHII?t=12m

‘Hover Zoom’ jako rozszerzenie. Rozwiązuje problem?

Jak to możliwe, że skrypty ze strony, której nie ma się otwartej mogą coś odpytywać, tylko dlatego że kiedyś się na niej było?

“Hi there, thanks for bringing this to our attention, we’re currently working on a solution.” No tak… pracują nad rozwiązaniem bo przecież przez pomyłkę to wdrożyli.

W jaki sposób skrypty mają działać po zamknięciu strony? To że zapiszą sobie coś w localstorage im tego nie umożliwi.

Moglibyście napisać jak wyczyścić local storage w Firefoksie 41, bo localStorage.clear() już nie działa.

Aż szok, że takie coś jak LocalStorage=Super-Cookie istnieje i nawet Firefox “łyka” je bez żadnej ochrony…

Firefox od 2009 roku nie zajął się problemem LocalStorage:

https://bugzilla.mozilla.org/show_bug.cgi?id=506692

Szczęśliwie dodatek “must have” z którego korzystam od dawna usuwa LocalStorage przy każdym zamknięciu zakładki:

https://addons.mozilla.org/pl/firefox/addon/self-destructing-cookies/?src=api

Self-Destructing Cookies usuwa LSO “na bieżąco”.

Inny dodatek który “rozprawia się” z LSO – BetterPrivacy:

https://addons.mozilla.org/pl/firefox/addon/betterprivacy/

Sandbox do przeglądarki + blokada na skrypty mnie uratuje ?

Zastanawia mnie, czy dodatki typu Ghostery które blokują wszelkie dane z zewnętrznych witryn, mogą w jakiś sposób chronić przed tym atakiem ze strony imgur?

Ghostery nie blokuje “wszelkich danych”. To zwykły bloker oparty o blacklistę. Jeżeli czegoś na niej nie ma, to nie zablokuje.

Pytanie co z EFF i ich privacy badgerem, który niby inteligentnie uczy się niepożądanych trackerów (efekt taki, że jak ghostery wykrywa 15 trackerów, badger wykrywa 2 albo 3…). Pewnie i tak by nie pomógł, bo przynajmniej raz musi wszystko przepuścić, żeby to przeanalizować.

Pksdf34 > http://help.opera.com/ tutaj masz opisane, po lewej bezpieczeństwo i prywatność i tam masz napisane

@Niestety, kiedy o ataku zrobiło się głośno, ruch ustał i nie da się określić do czego dokładnie botnet mógł być wykorzystywany (poza DDoS-em).

>> niestety, albo i nie…

Co to jest ta “Flasha”?

Myślałam, że mamy 21 wiek ;)

Odmiana słowa “Flash” czyli techniki wykonywania obrazów wektorowych w plikach *.swf, widać się przyjęło jego deklinowanie.

Gdyby ktoś dalej był ciekawy, Imgur zrobił coś w powyższej sprawie: http://imgur.com/blog/2015/09/22/imgur-vulnerability-patched/

“przejęcie całkowitej kontroli nad komputerem użytkownika”

Pozdrawiam niebezpiecznik, któremu flash z uprawnieniami admina bangla..