7/8/2013

W ten dość żywiołowy sposób zareagował jeden z internautów, który zarzuca developerom przeglądarki, że nie dbają za bardzo o bezpieczeństwo zapamiętywanych w przeglądarce haseł. Czy zarzuty są słuszne?

Krótko: nie.

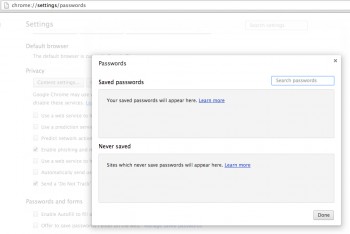

O co chodzi? O to, że u tych z Was, którzy pozwalają przeglądarce Chrome na zapamiętywanie haseł do serwisów webowych — hasła te pojawią się tu [chrome://settings/passwords] (i można je zobaczyć w plaintext):

Podobnie do “zapamiętanych” haseł można dostać się w Firefoksie.

Jak przeglądarki przechowują hasła?

Świetne porównanie tego jak poszczególne przeglądarki (Od IE 7 przez IE 10 i Safari aż do Firefoksa i Google Chrome) znajduje się tutaj. Jak widać podejść do przechowywania haseł jest wiele. Niektóre przeglądarki wymagają podania tzw. “Master Password” aby odblokować zapisane w ich pamięci hasła.

Czy Chrome robi to źle?

-

Po pierwsze: Jeśli ktoś ma fizyczny dostęp do twojego komputera, to to nie jest już twój komputer. Nie ma znaczenia, czy któraś z przeglądarek chroni hasła do serwisów dodatkowym hasłem, czy nie (i jak często o nie pyta, albo jak skomplikowane ono ma być). Atakujący, który jest na komputerze ofiary, nawet jeśli od razu nie wyciągnie zapamiętanych przez przeglądarkę haseł, to po prostu poczeka, aż ofiara wprowadzi Master Password i je przechwyci …a następnie przechwyci każde inne hasło.

Po drugie: Jeśli możesz, to nie zapamiętuj haseł w przeglądarce. Lepiej (czyt. wygodniej) jest przechowywać je w KeePassie. Zaletą jest wbudowany generator i przenośność (pomiędzy przeglądarkami i systemami). Oczywiście KeePass nie ochroni Cię przed atakującym, który ma dostęp fizyczny do twojego systemu (patrz pkt. 1)

W wątku na Ycombinatorze wypowiedział się sam lider zespołu bezpieczeństwa przeglądarki Chrome. W skrócie, zdecydowano się na wykorzystanie bezpieczeństwa na poziomie konta użytkownika, bo każde inne zabezpieczenie w odczuciu Chromowców to “security theater” (czyli nie przynoszące żadnych realnych korzyści zabezpieczenie). Adwersarze wyciągają działa pod tytułem “security in depth” i ochronę nie przed włamywaczami a dowcipnymi kolegami z biura/małżonkami i innymi “przyjaciółmi” (fajni “przyjaciele” na marginesie…).

Fakt, Google mogłoby jaśniej informować, że zapamiętanie haseł w przeglądarce to nie funkcja bezpieczeństwa, a wygoda — więc hasła łatwo można odczytać. Jak widać nie wszyscy zdają sobie z tego sprawę…

Dobra rada: nie dawajcie dostępu do swojego komputera nikomu i w pełni szyfrujcie dysk twardy. Jeśli będziecie korzystali z serwisów po HTTPS i nie złapiecie złośliwego oprogramowania, wasze hasła będą bezpieczne — nawet jeśli przechowywane są na dysku w formie jawnej ;-)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Nie do końca tak jest! Pod tym względem FF się znacznie

różni, gdyż żeby zobaczyć zapamiętane hasła należy DRUGI RAZ podać

MASTER PASSWORD (czyli hasło główne jak się to nazywa po polsku).

Chrome w ogóle nie umożliwia żadnego zabezpieczenia dlatego

kompletnie się nie nadaje do używania w np. biurze.

Chcesz powiedziec ze w biurze nie trzeba sie wylogowywac odchodzac od komputera i jest jakis nakaz zapamietywania hasel w przegladarce? ;)

@Jotgie zabezpieczenie master passwordem w FF nie daje nic

przy fizycznym dostępie do komputera. Po prostu instaluje się

jakikolwiek keylogger i wyłącza reguły na niego w zainstalowanym

oprogramowaniu antywirusowym. Zabezpieczenia powinny i obejmują

tylko transmisje, nie fizyczny dostęp do komputera. Tak jak jest

napisane w artykule, to tylko “security theater”.

Jeśli jest ktoś na tyle bystry żeby zapamiętać hasło w przeglądarce to sam jest sobie winien…

Mateusz – zakładasz, że każdy ma keylogger w kieszeni ;)

W Chrome byle idiota może ukraść wszystkie Twoje hasła.

W FF przynajmniej musi mieć wiedzę z zakresu bezpieczeństwa.

Poza tym poczytaj sobie artykuł na raidersec podlinkowany w artykule – nawet bez keyloggera Firefox ZNACZNIE lepiej zabezpiecza hasła niż Chrome. BA! Nawet Internet Explorer ma lepiej zabezpieczone hasła niż Chrome (jeśli czyścisz historię przeglądarki, to nawet w IE7 hasła są prawie nie do odgadnięcia w porównaniu z tym co dzieje się w Chrome).

W takim razie, z punktu widzenia fizycznego dostepu, haslo uzytkownika tez nie ma sensu bo i tak ktos moze miec dostep do dysku/sieci lokalnej/karteczek na monitorze/itd. Chyba powinno sie maksymalnie utrudnic wlamywaczowi zadanie, a nie stwierdzac, ze skoro ktos moze uzyskac dostep to nie ma sensu nic robic ;) Po co wstawiac zamki w drzwiach skoro i tak mozna wejsc przez okno albo zwinac klucz?

Nawet gdyby nie było podglądu (lub byłby zabezpieczony

Master Password), hasło ciągle można łatwo odczytać za pomocą

konsoli JavaScript, wchodząc na stronę logowania i wyświetlając

wartość pola z hasłem. ;-) Warunek ten sam: dostęp do uruchomionej

przeglądarki na 30 sekund. POC (Facebook):

document.getElementById(‘pass’).value

Nie

Skąd w ogóle ludzie mają pomysł, że zapamiętywanie haseł w

przeglądarce może być czymś innym niż wygodą, to ja nie

wiem…

Już nie raz było tak, że idziemy do znajomego na kawę i przez te 5 minut sprawdzamy sobie jego hasła :P

fajnych masz znajomych/fajnym jesteś znajomym :))))

w uzywanej bieliznie tez mu grzebiesz? :)

A ponoć przechowywanie haseł plaintextem to fail. Gdzie tu logika?

Przechowywanie haseł plaintextem to fail *jeśli nie

potrzebujesz mieć haseł w plaintexcie* do poprawnego działania. Np.

obsługa logowania na stronie nie potrzebuje mieć hasła po stronie

serwera, bo jedyne do czego jest ono potrzebne to porównanie z

podanym przez użytkownika, a porównywać można równie dobrze hash.

Ale password manager w Chrome *potrzebuje* trzymać hasła w

plaintexcie, bo w takiej postaci musi je przecież wpisać do

autouzupełnianego pola ;). PS. I nie, szyfrowanie hasła nie jest

rozwiązaniem; zaszyfrowane hasło niczym nie różni się od

plaintextu, jeśli obok (np. w pamięci programu) leży klucz, którym

było szyfrowane…

Owszem ale na serwerze a nie prywatnym komputerze. Różnica jest taka, że jak ktoś dobierze się do twojego komputera, to pozna wszystkie hasła niezależnie od tego jak je zabezpieczysz. Jeśli natomiast dostanie się do serwera, to albo dostanie hasła wszystkich jego użytkowników (plain-text/słabe zabezpieczenie), albo też zostaną zmienione zanim zdoła je rozkodować (dobry “hash” + sól). Dodatkowo do serwera dostaje się zwykle od strony sieci, więc nie ma się aż takich możliwości co przy fizycznym dostępie do komputera.

ja z swojej strony polecam Sticky password (możliwość integracji z dowolną przeglądarką, programem – Thunderbird itd. bez pobierania specjalnych wtyczek), keepass mi nie przypadł do gustu

@Thanatos Z tego co widzę ten soft jest tylko pod Windows,

więc tylko spostrzeżenie z mojej strony – jednoplatformowy Password

Manager w obecnych czasach zemści się wcześniej czy

później.

Menadzer hasel 1password jest wygodniejszy (anizeli

keepass) w przegladarkach, dzieki pluginom integrujacym go z nimi –

jednakze jest platny (50$ ;-/)

Keepass + keefox i masz 50$ w kieszeni

Lepiej nie mieć tych 50$ i mieć coś, co sensownie działa i

nie marnuje czasu użytkownika. Sprawdzone i pobłogłosławione, a Wy

róbta co chceta :P

Ja z powodzeniem od jakiegoś czasu używam Dashlane. Daje radę.

Keepas ma wtyczkę do Chrome’a też… ;)

lastpass

LastPass + YubiKey

Jak narazie spoko:)

Jest tez takie cos jak “paranoia level” i trzeba zbalansowac miedzy bezpieczenstwem a poprostu usability. Tak, hasla w przegladarce nie sa bezpieczne ale… jak ktos ukradnie mi laptopa wlaczonego to i tak jestem w ciemnej dupie, i hasla do poczty, facebooka i konta bankowego beda moim najmniejszym zmartwieniem (najwiekszym za to beda klucze dostepowe, hasla do baz danych i same dane w tejze bazie).

Podobnie z keepas vs przegladarka, jak juz ci tego wlaczonego kompa ukradnie to i keepass nie pomoze bo najpewniej zostawiasz go wlaczonego.

W keypass lub keepassx była taka funkcja, że po x minutach

(x określasz sam), trzeba ponownie podać hasło do bazy danych z

hasłami.

W każdym sensownym password managerze jest coś takiego. I

przy okazji pilnuje on, żeby nie zostało nic kompromitującego w

pamięci po automatycznym zablokowaniu.

To faktycznie wygoda jak ta lala jak za kazdym razem kiedy musimy wpisac haslo i chcemy je po to pobac z keepasa to musimy najpierw… wpisac haslo.

Nie wiem co ile sekund przeklejasz hasła z bazy do aplikacji ale musi być to bardzo często skoro sprawia ci tak dużo trudu wpisanie master hasła.

Widzę, że nowa wersja Opery (ta oparta na Chromium), robi

dokładnie to samo :D

Nie ma czegoś takiego jak nowa Opera. Prawdziwa Opera skończyła się na 12.16. :> Ten pokrak to ChrOpera. :>

Ta ‘prawdziwa opera’ hamowała rozwój internetów, dokładnie tak samo jak IE. Następny fanatyk ‘jedynej słuszne przeglądarki’, ygh.

Bredzisz. “Nowa” nie ma nawet połowy jej funkcjonalności. Modny silnik nie jest wyznacznikiem przeglądarki. Zresztą używany jest w bardziej zaawansowanej przeglądarce.

to znaczy, że jak ktoś synchronizuje hasła z kontem (tak

jak ja) to na każdym komputerze są widoczne hasła w plaintext? i

jak ktoś włamie się na serwery googla to będzie widział hasła to

setek tysięcy kont na setkach stron ?

@wiktor a o szyfrowaniu to pan słyszał? Spokojnie mogą mieć na serwerze w formie zaszyfrowanej, a u klienta w formie plain text. Tak jak ktoś mówił każda przeglądarka ma je w plain’e bo wystarczy wejść na stronę i jak autouzupełnienie wypełni nam pole. To tylko zmienić w locie typ pola z hasła na text i mamy pięknie podane hasło.

Tylko pytanie po co przeglądarka daje możliwość podgladu

haseł, jezeli przeglądarka wie ze logowanie było z sukcesem a opcja

zapisz była włączona to nadpisuje pole, przy kolejnym logowania dla

tej samej strony i tym samym id usera wyciąga plaintext tylko dla

tego jednego hasła ale pozostałe są bezpieczne. Przecież to wielki

deal a możliwość podgladniecia listy hasel “przez ramię” w zasadzie

zmniejsza do zera

Panowie, ja nauczyłem się nie korzystać z opcji “zapamiętaj hasło”, po pewnej akcji moich kumpli…

Nie wiedziałem o niczym, dopóki nie odkryłem na FB, oraz innych portalach dziwnych wpisów.

Teraz wszędzie mam inne hasła, i już nigdy nie skorzystam z opcji “zapamiętaj hasło”

Gratulacje posiadania takich dobrych kumpli.

A o LastPass nikt nie wspomni?

LP jest wygodny, lecz hasła są przetrzymywane “gdzieś” w internecie. To bezpieczeństwo jest złudne. Hasła do: banków i maila najlepiej mieć w głowie. LP zbyt bezpieczny nie jest, choć sam go używam :)

@Marcin:

LastPass naszym hasłem / hashem hasła szyfruje dane i w takiej postaci trzyma na serwerze.

Dokładnie. Ja osobiście korzystam z LP. Mam dostęp do swoich haseł wszędzie i wiem, że są jako-tako bezpieczne. Nie wiem, dlaczego jest tak mało popularny.

Też korzystam i sobie chwalę, bo dzięki niemu wszędzie mam różne hasła zazwyczaj 17 znaków albo i więcej. Co do banków to tam zazwyczaj jeszcze kod SMS albo token jest potrzebny, więc tragedii nie ma. Jak ktoś chce jeszcze podnieść poprzeczkę to może kupić konto premium.

A czy LP posiada funkcjonalnosc integracji z przegladarkami ?

@Out

Tak oczywiście. Ja pod linux używam lastpass w Firefox i Chromium. Czasami w Windows z doskoku instaluję jak jest potrzeba albo loguj się do konta przez stronę – to jest też bardzo wygodna i pomocna sprawa. Generalnie lastpass to chyba jedno z najlepszych tego typu rozwiązań no i działa wszędzie.

Niekoniecznie trzeba szyfrować _cały_ dysk twardy. Wystarczy mieć mały plik (np. 2GB), który podmontowany truecryptem przechowuje profile firefoxa czy thunderbirda. Binarek szyfrować nie trzeba, a cały profil ładnie jest chroniony.

I po co Ci zaszyfrowany tylko profil przeglądarki , skoro każdy kto będzie miał dostęp do dysku po wyłączeniu komputera może zmodyfikować jego zawartość, pewnie pierwszym krokiem będzie instalacja keylogera

Może tak obok tematu, mam włączone podwójne uwierzytelnianie na outlook. Próbowałem się zalogować i czekłaem na sms. Nie docierały do mnie więc spróbowałem ponownie i jeszcze raz i jeszcze raz. Po kilku minutach dostałem 4 sms i zalogowałem się na ten pierwszy. Chyba MS coś namieszał :)

Skorzystaj z opcji tokenu – Authenticator lub

Authy.

“Lepiej (czyt. wygodniej) jest przechowywać je w KeePassie”

Chyba KeepAssie ;)

Kurde. Pije Pepsi. Wchodzę na niebezpiecznika. Monitor znów w Pepsi.

Nie mogę sobie komentarza usunąć, aczkolwiek nie wiem, kto by chciał hackować takiego Alvinka :) (i mam nadzieje że komuś właśnie nie podsunąłem takiego pomysłu). Firefox chowa hasła, a Chrome wysyła je do Googlów. Dlatego lubię liska :D

KeePass to kiepski pomysł jeśli chodzi o przenośność – dobrze działa na PC, ale cała reszta to loteria – tak samo problemy z iOS co OS X (odpalanie przez Mono to jakiś kiepski żart). Straciłem dużo czasu na szukanie alternatywy i migrację, ale na szczęście znalazłem rozwiązanie i jestem bardzo zadowolony, więc dzielę się moim szczęściem: 1Password. Super wtyczka do przeglądarki (mega wygodne inteligentne autouzupełnianie, można też definiować szczególne przypadki, KeePass się nie umywa), udany klient pod iOS, synchronizacja, itd. Obecnie wersja 4 na Windows/OS X jest w fazie beta, będzie darmowy up z wersji 3. Jeśli ktoś ma przejścia jak ja i szuka porządnego softu na wszystkie popularne systemy z dobrym wsparciem (a nie cyrki jak z KeePass), to szczerze polecam.

keepassx na osx, minikeepass na ios

Używam KeePassa od OS X 10.6 i nie mam żadnych problemów

jak i rownież od Androida 4.0 też takowych nie posiadam.

KeePassX 2.0 jest wieczną alfą (i mam go używać w

scenariuszu “produkcyjnym”? Serio? Poza tym on chyba nawet

synchronizacji nie ma…), a MiniKeePass (czy jakiś tam, miałem dwa

różne, płatny i darmowy bodajże) praktycznie nic nie może poza

skopiowaniem hasła do schowka i takoż składany do kupy jest przez

ludzi spoza projektu (nie wiem czy dobrze kombinuję, ale skoro kod

KeePass 2.x jest w .NET, to każda implementacja do alternatywnego

środowiska wymaga albo Mono, albo przepisania – więc w grę wchodzą

extra bugi i większe ryzyko utraty danych). IMHO niepotrzebne

ryzyko i strata czasu za ubogą funkcjonalność (nie w wersji na

Windows – tam jest wystarczający bloat).

@RK

Używaj wersji 1 – co za problem? 2 jest kompatybilna z 1.

@Droner

Wcześniej migrowałem na wersję 2.x, żeby teraz migrować na 1.x?! KeePass używany poza Windows jest upośledzony by design i każda dodatkowa minuta poświącona na trzymanie się kurczowo tego rozwiązania jest jak strzelanie sobie w stopę. Password Manager ma DZIAŁAĆ, ma mieć wsparcie PRODUCENTA na wszystkie platformy, które to mają ze sobą bezbłędnie i bez niepotrzebnych dodatkowych atrakcji DZIAŁAĆ. Nawet jeśli ktoś nie chce płacić (a za tak wrażliwy soft chyba warto?), to może potestować wspomniany Dashlane – nie słyszałem o nim wcześniej, ale wygląda po komentach ludzi w App Store i Mac App Store jak darmowy klon 1Password z okazyjnymi problemami i gorszym wsparciem – ale pewnie i tak choćby samą funkcjonalnością autofill bijącym na głowę KeePass.

I jeden i drugi ma swoje plusy.

1password daja mowliwosc np wypelniania formularzy calych (dosc przydatne), jednakze nie znalazlem opcji kopiowania hasla czy tez loginu jednym skrutem klawiszowym.

W keepass domyslnie ctrl+c/jablko+c kopiuje haslo lub ctrl+b/jablko+b login – bardzo mi tego brakuje w 1password.

Uzywalem keepass-a wiele lat (mozna smialo powiedziec ze od samego poczatku jego istnienia) i jesli nie ma ktos nic i nie ma 50$ jest to w zupelnosci wystarczajacy.

1password daje dodatkowe wodotryski, ktore troche przyspieszaja prace, choc nie ma mozliwosci rowniez grupowania drzewkowego (kategoria/podkategoria) wpisow jak to mozna robic w keepass.

@Out

Ten skrót klawiaturowy to trochę śliska sprawa – malware mógłby wysłać komunikat do okna ze stosowną kombinacją, a potem szybko odczytać clipboard i ups… To już chyba lepiej kliknąć na ikonkę kopiowania zawartości pola (na stronkach z reguły nie ma po co i tak, bo autowypełnianie działa rewelacyjnie – póki co tylko mBank wariuje i nie wpuszcza po autouzupełnieniu, więc trzeba mu oba pola wkleić ręcznie).

Są sytuacje w których zabezpieczenie Chrome’a jest skuteczniejsze.

Wiele osób zmieniając komputer, sprzedaje stary. Dysk jest zwykle przejechany quick formatem i ma zainstalowany świeży system. O ile na systemie plików FAT odzyskanie danych było by uciążliwe, to w NTFS można automatycznie odzyskać całość.

Typowy kupujący nie będzie znał strony technicznej odzyskiwania danych, ale może poszukać sobie narzędzi – znajdzie takie do odzyskiwania danych i takie do czytania haseł. Gdy zapuści narzędzie od Firefoxa – prawie na 100% dostanie listę haseł (nie oszukujmy się, nikt nie ustawia master password). Gdy zapuści to od Chrome’a – nie zadziała (bo jego konto użytkownika nie będzie się zgadzać).

Typowy sprzedający jest sam sobie winien, że udawał ekstra speca i pojechał dysk quick formatem.

W przypadku KeePassa warto sobie ustawić blokowanie bazy po

zminimalizowaniu lub po określonej liczbie sekund.

Wszyscy piszą o keepass, a jak widzicie lastpassa? Czy ktoś

przeprowadził jakąś dokładniejszą analizę?

ja tam uzywam Lastpass

Czyli Chrome nawet nie zastosował security by obscurity… raczej niedobry ruch. “Jeśli ktoś ma fizyczny dostęp do twojego komputera, to to nie jest już twój komputer.” to założenie nie jest do końca dobre. Chrom pozwala nawet dziecku łatwo podglądnąć hasła. Zwykłe zaszyfrowanie haseł ot choćby stałym z góry ustalonym hasłem, oczywiście w połączeniu z brakiem GUI, odsiałoby ludzi mniej “informatycznych”.

A czy ktoś się zainteresował że hasła z chroma z tego co pamiętam mogą się również zapisywać w chmurze (w postaci zaszyfrowanej lub nie wg uznania użytkownika) i tu się zaczyna robić ciekawie :) czyli włączamy świeża przeglądarkę chrom podpinamy konto “kolegi” i mamy wszystkie jego hasła… i info jakie strony ma otwarte na innym urządzeniu :)

Zdrowy rozsądek Panowie i Panie, każde ułatwienie życia ponosi za sobą obniżenie bezpieczeństwa… przynajmniej w IT tak jak głupie automatyczne logowanie do Windowsa niestety to zostawienie hasła jako czysty text w rejestrach i każda osoba która odpali komputer z jakiegoś LiveOS ma dostęp do naszego konta domenowego a jeśli jest jakoś nie przemyślane dzięki temu ma np. dostęp do zasobów naszej sieci itp… można mnożyć takie przykłady

Och, ja mam hasła w bardzo głębokim ukryciu i takie pułapki mi niestraszne.

Minister. ;-)

wszystko tak jest zrobione aby było łatwiej Was, namierzać, znać Wasze hasła, wiedzieć gdzie jesteście, co robicie czyli – szpiegować.

Względna anonimowość skończyła się w sieci po 2000 roku.

– pozdrawiam.

No okej. A co się dzieje z zapamiętanymi hasłami gdy wylogujemy się (rozłączymy) z kontem gmaila? ;-)

Kazde zabezpieczenie okreslone jest funkcja kosztu uruchomienia/wdrozenia vs koszt utraty tajemnicy, ktora to zabezpieczenie ma chronic. Poza tym nalezy zawsze odpowiedziec na pytanie, przed czym chcemy sie zabezpieczyc. Master Password w przegladarce moze uniemozliwic, a przynajmniej utrudnic/spowolnic intruza z gatunku “Opportunistic’ np. ide na chwile po kawe, nie zalockowalam kompa i ‘kolega’ ma dostep do mojego kompa przez 1 min. ‘Opportunistic Intruder’ z reguly nie chodzi z keyloggerem w kieszeni.

Poza tym zakladanie, ze szyfrowanie calego dysku uchroni Cie przed utrata tajemnicy jesli atakujacy ma fizyczny dostep do Twojego komputera tez wydaje sie smieszne. Tu tez znaczenie ma wartosc tych danych i determinacja atakujacego. Jesli zakladamy, ze ma dostep fizyczny do kompa to pewnie i do samego wlasciciela tez. I co, chcecie powiedziec, ze nie dacie hasla do deszyfracji, jak Wam polamie rece ?

Hasla w Chrome to fail i tyle w temacie.

To nie nowość, nie potrafię tego udowodnić ale

Chrome na 100% szpieguje wszystko :)

Od tego co szukamy, po każdą literkę wstukaną na klawiaturze.

Pozdrawiam

Dla tradycjonalistów, którzy nie ufają przeglądarkom, wtyczkom do nich czy też innym menedżerom haseł, taki wynalazek: http://www.youtube.com/watch?v=dcjViYTDk-A ;)

+1 :)

W FF wystarczy się dostać do menu i hasła gratis ;)

Przez moment myslalem, że to zoczus zgłosił takie krytyczne błędy…

Z jednej strony faktycznie ktoś kto ma fizyczny dostęp do

komputera może zrobić co się chce z drugiej uważam, że jakieś tam

zabezpieczenie na pewno nie zaszkodzi, a kosztuje pewnie niewiele.

A ochroni przed właśnie przypadkowymi żartownisiami-dużo łatwiej

jest wpisać ten ciąg znaków w przeglądarce niż np zainstalować

jakiś program do odszyfrowania haseł na komputerze z konta bez

prawa administratora. Z trzeciej wiadomo, żadne zabezpieczenia nie

zastąpią zdrowego rozsądku, więc może lepiej uświadomić

użytkownikom, że nie są bezpieczni. Tylko idąc tą drogą to

powinniśmy wywalić z samochodów pasy i poduszki powietrzne, bo

przecież to tez tylko security theatre…

Autouzupełnienie haseł w przeglądarkach też jest niebezpieczne, zwłaszcza jak jakiś serwis jest podatny na ataki XSS. Wtedy wystarczy tylko dopisać do kodu strony ukrytego inputa i hasło automatycznie zostanie uzupełnione przez przeglądarkę. Potem to już wystarczy wysłać sobie na jakiś serwer. Nie trzeba się specjalnie włamywać na serwery, żeby wyciągnąć hasła (albo ich zaszyfrowane wersje) ani nawet kombinować z phishingiem, wystarczy znaleźć miejsce gdzie da radę wbić javascript :)

Na pewno przynajmniej od 2008 roku w przeglądarce Firefox jest tak samo. Ewidentny troll, a Wy poświęcacie mu cały artykuł na stronie głównej.

Master key ma przynajmniej tą zaletę, że jak ktoś ukradnie kompa to nie pozna od razu wszystkich haseł, podobnie jak “przypadkowy przechodzień”. Przeciętnemu Kowalskiemu tyle do szczęścia wystarczy.

Zresztą, podstawowa różnica jest taka, że za zabawę z keylogerem są już paragrafy, a za kliknięcie dwa razy ok, nie.

Wpadka LastPass:

http://securitywatch.pcmag.com/security/314821-lastpass-vulnerability-left-ie-passwords-exposed-update-now

Tim Berners-Lee też wypowiedział się na ten temat (td;dr:

ma inne zdanie niż niebezpiecznik):

http://lists.w3.org/Archives/Public/www-archive/2013Aug/0020.html

Hej, bardzo prosze o kontakt , czy ktos mi powie czy jest mozliwosc znalezienia hasel na fb, jesli ktos zalogowal sie u mnie na komputerze ale nie zapamietal hasel? Sprawa jest bardzo powazna, potrafie sie odwdzieczyc…..

Zostawianie dostępu do haseł dla każdego kto dosiądzie do kompa jest złym pomysłem.

Pojawia się cała gama ataków w rodzaju:

Mogę się u Ciebie zalogować na swoją pocztę?

Wtedy przecież nie wypada ani odmówić ani spoglądać przez ramię czy ktoś kilka w odpowiednie menu przeglądarki.

A później odchodzi się od komputera i już na swoim działa z zapamiętanym hasłem.

Dlatego fizyczny dostęp do komputera nie zawsze oznacza że można robić wszystko, ale jak lista haseł jest na patelni podana to jest to głupie.

Mimo, że mam wyłączone zapamiętywanie haseł i formularzy, to chrom pamięta login i hasło do witryny nawet po ponownym uruchomieniu komputera. Czyszczenie haseł chromem lub innymi programami nic nie daje. Skutkuje natomiast wyczyszczenie ciasteczek. Więc jest jednak sposób na inne zapamiętywanie haseł.

[…] przechowywane w przeglądarkach to nie jest dobry pomysł. Szerzej na ten temat pisano choćby w Niebezpieczniku, a w skróconej wersji wygląda to tak, że przeglądarki przechowują hasła nie tak jak powinno […]