13/8/2015

Chip na karcie płatniczej, w przeciwieństwie do paska magnetycznego, jest uważany za tzw. bezpieczny element. Dzięki dodatkowym zabezpieczeniom i wykorzystaniu kryptografii asymetrycznej, nie da się skopiować przechowywanych w nim danych czyli podrobić (czyt. zduplikować) karty. Niestety, to nie jest już aktualne stwierdzenie — przestępcy właśnie wpadli na pomysł jak obejść zabezpieczenia chipa.

Shimmer — skimmer na karty chipowe

Pewnie każdy z was słyszał o skimmerach, czyli tzw. nakładkach na bankomaty, które odczytują pasek magnetyczny karty a towarzysząca im kamera lub zmodyfikowana klawiatura nagrywa wprowadzany przez ofiarę PIN. Poznajcie więc następcę klasycznego skimmera — oto shimmer, czyli skimmer odczytujący dane z chipa na karcie płatniczej.

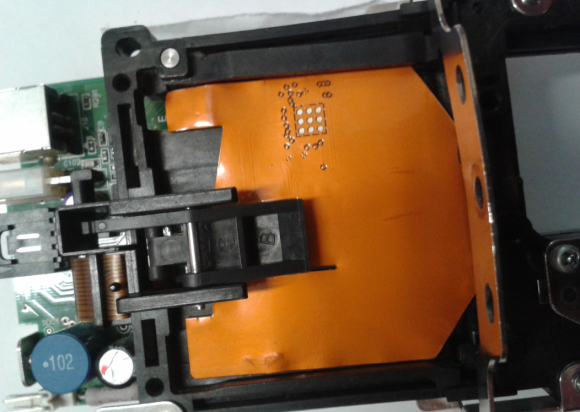

Shimmer jest umieszczany we wlocie na karte, tak, aby po jej włożeniu pośredniczył w transakcji pomiędzy prawdziwym chipem, a czytnikiem chipa wbudowanym w bankomat. Krótko mówiąc, shimmer robi atak Man in the Middle na kartę i może podsłuchiwać wymieniane pomiędzy kartą a bankomatem komunikaty.

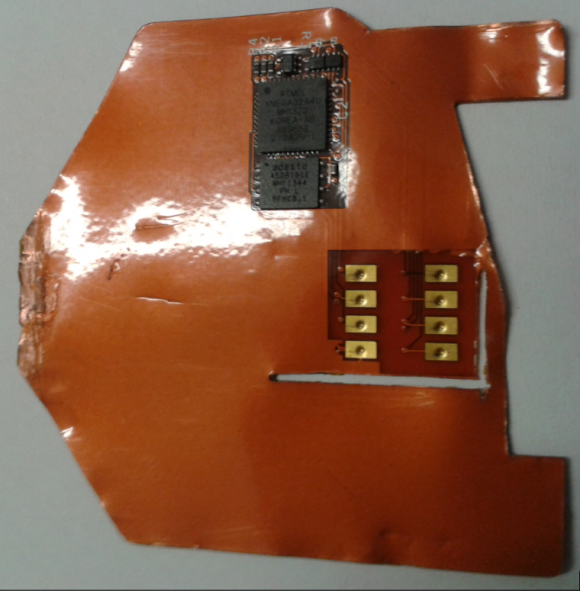

Egzemplarz widoczny na zdjęciach powyżej odkryła w Meksyku w bankomacie Diebold Opteva 520 firma Damage Control S.A. Brak jednak póki co szczegółów dotyczących tego co przestępcy robią z danymi pozyskanymi w trakcie transakcji kartą chipową w bankomacie (oraz jakie faktycznie dane są przechwytywane). Jest to o tyle interesujące, że chip zawiera klucz prywatny, którego nigdy nie przesyła (klucz nie opuszcza chipa). Shimmer nie może go więc pozyskać — a bez tego nie da się wykonać pełnego klona karty chipowej.

Być może przestępcy wykradają pewne wartości zapisane na chipie (np. iCVV), które podczas transakcji bankomatowej nie są wykorzystywane, ale które można wykorzystać ponownie do uwierzytelnienia transakcji terminalu płatniczym (zupełnie jak przy atakach na karty zbliżeniowe)? W każdym razie, jak pokazuje aktywność przestępców na podziemnych forach, fałszowanie karty z chipem, jest do pewnego stopnia możliwe…

Fałszowanie karty z chipem możliwe (do pewnego stopnia)

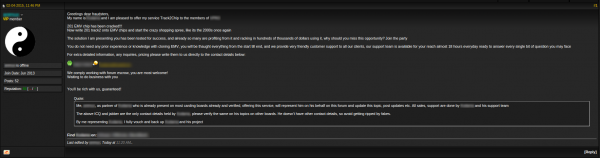

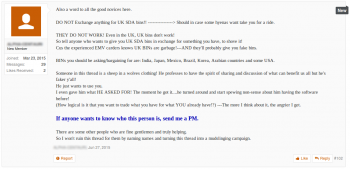

Już kilka tygodni temu firma Inteller opublikowała obszerny wpis sugerujący, że przestępcy znają już metody “fałszowania” kart z chipem. Przestępcy udostępniali w tym celu specjalne oprogramowanie:

Trik polegający na wgraniu danych z wykradzionego wcześniej paska magnetycznego na chipa dotyczył jednak tylko i wyłącznie transakcji przeprowadzanych w trybie offline i kart w standardzie SDA (Static Data Authentication). Tak sprzyjającą konfigurację terminala i karty spotkać można jednak jedynie w małorozwiniętych krajach, co sprawia, że atak nie jest dość praktyczny.

Chip & Pin i tak nie zmniejszał fraudów

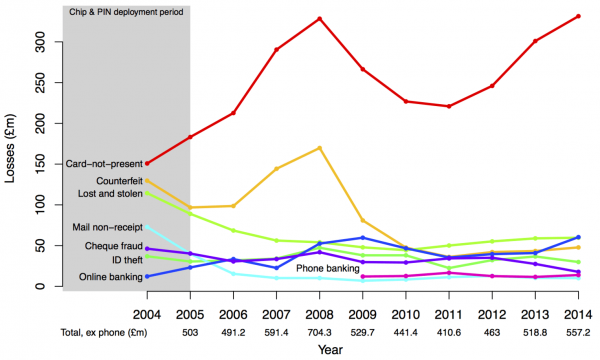

Na koniec przedstawiamy ciekawy wykres, który pokazuje jaki wpływ na liczbę fraudów danego typu miało wprowadzenie kart Chip & Pin w Wielkiej Brytanii

Jak widać, po wprowadzeniu kart z chipem, wzrosła liczba oszustw z wykorzystaniem transakcji w trybie “card-not-present”, czyli internetowych i telefonicznych.

Innym sposobem było korzystanie ze skradzionych kart z chipem za granicą, w kraju w którym karty chipowe nie były oficjalnie wykorzystywane (np. USA). Dokonując transakcji w takim kraju, karta była uwierzytelniana po pasku magnetycznym i podpisie. Przestępca nie musiał więc znać PIN-u do skradzionej karty aby wyprowadzić z niej środki.

Przypomnijmy też, że karty chipowe można było wykorzystać do oszustwa także na skutek ciekawych błędów w bankomatach oraz wymuszajac zmianę trybu uwierzytelnienia karty z PIN-u na podpis za pomocą specjalnej “przelotki”.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

To nic nowego. Są to przede wszystkim dane ogólnego przeznaczenia, więc nie dziwi mnie fakt, że takowe pcb powstało wraz z softwarem. To było jeszcze wcześniej, ale są to dane małej wartości i nikogo, kto robi na ‘poważnie’ business nie interesują. To tak jakby skopiować tagi z html’a.

Akurat z wykresu wynika, że wprowadzenie kart nie zmieniło trendu oszustw bez użycia karty. Rok 2005 to jeszcze ciągle początki transakcji internetowych i wzrost oszustów jest zupełnie naturalny.

Ciekawe jest natomiast, że zahamowany został wzrost podróbek kart, ale tylko na chwilę. I jeszcze ciekawszy jest ten dramatyczny spadek kwoty oszustw w 2009 roku. Jeśli dobrze rozumiem to rok, w którym wprowadzono bankowość telefoniczną… Może dzięki niej spadło użycie kart w ogóle i zmniejszyła się niejako powierzchnia ataku? A może przy okazji pojawiły się jakieś inne zabezpieczenia w Anglii.

tutaj niesamowicie mnie dziwi konstrukcja slotu na kartę bankomatową, w który da się jeszcze coś wcisnąć.

Ciekawe jak to instalują i potem pozyskują dane z tego wszczepka (specjalna karta?) Tak czy inaczej nie wygląda tao tak prosto jak skanery do kart magnetycznych.

Hmm, pokrótce:

1. Na zdjęciu widzimy microcontroler ATMELA – ATxmega32A4U – szybka i sprawna maszynka – do tego wspiera mechanizmy szyfrowania AES i DES – zainteresowanych odsyłam do lektury: http://www.atmel.com/devices/ATXMEGA32A4U.aspx?tab=parameters

2. Na zdjęciu widać też kość pamięci flash ADESTO – dokładniej chyba AT45DB161E czyli typu “Data Flash” odsyłam do lektury: http://www.adestotech.com/products/data-flash/ a zainteresowanych szczegółami tutaj: http://www.adestotech.com/wp-content/uploads/doc8782.pdf

3. Jeżeli chodzi o zbieranie danych – tylko wyjęcie lub stykowo – np przez SPI lub UART, nie widze przeszkó aby do komunikacji wykorzystac te same styki które pośredniczą w komunikajci z kartą (wypukła strona wkładki).. ot podchodzisz z własną spreparowana kartą lub karta na kablu (mniej bezpieczne bo to chwilę trwa, kwestia jakie dane zdobywasz).

4. nie ma tu miejsca ani na RFID, ani na NFC, ani na Bluetooth… układy nie wspierają żadnych z tego układów, a pozostałe elementy na wkładce są za małe na realizację takich funkcji – przynajmniej te na rynku cywilnym ;)

5. Wkłada się to prosto :) widac jak bardzo rposto – podejrzewam warstwę kleju adhezyjnego na warstwie spodniej. Zniszczenia fargmentów pokazują, jak było to potem wyjmowane, oraz że miało się konkretnie w czytniku ułożyć. Do tego potrzebna była wiedza jaki czytnik, mechanizm, obudowa, etc…

6. Zdobycie wiedzy na temat czytnika itd, mimo zabezpieczeń, alarmów itd, da się zrealizować “na leniucha” korzystając z instrukcji serwisowych – dostępne multum w sieci, albo za pomocą “pan płaci” czyli kupie to i owo jawnie lub z ukrycia od producenta/pośrednika/serwisanta lub kupując cały bankomat z identycznym mechanizmem i czytnikiem (wcześniej mały research) lub ostatecznie kupując jako złom używany w celu utylizacji (niejednokrotnie spotykane działanie – ale często tez całe bankomaty były kupowane na zamówienie u producentów wraz z brandem)… albo ostatecznie jadąc na “ryby” większą półciężarówką … albo mając miejscówkę i dużo czasu – rozebranie łobuza na części z czytnikiem ręcznie (czytnik jest poza szafą pancerną, w wielu konstrukcjach tylko zamocowany do płyty metalowej osłoniętej laminatem, ale tu uwaga – chronioną często obudową z zamkami i alarmem sabotażowym, i często pod okiem kamer…

Do tego oczywiście potrzeba trochę też pracy przy odkrywaniu mechanizmów jak to działa, jakie ma luki… bo są/były przecież ataki na karty ;)

Pozdrawiam ciekawskich.. i zaznaczam, że materiał jest tylko dywagacją, nie instrukcją i nie biorę odpowiedzialności za działania osób które to rpzeczytają ;)

Nie potrafię zrozumieć dlaczego panel bankomatu nie jest wykonywany jako jednorodna płyta ze stali nierdzewnej z wąską szczeliną. Nie sposób do takiej nic dokleić bez drastycznej zmiany wyglądu. Ale widocznie 50 $ drożej za nowy bankomat to zyt ogromny koszt.

Kiedys specjalnie wkładałem odwrotnie karte w czytniku w kasie samoobsługowej tesko, aby terminal poprosił mnie o użycie paska za 3 razem. Co prawda musiałem potwierdzić pinem.

Chłopaki, fajnie ze wrzuciliscie coś co podeslalem, szkoda ze nie mam nawet creditsa :)

Zastrzegłeś przekazywanie swoich danych… W takim wypadku, zgodnie z wolą, nie ujawniamy ich nikomu :-)

A może było więcej osób, które dały cynk ?

Tak czy siak – wprowadzenie EMV w UK spowodowało zmniejszenie skali nadużyć, w których używano fizycznych kart (counterfeit, lost+stolen, mail non-receipt – wszystkie trzy są o połowę mniejsze niż były). O tym, że EMV nie rozwiązuje w problemów związanych z CNP, wiadomo było “od zawsze”… Opór materii (firm prowadzących platformy eCommerce) jest zbyt duży – obawiają się, że wdrożenie zabezpieczeń spowoduje spadek sprzedaży (np.: Amazon – kwestia CVV).

2008 rok – wprowadzenie iCVV. Ale żeby aż taki to miało wpływ na zmniejszenie nadużyć ? Czyżby aż w tak wielu przypadkach dane z kart były pozyskiwane z interfejsu stykowego ? Szukałem na ten temat informacji i nic konkretnego nie znalazłem.

Zaprzestanie wydawania kart tylko z SDA, które dało się “klonować” – to parę lat później (2011). Możliwe, że ten spadek w 2008 roku na kategoriach związanych z fizycznymi kartami spowodowany jest również zerowaniem floor limitów w UK. Brytyjczycy dumni byli (i do tej pory niektórzy są) z tego swojego “offline” (którego przyczyną w rzeczywistości była niedorozwinięta infrastruktura telefoniczna i wysokie koszty połączeń), ale przestępcy szybko uświadomili im, że offline to zaproszenie do nadużyć.

Karty chipowe sa od ladnych lat zdekodowane

Te uzywane przez banki z chipem sagem sa mega przestarzale, gdyby nie fakt operacji w czasie rzeczywistym i kontroli wiekszosci transakci system ten by sie juz dawno sypnal.

Jedne z ciekaweiej zabezpieczonych kart sa karty platnych telewizji dzialajacych w trybie hybrydowym.

No ale skoro banki same uzywaja ktrotkuch kluczy np. Bzwbk ma wlasna aplikacje internetowa oparta o klucze 64b pisane w Javie. Instalacja polega na wyłączeniu komunikatu o kiepskim zabezpieczeniu transmisji oraz dodaniu wyjątku aby mozna było uruchomić.

A gdyby tak do bankomatu doczepić czytnik zbliżeniowy i każdemu wypłacającemu z bankomatu inkasować 2x50zł ze zbliżeniówki?

Słyszeli, że gdzieś dzwoni, ale nie w którym kościele.

iCVV nie ma znaczenia dla żadnego urządzenia akceptacyjnego, bo sprawdzane jest przez wydawcę. CVV/CVC jest różne na każdym interfejsie – magnetycznym, stykowym, zbliżeniowym i CNP. O ile banki wiedzą, co robią i postępują zgodnie z regulacjami, do których przestrzegania się zobowiązują, ataki na kopiowanie danych pomiędzy interfejsami nie mają szans powodzenia.

EMVCo od pierwszego dnia znało ograniczenia SDA, które występują dla transakcji offline i to nie jest błąd. SDA zostało zaprojektowane do ochrony integralności, a nie zapewnienia uwierzytelnienia. W czasach, w których projektowano standard, koszt kryptokoprocesora (mikrokontrolerami, na których w tamtych czasach opierały się karty były ośmiobitowce – klony 8051 i M68HC05), który był niezbędny, by karta mogła się uwierzytelnić za pomocą kryptografii asymetrycznej, był najzwyczajniej zbyt wysoki. Karty SDA od 2011 roku nie mogą być wydawane przez banki. Dodatkowo, agenci rozliczeniowi, którzy nie autoryzują transakcji SDA online (kryptogram transakcyjny generowany za pomocą algorytmów symetrycznych jest nadal wiarygodnym sposobem uwierzytelnienia) też muszą należeć do rzadkości.

Odnośnie “shimmera”, czy jak to tam zwiecie – podsłuch chyba ciężko nazwać atakiem man in the middle, a niezmotoryzowane czytniki raczej ciężko znaleźć w bankomatach w Polsce.

Jakie jest źródło ostatniego wykresu?

(T)UKCA czyli The UK Card Association. Publikują regularnie analizy, warto się zapoznać. W Polsce podobne dane można znaleźć na stronie NBP.

Ciekawie wygląda sytuacja w Kanadzie, tamtejszy Interac też chwali się poważnym zmniejszeniem skali nadużyć kartowych po przejściu na “EMV” (cudzysłów specjalnie, Interac nie jest członkiem EMVCo). Do tego nie mają takich problemów z CNP, inaczej podeszli do tego zagadnienia.

bardziej jestem ciekawy kodu jaki siedzi w procku ;) i co jest w pamięci :D

Jaki program ? Taki, który można wykorzystać jedynie w Meksyku. Dużo pracy a zysk mały i do tego skomplikowany proces “odzyskiwania” pieniędzy. Nie to co atak na jakiegoś PSP, gateway itp organizację “przechowującą” miliony kart (tzn. danych z nich).

W tym konkretnym przypadku zapewne zaangażowana w proces jest “społeczność meksykańska” z USA, która odbiera tam towary kupione w Amazonie i je za pół ceny w komisach spienięża, po czym kasę transferuje do swoich bossów (dostając % za udział w procederze). PINu przecież tym ustrojstwem nie dostaną (to ATM przecież), co innego mogą wykorzystać i gdzie ?

Adesto Tech. to też AT :)

Ciekawe też, że strona przez którą informacja została przedstawiona aktualnie wygląda tak: http://damagecontrol.com.mx/ … 500 internal server error (przeciążeni?)

https://www.youtube.com/watch?feature=player_embedded&v=zagfnLPWOAY

Pamiętam filmik z jednej z kamer bankomatu jednej z sieci banków w Polsce, jak dwóch panów, w siatkowych koszulkach na ramiączka, ze złotymi łańcuchami na szyi, wykonywali wypłaty przez bankomat przez kopie kart wykonane z danych pozyskanych ze skimmerów – mieli tego całe pudełko po butach i wypłacali w systemie 50, 100, 200, i kolejna karta 200, 100, 50, kolejna karta… jak odmawiała – brali kolejną.

ehh, mistrzowie pewni siebie, bez okularów, bez osłony twarzy, w biały dzień, na ruchliwej ulicy, z pudełkiem pełnym białych kart z paskami magnetycznymi :D

Pozdrawiam

Nie znam się na tym, jednak skoro “nie da się” łatwo karty skopiować, to może owo urządzenie działa dwukrokowo: gdy “usłyszy” nową kartę, podsłuchuje komunikację i zapisuje sobie to i owo a gdy klient przyjdzie do bankomatu po raz kolejny, urządzenie rozpoznaje “znajomego”, korzysta z aktualnego uwierzytelniania a na podstawie wcześniej zdobytych danych podszywa się pod właściciela i zleca przelew gdzie trzeba? Ot taki pomysł laika, bo pewnie w praktyce jest tam zupełnie inne, bardziej skomplikowane lub bardziej proste rozwiązanie ;)

Czy tzw “wypłata zbliżeniowa”, którą oferuje ING Bank jako jedyny w Polsce rzeczywiscie umożliwia bezpieczną transakcję wypłaty, dzieki temu ze jak twierdzi bank

– klient nie wypuszcza karty z ręki – nie ma możliwości jej zapomnienia lub zablokowania w urządzeniu

– transakcja trwa ok. 20 sekund – jest najszybszą bankomatową

– nie ma możliwości skimmingu danych karty, czyli ich pozyskania w celach przestępczych

Czy sa jednak inne mozliwe ataki? (pomijajac napasc fizyczna i uzyskanie w ten sposob karty i pinu).

Hmmm… nie wiem jak bank koduje pasek magnetyczny w ING, ale podejrzenie pinu chyba nadal jest możliwe (bo przy większej kasie i tak musisz go podać), a dane z karty – te widoczne może podejrzeć kamera… jeżeli stworzyć na podstawie tych danych kartę magnetyczną, znając pin… chyba jednak nadal da się coś wypłacić :D

W USA tak to wygląda :D

http://www.acmetech.com/documentation/credit_cards/magstripe_track_format.html

widać, nie wszystkie dane z karty są dostępne… więc może coś w tym jest (przy czym transakcję RFID da się podsłuchać … a katę zeskanować np telefonem (są apki) lub kawałkiem elektroniki).

pozdrawiam

Wszystko pięknie, poza tym że usługa wymaga aktywnej płatności zbliżeniowej które same w sobie są dziurą.

tytuł trochę wprowadza w błąd (a przynajmniej mnie wporwadził).