7/7/2017

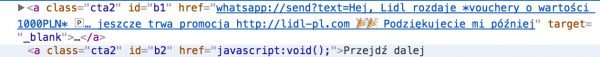

Od wczoraj poprzez komunikat WatsApp rozsyłana jest wiadomość o takiej treści:

Hej, Lidl rozdaje *vouchery o wartości 1000PLN* 🇵🇱. Ja swój już mam. Odbierzcie swój, póki jeszcze trwa promocja hxxp://lidl-pl.com 🎉🎉 Podziękujecie mi później.

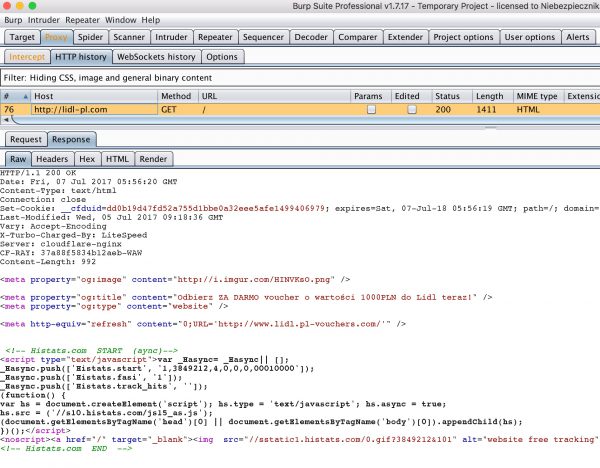

Przejście na tę stronę za pomocą normalnej przeglądarki poskutkuje przekierowaniem na “niegroźnie” wyglądającą stronę:

hxxp://www.lidl.pl-vouchers.com/

która “weryfikuje”, czy wejście nastąpiło z urządzenia mobilnego:

I jeśli nie, ofiara odsyłana jest na “niegroźnie” wyglądającą stronę:

hxxp://pl-vouchers.com/

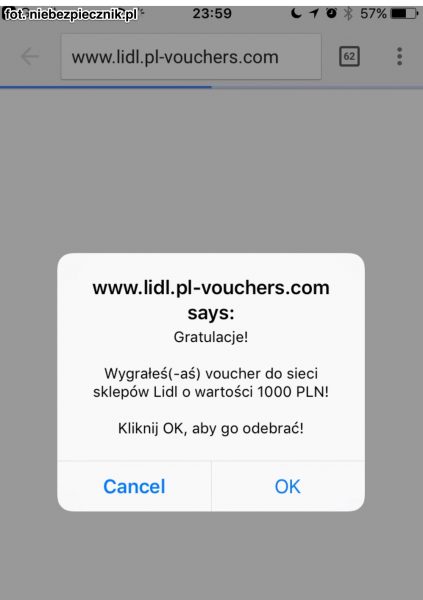

A jeśli wejście nastąpiło z urządzenia mobilnego, ofiara trafi na adres:

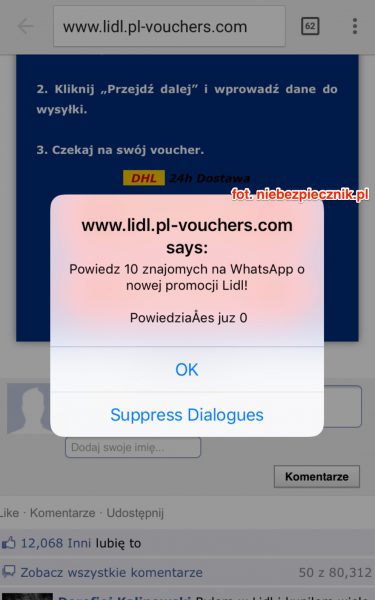

hxxp://www.lidl.pl-vouchers.com/

I zobaczy taki popup:

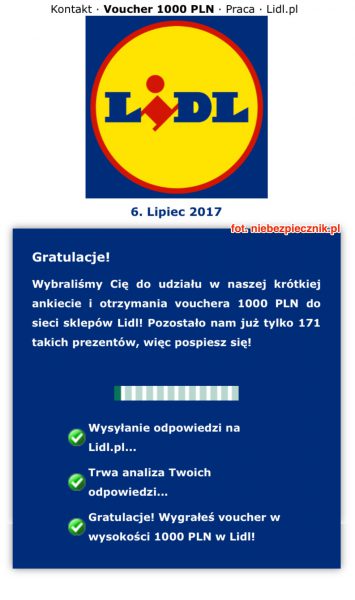

A następnie fałszywy quiz:

wraz z fałszywymi komentarzami poniżej, sugerującymi, że promocja jest prawdziwa:

Po przeklikaniu quizu można obejrzeć ładną animację informującą, że oczywiście wygraliśmy voucher:

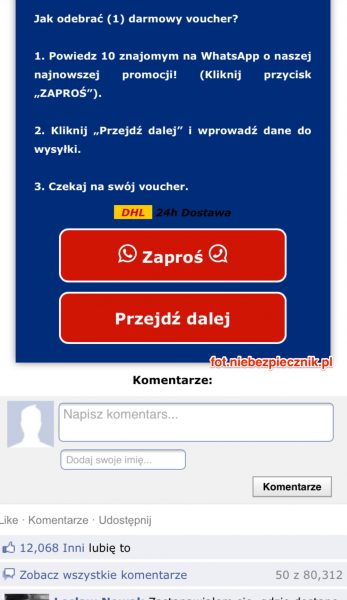

Ale jest jeszcze jedna rzecz, którą musimy zrobić — trzeba zaspamować 10 znajomych poniższym komunikatem:

Kliknięcie w przycisk “Zaproś” uruchamia taki kod, służący do wywołania aplikacji WhatsApp ze zdefiniowanym komunikatem.

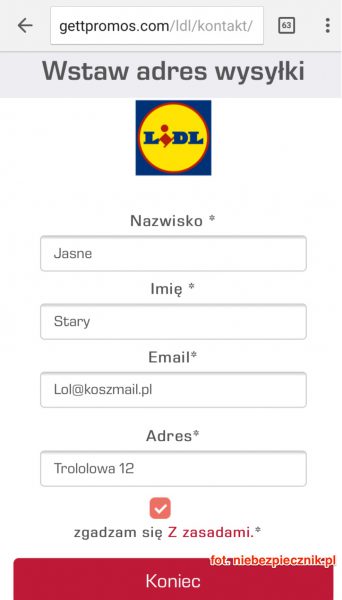

Po zaspamowaniu znajomych (lub oszukaniu aplikacji, że się to zrobiło, bo zlicza ona tylko kliknięcia w przycisk i nie jest świadoma faktycznej akcji w komunikatorze WhatsApp), ofiara zobaczy formularz wyłudzający dane osobowe:

Na czym polega scam?

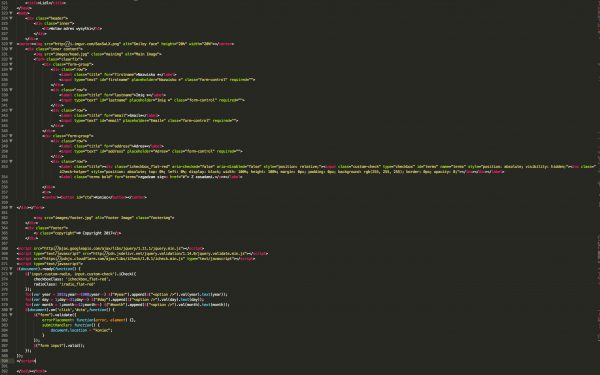

Konkurs, oczywiście jest fałszywy. Vouchera nie będzie — wkurzeni, zaspamowani znajomi za to tak. Na czym więc zarabiają atakujący i do kogo trafiają dane wpisane w formularz? To dobre i w miarę proste pytanie :) Zostawmy je więc czytelnikom do rozwiązania. Oto kod źródłowy strony z ostatnim “wykradającym dane” formularzem. Odpowiedzi możecie zostawiać w komentarzach.

PS. Z kronikarskiego obowiązku, kilka informacji na przyszłość:

Domain Name: lidl-pl.com

Registry Domain ID: 2140391709_DOMAIN_COM-VRSN

Registrar WHOIS Server: whois.namesilo.com

Registrar URL: https://www.namesilo.com/

Updated Date: 2017-07-06

Creation Date: 2017-07-05

lidl-pl.com has address 104.27.171.231

lidl-pl.com has address 104.27.170.231

Domain Name: pl-vouchers.com

Registry Domain ID: 2139758007_DOMAIN_COM-VRSN

Registrar WHOIS Server: whois.namesilo.com

Registrar URL: https://www.namesilo.com/

Updated Date: 2017-07-04

Creation Date: 2017-07-04

pl-vouchers.com has address 104.27.170.209

pl-vouchers.com has address 104.27.171.209

Histats User 3849212

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Zakład ze ze za chwile dostana maila z niby DHLa z odpowiednim załącznikiem z niby informacja o przesylce? :) :D ech, kto wierzy w bajki o 1000pln za free. Zreszta, w AG tez ile uwierzylo w stope zwrotu 30% rocznie :D

No na przykład moja mama niestety uwierzyła. Stąd wiem o scamie… Bo dostałęm od niej wiadomość

Adam, nie tylko twoja. Moja również była (mam taką nadzieję) podatna na podobne ściemy.

Zakazałem jej w cokolwiek klikać, żadne konkursy, wirusy, promocje.

Wchodzi do sieci po To i wyłącznie z TYM ma sieć opuścić. Nie zbierać nic po drodze.

Ale za to w pracy, kobietki po wałkowaniu nonstop o przekrętach wyczuliły się, tylko że teraz ciągle mnie wołają z zapytaniem – a co z tym?

Poważnie zastanawiam się nad przeprowadzeniem szkolenia, jakie oferuje niebezpiecznik w firmie… a tak tylko czekać aż dyski zostaną zaszyfrowane. Już inne instytucje samorządowe w moim mieście (Białystok) ucierpiały. Właśnie przez bezmyślne klikanie załączników w mailu.

Po przeczytaniu tytułu, przed oczami stanął mi obraz rodem z filmików na YT, emerytów kotłujących się przy lodówce z przecenioną makrelą …

A tu taka wersja dla przeciętnego zjadacza smartfona.

Piszecie “zaspamowali się” ale nigdzie nie widzę konkretnych informacji na temat skali zjawiska.

Żona dostała to wczoraj od swojego brata. Już po konstrukcji wiadomości oboje wiedzieliśmy że to lipa :-)

Czyżby wyrażenie zgody na usługę premium lub inny syf?:)

Dobra, jestem głupia, wysłałam, ale staram się uczyć na błędach (dlatego tu jestem!), powie ktoś gdzie to trafia i jakie mogą być konsekwencje? Poza wkurzonymi znajomymi, z tym dam sobie radę :))

Nie muszisz sobie dawać rady, kiedy liczba znajomych osiąga 0

Czy mi się tylko zdaje, czy tam w ogóle nie leci żaden POST?

Na to wygląda, klinknięcie na przycisk “waliduje” formularz i przenosi do “koniec”, więc nie wygląda na to, że coś jest wysyłane. Może to jest przymiarka do właściwego ataku? Taki test run procedury przed “uzbrojeniem”.

Nie mogę wejść na tą stronę – korpo proxy mi filtruje. Ale mój nos mówi mi, że kliknięcie w button spowoduje przeładowanie strony z metodą GET.

Stronka hostowana na gettpromos.com, więc tam trafią parametry z URLa.

Ale tam nie ma normalnej akcji form, tylko po kliku jest location zmieniane na ‘koniec’, tak że formularz w ogóle nie jest używany.

Może ktoś zapomniał i “cały misterny plan w pizdu” :D

To takie zabezpieczenie przed oskarżeniami o nielegalne przetwarzanie danych :)

A czy ktoś może mi wytłumaczyć co to ogóle jest hxxp://

Pozdrawiam serdecznie

to taki http tylko, że dla dorosłych

również pozdrawiam

hxxp jest formą zabezpieczenia przed przypadkowym/automatycznym otwarciem linka URL. Oryginalnie, pod “xx” jest “tt”. Jeśli zamienisz “xx” na “tt”, to otrzymasz funkcjonujący, oryginalny URL, o którym mowa.

PS. URL jest to unikatowy adres jakiegoś zasobu. W powyższych przypadkach to jest adres domenowy strony przesyłanej jako tekst.

Podmienia się http na hxxp z kilku powodów – jeden z nich to to, żeby osoby które nie wiedza po co to jest nie klikały bezmyślnie i nie sprowadziły na siebie zagrożenia. W tym wypadku – dla Twojej ochrony.

musisz ręcznie zamienić xx na tt…

a to wszystko abyś przypadkiem nie kliknął sobie w ten link.

Co do zasady w ten sposób oznacza się różne niebezpieczne linki.

Również w ten sposób omija się blokadę wstawiania linków do komentarzy, ale tutaj to nie jest clue;)

Możesz sobie doinstalować do FF dodatek, który zmianę xx=>tt zrobi za ciebie. Aczkolwiek nie polecam ;)

‘xx’ jest zamiast ‘tt’ żeby Google nie indeksowało linku -> jak crawler napotka link do domeny rozsyłającej malware na danej stronie oflaguję stronę jako serwującą malware (mimo, że to artykuł przestrzegający przed tym), przez co np. w Chromie przejście na niebezpiecznik.pl zamiast pokazać stronę wyświetliłoby czerwoną stronę z ostrzeżeniem, że ta strona serwuje wirusy. A dogadanie się z Googlem, żeby odkręcić jest bardzo, bardzo, bardzo trudne.

to takie zabezpieczenie, żeby nie promować szkodliwych stron, a przy okazji nie narazić mało zorientowanych na ewentualne szkody.

to jest po to żebyś przez przypadek nie kliknał, jak zmienisz xx na tt to masz poprawny link

To jest http tylko w takiej formie żeby jakiś scriptkid przez przypadek nie wszedł na tego urla i se kompa nie zaszyfrował

Taki zabieg aby nie pomagać w pozycjonowaniu tej strony.

Pytanie 1 z 3

Jaka jest Twoja płeć?

Człowiek

kobieta

:D

No to do kogo trafiają te dane? Bo w kodzie źródłowym nic takiego nie widze, tylko formularz.

Dziś dostałem podobną treść tyle, że dotyczyła sklepu Biedronka. :)

To jest nasza wersja scamu z Niemiec :)

Lidl feiert sein 87-jähriges Jubiläum in Deutschland und vergibt Einkaufsgutscheine im Wert von jeweils €250! Ich habe gerade einen von hier erhalten: http://www.lidl.de-gutscheiin.com ❤❤️️️

“Na czym polega scam?” – slaby artykul bo albo piszecie artykul albo zagadke

Odkrylem ze po zakonczeniu “ankiety” jestesmy przekierowywani na hxxp://gettpromos.com/ldl/kontakt

Co ciekawe na hxxp://gettpromos.com/ldl/ mamy doczynienia z ta sama ankieta tyle ze przepuszczana przez translatora przez co pierwsze pytanie brzmi:

Jaka jest twoja plec

Odpowiedzi:

Czlowiek

Kobieta

I nadal nabieramy się na 1000 zł gratis? Po tylu naciągaczach na FB?

Jak to było? Polak i po szkodzie głupi? – jakoś tak.

Dałam się wkręcić przez koleżankę…. jakie grożą konsekwencje?

Umiera się w ciągu 7 dni

Ha ha ha

Z 300 wirtualnych znajomych zostanie Ci 200, czyli nic się nie zmieni.

Musisz wydać 1000 zł w Lidlu a będzie Ci odpuszczone. :P

czy mi się zdaje czy “program” został zrobiony po to, by sprawdzić w jakim wieku ludzie są najbardziej naiwni ? ;p

Po wejściu na stronę:

hxxp://whois.domaintools.com/jsdelivr.net

otrzymamy info:

Domain Name: JSDELIVR.NET

Registry Domain ID: 1720898208_DOMAIN_NET-VRSN

Registrar WHOIS Server: whois.enom.com

Registrar URL: http://www.enom.com

Updated Date: 2015-04-15T20:55:14.00Z

Creation Date: 2012-05-16T21:35:00.00Z

Registrar Registration Expiration Date: 2021-05-16T21:35:05.00Z

Registrar: ENOM, INC.

Registrar IANA ID: 48

Reseller: NAMECHEAP.COM

Domain Status: clientTransferProhibited https://www.icann.org/epp#clientTransferProhibited

Registry Registrant ID:

Registrant Name: DMYTRO AKULOV

Registrant Organization:

Registrant Street: WLADYSLAWA LOKIETKA 6A/12

Registrant City: KRAKOW

Registrant State/Province: MALOPOLSKIE

Registrant Postal Code: 30-010

Registrant Country: PL

Registrant Phone: +48.7327878978

a skad wziales że to: JSDELIVR.NET ?

Z kodu źródłowego strony umieszczonego w artykule ;)

A dokładniej linia 369

W cdn js jeden ze źródeł to hxxp://cdn.jsdelivr.net/jquery.validation/1.14.0/jquery.validate.min.js

Też się nad tym chwile zastanawiałem ale strona nie jest nigdzie blacklistowana. Zrobiłem też scana virustotalem i nic nie wyszło

https://www.virustotal.com/en/url/fb9c8897b36a0428257b385316aea8d396aa08f766a75aaed4b999a8e52ba1a7/analysis/1499429002/

Nie powiem, że ufałbym dla tego whoisa ale z drugiej strony domena jest aktywna od 2015 i nikt jej nie zdją (zakładam date modyfikacji a nie utworzenia, jako że mogłaby być sprzedana)

Ze skryptów, podstawiony skypt walidacyjny na jakaś krakowską domenę wyciaga dane przecież. Wszyscy szukaja akcji na sbmicie, ale mało kto zwrocil na kacje walidacji uwagę tutaj.

Chyba zgadzam się z opinią, że jest to jakiś test-run, chociaż z drugiej strony to głupie bo teraz ludzie powinni wiedzieć czego się spodziewać

Po zakończeniu formularza przesyłamy puste zapytanie GET na adres hxxp://gettpromos.com/ldl/koniec/kontakt/

W kodzie z formularzem

Są też 3 pętle po datach ale nie widzę, żeby były gdzieś wykorzystywane (zapewne chcieli do formularza dołączyć wyłudzenie daty urodzenia ale nie widzę nigdzie, żeby było to zaimplementowane)

Pola z formularza nie są przesyłane dalej jako, że nie dodali tego w submitHandler

Jedyne co widzę, że może robić ten “program” to spamowanie znajomych. Serwer oczywiście może wpisywać do logów adresy ip osób które klikneły. Co na tej podstawie można by zrobić interaktywną mapę rejonów rozchodzenia się udanego spamu względem czasu.

Ciasteczka też nie są interesujące. Co prawda nie wiem jak to wygląda w WhatsApp bo nie korzystam, może tam dodawane jest coś interesującego.

Wygląda, że coś zwalili podczas kopiowania i wklejania kodu, lub coś wycieli bo im nie działało :)

na Lidla może i się nie nabiorą ale na Rosmana to pewnie tak.

Wg mnie podstawowy błąd w wysokości wygranej – 1000 zł to zdecydowanie za dużo aby w to uwierzyć. W wersji oryginalnej było 250 ojro więc u nas powinno być 250 zł – wtedy byłoby dużo bardziej wiarygodne a jeszcze bardziej gdyby było to 100 zł.

Ale jaka reklama (a może antyreklama?) Lidla poszła w świat – bezcenne!

Normalnie w tym szaleństwie jest metoda, a mianowicie:

– moja matka nie używa konta internetowego

– nie posiada karty płatniczej

– nie wie co to WhatsApp

– na “internecie” czyta sobie pudelka

a jedyna czynność jaką potrafi zrobić smartfonem, to sms/mms (przez imessage) i zadzwonić… ewentualnie zrobić zdjęcie psa

ehhhh a może by tak uciec do jakiegoś meksyku europy (bo bieszczady już zajęte)

Proszę, jak się panie poczęstowały :

http://polki.pl/magazyn/o-tym-sie-mowi,vouchery-lidl-zakupy,10424250,artykul.html

Ale patrz jak sprytnie Pani Gosia usunęła fot.niebezpiecznik.pl z pierwszego zdjęcia, ale nie zauważyła, że na drugim, które podaje jest w środku i kolorem lidla. :D

Matkobosko…. Czy to te słynne “dziennikarstwo”?

No proszę, nawet usunęli mój wczorajszy komentarz o tym skąd pochodzi artykuł.

Nieładnie. No ale cóż, widac ci z “postępowego zachodu” uważają że im tak wolno.

Dopisałem ponownie.

Ja też dopisałem komentarz. Może niech więcej osób tam zaspamuje :)

A Eset Smart security już blokuje stronę. Brawo dla eseta. Jakieś jeszcze antywirusy blokują?

Naturalna inteligencja powinna zablokować :D

“Od wczoraj poprzez komunikat WatsApp” literówka

Nazwiska coraz mniej wyszukane. Już same komentarze a raczej imię i nazwisko śmierdzi z daleka przekrętem :)

Najlepsze zawsze jest to, że nie które ataki tak przemyślane i w ogóle, ale nikt nie dba o realność komentarzy. Imię , nazwisko, piękna polszczyzna. Myślę, że lekko 90% to ‘xd’, ‘git’, ‘zaje..’ itd. Łatwa weryfikacja :)

Sublime Text? :)