5/2/2019

Polskie wojsko od lat “po cichu” działa w obszarze internetu a nasza ojczyzna jest mniej lub bardziej skutecznie chroniona przed atakami z zewnątrz także przez inne instytucje. Od dziś tym działaniom nadano jednak nowy ton i polska cyberprzestrzeń zyskała szanse na bardziej przekrojową ochronę. Właśnie powstała oficjalna cyberarmia i wreszcie mamy jasną wizję. Nowy rozdział obrony polskiej cyberprzestrzeni otwarto dziś na WAT, gdzie odbyła się konferencja pt. Cyber.mil.pl, “Integracja i rozwój systemu cyberbezpieczeństwa resortu obrony narodowej”, na której po raz pierwszy oficjalnie przedstawiono solidną koncepcję budowy wojsk obrony cyberprzestrzeni.

Cyberarmia rodzi się na bazie Centrum Operacji Cybernetycznych

W Niebezpieczniku wiele razy pisaliśmy, że MON chce stworzyć polskie “cyberwojsko”. Zapowiedzi można było zinterpretować nawet tak, że powstanie kolejny rodzaj sił zbrojnych obok wojsk lądowych, marynarki, sił powietrznych, wojsk specjalnych i WOT.

Teraz już wiadomo, że w komponent wojsk obrony cyberprzestrzeni zostanie utworzony w na bazie Centrum Operacji Cybernetycznych, czyli miejsca które już teraz skupia najbardziej doświadczonych w bezpieczeństwie IT żołnierzy w Polsce pod wodzą pułkownika Przemysława Przybylaka. Dojdzie do kompensacji zasobów NCK i Inspektoratu Informatyki i powstanie NCBC — Narodowe Centrum Bezpieczeństwa Cyberprzestrzeni. Powołany zostanie Inspektorat Sił Obrony Cyberprzestrzeni — komponent nowego rodzaju wojsk, który po uzyskaniu gotowości operacyjnej zostanie podporządkowany pod Szefa Sztabu.

W czasie dzisiejszej konferencji minister obrony Mariusz Błaszczak powołał pełnomocnika ds. utworzenia wojsk obrony cyberprzestrzeni. Został nim pułkownik Karol Molenda, wcześniej pracujący jako Zastępca Dyrektora Biura Bezpieczeństwa Cybernetycznego Służby Kontrwywiadu Wojskowego. Płk Molenda wydaje się być idealnym pełnomocnikiem, bo z racji swojego doświadczenia, zna nie tylko specyfikę wojska, ale także służb. A oba te “komponetenty” są istotne w budowaniu bezpieczeństwa w polskiej cyberprzestrzeni. Jak udało nam się nieoficjalnie dowiedzieć, z decyzji zadowolone jest zarówno środowisko służb jak i ważne osoby w polskim wojsku a także szeroko rozumiana “władza”. Co więcej, ci którzy mają dobrą pamięć do twarzy, mogą potwierdzić, że pułkownika przez ostatnie lata można było spotkać na korytarzach praktycznie każdej konferencji bezpieczeństwa IT (nie tylko w Polsce) i nie jest tajemnicą, że dobrze potrafi “emacsem przez sendmail przez potrójną ścianę ognia“, a nawet więcej. To naprawdę dobrze rokuje polskiej cyberarmii.

MON jeszcze przed konferencją ujawnił, że w ubiegłym roku, na polecenie ministra Mariusza Błaszczaka powołano zespół, którego zadaniem była analiza działań realizowanych związanych z cyberbezpieczeństwem i realizowanych przez różne instytucje MON. Natomiast na konferencji minister Błaszczak podkreślał, że zbudowanie wojsk obrony cyberprzestrzeni nie jest jakąś nową zachcianką. Na szczycie NATO w Warszawie uznano cyberprzestrzeń za kolejny kolejny obszarem prowadzenia działań zbrojnych.

Ważna jest edukacja i współpraca

Ale rozwój cyberobronności Polski to nie tylko armia. Zarówno minister Błaszczak jak i występujący po nim Tomasz Zdzikot podkreślali — co nam się ogromnie podoba — że duże znaczenie dla zabezpieczenia cyberprzestrzeni ma współpraca z sektorem prywatnym oraz wydajny system kształcenia.

- zwiększenie limitu przyjęć na tematyczne studia wojskowe

- sformowanie Szkoły Podoficerskiej Informatyki i Łączności z siedzibą w Zegrzu w ramach procesu rozwoju korpusu podoficerów;

- uruchomienie studiów podyplomowych typu MBA w zakresie cyberbezpieczeństwa przez Wojskową Akademię Techniczną we współpracy z partnerami zagranicznymi;

- rozszerzenie w 2019 r. modułu szkoleniowego Legii Akademickiej o komponent cyberbezpieczeństwa.

W czasie konferencji często padało zdanie, że potrzebni są specjaliści, podoficerowie, nawet szeregowi realizujący działania zbliżone do “cyber”, a także pracownicy cywilni. W czasie późniejszej dyskusji panelowej wspomniano również o tym, że MON chce rozwijać zarówno system motywacji wewnętrznej jak i zewnętrznej. Cóż… o potrzebie zwiększenia wynagrodzeń mówi się nie od dziś. Nie wątpimy, że największą wartością cyberżołnierza powinien być patriotyzm — ale za coś trzeba żyć. Miejmy nadzieję, że za wizją nowej cyberarmii pójdą też nowe, wyższe wynagrodzenia dla jej żołnierzy (i cywilów).

Ewolucja, a nie rewolucja

Już teraz Polska posiada, poza wojskiem, różne instytucje odpowiedzialne, które aktywnie działają w cyberprzestrzeni (np. SKW czy Narodowe Centrum Kryptologii). Ale te zasoby trzeba maksymalnie skonsolidować. Tomasz Zdzikot podkreślał, że cały proces ma być ewolucją a nie rewolucją.

Pułkownik Karol Molenda przyznał, że ważna jest współpraca, ale trzeba będzie wyraźnie określić zadania i kompetencje. Molenda słusznie zauważył też, że w obronę cyberprzestrzeni zaangażować można (a nawet trzeba!) firmy prywatne.

Bezpieczeństwo cyberprzestrzeni nie może bazować tylko na kompetencjach jednej jednostki organizacyjnej, nawet jeśli będzie ona w pełni wykwalifikowana i będzie posiadała pełne spektrum zadań i ludzi (…) Cyberbezpieczeństwo może być realizowane (…) poprzez współpracę pomiędzy wojskiem i rynkiem prywatnym czy innymi instytucjami

Z kolei pułkownik Przemysław Przybylak zdradził, że wojsko już od dawna się szkoli, bo w kwestiach “cyber” wszystko ciągle się zmienia. Według pułkownika Przybylaka, najważniejszy jest personel, ale podkreśla on równocześnie, że ważniejsza jest jakość, a nie ilość.

Wojska cybernetyczne są podobne etosem i filozofią do wojsk specjalnych, gdzie też liczą się ludzie i “tempo”. Nie możemy reagować w momencie w którym zostaniemy zaatakowani — my musimy być na ten atak przygotowani.

Według Przybylaka, od dziś będzie to łatwiejsze. Jednostka pułkownika wypracowała też metody, aby ograniczyć rotację pracowników i płk Przybylak cieszy się, że jego ludzie, którzy do niedawna byli przez niektórych postrzegani jako “informatycy”, dziś dzięki coraz większej świadomości tego czym jest cyberobronność, są traktowani jako specjaliści przez co łatwiej będzie im osiągać stawiane.

Dlaczego WOT?

Generał Wiesław Kukuła dowódca WOT dodał, iż w USA aż 40% zasobów związanych z obroną cyber przynależy do Gwardii Narodowej (hmmm… ciekawe). Plany dowództwa WOT są dość skonkretyzowane.

— Planujemy w tym roku powołać pierwszy zespół obrony cyberprzestrzeni w strukturze WOT o liczebności przekraczającej 100 specjalistów, pogrupowanych w trzy zespoły zadaniowe. Pierwszy związany jest z ochroną infrastruktury krytycznej, druga grupa to grupa inspekcji, trzecia grupa wsparcia. Wszystko jest taktycznie ukierunkowane na misję, którą realizują WOT, czyli obrone i wspieranie lokalnych społeczności – mówił gen. Kukuła.

Plany WOT obejmują powołanie pierwszego zespołu obrony cyberprzestrzenii o liczebnOści przekraczającej 100 specjalistów. Zdaniem gen. Kukuły to się może udać, gdyż 35% żołnierzy WOT już teraz ma wyższe wykształcenie, a 40% całości ma wykształcenie techniczne. 15% żołnierzy już studiuje, a 10% uczy się w jakichś innych formach.

Jednym słowem: szacun!

Podczas konferencji odnieśliśmy bardzo pozytywne wrażenie. Przedstawiciele rządu i wojska nie kierowali przekazu (wyłącznie) do wyborców. Wojsko i osoby zaangażowane w projekt cyberarmii znają się na rzeczy, mają doświadczenie i co najważniejsze są świadomi pewnych ograniczeń (nie tylko budżetowych). To dobrze wróży, bo jeśli obecnym ekspertom nikt nie będzie przeszkadzał, to faktycznie mamy szansę na — tak potrzebne obecnie — sprofesjonalizowanie działań ochronnych naszej cyberprzestrzeni.

Dołącz do cyber.mil.pl

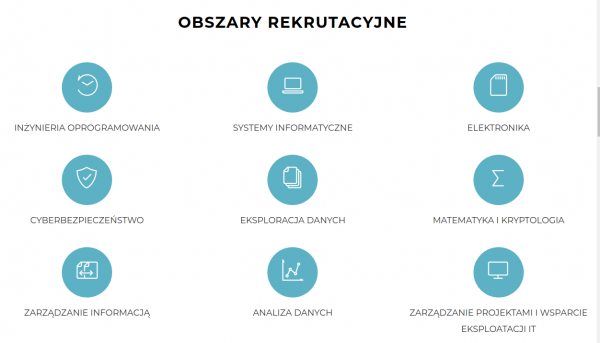

Jeśli powyższe idee, oraz — w końcu — jasne plany i eksperci na stanowiskach kierowniczych Was przekonali, to polecamy Wam zajrzeć na stronę https://cyber.mil.pl, która jest poświęcona programowi. Jest tam dział “rekrutacja” z interesującymi zakresami. Może znajdziecie coś dla siebie? Wojsko może być zainteresowane skorzystaniem z Waszej pomocy nawet “po godzinach” w niepełnym wymiarze czasu.

Na stronie znajdziecie też porady dotyczące bezpieczeństwa, które bardzo nam się spodobały :)

Wymagania na start nie są duże. Trzeba być pełnoletnim obywatelem polskim, który nie był karany, ma pełnię praw publicznych i wyższe wykształcenie. Można wypełnić formularz, dołączyć CV i poczekać. Być może wojsko się zainteresuje i Cię wezwie, a ostatecznie zostaniesz poddany/poddana procedurze sprawdzającej.

Ostatnio informowaliśmy Was, że nawet Antoni Macierewicz wspominał, że już za jego czasów armia miała świadomość, że “informatycy” mają inne potrzeby i wojskowi byli gotowi je tolerować. Może się więc okazać, że ani tatuaże ani okazjonalny Tomb Rider czy nawet brak “zaliczenia” testu sprawnościowego będzie do zaakceptowania. To dobrze wróży bezpieczeństwu naszej cyberprzestrzeni. Trzymamy kciuki i myszki, za to, aby tym razem się udało!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

BRAWO !!!

Z czego się cieszysz? Że banda trolli za pieniądze podatników będzie siać propagandowy spam w internecie pod dyktando”dobrej ” lub “złej” zmiany?

Okupant się zbroi, za pieniądze poliniaków.

“Banda trolli”… idioto? Złapałeś kiedyś pedofila w sieci? Tropiłeś przestępców? Uważasz, że taka inicjatywa nie jest nikomu potrzebna? Jesteś debilem. Kropka.

Lorne 2019.02.10 02:24 |

Polecam zainstalować jeszcze mikrofony, kamery w mieszkaniach, pobrać od 38 milionów obywateli odciski linii papilarnych ,DNA oraz zaczipować. W końcu co roku dochodzi do kilkunastu morderstw , gwałtów, kradzieży, przemocy rodzinnej.

,a tak na poważnie to takie nieuki po szkołach wojskowych to co najwyżej potrafią kawę zaparzyć i wejść na facebooka^^ bo żaden specjalista za 2300 zł pracować nie będzie.

Tworzą kolejny propagandowy system opłacony naszymi pieniędzmi ,żeby trzymać Polaków za mordę. W końcu ktoś musi kontrolować polską kolonię^^ co by pracowała za miskę ryżu na polecenie PANA.

Lorne

Naprawdę uważasz, że walka z pedofilią stanowi priorytet w sytuacji ,gdy Polskę zżera korupcja , a państwo istnieje tylko w teorii , gdzie nawet własnego wojska nie mamy? Lepiej wydać te pieniądze na przemysł ,żebyśmy cokolwiek własnego produkowali ,a nie skończyli jak Wenezuela.

W końcu jakieś rozsądne działania w tym kierunku. O ile jeszcze Ci zwykli, “rzucający kamieniami w dinozaury” politycy przestaną używać hasła 12345 w swoich laptopach czy tabletach :)

Ojej, ten *żart* będzie przytaczany w każdym poście/komentarzu pod każdym możliwym artykułem? Fajnie, że napisałeś “Ci” z dużej litery – jednak masz szacunek do baby, która twierdzi, że rzucano kamieniami w dinozaury.

Skąd znasz moje hasło? ;P

Niestety nie da się wysłać CV, serwer nie odpowiada.

Zawsze możesz wysłać e-maila na adres rekrutacji podany na górze strony ;)

bo to jest rekrutacja… pomysl… napraw… ;-P

Sami się zatrydnijcie za 5000 brutto a za rok wywali was miotla powybircza, z wypowiedzeniem umowy i oskarżenia h o zdradzie stanu, bo głosowałem inaczej niż partia rządząca

Lepiej późno niż wcale. Oby tylko kalendarz wyborczy sprzyjał zmianom.

Strona strasznie wolno odpowiada. Czasem leci 404. Chyba ktoś już zajął się jej “testowaniem”…

Pora, aby w końcu i strony rządowe zaczęły używać rozwiązań Cloudflare, skoro serwery rządowe nie mogą obsłużyć jakiegoś trochę większego ruchu.

Zycze inicjatywie jak najlepiej.

Widze 2 glowne przeszkody dla specjalistow:

1) Kasa. Za 8k brutto tylko ideowcy wchodza w gre. Ciezej ich znalezc, acz sa tacy.

2) Obawa ze przypałęta sie jakis Misiewicz ktoremu wysokiej klasy spec musi zainstalowac Windowsa “bo tak kce partia”. Niewielu pulkownikow znizy sie do poziomu trzymania parasola nad aptekarzem namaszczonym przez polityka, acz sa tacy.

Niestety rynek zweryfikuje inicjatywę. Tak bardzo potrzebną swoją drogą. Jakie etaty są przewidziane? Chorążych, Poruczników? Jaki informatyk z doświadczeniem przyjdzie pracować za 5-8 tys zł brutto ;(

Fakt idea dobra ale tak jak piszesz wysokiej klasy specjalista za 8tyś Hmm popracuje trochę wpisze do CV WOT i pójdzie pracować za 30tyś będzie rownież podatny na łapówki.

Wykształcenie też nie powinno być jedynym kryterium zatrudnienia a praktyczna wiedza i realne umiejętności.

#R

Kasa nie ma dużego znaczenia. Ale w wojsku nie wybrażają sobie że praca hackera, zwłąszcza kreatywnego i ofensywnego polega na tym że łazi po górach, opala się na plaży, dłubie w nosie … i MYŚLI.

Wyzsze wykształcenie xd

brakuje: “*kierunki informatyczne” ;)

A to niby czemu czegoś brakuje? W Polsce kończysz filologię rosyjską i kosisz 65 tys. PLN na miesiąc w pracy nie mającej nic wspólnego z wykształceniem.

Szkoda że przedstawiona idea jest tak pozbawiona konkretów. Jakie zadania mają realizować konkretne podmioty? Jaka struktura i liczebność “cyberarmii”? Jeśli finanse na COC mają być na obecnym poziomie to idea zatrudnienia absolwentów tworzonego przy WAT liceum jest adekwatna. Powodzenia wojskowym bo powołanie 1 pełnomocnika niewiele zmieni przy drastycznych brakach kadrowych, a ta sama siatka plac dla kierowcy czołgu i haker, no cóż…

Konkretów nie ma, bo to o czym piszesz to w większości informacje niejawne.

Mam tylko jedno pytanie. Idea słuszna, ale czemu autorzy strony nie umieją posługiwać się językiem polskim?

“Bronimy polską cyberprzestrzeń”. Poważnie? Broni się czegoś. Zatem – Bronimy czego? polskiej cyberprzestrzeni. Per analogia – nie można powiedzieć że bronię honor – bronię honoru.

No chyba że błąd jest gdzie indziej ;) – i autor chciał chronić, a nie bronić. Wówczas faktycznie, chroni co? Polską cyberprzestrzeń.

Wygląda na to, że ktoś Cię przeczytał, bo już jest dobrze ;)

@Radek 2019.02.06 13:00 – Siedzą tutaj i listy werbunkowe tworzą. Powodzenia! ;)

żeby tylko miotła powyborcza tego tworu nie ruszyła bo było by szkoda a inicjatywa fajna i potrzebna

Wszystko super, ale podporządkowania kadr pod Wojska Obrony Terytorialnej dobrze nie wróży. to już wyjątkowo nieudana kalka ze Stanów.

Wyższe wykształcenie, hmm :)

hmmm… nie spotkałem jeszcze kreatywnego hackera który ukończył jakiekolwiek studia, ale wielu próbowało :)

Czy „zespół obrony cyberprzestrzeni w strukturze Wojsk Obrony Terytorialnej” ma jakiś związek z POC?:

https://www.cybsecurity.org/pl/polska-obywatelska-cyberobrona/

Amerykański WOT

https://www.nationalguard.com/careers/cyber-careers

mil – błędy na stronie scripts.js:1960 Uncaught TypeError: Cannot read property ‘update’ of undefined

at t.handler [as callback] (scripts.js:1960)

at t.trigger (waypoints.min.js:7)

at i.flushTriggers (waypoints.min.js:7)

at e.handleScroll (waypoints.min.js:7)

at t (waypoints.min.js:7)

zresztą u was również – mixed content – czyli sprawdźcie źródła :)

Byłem kiedyś na przysiędze u kolegi, który chciał po studiach spróbować wojska. Trafił do “Szkoły Podoficerskiej Informatyki i Łączności z siedzibą w Zegrzu”. PO pół rocznej służbie w tej jednostce zapytałem go jakich nowych rzeczy nauczył się w wojsku bo na koniec nauki na uczelni zajmował się w sieciami neuronowymi (1999).

Odpowiedź była, że nauczył się okopywać saperką :) a jednostka miała z łącznością to wspólnego że na jej terenie była budka telefoniczna.

Przepraszam za sarkazm. Niestety bez sensownej kasy na płace i sprzęt daleko się nie pojedzie. Życzę nam by się ta kasa znalazła.

Podzielam Twój sceptycyzm, tak to wygląda, wiem nie od kolegi…niestety

Ja z kolei byłem w Zegrzu i jednak trochę tej informatyki/łączności było. Było to ponad 10 lat temu więc i możliwości okrojone jak na tamte czasy, ale nie było źle. I nie saperka, tylko łopatka piechoty. Tego się też w Zegrzu nauczyłem :)

P.S.

Nie jestem żołnierzem ;)

Anegdota sprzed 20 lat na pewno jest aktualna ;)

A poważniej, jeżeli to pierwsze pół roku było do przysięgi (trochę długo), to zapewne nie zaczęli jeszcze szkolenia kierunkowego. Zrobili jedynie podstawowe wojskowe, czyli maszerowanie, okopywanie, czołganie, strzelanie, struktura wojska, taktyka itp.

Przed przysięgą nikt nie dopuści do sprzętu łączności, raz że to jednak sprzęt objęty ochroną, dwa łączność/informatyka to specjalizacja, więc najpierw trzeba opanować ogólne podstawy wojskowe.

Byłem w Zegrzu na szkoleniu studentów w połowie pierwszej dekady XXI w. Oczywiście szkolenie dużo krótsze, bo ledwie 6 tygodni. Pierwsze dwa to ogólne i przysięga. Dopiero potem elementy z łączności i dosłownie kilka zajęć praktycznych na radiostacjach. Sprzęt wyglądał wtedy na współczesny, na pewno oferował hopping i robienie sieci radiostacji. Czy była już transmisja cyfrowa szczerze nie pamiętam, jakieś zakątki pamięci podpowiadają, ze na teorii było o szyfrowaniu cyfrowym i analogowym w transmisji audio, więc może i sprzęt obsługiwał cyfrę.

Gorzej wyglądał sprzęt komputerowy, gdzie zalatywało połową lat 90.

Trzeba też pamiętać, że 99 to wstąpienie Polski do NATO. Po tych kilku latach sprzęt mógł zostać już wymieniony i w pełni dostosowany do standardów Sojuszu. Twój kolega mógł jeszcze zaczynać na starym poradzieckim.

Na koniec serio/nie serio ale mógł po prostu przez te pół roku być dobrze nauczony, żeby o pewnych rzeczach po prostu nie rozmawiać.

Taka jest metodyka, nie wiem czy niestety. Jeżeli chcesz zostać żołnierzem musisz swoją drogę przejść, okopać się, postrzelać kilka pompek zrobić. Wyobrażasz sobie żołnierza bez przeszkolenia ogólnowojskowego?

Wy tak serio w tym artykule? Dajecie się nabrać, Droga Redakcjo na mowę ludzi ze sceny. To nie będzie tak wyglądać, poza tym tam nie padły słowa o tym, że powstało cyberwojska, tylko o rozpoczęciu ich tworzenia, bez rzadnych konkretów…Czasem warto posłuchać tych, którzy nie występują na scenie, a takich opinii było tam wiele, oczywiście off the record. Byłoby cudnie, gdyby było tak jak to zostało przedstawione na tej konferencji, wreszcie mielibyśmy cyber w naszym kraju…byłoby. Mamy już od bardzo wielu lat w Polsce zarząd PGE Energia Jądrowa, a czy mamy elektrownie jądrową???

W Wojsku często problemem nie były pensje, a sama polityka kadrowa. Kończyłem informatykę w wojsku, i połowa mojego rocznika odeszła od razu. Część chciała zostać, ale jako informatycy, a dostali przydziały na dowódców plutonu wozów bojowych.

Z wyższym wykształceniem to przesadzili, chyba, że chcą odsiać dzieci, które mają większe ambicje niż wiedzę. Wielu specjalistów w tej dziedzinie, rocznikowo z czasów atari i c64 skończyło na technikum i realizowali swoje plany, pracę i naukę we własnym już zakresie. Dla mnie wykształcenie nie ma żadnego znaczenia i nie jest żadnym wyznacznikiem. Sporadycznie uczestniczę w różnych rekrutacjach jeśli dotyczą zaawansowanych zagadnień z branży IT i powiem Wam, że wolę rozmowę z pasjonatem po podstawówce niż cwaniakiem po studiach, którego załatwiasz w minutę i niestety załamujesz się jak niską posiada wiedzę.

Po za tym jeśli chodzi o etaty cywilne, hmmm, ciekawe czy wynagrodzenie będzie adekwatne do stanowisk, czy tylko wzniosłe cele mają motywować do wysłania CV.

PS: Ukryty przekaz w zagadce na stronie już odnaleźliście?

Ale jQuery? mogli się bardziej postarać.

jQuery jest w rękach Microsoftu (Github) więc poddali się zanim wystartowali :)

Do wbicia gwoździa można użyć młotka. Można tez na siłę używać angulara…

Nareszcie! Ale, panowie, nie brońcie POLSKĄ CYBERPRZESTRZEŃ, lecz POLSKIEJ CYBERPRZESTRZENI :)

Inicjatywa słuszna, tylko że szumnie zapowiadane studia MBA na 100% są ustawione. Wczoraj ogłoszone bez programu dostępnego na stronie a rekrutacja zamykana 15/02/19. Za 40 tys, żaden świadomy człowiek tam nie pójdzie, jeżeli nie wie co jest w programie. No chyba, że tych 15-tu kandydatów już wybrano i to tylko formalność…

“i wyższe wykształcenie” – heh. W korpo tego nie wymagają bo wiedzą, że obecnie nie jest to wyznacznik umiejętności.

O takich oddziałach/jednostkach się nie mówi/pisze tylko się działa. Od scenicznego bicia piany jeszcze nic dobrego nie powstało a jesli nawet to od powstania do działania bardzo daleka droga – wystarczy popatrzeć na policyjne wydziały do walki z cybeprzestępczością – to będzie tka sama przechowalnia dla rodzin i znajomych

Nie rozumiem dlaczego sądzą, że ktoś dobrowolnie da się poniżać i gnoić przez jakiegoś fajfusa wyższego stopniem o nepotycznych koneksjach (patrz. jedn. NIL) ? W imię czego? Dla kraju oddał bym życie, ale wybaczcie, nie dam się poniżać jakiemuś Misiewiczowi 2.

Dla tego kraju i każdego innego uwierz mi, nie warto oddawać życia. To, że tak myślisz jest skutkiem, że od małego ci to wpojono. Teraz jako dorosły dymany na każdym kroku podatkami i bezwzględnym prawem czujesz jeszcze coś do tzw ojczyzny? Jeśli tak to szkoda mi cię.

Dlaczego rząd nie opłaci top 5 firm z security w PL do pomocy?

Czy ktoś orientuje się w jakim kierunku szukać odpowiedzi na #CYBERZAGADKA ?

Na moje oko, szyfr podstawieniowy + CODEBASE = adres do ukrytej strony. Wskazują na to użyte alfabet małe litery+ /?. itp. Ponieważ nie wiadomo czy “x” jest w użytym alfabecie to jest to dodatkowe uktrudnienie. Zawsze mnie wku*wiało to że w matematyce używa się “q”, “x” natomiast w szkołąch polskich uczą dziwnego alfabetu.

Środkowa linia to adres strony :)

aW1wb3J0IGJpbmFzY2lpCmZyb20gcmUgaW1wb3J0IHN1YgoKZGVmIHRleHQyYml0cyh0ZXh0LCBl

bmNvZGluZz0ndXRmLTgnLCBlcnJvcnM9J3N1cnJvZ2F0ZXBhc3MnKToKICAgIGJpdHMgPSBiaW4o

aW50KGJpbmFzY2lpLmhleGxpZnkodGV4dC5lbmNvZGUoZW5jb2RpbmcsIGVycm9ycykpLCAxNikp

WzI6XQogICAgcmV0dXJuIGJpdHMuemZpbGwoOCAqICgobGVuKGJpdHMpICsgNykgLy8gOCkpCgpj

aXBoZXI9InRPIEpFU3QgTkFTemEgUGlFUldzekEgY3JZcFRvIHphZ3dvemRrYVxuXG5aZ0Fkbmlq

IHVLcnl0WSBQUlplS0FaXG5cbnV6eXRZIEFsRmFCRXQgdE8gbGl0ZXJ5IGF6IE9yQVogem5ha2kg

ISA/IC4gLCA7IC8iCgpjaXBoZXI9c3ViKCdbXjAtOWEtekEtWl0rJywgJycsIGNpcGhlcikKY2lw

aGVyPXN1YigiW2Etel0iLCAnMCcsIGNpcGhlcikKY2lwaGVyPXN1YigiW0EtWl0iLCAnMScsIGNp

cGhlcikKCnByaW50IGNpcGhlcgpuYXBpcyA9ICIiCgpmb3IgaSBpbiByYW5nZSAobGVuKGNpcGhl

cikpIDoKICBuYXBpcz1uYXBpcytjaXBoZXJbaV0KICBpZiBsZW4obmFwaXMpPT01IDoKICAgbmFw

aXM9IjAwMCIrbmFwaXMKICAgem5haz1pbnQobmFwaXMsMikKICAgaWYgem5hayA8IDI1IDoKICAg

IHByaW50IGNocih6bmFrKzk3KQogICBlbHNlIDoKICAgIHByaW50ICJ3eWphdGVrIgogICBuYXBp

cz0iIgogICB6bmFrPSIiCg==

Większość ludzi którzy naprawdę coś potrafią … jest po wyrokach :) (taki certyfikat hackera). Poza tym mało jest taki którzy “dla ojczyzny” przeprowadzą się do Warszawy bo pewnie tam będzie “jednostka”. Marnie widzę pozyskanie prawdziwych zawodowców do tego rodzaju wojsk, zwłaszcza że są prezentowane jako ofesywne. Wojskowi hackerzy?! hacker nie wstaje o GODZINIE … hacker wstaje jak się WYŚPI.

Ja myślę że wojsko nie potrzebuje rozkapryszonych socjopatów nad którymi nie da sie zapanować.

Żadnych display: none, w serwisie :) Miszczowie!

Ciekawe, czy dają możliwość pracy zdalnej po okresie próbnym. Jak tak to wtedy dopiero można potwierdzić elastyczność czasu pracy i pójście o krok dalej. Wtedy również stwierdzę, że p. Antoni Macierewicz potwierdził, że faktycznie myśli, tak jak to wypowiedział się w Trwam.

Do tego czasu – okaże się jakie Cyberwojsko jest nowoczesne. Życzę, żeby mnie pozytywnie zaskoczyli :-) Wtedy zmiany w naszym państwie faktycznie okażą się iść w bardzo dobrym kierunku ;-)

Dobra a kto ogarnął że strona jest postawiona na WP tylko czekać aż ktoś im zrobi kuku

Ich strona leży. Chyba DDoS

[…] Więcej na: http://www.niebezpiecznik.pl […]

> Polskie wojsko od lat “po cichu” działa w obszarze internetu

W jaki sposób? Patrząc na to jak wygląda WAT od strony “internetowej” to nie dzieje się nic. Sami mają zresztą bardzo przestarzałe systemy IT.

dajcie tyle co Misiewicz nakradl + oczywiscie Misiewicza na generala, kilo parasoli i hakujemy PEŁO broniac wartosci serwerow w toruniu

Ktoś był pierwszy od nich, w prywatnej firmie miała powstać jednostka hackerów. Zobaczcie tu https://www.gowork.pl/opinie_czytaj,885125 i poszukajcie słowa “hakowanie”

Nie będę spoilerował, ale cyberzagadka w końcu padła. Trochę się namęczyłem bo początkowo założyłem “wyższy” poziom abstrakcji :)

Tak na marginesie, nie jest to żaden link.

BTW, niezłym pomysłem było by wrzucenie kluczy GPG dla podanych adresów e-mail. Wręcz by wypadało.

Bardzo dobrze, taka instytucja powinna powstać już wiele lat temu. Jednak troche się obawiam bo z tego co pamietam kilka lat temu wojsko i firmy wojskowe były dość słabo zabiezpieczone… ale może coś się zmieni w Polsce

http://www.t-mobile.pl/pl/dzial_testowy/test_adamczykr/gadzety :) Polecam dla redakcji!

Dlaczego w stosunku do sieci jest używane słowo “cyber” ? Przecież cybernetyka to nauka o systemach nie tylko informatycznych, ale np. też społecznych.

Dupa… trzeba odwzorować struktury państwa w internecie, kto za co odpowiada, “cyber policja”, “cyber wojsko” i inne, każdy ma mieć określone cele, a potem schodzimy niżej, ale czy o to chodzi w biznesie :) , zobaczymy. Hmm, może gdy, krajowy biznez poczuje ciepły oddech na karku, zacznie się zastanawiać czy gra krajowo, czy ogólno światowo, co jest bardziej bezpieczne. Wszyscy gracze bronią swoich interesów. ..a przyjdzie china albo inna i weźmnie wszystko, bo ma łapę na wszystkim.

Piękny filmik i bardzo konkretny kod. Szkoda tylko, że w CSSie :D

A sama idea jest sensowna, byle by tylko nie była dodatkowymi stołkami dla krewnych i znajomych królika

“Wojsko może być zainteresowane skorzystaniem z Waszej pomocy nawet “po godzinach” w niepełnym wymiarze czasu.” – gdzie mozna znalezc wiecej informacji jak ta pomoc moglaby wygladac? Moze cos wiecej zostalo powiedziane na konferencji?

Nie są zainteresowani.

Idea bardzo dobra ale proponowany budżet… no powiem tyle… szkoda czasu naprawde. Stawki 2x mniejsze niz rynkowe