25/6/2015

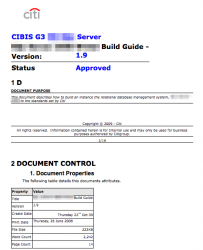

Seria potknięć związanych z bezpieczeństwem u polskich firm trwa. W kwietniu włamywacz o pseudonimie “Raz” wykradł dane i pieniądze niektórych klientów Plus Banku, potem LOT poinformował o ataku na swoje serwery, a dziś ujawniamy wyciek wrażliwych informacji, jaki kilka miesięcy temu nastąpił w centrum operacyjnym Citi (Citi Service Center Poland).

“Hackowanie” Google Dorkami

Po serii publikacji na temat włamania do Plus Banku zgłosił się do nas jeden z czytelników. Nazwijmy go Braun. Otrzymaliśmy od niego dostęp do szeregu plików dotyczących konfiguracji serwerów warszawskiego oddziału Citi. Pozyskane (ale nie wykradzione) przez Brauna pliki zawierały:

- Instrukcje jak skonfigurować serwery (z domyślnymi hasłami początkowymi, np. “Citigroup2000”)

- Opis tworzenia kopii zapasowych

- Skrypty bazodanowe

- Spis maszyn zawierający wewnętrzne nazwy serwerów

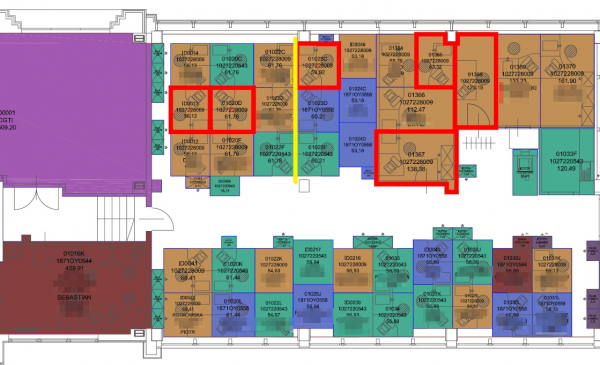

- Mapkę biurek w budynku

- Korespondencję pomiędzy pracownikami polskiego oddziału Citi

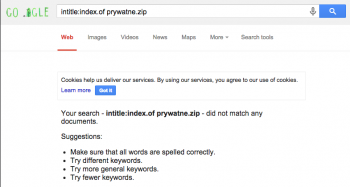

Na pytanie jak Braun wszedł w posiadanie tego typu danych, otrzymaliśmy dość zaskakującą odpowiedź. Użył …google hackingu — wyszukiwarce zadał następujące pytanie:

intitle:index.of prywatne.zip

…i natknął się na najprawdopodobniej prywatny serwer jednego z administratorów Citi. Na serwerze znajdował się plik “prywatne.zip” zawierający dane, które chyba jednak nie do końca wpisywały się w kategorię “prywatnych“…

Obecnie, Google nie posiada żadnych wyników dla tego zapytania:

Jak to możliwe?

Nie wiemy z jakiego powodu pracownik postanowił “skopiować” część firmowych dokumentów i wytransferować je na zewnętrzny serwer — ani co gorsza — dlaczego nie dołożył starań i zamiast archiwum z firmowymi danymi zabezpieczyć, umieścił je w “głębokim ukryciu“.

Z pytaniami dotyczącymi powyższego incydentu zwróciliśmy się więc do działu bezpieczeństwa Citi. I tu — zanim przejdziemy do wyników rozmów z przedstawicielami banku — chcieliśmy się na chwilę zatrzymać i pochwalić Citi za wzorowy kontakt. Przez ostatnich 5 dni, niekiedy kilka razy dziennie byliśmy informowani o postępach banku w wyjaśnianiu sprawy. Każdemu bankowi życzymy, aby tak przykładał się do kontaktu z przedstawicielami prasy!

Poniżej prezentujemy przesłane pytania…

2. Z jakiego okresu czasu pochodzą niniejsze dane i czy stanowią one obecnie zagrożenie dla klientów Citibanku lub tzw. back-office polskiego oddziału?

3. Czy polityka Citi dopuszcza, aby pracownicy wynosili (np. na pendrive) bądź kopiowali na zewnątrz dokumenty tego typu? Jakie konsekwencje może ponieść pracownik, który dopuścił się takiego zaniedbania?

4. Jakie kroki podjął Citi, aby upewnić się, że niniejsze informacje nie zagrażają systemom banku i nie stwarzają ryzyka nieautoryzowanego dostępu do jego infrastruktury teleinformatycznej? Czy Citi będzie w stanie zapobiec podobnym wyciekom wewnętrznych

dokumentów w przyszłości?

…i oświadczenie Pawła Zegarłowicza z Citi:

Citi traktuje ochronę danych klientów z najwyższym priorytetem. Dokumenty które zostały znalezione są wewnętrznymi dokumentami należącymi do centrum operacyjnego Citi i zgodnie z dotychczasowymi ustaleniami, nie zawierają wrażliwych danych, w tym danych klientów i nie dotyczą klientów Citi Handlowy. Są to dokumenty archiwalne sprzed 2 lat i dane w nich pokazywane pozostają nieaktualne dla funkcjonowania centrum operacyjnego Citi.

Niemniej, Citi prowadzi szczegółową analizę zaistniałej sytuacji i zgodnie z jej wynikami podejmie odpowiednie kroki naprawcze, aby uniknąć takich sytuacji w przyszłości.

To mogło zdarzyć się każdemu…

Wycieki firmowych danych w wyniku nieroztropności pracownika opisywaliśmy już wielokrotnie. Warto przywołać choćby wpadkę jednego z kapitanów ABW, którego domowy serwer FTP zaatakował Polly Pocket, w wyniku czego wewnętrzne dokumenty funkcjonariusza ujrzały światło dzienne.

Innymi słowy — nie ma znaczenia, czy mówimy o banku, zakładzie produkcyjnym, czy małym startupie internetowym. Pracownicy często zabierają “pracę” do domu. Na dyskach USB, w formie wysyłania sobie ważniejszych plików na e-mail lub wgrywania ich do “chmury”. Czasami mają na to przyzwolenie góry, czasem robią to wbrew firmowej polityce bezpieczeństwa. Niezależnie od stosowanych w firmie systemow “DLP” mających na celu utrudnianie skopiowania danych bądź też ich wyprowadzenia — sposoby zawsze się znajdą. Choćby wykonanie zdjęcia ekranu telefonem komórkowym…

Jak pokazuje sytuacja Citi, warto się na tę ewentualność przygotować i posiadać “czerwony guzik”, którego naciśnięcie momentalnie resetuje dostępy do wszystkich krytycznych usług. Nawet jeśli niepowołana osoba zna topologię sieci i posiada dane dostępowe do niektórych serwerów, to nie będzie w stanie z nich skorzystać.

Nie zakładajcie więc, że wasze informacje firmowe nie wyciekną. Jak pokazuje wiele przykładów z ostatnich dni i miesięcy — nie jest możliwe utrzymanie 100% bezpieczeństwa infrastruktury przez cały czas. Dlatego część ze swoich mocy przerobowych przestawcie na monitoring i jako cel postawcie sobie jak najszybsze wykrycie incydentu (wycieku). Zawczasu przygotujcie też scenariusze awaryjne, które pozwolą wam w tych stresujących chwilach momentalnie wykonać takie czynności, które odetną zaatakowane zasoby od reszty sieci, przywrócą utracone dane lub uruchomią alternatywne rozwiązania zapewniające ciągłość pracy waszego biznesu. Nie zapomnijcie też o kontakcie z klientami i prasą. LOT i Citi nie miały z tym problemu w przeciwieństwie do innych poszkodowanych niedawno firm…

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Plusbank, lot, citi … kto będzie następny? Mam przeczucie że jutro znów góra banku w ktorym pracuje znow zwola narade i beda sie zastanawiali jak wlamaniu do plusbanku , kiedy taki fail spotka nasz bank. Bo spotka. Bo nie ma znaczenia jaki bank. Burdel jest wszedzie podobny. Bo dostawcy ci sami :]]]

Hmm ja stawiam na jakieś większe miasto nadmorskie :)

Dostawcy ci sami? Skąd masz takie informacje?

Śmiałbym się, jakby włamanie do Lotu nie było niczym więcej, jak tylko wewnętrznym błędem ich sieci. Już ich strona internetowa pokazuje, jak nieprofesjonalny jest ich webmaster. Strona prawidłowo działa tylko na IE. Na moim domyślnym firefoxie niektóre ich skrypty nie chcą działać.

Tak, wczoraj gdzieś czytałem, że był to błąd konfiguracji sieci, a nie żaden włam.

Od kilku dni wiadomo, że nie był to żaden włam, ale wiadomość o wielkim “hakowaniu” obiegła “Internety” baaardzo szybko :]

Tłumaczyłem się wiele razy menadżmentowi, kilka dni, ciągle to samo, prostym językiem. Pasek postępu zrozumienia zatrzymał się na 25%, pasek postępu doinwestowania jak był na 0% tak nie ruszył się.

Co do LOT’u – 2 dni przed akcją ich strona główna (chmura Amazon) nie działała ponad 12h. Strona mobilna jak i wszystkie operacje typu odprawy działały z mobilnej wersji prawidłowo.

Może robili aktualizację i “się przedłużyła”… a efekt był po 2 dniach aż nadto widoczny…

Dodatkowo – przedwczoraj jak wrzucali do cennika Tokio to przez 2h można było kupić xxx-WAW-NRT-ZRH (powrót przez WAW, więc bagaż nadajemy na NRT do WAW i tu wysiadamy) za 200€. Lot oczywiście Dreamlinerem, w przyszłym roku.

Również “przypadek”… ;)

Witajcie,

problem jest jeden – brak świadomości dotyczącej bezpieczeństwa, a w nim brak szyfrowania plików i poczty elektronicznej. Zbyt mały nacisk kładzie się na przestrzeganie procedur związanych z Polityką Bezpieczeństwa IT. Sam piszę takie dokumenty i wiem jak podchodzi większość polskich firm.

Problemem zimna w zimie jest zimno. To jest dość oczywiste. Ważniejsze dla mnie jest czemu tak się dzieje. Są osoby, które powinny wiedzieć o tym szczególnie dużo (firmowi informatycy), ale nic nie wiedzą. Może to dlatego, że w dużych firmach kładzie się nacisk na referencje, staż, wykształcenie, a nie rzeczywiste umiejętności? Działy w dużych korporacjach HR to fikcja, bo jak ktoś może ocenić kompetencje, skoro nikt w firmie ich nie ma.

A małe firmy, które mają pojęcie, coraz częściej nie patrzą na doświadczenie, wykształcenie, wiek itd. Niebezpiecznik.pl chyba też, o ile dobrze kojarzę. Liczy się bycie magikiem, a nie dzięciołem z papierkami :) Dobry trend, ale nie wejdzie tak szybko do dużych firm.

Bo może właśnie problemem są nadmiernie rozbudowane procedury, które owszem może dają oczekiwany poziom bezpieczeństwa, ale są dla użytkowników niezrozumiałe albo za bardzo obciążające i utrudniające pracę. Dodatkowo pytanie czy użytkownicy w ogóle rozumieją potrzebę stosowania polityki bezpieczeństwa, a nie traktują jej jako zła koniecznego.

Redakcjo,wyróżnijcie post zz jak możecie bo ma rację. Procedura która nie działa w praktyce to najgorsza możliwa procedura.Zwłaszcza idiotyczny jest pomysł z tą zmianą hasła co 30 dni i tymi “standardami dobrego hasła”,które można ominąć po prostu wprowadzając jakiś drobiazg + np. cyfrę kontrolną.Albo co gorsza na karteczkach.Wymarzona sytuacja dla kogoś atakującego “na sprzątaczkę” czy “na serwisanta”,nie mówiąc o zwykłym fizycznym włamaniu.Choć wtedy zawsze ktoś może wykręcić dysk…

Co zaś do wynoszenia danych przez ludzi,to kwestią nie jest nawet czy wynoszą tylko JAK to robią.Świadoma sprzedaż danych firmowych to margines,dużo większym problemem jest przecież zabieranie pracy do domu na nie zaszyfrowanym nośniku z jawnymi nazwami plików itd. Co tu dużo mówić – restrykcyjne polityki które nie działają to zwykle dzieło adminów którzy są zwyczajnie marni i sztywnymi instrukcjami zastępują kompetencje. A jeśli im kwalifikacji brakuje dostatecznie to politykę bezpieczeństwa takiego “firmowego informatyka” obejdzie nawet pani Krysia z sekretariatu czy innych kadr.

Niestety – polityka bezpieczeństwa dostępna do przeczytania i podpisania w kadrach i krótko omówiona nie zastąpi świadomego admina i świadomych użytkowników.

To trochę nie tak, że winne są rozbudowane procedury, albo informatycy są do bani. Ostatecznie decyzje w największej części przypadków podejmuje biznes – bo koszty… Jeśli Politykę Bezpieczeństwa traktuje się lekką ręką i nie prowadzi się audytów to efekt jest jaki jest. Jeśli Polityka Bezpieczeństwa będzie wymagała określonych działań i pracownicy zobowiązani zostaną prawnie i finansowo do ochrony w danym zakresie swojej działki, każdy się zastanowi 10 razy zanim coś wyśle bez zabezpieczenia, albo skopiuje.

I w dalszym ciągu nie rozumiem z jakiego powodu nie wprowadza się obowiązku szyfrowania wiadomości i plików – wówczas nawet gdyby doszło do wycieku danych nie miałyby tak drastycznych skutków.

Jesteście pewni, że pieniądze klientów są bezpieczne. Pracuje w jednej z firm obsługującej płatności internetowej i od wczoraj bardzo wielu klientom zniknęły dość spore sumy z kont. Wszystko zostało wyprowadzone między innymi przez nas na portfele elektroniczne i do buków. Nawet bank potwierdził nam, że mają jakieś “problemy” (niestety nie znam szczegółów” i płatność przez Citi została czasowo uziemiona.

a zmieńmy w przykładzie z posta “prywatne” na “hasla”.

Wynik?

Facepalm nasuwa się sam ;)

To może lepiej?

intitle:index.of private.zip

intitle:index.of passwd.zip

Ej, to już nie jest aby dziwny zbieg okoliczności ?

Dla mnie coś tu zbytnio śmierdzi próbą zwrócenia na siebie uwagi.

Zaczyna się od jednej rzeczy, a kończy na X którejś …

JA się grzecznie zapytowywam, oglądając obrazka, co w wydzielonym pokoju robi Rutkowska z Piotrem?????? Ja wiem, że pomnażają, ale pomnażać mają nie SIĘ, a moje oszczędności!!!111

I dlaczego Seba ma taki DUUUŻY pokój, co?? Za MOJOM krwawicem!!!1

Normalnie się polsilver w kieszeni otwiera…

(sorka, po prostu się nie mogłem powstrzymać :D )

Obstawiam kolejny bank http://www.banksmart.pl/komunikat-prace-serwisowe.html

ciakawosta… intitle:index.of hasla.zip

Może by tak poinformować Inhause, jak przechowuje jego dane Mediagrawitacja ? Aby nie byli zdziwieni, jak sie pojawią w nowym artykule Niebezpiecznika ;)

Tego było więcej: madison, doz, U7- foto, itp…

Polecam jeszcze:

intitle:index.of application.ini

intitle:index.of config.ini

Niesamowite, że ludzie trzymają takie pliki w miejscu, które może zobaczyć ktokolwiek z przeglądarki ;) Tym bardziej, że np. application.ini, jest to plik konfiguracyjny ZendFramework. Przy ‘domyślnej’ konfiguracji vhost’a powinien być poza zasięgiem

intitle:index.of admin

Idźmy za ciosem z rozszerzeniem .txt jest tego znacznie więcej….

Polecam wpisac “index.of prywatne.zip” dosc ciekawe rzeczy sa np nadal neichronione z niejakiej fundacji pompon lacznie z paszportem i wiza do US wszytsko wdzecznie w pdfie :)

“Obecnie, Google nie posiada żadnych wyników dla tego zapytania:”

ściema :]

“odpowiedzialnym za obsługę innych grupy Citi” … ?

Kliknij pierwszy link w artykule. CSC obsługuje 70 krajów, niekoniecznie Bank Handlowy.

Bez jaj, jak coś w korpo ma 2 lata to znaczy że jest świeże.

Droga Redakcjo może warto by się zainteresować NFZ ,który w ostatnich dniach zwolnił dyrektorów departamentu IT. Myślę że to kolejny ciekawy wątek…

Podobno po audycie (jeszcze trwającym) poleciały głowy dyscyplinarnie.

Wydawało mi się że audyty są po to by kreślić słabe punkty by następnie je poprawić.

Czy w waszych audytach wystawiacie opinię, że słabym ogniwem jest szef działy IT ????

A co z DLP citi nie ma ? Jakto to moglo zdarzyc sie kazdemu ?!!?

Wszystkim zainteresowanym DORK’ami polecam poszperac, zainstalowac i uzyc “Search Diggity” ;) weekend z glowy …

Co do systemów DLP, to tutaj jest instrukcja ich omijania:

http://fajne.it/omijanie-korporacyjnych-zabezpieczen-it.html

Niebezpieczniku…. znow mieszacie pojecia z ustawy o odo z tymi z ustawy o ochronie informacji niejawnych. Szejmonju….

Tudzież intitle:index.of haslazip

nie sztuka jest uzywac google dorka i pozniej to wykorzystywac

sztuka jest jak sie cos znajdzie przez przypadek poinformowac admina o tym

i tu sie zaczyna problem, bo czesto i gesto, ni huhu ze znalezieniem kontaktu do takich osob, o ile nie ma w bazie whois to szukaj wiatru w polu

skad wiem ? czesto i gesto informuje adminow jak na przyklad zalewa spam, albo wlasnie cos przez prypadek wygooglowalem, ale szukanie kontaktu do admina zajmuje mi wtedy srednio 2x wiecej czasu niz dork w googlu

W tym konkretnym przypadku udało mi się znaleźć właściciela skryptów bardzo szybko , w środku oprócz instalki joomli było tez zdjęcie admina , imię i nazwisko. Znalazłem go na Facebook i chwilke porozmawialiśmy via Facebook , tel i teamviewer :)

graty za to ze ci sie chcialo, nie wszyscy do tego podchodza w ten sposob

abuse@domenafirmyktorejadminaszukasz ?

zeby to bylo takie latwe

sprobuj jakiegos dorka i pozniej poszukaj wlasciciela, zobaczysz o czym mowie

ja nie wiem trudno zaszyfrować sobie takie archiwum i to jeszcze tak poufne…nie rozumiem…no nie rozumiem

Równie ciekawie prezentuje się intitle:index prywatne, oraz: intitle:index prywatne zip

“88% osób odpowiedziało, że gdyby dowiedzieli się, że zostaną zwolnieni to próbowaliby wynosić firmowe dane.”

Ja pierd.lę, w jakim ja świecie żyję? Czy naprawdę takich uczciwych jak ja jest tylko garstka? Administrowałem wieloma systemami, miałem dostęp do mega ważnych danych, a w życiu mnie nie kusiło by coś komuś przeczytać, nie mówiąc już o tym by cokolwiek sobie zgrywać czy wykorzystywać okazję i instalować backdoory.

Kochane Google, można zawsze na nie liczyć. Swoją drogą dlaczego algorytm nie blokuje tego z automatu?

W większości przypadków blokuje i wtedy zazwyczaj wujek google prosi o rozwiązanie równania . Lecz np jak szukasz przykładów SQL spakowanych w zip to automat się nie doszukuje czy w tym folderze nie ma przypadkiem kodów do wyrzutni czy też haseł i tak szukasz przykłady sql a znajdujesz numery ID pracowników citi oraz hasła ;)

Citibank ma tak denną stronę internetową, że aż przykro! Ja – kompletny wapniak szaraczek – podłożyłam dla tej strony własny arkusz stylu, żeby choć trochę osłodzić sobie wizyty tam.

Kiedyś im napisałam, że pewnie nie stać ich na dobrego informatyka…

[…] To nie pierwszy raz, kiedy dane klientów jakiejś firmy są wykradane poprzez atak na komputer jej pracownika. Podobna sytuacja zdarzyła rok temu m.in. firmie UPC (ich dane także zostały wystawione na sprzedaż na Torepublice). Poprzez niedopatrzenie pracownika wykradziono również poufne informacje z Citi. […]

[…] które powinny zostać poufne. I nie tylko one je ujawniają. W roku 2015 obserwowaliśmy wyciek dokumentów polskiego odziału centrum operacyjnego Citi. W tym przypadku dokumenty dało się wyszukać przez wyszukiwarkę […]