4/8/2015

Wśród niektórych z użytkowników Apple panuje dziwne przekonanie, że komputery produkowane przez tę firmę są “niepodatne” na infekcje złośliwym oprogramowaniem. Niestety nie jest to prawda, a najnowszy atak pokazuje nie tylko jak zainfekować MacBooka, ale również jak wirus może rozprzestrzeniać się z jednego MacBooka na innego — nawet, jeśli komputery te nie są podłączone do internetu.

Firmware idealną lokalizacją na malware

Do tej pory o atakach na firmware (BIOS, UEFI/EFI) słyszeliśmy bardzo rzadko i to głównie w kontekście arsenału exploitów jakimi dysponują służby typu NSA. Dwójka badaczy, Xeno Kovah i Trammell Hudson, rok temu ujawniła podobne problemy z firmwarem w 80% produkowanych na świecie komputerów PC marek takich jak Dell, Lenovo, Samsung i HP. Teraz postanowili przyjrzeć się komputerom Apple i potwierdzili, że wszystkie błędy występują także w firmware MacBooków.

W przypadku Macbooka, firmware (EFI) to oprogramowanie, które uruchamiane jest na samym starcie komputera. Umożliwia ono uruchomienie systemu operacyjnego. Niestety, firmware nie jest podpisany kryptograficznie. To z kolei pozwala na jego “niezauważoną” modyfikację. Jeśli dodamy do tego fakt, że firmware’u nie potrafią skanować rozwiązania antywirusowe, a zwykły użytkownik — z racji braku dostępu do chipa — nie ma praktycznie możliwości samodzielnej weryfikacji, czy jego firmware nie został (złośliwe) zmodyfikowany, to wychodzi na to, że firmware jest świetną lokalizacją i nośnikiem dla złośliwego oprogramowania.

Badacze w sumie odkryli 5 błędów w firmware. Apple już uniemożliwiło wykorzystanie 2 z nich (poprawka z czerwca 2015). Niestety 3 błędy dalej pozostają niezałatane i — według badaczy — można je wykorzystać do opisanego niżej ataku.

Thunderstrike 2 – atak na firmware MacBooka

Thunderstrike 2 to firmware’owy robak i rootkit stworzony przez badaczy. Macbooka infekuje w kilka sekund i pozostaje w ukryciu, ponieważ nie zostawia żadnych plików na dysku (filesystemie) — rezyduje w chipie, do którego dostępu nie ma ani użytkownik, ani ewentualne oprogramowanie antywirusowe. Jak to złośliwe oprogramowanie, po zainfekowaniu może wszystko (od podsłuchiwania klawiatury, po kasowanie lub wykradanie danych).

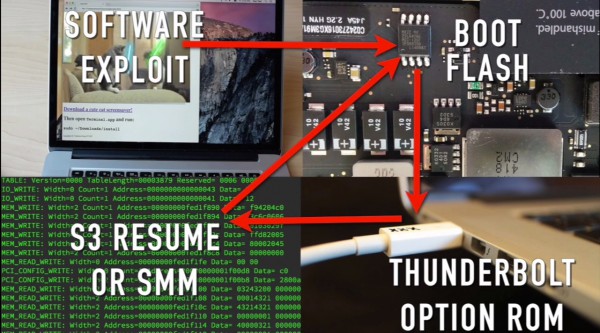

Oto wizualizacja ataku:

Panikują, czy słusznie?

Opisujący atak dziennikarze już twierdzą, że

atak jest o bardzo poważny, bo pozwala na infekcję także tych maszyn, które nie są podłączone do jakiejkolwiek sieci (tzw. air-gapped).

To prawda, ale należy wspomnieć jak dochodzi do infekcji. A nie zawsze jest to proces prosty. Możliwości są 2:

- Trzeba mieć fizyczny dostęp do komputera i podpiąć do niego “złośliwą” wtyczkę w gniazdo Thunderbolt. W tym scenariuszu nikt nas nie “infekuje przez internet” a sama maszyna w ogóle nie musi być do niego podpięta aby zostać przejęta. Natomiast jeśli spuszczacie z oka na dłużej swojego MacBooka, to warto wyposażyć się w lakier do paznokci (por. Lakier do paznokci zabezpieczy twój sprzęt przed agentami) albo miętówki (por. Miętówkami w Agentów, czyli o tym jak śledzą nas służby specjalne).

- Należy zainfekować użytkownika MacBooka dowolnym złośliwym oprogramowaniem. Taki atak można już przeprowadzić zdalnie, np. przez internet. A to nie jest takie proste bo, ktoś musi świadomie (bądź nie) uruchomić złośliwą aplikację na swoim komputerze (na tym polega obecnie większość ataków na Mac OS X). Ze zdobyciem roota na OS X, niestety, dzień dzisiejszy nie będzie problemów — kilka dni temu ujawniono exploita na bieżącą wersję systemu OS X 10.10.4 (choć działa też na becie 10.10.5):

echo 'echo "$(whoami) ALL=(ALL) NOPASSWD:ALL" >&3' | DYLD_PRINT_TO_FILE=/etc/sudoers newgrp; sudo -sZłośliwe oprogramowanie po uruchomieniu będzie czekało na podpięcie do komputera jakiegoś urządzenia zewnętrznego, np. adaptera Ethernet, przejściówki do projektora bądź zewnętrznego dysku SSD. Po jego podpięciu złośliwe oprogrmowanie wgra kod podmieniający firmware do tzw. Option ROM-u urządzenia — czyli w zasadzie podmieni firmware urządzenia zewnętrznego, po to, aby on następnie podmieniał firmware komputera, o ile urządzenie zewnętrzne będzie podpięte do komputera podczas jego startu. Jeśli zastanawiacie się, gdzie kupiliście swoją przejściówkę do projektora albo adapter Ethernet, to podoba się nam Wasz kierunek myślenia ;)

Sprawa gorzej wygląda, jeśli do infekcji już dojdzie. Złośliwe oprogramowanie będzie bardzo ciężkie do usunięcia — przetrwa aktualizację systemu operacyjnego oraz firmware’u komputera, ponieważ wgranie nowego firmware wymaga “asysty” obecnego, już przecież zainfekowanego. Zainfekowany firmware po prostu zignoruje próbę aktualizacji, a użytkownikowi wypisze komunikat jej sukcesie — albo wgra aktualizację i dopisze do niej swój złośliwy kod. Mało tego, każde podpinane do zainfekowanego Macbooka przez Thunderbolt urządzenie zewnętrzne może mieć podmieniany Option ROM i tym samym rozprzestrzeniać infekcję na inne komputery Apple.

Mam MacBooka — co robić, jak żyć?

Jedynym skutecznym zabezpieczeniem przed atakiem na firmware jest reflash chipa, na którym jest on zapisany. Niezbyt pocieszająca jest jednak opinia jednego z twórców ataków na temat tej metody zabezpieczenia:

jest to sytuacja, w której większość osób powinna wyrzucić komputer, bo nie dysponują oni umiejętnościami pozwalającymi na otworzenie obudowy i przeprogramowanie chipa

Na pewno warto wystrzegać się podpinania do swojego komputera “cudzych” przejściówek na Thunderbolt — a zdecydowanie nie należy włączać komputera, kiedy są one do niego podpięte. Jeśli jesteście pewni, że nikogo nie dopuszczacie do swojego sprzętu 24/7, to pamiętajcie jeszcze o tym, aby nie uruchamiać żadnych nieznanych aplikacji (to druga z metod infekcji). Apple nie wypuściło jeszcze co prawda patcha na dziurę DYLD_PRINT_TO_FILE (czyli błąd pozwalający na eskalację przywilejów do uprawnień roota), ale możecie samodzielnie załatać swój system stworzoną przez jednego z badaczy poprawką — to na pewno trochę ograniczy możliwości atakującego, który nakłoni Was do uruchomienia podstawionej aplikacji.

Niebawem pojawi się narzędzie, którym będzie można “testować” urządzenia zewnętrzne Thunderbolt. Kovah na rozpoczynającej się właśnie konferencji Black Hat ma pokazać aplikację, która będzie w stanie analizować Option ROM na urządzeniach peryferyjnych — dzięki temu będzie można sprawdzić, czy to co podpinamy do naszego komputera jest “zainfekowane”. Niestety, aplikacji do analizy fimware’u samego MacBooka nie ma i nie będzie.

Pozostaje więc czekać na zmiany, jakie w architekturze swoich komputerów i sposobie aktualizacji firmware’u wprowadzi Apple. Producent już wypuścił kilka poprawek, niestety nie załatały one wszystkich z odkrytych przez badaczy błedów. A ponieważ wymagane zmiany nie są proste do wprowadzenia, wygląda na to, że znów należy podjąć dyskusję dotyczącą “sprzętowego” firewalla dla urządzeń peryferyjnych…

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

K.O.

“Niestety, aplikacji do analizy fimware’u MacBooka nie ma i nie będzie.”

Jak mówił zirokól: ‘a sed: giwmitajm.’ ;)

https://support.apple.com/pl-pl/HT204934

Łatka dostępna jest dla 10.9 i 10.8 czy to znaczy że 10.10 nie jest podatny czy po-prostu nie ma jeszcze łatki.

ok, do 10.10 też jest.

https://support.apple.com/pl-pl/HT204942

wcale nie jestem przekonany czy to jest ta sama luka:

“Zagrożenie: złośliwie spreparowana aplikacja z uprawnieniami użytkownika root może być w stanie zmodyfikować pamięć flash interfejsu EFI.”

a w artykule jest mowa o spreparowanym urządzeniu Thunderbolt (tudzież aplikacji modyfikującej Option ROM urządzenia)

Mój MBP mid2010 bezpieczny, jeszcze nie ma Thunderbolta ;)

Co najwyżej nie będziesz zarażać innych przez Thunderbolt, ale nie cieszyłbym się na Twoim miejscu, bo tego syfa można też złapać za pomocą zwykłego maila, a firmware masz taki sam, jak każdy MacBook z prockiem Intela.

Jak już kopiujecie treści to róbcie to do końca bo owa symulacja została przeprowadzona na 10.10, natomiast na 10.11 już wcześniej wspomniane błędy zostały poprawione. Pytaniem pozostaje czy jeśli zrobimy aktualizację do El Capitan to czy robak ma dalej możliwość funkcjonowania.

Nie wiem o jakich błędach mówisz, pisząc, że zostały załatane na 10.11 (priv escal?) — pamiętajmy jednak, że bieżaca wersja to 10.10.4 i z 10.11 nikt poza betatesterami nie korzysta. Brak priv escala (bo to jego usunięto w 10.11) nie uniemożliwia, czy zapobiega Thunderstrike2, a jedynie utrudnia jeden z wektorów ataku. Odpowiadając na drugą część Twojego pytania — badacze twierdzą, że zainfekowane 10.10 przeniesie infekcje na 10.11 i każdą kolejną wersję systemu.

Piotrze, ale 10.10.4 zawiera już poprawkę na ten błąd, a jest to wersja stabilna systemu.

https://www.sektioneins.de/en/blog/15-07-07-dyld_print_to_file_lpe.html

Wpisałem w terminalu:

EDITOR=/usr/bin/true DYLD_PRINT_TO_FILE=/this_system_is_vulnerable crontab -e

Czyli test na to czy mój system jest podatny na atak (z linka podanego od Piotra).

Dostałem odpowiedź:

crontab: no crontab for [username] – using an empty one

crontab: no changes made to crontab

MacBookAir Mid 2012 – 10.10.4

Ale zaraz będzie gównoburza! Ale pamiętajcie, że kluczem jest tutaj “także”. Nie Applowy sprzęt też ma te dziury, ale lepiej opisać tak żeby Apple dostało. Będzie więcej odsłon.

Artykuł dotyczy produktu Apple więc nie rozumiem tej boleści “[..] ale lepiej opisać tak żeby Apple dostało”

Autor wspomniał o problemach z którymi borykają się inne firmy

“Dwójka badaczy, Xeno Kovah i Trammell Hudson, rok temu ujawniła podobne problemy z firmwarem w 80% produkowanych na świecie komputerów PC marek takich jak Dell, Lenovo, Samsung i HP.”

Gównoburze wywołują właśnie takie komentarze jak Pana/Pani

“jest to sytuacja, w której większość osób powinna wyrzucić komputer (…) Pozostaje więc czekać na zmiany, jakie w architekturze swoich komputerów i sposobie aktualizacji firmware’u wprowadzi Apple. ”

Tja. Czyli ratunkiem jest kupno kolejnej wersji sprzętu Apple, która będzie już zabezpieczona. Prawdziwym fanom się będzie podobać, i tak by kupili…

Bardzo dawno temu modyfikacja kości z BIOS-em była możliwa tylko po przełączeniu zwory. To rozwiązanie było po prostu nie do ruszenia. Nie rozumiem, dlaczego producenci z tego zrezygnowali. Czy to tajny plan NSA, czy też może zwykła głupota napędzana oszczędnościami.

to pewnie z wygody. wyobraź sobie zdalną aktualizacje biosu/uefi? Zwykły smiertelnik albo panei Krysia by nie ogarneli znalezienia i przełączenia takowej. Tutaj mamy fuckup bo firmware nie jest weryfikowany/podpisany.

Raczej tzw “wygoda użytkownia”. Teraz każdy bardziej zaawansowany użytkownik może sobie zainstalować świeżą wersję biosa. To, że nie ma przy tym większego pojęcia, co tak na prawdę robi ani jakie jest z tym związane ryzyko to już inna bajka. Pobiera mały magiczny program i spod Windowsa flashuje biosa.

Biorąc pod uwagę, że dla wygody użytkowników powstał Widnows 8, to widać jest to dobry powód dla popełniania wielu błędów.

Ale co by szkodziło umieścić mały płaski przełącznik na spodzie laptopa?

Program flashujący mógłby przypominać o przełączeniu.

Przełącznika nikt by potem nie przestawiał z powrotem po flashu. Lepszy byłby przycisk – odpalasz program flashujący i musisz nadusić guzik od spodu gdy poprosi o to odpowiedni komunikat podpisanego cyfrowo programu flashującego z firmware podpisanym kryptograficznie.

@Monter

Jeden z wektorów ataku wymaga dostępu do fizycznego urządzenia, więc atakujący i tak by nacisnął. A jeśli nawet zaraza przyjdzie z internetu, to poprosi grzecznie użytkownka “aby rozpocząć grę naciśnij przycisk na spodzie laptopa”. I 95% użytkowników naciśnie. Przecież nie da się zagwarantować, że tylko podpisany program flashujący będzie miał możliwość wyświetlenia takiego komunikatu.

“Bardzo dawno temu modyfikacja kości z BIOS-em była możliwa tylko po przełączeniu zwory.”

Jedne z najbardziej destrukcyjnych wirusów lat 90 potrafiły kasować BIOS, jak chociażby niezapomniany CIH. Nie przypominam sobie by wymagane było przełączanie zworek.

Swoje trzy grosze również dołożyło wdrożenie OPTION ROM-ów, przy czym tutaj od początku prognozowano tego typu zagrożenie, które zostało po prostu zbagatelizowane.

Jednym słowem, zagrożenie to istnieje od wielu lat, być może jednak wcześniej niewiele osób patrzyło na to jako zagrożenie pod kątem bezpieczeństwa i generalnie było o tym cicho.

Firmware podpisany cyfrowo również nie uchroni przed infekcją (bo niby jak miałoby to działać? oszukanie takich funkcji raczej nie będzie trudne, nie mówiąc już o setkach producentów sprzętu i sterowników) i jest bardzo wątpliwe czy pomoże przeciętnemu kowalskiemu zweryfikować zmianę – bo co stoi

na przeszkodzie by zwrócić programowi weryfikującemu te wartości których oczekuje?

Znowu, tylko człowiek który wie jak nadpisać taką kość, będzie w stanie ją wyjąć i zczytać bez pośrednictwa uruchomionego systemu.

Jak zwora była na linii Write Enable prowadzącej do EEPROM-a to wirus mógł sobie próbować w nieskończoność.

Dwoma podstawymi argumentami wdrożenia UEFI były: standardyzacja i bezpieczeństwo…

@wodny

W eepromie siedzą hasła wifi, ap-eki do których maczek się ostatnio podłączył, nazwa komputera, nazwa użytkownika. Hasło sprzętowe też. Mac korzysta na bieżąco z efi. Dostęp do całej zawartości kości (dump, flash) jest możliwy z efi shela po zainstalowaniu narzędzia rEFind. Kości w nowych maczkach mają 8MB, Zajęta jest trochę więcej niż połowa.

Tak się kończy udostępnianie złącz wewnętrznych na zewnątrz (Thunderbolt jest złączem PCI-Express + DisplayPort), które z założenia nie mają żadnych zabezpieczeń przed ingerencją, a dają dodatkowe możliwości, czyli wektory ataku.

Aż się ciśnie na usta: “it’s by design”.

Pozostaje się cieszyć, że Thunderbolt jest na PC praktycznie niespotykany, bo tam gdzie jednak się zdarza, możliwości ataku są podobne (modulo brak uruchomienia kodu option-rom urządzenia zew.).

Śmiechłem :)

Od dziś nie zasypiam, tylko pilnuję porty 24/7 :)

Nie śpię, bo pilnuję portów?

Do tej pory o atakach na firmware (BIOS, UEFI/EFI) słyszeliśmy bardzo rzadko i to głównie w kontekście arsenału exploitów jakimi dysponują służby typu NSA.

Xeno Kovah, rok temu ujawnił podobne problemy z firmwarem w 80% produkowanych na świecie komputerów PC marek takich jak Dell, Lenovo, Samsung i HP. Teraz postanowił przyjrzeć się komputerom Apple i potwierdził, że wszystkie błędy występują także w firmware MacBooków.

Z pierwszego zdania wynika, że trudno zforsować firmware, a z drugiego zaś już jakieś “podobne problemy

(czy trudność w sforsowaniu to problem? chyba, że dla osoby która chce wykonać atak)

“nigdzie nie opisane”

Wydaje mi się, że drugie zdanie jest “mało” logiczne, czy po prostu jestem mało kompetentny?

do I have “sforsować” and “zforsować” in one go? :D

Koszta :)

A jak zabezpieczyć PC przed tego typu wektorem ataku ?

“zatyczką” z logo M$ za 299.99 USD :)

Pomysł na biznes: zatyczka do Thunderbolta na kluczyk, kłódkę, szyfr i ze stalową linką ;o)

Z logiem Apka 300 USD :)

W wersji kolorystycznej złotej 599 USD :)

Najbardziej złośliwym i niebezpiecznym oprogramowaniem jest sam OSX. Zresztą Windows też nie jest lepszy. Co zostaje? Ano chyba tylko Linux.

Oczywiście zwykły user nie rozbierze MBP tak żeby przeflashować UEFI, ale Autoryzowany support już tak. Więc Ci co im zleży. naprawią ( jak będzie już pacz ) podatność.

filesystemie? Nie prościej w systemie plików?

co to jest “system plików”?

potwierdzam https://pl.wikipedia.org/wiki/System_plików

sciezki /dev/brains lub/oraz /proc/brains jak niektorzy porzucili :)

Ja załapiesz taką infekcję to łatanie od Apple nic ci już nie da. Pozostaje flash sprzętowy a ostatnimi czasy jest mania utrudniania użytkownikom dostępu do ich własnego sprzętu.

Dlatego najlepiej mieć składaki.

Hackintosh welcome to :)

pozwalającymi na otworzenie obudowy i przeprogramowanie chipa

raczej na OTWARCIE OBUDOWY

http://sjp.pwn.pl/slowniki/otworzenie.html

mały off .. wektor posiada kierunek, jednak kierunek != wektor

Kurcze jak dobrze pamiętam to tego typu wirusy pojawiały się na PCty w latach 90tych i jakoś szło sobie z nimi poradzić… oh well…

Nihil Novi. Kolejna wariacja na temat BadBIOS. Kiedy w końcu o tym napiszecie, sprawa ma już ponad 2 lata a Niebezpiecznik nic o tym nie napomknął nawet.