2/2/2012

Do popularnej wśród Polaków “shellowni” Rootnode nastąpiło włamanie. Anonimowy czytelnik o nicku “Brudny_koń” podesłał nam namiary na zrzut bazy danych zawierającej dane osobowe klientów, listę hostowanych na Rootnode domen, oraz hasła i klucze do VPN-ów.

Jakie dane wykradziono z Rootnode?

W opublikowanej w internecie bazie Rootnode, do której dostęp zdobywa obecnie coraz więcej osób, znalazły się dane ponad 5 000 klientów. Baza jest dość świeża — w zrzucie transakcji (faktur) występują daty ze stycznia 2012 (ale lista kont kończy się na październiku 2011 roku).

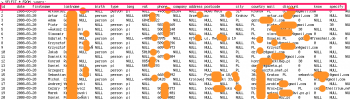

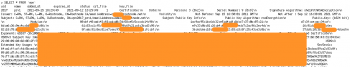

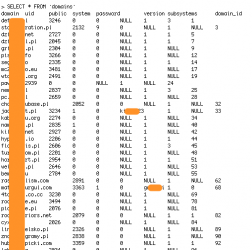

Poniżej urywki pliku rootnode_mysql_hacked.txt — warto zwrócić szczególną uwagę na nazwy tabel i kolumn — to pokazuje jakie dane wyciekły:

Lista użytkowników:

Loginy i hasła:

Faktury:

Użytkownicy FTP:

Certyfikaty VPN:

Lista domen i vhostów:

Natychmiast po otrzymaniu namiarów na wykradzioną bazę danych Rootnode.net skontaktowaliśmy się z właścicielami hostingu, którzy błyskawicznie podjęli odpowiednie kroki i wystosowali następujące oświadczenie:

Dzisiaj otrzymaliśmy informację o kompromitacji naszej systemowej bazy danych. Rootnode to społeczny hosting, który ze względu na swoją specyfikę usług jest narażony na takie sytuacje. Nie da się zapewnić wysokiego poziomu bezpieczeństwa pozwalając na wszystko. Sporo dziur już mamy za sobą, jednak nie spodziewaliśmy się, że ktoś wpadnie na pomysł udostępniania danych userów. Ostatnio pojawiło się sporo możliwości na kompromitację – między innymi mempodipper (dla 2.6.39+) i dziura w sudo. Ciężko w tej chwili określić sposób włamu. Niebawem zostaną podjęte odpowiednie kroki z naszej strony.

Zmieńcie hasła ASAP

Wszystkim użytkownikom Rootnode.net radzimy jak najszybszą zmianę hasła i wykonanie kopii zapasowych składowanych na serwerach danych (lub usunięcie tych “wrażliwych”). Skądinąd wiemy, że niektóre osoby już łamią zawarte w niej hasła oraz logują się na konta FTP, do których hasła trzymane były bazie w formie jawnej. Przekażcie tę informację wszystkim znajomym, którzy mają konto na Rootnode.

Brudny koniu, może zdradzisz nam w jaki sposób uzyskałeś dostęp do bazy? Na pewno pomoże to administracji Rootnode w szybkim uporaniu się z “problemem”.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

No, to zmieniamy hasełka.

i liczymy na to, ze brudne konie nie mają root(a|kita) ;)

oni dużą część systemu do zarządzania stworzyli sami prawda? brzmi jak potencjalny punkt wejścia

Każdy system jest przez kogoś stworzony, więc to nie argument.

ilość osób używająca, szczególnie w różnych sytuacjach pozwala wykryć szybciej bugi – zresztą jest to standardowy argument za opensource, także nie wiem co tu można negować

Masz rację. System nazywa się Satan. http://rootnode.net/docs/satan

tak patrze i w 5 zgadzają się wszystkie moje litery nazwiska i imienia ale pewnie chodzi o czajkowskiego

i co dalej? wykradziono wszystkie moje dane, coś z tym można zrobić, czy teraz mogę cieszyć się z tego, że moje dane (od maila po adres domowy, telefon itp) ktoś sobie kupi?

I to jest bardzo dobre pytanie. Lepsze: kto i co może z tymi danymi zrobić? Imię, nazwisko, adres, numer telefonu, e-mail dużej liczby osób często są publicznie dostępne i nie ma z tym wielkiego problemu.

Po niebezpieczniku spodziewałem się bardziej stosownej odpowiedzi – coś o GIODO, prawie o przechowywaniu danych osobowych i konsekwencjach ich złego przechowywania… ale się zawiodłem to powtórze za niebezpiecznikiem “to bardzo dobre pytanie” – odpowiedzi tu nie znajdziesz.

Takie dane niejednokrotnie wystarczają na autoryzację w różnych systemach…

http://www.giodo.gov.pl/322/j/pl/

“oraz logują się na konta, do których hasła trzymane były bazie w formie jawnej.”

czy dobrze zrozumiałem, że hasła(lub ich część) była trzymana w bazie w formie niezaszyfrowanej?

FTP z tego co widzę już wyczyszczone przez admina, VPN też. Tylko hasła trzeba sprawdzić i zmienić jak ktoś miał takie same.

Przyznam, że nigdy nie lubiłem rootnode.net. Miałem u nich konto, zrezygnowałem po roku, po nastepnym roku dostałem mail, że moge opłacić konto i będę miał nadal dostep do moich danych. Boje się myśleć, jak długo oni tam trzymają pliki.

Przykro mi, ale Twoje dane były w tej bazie skoro miałeś konto…

Rootnode szuka młodszego administratora systemów, może ktoś z was pomoże znaleźć dziurę ;-) ?

Z tego co obserwuję od kilku miesięcy oni są w ciągłym procesie szukania młodszego administratora ;)

“starsi” potrzebują kogoś kto będzie robił ;)

… kto będzie robił 3 miesiące na praktykach prawie za darmo wykonując zadania należące do seniorów :]

Hmm…. system do zarządzania był pisany w pythonie (albo perlu, albo czymś podobnym skryptowym). Niech zgadnę…. w jednym z plików źródłowych jest login/hasło do bazy w plaintekscie?

Jeden fałszywy chmod i mamy….. FAIL :D

W perlu. Źródła tutaj: https://github.com/rootnode/satan

W pliku satan.pl w repo mamy hasła [mysql:rootnode] i [mysql:my6667_pay], ale nie wierzę, że to był sposób włamania ;) Chociaż w sumie może coś grzebali i złe uprawnienia dali.

No tak niezbyt.

http://search.cpan.org/~timb/DBI-1.617/DBI.pm#connect

Można gdzieś zdobyć linka do tej bazy? Ciekaw jestem jakie dane o mnie wyciekły.

Takie jak na screenach.

Imię, nazwisko, email, telefon, adres, plik /etc/shadow, hasła http://FTP…?

Dzięki chopaki. Tragedii nie ma. Czy jest coś wiadomo na temat ew. wycieku plików poczty?

Tak wiem, zakładać najgorszy możliwy wariant – pytam się ze zwykłej ciekawości.

Tfu miało być “plików, lub poczty”, a nie “plików poczty”. Sorry –,–

Ciekawe co by na to powiedział Premier nasz i czy ma to związek z ACTA:P ;)

Tak to jest jak kupuje się najtańsze VPS i inne usługi.

Niestety masz rację.

Mam nadzieję, że zabezpieczą logi i zgłoszą popełnienie przestępstwa odpowiednim organom.

Ktoś jeszcze pamięta http://tophack.pl/screen/normal/208_vizzdoom.rootnode.net.png ? Ciągle ten Fir3 ;)

Ok, moglibyście podlinkować do wersji bez haseł? Jestem ich dawnym klientem i chciałbym wiedzieć czy mam się obawiać.

Nie sądzisz, że hasła są tu jednym z mniej ważnych czynników? Dane teleadresowe fruwają po sieci.. :)

czy tylko mnie razi “kompromitacja” kalkowana w polskiej informatyce z angielskiego gdzie slowo to oznacza zupelnie co innego?

dlatego my jej nie stosujemy, razem z “cyberprzestępczością” i “autentykacją” :)

Myślę, że w odniesieniu do bazy danych/serwisu określenie kompromitacja jest sensowne i oznacza (za słownikiem PWN) narażenie siebie lub kogoś innego na wstyd, śmieszność lub utratę dobrej opinii.

Rocik: przecież napisałem do wersji bez haseł :] ja nie potrzebuję hasła tylko informacji czy jestem w tym dumpie czy nie, jako były klient.

Dump jest dostępny tutaj:

http://misc.darkserver.it/rootnode-dump.sql

Może mnie za to nie zamkną :<

Murphy wkroczył z kumplami.

rootnode zawsze sprawiał wrażenie dostawcy usług niskiej jakości – warto robić zawczasu research…

Przecież nikt normalny nie trzymał tam wrażliwych danych. Na każdym kroku jest przecież napisane, że to jest tania piaskownica do “zabawy” i testów swoich tworów.

Poporawka, dane 3644 osób wyszły

A te dane adresowe i imienia wyciekły im z korna czy ze stallmana? bo myślę, że 3000 userów z hakiem na jednej maszynce by się nie zmieściło.

Super admini, trzymanie takiej nieszyfrowanej bazy danych online jeszcze na serwerze którego dotyczy – bezcenne.

“””Ostatnio pojawiło się sporo możliwości na kompromitację – między innymi mempodipper (dla 2.6.39+)””” rotfl, myślałem, że narzędzia w stylu grsecurity to podstawa na takim serwerze…

Grsec przed CVE-2012-0056 cię nie obroni. Skompilowanie wszystkich binarek robiących setuid z PIE mogłoby, ale kto to robi.

Jesteś tego pewien? http://pastebin.com/raw.php?i=kyXkYuR8 (treść z mojego techbloga, ukryta bo nie chcę dupereli wywieszać)

Nie mogę edytować postu, więc dopiszę, że ten grsec nawet na high nie jest, http://goo.gl/nLypQ przed dziurawym sudo też by się obronił, ale nie chce mi się testować :).

Nie da się ściągnąć danych, scp ani sftp nie działa. Transfer idzie przez sekundę a potem połączenie się zrywa.

Chce skopiować dane i skasować. Trzeba założyć, że do serwera dostęp teraz ma każdy, ale danych raczej nikt nie zdążył skopiować, chyba że szukał konkretnych. Co oni takiego robią, że nawet kilkuset mb nie da się ściągnąć? :|

Adamie, a może adamie.z czy myślisz, że grsecurity to jedyne narzędzie? napisałeś jeden artykuł na ten temat, który jeszcze hucznie promujesz jako modyfikacje kernela (rotfl).

Z tego co widzę to atak mógł nastąpić przez błąd ludzi, zerknijcie na modułowi backup, w opublikowanych źródłach powyżej., chociaż pisząc to jestem jeszcze wczorajszy, niemniej jedną rzecz która tam widzę… nie powinna mieć miejsca. Dedukcja na kacu może być ciężka.,

Grsec to jedno z najskuteczniejszych narzędzi na poziomie Selinux, przy grsec i rbac skonfigurowanym nawet root jest uważany za potencjalnego intruza, więc wszystkie local root exploit i inne mało dają jeśli nawet atak się powiedzie, a z założenia większość nie. Tak, grsec to modyfikacja kernela, to patch na kernel.

Dlaczego nie ujawnicie 1 czy 2 tabel w formie umożliwiającej identyfikacje własnej osoby? Czekacie aż lista będzie już bezwartościowa?

http://rootnode.q3k.org/

@q3k cholera, jeden z moich maili jest na liście, jest szansa na info co dokładnie o mnie wyciekło?

Nie gadajcie, że ktoś jest tak głupi, a żeby tam wpisywać coś :), ta strona leży nawet na OVH, nie na rootnode, a jeśli rzeczywiście tam jest to łamie prawo, nawet przechowując e-maile.

Nie jest głupie, pod warunkiem, że sprawdzane maile są ogólnodostępne, a hasła do nich zmieniły się już parokrotnie od zakończenia przygody z rn. Zresztą nigdy nie były takie same jak do rn.

Adam, fakt, nikt nie chce podac SHA z maila, nie wiadomo coz tym mozna zrobic..

Przechowywanie sum kontrolnych SHA256 danych nie jest przestępstwem. Nie sposób wykazać, że osoba, która stworzyła stronę do sprawdzenia posiadała dane niejawne.

AVE…

Jeśli ktoś miał tam konto, to może założyć, iż jego dane poszły w świat. Nie musi tego sprawdzać. Swoją drogą nie sądzę, by Niebezpiecznik był upoważniony do obrotu danymi osobowymi wykradzionymi z innego serwera, więc żebranie o nie choćby by “poszukać siebie na liście” (tja, jasne) jest bezcelowe i bezdennie głupie…

Z innej beczki: kto normalny trzymałby wrażliwe dane na zewnętrznym serwerze nie zaszyfrowawszy ich uprzednio? Toż to proszenie się o kłopoty w przyszłości…

Widzę, że rootnode miał moje dane osobowe. I co? Nic, kompletnie mnie to nie obchodzi (usług aktualnie u nich nie miałem).

Od lat swobodnie publicznie udostępniam imię, nazwisko, telefony + mail + jabber, adres korespondencyjny będący adresem jednego z moich mieszkań, NIP i REGON, numery śmieciowych kont bankowych etc. Jedynie co, to faktycznie nieco uważam na PESEL (bo jak ktoś wyżej wspomniał, jest on kluczem do kilku systemów), ale bez przesady, bo wiem że i tak mój PESEL jest nieźle rozpropagowany.

Jeśli chciałbym uzyskać pełne dane osobowe kogokolwiek, zajmie mi to nie więcej niż kilkadziesiąt godzin. Wraz z jego kartoteką policyjną, ogólną historią edukacji etc. Poprzez burdel w służbie zdrowia nomen omen wyciągnięcie danych medycznych będzie największym problemem. I to samo czeka mnie, jeśli ktoś zechce mi zrobić psikusa.

Polacy mają paranoję na punkcie ustawy o danych osobowych i jest ta ustawa często komicznie nadinterpretowana.

PS Na drzwiach mieszkania w kamienicy mam wizytówkę z imieniem i nazwiskiem. Załatwiłem również powrót tablicy ze spisem lokatorów, na co wszyscy zgodzili się. I jeśli ktoś uważa, że jestem mniej bezpieczny, to nie ma pojęcia o współczesnych teoriach bezpieczeństwa.

Łał, “jednego z mieszkań”. Chcesz mnie przyjąć do któregoś z pozostałych teraz, gdy każdy ma mój adres domowy?

Ironię wyczuwam, ale nie bardzo rozumiem.

I co z tego, że “każdy” ma twój adres domowy?

Twój adres zameldowania może w minutę mieć policjant z patrolu, adres zamieszkania być może ma US itd itp

Dopiero od kilkunastu lat w PL adres jest czymś paranoicznie chronionym.

Przed wojną w książce telefonicznej miałeś napisane:

Alojzy Trompka, tapicer, Twarda 4 w suterynie, nr tel.

W PRL podobnie. W takiej Szwecji podatki są jawne.

Tylko w PL coś sobie większość ubzdurała, wszędzie widzi naruszenie ustawy a jednocześnie świadomość konsumencką dotyczącą przetwarzania danych mamy chyba najniższą z państw Zachodu. Np. mało który sklep internetowy ma określoną politykę prywatności, takie pojęcie w ogóle u nas nie istnieje. Czyli z jednej strony paranoja, a z drugiej jak zwykle niebywała głupota i lekkomyślność.

Wyjaśniam: policjant z patrolu ma mój adres zapewne w ramach służby (no, może sobie zdobyć do prywatnych celów ale to karalne) a ja mam adres policji. Urząd Skarbowy ma mój adres a ja mam adres urzędu. Jak mi przykładowo zacznie przychodzić niechciana korespondencja, albo były mojej dziewczyny dowie się gdzie mieszkam, to zakładając że wiem kto mógł mieć mój adres wiem, gdzie dochodzić konsekwencji – nie samego posiadania adresu tylko jego bezprawnego wykorzystania. Tymczasem o gościu który ma mój adres teraz nie wiem niczego, a on o mnie wszystko. I to słaby argument, że gdzieś też tak jest albo że było przed wojną.

Jeśli teoretyczny “były dziewczyny” miałby Ciebie nachodzić, celem pobicia lub marudzenia, to jest idiotą / troglodytą i akceptacja takich relacji oraz ukrywanie się, jest czymś co najmniej dziwnym. W takich przypadkach powinieneś w ostateczności powiadomić Policję, a nie ukrywać się.

Policja to ostateczne rozwiązanie, a lepszym jest normalne społeczeństwo, społeczność. Ty mówisz o budującym się u nas społeczeństwie pleksiglasu, w którym każdy ma się oddzielić i ukryć, a ja o społeczeństwie, gdzie sąsiad wie kim jestem, znamy się jakoś i dzięki temu dbamy o siebie nawzajem, o swoje środowisko. W twoim pleksiglasie ukryjesz się przed troglodytą, ale rasowy kryminalista przekupi posterunkowego i będzie miał twoje dane, a przed nim ochronisz się, tylko jeśli będziesz miał odpowiednie możliwości finansowe.

Co do śledzenia skąd spam przychodzi, skąd dane wypływają – to niedawno Piotr Konieczny opisał jak ścignął spamera. I pięknie. Ale to poniekąd zawód Piotra, a ja nie mam na to czasu. Parę lat nie było mnie w PL, po powrocie z rok żyłem jak Jarek: bez konta, abo tel itp W końcu pozakładałem i się zaczęło: różne Expandery i inni z pytaniami “czy myślał pan o swojej przyszłości, ubezpieczeniu i kredycie?”. Olewam ich, grzecznie odmawiam, bo nie będę ścigał wszystkich nieprawidłowości w tym kraju. Przynajmniej dzięki temu wiem, żeby nie ufać polskim bankom, polskim telekomom itd

Pracuję z danymi osobowymi i wiem komu zaufać w biznesie, wiem ile mi partnerzy zapłacą, jeśli dane moich klientów wypłyną. Ale prywatnego adresu, który się pęta po 100 urzędach i parafiach nie mam zamiaru chronić, bo to nierealne, zbyteczne a nawet szkodliwe społecznie, takie zachowania. Starych kumpli muszę szukać po fejsikach, zamiast w książkach tel.

Co do tego jak było kiedyś: to nie argument, tylko wspomniałem że takie zwyczaje jak obecnie istnieją od niedawna, bez precedensu (no chyba, że okupacja :) ). Ciekawe skąd się to wzięło.

Nie mówię o ukrywaniu się w pleksi, mówię o wzajemności. Nie mam nic przeciwko temu, żeby dane wszystkich były np. w książkach telefonicznych – bo dotyczyłoby to każdego i każdy mógłby sobie równie łatwo sprawdzić gdzie mieszkam jak ja. Także nie miałbym nic przeciwko gdyby sieć była oparta na jakimś systemie tożsamości powiązanym z realnymi danymi, ale póki co tak nie ma i tożsamość jest wypadkową danych z realu, dbałości o anonimowość i działań takich jak ten hack. Wyciek danych tego rodzaju tworzy asymetrię, dlatego nie przyjmuję twojego podejścia “ok, wszystko jest w sieci ale mi to lotto” ;)

OK, dobrze to ująłeś i w zasadzie mogę zgodzić się, w szczególności z “wzajemnością” i “asymetrią”.

Mam wrażenie, ze w dalszej dyskusji również osiągnęlibyśmy konsensus, a tu nie forum dyskusyjne i nie ma co przeciągać, stąd dzięki za wymianę zdań i pozdrawiam :)

AVE…

Takie kretyńskie pytanie: co komu po Twoim adresie i nazwisku? Myślisz, że ktoś Ci paczkę z bombą wyśle, czy co? Nikt nie wysyła takich rzeczy za friko – są zbyt drogie. A może boisz się jakiegoś włamywacza? Rozczaruję Cię – włamywacz ma do wyboru a z dziesięć milionów różnych mieszkań czy domów – nie będzie szukał celu po skradzionych bazach danych. Jedyne, co Ci grozi to telemarketing…

Jeszcze śmieszniejszym przykładem paranoi na tle “bezpieczeństwa” są wszelkie próby ukrywania numerów rejestracyjnych na internetowych aukcjach. Po co, to ja nie wiem. Zwłaszcza że większość tych paranoików nie umie tego zrobić dobrze i albo kończą z głupim zdjęciem, albo z tablicą, którą i tak można odczytać…

@Smok: dzięki również.

@Urgon: boję się że ktoś kto mnie z różnych przyczyn może nie lubić w necie zacznie się mścić w realu. Stalking to wbrew pozorom nie są tylko historie o nieszczęśliwie zakochanych psychotykach.

omg! wyciekly *publiczne* klucze do vpn! przeciez one nie moga byc podawane do *publicznej* wiadomosci. na wszelki wypadek zjadlem kartke z moim kluczem prywatnym ;p

Myślałem, że oni są tam bardziej ogarnięci no ale… Zastanawiam się po co zaciemniać tak nieudolnie zrzuty ekranu?

Żeby byle lama sobie nie znalazła tak łatwo tych danych a jak ktoś jest kumaty to sobie znajdzie.

Aktualizacja

Chcąc znaleźć pierwotne źródło wycieku danych, prosimy wszystkich którzy je posiadają o wysłanie maila na adres rahes@gazeta.pl – proszę o załączenie informacji skąd dana baza została pobrana, kiedy, oraz kiedy mogła zostać tam umieszczona oraz jak wiele wejść już istnieje (oczywiście o ile dane informacje są dostępne). W miarę możliwości proszę o załączenie spakowanej bazy danych którą posiadacie – możliwe że jest kilka wersji, chcemy namierzyć je wszystkie.

hmmm

Oj, przyznanie się do posiadania takiej bazy to paragraf ;)

To jest scam. WordPressa 3.3.1 ktoś shaczył.

Tak się właśnie kończą newsy z niebezpiecznika ;)

Cóż za chamska podpucha… czy aby namawianie do wysłania bazy nie podpada pod paragraf o nakłanianiu do popełnienia przestępstwa?

dobry żart :)

ciekawe jak wiele osób z radością wyśle cokolwiek na tak mało wiarygodny adres jak rahes@gazeta.pl

Mogą pomyśleć, że skoro rootnode rooted to admin chciał mieć pewność, że nikt nie będzie mu modyfikował poczty przychodzącej ;)

@ Gruba skąd to przekleiłeś??

@ ahes co to znaczy “tak się właśnie kończą newsy z niebezpiecznika”?? to wina niebezpiecznika, że ci shackowali wordpresa?

rootnode status leży a miał być dostępny nie zależnie od wszystkiego.

Anyway po cholere atakujący te dane publicznie udostępnił. Sam nie skorzystał i daje publice? Mógł sobie dać nieskończone konto wydłużając czas opłaty w bazie. Mógł sprzedać dane o dziurze autorom. Zamiast tego popełnił przestępstwo i nie ma z tego nic poza tym że publika wie o tym że jest “brudnym” koniem

A skąd wiesz kiedy dokładnie ten wyciek powstał :)

Może już dawno opędzlował wszystko na czym się dało zarobić, więc co mu zależało.

– Mam bazę danych!

– Upublicznij!

– Dobrze.

Pytanie do administratorow rootnode (Zadaje je tutaj poniewaz strona rootnode status, ktora z zalozenia miala byc zrodlem informacji w takich sytuacjach, nie dziala). Skoro “Ciężko w tej chwili określić sposób włamu” to dlaczego Panowie nie odlaczyli maszyn od sieci do momentu kiedy bedziecie w stanie ten “sposob wlamu” okreslic lub do momentu pelnej reinstalacji?

Namawianie ludzi do logowania i zmiany hasla na maszynie na ktorej jest podejrzenie ze ktos niepowolany uzyskal roota jest bardzo ryzykowne i nieprofesjonalne. Przeciez jesli na rootnode jest rootkit ktory np. ukrywa podmienione sshd albo passwd, to wszyskie nowe hasla wyciekna, ale tym razem w tekscie jawnym.

Rootnode status nie leży tylko został shaczony, więc na razie zablokowałem dostęp.

Oo coraz ciekawiej :)

#rootnode

[16:02] napisalem skrypt ktory mi zlicza z różnych źródeł wejścia

[16:02] tylko ze cos źle regexpy chyba łapie -.-

[16:02] niebezpiecznik.pl: 600 wykop.pl: 166 facebook: 46 other: 768 count: 1020

Dokładniej: http://misc.darkserver.it/dumpstats/

Odnosiło się do tego dumpa co wyżej wrzuciłem…

Następnym razem nie wklejaj takich wycinków, bo nie wiadomo o co w nich chodzi.

Ma ktoś tą bazke? Mam tam konto i ciekawe ile haseł musze zmienić :) jak ktoś ma to interesuje mnie tylko moj rekord żeby nie było…

@Paweł: Co to za wątpliwości w ogóle? *wszystkie* hasła, które trzymałeś gdzieś w rootnode zmień. Nie wiem, hasła do IMAPa z .muttrc, hasła do baz danych. Jako użytkownik musisz zawsze założyć wariant najgorszy, tzn., że wszystko co tam miałeś zostało wyciągnięte.

Sprawa jest śmieszna wręcz, siedzę cały dzień i obserwuję co się dzieje na kanale #rootnode. Ahes ma pecha za pechem, ostatnio jak nie awaria, to druga awaria albo włam.

Tylko tym razem sprawa wygląda nie na chakierowską zabawę w stylu gówniarzy, którzy chcą się popisać przed gołowąsami i innymi kolegami – odnoszę wrażenie, że teraz ahes męczy się z zabezpieczeniem spraw i dojściem, kto mu zrobił kuku, bo to wygląda na osobistą wycieczkę. Podpadł komuś, kto postanowił się zemścić w najbardziej chamski sposób, w jaki potrafił. Dokopać, zniszczyć i mieć radochę. Upubliczniając bazę sam nic nie zyskał, ale narobił ahesowi tyle kłopotów, że teraz może się on już z tego nie wygrzebać. Dodatkowo wbił się na wordpressa na rootnodestatus.net – chociaż nie ma pewności, że to ta sama osoba.

Zgłaszanie do organów ścigania? To by była śmierć dla rootnode. I nie chodzi tylko o to, że ktoś się przyczepi do jakiegoś niezbyt-kryształowo-czystego aspektu, ale maszyny zostałyby zabezpieczone i wszystko idzie w niebyt na długi czas. Wszystko. To oznaczałoby biznesową śmierć, koniec rootnode. Dlatego włamywacz dobrze wiedział co robi, czuł się bezkarny. Zrobił ahesowi takie kuku, że sam tego nie może tego nigdzie zgłosić, a jeśli użytkownicy go gdzieś zgłoszą za niedotrzymanie warunków przechowywania danych osobowych, też upadnie.

Trzymam kciuki za rootnode i ahesa, bo naprawdę szkoda by było, żeby pierwszy w naszym kraju, na tak szeroką skalę zakrojony wszystko-mający-shell upadł. Pomijam tu już kwestie stabilności, oversellingu, niedostępności różnych usług, problemów i awarii. Popatrzcie na mydevil – chłopaki po prostu inspirują się rootnode i pracą ahesa. I teraz pionierzy mieliby upaść? Byłaby to niepowetowana strata.

Z powyższych wywodów: ktoś celowo chciał zrobić ahesowi krzywdę na polu biznesowym i taka była motywacja tego ataku. Komuś musiał podpaść.

E, sorry ale chyba trochę pieprzysz. Masz jakieś historie na potwierdzenie tego, że zgłoszenie włamu owocuje zarekwirowaniem sprzętu ofiary przestępstwa?

Sebek: *skuteczne* zgłoszenie tak. Zazwyczaj czeka cię olewactwo i umorzenie śledztwa. Ale skuteczne zgłoszenie wymagałoby położenia usługi przynajmniej na czas zrobienia kopii na potrzeby śledcze, a w praktyce mogłoby oznaczać zarekwirowanie zaatakowanych maszyn.

RN padało już tyle razy że down na czas zrobienia kopii robiłby chyba niewielką różnicę, no i na pewno byłby odebrany lepiej niż awaria. A co do tej rekwizycji to dlatego właśnie pytam o konkretne przykłady że coś takiego się działo, a nie że teoretycznie “mogłoby”.

Odhaszowanie MD5 będzie kwestią czasu. Chętnie obejrzałbym statystyki najczęściej występujących haseł wśród geeków i świata IT. Chyba wypadamy lepiej niż “123456”, “qwerty”, “polska” czy “kasia” na GG.pl

Na GG atakowano słownikiem, zdalnie. To nie było miarodajne, pokazało tylko co atakujący w bazie.

Racja, ale mimo wszystko słownik miał w sobie te najbardziej popularne hasła, więc pierwsza 10 się nie zmieni. Potwierdzić to może ten post https://niebezpiecznik.pl/post/najpopularniejsze-polskie-hasla/ (10.000 haseł z popularnych, polskich kont email)

Jeśli uwzględnialibyśmy całą bazę… to możemy się porównać do grupy miłośników polskiej pornografii :P (https://niebezpiecznik.pl/post/jakie-jest-najpopularniejsze-haslo-w-polsce/)

No i po rootnode. Z listu od Ahesa:

Obecna sytuacja, wasze komentarze i opinie wskazują jednoznacznie, że

pora na zakończenie i zamknięcie projektu Rootnode.

Szkoda, szkódka, szkodziątko.

“Szanowni użytkownicy,

miało miejsce włamanie na serwery Rootnode wraz z wyciekiem naszej systemowej

bazy danych do Internetu. Baza zawierała dane osobowe wszystkich użytkowników,

zarówno obecnych, jak i byłych.

Sprawę traktujemy poważnie, przeglądamy logi i szukamy śladów. Jeśli tylko

zdobędziemy sensowny materiał dowodowy sprawa zostanie zgłoszona na policję.

Niestety ze wstępnej analizy wynika, że nikłe są szanse na znalezienie sprawcy

a sam atak nastąpił dużo wcześniej niż wyciek danych, co było sprytnym

zagraniem włamywacza.

Zrzut bazy danych został zamieszczony na jednym z serwisów do udostępniania

plików. Zaraz po informacji o włamaniu zostało zgłoszone nadużycie

i po kilku godzinach plik został usunięty.

Udostępnione dane zawierały takie informacje osobowe jak:

imię, nazwisko,

nazwa firmy, NIP

numer telefonu, adres

lista domen,

lista kont pocztowych,

lista płatności i faktur,

hasła (zakodowane) do serwera SSH,

hasła (zakodowane) do kont pocztowych,

hasła (niezakodowane) do kont FTP,

certyfikaty VPN

Nie przechowywaliśmy numerów PESEL użytkowników.

Wchodząc w szczegóły techniczne należy wspomnieć, że baza znajduje się

na osobnym serwerze z dostępem ograniczonym jedynie dla serwerów Rootnode.

Do bazy łączy się program Szatan odpowiedzialny za zarządzanie kontem oraz za

czytanie i zapisywaniem danych do bazy systemowej. Uwierzytelnianie

użytkowników w Szatanie odbywa się za pomocą socketów uniksowych dlatego

konieczne jest działanie demona na maszynie shellowej. Przez to właśnie

uzyskując dostęp do maszyny shellowej można podglądnąć plik konfiguracyjny

Szatana, w którym zapisane są dane dostępowe do systemowej bazy danych.

Prawdopodbnie tym sposobem została wykradziona baza danych. Co więcej

o ostatnim czasie w Linuksie pojawiły się dwie krytyczne dziury, które

umożliwiały łatwy atak na serwer shellowy (memipodder oraz sudo).

W sytuacji takiego ataku należy założyć najbardziej pesymistyczny scenariusz,

że wszystkie serwery zostały skompromitowane. Oznacza to kilka rzeczy:

1. systemy nie nadają się do użytku i muszą zostać przeinstalowane ze

względu na możliwość istnienia backdorów, rootkitów oraz łatwego

wyprowadzania ataków za pośrednictwem tych maszyn.

2. istnieje szansa na pojawienie się szkodliwego kodu w stronach

hostowanych na Rootnode. Taki kod także może służyć do różnego rodzaju

ataków lub do zbierania informacji o użytkownikach.

Zastanawiając się nad sensownością ataku bierzemy pod uwage trzy powody:

1. osobista zemsta wymierzona w Rootnode oraz we mnie

2. nieczyste zagranie ze strony konkurencji

3. dzieciak (script kiddie) wykorzystujący gotowy exploit i udostępniający

dane w ramach trofeum.

W takim środowisku jakim jest Rootnode bardzo trudno jest utrzymać wysoki

poziom bezpieczeństwa, ponieważ oznaczałoby to ograniczenia na każdym kroku.

Niemniej jednak jest mi bardzo przykro z zaistniałej sytuacji, a także

za brak utylizacji starych danych osobowych.

Przepraszam za poniesione straty.

Obecna sytuacja, wasze komentarze i opinie wskazują jednoznacznie, że

pora na zakończenie i zamknięcie projektu Rootnode.

Pozdrawiam serdecznie.”

”

Niemniej jednak jest mi bardzo przykro z zaistniałej sytuacji, a także

za brak utylizacji starych danych osobowych.

”

[czepianie-się słówek]

“Utylizacja” (wykorzystanie) danych osobowych osób które przestały być klientami akurat zdecydowanie następowała.

Brakło za to danych usunięcia / zatarcia / zniszczenia.

[/czepianie-się-słówek]

Nie podoba mi się jednak że w wiadomości podane jest, że “Jeśli tylko

zdobędziemy sensowny materiał dowodowy sprawa zostanie zgłoszona na policję.”: to chyba powinna być sprawa priorytetowa, choćby ze względu na to, że wiarygodność własnych badań jednej ze stron na niezabezpieczonym materiale – i to jeszcze przy działającym systemie – oscyluje gdzieś pomiędzy żadną a ujemną. Jak w docelowym postępowaniu sądowym wykazać wiarygodność takich dowodów?

Pod adresem:

http://groups.google.com/group/rootnode-pozew/

jest prowadzona dyskusja na temat zgłoszenia kradzieży danych do organów ścigania (ahes nie bardzo kwapi się żeby to zrobić).

http://rootnodestatus.net/?p=2142

I co z tego? Nowe rootnode – ta sama dzieciarnia. http://pastebin.com/raw.php?i=3qP60veA

O jej, ale straszne. Sklejone jakieś wyrywkowe zdania bez kontekstu.

Wspomniany hack dotyczył wprowadzenia namespaceów na pam+nss, aby ograniczyć widoczność /etc/passwd i /etc/shadow. BTW, bardzo ciekawe rozwiązanie.

Tak się składa, że główny kontekst jest tu jak najbardziej zachowany. Były obietnice produkcyjnych rozwiązań, miało być lepiej, bez pustych obietnic. Obiecujesz, nie było o czasie. Cytując posta na rns z 7 lutego:

“14 dni na środowisko webowe z całkowitą separacją użytkowników z tymczasowym ograniczonym środowiskiem shellowym (możliwość uruchomienia screena, irssi, ekg itp.)

Osobiście dopilnuję przeniesienie każdej domeny, która obecnie działa w ramach Rootnode. Po przygotowaniu maszyn (a przed migracją domen) zostanie wysłana infromacja na Rootnode status.”

Dzisiaj, gdy minęło 17 dni możemy przeczytać, że mamy dopiero środowisko testowe, a na produkcyjne potrzeba więcej czasu. Dodam już, że pełen log z IRC z tamtego dnia pokazuje Twój stosunek do klientów. Nie uczysz się na własnych błędach, ahes… ;-)

Zgadza się. Straszne.

Zabierasz się za coś najwyraźniej bez odpowiedniego przygotowania i wiedzy, bo kiedy przychodzi deadline, nagle “zaskakują” Cię problemy, z którymi nie radzisz sobie przez dwa dni. Do tego rzucasz słowa na wiatr, najpierw mówisz na “100%”, a potem “mykasz” do domu. A ludzi, którzy mają o to do Ciebie pretensje, banujesz na ircu, bo przeszkadza Ci ich “negatywne nastawienie” (tak, rozszerzyłem sobie kontekst zaglądając w logi #rootnode).

Straszne, że po tym wszystkim, co się stało, wciąż demonstrujesz postawę dziesięciolatka. Bo chyba inaczej nie można nazwać usuwania nieprzychylnych komentarzy, banowania niezadowolonych klientów czy reakcji w stylu “o jej, ale straszne”.

Straszne.

Trochę zmienione formatowanie, żeby dało się przeczytać. Te komentarze zostały przed chwilą usunięte przez ahesa z rootnodestatus: Temat się odświeżył za sprawą Bernarda: https://niebezpiecznik.pl/post/rootnode-net-hacked/#comment-65470 O jej Chyba dyskusja bez obaw o usunięcie komentarzy przeniosła się na niebezpiecznika… Ktoś tu pozbywa się niewygodnych treści po cichu? ;)

Trochę zmienione formatowanie, żeby dało się przeczytać. Te komentarze zostały przed chwilą usunięte przez ahesa z rootnodestatus: [abe] Temat się odświeżył za sprawą Bernarda: https://niebezpiecznik.pl/post/rootnode-net-hacked/#comment-65470 [ahes] O jej [mario] Chyba dyskusja bez obaw o usunięcie komentarzy przeniosła się na niebezpiecznika… Ktoś tu pozbywa się niewygodnych treści po cichu? ;)

rootnode ostatecznie umarło. Marcin wysłał maila parę dni temu:

Witaj,

nadszedł czas, aby się rozstać. Podjęliśmy trudną decyzję o zakończeniu

projektu Rootnode. Dziękujemy za wspólnie spędzone 7 lat.

(Rootnode 2006-2013)

Twoje konto (XXXXXX) wygasło i nie zostanie przedłużone.

Dane twojego konta:

UID: XXXX

Login: XXXXXX

Data ważności: 2013-03-07

Będziemy utrzymywać dwie maszyny: web i db/backup oraz usługę mail

i listy mailingowe, aż do momentu wygaśnięcia ostatniego konta.

Dostęp do twojego kontenera, kont pocztowych i innych usług zostanie

wyłączony jeszcze dzisiaj. Gdybyś z jakiegoś powodu chciał się

dostać do swoich danych (pomimo tego, że to nie pierwszy e-mail

informujący o wygaśnięciu twojego konta) daj mi znać pod adresem:

marcin@rootnode.net.

Pozdrawiam.