4/11/2014

Rootpipe to nazwa dziury w najnowszym systemie operacyjnym Apple – OS X Yosemite. Przy jego pomocy atakujący może zdobyć uprawnienia roota bez konieczności znajomości hasła. Poprawka ukaże się dopiero w styczniu, ale już tera znane jest obejście, które polecamy jak najszybciej wdrożyć na waszych Makach.

Rootpipe – podniesienie uprawnień na Mac OS X Yosemite

Błąd został odkryty przez szwedzkiego hackera Emila Kvarnhammara. Apple poprosiło go jednak, aby nie publikował szczegółów ataku do 15 stycznia 2015, można więc wnioskować, że dopiero wtedy firma wypuści odpowiednie patche.

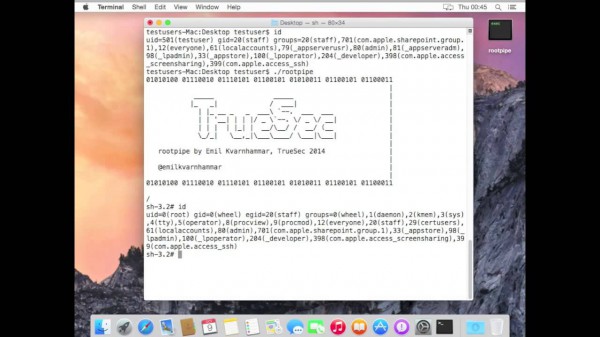

Na czym polega błąd? Nie wiadomo — autor umieścił jedynie takie, w zasadzie nic nie mówiące, video:

Emil wyjaśnia, że błąd jest modyfikacją załatanej już dziury w starszej wersji systemu OS X — zgodnie z prośbą Apple nie ujawnia jednak żadnych szczegółów technicznych. Być może sama nazwa jest wskazówką?

Mam Yosemite, co robić, jak żyć?

Emil twierdzi, że błędu nie da się wykorzystać, jeśli włączony jest FileVault, czyli szyfrowanie całego dysku twardego. Zachęcamy Was do jego włączenia, nie tylko z powodu ochrony przed Rootpipem — generalnie szyfrowanie dysku to dobry pomysł.

Dodatkowo, skoro błąd dotyczy kont z uprawnieniami administratora, dobrym pomysłem, do czasu ukazania się poprawki, jest przejście na konto, które nie posiada tych uprawnień. Wystarczy stworzyć nowe konto administratora, przelogować się na nie i z jego poziomu odebrać uprawnienia administratorskie swojemu standardowemu kontu.

PS. Przy okazji, na Packetstormie ukazał się kod innego exploita pozwalającego na podniesienie uprawnień na OS X Maverick — wykorzystuje brak weryfikacji podpisu w module IOBluetootheHCIUserClient.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Video mówi dużo;]

Po uruchomieniu skryptu widać, że dostał się do konta roota bez podawania jakiegokolwiek hasła co mówi nam widoczne uid=0[root].

No shit, Sherlock.

Tyle to wiadomo z pierwszego akapitu artykułu, nie trzeba filmiku oglądać.

> już tera znane jest obejście

Panowie… :)

Macie to zara poprawić!

Mi na służbowym Ubuntu 14.04 ekran logowania wysypywał się do pulpitu ;) I to za darmo!

miałem podobnie w mincie, ale po “zablokowaniu”

skąd system miałby wiedzieć przed zalogowaniem, do czyjego pulpitu się wysypać? :)

@mariusz: nie mam pojęcia, ale losowo po otwarciu pokrywy ekran logowania był widoczny, ale “zawieszony” i po profesjonalnym przepełnieniu bufora za pomocą klawiatury (tak jak się to robiło ze starymi telewizorami :D) proces (?) z oknem logowania się wywalał i byłem w pulpicie.

Pozdrowienia z Debiana ;)

Środowiska graficzne w Linuxie mają to do siebie, że lubią omijać wszelkie zabezpieczenia. M.in. dlatego ten system nie zasiądzie na długo w komputerach domowych.

@devtcp

Twierdzisz, że użytkownikom domowym zależy na bezpieczeństwie, dlatego wybierają Windows?

A taki był ładny, amerykanski.

Jakiś mało profesjonalny ten hacker – jest nazwa, ale gdzie logo?

Jak tak można? Fanpage na FB też powinno powstać…

a gdzie twoj FB?

Ciekawe, czy apple coś gościowi odpalił za ten błąd, czy poprosił a koleś się zgodził….

Ciekawe widać, że to było robione na Becie Yosemitea.

@devtcp

Twierdzisz, że użytkownikom domowym zależy na bezpieczeństwie, dlatego wybierają Windows?

Nie ma systemów ani aplikacji działających idealnie jeżeli nie znaleziono błędów oznacza to że są źle przetestowane