19/11/2015

Przestępcy wysyłający fałszywe e-maile nakłaniające nas do otwarcia załącznika z reguły są do znudzenia powtarzalni. Dlatego też nie opisujemy każdego nowego e-maila zachęcającego do otworzenia załącznika “na hasło”. Tu jednak zrobimy wyjątek…

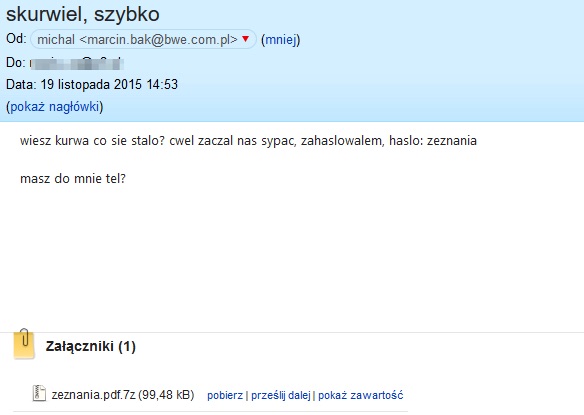

Oto, jakie wiadomości od wczoraj docierają do skrzynek Polaków z adresu marcin.bak@bwe.com.pl:

Treść, choć pewnie dla większości na pierwszy rzut oka sprawiająca wrażenie “nieprzeznaczona do mnie” jest na tyle spektakularna, że wiemy iż kilku odbiorców otworzyło załącznik z czystej ciekawości. Zapewne chcąc dowiedzieć się, o czego dotyczyło “sypanie”…

Zapamiętajcie raz na zawsze — wszystkie e-maile z załącznikami, które trzeba wypakować podając hasło najlepiej od razu kasować. Przekażcie tę zasadę wszystkim swoim mniej obeznanym z zagrożeniami internetowymi kolegom i koleżankom.

Dziękujemy czytelnikom, a zwłaszcza Mario_vs za przesłanie próbki

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Rozumiem, że hasło jest zabezpieczeniem przed przeskanowaniem zawartości przez filtry systemów przekazujących e-maile, nie mylę się?

Tak, masz rację. I też takie coś dostałem. Na szczęście jestem zbyt inteligentny żeby się dać tak przecwelić cwaniaczkom od Krystyny z gazowni.

@SuperTux a do tego jaki skromny i jakie bogate słownictwo…

Gdzie pobrać próbkę?

@SuperTux, jeżeli byś był “zbyt inteligentny” nie trafiłbyś do bazy mailingowej spamerów.

@jaa – taaa, bo firemki różne naszych mejli nie sprzedają na lewo i prawo. 8)

Niezły wyścig szczurów w tych komentarzach macie, jakiś sezon burakowy w gimnazjum?

Oczywiście, archiwa z hasłem są szyfrowane.

Kojarzy mi się, że dawno, dawno temu (tj. w DOSie) ARJ albo RAR miały taką funkcję, że przy rozpakowywaniu mogły wykonywać jakiś skrypcik. Teoretycznie miało to pozwalać na zrobienie programu instalacyjnego, wyświetlającego jakieś pożyteczne informacje itp. ale kasować pliki też mogło.

Czy współczesne archiwizery (np. wspomniany 7zip) też miewają takie “ficzery”?

Czyli: czy oprócz malwaru w takiej paczce grozi jeszcze skrypcik archiwizera?

takie ficzery są nadal, jednak teraz juz tylko w przypadku archiwow typu sfx – czyli typowy plik wykonywalny, wiec nawet bez tych ficzerow mozna dokleic co sie chce. samo wypakowanie zwyklego archiwum “nie-sfx” nie spowoduje nic zlego, chyba ze ktos wykorzysta jakiegos 0-daya na twoj dearchiwizer lub wypakowane pliki beda zawieraly exploita na samego windowsa ktory nie wymaga iunterakcji oprocz wyswietlenia katalogu z zawartoscia (stare exploity plikow lnk, ttf)

Jeśli się znajdzie odpowiednią lukę, np przepełnienie jakiejś zmiennej itp to można nawet wykonać jakiś kod zwykłym plikiem graficznym, o ile użytkownik użyje do jego otwarcia konkretnego programu (lub biblioteki, w którą może być wyposażonych kilka programów), więc kto wie… może takie exploity istnieją na 7zipa itp.

Sam 7zip uchodził przez długi czas za najbezpieczniejszy program do archiwizacji, bo na te popularne było mnóstwo exploitów, a 7zip otwierał pliki prawie każdego formatu, nie będąc podatnym na te exploity (no chyba, że ktoś stworzył exploit na 7zipa, ale był tak mało popularny i nie był tak dziurawy jak inne, że takie exploity praktycznie nie istniały).

Dziwne te antywirusy że potrafią przeskanować załączniki poczty w tym spakowane ale nie potrafią użyć każdego słowa z treści wiadomości i tematu emaila w roli hasła dla zaszyfrowanego . Dziwne też że ludzie sami otwierają takie załączniki nie dziwiąc się że dostali zaszyfrowany plik i hasło w jednej wiadomości..

Nawet jakby potrafi�??y, to wstawiasz U+202d i piszesz od tyłu…

Na każde pseudosprytne zabezpieczenie jest równie pseudosprytny exploit.

dajcie malware do analizy

napisz do michala marcina baka to może Ci podeśle ;)

“Zapamiętajcie raz na zawsze — wszystkie e-maile z załącznikami, które trzeba wypakować podając hasło najlepiej od razu kasować. ” Lepiej, żeby właściciel skrzynki e-mail mógł przeglądać nasze prywatne dane i wykorzystywać je do celów reklamowych? Oczywiście jawne podanie hasła w treści maila byłoby równie skutecznym zabezpieczeniem, co klucz ukryty pod wycieraczką (jedynie mogłoby utrudnić automatyczne skanowanie załączników), a do szyfrowania maili i ich załączników lepiej stosować GPG, ale w razie wątpliwości można wypakować archiwum w izolowanym środowisku i przeskanować własnym antywirusem.

Dobrą radą była by również nie włączanie makr w dokumentach Office. Ostatnio dostałem normalny plik worda, chyba z zaszyfrowanym kodem jakiegoś programu, po jego otwarciu na VM pokazał mi się komunikat o potrzebie włączenia makra w Office 2007. Sprawdziłem na swojej maszynie ustawienia Worda i ostrzeganie o makrach miałem wyłączone więc gdybym uruchomił niewinnie wyglądający plik Worda miałbym zainstalowany jakiś syf (nie wiem dokładnie jaki). Jeśli administracja jest zainteresowana, mogę go podesłać do analizy. Antywirus Kaspersky + skaner MCafee nie wykryły drania, ale 360Total Security wyświetlił ostrzeżenie “MacroDropTrojan.