4/1/2012

Ciekawy artykuł opublikowała na łamach Wyborczej Ewa Siedlecka. Dotyczy on chęci nieuprawnionego dostępu Wojskowej Prokuratury Okręgowej w Poznaniu do treści SMS-ów przesyłanych przez dziennikarzy Rzeczpospolitej i TVN 24, którzy ujawnili w mediach informacje ze śledztwa smoleńskiego.

Prokuratura nie może żądać dostępu do SMS-ów

Jak czytamy w Wyborczej:

Szukając źródła przecieku z prokuratury, Wojskowa Prokuratura Okręgowa w Poznaniu wydała polecenie przekazania przez teleoperatora nie tylko wykazu połączeń – telefonicznych i SMS-owych – ale też ”treści wiadomości tekstowych” z okresu pomiędzy 30 kwietnia a 15 listopada 2010 r. (postanowienie z 10 stycznia 2011 r.).

I tu pojawia się problem, ponieważ o ile prawo telekomunikacyjne zezwala organom ścigania na pobieranie od telekomów bez zgody sądu danych takich jak:

- kto jest właścicielem danego numeru,

- z kim się kontaktował,

- gdzie przebywał (“triangulacja” BTS)

to nie pozwala na łamanie tajemnicy korespondencji — z w/w prawa wyłączono dostęp do “treści indywidualnych kominikatów” bez zgody sądu.

W przypadku dziennikarzy Rzeczpospolitej i TVN24, Cezarego Gmyza i Macieja Dudy, żądanie prokuratury jest jawne (w ramach postępowania karnego, są oficjalne “ślady na papierze”), autorka artykułu zastanawia się jednak, czy tego typu naruszenia prawa zdarzają się w ramach czynności operacyjnych, czyli zanim wszczęte zostanie formalne postępowanie karne (brak oficjalnych “śladów na papierze”).

Służby “pracują” w telekomach

Dla tych którzy nie znają pracy operatorów telekomunikacyjnych od środka małe przypomnienie: art. 179 ust. 4b prawa telekomunikacyjnego mówi, że teleoperatorzy powinni udostępniać dane ‘”bez udziału pracowników przedsiębiorcy telekomunikacyjnego.”. W skórcie: przedstawiciele służb mają swoje własne “pokoje” u teleoperatorów z nielimitowanym dostępem do ich baz danych. Można się zatem domyśląć, jak wygląda “kontrola” pracy takiego pracownika służb (a raczej jej brak)… Potwierdza to cytowany w artykule Siedleckiej Wacław Iszkowski, prezes Polskiej Izby Teleinformatyki.

I na koniec statystyka: polskie służby i policja sięgają po dane od teleoperatorów 1,3 mln razy w ciągu roku i jak zauważa Siedlecka, tylko policja ma obowiązek niszczyć pozyskane w ten sposób dane, jeśli nie przydadzą się one w trakcie śledztwa. Na marginesie, polskie służby wysyłają także żądania o dane do Google.

Jak chronić się przed podsłuchem i inwigilacją?

Jeśli komuś zależy na prywatności swojej komunikacji przez SMS, powinien swoje wiadomości szyfrować przed wysłaniem. Dla telefonów z Androidem jest specjalna aplikacja. Dla poczty elektronicznej też (integruje się z większością programów pocztowych). Warto też sprawdzić, czy nie mamy na telefonie “operatorskiego trojana” i w razie potrzeby usunąć go.

Warto też pomyśleć o skorzystaniu z osobnego telefonu (aparatu) i osobnej karty SIM (nierejestrowany prepaid) do “prywatnych” kontaktów. I pamiętać, żeby do “prywatnego” telefonu nie włożyć innej niż “prywatna” karty SIM, oraz żeby “prywatnej” karty SIM nie włożyć do innego niż “prywatny” telefonu. Sieci telefonii komórkowej są w stanie zidentyfikować w ilu różnych telefonach znajdowała się konkretna karta SIM (każdy telefon ma unikalny numer IMEI, a karta przedstawia się sieci przy pomocy m.in. numeru IMSI).

Najlepiej też unikać włączania obu telefonów (“prywatnego” i normalnego) jednocześnie w tej samej lokalizacji. Są wtedy podpięte do tego samego BTS-a i zdradzić mogą cię wspólne dane lokalizacyjne dla obu telefonów/kart (por. Polacy są śledzeni przez komórki, lokalizowanie klienta przez komórkę oraz telefony zdradzają, gdzie byłeś.)

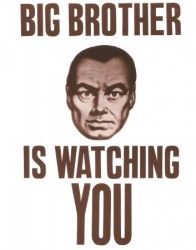

Aha, jeszcze jedno — kiedy już zostawisz swój prawdziwy telefon w mieszkaniu i udasz się w drogę na drugi koniec miasta, celem włączenia i wykonania połączenia z “prywatnego” telefonu, pamiętaj o kamerach przemysłowych na skrzyżowaniach i okolicznych budynkach :) …oraz tym jak można je “oszukać”. W dzisiejszym świecie, coraz ciężej jest wymsknąć się spod oka Wielkiego Brata…

P.S. Jeśli popełnisz błąd i cię “namierzą”, warto zawczasu zadbać o dane na komputerze, w pełni szyfrując swój dysk np. za pomocą darmowego Truecrypta w trybie Full Disck Encryption. To chyba wszystko. Mamy nadzieję, że podczas czytania tego artykułu nie spadła ci z głowy aluminiowa czapeczka — wiesz przecież, czym to grozi… ;-)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

———>8

W skórcie: przedstawiciele służb mają swoje własne “pokoje” u teleoperatorów z nielimitowanym dostępem do ich baz danych. Można się zatem domyśląć, jak wygląda “kontrola” pracy takiego pracownika służb (a raczej jej brak)…

8<———

A założenie audytu na DB to nie łaska?

pracowalem w jednej z sieci tel. kom. i mieliśmy tam byłego ubeka zatrudnionego. nawet jesli byl audyt bazy, to wierz mi ze nikt z chlopakow nie ticketowałby naruszenia dostepu do danych przez ubeka. takiego goscia warto miec po swojej stronie ;] nawet nie przypuszczasz , ile syfu taki ubek moze narobic ;]

@bartek: tego typu dostęp, dla “obcych osób” ( z poza organizacji ) zakłada się na odwrotnych zasadach niż podane powyżej – need-to-know. Biorąc pod uwagę w/w. przepisy taki gostek miałby wjazd na bazę do widoków zawierających DO, nr tel przychodzący / wychodzący; informacje odnośnie bts ( poziomu sygnałów ).

O dostęp do innych “ekstra” danych z bazy powinna obowiązywać wewnętrzna procedura firmy w postaci wniosku do działu bezpieczeństwa (bo rozmawiamy tu o firmach, których zobowiązania praktycznie obligują do posiadania bezpieczników pod ręką) o nadanie takich uprawnień z załącznikiem w postaci nakazu sądowego.

Zdaję sobie sprawę z tego, że latanie i zakładanie incydentów na podstawie danych audytowych nie jest miłą sprawą, szczególnie przy tego typu “użytkownikach”.

Lepiej zapobiegać niż leczyć.

DELLF – ale tacy ubecy to nie sa obce osoby dla firmy , one maja etat i w telkomie i innej instytucji panstwowej;] a jesli chodzi ci o oprogramowanie dostepowe do bazy , tzn interfejs dla sluzb to przetarg na jego wykonanie wygrywa firma powiazana z odpowiednimi osobami , wiec na papierze masz fajna bezpieczna aplikacje , a ci co maja wiedziec jak obejsc zabezpieczenia wiedza :]]]

@bartek

Bez wgryzienia się głębiej w architekturę ciężko mi cokolwiek powiedzieć, ale po akcji tego typu, o ile nie było błędu przy implementacji (zbyt wysokie uprawnienia do bazy) pozostaje założyć zgłoszenie do producenta + odpowiednich organów o błędzie w aplikacji i potencjalnych nadużyciach.

Z punktu widzenia firmy jest to naruszenie bezpieczeństwa.

Odnośnie “operatora bezpieczeństwa” zatrudnionego na 2 etaty w różnych instytucjach: niezależnie od tego czy osoba ma etat, czy nie, w tego typu przypadkach w szczególności zwraca się uwagę, czy nie ma konfliktu obowiązków wykonywanych przez tą osobę (np. nie może być ona jednocześnie DBA).

Chyba muszę przestać czytać niebezpiecznika bo zaczynam się bać tego świata :D

Przy najbliższym reinstallu szyfruję partycje na pececie…

Nie musisz czekać na reinstalacje. TrueCrypt szyfruje partycje systemowe po zainstalowaniu systemu. W dowolnym momencie. Sprawdź to sobie :-D

Pytaliście niedawno, czym powinni zająć się polscy ‘Anonimowi’. Właśnie tą sprawą.

Polscy anonimowi zajmują się trollingiem i obrażaniem martwego papieża a nie tak jak dzieciaki z 4chana walką o jakieś wyższe idee która nic nie daje.

@wykopers A przepraszam, czy “martwy papiez” ma jakis

immunitet czy jak ? Swoja droga jak byl “zywy papiez” to obrazal

pol swiata zakazujac uzywania prezerwatyw w regionie gdzie 30%

populacji jest zakazone wirusem HIV, tym samym przyczyniajac sie do

setek tysiecy pozniejszych zachorowan i zgonow. I to bylo w

porzadku rozumiem ? Na Niebezpiecznika proponuje Ci zostawic tematy

stricte “z branzy” ;)

@takitam [Nie na temat artykułu, ale muszę odpisać, bo nie mogę patrzeć jak się głupoty wypisuje.]

Ja Tobie również polecam zostawić tematy, o których masz nikłe pojęcie. Poczytaj sobie o programie ABC w Ugandzie, następnie o tym co faktycznie mówił “martwy papież” o prezerwatywach. Może troszkę Ci się wyjaśni.

Ja bym polecal TrueCrypt do zakodowania czesci danych lub calego dysku (nawet z drugim ukrytym OS).

A co do telefonow (“prywatnego” i normalnego) – jezeli beda w konkurenyjnych sieciach – nie zostana zalogowane do wspolnego BTS.

brednie piszesz , chyba ze pracujesz dla sluzb i masz zadanie dezinformowania ;] bts czesto sa wspoldzielone a operatorzy maja miedzyoperatorskie bazy do wymiany pewnych informacji.

Dziwne,tutaj gdzie mieszkam na wsi w kazdym miasteczku jest BTS dla innej sieci,nic wspolnego procz roamingu wewnetrznego np PLAY->PLUS

Witam,

Od jakiegoś miesiąca czytam tą stronę i powiem Wam jedno – Straciłem 20lat swojego życia – ta strona jest po prostu WOW!

Żadna tajemnica. Środowisko kibicowskie jest tak inwigilowane od lat, nie raz i nie dwa się koledzy dowiadywali na komendzie o treści swoich smsów.

Jeśli mieli już coś na sumieniu to pozwolenie sądu nie byłoby pewnie problemem, więc wszystko mogło być legalne

qj0n: Niespecjalnie, celowali raczej w zastraszenie sporo wiedzących, ale nie zamieszanych w żadne przestępstwa. Pewne fakty też wskazywały na permanentne przechwytywanie smsów niektórych osób.

True Story, znam to od podszewki. Policjant na przesluchaniu cytuje niemal wprost tresci moich smsow probujac wymusic zeznania po czym w sadzie po owych smsach nie ma sladu choc byly jednoznaczne. Zaraz, zaraz, a moze to mi sie tylko przysnilo…? : >

@morsik: “Przy najbliższym reinstallu szyfruję partycje na pececie…” -> nie musisz reinstlaowac. TrueCrypt moze Ci zaszyfrowac “zywy” (i nawet nie musisz robic sobie przerwy w pracy)

Wreszcie wychodzi na to, że aplikacja do szyfrowania SMS-ów jaką napisałem sobie na telefon do czegoś się przyda! :-)

Oczywiście z prywatnego telefonu i karty dzwonimy tylko raz najlepiej na inny numer prywatny a kupujemy je za gotówkę która dostaliśmy jako resztę na targu.

pozostaje już wtedy ‘tylko’ problem identyfikacji po głosie…

Ogólnie powodzenia… Nie bez powodu posłowie spotykają się na cmentarzach…

Wtedy najlepiej użyć podstawionego nagrania z lektora elektronicznego do przesyłu i analiza fonoskopowa się wali jak będzie gadał lektor i oczywiście zostaną zastosowane wszystkie powyższe uwagi co do telefonu jak tylko chcemy przesłać informację głosową. W tej materii należy też zwracać uwagę na całkowitą tajność przeprowadzania takiej operacji..

Chciałem tylko nieśmialo zauwazyć, że NIGDZIE nie wykazano, że prokuratura otrzymała SMSy. Gdyby je otrzymała, to operator naruszłby obowiązujące prawo. To tylko niedouczony prokurator zażądał SMSów. Ale daję pół ręki, że operator wysłał go tam, gdzi ejego miejsce – czyli na drzewo. Dziennikarze znowu robią wielkie aj-waj, że zaglądają nam w smsy. Tylko jeden prokurator zażądał treści smsów, bo nie dotyczał przepisów. Zapewne niczego nie dostał. I ot cała wielka inwigilacja.

Tak, tak…w latające świnie też wierzymy. Oczywiście informacje o łamaniu prawa przez organy państwowe zawsze są upubliczniane…

W kolejnym artykule tej samej autorki jest wyraźnie napisane, że prokuratura wnioskowała o SMS-y, ale ich nie dostała:

“Prokuratura wojskowa sześć razy złamała prawo. Żądała od teleoperatorów – bez postanowienia sądu – ujawnienia treści SMS-ów z telefonów prokuratorów i dziennikarzy. Teleoperatorzy odmówili.”

źródło: http://wyborcza.pl/1,75248,10923033,Prokuratura_wojskowa_szesc_razy_zlamala_prawo.html

Odbywają się jakieś mniej lub bardziej bzdurne dyskusje techniczne.

Nie zastanawia was, że w swoim własnym kraju, nie będąc na bakier z Prawem obywatel chcąc zachować przynależną mu prywatność musi zachowywać się jak przestępca ?

Naprawdę czujesz, że to jest Twój kraj? Jaki masz wpływ na cokolwiek? Czy ktoś u władzy realnie liczy się z Twoim lub Twojego środowiska zdaniem? Imho żyjemy w jakiejś lewej okupacji fiskalnej porostu a nasz kraj to może zbudujemy po plajcie obecnego jeśli ludzie jeszcze cokolwiek będą kumać po tylu latach indoktrynacji :/

To że jest jak z tymi smsami to tylko funkcja całości.

Tak samo moim własnym krajem jest Nigeria, Maroko, Chiny, Wenezuela czy Meksyk lub inne Niemcy…też mam tam gówno do powiedzenia :) My jesteśmy jedynie dojnymi krowami na ogrodzonym drutami pod napięciem polu. Świadomość realności świata jest sukcesywnie ograniczana przez naszych “właścicieli”. Świata poza polem nie znamy. Może się ludzie w końcu obudzą i zobaczą do czego ten świat zmierza. Jak to ktoś już zauważył – jest to najdłuższy okres pokoju i gospodarczej prosperacji w dziejach świata…to nie jest normalne. Idąc dalej – czy jeszcze nikt nie zwrócił uwagi na to, że USofA chce dokonać tego samego co nazistowskie Niemcy w ich najsławniejszych latach tyle, że polityką zamiast siłą?

“who will guard the guardians”, ale osobiscie mi to nie przeszkadza. Uwazam, ze nie ma czegos takiego jak wolnosc a konkretne ograniczenia musimy i tak wybrac jak produkty w sklepie, taki jest nasz gatunek i cokolwiek zrobimy bedzie mialo ograniczenia, sposoby kontroli i manipulacji (obywateli/niewolnikow, cywili/wojskowych, królow/chłopów, bogatych/biednych itd). Ja wybieram ten system z ewentualnymi korektami, jak komuś pasuje system z prawem koranicznym 24/7 to go ahead.

Twoj wpis jest wlasnie dowodem tej smutnej indoktrynacji – naprawde myslisz, ze mamy tylko te dwie opcje? Czemu jeszcze niedawno moglo byc inaczej chocby w US a kraj stawal sie najwieksza swiatowa potega?

“Those who would give up Essential Liberty to purchase a little Temporary Safety, deserve neither Liberty nor Safety.” Benjamin Franklin

Tłumaczyć nie trzeba?

dotness > Odnośnie wolności – polecam “Przebudzenie” Anthonego de Mello ;-)

dotness -> NO WŁAŚNIE!!! Tyle już jest ograniczeń kulturowych, etnicznych, wynikających z fizyki, chemii, a nawet normalnej moralności, że NIE WOLNO dodawać nowych, sztucznych. DOROŚLI LUDZIE POWINNI BYĆ WOLNI, na ile pozwala to wolność innego człowieka.

Kilka lat temu , mój znajomy pokazał swojej żonie (zdradzała go ) jej smsy z 3 miesięcy , troszkę się zdziwiła bo szła w zaparte . Co ciekawe znajomy nie pracuje w żadnej firmie telekomunikacyjnej , ale ma dobre znajomości . Ponoć mina jego żony była bezcenna :)

Jedyną znajomość, jaką trzeba zawrzeć, żeby odzyskać skasowane SMS-y, to znajomość z aparatem telefonicznym. Ewentualnie 30 PLN na opłacenie usługi odzyskiwania SMS-ów w najbliższym serwisie.

A na marginesie – mina tego “znajomego”, gdy dowiedział się, że jest rogaczem, nie była również bezcenna?

Można to nawet zrobić przez bluetooth (program na javę BT_Info) albo przez czytnik kart SIM (chyba znasz PIN żony?)

@dotness przez takich ludzi jak ty, ktorzy nie widza innych mozliwosci rozwoju ludzkosci, ktorzy bezkrytycznie poddaja sie temu, co im “silniejsi” narzucaja, ludzi bez wyobrazni i wlasnego zdania, ten swiat schodzi na psy. Jeszcze tylko RFID pod skore i bedzie w ogole cacy.

Z tego co mi wiadomo to byle i obecne bepieczniki inwigiluja wszytkich operatorow, poprzez zatrudnianie ich na etatach. Wiem, ze nasze spec sluzby nie maja problemow z otrzymywaniem roznego rodzaju informacji dot. uzytkownikow danego providera, bo nikt nie chce wrzucac granatu do szamba…

Chyba czas wrocic do golebi pocztowych…

Gołębie w komunikacji mają nawet swoje RFC.

http://en.wikipedia.org/wiki/IP_over_Avian_Carriers

Wyślesz takim zaszyfrowaną płytkę BlueRay czy innego pendrive i całkiem niezłe parametry będą!

chesteroni > Tylko jitter i opóźnienie duże. Ale przepustowość naprawdę niezła :-)

ukryc sie przez unikalnosc? haha

lepiej pozyczac telefon,auto, komputer … :) w ostatecznosci “pozyczyc” od kogos, w mysl zasady iz trudno zniknac na pustyni, lepiej w tlumie

“Służby czytają nasze SMS-y?” – nie, nie czytają. Tytuł rodem z Fucktu…

Te pokoje to się ładnie nazywa Tajne Kancelarie. Tam sobie siedzi UBek na etacie i czyta :)

Służby służbami ale otoczenie znanej osoby też jest istotne. Np. dzisiaj wyborcza informuje, że auto Jarosława Kaczyńskiego zostało sprzedane razem z jego kartą SIM zawierającą wrażliwe dane. Ciekawe kto dał ciałą?

Były premier?

Otocznie premiera?

A może po prostu tu się ujawnia brak profesjonalizmu?

Link:

http://wiadomosci.gazeta.pl/wiadomosci/1,114884,10918566,PiS_przypadkiem_sprzedalo_karte_SIM_Kaczynskiego_.html

to nie pozwala na łamanie tajemnicy korespondencji — z w/w prawa wyłączono dostęp do “treści indywidualnych kominikatów” bez zgody sądu.. No dobrze, ale co z art. 159 pkt. 4? Nie jestem prawnikiem, więc może opacznie to interpretuję/rozumiem, ale na moje do tych danych odpowiednie służby mogą uzyskać dostęp na podstawie postanowienia sądu LUB PROKURATORA, czyż nie? Jeśli się mylę, proszę o sprostowanie – będzie dobrze wiedzieć na przyszłość :) I pytanie numer 2: czy np. policja może prosić o dostęp do czegoś prokuraturę jeszcze na poziomie operacyjnym (tzn. przed wszczęciem oficjalnego postępowania)? Jak już wspominałem, prawnikiem nie jestem (i nie zamierzam być ;]) oraz nie mam z czymś takim kontaktu, więc pewne wątpliwości się pojawiają :) ps. uprzedzając pytania skąd art. 159 – jest o nim wzmianka we wspomnianym w newsie art. 179

“Jeśli komuś zależy na prywatności swojej komunikacji przez SMS, powinien swoje wiadomości szyfrować przed wysłaniem. Dla telefonów z Androidem jest specjalna aplikacja.”

Link wskazuje do stonki, na której niestety nie da się ściągnąć softu. W AM też nie znalazłem. Firma wycofała się z dystrybucji?

Czytaj https://niebezpiecznik.pl/post/textsecure-twitter-dziala/

Zen Vantalye > dzięki za info :)

Warto też wspomnieć o wyjęciu baterii z telefonu w celu jego “większego” wyłączenie ;-)

Niestety, z niektórych się nie da (iPhone).

co to jest “Disck”? zaszyfrowana nazwa?

Tak, usuń “s” i będziesz miał plain-text.

Strach się bać. Powracam do tam-tamów (i tu-tutów), oraz sygnałów dymnych.

Namierzą Cię satelitarnie..

Z tym dostępem jest śmieszniej niż mogłoby się wydawać – oficjalna interpretacja obowiązującego prawa jest następująca: “kodeks postępowania karnego nie zawiera ograniczeń ani podmiotowych ani przedmiotowych co do zakresu żądania określonego w art. 236 a k.p.k. Można więc żądać wydania korespondencji lub przesyłki której adresatem jest dowolna osoba lub wykazu połączeń dowolnego abonenta telefonu jak również w każdym postępowaniu, niezależnie od wagi przestępstwa. Rzeczy te mogą zostać poddane oględzinom niezależnie od tego, że zostaną one w późniejszym terminie poddane czynnościom zmierzającym do ujawnienia dowodów z ich intelektualnej zawartości.”

Źródło: oświadczenie tego pułkownika co do siebie ostatnio strzelał, w całości tu: http://rebelya.pl/post/611/przeczytaj-oswiadczenie-pk-mikoaja-przybya

[…] Poza tym “anonimowość” w Internecie jest dość złudna, jak widać nie tylko na przykładzie powyższego zdjęcia. Oto komentarz eksperta – Piotr Konieczny / Niebezpiecznik.pl Anonimowość w sieci to zagadnienie skomplikowane. Ciągle można ją osiągnąć, ale aby zatrzeć za sobą ślady, należy posiadać ponadprzeciętną wiedzę techniczną. Należy wiedzieć jak skorzystać z wszelkich “programów anonimizujących”, aby nie popełnić żadnych błędów umożliwiających wyśledzenie naszej prawdziwej tożsamości. Wbrew pozorom, da się bowiem stosunkowo łatwo namierzyć część osób korzystających z TOR-a lub serwisów web proxy typu “hidemyass.com”. Podobnie, tylko świadomemu pewnych zagrożeń osobnikowi uda się uniknąć namierzenia w momencie skorzystania z jednorazowej karty pre-paid w modemie GSM lub podczas podpięcia się do otwartej sieci Wi-Fi w jednej z kawiarni — por. Służby czytają nasze SMS-y? Jak zabezpieczyć się przed inwigilacją? […]

[…] Na szczęście, algorytmy do rozpoznawania twarzy mają jeszcze sporo słabości — np. nie radzą sobie z czarnoskórymi osobnikami, albo dają się oszukiwać przez proste triki typu zdjęcie. Z kolei sam sprzęt, czyli kamery CCTV też posiadają swoje słabości, co umożliwi nam pozostanie “anonimowym” w prawie każdej sytuacji. […]

[…] informacji ustnie. Albo nawet spotkać się w ciemnym zaułku, w 4 oczy, bo przecież wiemy, że służby potrafią podsłuchiwać telefonię GSM […]

[…] co należałoby zrobić, aby w dzisiejszym, pełnym elektroniki, kamer i tagów RFID świecie jak chronić się przed podsłuchem i inwigilacją. Wspomnielismy też jak nie dać się zlokalizować i zachować względną anonimowość (o ile to […]

[…] w otrzymywaniu SMS, ale również o fakt, że token z SMS-a mogą przechwycić operatorzy GSM lub różne służby […]

[…] — ludzie z chęcią robią to sami… i nawet jeśli nie korzystają z internetu to nie rozstają się z telefonami komórkowymi. Już 3 lata temu opisywaliśmy serwis o wdzięcznej nazwie “Proszę, obrabuj mnie!“, […]

no dobra, ale powiedzcie mi czy jest jakiś przedział czasowy w którym prokuratura nie otrzyma dostępu do smsa bądź rozmowy. gdzieś czytałem że ponoć przez rok są przetrzymywane w bazie.?

AFAIK (z dosc pewnego zrodla) to SMSy sa kasowane na biezaco-zaraz po odebraniu przez abonenta.

Ale dobrze byloby, gdyby ktos zorientowany potwierdzil lub zaprzeczyl

[…] PS. Kilka porad na temat pozostania “anonimowym” przekazaliśmy w tekście Służby czytają nasze SMS-y. […]

[…] ogólnych technikach ochrony przed inwigilacją już kiedyś pisaliśmy w tekście pt. “Służby czytają nasze SMS-y, jak się zabezpieczyć przed inwigilacją”. Poniżej wypisujemy najważniejsze porady dla posiadaczy telefonów […]

[…] Korzystanie równocześnie z innych kanałów komunikacji w tej samej sprawie. Służby mogły dokonać korelacji aktywności. Ciekawostka: lokalizację osoby korzystającej z TOR-a można wywnioskować, jeśli z tego samego węzła zaloguje się do innej usługi wykorzystującej dwuskładnikowe uwierzytelnienie przez SMS (por. służby czytają nasze SMS-y) […]

[…] jak zabezpieczyć się przed inwigilacją […]

[…] https://niebezpiecznik.pl/post/cbs-ujelo-cyberterroryste-pomimo-korzystania-przez-niego-z-tor-a/ https://niebezpiecznik.pl/post/sluzby-czytaja-nasze-sms-y-jak-zabezpieczyc-sie-przed-inwigilacja/ […]

[…] Służby czytają nasze SMS-y? Jak zabezpieczyć się przed inwigilacją? […]