17/2/2022

Jak informują Die Zeit i Wyborcza (powołując się na analizę Amnesty International) na smartfonach dwóch osób związanych z Krzysztofem Brejzą znaleziono SMS-y z linkami, które wedle ekspertów Amnesty International prowadziły do powiązanych z Pegasusem domen. Co ciekawe z naszego, niebezpiecznikowego i technicznego punktu widzenia (bo aspekty polityczne zostawiamy innym redakcjom) obie osoby korzystały z telefonów z Androidem. A więc mamy potwierdzenie, że użytkowników tego systemu też próbowano infekować. Amnesty International ujawniła też domeny, które wykorzystano do ataków. Przyjrzyjmy się im.

Socjotechnika i silna personalizacja

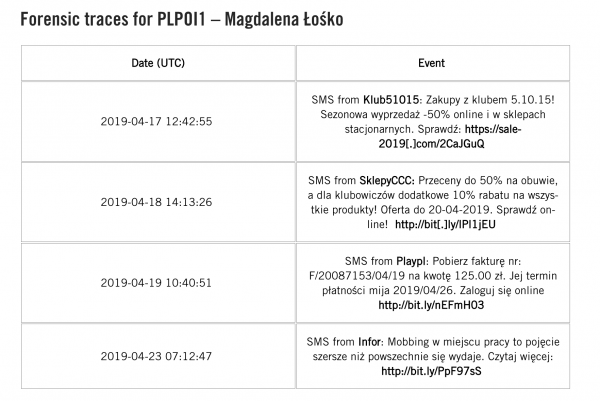

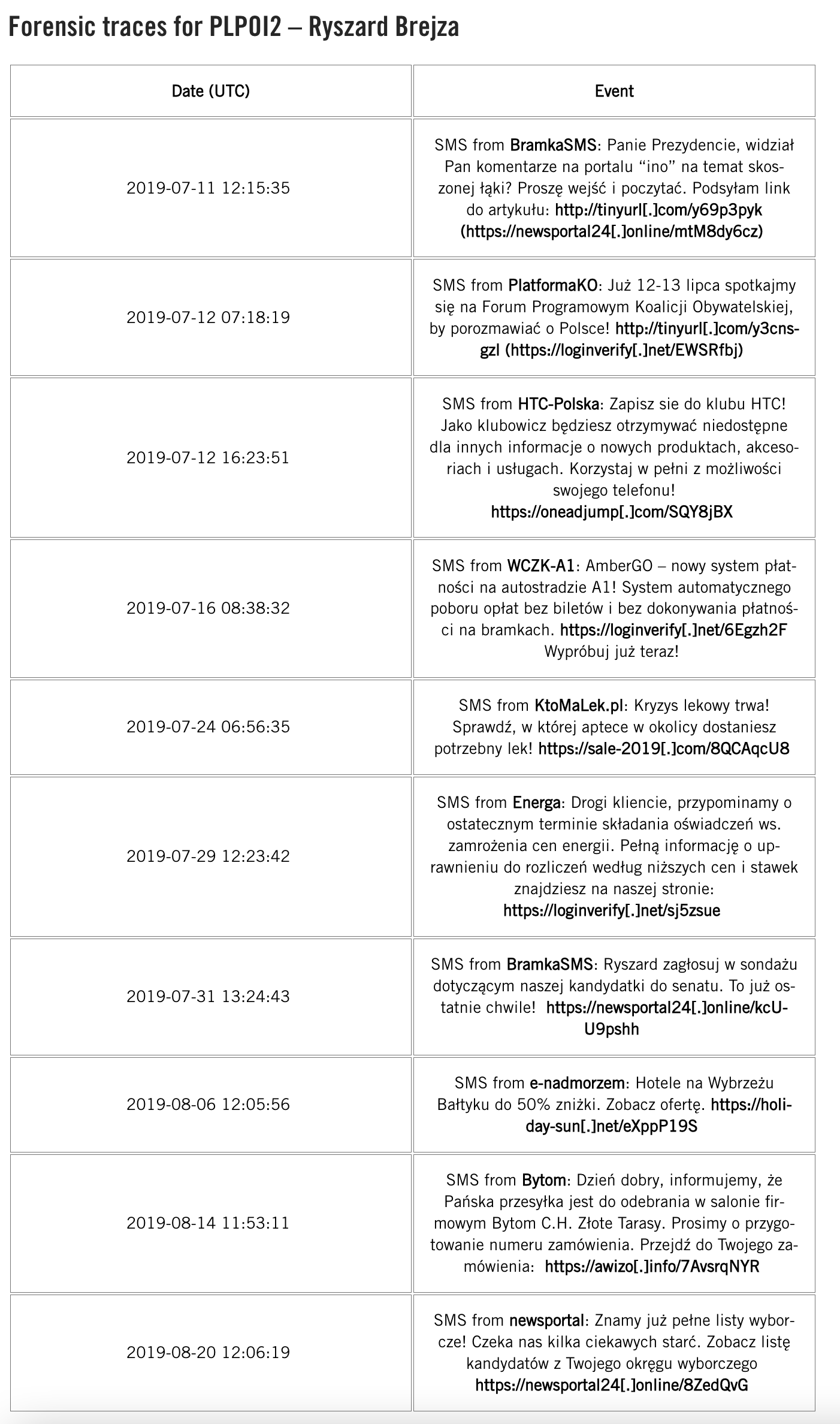

Zacznijmy od przedstawienia atakowanych osób. To Ryszard Brejza (ojciec potwierdzonej ofiary Pegasusa, Krzysztofa Brejzy) oraz Magdalena Łośko (asystentka Krzysztofa Brejzy). Jak wynika z wypowiedzi eksperta Amnesty International dla Die Zeit, wektorem ataku były SMS-y nakłaniające do kliknięcia w linki, które kierowały na infrastrukturę wykorzystywaną przez Pegasusa.

Co istotne, numery telefonów obu osób figurowały na ogłoszonej w połowie poprzedniego roku liście 50 000 celów Pegasusa, a jak informują dziennikarze, którzy mają dostęp do znaczników czasowych z tej listy, pierwsze SMS-y zostały na nie wysłane już kilka minut po dacie wprowadzeniu numerów obu numerów na listę.

Same SMS-y można znaleźć na stronie Amnesty International:

Jak widać, w przypadku p. Magdaleny, złośliwe wiadomości wysyłane są dzień po dniu. Ciężko określić, czy powodem jest to, że p. Magdalena nie klikała w te linki (wiec podsuwano jej kolejne) czy może kliknęła, ale infekcja nie powiodła się lub telefon restartowano co usunęło z niego agenta Pegasusa i wymagało ponownej infekcji. W przypadku Ryszarda Brejzy, wysłanych SMS-ów jest więcej, ale są między nimi większe przerwy. Jedyne co z tego wynika, że przynajmniej chwilę przed wysłaniem każdego z SMS-ów, agenta Pegasusa nie było (jeszcze) na smartfonie danej osoby (lub był ale przestał na nim działać, więc smartfon wymagał ponownej infekcji).

Co interesujące, zarówno p. Ryszard jak i p. Madalena w rozmowach z dziennikarzami przyznali, że treści wiadomości dokładnie odpowiadają temu, co w danych chwilach działo się w ich życiu. Faktycznie byli zainteresowani danymi tematami, których dotyczyły wiadomości, byli klientami sklepów pod które podszywały się SMS-y albo rzeczywiście wybierali się w podróż. W przypadku fałszywego SMS-a od Play, dotyczącego faktury, miał się nawet zgadzać jej numer i kwota. Obie osoby zostały więc mocno sprofilowane przed atakami.

Czy kliknęli?

Wedle artykułu na Die Zeit, Ryszarad Brejza nie pamięta, czy kliknął w link z którejś z wiadomości. Teoretycznie, analiza śladów z telefonów powinna wykazać, czy zostały one zainfekowane. Ale tu pojawia się problem.

W przeciwieństwie do systemu iOS na iPhonach, system Android nie przechowuje tak długo śladów, które pozwoliłyby określić, czy infekcja się udała. Historia przeglądarki jest np. kasowana po roku, a ataki miały miejsce w 2019 roku.

Dzisiejsze publikacje potwierdzają jednak, że ataki Pegasusem nie dotyczą tylko posiadaczy iPhonów. Przynajmniej w 2019 roku Pegasus miał zdolność infekcji Androidów.

A teraz popatrzmy na domeny

Poniżej, dla Waszej wygody, lista domen i adresów IP na które, wedle serwisu VirusTotal, te domeny wskazywały w przeszłości:

https://sale-2019[.]com/2CaJGuQ [103.7.8.216, 91.195.240.117]

http://bit[.]ly/lPl1jEU

http://bit.ly/nEFmH03

http://bit.ly/PpF97sS

http://tinyurl[.]com/y69p3pyk (https://newsportal24[.]online/mtM8dy6cz) [103.7.8.215, 91.195.240.117]

http://tinyurl[.]com/y3cnsgzl (https://loginverify[.]net/EWSRfbj) [91.195.240.117 103.7.8.217 216.239.32.21 216.239.34.21 216.239.36.21 216.239.38.21]

https://oneadjump[.]com/SQY8jBX [103.7.8.217, 91.195.240.117]

https://loginverify[.]net/6Egzh2F

https://sale-2019[.]com/8QCAqcU8

https://loginverify[.]net/sj5zsue

https://newsportal24[.]online/kcUU9pshh

https://holiday-sun[.]net/eXppP19S [103.7.8.216, 91.195.240.117]

https://awizo[.]info/7AvsrqNYR [103.7.8.215, 91.195.240.117]

https://newsportal24[.]online/8ZedQvG

W archiwach dotyczących ataków, do których mamy dostęp nie znaleźliśmy nigdzie śladów raportowania tych domen jako “podejrzane”, co sugeruje że były wykorzystywane bardzo wąsko, a nie masowo. Warto jednak zauważyć, że jedna z domen była wykorzystana do ataku na obie osoby. A to oznacza, że pomimo mocnego profilowania współdzielono domeny między różne cele. To może pomóc w odnalezieniu innych osób, które były na celowniku Pegasusa.

Sprawdź logi i SMS-y

Dobrym pomysłem jest sprawdzić logi ze swoich sieci pod kątem tych domen i adresów IP. Jest szansa, że dzięki temu namierzycie kogoś, kto także był atakowany Pegasusem.

No, to teraz chyba trzeba krzyknąć: do roboty! Bo pewnie da się znaleźć jakieś ślady tego, co pod tymi domenami się znajdowało i powiązać te próby infekcji z nikt-nie-spodziewa-się-którą-agencją ;) Jak coś znajdziemy, zaktualizujemy ten artykuł. Jak wy coś znajdziecie, wrzućcie w komentarze.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Nie uważacie, że warto by dodać do polityki na MDM dodać jakieś zadanie restartu urządzenia raz na 24h o np 3 w nocy w celu prewencyjnego “czyszczenia” urządzeń z hipotetycznego pegasusa?

Gdyby dało się bez wpisywania ponownie PINu/ów, to może i tak.

Co ciekawe w wymaganiach dotyczących terminali płatniczych jest reset co 24h.

@Kenjiro

Czyli lepiej w dzień.

Dostawałem sporo sms’ów z bit[.]ly (np. od ikei czy t-mobile). Mam się zacząć martwić, czy jednak to firmy miały/mają złe praktyki i używają stron do skracania linków w nie swoich domenach? Czy to jednak służby starają się mnie śledzić od 5 lat?

Mam jednak wrażenie, że to firmy miały złe praktyki, a atakujący bez problemu mogli dzięki temu używać tych samych domen co prawdziwe wiadomości.

@Rafal,

Ja mam nastepujace podejscie: wszystkie linki/wiadomosci tego typu olewam, zakladajac ze jesli informacja jest prawdziwa to jest tez dostepna w bezpiecznych systemach komunikacji.

Dodatkowo, jak ktos spamuje mnie czyms takim to o ile mam mozliwosc staram sie zmienic dostawce, bo to jest polaczenie braku profesjonalizmu firmy pod wzgledem technologi i bezpieczenstwa oraz nagannego trakfowania klienta ~ czyli pewnie przedzej czy pozniej zmienie go i tak, a robiac to wczesniej moze uda mi sie uniknac negatywnych konsekwencji tego co tam spie* ewentualnie da podstawe pozwu o odszkodowanie (gdy naprzyklad wyciekna od nich wazne dane *ktore powinni usunac w poprzedniej dekadzie*).

A co do przykladow tutaj: Zeby nie bylo ze robie antyreklame, powiem tak:

1. Zdecydowanie nie jestem fanem T-Mobile.

2. Nie mam konta w ikei, i w tej akurat branzy (a nawet stylu) raczej nie widze sensu jego zakladania. Nawet moj supermarket, oferujacy sensowne upusty ich nie ma.

ze tacy ludzie istnieją..

@WkurzonyBialyMis90210

Rada by nie klikać w linki z sms’a jest dobra, z tym, że Ty to wiesz, ja wiem, większość czytelników NIebezpiecznika to wie, ale większość użytkowników telefonów pewnie czasami coś klika. W historii sms’ów mam co najmniej kilkanaście firm które wysłały mi sms’a z linkiem ze strony do skracania linków i kilkadziesiąt kolejnych z sms’ami z linkami we własnej domenie, co też najlepsze nie jest.

Nie dziwmy się, że ludzie klikają w linki które są prawdziwe, skoro firmy im je wysyłają.

Służby do tego mają ułatwione zadanie, bo w sumie dostęp do tego kto dostawał jakie sms’y mogą mieć bez pegasusa, więc wysłanie dokładnie takiego samego sms’a jak jakieś powiadomienie które ktoś regularnie dostaje nie jest problemem.

@ehok mający konto w ikei, czy jacy?

Też mam kilka sms-ów z CCC, w których linkują za pomocą bit.ly. Ja, mały żuczek, nie mam kompletnie żadnego znaczenia politycznego ani społecznego, więc może CCC miało takie głupie pomysły, choć to dziwne, bo reszta smsów od nich ma linki w postaci: ccc.eu/pl/xyz.

Czas akcji: przełom 2020/2021.

@Januaria- “Ja, mały żuczek, nie mam kompletnie żadnego znaczenia politycznego ani społecznego” – w tym nieszczęsnym kraju rocznie jest kilka MILIONÓW wniosków o podsłuch. Odliczając starców, pacjentów OIOM, małoletnie dzieci i uwzględniając liczebność rodzin, wychodzi, że w Polin podsłuchiwany był każdy, kto nie jest jakimś menelem czy Władziem Krawężnikiem… I do tego raporty UE głoszą od zawsze, że w Polin NIE MA REALNEJ CYWILNEJ KONTROLI NAD SPECŁUŻBAMI. Polin jest po prostu PAŃSTWEM TOTALITARNYM!

@Józef – jeśli chodzi o znaczenie społeczne, to jestem na poziomie menela. Serio. Podsłuchiwanie mnie może podsłuchującemu przynieść wyłącznie tak pasjonujące informacje jak kolor kataru bombelków :-P Ale może włączę se porno na telefonie, żeby podgrzać atmosferę?

@Rafal,

Ludzie bezmyslnie klikaja bo dostaja takie linki w oficjalnej komunikacji od roznych firm i instutucji, gdyby pierwsza wiadomosc tego typu ktora dostali byla od oszusta byli by ostrozniejsi. Wyobraz sobie co by sie dzialo gdyby banki pobieraly raty kredytow przy pomocy anonimowych gosci w kominiarkach odwiedzanacych klientow w domach o losowych porach – niby w pelni legalnie, ale gdyby przestepca pojawil sie z w kominiarce i z wyciagnietymi rekami, czy naprawde bylo by wina klienta gdyby zapomnial sprawdzicz metka czy kominiarka z certyfikowanej firmy?

@Rafal “Nie dziwmy się, że ludzie klikają w linki które są prawdziwe, skoro firmy im je wysyłają.”

Święte słowa.

I kompletnie niezrozumiałe dla marketingowców.

Czasem mam wrażenie że to jakiś obcy gatunek.

Bit.ly jako Pegasus i brak rozróżnienia między reklamami kontekstowymi a ciągłym podsluchem… Głowę folią z ‘amelinium’ owinąć, nogi do wiadra z zimną wodą i poczekać… Jak już poziom szaleństwa opadnie to folię odwinąć, nogi wyjąc z wiadra i wytrzeć do sucha i do łóżka…

Ludzie nie mogą być tacy głupi bo musieli by oddychać też na komendę…

A linków w spamie chyba nikt rozumny nie klika – prawda?

Ciekawe czy po bilingach da się sprawdzić Zakładam że po udanej infekcji wzrosło zużycie danych A billingi dłużej się przechowuje

bez sensu, a jezeli ofiara wtedy przegladala yt? zakladasz, ze odkladali telefon i nic nie robili. poza tym sama infekcja/dodatkwoe pobierania mogly zaczac sie pozniej

Była kiedyś taka sympatyczna aplikacja Secuso Net Monitor. Takie tcpview/netstat na Androida. (do tego pod GNU)

Dorobić do nie logi + ich sortowanie ;)

Przyznam się że nie bardzo rozumiem ten fragment: “Co istotne, numery telefonów obu osób figurowały na ogłoszonej w połowie poprzedniego roku liście 50 000 celów Pegasusa, a jak informują dziennikarze, którzy mają dostęp do znaczników czasowych z tej listy, pierwsze SMS-y zostały na nie wysłane już kilka minut po dacie wprowadzeniu numerów obu numerów na listę”

po pierwsze nigdy nie klikam w skracane linki bo kompletnie nie wiadomo co się za nimi kryje

po drugie CBA do likwidacji bo nigdy nie spełniła zadania do którego została powołana….ba co gorsza robi zadania które nigdy nie były w ich gestii

Serio ten Pegasus taki upośledzony ? Myślałem że wykorzystuje jakieś 0day-e i poprostu wchodzi jak do siebie a nie infekuje jakimś śmiesznym SMSem LVL Nigeryjski Książe

ja dokladnie myślałem to samo :)

W teorii – co można w sumie sprawdzić, rozwiązanie typu adguard powinno tego typu tematy odfiltrować? :)

wykorzystuje, ale jak to bywa czesto z lukami, te z czasem moga byc latane. dodatkowo nie musza wystepowac od poczatku istnienia danej aplikacji a jedynie od okreslonej jej wersji. widac w wypadku urzadzen posiadanych przez ww osoby, niewymagajace interakcji usera metody infekcji byly z jakis wzgledow niewykonalne, co wcale nie oznacza ze wszystkie urzadzenia sa odporne na tego rodzaju ataki

Może wykorzystuje? Tylko chodzi o to, że jeśli można coś zrobić w prostszy sposób, to lepiej w taki?

Wyobrażam sobie, że mamy jakieś Super Termiczno-Magnetyczne Działo Jonowe, które każdy czołg na polu bitwy zmienia w pył. Jednak atakują nas tylko dwa czołgi, które łatwo pokona działo ppanc. Po co zatem ujawniać, że mamy taką broń?

Huawei nie pozwala rootować i w swoim “optymalizatorze” zarządzania energią zamyka po 2 godz. każdy proces, który nie jest na białej liście Huawei. Wywołało to wściekłą awanturę z Google, które twierdzi, że to “sprzeczne z umowami” i “sprzeczne ze standardami Androida” i “nielegalne”… A podobno to źli Chińczycy podsłuchują a USA i Izrael są cacy.

@Józef

Zainteresowało mnie to i chciałbym poczytać więcej. Np na jakich modelach działa. Podsuniesz info gdzie szukać?

…np. na Mate8. Miałem, używałem. Wycinał wszystko co się dało, dzięki czemu nie działało np. Endomondo :-)

Pamiętajcie, jeśli dostajecie link z bit.ly możecie sprawdzić bardzo bezpiecznie gdzie on prowadzi. Wystarczy na końcu linka dodać znak “+” np: https://bit.ly/tu_dziwne_znaki+ :)

Zaprowadzi was to na stronę bit.ly z dekryptorem. Pozdrawiam. Może komuś się przyda.

To warte zapamiętania. W telefonie nigdy nie klikam ale nie zmienia to faktu że ponad połowa reklam jakie otrzymuję ze źródeł jakie zamawiam ma skracacze linków albo analitykę kampanii co powoduje że nie da się realnie sprawdzać takich odnośników. Tutaj chociaż jeden z typów linków będzie do sprawdzenia.

@Józef litości. Czy ty wiesz o czym piszesz? Jakie kilka milionów wniosków o podsłuchy? Nie siej paniki i nie konfabuluj. Wniosków o podsłuchy jest ok. 10 tysięcy to co najmniej dwa rzędy wielkości mniej. Wiesz że dzwonią tylko nie wiesz w którym kościele. Słyszałeś o milionach tylko czego – bilingów i metadanych z nimi powiązanych. To nie podsłuchy i też mniej – coś pomiedzy 1 a 2 miliony i policja oraz służby nie składają o nie wniosków do sądu tylko ściągają od operatorów wedle potrzeb.

Dlatego ja właśnie nigdy nie klikam w żadne linki przesłane przez FB, SMS-y i inne komunikatory, chyba że wiem że jest to z zaufanej domeny. A już na pewno nie w żadne krótkie linki.

Uuu Niebezpiecznik cenzuruje aż miło :) Dobra, nie będe pisał więcej postów o tym, że Citizen Lab I Kaspersky to ta sama firma. W ogóle nie będę was czytał i innym tez nie polecam. Dalej cytujcie GazWyb, towarzysze

Matka wie że ćpiesz?

@trele morele

Żałuje, ze tem Twój nie ocenzurowali… ech

W dobie chocby spamu scamerow z olx to wszelkie skracacze linkow bardzo zle sie kojarza i wrecz odstraszaja juz z automatu.

Skoro to taki targetowany atak, to dziwie sie, ze nie wykorzystano specjalnie do tych celow zalozonych domen ktore by po prostu przekierowywaly ofiary juz na te same adresy co skracacze ale jednak wygladaly by bardziej przekonujaco w samej wiadomosci.

Np.

te od Play np pIay24.pl (duza litera i zamiast L)

a od SklepyCCC sklepccc.pl itd itp.

Domeny i adresy IP Pegasusa są na bieżąco uaktualniane z wielu źródeł, między innymi z list Amnesty International raz na dobę.

Jak ktoś jest administratorem serwera pocztowego to zachęcam do korzystania z list RBL polspam.pl, a w szczególności tej: rhsbl-danger.rbl.polspam.pl

Są na niej domeny z listy oszustów tworzonej przez CERT NASK oraz z wielu innych źródeł i współpracujących RBL-i.

Kto pamięta taką sztuczkę, że po wysłaniu komuś linka z prawdziwym adresem, w którym po jakimś znaku był inny adres – przenosiło na ten drugi adres np google.pl/blablabla%niebezpiecznik.pl – pamięta ktoś ? Jak to się robiło ? :) To sztuczka z przed 10 lat, nie wiem czy obecnie działa. Link przed jakimś znakiem był zwyczajnie ignorowany :)

W PL jest przesyt sluzb posiadajacych dostep odmiejscowiony do tego typu softu i specyfikacji luk sprzetowych poza oczywiscie MSW doszly jeszcze kolejne kwiatki nie liczac tez kontrolowanych i niekontrolowanych wyciekow aplikacyjnych i jeszcze czegos ale…. nvmd zorientowani wiedza co mam na mysli. Polecam prewencyjnie sniffowac domowe lacze a takze prowadzic statystyki obciazenia a zachowane wyniki z rozpiska DNS lokacjami protokolami i adresacja pakietow trzymac tak dlugo jak dany operator ma trzymac logi czyli od jakiegos czasu 5 lat natomiast z sieci po zachowaniu kasowac.

Aplikacja nie tyllko sluzy do inwigilacji smartfonow a kazdego urzadzenia ktore posiada przeglladarke intenetowa najprosciej zbadac trasy DNS z tego wlasnie poziomu siegajace 20 punktow z darmowwymi hostingami a nawet AWS pomimo oficajlnego komunikatu z AMAZONA o likwidacji kont sluzacych trasowaniu.

Aplikacja nie tyllko sluzy do inwigilacji smartfonow a kazdego urzadzenia ktore posiada przeglladarke intenetowa najprosciej zbadac trasy DNS z tego wlasnie poziomu siegajace 20 punktow z darmowwymi hostingami a nawet AWS pomimo oficajlnego komunikatu z AMAZONA o likwidacji kont sluzacych trasowaniu.

kazdy device operatora ma furtki znane krajowym sluzbom i nie tylko. pierwsze linijki z dns tracking w prywatnej malej sieci 2 216.182.231.32 (216.182.231.32) 139.262 ms 216.182.229.186 (216.182.229.186) 8.553 ms 216.182.238.155 (216.182.238.155) 13.028 ms

3 100.65.82.0 (100.65.82.0) 26.703 ms 100.66.36.180 (100.66.36.180) 8.564 ms 100.65.83.16 (100.65.83.16) 8.590 ms