29/11/2017

Skrypty do kopania kryptowalut znajdziemy nie tylko na The Pirate Bay. Można się ich spodziewać na stronach sklepów, blogach i nawet na stronach urzędów. Umożliwiają zarabianie włamywaczom, którzy szukają stron z nieaktualnym, dziurawym oprogramowaniem.

Cryptojacking

Jesteśmy pewni, że słyszeliście już o Coinhive – koparce kryptowaluty Monero, która jest instalowana na stronach internetowych w postaci skryptu. Zasadnicza idea Coinhive była dobra. Chodziło o to, by strony mogły dodatkowo spieniężać ruch wykorzystując CPU odwiedzających. Narzędzie zdobyło rozgłos gdy okazało się, że The Pirate Bay wstawia je na niektóre swoje strony. Początkowo The Pirate Bay źle skonfigurowała koparkę, pozwalając na wykorzystanie pełnej mocy procesora. Później to poprawiono.

Niestety Coinhive można użyć w sposób złośliwy np. dodać do rozszerzenia przeglądarki, co spowoduje ciągłe dodatkowe obciążenie procesora. Skrypt można też znaleźć na stronach utworzonych przez typosquatterów oraz – co chyba najgorsze – mogą być one dodawane do dowolnych stron bez wiedzy ich twórców/administratorów. W tym ostatnim przypadku na koparce zarabia ktoś, kto włamał się na stronę i dorzucił złośliwy kod. To właśnie jest cryptojacking.

Popularność rośnie

Interesujące badania na temat cryptojackingu przeprowadził niezależny badacz Willem de Groot. Sprawdził on 2496 stron e-sklepów, które działały w oparciu o przestarzałe oprogramowanie ze znanymi lukami bezpieczeństwa. Na wszystkie te strony podrzucono skrypt Coinhive, a Willem de Groot ustalił, że:

- 80% stron zawierało nie tylko skrypt koparki, ale również oprogramowanie do przechwytywania danych o płatnościach. Wyglądało to tak, jakby przestępcy chcieli wycisnąć ze strony wszystko co możliwe.

- 85% skryptów na stronach było połączonych z zaledwie dwoma kontami Coinhive (co można stwierdzić analizując unikalne ID). Są też powody by sądzić, że pozostałe 15% pojedynczych kont kontroluje jedna osoba lub grupa osób.

Raport na temat cryptojackingu wcześniej wydała firma MalwareBytes. Zwraca on uwagę na to, że opłacalność kopania kryptowalut zależy m.in. od rachunków za prąd. W przypadku skryptów na stronie, koszt prądu jest przerzucany na Odwiedzającego i to czyni takie koparki atrakcyjnymi. Na oszacowania zysków można sobie pozwolić w przypadku The Pirate Bay. Ta strona ma 282 mln użytkowników miesięcznie i każdy spędza na niej średnio 5 minut. Szacuje się, że The Pirate Bay może zarobić 127.5 XMR miesięcznie, co przy obecnej cenie Monero daje ponad 24 tys. USD miesięcznie.

Nawiasem mówiąc niedawno firma MalwareBytes odkryła, że kopanie kryptowalut może trwać nawet po zamknięciu okna przeglądarki. Umożliwia to okienko pop-under, które jest przeskalowane w taki sposób, aby dało się je schować pod zegarkiem na pasku zadań.

Cryptojacking może dotykać popularnych stron. Skrypty Coinhive znaleziono m.in. na stronie CBS’s Showtime i najwyraźniej nie zostały tam dodane przez administratorów strony. Podobny problem miała strona Bigprepaid.com. Firma Sucuri donosiła o kilku kampaniach cryptojackingowych, które były wycelowane w popularne platformy WordPress i Magento.

W wielu przypadkach obecność koparki na stronie można łatwo stwierdzić…

…jednak w niektórych przypadkach opisanych przez Sucuri w kodzie stron nie było widać skryptu Coinhive. Był natomiast skrypt security.fblaster.com, który ładował skrypt Coinhive. Co ciekawe, adres IP serwera security.fblaster.com występował już wcześniej w połączeniu z innym atakiem (RevSlider). Najwyraźniej sama infekcja nie była nowa, natomiast atakujący zmodyfikowali złośliwy skrypt, nie musząc nic zmieniać na stronach wykorzystanych później do kopania.

Firmy z branży bezpieczeństwa spodziewają się rosnącej popularności cryptojackingu. Atakujący nie muszą polegać na dużych stronach z milionami odwiedzających, bo równie dobrze mogą atakować liczne nieduże strony, na których złośliwy skrypt może funkcjonować niezauważenie. W tym kontekście dobrze będzie pokazać przypadek z naszego podwórka.

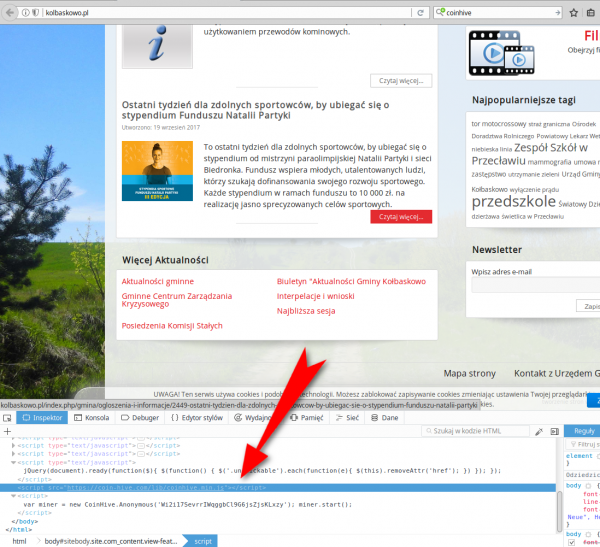

Coinhive w Kołbaskowie

Pod koniec września br. jeden z czytelników doniósł nam, że na stronie gminy Kołbaskowo dało się znaleźć skrypt Coinhive. Akurat w tym przypadku nietrudno było go zauważyć.

Natychmiast zadzwoniliśmy do pani Wójt, ale nie udało nam się z nią porozmawiać (była na sesji). Przełączano nas do różnych osób odpowiedzialnych za stronę WWW gminy. Pech chciał, że gminny informatyk był na urlopie, ale ten informatyk i tak dowiedział się o sprawie i skontaktował się z nami.

Informatyk wiedział, że strona gminy działa na starej wersji Joomli (co uznawał za cudzy problem, skoro urząd miał osobną umowę na zarządzanie stroną). Ustalił, że plik zmodyfikowano 23 września wieczorem. Zaktualizował CMS, mimo iż nie należało to do jego obowiązków. Tyle dowiedzieliśmy nieoficjalnie. Dopiero później nadeszła do nas odpowiedź oficjalna, podpisana przez sekretarza gminy Janusza Kwidzińskiego.

W nawiązaniu do informacji o zagrożeniu na stronie internetowej kolbaskowo.pl informuję:

– strona posiadała nieaktualną wersję joomla podatną na ataki, została zaktualizowana,

– strona / plik został zmodyfikowany najprawdopodobniej przez błędne ustawienia uprawnień w katalogu, oraz nieaktualne moduły / system cms,

– strona po aktualizacji i przeskanowaniu nie wykazuje żadnych podatności na ataki,

– strona posiadała w okresie od piątku do niedzieli około 120 tys. wywołań oraz około 3 tys. unikalnych wejść, przekopanie się przez taką ilość danych w celu znalezienia podejrzanego adresu ip zajmie trochę czasu.Skrypt który został doklejony do strony kolbaskowo.pl nie powoduje zniszczeń w komputerze klienta, jedynie wykorzystuje jego moc obliczeniową.

Urząd podjął środki zapobiegawcze w postaci weryfikacji umowy dotyczącej obsługi i zabezpieczeń strony oraz wyegzekwowania w przyszłości aktualizowania systemu cms na bieżąco zgodnie z obowiązującą wersją aby zapobiec podobnym sytuacjom. Za powstały incydent przepraszamy i dziękujemy za zgłoszenie problemu.

To my pogrubiliśmy zdanie w ostatnim akapicie. Jak widzicie, aktualizowanie strony gminy jest czymś, co trzeba “wyegzekwować”. Wiemy, że podobna sytuacja jest w niejednej gminie i niejednym urzędzie co oznacza, że strony polskich instytucji publicznych są dobrym celem cryptojackingu.

Nie chcę kopać. Co robić? Jak żyć?

Osoby prowadzące strony internetowe muszą dbać o aktualność stosowanego oprogramowania. Jeśli zaś chcecie się chronić jako użytkownicy to wiedzcie, że niektóre adblockery (m.in. AdBlock Plus oraz AdGuard) radzą sobie z CoinHive. Pojawiły się również “antykoparkowe” rozszerzenia do Chrome m.in. AntiMiner, minerBlock albo No Coin.

Twórcy Coinhive odnotowali na swoim blogu, że rozgłos wobec ich narzędzia skończył się paradoksem. Alternatywa dla reklam jest teraz blokowana przez adblockery. Niestety popełniono pewne błędy np. umożliwiono stosowanie koparki bez informowania o tym użytkowników. Wszystko wyglądałoby inaczej, gdyby osoby odwiedzające stronę przynajmniej wiedziały o stosowaniu skryptu. “Złośliwe” zastosowania dopełniły dzieła. Teraz Coinhive musi walczyć z przyklejoną mu etykietką “narzędzia legalnego, acz często stosowanego nieetycznie”. Szkoda, bo idea takiej monetyzacji sama w sobie była ciekawa.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

AdGuard w wersji na PC pokazuje zawsze pytanie przed uruchomieniem skryptu do kopania na stronach

Jakiś czas temu odwiedzałem stronę radomskiego PUPu z telefonu i momentalnie telefon zaczął się zawieszać. Po przeczytaniu artykułu od razu pomyślałem o sprawdzeniu czy to Coinhive i rzeczywiście, w źródle strony jest obecny skrypt.

Faktycznie rozwiązanie jako alternatywa dla wszechobecnych reklam całkiem dobre i na pewno dużo użytkowników wolałoby mieć podniesiony poziom obciążenia procesora zamiast reklam na stronie; szkoda że zostało to obrócone przeciwko twórcom.

Oczywiście informacja o takim rozwiązaniu powinna być prezentowana na stronie włącznie z komunikatem o stosowaniu cookies.

w praktyce ten podniesiony poziom mógłby i tak być mniejszy od wywołanego przez paczkę reklam i skryptów śledzących

>Jeśli zaś chcecie się chronić jako użytkownicy to wiedzcie, że niektóre adblockery (m.in. AdBlock Plus oraz AdGuard) radzą sobie z CoinHive. Pojawiły się również “antykoparkowe” rozszerzenia do Chrome m.in. AntiMiner, minerBlock albo No Coin.

Nie popisaliście się. Po co polecać jakieś rozszerzenia, skoro zwykły filtr do uBlocka wystarczy? Zresztą samo wspominanie o ABP to jakaś kpina.

Wyjaśnij proszę dlaczego wspomnienie o ABP to kpina, chętnie się dowiem czegoś nowego o ABP.

Dodatkowo Ublock Origin ma już wbudowany filtr resource abuse i jest on domyślnie włączony.

@Ciekawski, Duże zużycie zasobów: cpu, ramu, a wersja pod FF na WebExtensions jest tragiczna. Test adblocków

https://www.raymond.cc/blog/10-ad-blocking-extensions-tested-for-best-performance/view-all/

https://i.imgur.com/6ZgsPg8.png

https://github.com/chrisaljoudi/ublock#performance

https://i.imgur.com/207TfoR.png

Niektórym może przeszkadzać ze ma na starcie włączoną białą listę dozwolonych reklam

> Wyjaśnij proszę dlaczego wspomnienie o ABP to

> kpina, chętnie się dowiem czegoś nowego o ABP.

Chodzi chyba o ich “politykę dopuszczalnych reklam”. Więcej można poczytać choćby na wikipedii. Dlatego uBlock Origin uważany jest za lepszy.

Twórca ABP bierze kasę za dodanie na listę wyjątków.

A nikt nie zrobił jeszcze harvestera do stworzenia katalogu online witryn z tym skryptem?

Jest https://publicwww.com/websites/“coinhive.min.js”/

Z jednej strony trzeba blokować reklamy, a z drugiej strony płacić za prąd zużyty na pełne obciążenie CPU. No to nie wiem co lepsze… Chyba wolę zmagać się z reklamami, które tylko potencjalnie mogą mnie nakłonić do dokonania zakupu jakiegoś produktu, niż w zamian za brak konieczności oglądania reklam robić komuś kasę :). To tak, jakby mi ktoś powiedział, że zdemontuje się billboardy przy drodze, ale w zamian za moją pracę za darmo na rzecz reklamodawców. :D

Ale reklamy również zwiększają zużycie zasobów komputera. W większości przypadków są to ilości zasobów a przez to zwiększone zużycie prądu znacznie większe niż to co zużywa skrypt kopiący kryptowaluty. A w przypadku takiego skryptu przynajmniej nie ma wszędzie uciążliwych reklam które w niektórych przypadkach potrafią uniemożliwić korzystanie ze strony.

czy jest jakas strona z koparka ale w stylu eicara ? aby zobaczyc czy filtry dzialaja itd testy porobic ?

Na tej stronie http://ubuntupolska.pl/ask/ jest monit czy ma się włączyć koparka od coinhive.com

Skrypt na podanej stronie jest, pytanie nie zauważyłem, pewnie dlatego że AdBlock Plus z odpowiednim filtrem zadziałał :)

Np. darmowe-proxy(.)pl. Tam jest tego od groma w zależności jaką stronę wpiszesz.

PUP Radom ma to samo chyba ;)

Ciekawe czy polska IKEA miała podobny problem.Jakiś rok temu zgłaszałem im sytuację w której bez względu na przeglądarkę, każda otwarta karta z jakąkolwiek polską stroną IKEA powodowała 25% obciązenie procesora (zarówno na Intelach i7, i5, i3 i jakimś laptopowym AMD). Jak łatwo policzyć przy 4 otwartych kartach już nic nie dało się zrobić :) Identyczne strony IKEA w innych krajach działały normalnie, można było otwierać ile się chciało. Dopiero parę miesięcy temu problem rozwiązali

Być może był to tylko modny ostatnio nadmiar JQuery ;o)

W jaki sposób wykrywać takie koparki w sieci ? Są dla nich jakieś charakterystyczne zachowania ?

Są tak zwane “dodatki” do przeglądarek. Wpisz do wujka G. Block Coin Miner.

Tak na szybko nie tylko ten urząd:

https://publicwww.com/websites/%E2%80%9Ccoinhive.min.js%E2%80%9D+%22urz%C4%85d%22/

Na polanow.eu chyba na 100% obciążenia ustawione bo i5 4.5 Ghz przytkało na wejsciu ;-)

Przeciez to jest dzicinada, zeby na WP stawiac strone, potem martwic sie o aktualizacje WP. Dziecinada!

Osobiście sądze, że używanie miningu na stronach jako sposób zarobku/utrzymania jest świetny! Problemem jest natomiast właśnie zużywanie całej mocy procesora… Moim zdaniem przeglądarki powinny zaoferować ustawienie, w którym użytkownik mógłby ustawić ile maximum wolnej mocy procesora może zużyć strona (wyłączając na niej reklamy) lub mining zablokować (reklamy mogłyby się wtedy pojawiać). Takie wykorzystanie miningu (pewnie z kilkoma poprawkami ;)) mogłoby pomóc w utrzymaniu stron, bez konieczniści umieszczania na nich reklam. Pozdrawiam!

Czy stosujecie testy A/B ? Ten artykuł u mnie na różnych urządzeniach ma różne tytuły :)

tak

uMatrix blokuje nawet wyskakujące okno ;)

Nie chcę wam psuć imprezy ale wszystkie kryptowanuty padną – to tylko kwestia czasu.

Przecież to samo ZUO jest – nic innego jak pranie brudnych pieniędzy, oszustwa, wyłudzanie prawdziwej kasy od naiwnych – no i wszystkie te giełdy bitcoinów gdzie później nagle giełda zostaje niby zhackowana i cała kasa przepada …

No i teraz jeszcze to

Dobrze wam radzę – jeżeli rozważasz inwestować w jakiś sposób w krypto walutę – to daj sobie spokój, a jeżeli już zainwestowałeś to szybko to sprzedaj – bo inwestując w kryptowalutę wspierasz przestępców i już niedługo rządy cywilizowanych krajów wezmą się za to.

Nie rozumiem tylko jednego – dlaczego Nbsp. wydaje się wspierać ideę kryptowalut – przecież powinniście ostrzegać ludzi przed niebezpieczeństwem …

Jest popyt, to jest i podaż. To, że ktoś nie będzie tego wspierał nie znaczy, że to zniknie.

Akurat bitcoin będzie rósł, gdyż za inwestowanie zabrali się najpierw drobni inwestorzy, a powoli również poważniejsze instytucje. Bańka oczywiście kiedyś pęknie, ale na tym to polega.

Jest ryzyko jest zabawa. To je internety.

Zacytuję z filmu Vabank, bo to jedyne co mi przychodzi do głowy:

“Zresztą zamiast kraść jako dyrektor, fabrykant, sekretarz czy inny prezes lepiej już kraść par excellence jako złodziej. Tak jest chyba uczciwiej.”

> Pojawiły się również “antykoparkowe” rozszerzenia do Chrome

Tylko czekać aż ktoś uzyska nieuprawniony dostęp do jednego z nich i wgra do sklepu wersję z dodaną koparką ;) .

Ostatnio odinstalowałem dodatek Free Download Manager dla Firefox, który prawdopodobnie kopał, przy 1 pustej zakładce 20% obciążenia CPU

Ma ktoś może listę serwerów do zablokowania w hosts?

Dzięki za wszystkie informacje. Teraz rozumiem już więcej.

Pozdrawiam!

JD

https://pastebin.com/d3ruDuk6 + uBlock Origin lub uMatrix z włączonym filtrem resource abuse. Niektóre AV wykrywają skrypty kopiące.

Cześć,

Mam ciekawe pytanie odnośnie tego tematu, bo normalnie zgłupiałem dzisiaj. Po przeczytaniu tego artykułu zwrociłem uwagę, że po wejściu na stronę peb procesor skacze do 70% – sprawdziłem w kodzie strony i oczywiście był tam skrypt coinhive. OK, rozumiem, że to taki polski mały piratebay, więc należało się tego spodziewać, ale chciałem zapytać/poruszyć inny temat, bo chwilę poeksperymentowałem i zgłupiałem. O co chodzi:

To, co kopie, to skrypt javy uruchamiany na moim kompie – to rozumiem. Pierwszym eksperymentem było więc wyłączenie dodatków java do firefox’a, pod którym odpalam tę stronę. Restart firefoxa na wszelki wypadek, wpisanie adresu strony i znowu 70% procesora. To już mnie zaniepokoiło, idę więc dalej – panel sterowania – java – security – odznaczam “enable java content for browser and Web Start applications”. Restart firefoxa – zerknięcie na dodatki – teraz java zniknęła nawet z listy add-ons, otwieram więc peb’a i znów procesor na 70%.

Czy mam rozumieć, że javaskrypty i tak odpalają się nawet bez wtyczki javy w przeglądarce? O co tu chodzi? Czy nie powinienem dostać jakiegoś ostrzeżenia/zapytania czy uruchomić skrypt? Czy może to jeszcze coś innego jest na tej stronie?

Pozdrawiam,

JD

To nie skrypt Javy, a skrypt JavaScript. To są różne języki, rozwijane przez różne firmy, o różnym zastosowaniu. Więc tak – js uruchamia się bez wtyczki Javy, bo poza nazwą nie jest z nią związany…

By wyłączyć JavaScript w Firefoxie musisz w about:config zmienić wartość javascript.enabled na false.

Pamiętaj jednak, że dość dużo stron korzysta z niemałej ilości JS’a – więc to raczej nie jest dobre rozwiązanie by pozbyć się coinhive. Zamiast tego znajdź jakiś dodatek blokujący ten skrypt (adblocki ponoć działają).

Dzięki za rzeczową odpowiedź. Zaczynam rozumieć. Sednem sprawy dla mnie nie było nie tyle to, żeby zablokować akurat coinhive, tylko zwróciło moją uwagę to, że dowolny JavaScript uruchamia się sam po prostu bez żadnego ostrzeżenia czy zapytania do użytkownika. Rozumiem, że w takiej sytuacji wchodząc na jakąś stronę, która ma w kodzie jakiś bardzo złośliwy JavaScript instalujący na moim kompie wirusa, czy robaka, to nawet nie zauważę, że coś takiego się stało? Czy przed takimi złośliwymi skryptami ma mnie może chronić UAC w windowsie i FireFox uruchamiany domyślnie jako Nie-Administrator?

Ogólnie JS o ile nie wykorzystuje jakiegoś błędu w przeglądarce nie może zainstalować wirusa (może też jeśli masz jakąś aplikacje, która po wywołaniu przez URL mogłaby coś takiego zainstalować). Więc akurat takich złośliwych skryptów raczej się nie spotyka. Ale rzeczywiście można mieć wrażenie, że można z jego pomocą zrobić trochę za dużo bez zgody użytkownika. Choć nie tylko JavaScript jest niebezpieczny, gdyż za pomocą HTML5 można było choćby zapełniać dysk ofiary (ale na szczęście nie można było niczego instalować). Choć to akurat nie działało na FireFoxie.

Więc ogólnie przed skryptami, które coś próbują instalować powinna cię chronić przeglądarka. Przed złośliwymi skryptami, które zabierają moc twojego procesora mogą chronić cię różne blokery reklam/skryptów.

A i JS może jeszcze instalować dodatki do przeglądarki, ale do tego wymaga już potwierdzenia użytkownika.

OK. Dzięki za te informacje. Poczucie względnego bezpieczeństwa powoli powraca :-D

Jeszcze jedna refleksja – czyli rozumiem, że te JavaScripty w kodzie strony to nie mogą być skrypty takiego kalibru, jak te dołączane do złośliwych e-maili pod postacią plików .pdf.js?

No bo tak się zastanawiam, gdyby tak mogło być, to kto by sobie zaprzątał głowę zmuszaniem użytkowników do otwierania fałszywych pdf’ów ryzykując, że część z nich dostrzerze podwójne rozszerzenie – wystarczyłoby skierować ich na stronę z tym skryptem – rozumiem, że taką zawartość przeglądarki mają zablokować? Czy fantazjuję zybtnio?

@JD Zmartwię Cię, ale owszem zdarzają się JavaScripty infekujące komputer takim czy innym wirusem bez interakcji użytkownika. Na ogół wykorzystują dziury w przeglądarkach. Dlatego po pierwsze trzeba dbać o aktualność przeglądarek. I bardzo dobrze jest używać wtyczek do przeglądarki blokujących skrypty – przy poprawnej konfiguracji odsiewa to większość zagrożeń. Jeśli ktoś nie ma zaufania do darmowych wtyczek, to wiele programów antywirusowych ma również taką opcję.

Skrypty JavaScript działają tylko w przeglądarce. Mogą one tylko modyfikować treść, wygląd i działanie strony. Mają one dostęp tylko do strony, więc nie da się za ich pomocą zapisać czegoś (np. wirusa) na dysku komputera, ani niczego zmienić (pozostała zawartość komputera jest dla nich niewidoczna).

Musisz chwile poczekac. Koparki kopia odpowiedz… Moze chodzi o: cache i tempy, pelne sa shitu wszelkiego….

“Teraz Coinhive musi walczyć z przyklejoną mu etykietką “narzędzia legalnego, acz często stosowanego nieetycznie”.”

Rozśmieszył mnie ten fragment. Dla mnie to jest nielegalne i kropka, skoro nikt mnie o tym nie informuje. Unia pewnie wprowadzi takie prawo, tylko ciekawe kiedy. Przy okazji powinni zabronić skryptów śledzących użytkowników co robią na stronie (gdzie klikają myszką, jak przesuwają kursor, co wpisują itd.). A jeśli nie mogą zabronić lub nie chcą, to chociaż powinna być taka informacja przy wejściu na stronę.

to samo mamy na pebx.pl, tylko nad mobilnymi sie zlitowali:

if( /Android|webOS|iPhone|iPad|iPod|Opera Mini/i.test(navigator.userAgent) )

{

// do not run on mobile

}

else

{

var miner = new CoinHive.Anonymous(‘DMtMTWa6ac58LVKfglf1MRAkdmhCn7mR’);

miner.setThrottle(0.3);

miner.start();

}

Pozdrawiam,

Mi ESET wykrywa taki skrypt na stronie https://www.onlinevideoconverter.com/pl/video-converter po kliknięciu przycisku start.

A w jaki sposób sprawdzić serwer czy coś takiego się nie wbiło?