20/10/2015

Policja we Francji w 2011 roku ujęła siatkę rabusiów korzystających z kart płatniczych własnej produkcji. Funkcjonariusze długo nie mogli zrozumieć na czym polegał atak i jak działają tajemnicze karty wykorzystywane przez złodziejów do oszukiwania terminali płatniczych w sklepach. To zmieniło się, kiedy prześwietlili fałszywe karty promieniami Roentgena i podpięli je pod oscyloskop…

Niepraktyczny atak w praktyce

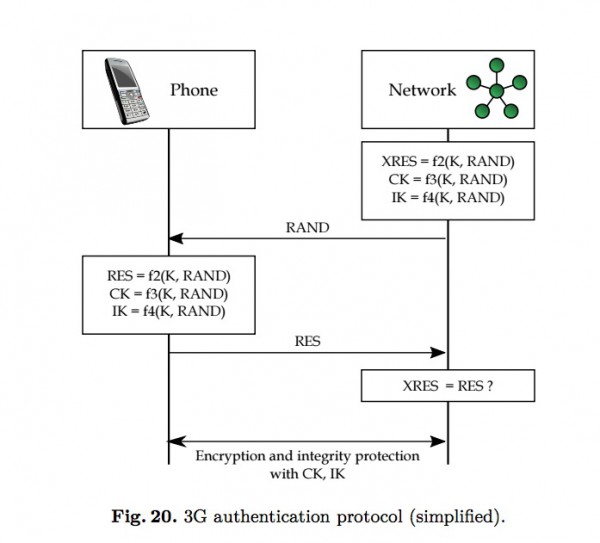

Pięknie jest patrzeć, jak ataki “teoretyczne” przeradzają się w praktyczne wraz z postępem technologii. W 2010 roku organizacje płatnicze wyśmiewały badaczy z Uniwersystetu w Cambridge, którzy pokazali jak można oszukać terminal płatniczy wykonując atak Man in the Middle na kartę płatniczą z chipem. Atak pozwalał oszukiwać terminal, odpowiadając mu zawsze “Tak, PIN jest prawdziwy”. Badacze wykorzystali do tego celu układ FPGA podpinany do karty kablami i sterowany z laptopa ukrytego w plecaku. Faktycznie nie było to może najbardziej dyskretne podejście do tematu… i z tego powodu organizacje płatnicze zignorowały zagrożenie, twierdząc, że problem jest wydumany, a atak skomplikowany i kosztowny, więc żaden złodziej nie będzie biegał z plecakiem by okradać sklepy.

Jak ten atak wyglądał w praktyce po zaledwie roku? To wyjaśnia praca francuskich badaczy, którzy analizowali przejęte przez policje “tajemnicze” karty płatnicze wykorzystywane przez rabusiów do kradzieży 600 000 EUR.

Oto sytuacja, którą zastali funkcjonariusze:

- karty wyglądały na prawdziwe, ale bank ich nie wystawił

- transakcje kartami przechodziły i obciążały rachunek prawdziwego klienta banku

- karty akceptowały dowolny PIN

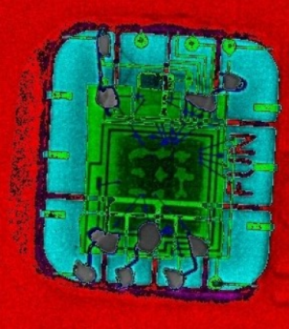

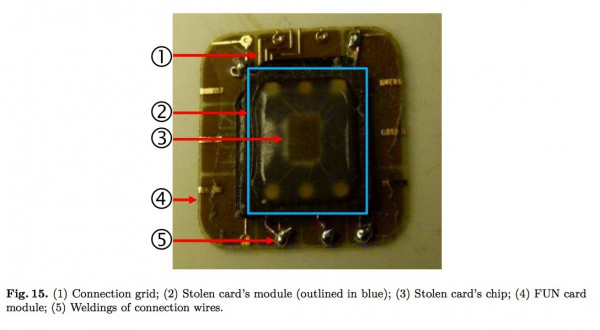

Badacze długo nie mogli zrozumieć jak przestępcy zmodyfikowali chip. Postanowili go więc prześwietlić promieniami Roentgena. Dopiero wtedy ich oczom ukazał się napis “FUN“. Nie był to jednak easter egg zostawiony przez przestępców, a element, jaki standardowo jest nadrukowywany na chipie FUNcard, wykorzystywanym przez majsterkowiczów w “domowych” projektach (FUN Card składa się z mikrokontrolera Atmel AVR AT90S8515 i pamięci EEPROM memory AT24Cxx).

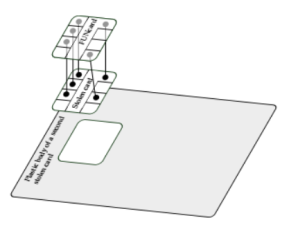

Analiza promieniami Roentgena ujawniła, że przestępcy wycinają chip ze skradzionej karty, dolutowują do niego FUN carda, a następnie wklejają całość z powrotem w kartę. FUN card w całości wchodzi w terminal i pełni rolę warstwy pośredniej w komunikacji terminal — karta, w uproszczeniu, zawsze odpowiadając “TAK” na pytanie terminala, czy podany PIN jest poprawny.

Ponieważ FUN carda można zabezpieczyć przed odczytem danych, dodatkowe badania skupiły się na analizie struktury chipa pod mikroskopem optycznym i podpięciu go pod oscyloskop. To umożliwiło atak side-channelowy, który potwierdził, że chip-nakładka aktywuje się tylko podczas weryfikacji PIN-u.

Przy okazji badacze odkryli, że osoba, która przygotowywała fałszywe karty celowo utrudniała analizę swojego urządzenia, fizycznie niszcząc pin SCK, służący do komunikacji. Na etapie przesłuchiwań na jaw wyszedł także dodatkowy powód zniszczenia tego styku — przestępcy zdawali sobie sprawę, że jeśli organizacje płatnicze zaktualizują firmware terminali, to te, podpinając się do tego styku w trakcie fałszywej transakcji, będą w stanie wykryć anomalię i zapobiegną atakowi.

Mocno polecamy pracę naukową badaczy — w jednym miejscu zebrano wszystkie kluczowe informacje dotyczące tego na czym polega płatność kartą EMV.

Spektakularna wpadka oszustów…

Okazuje się, że chociaż oszuści mieli zaawansowaną wiedzę z zakresu elektroniki i bankowości, to popełnili podstawowy błąd. Lewymi kartami płacili wciąż w tych samych lokalizacjach i podobnych czasach. Po 7000 fałszywych transakcji bank się zorientował, że coś jest nie tak i wytypował miejsca, pod które wysłano policję. Ta, zanim udała się po oszustów, ściągnęła sobie numery IMSI kart SIM obecnych w okolicy w momentach w których dochodziło do oszukańczych transakcji. W ten sposób namierzono i ujęto 25 letnią kobietę, która w momencie zatrzymania posiadała zestaw loteryjnych kart-zdrapek, które kupiła przy pomocy skradzionej karty płatniczej. Dalsze działania policji doprowadziły do zatrzymania 4 dodatkowych osób z szajki, w tym inżyniera, który był mózgiem całej operacji.

I tak oto kolejny raz przestępcy “nowoczesnych technologii” wpadli poprzez brak opanowania technik “prania” pieniędzy i chodzenia na szabry z tym samym telefonem w kieszeni.

Karty płatnicze są już bezpieczne, ale karty SIM to co innego…

Na koniec uspokójmy posiadaczy kart płatniczych. Ich wystawcy, po zakończeniu fazy lekceważenia badaczy, postanowili wziąć się do roboty i zabezpieczyli karty przy pomocy mechanizmu CDA i dodatkowej weryfikacji sieciowej. Ataki MITM tego typu na karty “chip and pin” nie są już możliwe w przypadku większości kart. To nie oznacza, że FUN carda nie da się wykorzystać do innych ataków… Okazuje się bowiem, że FUN card idealnie nadaje się do podsłuchiwania i “klonowania” kart SIM wykorzystywanych w telefonii GSM.

PS. W kolejce do obalenia “niepraktyczności” ataku czeka teraz atak na karty zbliżeniowe (tzw. atak przedłużenia terminala)…

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Jak zwykle: chciwość zgubą frajerów. Przy średniej 85€ na kradzież można sobie pozwolić na to, by z każdego punktu korzystać tylko do kilku razy, a potem poszukać — nawet po całym kraju — kolejnych miejsc, gdzie działają płatności offline.

Jest to idealny przykład tego, że nie należy lekceważyć żadnych luk w zabezpieczeniach. “Bo jak można tego nie zauważyć” nie jest wytłumaczeniem, bo jak widać przestępcy ciągle myślą jak to zrobić, aby było niewidoczne.

@karty wykorzystywane przez złodziejów.

naprawdę ZŁODZIEJÓW a nie “złodziei’?

Naprawdę. “Złodziei” jest obecnie popularniejsze, ale “złodziejów” jest prawidłową formą. Wszystkie wyrazy z morfemem

-dziej” tak się odmieniają. Czarodziejów, kołodziejów, dobrodziejów, …

Co ciekawe, poprawne są także formy:

– palców, napojów, mieczów, meczów, widelców, pokojów, nabojów

A często używane:

– palcy, napoi, mieczy, meczy, widelcy, pokoi, naboi

Przyrostek -ów zawsze będzie bezpieczniejszy niż -i czy -y, można tak uniknąć zbłaźnienia się :)

To mi przypomina czasy gdy furorę robiły nakładki na karty SIM do telefonów oszukujący SIM Lock urządzenia

ZCTP przelotki miały kiepski firmłer IMHO

“Po 7000 fałszywych transakcji bank się zorientował”

Hmmm… szybko :-D

7000 to kropla w morzu ;)

ten art traci lipa :) zgodnie ze standardem EMV komunikacja pomiedzy karta a terminalem jest (powinna byc) szyfrowana z uzyciem kluczy asymetrycznych. Juz mniejsza o to jak to sie dokladnie odbywa w szczegolach. Ponadto w transakcjach typu online, PIN potwierdza acquirer a nie karta.

Zeby to sie udalo to po pierwsze implementacja standardu EMV musi byc spie….ona i dodatkowo karta musialaby wymusic transakcje offline. Z uwagi na nauke zwana statystyka, mozna powiedziec, ze mozliwe ale malo prawdopodobne w praktyce. Dopoki nie ma jakiegos sensownego opisu co tam naprawde sie dzialo, tylko jakies powielane fantazje z innych stron, to nie ma sie czym podniecac.

News tyle samo warty co i nic, bez wkladu dziennikarskiego i riserczu :) poziom kompetencyjny 1 w skali 1/10

Dlaczego moderacja przepuszcza tak glupie komentarze jak ten od @ksawery??? Troll. Gość zachowuje sie jak kopacz i szydlo na debacie. Nie przeczytal artykulu ktory komentuje. Gdyby to zrobil to przeciez musialby zauwazyc podlinkowany 2x poprzedni tekst niebezpiecznika wyjasniajacy geneze ataku. Widzialby tez zalinkowany 2x whitepaper badaczy francuskich ktory dokladnie opisuje protokol wymiany danych. Liznal gosc moze cos programowania smartcardow i mysli ze wszystko wie.

@ksawery poziom kompetencyjny twojego komentarza to -1/10. Jest w tekscie zarowno opis na czym polega atak. Jest link do zrodel. Jest tez informacja ze wiekszosc europejskich kart po wykryciu ataku zostala zalatana bo wydarzenie mialo miejsce 3 lata temu. Podpowiem ze dopiero teraz wychodzi na jaw szerzej bo francuzi ujawnili swoj papierek.

@all a teraz to czego nie powiedza wam banki. zapytajcie swoje banki, jak dzialaja wasze karty. W Polsce wciaz jest sporo ludzi z plastikami podatnymi na ten numer. Processorzy sie jednak zabezpieczaja na terminalach, wiec nie wszedzie to przejdzie. Ale doladowania telefonow na lewo dalej da sie kupowac w ten sposob kradzionymi kartami.

@ksawery:

Za bardzo przywykłeś do życia w Polsce, gdzie bankowość stoi na jednym z najwyższych poziomów na świecie. Na zachodzie Europy nie jest już tak różowo i płatności offline są nadal powszechne. I im dalej będziesz posuwał się po globie na zachód, tym będzie gorzej.

Sam atak jest znany od lat, wielokrotnie był prezentowany i jest skuteczny, więc nie wiem, na jakiej podstawie próbujesz go teraz podważać. To, co jest istotne, to jego obserwacja in vivo — i o tym mówi artykuł.

@ktostam z banku – gosc ma racje w dzisiejszych czasach i przy poprawnej implementacji standardu EMV atak nie ma racji bytu.

Dlaczego go obrazasz i wyzywasz ? Kazdy ma prawo do swojego komentarza. Jeden moze byc przychylny inny krytyczny.

Trollami sa ci, ktorzy obrazaja innych bo nie zgadzaja sie z ich wypowiedzia, czyli tak naprawde Ty.

@mpan co do offline to sie zgodze ale to w zaden sposob nie umozliwia jescze ataku. W tych czasach szyfrowanie pomiedzy karta a terminalem to juz standard.

no faktycznie 100% racji. tylko dlaczego zniknęło z konta 5k pln koleżance mojego kolegi? pomimo limitu 50zł na transakcje radiowe, poszło aż tyle. było trochę bujania się z bankiem zanim zdecydowali się ponieść koszty swoich bezsensownie zabezpieczonych kart wave. zastanawiam się czemu KNB w ogóle dopuścił do obrotu tego typu karty?

najgorsze jest to, że płatności radiowe mają błąd już na etapie projektu, tak że implementacja niewiele już tu zmieni.

Ksawery, karta w standardzie EMV nie ma możliwości wymuszenia akceptacji offline. Może jedynie zgodzić się, gdy terminal zaproponuje akceptację offline (lub kazać iść w online albo zwrócić odmowę offline). Gdy terminal zaproponuje karcie autoryzację online, ta może albo się na nią zgodzić, albo od razu zwrócić odmowę offline. Nie może zaakceptować offline transakcji, którą terminal chce wysłać online. Przeczytaj ze zrozumieniem EMV Book 3.

karty SIM tak sie klonowalo 15 lat temu. sam osobiscie sklonowalem swoja karte w IDEI. natomiast od dobrych 10 lat zadna karta SIM sie sklonowac nie da bo ma limit na zapytania ktore ta karte blokuja po brute forsie…

“Ponieważ danych z FUN carda nie da się odczytać….” albo jest to celowe wprowadzenie w błąd, albo autor nie wie co pisze. Można i to bez problemu metodą bezinwazyjną, i to nie jest teoria tylko usługa komercyjna. A potem deasemblacja kodu. No chyba że francuzi są tak tępi.

No niestety da się zrobić tak, aby odczytać się nie dało:

“All reading attempts failed. FUN cards can be protected against reading at flashing time.

Clearly, the fraudster enabled this protection”

Ale zgadzam się, że obecne zdanie może wprowadzać błąd (niepotrzebne uogólnienie). Zmieniliśmy brzmienie na bardziej precyzyjne.

Generalnie wszędzie dąży się do wyeliminowania gotówki i w tym tkwi największy błąd bo wystarczy przełączyć “wajchę” zasilania w pozycję OFF (np w większej podstacji energetycznej co jest już wykonalne przez hakerów) aby ludziska zdychali z głodu nie mogąc kupić sobie nawet czegoś do jedzenia :D Uzależnienie wszystkiego i wszystkich od płatności elektronicznych doprowadzi w przyszłości do wielu ciekawych rzeczy. To jest olbrzymi poligon doświadczalny dla wszelkiej maści hakerów itp. Mogę nawet zaryzykować stwierdzenie ,że dużo trudniej będzie “upilnować” wirtualną zawartość portfela niż tzw. żywą gotówkę ,którą można schować np. w skarpecie :D

@zygmunt:

… i która z tej skarpety będzie powoli wyparowywała ze względu na inflację.

Naprawdę sądzisz, że te papierki i metalowe krążki mają jakąkolwiek faktyczną wartość bez dokładnie tej samej machiny, która napędza również płatności elektroniczne? Jednogroszówki jeszcze można z zyskiem sprzedać w skupie metali kolorowych, ale jeśli zajdzie sytuacja, o której mówisz, to 200–złotówkami będziesz palił w piecu i się nimi podcierał, bo będą warte mniej od dobrego papieru toaletowego.

Nie doceniasz też zdolności dostosowania się. Nie bój się: jeśli pieniądz — tak elektroniczny, jak i fizyczny — posypie się, to będzie niewątpliwie sytuacja niewesoła, ale rynek i społeczeństwo spokojnie sobie poradzą.

Masz sporo racji.

Nie zgodziłbym się np. że trudniej upilnować wirtualną walutę. Skoro to tylko zapis na koncie, to po prostu dopisują poszkodowanemu to czego brakuje, korygują historię konta wycinając “niepotrzebne” transakcje i bank jest wporzo, a ludzie nic nie wiedzą. I moim skromnym zdaniem głównie o to chodzi. A na długotrwały brak prądu prezesi banku będą odręcznie stemplować zaświadczenia upoważniające do zakupów:]

PS. Miło, że ciągle ktoś znajduje ciekawe zastosowanie dla FUNCarda, mi się najbardziej kojarzy akurat z podrabianiem/emulacją kart kodowych platform telewizyjnych.

Szkoda tylko, że w Polsce gotowe karty plastikowe są nie do kupienia, a ceny zagranicznych są absurdalnie wysokie. Pozostaje samemu płytkę robić. Swoją szosą dawno, dawno temu, w czasach świetności phreakingu widziałem emulator chipowej karty telefonicznej monterskiej (dającej dostęp do ustawień serwisowych telefonu), pozwalający też emulować kartę zwykłą z nielimitowaną ilością “impulsów”.

@hhhhhh:

Dopisać?! Oprócz banku centralnego nikt nie może ot tak sobie legalnie “dopisać” niczego. Nawet ta instytucja, chociaż prawo jej to umożliwia, będzie bardzo ostrożna, bo prawo prawem, ale z rynkiem nie wygrasz — ich “dopisek” zostanie dosyć szybko zniwelowany. Bank może co prawda wpuścić do systemu finansowego pieniądz “z powietrza” (vide kredyty, lewary, kreacja pieniądza, …), ale tak naprawdę dochodzi wtedy do wzięcia pieniądza z przyszłości. Zatem w przypadku kradzieży bank nie pokrywa straty poprzez “dopiszemy sobie”, tylko musi spłacić należność z własnych pieniędzy.

@mpan Zygmunt ma rację. Spróbuj kupić coś w osiedlowym sklepie, gdy wyłączą prąd, a Ty w kieszeni masz tylko kartę. Ostatnio tak miałem – terminale nie działają, a karta staje się bezwartościowym kawałkiem plastiku.

@Vulg

Wiesz… mnie się zdażało nie móc w taksówce za kurs zapłacić, bo terminal nie działał. Ale Zygmunt nie mówi o chwilowej niedyspozycji, tylko o jakiejś katastrofie i uzasadnia nią wyższość gotówki nad kartami. Jeżeli w osiedlowym sklepie wysiądzie zasilanie, a kasjer nie będzie chciał sprzedać na krechę, to nadal z tego powodu nie umrzesz z głodu. Natomiast w momencie zajścia apokaliptycznych zdarzeń głoszonych przez Zygmunta, gdy “system” padnie, to wartość gotówki utrzyma się tylko trochę dłużej od pieniądza elektronicznego. I zasmucę cię, ale to przywrócenie wymiany elektronicznej będzie priorytetem dla każdego rządu, bo na tym opiera się gospodarka. Zresztą w takiej wizji użyteczność pieniądza będzie pewnie jednym z mniejszych problemów ;).

Tą “żywą gotówkę” mogą ci zdelegalizować i co wtedy? Będzie handel wymienny albo płatność kapslami jak w Falloucie?

Pozostaje zapełnienie piwnicy konserwami i amunicją, za żarcie kupisz wszystko a naboje potrzebne, żeby ktoś nie obrabował.

Teza “karty płatnicze są już bezpieczne” na tą podatność jest dosyć naiwna. Karta jest bezpieczna jeżeli nie wspiera podatnych na ten wektor ataku metod autoryzacji (samo wsparcie CDA nie wystarczy). Jak w każdym ataku na stosowaną konfigurację odpowiedź zależy od wyboru wystawcy/akceptanta/kraju/regionu (np niedawny artykuł o defaultowych certyfikatach i hasłach na terminalach w USA vs Polska).

“Karty płatnicze są bezpieczne” pod względem, że istnieje bezpieczna na ten atak metoda autoryzacji (ale te sławetne CDA istniało już przed przed atakiem, autorzy np kierują w źródłach do specyfikacji z 2008 roku która też ją zawierała).

Offline PIN + offline auth = zachęta do tego typu “wyhaczy”. W pewnym kraju w EU w czasach gdy SDA “was the king” – klonowane karty (z małą modyfikacją, bo dawały AAC gdy terminal chciał ARQC) spowodowały zrewidowanie podejścia do floor limitów.

CDA, CDA… a takiż to np. Amex na Expresspay’u wspiera również SDA. No i fajnie ;)

Kiedyś mnie zastanawiało, czemu w Niemczech jeden z dużych acquirerów nie protestował gdy przychodziły mu transakcje z uwalonym CDA. Sugestie, żeby na produkcyjne terminale załadować produkcyjne CAPKi (bo wrzucali testowe, do tego totalny miks “co się dało znaleźć na sieci”) jakoś nie doczekały się odpowiedzi. A tam, nie takie rzeczy się widziało, w niektóre żeby uwierzyć trzeba zastosować %% bo na trzeźwo nie jest się w stanie pojąć jak do tego można było dopuścić ;)

@nk – Francja i UK nie obsługują online PIN na terminalach.

BTW – defaultowe ceryfikaty i hasła to też ciekawy temat – na sieci są oferty sprzedaży aplikacji udających “prawdziwe płatnicze”. Dlatego płacąc kartą w Rosji lepiej się dobrze przyglądać terminalom.

Wszystko juz było.. Zajdel “Limes inferior” poczytać warto..

A więc wszystkiemu wini są kosmici?

kosmici byli tylko “metaforą” tych którym się wydaje że są lepsi od wszystkich.

A nie są.

Strzał w potylicę działa na każdego tak samo – Stalin prowadził w tej kwestii dość zakrojone badania.

Chciałem zwrócić uwagę na jedną rzecz, która jest pomijana w niemal wszystkich artykułach ostrzegających nas przed lukami bezpieczeństwa kart płatniczych, a niepotrzebnie wprowadza wszystkich w przeświadczenie, że mamy jakąś wadliwą, dziurawą i zacofaną technologię. Wbrew pozorom, EMV, wraz ze swoimi zaleceniami, to całkiem sprawnie napisany standard. Zdecydowana większość ataków z ostatnich lat byłaby spokojnie do uniknięcia – gdyby zajrzeć do specyfikacji EMV (polecam, jest ogólnie dostępna), w momencie konkretnego ataku większość zabezpieczeń potrzebnych do jego uniknięcia była już na miejscu i tylko czekała na implementację (w zasadzie do tej pory tylko słynny “relay attack” brzmi na coś niezałatanego, choć nieco karkołomnego w wykonaniu). No właśnie – “czekała” to słowo klucz, bo niestety problem jak zwykle leży w czynniku ludzkim. To bank decyduje, jak chce skonfigurować zachowanie karty w kluczowych dla bezpieczeństwa momentach transakcji. O ile istnieją w tej kwestii pewne zalecenia zdefiniowane przez EMV, Mastercard, Visę itp., których trzymanie się spokojnie wystarczyłoby do zaprogramowania niemalże głupoodpornej karty, to wciąż zdarzają się instytucje, które zaliczają na tym polu major failure. Istnieją oczywiście procedury weryfikacyjne narzucane przez Visę, MC itp., ale ze względu na kompromis pomiędzy bezpieczeństwem a dowolnością konfiguracji zachowania karty przez bank (co jest jednym z kluczowych założeń EMV), nigdy nie będą doskonałe. Pocieszające jest na szczęście to, że w Polsce (tak!) wcale nie mamy tak źle, bo po shitstormie, który wywołały u nas pierwsze partie kart zbliżeniowych (które trzymały się zaleceń EMV mniej więcej tak, jak nasi politycy obietnic wyborczych), polskie banki zaczęły dość rozsądnie pilnować ustawień bezpieczeństwa na kartach (stopniowe wycofywanie się z transakcji zbliżeniowych offline itp.).

Wracając do samego ataku, świadczy on tylko o niebywałym farcie włamywaczy oraz skrajnej głupocie banku i właścicieli skradzionych kart. Pierwsza sprawa – dlaczego karty nie zostały zablokowane przez bank zaraz po kradzieży? Nikt tego nie zgłosił? Przecież w analizie ataku jest wyraźnie napisane, że były skradzione kilka miesięcy wcześniej… Druga sprawa – to jest Francja. Offline PIN (czyli taki sprawdzany przez chip karty, a nie online przez bank – tego drugiego nie złamiemy FUNCardem) to ich narodowa specjalność i duża ilość kart produkowanych u nich w ogóle nie posiada możliwości innej weryfikacji PINa. Nie znam specyfiki tamtego rynku, więc trudno mi się wypowiedzieć, dlaczego u nich jest tak, a nie inaczej, ale w praktycznie każdym kraju europejskim poza Francją i UK, normą jest coś zupełnie odwrotnego – karty wymagają od terminala sprawdzenia online PINa przy KAŻDEJ transakcji online, a offline PIN jest zarezerwowany wyłącznie dla sytuacji, kiedy terminal nie ma możliwości połączenia z bankiem. Trzecia sprawa – teoretycznie możemy założyć dość mało realną sytuację, że ktoś w Polsce ukradł kartę komuś, kto tego nie zgłosił bankowi, założył FUNchipa i znalazł terminal offline-only. I teraz pytanie, czy gra jest warta świeczki, skoro a) terminale offline-only są dość rzadkie i zwykle są to np. automaty biletowe w autobusach itp., b) każda normalna karta ma limit transakcji offline, które można wykonać pod rząd (zwykle 3), resetowany dopiero przy następnej transakcji online. Naprawdę jest sens bawić się w elektronika-amatora, żeby ukraść 3 bilety ZKM?

Wyjaśniając jeszcze poruszoną tutaj kwestię CDA – przydałoby się małe sprostowanie, bo wśród danych transakcji zabezpieczanych przez tę metodę przed modyfikacją znajdują się np. kwota transakcji, data itp., ale NIE MA wśród nich PINa.

“Offline PIN (czyli taki sprawdzany przez chip karty, a nie online przez bank – tego drugiego nie złamiemy FUNCardem)”

Niekoniecznie. Karty były zaprogramowane tak, żeby pełniły role MitM – konkretniej, Offline/PIN zawsze poprawny, Online/PIN zwraca poprawny, a karcie podsuwa online/podpis :)

Terminal wysyła pytanie o transakcję online/PIN, karta procesuje ją jako online/podpis a na paragonie jest “kod PIN zweryfikowano” :)

Niekoniecznie niekoniecznie ;) W procedurze sprawdzania online PIN karta w ogóle nie bierze udziału – zachodzi komunikacja wyłącznie między terminalem a serwerem autoryzacyjnym. Karta jedynie przedstawia wcześniej terminalowi CVM List, który zawiera listę wspieranych przez nią metod weryfikacji cardholdera. Terminal na podstawie niej sam decyduje, czy robimy offline PIN/online PIN/podpis i tylko w tym pierwszym wypadku wysyła jakąkolwiek komendę do karty ;) Oczywiście – FUNchip mógłby wysłać terminalowi fałszywą CVM List. Sęk w tym, że te dane są zabezpieczone przed modyfikacją przez DDA (które karta wspiera) i na to nie znajdziesz obejścia poprzez podrzucanie fałszywych komend (musiałbyś albo znać klucz prywatny banku i stworzyć własne certyfikaty do podrzucenia terminalowi, albo znać klucz prywatny karty, do którego nie sposób się dostać).

Chyba że akurat ta karta nie miała CVM List na liście podpisanych danych, co byłoby kolejnym francuskim absurdem (bo taka rekomendacja EMV jest standardem od dawna i jeszcze nie słyszałem, żeby nie była gdzieś przestrzegana, a przynajmniej nie na standardowych kartach credit/debit)… no ale ich stać na wszystko.

https://niebezpiecznik.pl/post/karty-kredytowe-z-chipem-podatne-na-atak

Jest mowa o podmienianiu sposobu autoryzacji :)

Co mi się nasuwa to to, że wówczas nie było jeszcze mowy o poprawnym zaimplementowaniu CVM/DDA, tylko bardziej na zasadzie podmiany rzeczy w locie – terminal ustawia autoryzację online/PIN, MitM przestawia na online/podpis, terminal dalej myśli że jedzie PIN-em, dostaje “yesa”, przesyła karcie dane transakcji (tu znów MitM wszędzie gdzie się da zmienia pin->podpis w stronę karty i odwrotnie w drugą) – karta odsyła MAC-a i ten idzie do banku onlinem do weryfikacji – bank też myśli że poszło przez podpis, a terminal dalej upiera się, że “PIN poprawny”. Oczywiście każda kryptografia asymetryczna, która może to zweryfikować niezależnym kanałem mając dostęp fizyczny do karty i jej certyfikatów się wyłoży, ale w czasach opublikowania tego ataku popularne były jeszcze kilku(nasto)letnie Verifone’y i mało kto sprawdzał klucze kryptograficzne, żeby nie narażać się na timeout transakcji, gdy liczyły się milisekundy (~nk pisał o tym post niżej) :)

@Lukasz032, sorry że pytam – Ty w ogóle wiesz o czym mówisz ?

@zitrone W przypadku ataku “relay attack” mnie zastanawia podejście do czasu na całą komunikację między kartą a terminalem. Visa chce ~150ms (nawet w testach certyfikacyjnych bada pozytywny flow na to). W praktyce afair badacze mieli ~30s. Nie rozwiązuje to problemu by design, ale powinno istotnie zwiększyć koszt wykorzystania podatności.

@zitrone + @nk, Panowie, a na EMVCo zaglądaliście ostatnio ? W kwestii relay-attack:

“DSB-174, Tags for relay resistance data for Kernel 2”, na razie do konsultacji. Muszę wyżebrać ;)

@nk – “performance tests” robione przy L2 to “pic na wodę/fotomontaż”. Mierzony jest czas jaki terminal potrzebuje na “obrobienie” odpowiedzi od karty, konkretnie czas od odebrania ostatniego bitu pakietu od karty do zakończenia wysyłania następnego APDU do karty. Tak – czas potrzebny na wysłanie rozkazu do karty też w to jest wliczany.

Czas “po stronie karty” jest ignorowany, karta sobie może zwlekać z odpowiedzią, może też WTXów naprodukować ile jej się podoba. No… powiedzmy – czas na obsługę WTXów też jest doliczany, więc za dużo ich nie może być, choć co do timeoutu na odpowiedź – to trochę dziwne… Ale wiedząc, że goście od “Practical Relay Attack on Contactless Transactions” swoje “badania” robili na jakimś starym Vivotechu kupionym na eBay’u – taaaaaa ;)

@zitrone – nie wiesz czemu Francja i UK są tak obciążone tym “offline PIN” ? Przecież każdy ichni ‘dziadek od pejmentu’ chętnie wyjaśni, że winne są telekomy (tzn. wysokie koszty połączeń telefonicznych oraz zawodność PSTNu). To, że prawie 20 lat później rynek usług telekomunikacyjnych jest inny i “full online” jest absolutnie możliwe – cóż…weź tu pozmieniaj te miliony linii w Cobolu czy innym TCLu, kiedy programiści już na emeryturę przeszli ;)

BTW – co do resetowania licznika offline… była na to inna metoda ;) Sprawa wyszła również przez głupotę “cwaniaków”, całkiem jak we Francji…

Aż miło poczytać o znajomym temacie z perspektywy kogoś z szerszą wiedzą :) Widzisz, ja się na co dzień zajmuję tematem EMV od strony transakcji i software’owych implementacji tego standardu na kartach, ale rozwoju kernela terminala nigdy nie śledziłem. Szkoda, że ten DSB-174 jest tylko dla subskrybentów, bo aż bym sprawdził, co tam wymyślili :P

Jeszcze wracając do przypadku z artykułu, bo jedna rzecz cały czas chodzi mi po głowie. Wczoraj pisałem, że przecież nie podmienialiby FUNChipem podpisanego CVM Lista, bo transakcja wywali się na sprawdzaniu DDA. A jak dzisiaj patrzę, to w dokumencie z analizą wyraźnie napisali, że część danych zwróconych w podpisanych rekordach (np. PAN i Expiry Date w SFI 2 Rec 1) została zmodyfikowana. Co ciekawe, AIP nie podmienił, bo karta dalej podaje informację, że wspiera SDA/DDA. Są więc dwa wyjścia – albo fałszerz jakimś cudem miał dostęp do klucza prywatnego banku i stworzył własny zestaw certyfikatów do zwracania przez kartę, albo doskonale wiedział, gdzie znajdzie terminale, które (w Belgii? Serio?) nie obsługują DDA. Albo jeszcze inaczej, biorąc pod uwagę taki scenariusz, jaki wspomniałeś wcześniej a propos Niemiec – może miał dostęp do testowego klucza prywatnego banku (jednak prościej zdobyć niż private live :P), a terminal jakimś cudem obsługiwał też testowe publiczne?

W sumie, to obojętnie, co zrobił… żadna z tych opcji nie jest do ogarnięcia na trzeźwo :D

EDIT: nie klucza prywatnego banku, tylko CA :P

@Zitrone

“Book C-2 Kernel 2 Specification” wersja 2.5. Paragraf 3.10 “Relay Resistance Protocol”. Ciekawe jak to się sprawdza w praktyce – a przede wszystkim czy to w ogóle ktoś ma już zaimplementowane. No i skoro jest ten DSB-174 do konsultacji – to pewnie coś się zmieni.

Ale… to jest specyfikacja MC, inne organizacje chyba nic w tym kierunku na razie nie robią.

No to się zacząłem wczytywać w “papier”. Hmm…

1. Jakie są priorytety aplikacji (zgodnie z tym co zwrócone było w PSE) ?

2. To jest Francja – więc CB na bank będzie wspierane.

3. A badacze upierają się przy Visie…

Poproszę o jedną z tych kart do analizy ;)

Z informacji dostępnych na sieci nie wynika, żeby “mózg” był powiązany z jakąś instytucją zajmującą się obsługą kart – więc chyba nie miał wiedzy o “niestandardowej” implementacji czegokolwiek (kernel/aplikacja na terminalach czy coś u issuera).

Ach… w kwestii PAN i Exp. Date – że niby niezgodne z tym co wytłoczone na karcie. Ale zaraz – pytanie a czy “czip” jest z tej karty (Fig 8) ? Nie ma info o tym co dokładnie modyfikuje ten “wychacz” – nie odczytali “prawdziwej” karty dla porównania ?

Poza tym… “szacun” dla “cwaniaków” za ROHS’a. Dbali o środowisko używając cyny bezołowiowej ;)

Nie narzekaj na bezołowiową. Zaraz po wprowadzeniu wymogu stosowania cyny bez ołowiu faktycznie była tragedia, bo producenci stosowali rozwiązania, które dawały zimne luty, spojenie się kruszyło albo wąsy na lutach rosły. Po prostu nikt — nawet gdyby miał dobre chęci — nie wiedział, czym lutować. Rynek jednak się dostosował, powstały nowe mieszanki i teraz nie trzymają się wcale gorzej od poczciwego LC60. Ba — nawet potrafią lepiej łapać w niższej temperaturze, co jest niewątpliwie zaletą. Inna sprawa, że niektóre są pewnie bardziej toksyczne dla środowiska od starych rozwiązań ;).

Akurat odpowiedź na PSE i listę AIDów (PSE nie jest za często wspierane na styku) można swobodnie modyfikować w locie.

Badacze muszą się upierać na karty tej konkretnej organizacji, bo w tej drugiej już od ponad dziesięciu lat specyfikacja zawierała mechanizmy obrony przed tym ‘atakiem’ i łapał się on na wymagany przez organizację CIAC Online, co powodowało, że nie dało się zrobić takiej transakcji offline. Inną sprawą jest czy wydawcy poprawnie reagują na CVR z zapytania autoryzacyjnego, ale bardzo przeciętnie należy oceniać szanse na powodzenie ataku.

Z tą drugą organizacją też wystarczy wymuszać online’y.

Ponieważ w ataku jest wykorzystywana rzeczywista, skradziona karta, nie ma potrzeby generować AAC przy żądaniu ARQC, tym bardziej, że ataki offline ograniczone są do kwot akceptowanych przez kartę offline (nie za dużo tego – mało praktyczne).

Problem jest oczywiście taki, że po stronie wydawcy można zidentyfikować takie transakcje.

DDA i CDA nic nie zmieniają (podobnie jak ARQC), bo służą do uwierzytelnienia karty – w ataku jest wykorzystana prawdziwa karta. Żadnych istotnych danych nie mogą zmodyfikować, wliczając AIP, AUC, CVMList, PAN, ExpDate, T2Eq, itd.

@MG – ale 600K EUR wyparowało… Pytanie – kto zawiódł i czy przestępcy posiadali jakąś wiedzę o słabościach któregoś systemu.

U nas wiem o “ataku”, w którym maksymalnie udało się jednej osobie dobić do ok. 80k PLN (a łączna suma strat była wielokrotnie mniejsza niż we Francji).