23/4/2018

Jeśli korzystasz z routera Mikrotik, w którym nie schowałeś przed światem portu 8291 (domyślnie otwarty, wykorzystywany przez narzędzie Winbox służące do administrowania Mikrotikiem), to jak najszybciej zaktualizuj oprogramowanie routera. Na forum Mikrotika pojawił się post informujący o świeżej dziurze, która pozwala atakującemu na pobranie informacji na temat haseł użytkowników routera. Co oczywiste, ta wiedza zostaje wykorzystywana do nieautoryzowanego zalogowania się na router i przejęcia nad nim kontroli.

Dotyczy wszystkich Mikrotików do 3 lat wstecz

Dziura dotyczy wszystkich wersji oprogramowania od 6.29 do 6.43rc3 włącznie. Należy wgrać poprawkę v6.42.1 lub v6.43rc4, a jak pisze sam Mikrotik:

Currently there is no sure way to see if you were affected. If your Winbox port is open to untrusted networks, assume that you are affected and upgrade + change password + add firewall. The log may show unsuccessful login attempt, followed by a succefful login attempt from unknown IP addresses.

Exploit już grasuje po sieci

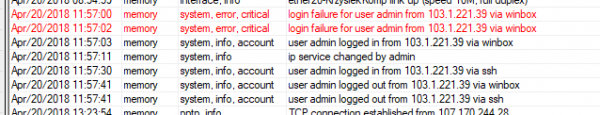

Luka jest już aktywnie wykorzystywana. 3 dni temu, jeszcze przed ukazaniem się ostrzeżenia Mikrotika, jeden z naszych Czytelników, Krzysztof, podzielił się z nami podejrzanymi wpisami z logu z routera i zachodził w głowę, jakim cudem ktoś mu się zalogował na Mikrotika…

Zauważyłem dziś nietypowe logowanie do mojego routera wystawionego na zewn ip.

Router miał wystawiony jedynie winbox 8129, ssh na zmienionym wysokim porcie i pptp na domyślnym porcie. Wersja 6.41.3. Hasło było losowe(!) i nigdzie indziej nie używane. Logowanie było ewidentnie przez winbox.

Nie jest mozliwe przecież zrobienie bruteforce z JEDNĄ próbą logowania…

Oto adresy IP jakie atakowały czytelnika:

103.1.221.39

marchdom4.com [162.212.182.119]

march10dom5.com [162.212.182.119]

Czyżby to echa poprzednich ataków?

Naszemu Czytelnikowi odpisaliśmy wskazując na podatność w Mikrotiku, jaką na początku kwietnia opisał nowozelandzki CERT.

Obecne ataki dotyczą jednak i późniejszych wersji oprogramowania. Być może atakujący zainspirowali się metodą z poprzedniego ataku (celem wtedy miał być webserver), powęszyli i odkryli podobną podatność w innym kanale dostępu (winbox)?

PS. Na wszelki wypadek zalecamy też zmienić hasła użytkowników na Mikrotiku i kluczoe oraz sekrety do wszystkich usług, które były na nim skonfigurowane.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Mikrotik już załatał.

Tu lepsza historia http://www.telko.in/godzina-szosta-minut-dziesiec

Na FB https://www.facebook.com/permalink.php?story_fbid=1732923510134652&id=1211726945587647 przedstawiciel Nokii wręcz wyśmiał ISPa za swoją arogancję…

https://niebezpiecznik.pl/post/backdoor-producenta-w-urzadzeniach-alcatel-lucent-spowodowal-olbrzymie-straty-u-wielu-operatorow-ktos-wykorzystal-go-do-zbrickowania-dziesiatek-tysiecy-urzadzen/

Kto kogo wyśmiał, ja się pytam? Chyba ISP korporacyjne biurwy i ich denną politykę. Firmware jest po to, by je aktualizować, a kto chce uzależniać dostępność firmware od wykupienia dodatkowo płatnych usług, to jest po prostu korpobiurwą chcącą na wszystkim czesać pieniądze, nawet tam gdzie z czysto etycznego punktu widzenia jest to wysoce niewskazane. Właśnie dlatego w 3 placówkach przeszliśmy ze starych Netscreenów na MT CCR – aktualizacja w 4 kliknięcia + zaplanowanie downtime’u gdzieś w nocy, żeby zrestartować sprzęt, żadnych pytań o kontrakty na support, żadnych problemów z niezgodnością plików konfiguracyjnych, wszystko elegancko wyjaśnione w dokumentacji.

MikroTik od zawsze ma “dziwne” mechanizmy zabezpieczania haseł: http://manio.skyboo.net/mikrotik/. Nadal nie stosują hashowania, i patrząc po wątku opisującym ten problem nie jestem przekonany, że się to zmieni.

Stosują, tyle że szyfrowanie symetryczne. Pracują nad zastosowaniem silniejszego algorytmu.

Zapytacie dlaczego symetrycznie – Winbox do celów uwierzytelniania w “secure mode” – czyli domyślnie – wykorzystuje CHAP (idzie to bardzo łatwo sprawdzić – mam podpiętą u siebie bazę użytkowników pod SSO i MT zawsze pakuje mi w radiusa CHAP w secure mode i PAP bez secure mode). Tu nie ma innej opcji dla strony uwierzytelniającej, jak móc porównać wygenerowany przez logującego się hash do tego, co powinno wyjść, a żeby mieć odniesienie, musi mieć ciąg tekstem. Na MSCHAPv2 jest patent w USA, a do USA Mikrotik też sprzedaje swoje produkty – nie mogli więc legalnie importować tej technologii.

Sporo ISP na 5GHz korzysta z mikrotików bez szyfrowania, część z nich nawet bez ACL (które w zasadzie dużo nie pomoże), w większości na urządzeniach nieaktualizowanych od bardzo dawna. Ups :)

Kto normalny używa winboxa?

Kto normalny zostawia domyślnego admina adminem (albo w ogóle).

Kto normalny? Każdy. Wszystkie rzeczy można po prostu wyklikać i to się przydaje. Web jest okrojony, zresztą u mnie w ogóle wyłączony (inna CVE, do 6.37 bodajże wszystko było vulnerable).

Inna sprawa, że najbezpieczniej mieć na samym RB tylko konto full-admin do awaryjnego dostępu po VPN-ie z jednego IP przyznawanego przez NAS tylko adminowi + ewentualnie jakieś read-only do rzeczy typu dude dostępne tylko po lanie, a normalnie adminów uwierzytelniać w systemie SSO (da się podpiąć login pod radius). Wtedy nawet pobranie local bazy przez atakującego niewiele mu da, bo żadne local konto nie jest otwarte od świata :D

Czyli tylko admini-klikacze zostawiają Winboxa załączonego. Nawet mi takich nie żal.

BHP konfiguracji dowolnego routera to “im mniej, tym lepiej”, zwłaszcza jeśli chodzi o własnościowe i zamknięte typy komunikacji.

Jedyny sensowny przykład użycia Winboxa dla mnie (tylko dlatego , że Mikrotik nic innego nie zaimplementował), to użycie do pierwszego logowania, zaraz po resecie urządzenia bez wgrywania domyślnej konfiguracji. Ale żeby to zostawić potem załączone?!?

Winbox akurat jest bardzo przydatny nie tylko jak się lubi klikać, ale też przede wszystkim z punktu widzenia usability. Odświeżana na bieżąco lista otwartych połączeń czy podgląd ruchu na interfejsie na żywo strasznie ułatwiają niektóre rzeczy, choćby radzenie sobie z ukierunkowanymi atakami botnetów (bo nieukierunkowane odbijasz drop + add-src-to-address-list tak czy inaczej).

Podniosłem ~300 MikroTików rozsianych po europie, na żadnym nie wychwyciłem takiego logowania, uff. Przydatne jest wysłanie po ftp pliku mojskrypt.auto.rsc który robi za autorun’a, oczywiście po wewnętrznym vpnowym IP.

na jednym z mikrotików miałem całą prób zalogowania z 93.115.26.188 przez api. wszystkie odrzucone. próba logowania trwała 7 minut ok 4 rano

całą serię prób

MikroTik od kad pamietam zawsze byl g*wnem.

To nie pamiętasz.

Troll – istota mająca postać olbrzyma lub karła, zamieszkująca zwykle górskie pieczary, zazwyczaj nieprzyjazna wobec ludzi.

1. Olbrzym lub karzeł – dobitna wypowiedź a słaba treść- zgadza się

2. Działa nocą – zgadza się

3. Polak – można założyć że w Polsce też żyją lub imigrowały

4. Ochrzczony – to już co najmniej dziwne

5. Słaba polszczyzna – zgadza się

4/5 – zdałeś :)

Moim zdaniem Mikrotik to bardzo dobry sprzet SOHO i w tej cenie lepszy sprzęt/soft trudno znaleźć. Naprawdę, za te pieniądze robi robotę. Mam w domu dwie sztuki, w poprzedniej pracy miałem kilkadziesiąt i zawsze byłem z nich zadowolony. A dziury w SW zdarzają się każdemu, nawet wielkim (patrz ile jest CVE z RCE na Cisco czy Juniper).

Ubi też świetne – cenowo przystępne – co więcej działa bezproblemowo z MacOS :)

Ubi to ogólnie byli pracownicy działu sieciowego Apple, stąd duża kompatybilność ;)

Natomiast ich sprzęt też był dziurawy i wychodzi dziur więcej niż na MT – głównie polegają one na podrzuceniu startup scripta, co daje zestawianie botnetów czy przerabianie jednostek na koparki BTC ;)

Miesiąc temu, botnet Hajime exploitował już MikroTika na tym porcie. Wykorzystali chyba nawet gotowy exploit z exploit-db. Do tego MikroTiki były orane w Slingshot APT, cytat:

“While for most victims the infection vector for Slingshot remains unknown, we were able to find several cases where the attackers got access to Mikrotik routers and placed a component downloaded by Winbox Loader, a management suite for Mikrotik routers.”

Nie na tym. Tam był atak na webserwer, możliwość podmiany pliku po stronie systemu plików ROS. Exploit dotyczył tylko HTTP, HTTPS już nie – dodatkowo arcystary już, 6.37 załatało problem ;)

A może najważniejsze – nie jest to domyślna konfiguracja MT admin musi ten port otworzyć w firewall-u. Otwieranie domyślnych portów to jest proszenie się o problemy a w szczególności takich jak do WinBoxa i może tylko świadczyć o poziomie admina. Każdy system można źle skonfigurować a MT są spoko potrafią dużo za rozsądną kasę. Jaki problem uruchomić dostęp przez OpenVpn-a temat załatwiony.

SSTP lepsze, pod Windowsem nie wymaga dodatkowego oprogramowania. 8291 defaultowo otwarte jest i od internetu, choć można to zmienić, można też zmienić port na niestandardowy albo zarzucić stukaniem na inny port i address-listą ;)

Czytam, czytam i czasami nie wierzę, co po niektóre osoby wypisują. Najlepiej to odłączyć kabelek, wyłączyć radio i wszelkie inne ustrojstwa służące do komunikacji. 100% bezpieczeństwo gwarantowane.

rozumiem że ustawienie firewalla na drop z input portu 8291 załatwia sprawę ?

dobrze rozumiesz, nie wystawiaj interfejsu konfiguracyjnego na WAN ;-)

Heheh ponad 3 tygodnie temu informowałem i pisałem do Mikrotika w tej sprawie. Oczywiście co? Wielkie G. Opisałem im dokładnie całą procedurę łącznie ze skanami z Wireshark. A szkoda słów.

Chodzi o dokładnie ten atak na MT? Jesteś w stanie podrzucić dump pakietów?

To odpowiedź z mikrotika:

Hello,

It has come to our attention that a rogue botnet is currently scanning random public IP addresses to find open Winbox (8291) and WWW (80) ports, to exploit a vulnerability in the RouterOS www server that was patched more than a year ago (in RouterOS v6.38.5, march 2017).

Since all RouterOS devices offer free upgrades with just two clicks, we urge you to upgrade your devices with the “Check for updates” button, if you haven’t done so within the last year.

More information can be found here: https://forum.mikrotik.com/viewtopic.php?f=21&t=132499

Best regards,

MikroTik

To dotyczyło wcześniejszej luki – przez podrzucenie routerowi do systemu plików spreparowanej DLL-ki (którą Winbox zaciąga podczas połączenia, zawiera cały opis danego toola w interfejsie i oferowane funkcje). Fejkowa DLL-ka zaciągała wirusa, a przy okazji próbowała znanych exploitów na Windowsa (dawno połatanych) w celu instalacji rootkita. Oczywiście wszystkie zabezpieczenia systemu biorą w łeb, gdy user kliknie w “kontynuuj” na pytanie UAC o niepodpisaną apkę :/

Domyślnie skonfigurowane routery SOHO mikrotika i tak nie wystawiały portu 8291 na świat.

Bardzo kibicuję Mikrotikowi, pomimo, że czasem do szewskiej pasji doprowadzają mnie błędy w oprogramowaniu, dlatego m.in. zrezygnowaliśmy z ich rozwiązań bezprzewodowych (ISP(WISP) here). Routeing -> Mikrotik, wireless -> Ubiquiti.

Kolega Lukasz032 ma nikłe pojęcie o tym jakie można mieć problemy z instalowania nowego firmware jeżeli masz 3k portów w rozległych lokalizacjach. A używanie mikrotika do jakichkolwiek zastosowań zawsze wiąże się z ryzykiem ponieważ dość często działanie jego odbiega od wszelkich standardów. Co do konfiguracji przez pudełko-zwycięzców to jest to dal mnie zbędna rzecz – cli zawsze będzie sprawniejsze i szybsze do obsługi – oczywiście wszędzie tylko nie na mikrotiku. Niestety nie jest to sprzęt który można obdarzyć zaufaniem i budować na nim infrastrukturę choć do zastosowań soho daje jakoś rade.

Cały Resman postawiony jest na MT + parę Catalystów w rackach dystrybucyjnych i mostów sieciowych od Ubi.

A kto wrzuca od razu aktualkę na produkcję na duży obiekt, to tak naprawdę sam sobie szkodzi. Najpierw ładuje się update do instalacji testowej, sprawdza czy działa to co trzeba, a potem dopiero na produkcję metodą drzewa liściastego i algorytmem backup -> update -> sprawdź czy działa -> następne urządzenie.

O tym że MT bywa niestabilne w kanale current, to zdążyłem się przekonać na własnej skórze – raz świeżo zaktualizowany MT nie dał się już zaktualizować do niczego, pomogło tylko pchnięcie aktualki poprawiającej błąd netinstallem z zachowaniem configu.

Sprawdziłem dzisiaj parę mikrotików które mam pod opieką. Ciekawe jest to, że na jednym miałem ustanowione połączenie telnet na zdalny adres. W logach nie widać innego logowania poza moim. Na innych były liczne próby logowania telnetem.

Telnet wyłącz jak najszybciej. Jak potrzebne logowanie po konsoli, to SSH zostaw, ale telneta wyłącz.

Po aktualizacji wszystkich urządzeń mikrotik do wersji 6.42.1 w sieci mieszanej w której znajdują się również urządzenia Ubiquiti może pojawić się problem z utratą pakietów oraz zrywaniem sesji ppoe. Rozwiązaniem tego problemu jest wyłączenie protokołu STP i RSTP na wszystkich urządzeniach w sieci. Wyłączenie należy przeprowadzić stopniowo od najdalszych elementów sieci aż po router brzegowy.

Najciekawsze jest to, że 2 dni po aktualizacji zgodnie z zaleceniami z artykułu straciłem dostęp do swojego MT – coś bezczelnie zmieniło mi hasła do obu userów których miałem…