22/3/2018

Teatr Współczesny w Warszawie padł ofiarą ataku, który spowodował awarię serwera obsługującego sprzedaż biletów z kasy. Teraz teatr prosi klientów by do niego dzwonili i raczyli przypomnieć na jakie miejsca i spektakle ludzie kupili bilety.

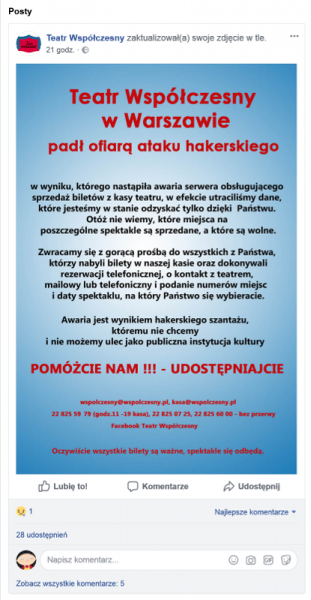

Na stronie Teatru oraz na Facebooku znalazło się poniższe ogłoszenie z prośbą o udostępnienie.

Niniejszym pomagamy i udostępniamy.

Hakerski szantaż? Podejrzewamy, że serwer teatru mógł złapać jakiś ransomware, bo czy naprawdę znalazłby się “haker” zdolny do ataku wycelowanego konkretnie w Teatr Współczesny? Oczywiście wszystko jest możliwe, zwłaszcza w świecie współczesnej sztuki, ale to naprawdę wątpliwe by teatr zapłacił jakikolwiek okup.

Historia kryzysu

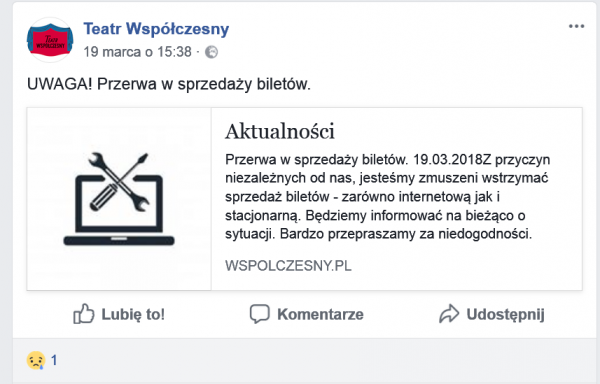

Przed informacją o ataku Teatr informował o problemach technicznych. Adam Tomala podesłał nam zestaw zrzutów ekranowych, które ładnie to ilustrują. Zaczęło się 19 marca od przerwy w sprzedaży biletów.

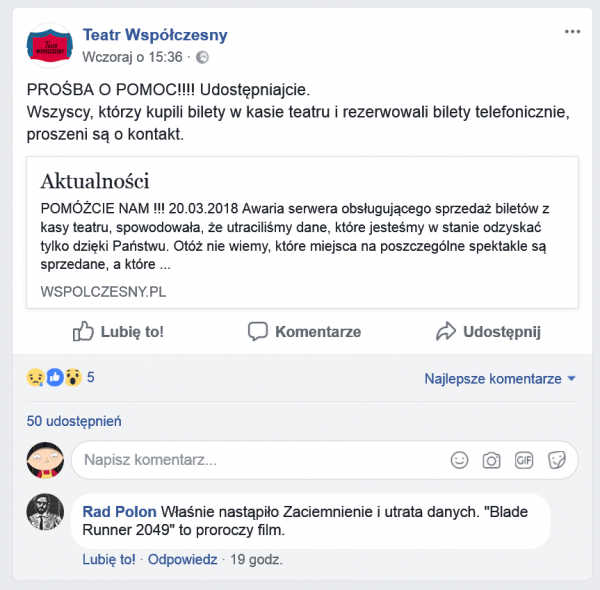

Potem komunikat o ataku. Powiedzmy, że dość spokojny.

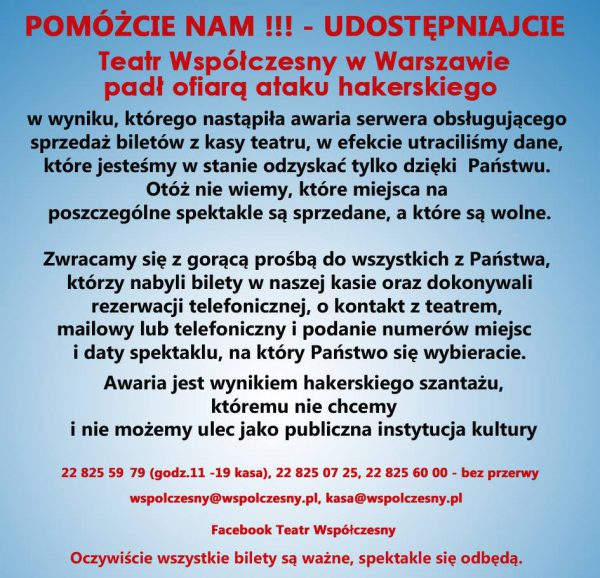

Potem komunikat przybrał formę graficzną, z wyraźnym apelem o dalsze udostępnianie.

Wreszcie grafika z komunikatem trafiła jako “zdjęcie w tle” na stronie teatru na Facebooku.

Wreszcie grafika z komunikatem trafiła jako “zdjęcie w tle” na stronie teatru na Facebooku.

Próbowaliśmy dowiedzieć się szczegółów, ale nikt nie odbierał telefonu w sekretariacie. Wysłaliśmy też dodatkowe pytania e-mailem. Odpisała nam pani Agnieszka Strugacz, która obiecała przekazać pytania informatykom. Do tej pory nie dostaliśmy żadnych odpowiedzi.

“Hakerski szantaż” nie wstrzyma pracy teatru. Spektakle się odbędą i bilety będą ważne. Jedyny problem w tym, że teatr nie może sprzedać nowych biletów by nie ryzykować dublowania miejsc.

To mogło dotknąć każdego

Ten przykry incydent pokazuje, jak ważne jest dbanie o systemy komputerowe w każdej firmie, niezależnie od branży. Dziś komputery są wszędzie i są podstawą, dużo większą niż mogło by się zdawać, płynnej pracy i co za tym idzie biznesu. Przestój w ich funkcjonowaniu, czy co gorsza, utrata danych, może spowodować nie tylko spore zamieszanie, ale i wymierne straty finansowe.

Dlatego warto uświadamiać swoich pracowników w zakresie tego na jakie ataki są narażeni, kiedy pracują przy komputerze podpiętym do internetu. Od lat pokazujemy pracowników polskich firm na co uważać i uczymy ich jak wykrywać i poprawnie reagować na ataki, z których większość zaczyna się od e-maila. To pomaga uniknąć sytuacji takich jak ta w teatrze. Jeśli chcielibyście posłuchać o tym jak nie dać się zhackować, zaproście nas do swojej firmy. Przyjedziemy, przeszkolimy, kto wie — może nawet kiedyś dzięki naszym radom Wasz biznes uniknie takich jak te w teatrze albo nawet gorszych problemów i strat?

Aktualizacja 30.03.2018, 8:05

Maciej Englert z Teatru Współczesnego poinformował nas, że instytucji kulturalnej pomógł pan Maciej Broniarz, ekspert Centrum Nauk Sądowych UW. Natomiast Pan Maciej przedstawił następujące wyjaśnienie.

Serwer, obsługujący sprzedaż biletów w Teatrze “Współczesnym” padł ofiarą oprogramowania typu “crypto locker”, o nazwie Dharma. Serwer nie był niestety na bieżąco aktualizowany, co umożliwiło infekcję systemu. Obecnie trwa audyt bezpieczeństwa sieci w Teatrze,a równolegle prowadzona jest analiza zainfekowanego serwera, żeby ustalić dokładny sposób infekcji. O szczegółach będą Państwo informowani po otrzymaniu przez nas raportu z podsumowaniem prac.

Dodajmy, że wspomniane przez Macieja Broniarza oprogramowanie szyfruje pliki na komputerze i zmienia ich nazwę według schematu [nazwa_pliku].[adres_e-mail].dharma. Już rok temu odszyfrowywanie plików zaszyfrowanych Dharmą było możliwe z użyciem narzędzi Kaspersky RakhniDecryptor oraz ESET CrysisDecryptor. Jest szansa, że teatr odzyska pliki bez płacenia okupu (o ile już się to nie stało) natomiast godne pochwały jest podjęcie dodatkowych środków bezpieczeństwa takich jak przeprowadzenie audytu.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Ponoć były nawet backupy robione. Tylko że zapisane zostały na tym samym dysku.

*I tej samej partycji

T rodzi gigantyczne problemy teraz dla nich, ale może będą ostrożniejsi w przyszłości ;)

Żeby być tu ostrożniejszym to trzeba posiadać kompetencje w zakresie IT a o te w placówkach budżetowych często ciężko

Oby się z tym szybko uporali… Tak przy okazji – sprawa z trochę innej beczki, ale również dotyczy bezpieczeństwa. Czy normalnym jest, aby jedynym “kluczem” uprawniającym do wejścia na siłownię był odcisk palca? W takim SmartGym tylko tak mozna wejść na siłkę. Dzięki temu mają jednego klienta mniej. Współczuję ludziom, którzy podpisali umowy i jeżeli (Oby nie) dojdzie do włamu i wycieku danych…

Równie dobrze może wyciec Twój odcisk z telefonu, prawda?

To działa trochę inaczej, w kontroli dostępu nie jest (już od wielu lat) przechowywany wzór twojego odcisku, a tylko suma kontrolna, skanując palec czytnik generuje sumę kontrolną i sprawdza czy się zgadza z tą zapisaną w KD, natomiast z sumy kontrolnej nie ma technicznej możliwości odtworzenia twojego odcisku.

Pobieranie takich danych biometrycznych przez siłownię jest zabronione nawet za zgodą klienta, nawet jeśli obraz linii papilarnych jest od razu przetwarzany na sumę kontrolną.

To są dane wrażliwe i nie wolno ich pobierać bo nie ma konkretnej podstawy prawnej do tego.

@janek

Jeśli tylko jest odpowiedni zapis w regulaminie, który użytkownik zatwierdza, jak najbardziej siłownia może przetwarzać takie dane wrażliwe. Nawet po wejściu RODO.

@bart – a zatwierdzenie regulaminu w nowym brzmieniu poprzez zalogowanie się do serwisu. Widzę tu pole do nadużyć.

Nie będą ostrożniejsi – niczego ich to nie nauczy, jak wielu innych przed nimi i po nich. Zrobią wielki plakat, że hacker jest be a oni biedni, ludzie zadzwonią, informatyk postawi system na nowo i będzie jak dawniej.

To mi przypomniało trochę moją pracę. Mówię, że trzeba to zrobić tak, potrzebne jest to i to. “A po co, przecież wszystko działa”. I już wtedy wiem, że nowego sprzętu nie dostanę i muszę jakoś manewrować na tym co mam. I jakoś się to udaje i wszystko działa. A jak wszystko działa to nie ma po co inwestować. I koło się zamyka. Może powinienem przestać się martwić i biernie czekać aż wszystko pieprznie. Duża firma – mówię o kontrolerze domeny – e, po co? Dodaję – no to konta zwykłego użytkownika bez uprawnień, nie bo każdy chce sobie coś instalować. Szkoła – jest ruter Mikrotika, mówię żebyśmy go wykorzystali (dajcie mi go na tydzień to ogarnę) – e tam, duży switch i wrzucamy wszystko w jedną sieć (nawet nie brałem w tym udziału). Router się zawiesza – potrzebujemy coś porządniejszego – e tam – stałe IP (a, że wpisywali stałe IP z zakresu który przydzielał przez DHCP router to co jakiś czas był konflikt IP i sieć leżała). Budynek w którym pomieszczenia ma dzierżawić kilka firm – mówię, że potrzebny jest switch zarządzalny i wydzielone VLANy – dobra, zgadzamy się ale masz 10 minut na instalację i konfigurację (kupili jakiegoś TP-LINKA i “no masz, konfiguruj”). Ręce opadają. Dobrze, że rok temu wcisnąłem na siłę serwer NAS do backupów i to ich uratowało przed ransomware. No i tak – działa – nie możesz liczyć na inwestycję bo po co jak działa. Nie działa – dostaniesz opieprz bo nie działa.

I tu jest problem. Informatyk postawi…

To tylko dowodzi tego że duże platformy obsługi sprzedaży biletów mają sens, bo efektem skali zapewniają sobie obrót na tyle duży że jest kim i za co o nie dbać.

Nie koniecznie trzeba płacić prowizję od każdego sprzedanego biletu aby mieć bezpieczeństwo. Równie dobrze można zapłacić jednorazowo za zakup systemu biletowego, zainstalować go u siebie i mieć kompetentne osoby do zarządzania serwerem.

Ale można też zrobić tak jak ostatnio widziałem. Serwer Windows, jedno współdzielone konto dla wszystkich użytkowników. Loguje się na zdalny pulpit a tam otwarty total commander i kopiują się filmy itp.

“obiecała przekazać pytania informatykom. Do tej pory nie dostaliśmy żadnych odpowiedzi.” Bo sądząc z poziomu zabezpieczeń informatyk przychodzi co piątek od 16-18 pościerac kurze z serwera i nie ma go co dzień.

@Kuba – nie, bo nie korzystam ze skanera. Moje odciski dostała tylko ambasada.

Niech zgadnę.. system na Windowsie??

‘w wyniku, którego…’ – polska język, trudna język

Bezpieczeństwo i ogolnie IT w Polsce chyba się cofa zamiast być coraz lepsza.

No ale w sumie co się dziwić, Ja po technikum wiem więcej niż zatrudnieni tam informatycy, różnica jest taka że ja jestem na bezrobociu a oni nie potrafią wykonywać swoich obowiązków.

No to zapraszam Dawbra do kontaktu, skoro wie więcej i chcę pracować :)

Szok, żeby nawet backupów bazy nie robiła instytucja tej wielkości. Pewnie administratorem tam jest bratanek dyrektora lub jakiś inny krewny, jak to bywa często w instytucjach publicznych.

Jak dla mnie to jest nawet pozytywne. Sztuka współczesna jest tak wydumana, sztuczna i bzdurna, że lepszy efekt uzyskamy kupując jakąś sztukę w mięsnym :). Może ktoś bardziej ogarnięty komputerowo przeczytał repertuar i mu się niedobrze zrobiło, bo przecież sztuka a sztuka współczesna naprawdę nie wiele mają ze sobą wspólnego.